Эта статья подходит для:

Archer C1200 , Archer C5400 , Archer A2600 , Archer AX55 , Archer AX53 , Archer AX10 , Archer AX51 , Archer AX96 , Archer AXE95 , Archer AX10000 , Archer AX50 , Archer C3150( V2 ) , Archer C6( V2 ) , Archer C7( V4 V5 ) , Archer AX90 , Archer AX6000 , Archer C5400X , Archer A20 , Archer AX1800 , Archer AX206 , Archer AX4200 , Archer C3200( V2 ) , Archer AX75 , Archer AX4400 , Archer AX73 , Archer A10 , Archer AX4800 , Archer A2300 , Archer AXE75 , Archer A6( V2 V3 ) , Archer A7 , Archer AX72 , Archer AXE200 Omni , Archer GX90 , Archer A9 , Archer AX68 , Archer C2300 , Archer AX5300 , Archer AX23 , Archer AX20 , Archer C3150 V2 , Archer C4000 , Archer AX21 , Archer AXE300 , Archer AX1500 , Archer AX60 , Archer AX11000 , Archer AX3200 , Archer AX3000

При соединении OpenVPN домашняя сеть может выступать в качестве сервера, а удаленное устройство может получать доступ к серверу через маршрутизатор, который работает как шлюз сервера OpenVPN. Чтобы использовать функцию VPN, необходимо включить OpenVPN-сервер на маршрутизаторе, а также установить и запустить программное обеспечение VPN-клиента на удаленном устройстве. Пожалуйста, следуйте инструкциям ниже, чтобы установить соединение OpenVPN.

Шаг1. Настройка OpenVPN сервера на маршрутизаторе:

1.Войдите в веб-интерфейс маршрутизатора. Если вы не знаете, как это сделать, воспользуйтесь инструкциями:

a. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

b. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

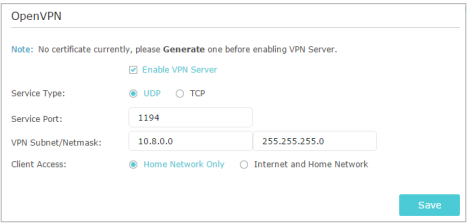

2.Перейдите в Дополнительные настройки (Advanced) > VPN Server > OpenVPN и отметьте Включить VPN Server (Enable VPN Server).

Примечание:

• Перед включением VPN-сервера рекомендуется настроить службу динамического DNS (рекомендуется), назначить статический IP-адрес для порта WAN маршрутизатора и синхронизировать системное время с интернетом.

• При первой настройке OpenVPN сервера может потребоваться сгенерировать сертификат перед включением VPN-сервера.

3.Выберите Тип Сервиса (Service Type – протокол связи) для OpenVPN сервера: UDP, TCP.

4.Введите Порт VPN Сервиса (VPN Service Port), к которому подключается VPN-устройство, номер порта должен быть от 1024 до 65535.

5. В полях подсеть VPN/маска сети (VPN Subnet/Netmask) введите диапазон IP-адресов, которые могут быть зарезервированы сервером OpenVPN.

6. Выберите тип клиентского доступа (Client Access). Выберите Домашнюю сеть (Home Network Only), только если хотите, чтобы удаленное устройство имело доступ к домашней сети; выберите Интернет и домашнюю сеть (Internet and Home Network), если вы также хотите, чтобы удаленное устройство имело доступ к интернету через VPN-сервер.

7. Нажмите Кнопку Сохранить (Save).

8. Нажмите кнопку Создать (Generate), чтобы получить новый сертификат.

Примечание:

Если сертификат уже создан, пропустите этот шаг или нажмите кнопку Создать (Generate), чтобы обновить сертификат.

9. Нажмите кнопку Экспорт (Export), чтобы сохранить файл конфигурации OpenVPN, который будет использоваться удаленным устройством для доступа к маршрутизатору.

Шаг 2. Настройка OpenVPN подключения на удаленном устройстве:

1. Посетите http://openvpn.net/index.php/download/community-downloads.html для загрузки клиентской утилиты OpenVPN и установить её на устройство, на котором планируете запускать утилиту OpenVPN клиента.

Примечание:

Необходимо установить клиентскую утилиту OpenVPN на каждом устройстве, которое вы планируете применить функцию VPN для доступа к маршрутизатору. Мобильные устройства должны загружать сторонние приложения из Google Play или Apple App Store.

2. После установки скопируйте файл, экспортированный с маршрутизатора, в папку «config» клиентской утилиты OpenVPN (например, C:\Program Files\OpenVPN\config – для Windows). Путь зависит от того, где была установлена утилита OpenVPN .

3.Запустите клиенсткую утилиту и подключите ее к OpenVPN серверу.

Чтобы узнать более подробную информацию о каждой функции и конфигурации, перейдите в Центр загрузки, чтобы загрузить руководство по вашему продукту.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

Настройка OpenVPN® клиента на роутере TP-Link TL-WR841N с прошивкой OpenWrt 19.07

для пользователей KeepSolid VPN Unlimited®

Мы составили для вас подробную инструкцию по настройке OpenVPN® клиента на роутере OpenWrt. Больше информации о функциях и технических характеристиках OpenVPN® вы можете найти в статье Что такое протокол OpenVPN®. В качестве примера был взят роутер TP-Link TL-WR841N с прошивкой OpenWrt 19.07.

Как настроить OpenVPN® клиент? Как установить приложение KeepSolid VPN Unlimited на роутер OpenWrt? Давайте рассмотрим как установить и настроить OpenVPN® клиент на OpenWrt роутере.

I. Установите OpenVPN® клиент на ваш роутер с прошивкой OpenWrt 19.07

II. Создайте ручные VPN конфигурации для настройки OpenVPN® клиента

III. Настройте OpenVPN® соединение на вашем OpenWrt роутере

IV. Добавьте OpenVPN® интерфейс и настройте DNS

I. Установите OpenVPN® клиент на ваш роутер с прошивкой OpenWrt 19.07

Откройте админ-панель вашего OpenWrt роутера. Чтобы это сделать, введите IP адрес вашего роутера в браузере в строке поиска. Если вы не знаете, как получить доступ к панели управления роутера, ознакомьтесь с нашей инструкцией Как найти IP-адрес вашего роутера.

1. Перейдите на вкладку System > Software и нажмите Update lists.

2. Дождитесь завершения процесса и нажмите Dismiss.

3. В поле Download and install package скопируйте openvpn-openssl и нажмите ОК.

4. Нажмите Install и подождите, пока пакет не будет полностью установлен. После нажмите Dismiss.

5. В поле Download and install package скопируйте luci-app-openvpn и нажмите Install.

В поле Download and install package скопируйте luci-i18n-openvpn-en и нажмите Install.

6. Отметьте параметр Overwrite files from other package(s) и нажмите Install.

7. Дождитесь окончания установки обоих пакетов и нажмите Dismiss.

8. Убедитесь, что все пакеты были успешно установлены. Для этого перейдите на вкладку Installed и введите openvpn в поле Filter.

9. Чтобы применить изменения, перейдите на вкладку Status и перезагрузите ваш роутер.

Вам необходимо сгенерировать VPN конфигурации для ручной настройки OpenVPN® клиента. Перейдите в ваш Личный кабинет и выполните несколько простых шагов, которые описаны в инструкции Как вручную создать файл VPN конфигурации.

На ваше устройство будет загружен .ovpn файл, кроме того в Личном кабинете вы увидите доменное имя VPN сервера и некоторые другие необходимые настройки.

III. Настройте OpenVPN® соединение на вашем OpenWrt роутере

Есть два способа настроить OpenVPN® клиент на роутере с прошивкой OpenWrt. Выберите любой из них, а затем перейдите к IV шагу этой инструкции.

Способ 1. Загрузите .ovpn файл с VPN конфигурациями

Способ 2. Настройте OpenVPN® соединение самостоятельно

Способ 1. Загрузите .ovpn файл с VPN конфигурациями

1. Перейдите на вкладку VPN > OpenVPN.

2. Для поля OVPN выберите произвольное название, например KeepSolidVPN, и выберите .ovpn файл, который был автоматически загружен из вашего Личного кабинета. Нажмите Upload.

Способ 2. Настройте OpenVPN® соединение самостоятельно

1. Откройте .ovpn файл, который автоматически загрузился на ваше устройство. Вы можете открыть его с помощью любого текстового редактора. Создайте отдельные текстовые файлы — ca.key, cert.key и key.key. Для этого скопируйте соответствующие данные из файла конфигурации.

- ca.key – скопируйте текст, который находится между <ca> и </ca>, включая ——BEGIN CERTIFICATE—— и ——END CERTIFICATE——

- cert.key – скопируйте текст, который находится между <cert> и </cert>, включая ——BEGIN CERTIFICATE—— и ——END CERTIFICATE——

- key.key – скопируйте текст, который находится между <key> и </key>, включая ——BEGIN CERTIFICATE—— и ——END CERTIFICATE——

2. Перейдите на вкладку VPN > OpenVPN.

3. В поле Configuration name введите KeepSolidVPN, выберите параметр Client configuration for an ethernet bridge VPN и нажмите Add.

4. Нажмите Edit > Switch to advanced configuration.

Примечание: Если вы не видите какой-либо параметр, выберите его в раскрывающемся меню внизу страницы и нажмите Add.

5. Перейдите на вкладку Networking и скопируйте значения для следующих параметров:

- port: 1194

- float: параметр не выбран

- nobind: параметр выбран

- dev: tun0

- dev_type: tun

- ifconfig: это поле должно быть пустым

- comp-lzo: no

- keepalive: 5 30

- persist-tun: параметр выбран

- persist-key: параметр выбран

Нажмите Save.

6. Перейдите на вкладку VPN и настройте следующие параметры.

- client: параметр выбран

- remote: скопируйте Domain name из вашего Личного кабинета и нажмите +

- remote-random: параметр выбран

- proto: udp

Нажмите Save.

7. Откройте на вкладку Cryptography.

Нажмите справа от параметра ca > выберите соответствующий файл на вашем устройстве, который вы создали ранее > нажмите Upload file.

Нажмите справа от параметра cert > выберите соответствующий файл на вашем устройстве, который вы создали ранее > нажмите Upload file.

Нажмите справа от параметра key > выберите соответствующий файл на вашем устройстве, который вы создали ранее > нажмите Upload file.

8. Скопируйте следующие значения для параметров:

- auth: SHA512

- cipher: AES-256-CBC

- keysize: 256

- tls_cipher: DHE-RSA-AES-256-SHA

- ns-cert-type: server

- remote-cert-tis: server

Нажмите Save & Apply.

IV. Добавьте OpenVPN® интерфейс и настройте DNS

1. Перейдите на вкладку Network > Interfaces и нажмите Add new interface…

2. Введите следующие данные и нажмите Submit:

- Name: VPN_U

- Protocol: Unmanaged

- Interface: Custom Interface: tun0

Нажмите Create Interface.

3. Установите флажок для параметра Bring up on boot.

4. Перейдите на вкладку Advanced Settings и отключите параметр Use built-in IPv6-management.

5. Нажмите Save.

6. Откройте вкладку WAN > Edit > Advanced. Отключите параметр Use DNS servers advertised by peer, а для параметра Use custom DNS server установите значение 10.200.0.1. Нажмите +.

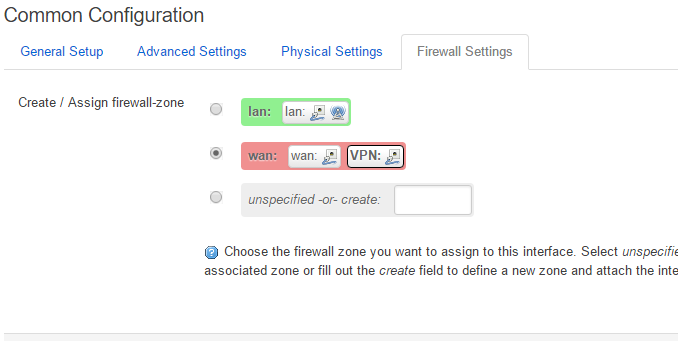

7. Перейдите на вкладку Firewall Settings.

8. В поле Create / Assign firewall-zone введите значение VPNU_FW.

9. Нажмите Save.

10. Нажмите Save & Apply.

11. Перейдите на вкладку Network > Firewall и нажмите Edit справа от VPNU_FW.

12. На вкладке General Settings настройте следующие параметры:

- Input: reject

- Output: accept

- Forward: reject

- Masquerading: параметр выбран

- MSS clamping: параметр выбран

- Covered networks: выбрано значение VPN_U

- Allow forward from source zones: выбрано значение lan

Нажмите Save.

13. Перейдите в раздел VPN > OpenVPN.

14. Включите параметр Enabled для KeepSolidVPN и нажмите Save & Apply.

15. Подождите пару секунд и нажмите Start.

Отлично! Вы успешно завершили настройку OpenVPN® клиента на вашем роутере TP-Link TL-WR841N с прошивкой OpenWrt 19.07.

Если вам нужно настроить VPN на другом устройстве, перейдите нашу страницу с Инструкциями. Если же у вас остались какие-либо вопросы или комментарии, не стесняйтесь обращаться в нашу службу поддержки по адресу [email protected].

«OpenVPN» является зарегистрированным товарным знаком OpenVPN Inc.

Попробуйте VPN Unlimited прямо сейчас!

Выберите удобную вам подписку и получите 30-дневную гарантию возврата денег.

В этой статье речь пойдет о настройке OpenVPN на маршрутизаторы в качестве VPN клиента.

Большинство недорогих роутеров таких как TP Link не поддерживают технологию OpenVPN и могут работать только по PPTP VPN, который считается недостаточно надежным.

Благодаря установке прошивки OpenWRT, роутер сможет работать как OpenVPN клиент и обеспечить надежное шифрование всех данных работающих по Wi—Fi или подключенных по кабелю.

Для настройки VPN по технологии OpenVPN на роутер автор использовал TP-Link TL-WR1043ND с версией ПО v3, но можно использовать и более дешевые модели роутеров, на который есть прошивка OpenWRT.

В качестве VPN сервиса выбран VPN Monster, так как в отличие от других сервисов, данные конфигурации и сертификатов находятся в одном файле .ovpn, что избавит от редактирования файла конфигурации вручную и от возможных проблем при этом.

Автор не может гарантировать того, что выполнив данную инструкцию все будет работать, как написано, так как не бывает одинаковых задач и в каждом случае бывают разные условия: модель роутера, версия ПО роутера, тип подключения интернет провайдера и много других условий. Выполняя инструкцию у вас должен быть хотя бы минимальный опыт работы с OS Linux и с железом.

Установка OpenVPN на роутер можно разделить на два этапа – это установка прошивки OpenWRT и настройка OpenVPN на нем.

Приступим.

Установка прошивки OpenWRT на роутер TP-Link

ВНИМАНИЕ! Перепрошивка роутера снимает его с гарантии, неправильные и непоследовательные действия с прошивкой могут привести к выходу из строя вашего устройства. Только на свой страх и риск можете приступать к выполнению данной инструкции. Автор статьи и прошивки не несет ответственности за ваши действия.

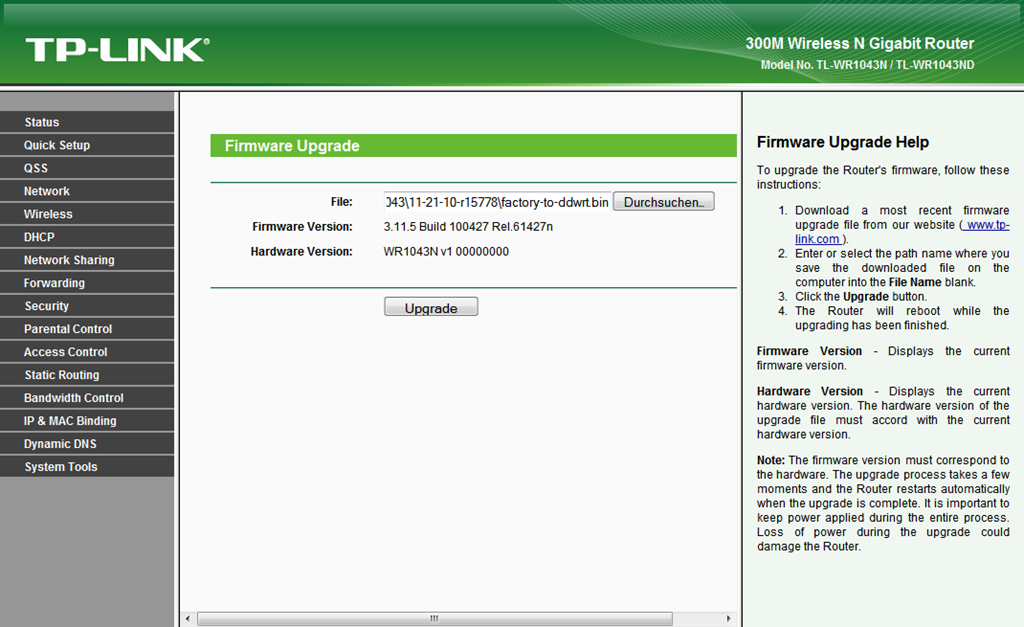

Заходим на сайт OpenWRT и качаем 2 прошивки для вашей модели роутера. Выбираем прошивку в соответствии с версией роутера и версией программного обеспечения раутера. Первая прошивка должна заканчиваться на factory.bin вторая на sysupgrade.bin. Первой прошивкой мы будем прошивать роутер из веб интерфейса старой прошивки, второй будем обновлять прошивку уже из прошивки с новым интерфейсом.

Заходим в веб-интерфейс роутера по адресу 192.168.0.1 или 192.168.1.1 и переходим в раздел системные инструменты далее обновление ПО. Еще раз убеждаемся, что версия ПО совпадает с версией ПО новой прошивки, (в противном случае роутер может выйти из строя) и обновляем прошивку новой прошивкой с окончанием factory.bin. Ждем несколько минут, не обновляя страницу и не выключая питание роутера. Прошивка готова.

Подключаем роутер к кабелю интернета, активируем интернет, перейдя на любой сайт.

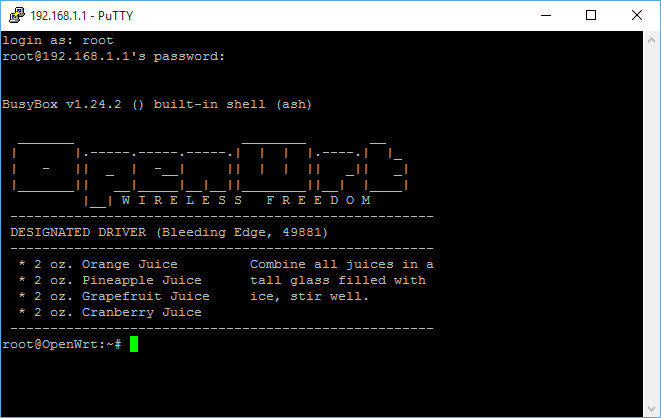

Заходим на роутер по протоколу SSH, для этого качаем программу PuTTY или любой другой SSH клиент, введя IP адрес роутера и стандартный порт 22. Пользователь root, пароль пустой или тоже root. Если войти не получается, перезагружаем роутер.

Выполняем следующую команду в SSH клиенте: opkg update для обновления системы и команду opkg install luci для установки веб сервера для веб-интерфейса.

Если не удается установить luci по причине отсутствия интернета на роутере, установите все пакеты вручную локально.

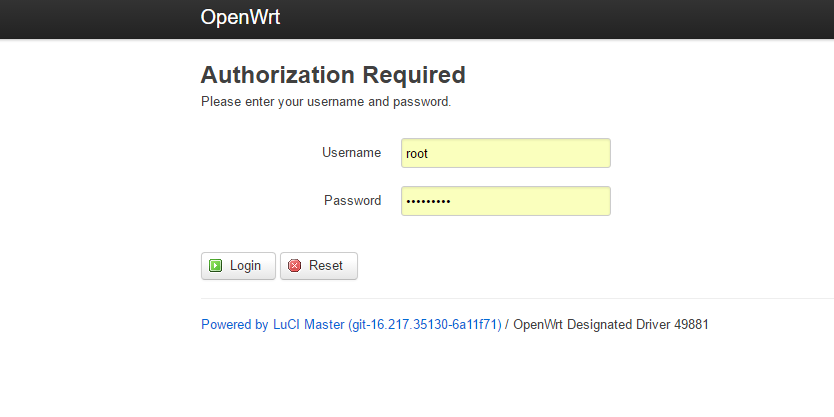

Заходим по адресу 192.168.1.1 в браузере в веб интерфейс. Логин и пароль root.

При первом входе система будет предлагать сменить пароль, меняем его.

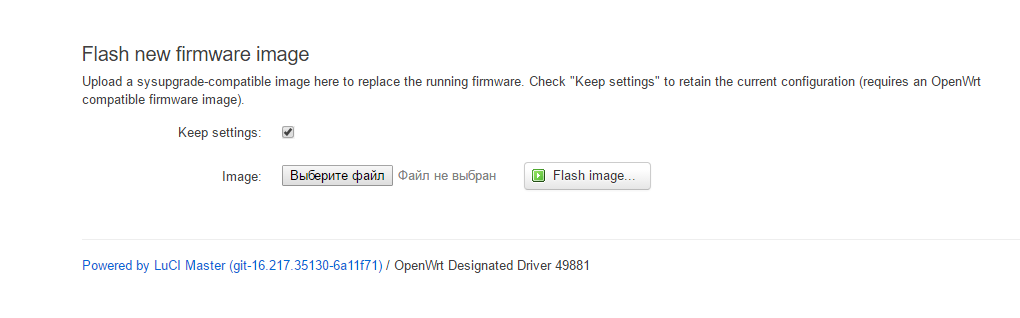

Далее заходим в раздел System подраздел Backup Flash Firmware и обновляем роутер второй прошивкой в разделе Flash new firmware image указываем путь к прошивке с окончанием sysupgrade.bin и подтверждаем.

На этом прошивка роутера завершена, приступаем к установке OpenVPN.

Установка OpenVPN на прошивку OpenWRT

Смотрите обновленную инструкцию https://vpnmonster.ru/blog/?p=2855

Если прошивка OpenWRT уже установлена, значит основная работа уже выполнена.

Заходим в роутер через PuTTY терминал введя адрес 192.168.1.1, логин root и ваш пароль.

Выполняем команду opkg update

Далее opkg install openvpn

Последнюю команду можно выполнить через веб интерфейс роутера. Для этого зайдем в веб интерфейс далее в раздел “System” и подраздел “Software”.

Нажимаем кнопку «update lists»

В Filter указываем openvpn нажимаем «найти пакет» переходим в раздел Available packages (openvpn). Возможно немного придется подождать, пока пакеты обновятся. Из всех пакетов выбираем openvpn-openssl и устанавливаем его. Если будете работать с VPN через веб интерфейс, понадобится еще luci-app-openvpn, тоже можно его установить.

Далее приобретаем лицензию VPN Monster, скачиваем файлы конфигурации в разделе «для других устройств» по своему секретному коду активации. Распаковываем архив и выбираем тот сервер который вам нужно, можно выбрать сервер с окончанием UDP, если уверены, что ваш провайдер не запрещает этот трафик.

Теперь понадобится еще одна программа для доступа к роутеру по протоколу SCP для этого хорошо подойдет программа WinSCP.

С помощью WinSCP заходим на роутер по адресу 192.168.1.1 введя логин root и свой пароль. Не забудьте, что необходимо выставить протокол подключения SCP.

В раздел root копируем файл конфигурации с выбранным сервером. Для удобства можно переименовать его, например на vpn.ovpn

Далее через терминал PuTTY выполняем команду openvpn --config vpn.ovpn, ждем подключения и если все в порядке в конце увидим такое сообщение «nitialization Sequence Completed «.

Если не получается, убедитесь, что имя файла ovpn соответствует указанному, а также попробуйте выбрать сервер с протоколом TCP или другой сервер.

На этом этапе OpenVPN подключен и работает.

Далее вам необходимо настроить фаервол, чтобы VPN смотрел в интернет.

Сделать это можно из командной строки по iptables, но я расскажу как это сделать через веб-интерфейс.

Заходим в браузере на 192.168.1.1

Далее Network -> Interfaces -> Add

Name of new interface: VPN

Protocol of new interface: Unmanaged

Cover of following interface: tun0

Submit.

Добавить в Firewall зону VPN c интерфейсом tun0 и разрешить с него доступ на LAN, разрешить доступ с LAN на VPN.

Пробуем зайти на сайт vpnmonster.ru и проверить свой IP адрес.

Если Вы видите IP VPN сервера, значит вы настроили фаервол правильно. Если не удалось зайти на сайт, значит фаервол настроен неправильно но VPN работает.

Добавляем OpenVPN и автоподключение к серверу в автозагрузку.

Для этого заходим на роутер по протоколу SCP через программу WinSCP находим файл /etc/rc.local и вписываем в него такие строки:

openvpn --config /root/vpn.ovpn &

exit 0

Перезагружаем роутер, после загрузки и подключению к интернету проверяем IP.

Если необходимо выбрать другой сервер, просто заменяем файл /root/vpn.ovpn на другой с таким же именем.

Не лишним будет сразу же поменять DNS сервер.

Для этого переходим в Network > Interfaces > WAN > Advanced Settings.

Снимаем галочку Use DNS servers advertised by peer.

В поле Use custom DNS servers указываем адрес DNS сервера, можно два.

Если все это сложно, можно просто купить готовый роутер с прошивкой OpenWRT и лицензией VPN Monster, для этого обратитесь в поддержку.

Эта статья поможет Вам узнать, как установить и настроить OpenVPN на роутере на примере роутера MikroTik.

Настройка OpenVPN на роутер MikroTik состоит из пяти этапов:

- Подготовка роутера.

- Создание ключей и сертификатов.

- Настройка OpenVPN сервера.

- Настройка OpenVPN клиента на роутере Mikrotik.

- Настройка стандартного клиента OpenVPN на ПК.

Подготовка роутера

- Настройте время на Mikrotik, чтобы не было расхождения времени между клиентом и сервером.

Для того чтобы установить правильное значение часового пояса и отключить его автоматическое определение, откройте панель конфигурации MikroTik (командную строку) и введите:/system clock

set time-zone-autodetect=no time-zone-name=Europe/Moscow

В качестве параметра опции time-zone-name следует указать наименование Вашего часового пояса согласно tz database.

- Затем установите пакет NTP, для этого Вам потребуется скачать с официального сайта архив Extra packages для Вашей архитектуры и версии RouterOS:

/system ntp client

set enabled=yes primary-ntp=185.209.85.222 secondary-ntp=37.139.41.250

Обратите внимание, что вместо доменных имен серверов следует указать их IP, имейте в виду, что адреса pool.ntp.org указывают на случайно выбранные из пула сервера, которые меняются каждый час, поэтому полученные Вами адреса могут отличаться от указанных нами.

- Дополнительно загрузите файл конфигурации OpenVPN (client01-tcp.ovpn) по предоставленной ссылке: http://server_IP:port/xxxxxxxxxx/. Вы должны были получить эту ссылку по электронной почте после активации услуги.

- Также доступы к VPN можно найти в личном кабинете:

- В Вашем личном кабинете найдите вкладку «VPN серверы».

- Нажмите «Управлять».

- В разделе «Доступ», найдите настройки OpenVPN.

- Там Вы можете скачать доступы.

Создание ключей и сертификатов

- Для того чтобы создать новый корневой сертификат центра сертификации (CA), введите в консоли определенные данные и информацию о них:

/certificate

add name=ca country="RU" state="31" locality="BEL" organization="Interface LLC" unit="IT" common-name="ca" key-size=2048 days-valid=3650 key-usage=crl-sign,key-cert-sign

sign ca ca-crl-host=127.0.0.1

- Для того чтобы создать сертификат и закрытый ключ сервера, в консоли выполните:

/certificate

add name=ovpn-server country="RU" state="31" locality="BEL" organization="Interface LLC" unit="IT" common-name="ovpn-server" key-size=2048 days-valid=3650 key-usage=digital-signature,key-encipherment,tls-server

sign ovpn-server ca="ca"

- Для того чтобы создать клиентские сертификаты, введите:

/certificate

add name=mikrotik country="RU" state="31" locality="BEL" organization="Interface LLC" unit="IT" common-name="mikrotik" key-size=2048 days-valid=365 key-usage=tls-client

sign mikrotik ca="ca"

- Для использования на клиентах экспортируйте закрытый ключ и сертификат клиента, а также корневой сертификат центра сертификации. Удобнее всего использовать для этого формат PKCS12, который содержит все необходимые компоненты в одном файле (сертификат, ключ и сертификат CA). Для этого введите:

/certificate

export-certificate mikrotik type=pkcs12 export-passphrase=12345678

Настройка OpenVPN сервера

- Для того чтобы создать пул адресов для выдачи OpenVPN клиентам, в консоли введите:

/ip pool

add name=ovpn_pool0 ranges=10.8.8.100-10.8.8.199

- Создайте новый профиль:

/ppp profile

add local-address=10.8.8.1 name=ovpn remote-address=ovpn_pool0

- Для того чтобы включить аутентификацию по пользователю, введите:

/ppp aaa

set accounting=yes

- Для создания учетной записи выполните:

В данном случае создана запись для пользователя mikrotik с паролем 123./ppp secret

add name=mikrotik password=123 profile=ovpn service=ovpn

- Для дальнейшей настройки VPN сервера, выполните следующие команды:

/interface ovpn-server server

set auth=sha1 certificate=ovpn-server cipher=aes256 default-profile=ovpn enabled=yes require-client-certificate=yes

/ip firewall filter

add action=accept chain=input dst-port=1194 protocol=tcp

На этом настройка OpenVPN сервера на базе роутера Mikrotik закончена.

Настройка OpenVPN клиента на роутере Mikrotik

Для того чтобы настроить OpenVPN на роутере Mikrotik, выполните следующие шаги:

- Закачайте файл сертификатов в формате PKCS12. Для того чтобы закачать на устройство файл сертификатов в формате PKCS12, в консоли выполните:

/certificate

import file-name=mikrotik.p12 passphrase=12345678

- Для того чтобы создать новый интерфейс типа OVPN Сlient и установить нужные параметры, введите:

/interface ovpn-client

add certificate=mikrotik.p12_0 cipher=aes256 connect-to=192.168.3.115 name=ovpn-out1 password=123 user=mikrotik

Если все было сделано правильно, то соединение будет установлено сразу, как Вы создадите интерфейс.

- Чтобы клиенты сети за клиентом имели доступ в сеть за сервером и наоборот, необходимо настроить маршрутизацию. Для того чтобы установить маршрутизацию, выполните:

/ip route

add distance=1 dst-address=192.168.186.0/24 gateway=ovpn-out1

- Для того чтобы маршрут не «ломался» при отключении клиента, создайте для этого клиента постоянный интерфейс.

/interface ovpn-server

add name=ovpn-mikrotik user=mikrotik

- Для того чтобы добавить на сервере маршрут к сети за клиентом, введите:

/ip route

add distance=1 dst-address=192.168.111.0/24 gateway=ovpn-mikrotik

После чего можете проверить связь. Узлы различных сетей должны видеть друг друга.

Настройка стандартного клиента OpenVPN на ПК

- Разместите файл сертификатов в формате PKCS12 в директории для хранения ключей, а также создайте файл с учетными данными C:\OpenVPN\auth.cfg и разместите в нем в разных строках логин и пароль:

win10

123

- Создайте файл C:\OpenVPN\keypass.cfg, в котором Вы можете разместить парольную фразу для сертификата:

12345678

- Укажите, что у это клиент, тип туннеля tun и протокол tcp:

client

dev tun

proto tcp

- Укажите адрес и порт сервера:

remote 192.168.3.115 1194

- Убедитесь в наличии опций:

persist-key

persist-tun

- Замените весь блок с указанием путей к ключам и сертификатам:

ca ca.crt

cert client.crt

key client.key

- Замените весь блок единственной строкой, где будет указан путь к файлу сертификатов в формате PKCS12, а так же где брать учетные данные для дополнительной аутентификации и парольную фразу:

pkcs12 C:\\OpenVPN\\keys\\win10.p12

auth-user-pass C:\\OpenVPN\\auth.cfg

askpass C:\\OpenVPN\\keypass.cfg

- Проверьте наличие опции и закомментируйте её:

remote-cert-tls server

#tls-auth ta.key 1

- Добавьте маршрут к сети за сервером, укажите выбранный нами на сервере шифр и отключите сжатие:

route 192.168.186.0 255.255.255.0 10.8.8.1

cipher AES-256-CBC

#comp-lzo

Теперь можно пробовать подключаться. Если все сделано правильно, то клиент подключится к серверу и ему будут доступны ресурсы сети за сервером. Никаких дополнительных настроек на сервере производить не нужно.

Если у Вас остались какие-либо вопросы, Вы можете задать их в онлайн чате в правом нижнем углу сайта или тикетом в техподдержку.

Для того чтобы Заказать услугу Личный VPN и Socks 5 прокси, продолжите оформление.

OpenVPN® Client Setup on TP-Link TL-WR841N Router with OpenWrt 19.07 Firmware

for KeepSolid VPN Unlimited® users

This tutorial provides a detailed walkthrough on how to configure the OpenVPN® client on OpenWrt router. To get more information about the OpenVPN® protocol, check out our detailed article What is OpenVPN® protocol. TP-Link TL-WR841N router with OpenWrt 19.07 firmware was taken as an example.

How to set up the VPN Unlimited app for OpenWrt router? How to configure OpenVPN® client? Let’s check it out!

I. Set up the OpenVPN® client on your OpenWrt 19.07 router

II. Generate OpenVPN® client settings in your User Office

III. Configure OpenVPN® connection on OpenWrt 19.07 router

IV. Add OpenVPN® interface and configure DNS settings

I. Set up the OpenVPN® client on your OpenWrt 19.07 router

Open your OpenWrt web interface by printing the IP-address of the admin panel in the address line of your browser.

If you don’t know how to access your router control panel, check out our instruction on how to find your router IP.

1. Go to the System > Software and click Update lists.

2. Wait until the operation is completed and press Dismiss.

3. Type openvpn-openssl in the Download and install package field and press OK.

4. Press Install, and wait until the package is downloaded. Then press Dismiss.

5. Type luci-app-openvpn in the Filter field and click Install.

Then type luci-i18n-openvpn-en in the Filter field and click Install.

6. Check the Overwrite files from other package(s) option and press Install.

7. Wait until both packages are installed and press Dismiss.

8. Make sure that all packages were successfully installed. To do this, select the Installed tab and type openvpn in the Filter field.

9. To apply the changes, go to the Status tab and reboot your router.

II. Generate OpenVPN® client settings in your User Office

You need to generate the manual configuration settings in your KeepSolid User Office. There you will get the .ovpn configuration file, VPN server domain name and other settings for your OpenVPN® connection setup.

Follow a few simple steps described in the tutorial How to manually create VPN configurations and you’ll easily get all the required information.

III. Configure OpenVPN® connection on OpenWrt 19.07 router

There are two methods to configure OpenVPN® connection on your OpenWrt router. Choose any of them and then go to step IV of this instruction.

Method 1. Upload the .ovpn configuration file

Method 2. Configure OpenVPN® connection by yourself

Method 1. Upload the .ovpn configuration file

1. Go to the VPN tab > OpenVPN.

2. Find the OVPN configuration field, specify it’s custom name, for example KeepSolidVPN, and choose the .ovpn file that was automatically downloaded from your User Office. Then press Upload.

Method 2. Configure OpenVPN® connection by yourself

1. Open the configuration file that was automatically downloaded to your device with any text editor and create separate text files — ca.key, cert.key, key.key. Paste the appropriate data from the .ovpn file to the corresponding text file.

- ca.key – paste strings between <ca> and </ca>, including ——BEGIN CERTIFICATE—— and ——END CERTIFICATE——

- cert.key – paste strings between <cert> and </cert>, including ——BEGIN CERTIFICATE—— and ——END CERTIFICATE——

- key.key – paste strings between <key> and </key>, including ——BEGIN CERTIFICATE—— and ——END CERTIFICATE——

2. Navigate to the VPN tab > OpenVPN.

3. Type KeepSolidVPN in the Configuration name field, select Client configuration for an ethernet bridge VPN and click Add.

4. Press Edit > Switch to advanced configuration.

Note: If you don’t see the required parameters, select them in the dropdown menu at the bottom of the page, and click Add.

5. Navigate to the Networking tab and configure the following parameters:

- port: 1194

- float: unchecked

- nobind: checked

- dev: tun0

- dev_type: tun

- ifconfig: this field should be blank

- comp-lzo: no

- keepalive: 5 30

- persist-tun: checked

- persist-key: checked

Click Save.

6. Navigate to the VPN tab and enter the following settings:

- client: checked

- remote: paste the Domain name from your User Office and press +

- remote-random: checked

- proto: udp

Click Save.

7. Go to the Cryptography tab.

Click right to ca parameter > choose the previously created ca.key file > press Upload file.

Click right to cert parameter > choose the previously created cert.key file > press Upload file.

Click right to key parameter > choose the previously created key.key file > press Upload file.

8. Configure the following parameters:

- auth: SHA512

- cipher: AES-256-CBC

- keysize: 256

- tls_cipher: DHE-RSA-AES-256-SHA

- ns-cert-type: server

- remote-cert-tis: server

Click Save & Apply.

IV. Add OpenVPN® interface and configure DNS settings

1. Go to Network > Interfaces. Click the Add new interface… button.

2. Enter the following data and click Submit:

- Name: VPN_U

- Protocol: Unmanaged

- Interface: Custom Interface: tun0

Click Create Interface.

3. Enable the Bring up on boot parameter.

4. Go to the Advanced Settings tab and disable Use built-in IPv6-management.

5. Click Save.

6. Navigate to WAN > Edit > Advanced Settings. Uncheck the Use DNS servers advertised by peer parameter and set 10.200.0.1 value for Use custom DNS server. Press + button.

7. Go to the Firewall Settings tab.

8. In the Create / Assign firewall-zone field enter VPNU_FW.

9. Click Save.

11. Go to Network > Firewall, select VPNU_FW and click Edit.

12. In the General Settings tab, configure the following settings:

- Input: reject

- Output: accept

- Forward: reject

- Masquerading: checked

- MSS clamping: checked

- Covered networks: checked VPN_U

- Allow forward from source zones: check lan

Click Save.

13. Go to VPN > OpenVPN.

14. Mark checkbox Enabled for KeepSolidVPN and press Save & Apply.

15. Wait for a minute and click Start.

Great! You’ve successfully set up and configured the OpenVPN® client on your TP-Link TL-WR841N with OpenWrt 19.07 firmware.

If you need to set up VPN on any other devices, check our Manuals page. If you have other questions or comments, feel free to contact our customer support via [email protected].

“OpenVPN” is a registered trademark of OpenVPN Inc.

Get VPN Unlimited right now!

Select you perfect subscription plan (like VPN Lifetime plan) and get a 30-day money-back guarantee.