Packet Tracer Cisco CLI Commands list

Here is the detailed Cisco router configuration commands list, which can be implemented with packet tracer. Packet tracer is a network simulator used for configuring and creating the virtual cisco devices and network. There are also some other similar software but Cisco IOS output will be same on all simulators.

Related Article: PowerShell vs Command prompt

Cisco Router Configuration Step By Step

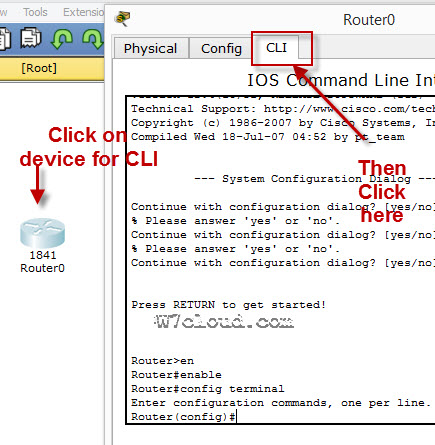

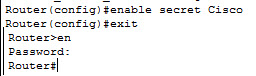

To configure any device in packet tracer you are required to open or access its CLI. You can do it by clicking any device and then navigating to CLI tab. Once you are at CLI you can perform all Cisco Commands here.

Cisco IOS supports numerous command modes which can be practice with packet tracer, followings are the main command modes of cisco CLI with specific commands to navigate from one mode to another. Also Check out some best cheap routers for real practice.

| Mode | Symbol | How to access this mode | Command for leaving this mode |

| User EXEC Mode | Router > | Default mode after booting. Press enter for accessing this. | Use exit command |

| Privileged EXEC mode | Router # | Use enable command from user exec mode for entering into this mode | exit |

| Global Configuration mode | Router(config)# | Use configure terminal command from privileged exec mode | Exit or Ctrl+Z for user EXEC mode |

| Interface Configuration | Router(config-if)# | Use interface <interface name+number> command from global configuration mode | Use exit command to return in global mode |

| ROMMON | ROMMON > | Enter reload command from privileged exec mode. Press CTRL + C key combination during the first 60 seconds of booting process. | Use exit command.

Watch a video of rommon mode |

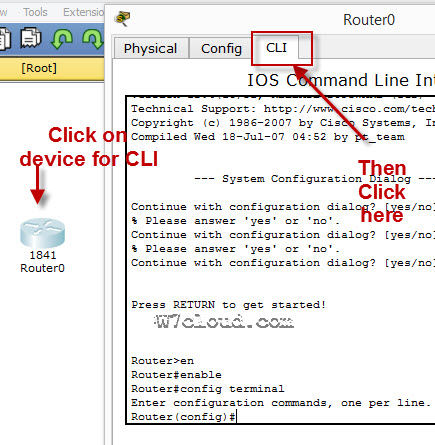

IOS commands are not case sensitive it means that you can use them in uppercase, lowercase, or mixed case, but passwords are case sensitive. Therefore make sure you type it in correctly. In any mode, you can obtain a list of commands available on that mode by entering a question mark (?).

How to Change the Cisco Router name

You can change the cisco router name by using command hostname in global configuration mode.

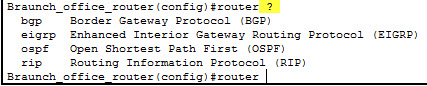

How to set the Enable password:

You can set the password for protecting enable mode by following command: (Following command will set the password to cisco)

How to set the telnet password on Cisco:

You can access the cisco router remotely by VTY lines, these are the Virtual Terminal lines for access router, you can set password on these line by using the following commands:

Router(config)#line vty 0 4

Router(config-line)#password Cisco

Router(config-line)#no login

The above command will set the telnet password to “Cisco”.

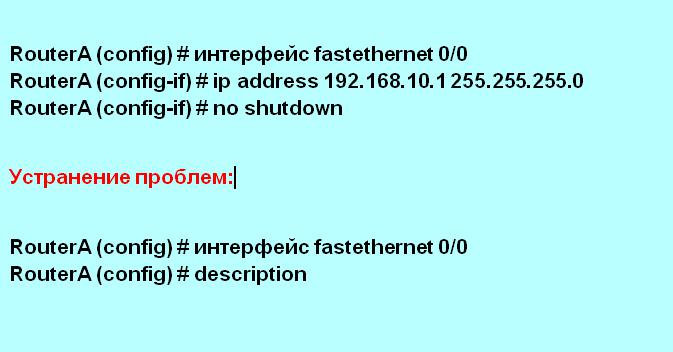

How to set the IP address to Cisco interface:

You can set the IP address to any Cisco device interface by using the following commands:

Router(config)#interface <interface name&number>

Router(config-if)#ip address <IP address> <subnet mask>

How to enable a port or interface

Router(config-if)#no shut

Example:

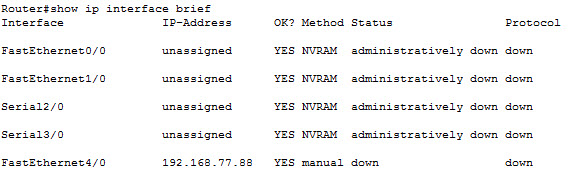

How to check the IP address of all interfaces:

You can use the “show ip interface brief” command in Privileged EXEC mode for checking the IP address of all interface of Cisco device.

How to save the configurations:

You can use the following command for router configuration to Nvram for use at next boot up

Router#copy running-config startup-config

How to configure the access-list on Cisco:

You can configure the access-list on cisco by using following commands:

Router(config)#Access-list <number> <permit|deny> <ip> <mask>

Router(config-if)#ip access-group <number> <in|out>

OR

Router(config)#Access-list <number> <permit|deny> <protocol> <from ip and mask> <to ip and mask> <port number>

Router(config-if)#

Command Example:

Router(config)#access-list 2 deny 192.168.0.33 0.0.0.255

Router(config)#interface fastEthernet 4/0

Router(config-if)#ip access-group 2 in

How to configure the default route on Cisco:

Following command will set the default route to 10.10.10.101.

Router(config)# ip route 0.0.0.0 0.0.0.0 10.10.10.101

How to create a static route on Cisco router

Router(config-router)#ip route [destination_network] [mask] [next-hop_address

you can set a static route by using above command example is also given below:

Router(config-router)#ip route 192.132.23.1 255.255.255.0 10.10.10.1

—————————

——————-

| RIP Configuration Commands | |

| Commands | Details |

| Router(config)#Router rip | Enable RIP routing on router. |

| Router(config-router)#Network <network ip address>

Why we use RIP? |

Define the network which you want to advertise in RIP. E.g. Network 192.168.88.0 |

|

OSPF Configuration Commands |

|

| Router(config)#Router ospf <process-id> | Enable OSPF routing on router. Process-id is any number & must be same for all networks in AS. |

| Router(config-router)#Network < ip address> <wild cardmask>

Why we use OSPF? |

IP address is the IP of network which will be advertise in OSPF and wild card mask will represent the network bits. E.g. network 192.168.1.0 0.0.255.255 is equilent to 192.168.0.0/16 |

| EIGRP configuration Commands | |

| Router(config)#Router eigrp <AS number> | AS number is a number must be same for networks which are desired to connect with each other. E.g. Router eigrp 1 |

| Router(config-router)#Network < ip address> | Advertise network in EIGRP |

| Router(config-router)#no auto-summary

Why we use EIGRP? |

Disable auto summay |

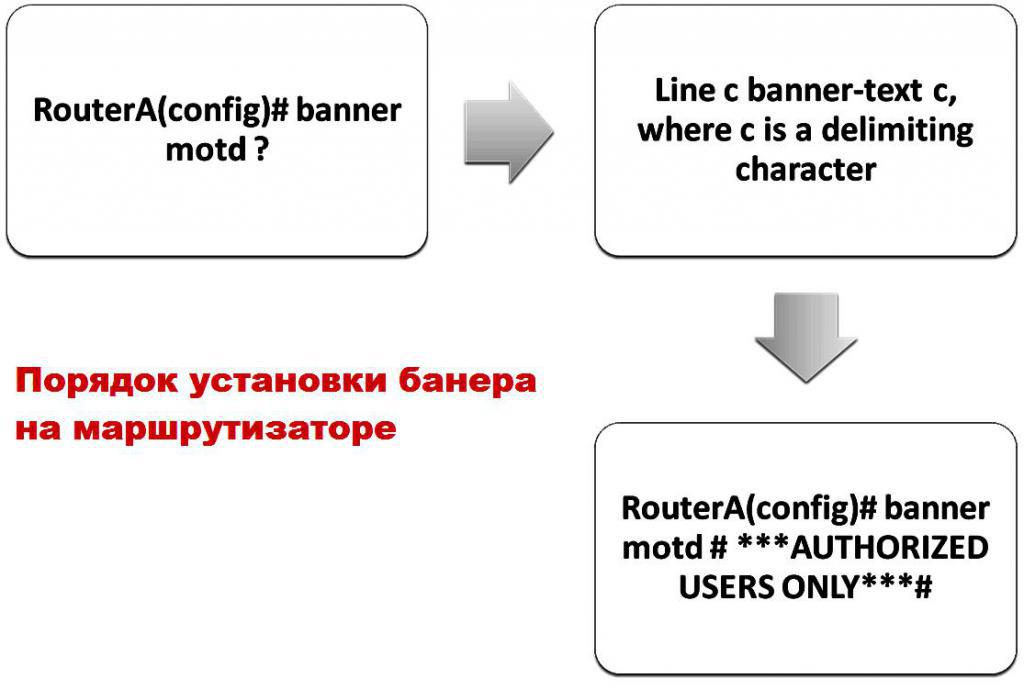

banner motd <banner start identification> banner message <banner end identification>

Command Example:

banner motd #Unauthorized access to this device is prohibited!#

Above command with set the banner to “Unauthorized access to this device is prohibited”

Famous Show Commands in Privileged EXEC Mode

You can run all these command for checking different setting of Cisco device in privileged EXEC mode:

Show Version

Show running-config

Show Vlan

Show mac-address-table

Show clock

Show privilege

Show interface <interface name>

show ip route

Show controllers

show cdp neighbors

Show memory

Show protocols

Show startup-config

Show Flash

Show spanning-tree

Verifying Commands for Network Connectivity

You can use these commands to verify network connectivity for your router

router# enable

router# ping [ip-address | hostname]

Command Example:

router# ping 192.168.3.1

(A reply response from host 192.168.3.1 will verify the connectivity)

How to telnet any host:

telnet {ip-address | hostname}

e.g. router# telnet 192.168.3.1

Related Article: NMAP Commands Linux

Me Waqas Azam and I am a professional blogger & freelance writer. I also working in the IT industry for over 7 years. I am graduated in Computer Science and information technology.

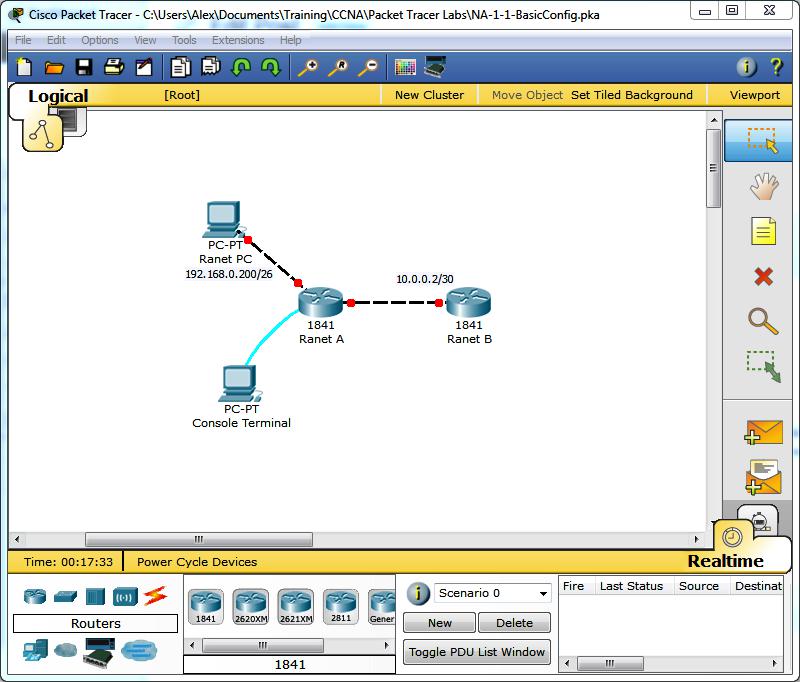

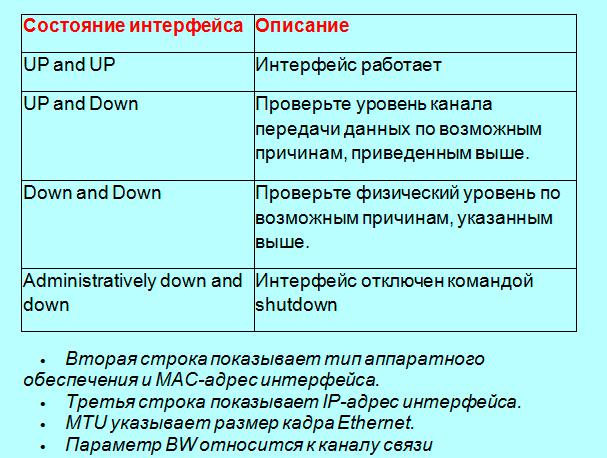

Cisco Packet Tracer является отличным инструментом моделирования и визуализации сети, полезным как для обучения как студентов, так и продвинутых пользователей, у которых под рукой нет физического оборудования компании Cisco. Программа-симулятор позволяет настраивать (виртуально) различное телекоммуникационное оборудование фирмы Cisco (коммутаторы, маршрутизаторы, ip-телефоны, шлюзы, сервера, межсетевые экрана Cisco ASA и многое другое). Интерфейс прост и понятен, и вы сможете создать и сконфигурировать простые сети в Packet Tracer даже если обладаете глубокими познаниями в сетевых технологиях или оборудовании Cisco. Многие используют данное ПО для проектирования и моделирования сетей, обучения студентов, подготовке к сертификационным экзаменам CCNA/CCNP, получения практических навыков поиска и устранения проблем в сетях на оборудовании Cisco.

Несмотря на то, что Cisco Packet Tracer недоступен для бесплатного скачивания (доступен только участникам программы сетевой академии Cisco Networking Academy), вы с легкостью найдете дистрибутив на просторах сети. На текущий момент актуальной является версия Cisco Packet Tracer 7.2.1. При использовании Cisco Packet Tracer вам нужно указать, что вы хотите использовать гостевой доступ. Кроме того, есть бесплатные версии Cisco Packet Tracer для Android и iOS.

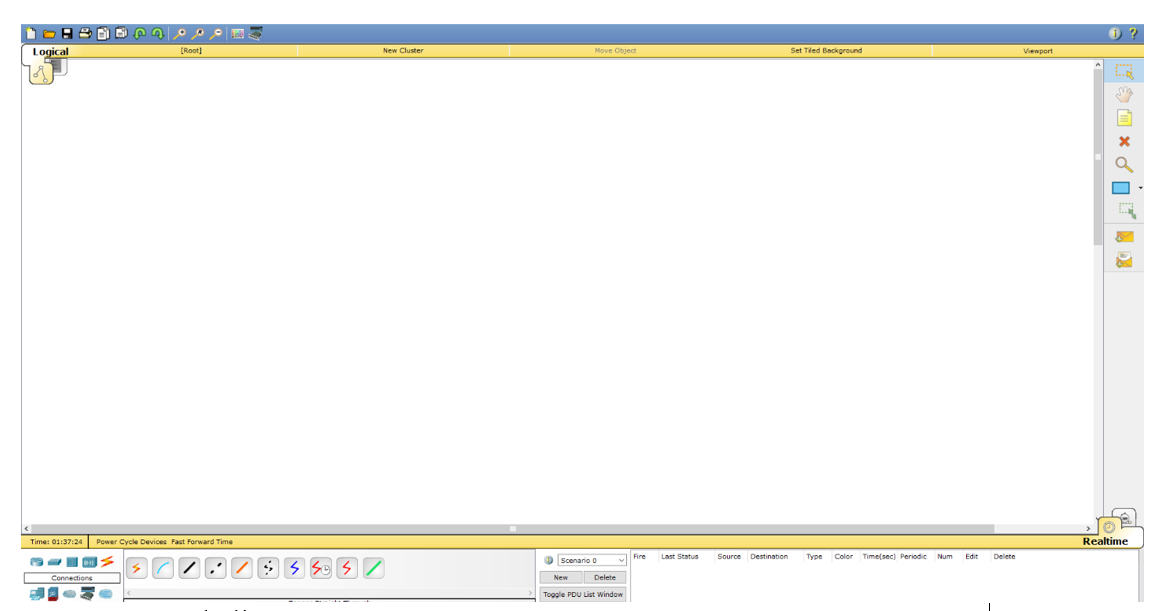

Чтобы освоить основы использования Cisco Packet Tracer, изучим интерфейс программы и создадим небольшую сеть.

Интерфейс программы предельно прост. В интерфейсе программы нет сложных настроек, элементов управления и ветвящихся меню, что приятно удивляет пользователей.

- Верх окна программы выполнен в классическом стиле, в котором нет ничего лишнего (базовые функции операции с файлами, отмена действии, масштабирование, сохранение, копирование).

- В правой части окна собраны функции для пометок, выделения областей, удаления и перемещения объектов.

- В нижней части размещена основные инструменты Cisco Packet Tracer, которые используются для создания вашей сети. В левом нижнем углу программы содержатся различные виды сетевого оборудования (коммутаторы, маршрутизаторы, телефоны, шлюзы, сервера, хабы, беспроводные источники, устройства защиты сети, эмуляция WAN-соединения, компьютеры, принтеры, телевизоры, мобильные телефоны и многое другое). При постоянном использовании программы Cisco Packet Tracer, часто используемые вами устройства запоминаются и отображаются в специальной папке (Custom Made Devices).

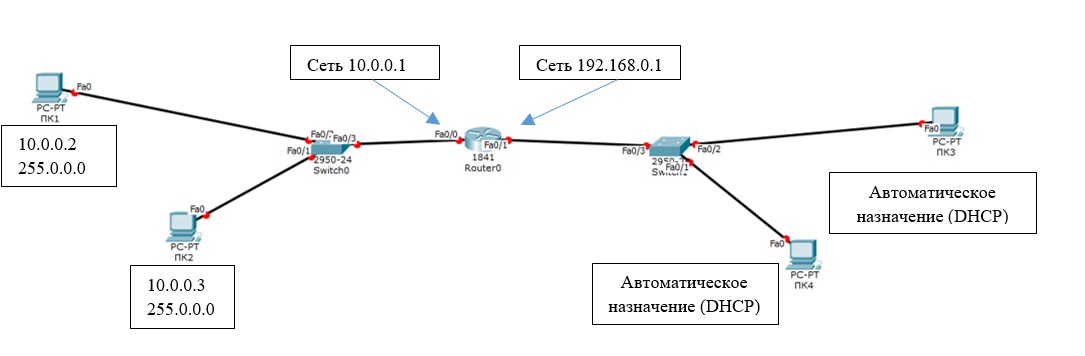

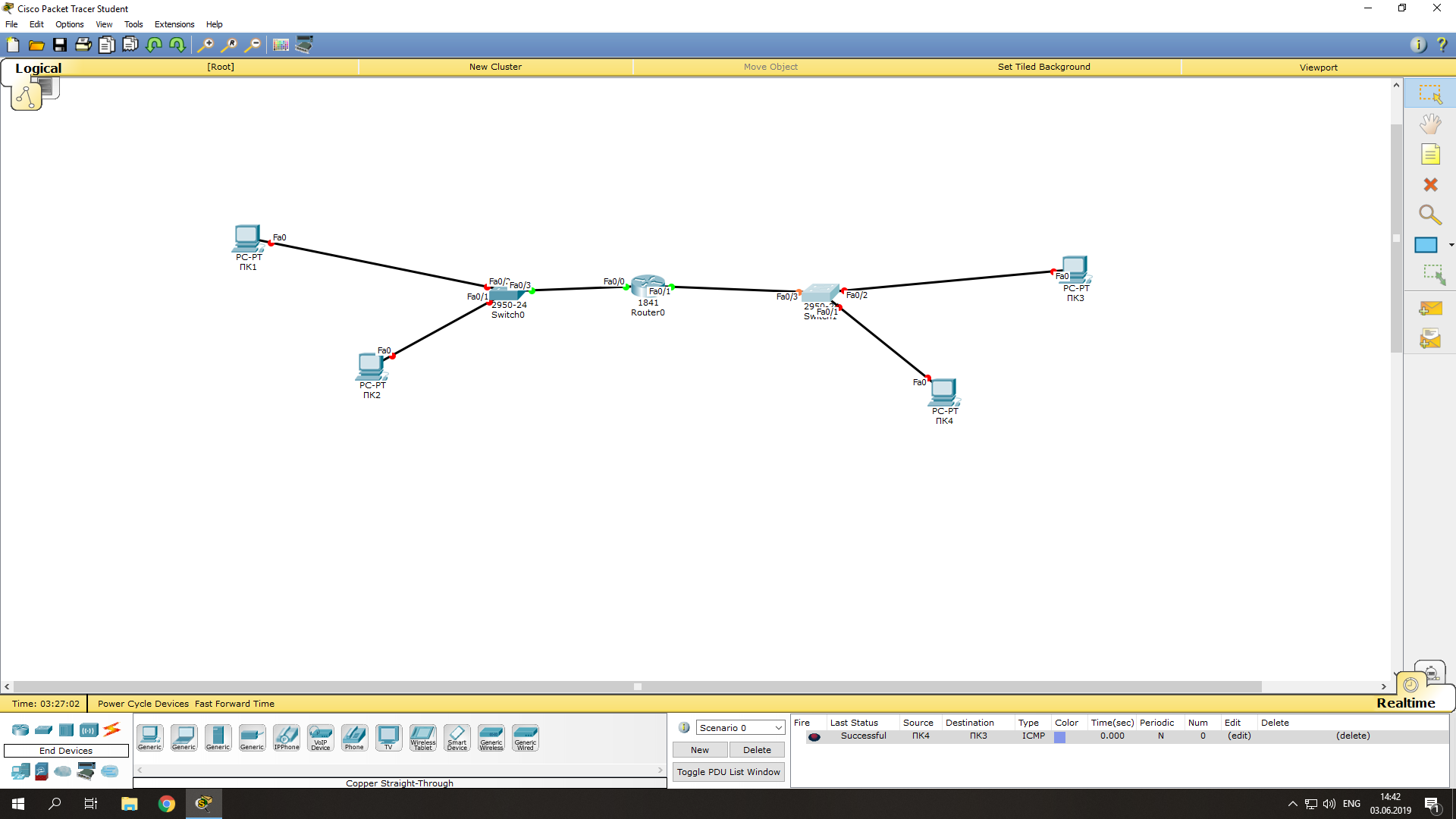

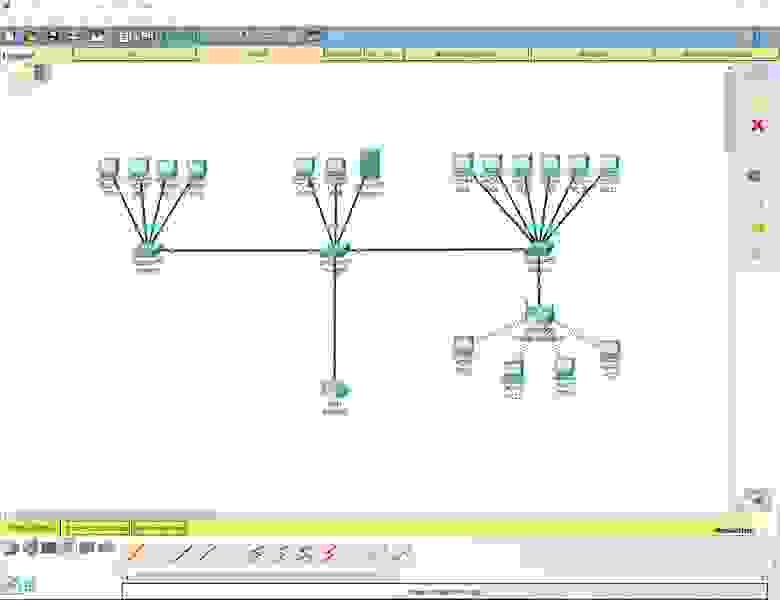

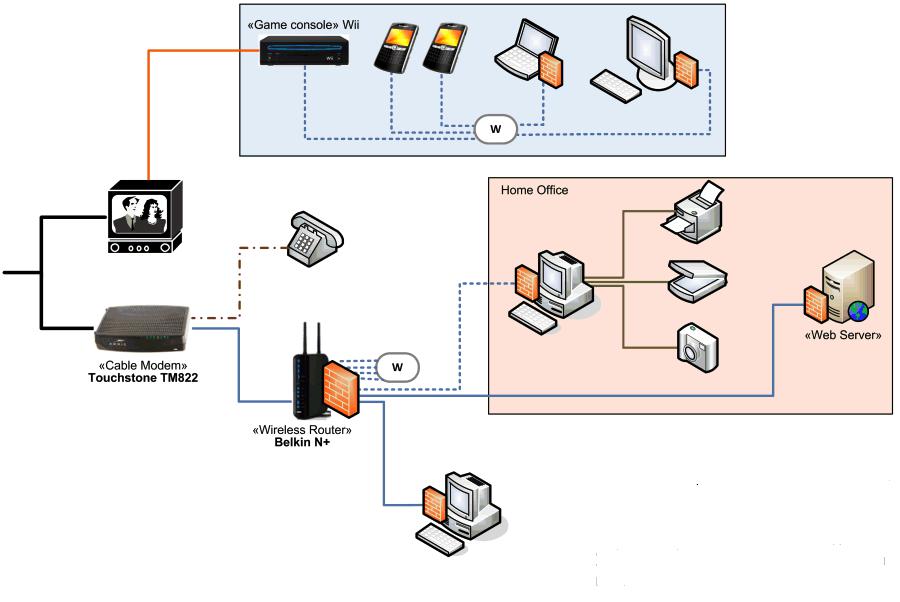

Создадим в Cisco Packet Tracer небольшую сеть, схема которой представлена ниже:

Общая сеть представляет из себя 2 сегмента (подсети 10.0.0.1/24 и 192.168.0.1/24), соединенных посредством маршрутизатора Cisco. Он будет осуществлять передачу данным между сетями в дуплексном режиме (прием и передача в обе стороны). К маршрутизатору (Router0) подключены 2 коммутатора. Интерфейс Fa 0/0 маршрутизатора подключен к порту Fa 0/3 левого коммутатора. С правым коммутатором (порт Fa 0/3) маршрутизатор подключен через интерфейс Fa 0/1. Switch0 будет осуществлять соединение ПК1 (Fa 0/2) и ПК2 (Fa 0/3), а ПК3 (Fa 0/2) и ПК4 (Fa 0/1) объединит Switch1. Порту Fa 0/0 маршрутизатора (слева) мы назначим адрес 10.0.0.1, а правому порту (Fa 0/1) – 192.186.0.1. На схеме мы видим, что все трассы (линии) подсвечены красным цветом. Это значит, что соединения нет и ни одно из устройств друг друга не «видят» в сети, потому что её ещё нет, а сетевые интерфейсы отключены (закрыты).

Настройки нашей сетей можно выполнить двумя способами:

- В графическом режиме

- В ручном режиме командами операционной системы Cisco IOS.

Левую половину сети будем настраивать графическим, а правую – ручным способами (изменения, которые мы вносим будут отражены выделены «жирным»).

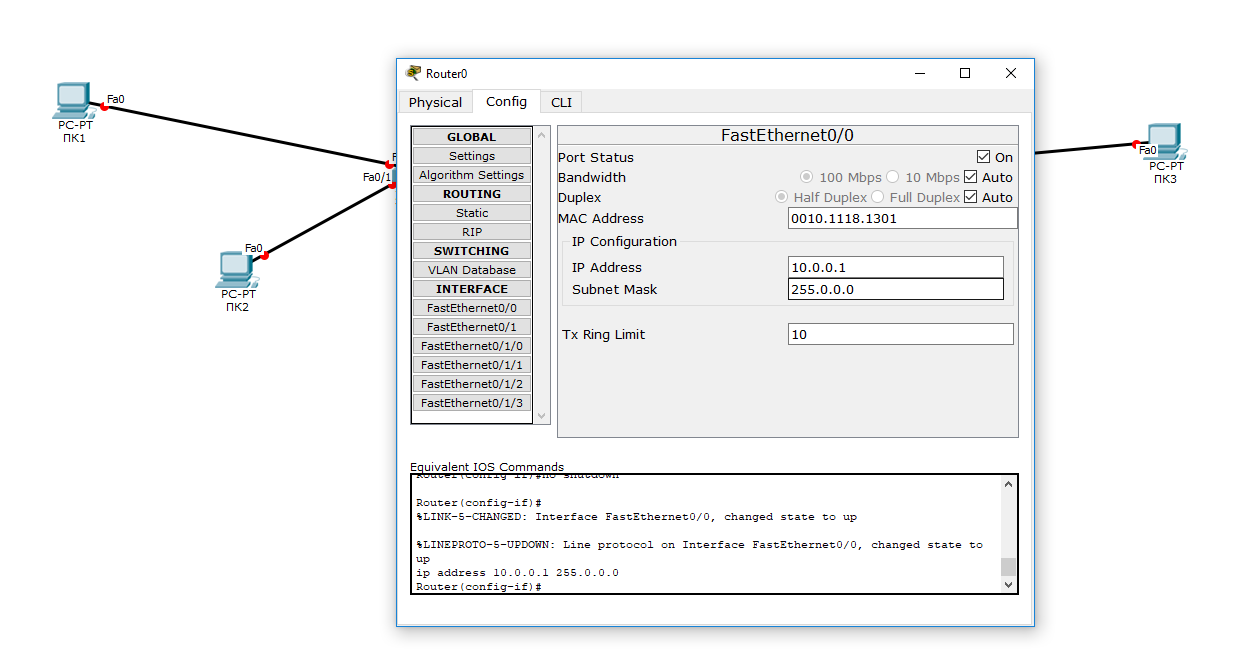

Прежде всего начнем с графической настройки маршрутизатора (левая сторона):

- Щелкните левой кнопкой мыши по маршрутизатору Router0 -> Config -> FastEthernet0/0;

- Включите порт (Port Status – On);

- Присваиваем IP-адрес и маску подсети интерфейсу маршрутизатора FastEtherner0/0 (

10.0.0.0/ 255.255.255.0

);

В ходе внесения нами изменений, автоматически формируется управляющая в окне Equivalent IOS Commands. В дальнейшем вы сможете использовать эти команды для ручной настройки маршрутизатора через команды CLI.

- Переходим к настройке FastEthernet 0/1 (правая часть);

- Включаем порт;

- Присваиваем IP адрес и маску (

192.168.0.1 255.255.255.0

).

Теперь настроим коммутатор (левый):

- Нажали 1 раз левой кнопкой мышки > Config > FastEthernet0/1;

- Включаем порт (Port Status – On);

- Точно также включаем порты 0/2 и 0/3.

Теперь мы видим, что соединение установлено (индикация на соединениях стала зелёного цвета).

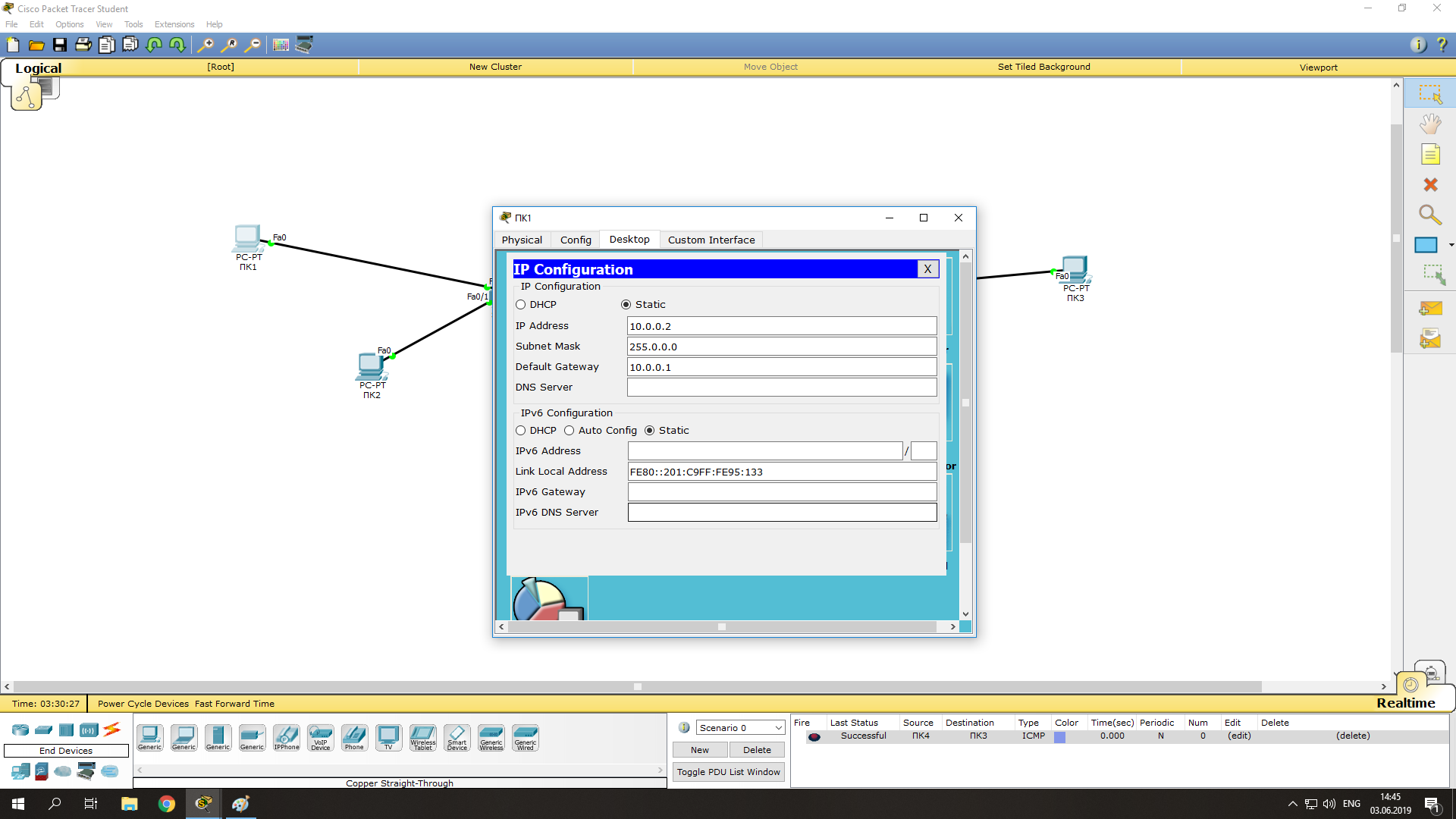

Зададим IP-адреса для компьютеров слева (в диапазоне указанных на маршрутизаторе адресов):

- Нажимаем на ПК1 левой кнопкой мыши -> Desktop -> IP Configuration;

- Указываем статический (опция Static) IP-адрес и маску, а также шлюз (Default Gateway – это будет IP адрес интерфейса Fa0/0 на маршрутизатор): IP:10.0.0.2 Mask:255.255.255.0 GW:10.0.0.1

- Нажимаем на ПК2 и производим аналогичные настройки, но с другим IP-адресом (10.0.0.3).

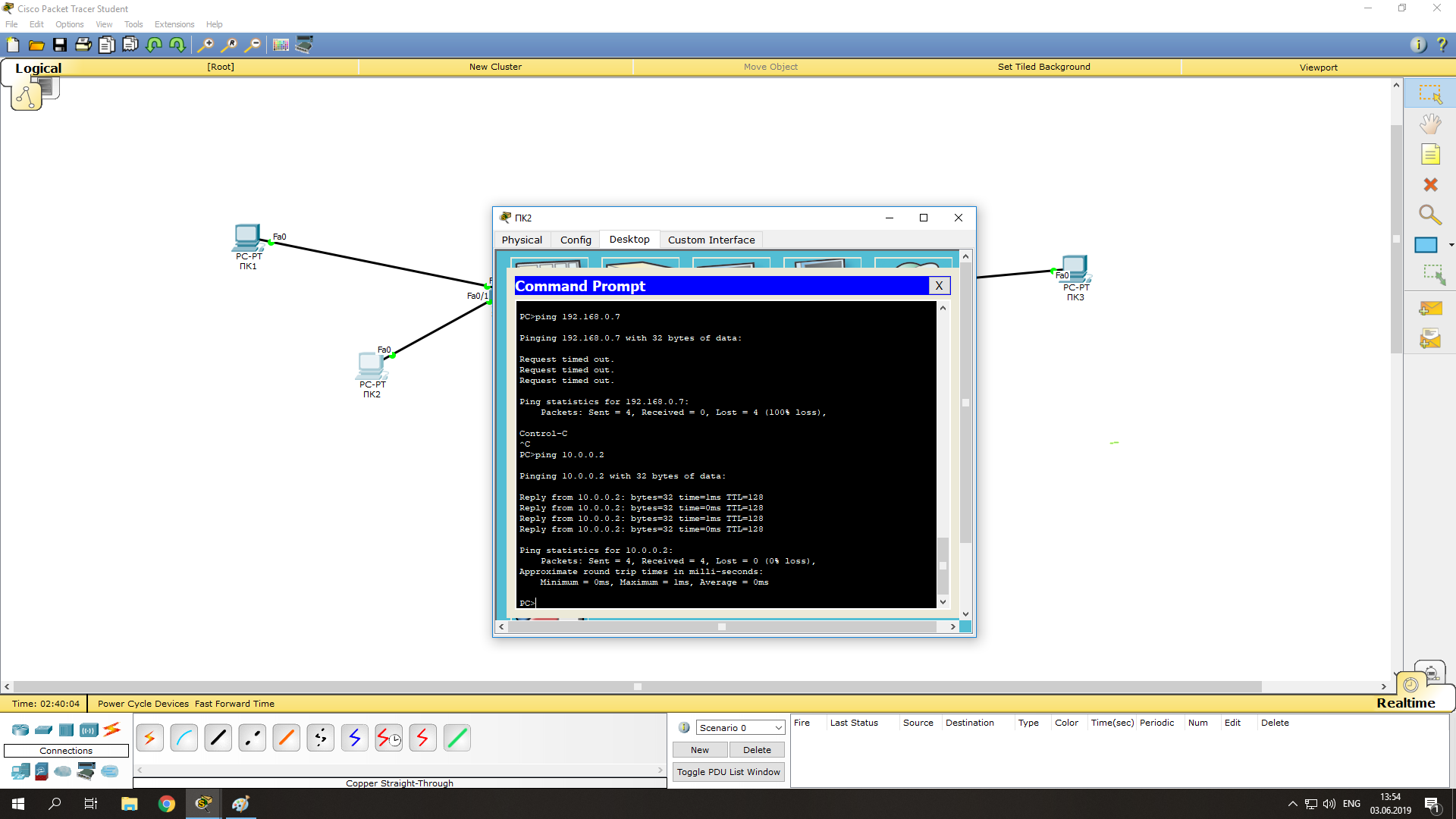

Проверим что оба компьютера стали доступны друг други (их пакеты проходят черех коммутатор):

- Нажимаем на ПК1 -> Desktop -> Command Prompt;

- В открывшемся окне командной строки, эмулирующей cmd выполните команду ping на ПК2:

ping 10.0.0.3

Соединение между ПК1 и ПК2 было установлено посредством логического соединения их через коммутатор. На этом графическая настройка левой части завершена.

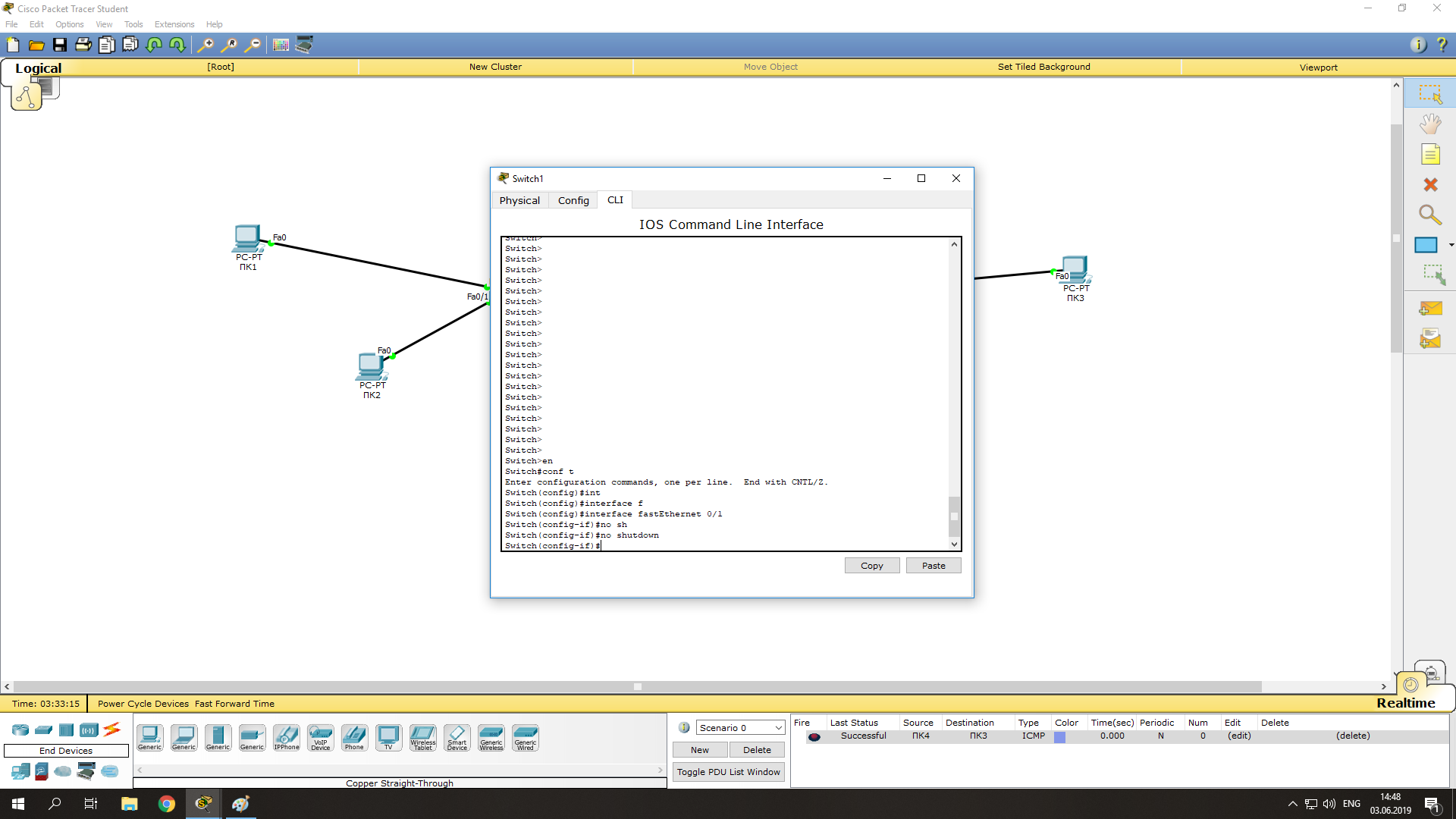

Чтобы настроить правую часть сети, нужно только открыть порты на коммутаторе и назначить IP-адреса ПК3 и ПК4. Начнём с маршрутизатора. Ручная настройка несколько сложнее, нежели графическая, но на данном уровне она не составит особого труда. Приступим:

- Заходим на коммутатор -> CLI (командная строка коммутатора);

- Заходим в привилегированный режим (пишем

enable

или

en

); - Заходим в режим конфигурирования (

configure terminal

или

conf t

); - Нам нужно включить 3 интерфейса (FastEthernet 0/1-0/3), поэтому начнем с 0/1 (пишем

int f

и нажимаем tab, затем дописываем

0/1

, enter); - Мы зашли на интерфейс 0/1. Теперь активируем его (разрешим передачу данных по нему) командой

no sh

и нажимаем tab, потом enter. Теперь этот порт открыт (активен); - Выходим из настроек интерфейса командой

ex

и enter; - Такие же настройки произведите с портами FastEthernet 0/2 и 0/3.

Осталось лишь назначить IP-адреса компьютерам ПК3 и ПК4. Но мы усложним задачу и настроим автоматическое получение IP-адресов компьютерами по протоколу DHCP. В качестве DHCP сервера, который раздает IP адреса клиентам будет выступать маршрутизатор:

- Заходим на маршрутизатор -> CLI;

- Так как мы уже производили настройки графическим методом, то мы изначально находимся в привилегированном режиме. Переходим в режим конфигурирования (

conf t

); - Пишем

ip dhcp pool XXX

(XXX – название пула формирования адресов DHCP):

network 192.168.0.0 255.255.255.0

(из этой сети будут присваиваться наши IP-адреса компьютерам)

default-router 192.168.0.1

(указываем адрес маршрутизатора, который будет шлюзом по-умолчанию для компьютеров)

ex

(вышли обратно в режим конфигурирования)

ip dhcp excluded-address 192.168.0.1 192.168.0.5

(этот диапазон адресов будет исключен из раздачи, назначить IP-адрес из этого диапазона можно будет только вручную); - Заходим на ПК3 -> Desktop -> IP Configuration;

- Выбираем DHCP и смотрим на правильность назначенного IP адреса. В большинстве сетей IP адреса компьютерам назначаются именно так, путем получения настроек с DHCP сервера. Это исключает возможность конфликта IP-адресов, а также экономит время настройки.

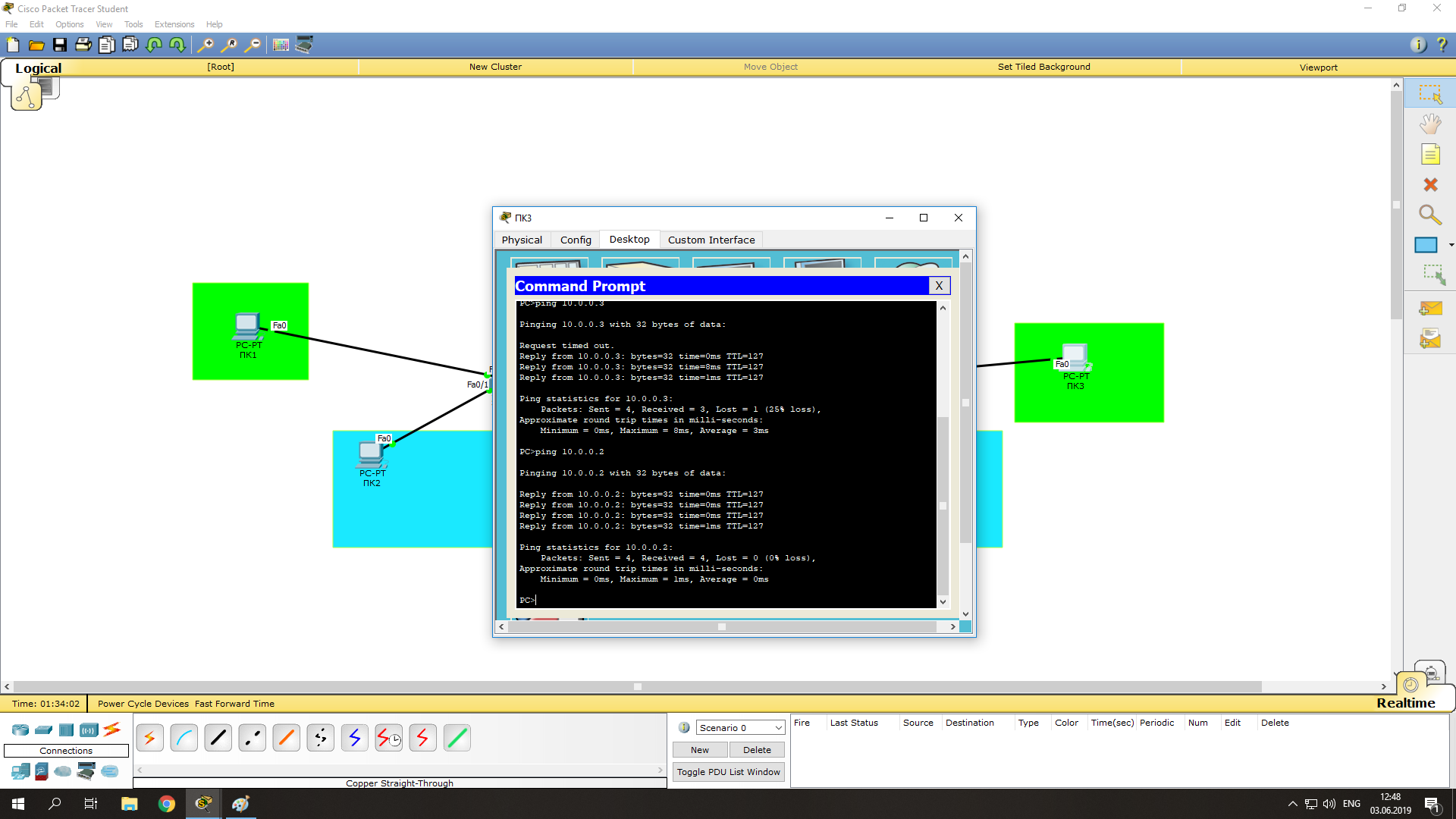

Проверяем соединение между компьютерами, соединёнными через маршрутизатор:

- Нажимаем на ПК3 -> Desktop -> Command Prompt;

- Выполняем ping на ПК1 и ПК2:

ping 10.0.0.2

ping 10.0.0.3

Теперь мы видим, что коммутация пакетов успешно установлена.

Усложним задачу. Свяжем между собой ПК1 и ПК2, а также ПК3 и ПК4. Выполнить эту задачу можно с помощью создания vlan (виртуальная локальная сеть). Она нужна для логического разграничения устройств. Так как мы не имеем возможности разделить сеть физически, воспользуемся vlan. Приступим:

- Создадим VLAN 10 на коммутаторах:

- Заходим на коммутатор (Switch0, затем также настраиваем и Switch1) -> CLI, пишем

conf t

vlan 10

(создался VLAN)

Interface FastEthernet 0/2

(для ПК1),

interface FastEthernet 0/1

(для ПК2),

interface FastEthernet 0/2

(для ПК3), или

interface FastEthernet 0/1

(для ПК4). Далее команды одинаковы для всех четырёх интерфейсов:

switchport mode access

switchport access vlan 10

Теперь ПК1 и ПК2 «общаются» в рамках своей сети, а ПК3 и ПК4, в рамках своей.

Вы можете получить текущую конфигурацию любого устройства в вашей сети, выполнив в CLI команду

show running-config

.

Итак, мы рассмотрели одну из самых простых схем типовой сети, использующейся для небольшой организации. Эта база, на которой строятся более сложные сети. Вы можете усложнить сеть путем добавления сетевого оборудования (дополнительные коммутаторы, маршрутизаторы, сервера, телефоны, беспроводные устройства и т.д.) и введением новых протоколов в работу (например, настройка IP-телефонов по протоколу SIP). Таким образом Cisco Packet Tracer будет отличным инструментом как для начинающего, так и для опытного сетевого инженера.

In this network, a router and 2 PCs are used. Computers are connected with routers using a copper straight-through cable. After forming the network, to check network connectivity a simple PDU is transferred from PC0 to PC1. The network simulation status is successful. From this network, it can be observed that the router handles data transfers between multiple devices.

Procedure:

Step-1(Configuring Router1):

- Select the router and Open CLI.

- Press ENTER to start configuring Router1.

- Type enable to activate the privileged mode.

- Type config t(configure terminal) to access the configuration menu.

- Configure interfaces of Router1:

• Type interface FastEthernet0/0 to access FastEthernet0/0 and Configure the FastEthernet0/0 interface with the IP address 192.168.10.1 and Subnet mask 255.255.255.0.

• Type interface FastEthernet0/1 to access GigabitEthernet0/0 and Configure the FastEthernet0/1 interface with IP address 192.168.20.1 and Subnet mask 255.255.255.0.

6. Type no shutdown to finish.

Router1 Command Line Interface:

Router>enable

Router#config t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#interface FastEthernet0/0

Router(config-if)#ip address 192.168.10.1 255.255.255.0

Router(config-if)#no shutdown

Router(config-if)#

%LINK-5-CHANGED: Interface GigabitEthernet0/0, changed state to up

Router(config-if)#interface FastEthernet0/1

Router(config-if)#ip address 192.168.20.1 255.255.255.0

Router(config-if)#no shutdown

Step-2(Configuring PCs):

- Assign IP Addresses to every PC in the network.

- Select the PC, Go to the desktop and select IP Configuration and assign an IP address, Default gateway, Subnet Mask

- Assign the default gateway of PC0 as 192.168.10.1.

- Assign the default gateway of PC1 as 192.168.20.1.

Step-3(Connecting PCs with Router):

- Connect FastEthernet0 port of PC0 with FastEthernet0/0 port of Router1 using a copper straight-through cable.

- Connect FastEthernet0 port of PC1 with FastEthernet0/1 port of Router1 using a copper straight-through cable.

Router Configuration Table:

| Device Name | IP address FastEthernet0/0 | Subnet Mask | IP Address FastEthernet0/1 | Subnet Mask |

| Router1 | 192.168.10.1 | 255.255.255.0 | 192.168.20.1 | 255.255.255.0 |

PC Configuration Table:

| Device Name | IP address | Subnet Mask | Gateway |

| PC 0 | 192.168.10.2 | 255.255.255.0 | 192.168.10.1 |

| PC 1 | 192.168.20.2 | 255.255.255.0 | 192.168.20.1 |

Designed Network topology:

Simulation of Designed Network Topology:

Sending a PDU From PC0 to PC1:

Acknowledgment From PC1 to PC0:

Last Updated :

10 Nov, 2021

Like Article

Save Article

Время на прочтение

6 мин

Количество просмотров 196K

Задание лабораторной работы

Компания арендовала 3 помещения в бизнес центре. В этих помещениях есть только голые стены и розетки. Вы друг основателя фирмы и по совместительству сетевой и системный администратор. Вас попросили разработать схему сети.

В сети должна быть реализована возможность связываться с любым из трёх помещений в компании, но при этом каждое помещение (отдел) должны быть изолированы.

Также в третьем помещении необходимо создать беспроводную точку доступа. Эта точка должна иметь пароль junior17, должны автоматически выдаваться первые 20 адресов, SSID должен быть скрыт.

Во втором отделе стоит не настроенный web сервер. Это тоже необходимо исправить. От Вас требуется реализовать в каждом помещении возможность получать доступ к серверу по url имени.

В первом отделе 4 рабочих места, во втором — 2 рабочих места и сервер, третье помещение нужно для отдыха персонала (10 рабочих мест, в том числе 4 беспроводных).

К сетевому оборудованию вам необходимо предоставить безопасный удаленный доступ (SSH).

Обеспечить защиту портов доступа на коммутаторах (не более 2 адресов на интерфейсе, адреса должны быть динамически сохранены в текущей конфигурации, при попытке подключения устройства с адресом, нарушающим политику, на консоль должно быть выведено уведомление, порт должен быть отключен).

Так как Вы давно дружны с директором он попросил Вас создать административную виртуальную сеть и задать ей имя KingMan.

В средствах Вы ограничены. У Вас осталось с прошлой работы 3 коммутатора Cisco 2960, маршрутизатор Cisco 1941 и роутер Cisco WRT300N.

Всю работу необходимо выполнить в бесплатной программе Packet Tracer.

Инструкция по работе в Packet Tracer

Cisco Packet Tracer — это мощная программа моделирования сетей, которая позволяет системным администраторам экспериментировать с поведением сети и оценивать возможные сценарии развития событий. Этот инструмент дополняет физическое оборудование, позволяя создавать сети с практически неограниченным количеством устройств, и помогает получить практические навыки конфигурирования, поиска и устранения проблем и обнаружения устройств.

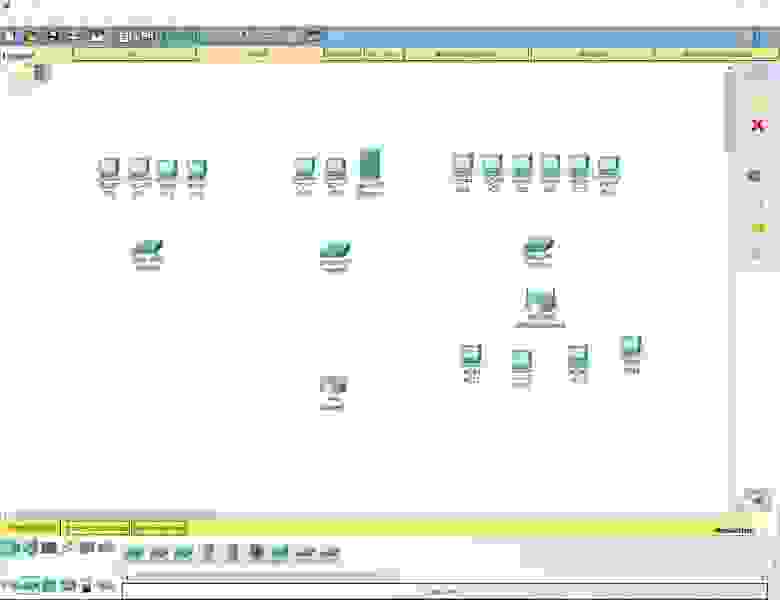

Окно программы и его структура представлены ниже.

Инструкция по выполнению лабораторной работы в Packet Tracer

1. Добавление оборудования.

Открыть Packet Tracer и создать на рабочем поле:

a. 16 компьютеров

b. Сервер

c. 3 коммутатора Cisco 2960

d. Маршрутизатор Cisco 1941

e. Роутер Cisco WRT300N

Итого: 22 устройства

2. Установка Wi-Fi модуля в ПК.

У четырёх компьютеров в третьем отделе заменить LAN разъём на Wi-Fi антенну. Для этого открываем устройство, выключаем его, вынимаем старый модуль, меняем его на Wi-Fi (WMP300N) антенну. Включаем компьютер.

3. Настройка ПК первого и второго отдела.

Каждому компьютеру в первом и втором отделе, а также серверу присвоим значения по формуле: N0.0.0.n, где N – номер отдела, а n – номер устройства (например, 10.0.0.2 – второй компьютер на первом этаже). Сервер, так как он третье устройство на втором этаже будет иметь адрес 20.0.0.3.

Маску подсети выставим на 255.255.255.0.

Default Gateway выставим N0.0.0.254.

DNS Server выставляем на 20.0.0.3.

Пример правильно настроенного ПК в первом отделе:

Пример правильно настроенного ПК во втором отделе:

На сервере выставим такие настройки:

4. Настройка третьего отдела.

Выставим IP по формуле 30.0.0.10n, где n – номер ПК.

Пример правильно настроенного ПК в третьем отделе:

Продолжим настройку ПК. Первый IP – 30.0.0.101, а последний – 30.0.0.110

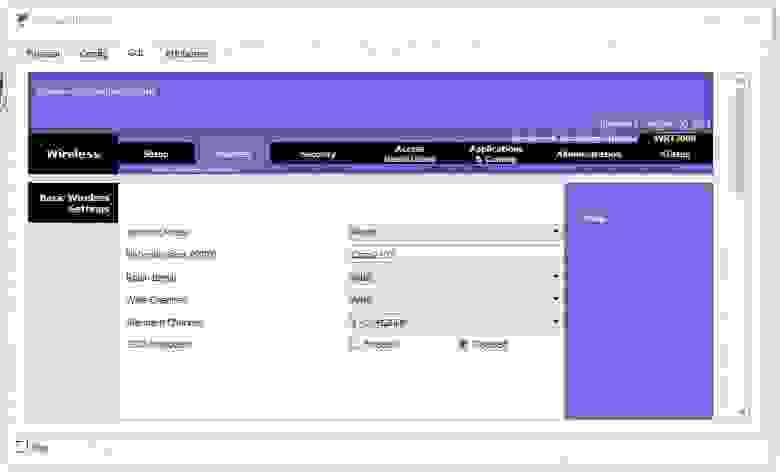

5. Настройка роутера.

Выставим настройки:

IP - 30.0.0.253

Маска - 255.255.255.0

Start IP Address - 30.0.0.1

Maximum number of Users – 20

Static DNS 1 - 20.0.0.3

Network Name - Cisco2107

SSID Broadcast – Disabled

Security Mode - WPA2-Personal

Passphrase - junior17Скриншоты всех настраиваемых вкладок роутера:

Настройка беспроводных ПК. Задаём имя сети Cisco2107 и WPA2-Personal пароль – junior17

Пример настроек одного из ПК:

6. Подключаем кабели и соединяем отделы.

Соединяем ПК витой парой.

Во всех коммутаторах подключаем кабели к FastEthernet по часовой стрелке. В маршрутизаторе подключимся к гигабитному разъёму, предварительно его включив.

Настраиваем VLAN на всех коммутаторах. Для этого открываем коммутатор в первом отделе. Переходим в интерфейс командной строки и вводим команды:

Switch>en

Switch#conf t

Switch(config)#vlan 10

Switch(config-vlan)#name Office1

Switch(config-vlan)#end

Рассмотрим все команды.

- En – enable. Расширенный доступ к конфигурации

- Conf t – Configuration terminal. Открывает терминал настройки

- Vlan 10 – создаёт виртуальную сеть с индексом 10

- Name Office1 – задаётся имя VLAN. Имя – Office1.

- End – завершения настройки.

Открываем коммутатор во втором отделе и прописываем следующие команды:

Switch>en

Switch#conf t

Switch(config)#vlan 10

Switch(config-vlan)#name Office1

Switch(config-vlan)#exit

Switch(config)#vlan 20

Switch(config-vlan)#name Office2

Switch(config-vlan)#exit

Switch(config)#vlan 30

Switch(config-vlan)#name Office3

Switch(config-vlan)#exit

Switch(config)#end

Открываем коммутатор в третьем отделе и прописываем следующие команды:

Switch>en

Switch#conf t

Switch(config)#vlan 30

Switch(config-vlan)#name Office3

Switch(config-vlan)#end

Выставляем на пером коммутаторе VLAN 10 на все порты, к которым есть подключение (Fa0/1-Fa0/5).

На втором коммутаторе нужно выставить порт, к которому подключен коммутатор из первого отдела VLAN – 10, из третьего VLAN – 30, а 2 ПК и сервер второго отдела VLAN – 20. То есть Fa0/1 – VLAN 10, Fa0/2- Fa0/4 – VLAN 20, Fa0/5 – VLAN 30. Fa0/6, соединяющий коммутатор и маршрутизатор выставляем в Trunk режим.

На третьем коммутаторе нужно выставить на все порты VLAN 30 (Fa0/1-Fa0/8).

Затем, производим настроим маршрутизатора для работы с VLAN.

Также, переходим во вкладку CLI и прописывает там команды:

Router>en

Router#conf t

Router(config)#int gig 0/0.10

Router(config-subif)#encapsulation dot1Q 10

Router(config-subif)#ip address 10.0.0.254 255.255.255.0

Router(config-subif)#exit

Router(config)#int gig 0/0.20

Router(config-subif)#encapsulation dot1Q 20

Router(config-subif)#ip address 20.0.0.254 255.255.255.0

Router(config-subif)#exit

Router(config)#int gig 0/0.30

Router(config-subif)#encapsulation dot1Q 30

Router(config-subif)#ip address 30.0.0.254 255.255.255.0

Router(config-subif)#end

Теперь разберём команды:

- int gig 0/0.10. Команда подключает виртуальный интерфейс для работы с разными VLAN. Цифра после точки – номер VLAN.

- Encapsulation dot1Q 10. Команда настройки VLAN в sub. Номер после dot1Q – номер VLAN.

- ip address 10.0.0.254 255.255.255.0. IP адрес выхода пакетов информации.

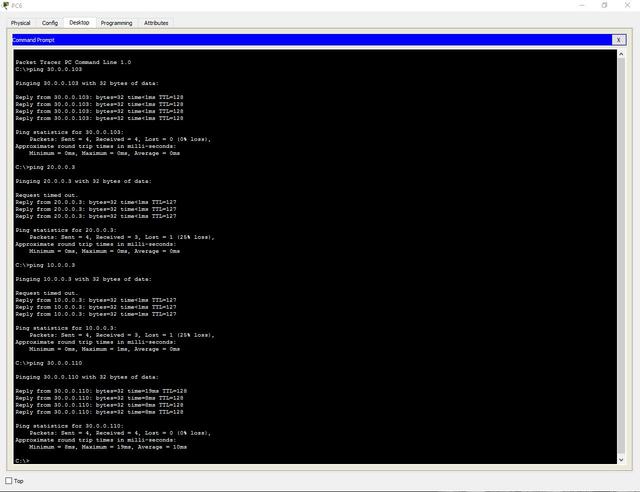

Теперь протестируем сеть командой ping.

Возьмём любой компьютер в каждом отделе и пропингуем все отделы (в третьем отделе проверим и проводную сеть и беспроводную).

Первый отдел

Второй отдел

Третий отдел (кабель)

Третий отдел (Wi-Fi)

Добавляем административный VLAN (40 — Management).

7. Настройка сервера.

Включаем DNS.

Name — www.cisco.com.

Address – 20.0.0.3.

Проверим возможность выхода на сайт из любого отдела. Вводим URL имя в браузере и нажимаем Go.

8. Настроим SSH.

Для этого заходим в маршрутизатор и пишем команды:

Router>en

Router#clock set 10:10:00 13 Oct 2017

Router#conf t

Router(config)#ip domain name ssh.dom

Router(config)#crypto key generate rsa

Router(config)#service password-encryption

Router(config)#username Valery privilege 15 password 8 junior17

Router(config)#aaa new-model

Router(config)#line vty 0 4

Router(config-line)#transport input ssh

Router(config-line)#logging synchronous

Router(config-line)#exec-timeout 60 0

Router(config-line)#exit

Router(config)#exit

Router#copy running-config startup-config

Разберём каждую команду:

- clock set 10:10:00 13 Oct 2017. Устанавливаем точное время для генерации ключа.

- ip domain name ssh.dom. Указываем имя домена (необходимо для генерации ключа).

- crypto key generate rsa. Генерируем RSA ключ (необходимо будет выбрать размер ключа).

- service password-encryption. Активируем шифрование паролей в конфигурационном файле.

- username Valery privilege 15 password 8 junior17. Заводим пользователя с именем Valery, паролем junior17 и уровнем привилегий 15.

- aaa new-model. Активируем протокол ААА (до активации ААА в системе обязательно должен быть заведен хотя бы один пользователь).

- line vty 0 4. Входим в режим конфигурирования терминальных линий с 0 по 4.

- transport input ssh. Указываем средой доступа через сеть по умолчанию SSH.

- logging synchronous. Активируем автоматическое поднятие строки после ответа системы на проделанные изменения.

- exec-timeout 60 0. Указываем время таймаута до автоматического закрытия SSH сессии в 60 минут.

- copy running-config startup-config. Сохраняем конфигурационный файл в энергонезависимую память. (Здесь выведется строка «Destination filename [startup-config]?» Вводим «startup-config»).

9. Настроим защиту портив на каждом коммутаторе.

Для этого открываем коммутатор и пишем команды:

Switch>en

Switch#conf t

Switch(config)#interface range fastEthernet 0/X-Y

Switch(config-if-range)#switchport mode access

Switch(config-if-range)#switchport port-security

Switch(config-if-range)#switchport port-security maximum K

Switch(config-if-range)#switchport port-security mac-address sticky

Switch(config-if-range)#switchport port-security violation shutdown

Switch(config-if-range)#end

Разберём каждую команду:

- Interface range fastEthernet 0/X-Y. Выбор диапазона интерфейсов (X – первый нужный порт, Y – последний).

ВНИМАНИЕ! Выбирайте порты которые НЕ активны в подключениях!

- switchport mode access. Переводим порт в access режим.

- switchport port-security. Включаем защиту портов.

- switchport port-security maximum K. Ограничиваем число MAC-адресов на интерфейсе (K – число портов).

- switchport port-security mac-address sticky. Выбираем способ изучения MAC-адресов коммутатором (есть статический (mac-address) и динамический (sticky)).

- switchport port-security violation shutdown. Задаем тип реагирования на превышение числа разрешенных MAC-адресов (бывают protect – после переполнения все пакеты, отправленные с других MAC-адресов отбрасываются, restrict – то же самое, но с уведомлением в syslog или по SNMP, shutdown – порт выключается до автоматического или ручного его поднятия, также отправляются уведомления).

В итоге работа выполнена так:

Прочитать о том, почему данная сеть не будет криво работать в реальных условиях и о том как это поправить можно здесь: habrahabr.ru/post/350878

Cisco является гораздо более простым сетевым устройством (если сравнивать его с другими марками), но многие люди испытывают трудности при его настройке. Это, в основном, связано с тем, что в отличии от других роутеров подобного класса, он нуждается в некоторой начальной базовой конфигурации, чтобы обеспечить управление, безопасность и другие важные функции. Помогают ему со всем этим справиться команды Cisco.

Настройка роутера в IOS

Операционная система Cisco Internetwork (IOS) управляет роутерами и имеет пользовательский интерфейс для настройки устройств Cisco. После входа в роутер настройщик попадает в пользовательский режим и получает подсказку [Имя маршрутизатора]>, в которой представлена статистическая информация. Для изменения настроек маршрутизатора нужно войти в привилегированный режим, введя команду Cisco «enable» и выполнить последовательно следующие шаги:

- RouterA>.

- RouterA>enable.

- RouterA#.

Чтобы иметь возможность вносить масштабные изменения в настройках маршрутизатора, пользователь переходит в глобальный режим, после чего получает доступ к любому возможному режиму конфигурации:

- RouterA#configure terminal or config t for short.

- RouterA(config)#.

Теперь у пользователя есть управление устройством. Если ему нужно изменить конфигурацию маршрутизатора, он входит в соответствующий режим. Например, если нужно внести изменения в интерфейс Fastethernet 0/0, вводят команды Cisco в режиме настройки интерфейса и вносят изменения:

- RouterA(config)# interface fastethernet 0/0.

- RouterA(config-if)#.

- Prompt RouterA(config-if)#.

В любое время можно вставить вопросительный знак. Тогда роутер автоматически отобразит все возможные команды или параметры, которые применяют:

- RouterA(config-if)# ?.

Командная строка (CLI)

Она имеет 3 режима, каждый с различными наборами команд IOS:

- Авторский EXEC (начальный). К нему пользователь имеет доступ после входа в маршрутизатор. Идентифицируется подсказкой >, следующей за именем роутера. Этот режим можно определить, прописав команду Cisco: Router>.

- Привилегированный, Privileged EXEC. Предназначен для просмотра настроек систем, перезагрузки и ввода нового режима маршрутизатора. Он также позволяет использовать команды пользовательского режима, применяя приглашение «#» после имени роутера. В нем пользователь работает с сохранением паролей или добавлением секрета, ограничивающего доступ к установленной настройке. Включенный секретный пароль создает более сильное шифрование, когда он хранится в конфигурационном файле. В этом случае он более безопасен. Режим Privileged можно прописать: Router #.

- Глобальный (команды Cisco cli). Служит для изменения текущей системной конфигурации. Из состояния Privileged настройщик может перейти в этот режим, выполнив команду «configure terminal». Для выхода из настроечного режима пользователь может нажать Ctrl-Z. Глобальную конфигурацию прописывают как показано ниже: Router(config)#.

Различные субмоды можно идентифицировать по приглашению: (config) # после имени маршрутизатора. Ниже приведены важные глобальные конфигурации.

Первоначальная установка параметров

Устройства Cisco поддерживают аналогичную модальную операционную систему и похожие команды. Кроме того, маршрутизаторы и коммутаторы имеют одинаковые начальные этапы настройки.

При первоначальной настройке необходимо выполнить следующие команды коммутаторов Cisco:

- Придумывают название устройства. Это изменяет приглашение маршрутизатора и помогает отличить устройство от других.

- Устанавливают доступ к управлению. В частности, обеспечивают привилегированный доступ EXEC пользователя EXEC и Telnet.

- Зашифровывают пароли с высоким уровнем секретности.

- Настраивают приветственный баннер. Хотя это необязательно, но многие опытные пользователи рекомендуют этот шаг для предоставления юридического уведомления всем, кто хочет получить доступ к устройству.

- Сохранить конфигурацию.

Пример команд, которые конфигурируют базовые настройки.

Наладка коммутатора «с нуля»

Коммутаторы Cisco являются лучшими на рынке. Универсальная, надежная, гибкая и мощная линейка продуктов: Cisco 2960, 3560, 3750, 4500, 6500. Все они предлагают непревзойденную производительность и функции.

Основные шаги помогут выполнить настройку «с нуля», выполнив команды коммутаторов Cisco:

- Подключаются к устройству через консоль.

- Используя программное обеспечение эмуляции терминала (например, PuTTY), подключаются к консоли коммутатора.

- Получают начальную командную строку «Switch>».

- Вводят «Enable» и подтверждают.

- Переходят в привилегированный режим «Switch #».

- Переходят в режим глобальной конфигурации (1 шаг).

- Вводят команду Cisco для настройки имени хоста конкретного коммутатора, чтобы отличить его в сети (2 шаг).

- Прописывают пароль администратора, включая секретный пароль (3 шаг).

- Настраивают пароль для доступа к Telnet (4 шаг).

- Определяют, каким IP-адресам разрешен доступ к коммутатору через Telnet (5 шаг).

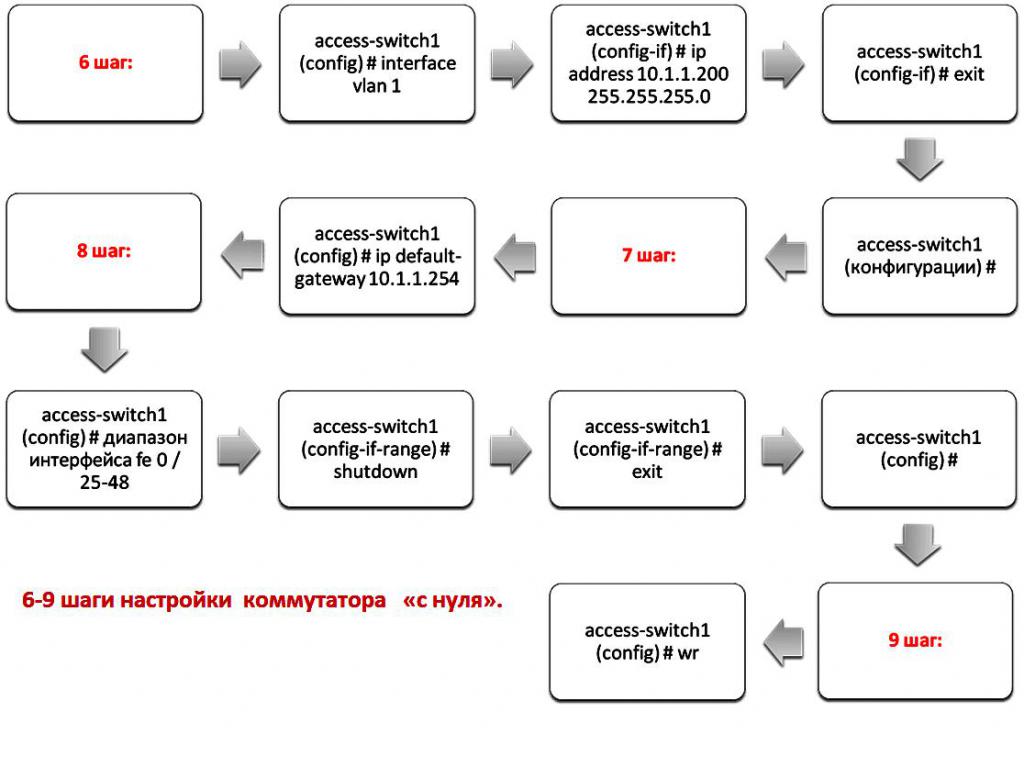

- Назначают IP-адрес коммутатору, для управления IP-адреса назначается Vlan 1 (6 шаг).

- Назначают шлюз по умолчанию коммутатору (7 шаг).

- Отключают ненужные порты на коммутаторе. Этот шаг можно не делать, но он повышает безопасность. Предположим, что у нас есть 48-портовый коммутатор, но нам не нужны порты с 25 по 48, 8 шаг.

- Сохраняют конфигурацию для базовой настройки коммутаторов. Можно настроить больше возможностей, например, SNMP-серверы, NTP, AAA , но они зависят от требований каждой конкретной сети, 9 шаг.

Конфигурация интерфейса

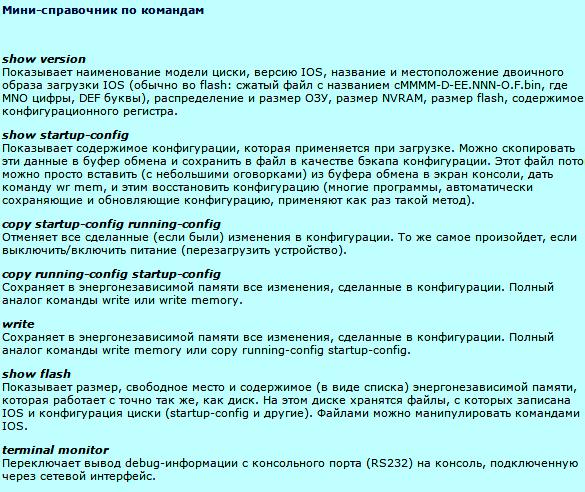

Ниже приведен список некоторых режимов конфигурации, а также указанный в мини-справочнике список команд Cisco.

Чтобы установить название маршрутизатора и отрегулировать часы, используют команду «hostname». Баннерные сообщения выполняют важную задачу в работе роутера.

Рекомендуется настраивать уведомления о безопасности, которые будут отображаться каждый раз, когда кто-либо обращается к маршрутизатору. Они считаются действительными юридическими уведомлениями. Самым полезным баннером в этой среде является «Message Of The Day» (MOTD). Он демонстрируется перед каждым пользователем, подключающимся к маршрутизатору, консольный или вспомогательный порт.

Безопасность паролей

Первое, что нужно установить на маршрутизаторе, прежде чем будет изменена его конфигурация, это секретный пароль, который используется для обеспечения доступа к маршрутизатору с привилегированным режимом. Этот пароль использует сильные алгоритмы шифрования, что делает невозможным разрыв. На самом деле это действие должно быть приоритетом номер один. Чтобы убедиться, что установлен именно этот пароль, используют секретные настройки enable, а применить их к маршрутизатору можно после перезагрузки Cisco команды:RouterA (config) # enable secret TEST.

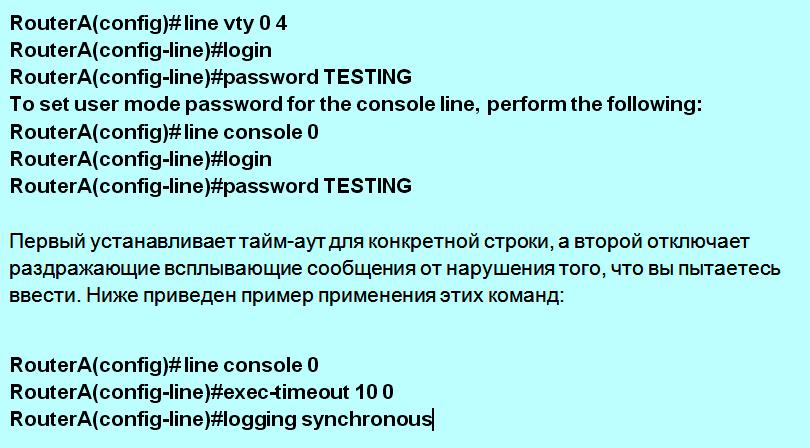

Для дополнительной безопасности можно применять пароли пользовательской настройки. Когда пользователи получают доступ к маршрутизатору (удаленно через telnet либо через консольный терминал), этот тип паролей запрашивает их для аутентификации. Чтобы установить этот пароль для доступа к маршрутизатору удаленно через telnet, используют строку vty [номер первой строки] [номер последней строки]. По умолчанию Cisco IOS включает 5 виртуальных терминальных линий — с 0 по 4.

Управление интерфейсами маршрутизатора

В режиме конфигурации интерфейса можно применить IP-адрес и маску подсети с помощью команды «ip address». Также можно отключить или активировать интерфейс, используя команды включения или выключения. Они очень простые. Пользователь обязательно будет запускать их множество раз на протяжении всей работы роутера. Ниже приведен пример основной команды Cisco.

Существует команда привилегированного режима, которую программисты смогут широко использовать. Выглядит она так: «show». Эта команда имеет широкое применение:

- Просмотр конфигурации маршрутизаторов.

- Проверка конфигурации интерфейсов.

- Просмотр статуса интерфейсов.

При подключении последовательного кабеля к интерфейсу маршрутизатора синхронизация обеспечивается внешним устройством (CSU / DSU). Это устройство цифрового интерфейса, используемое для подключения маршрутизатора к цифровой цепи.

Маршрутизатор является DTE (Data Terminal Equipment), а внешнее устройство является DCE (Data Communication Equipment). Оно обеспечивает синхронизацию. Иногда можно подключать два маршрутизатора друг к другу с использованием последовательных интерфейсов. Изначально в режиме умолчания каждый маршрутизатор работает в режиме DTE.

Синтаксис команд коммутатора

Чтобы стать экспертами, сетевые инженеры должны хорошо знать широкий спектр команд, используемых сетевыми технологиями. На уровне Cisco Certified Network Associate (CCNA) указан ряд команд, которые изначально должны быть известными при использовании сетевых коммутаторов Cisco.

Синтаксис hostname. Одна из основных сетевых команд настройки Cisco — назначение имени хоста, используемое для устройства. Это имя хоста идентифицирует устройство для протоколов других локально подключенных устройств, таких как протокол обнаружения Cisco (CDP), который помогает идентифицировать устройства, подключенные непосредственно к сети. Хотя это не зависит от регистра, имя хоста должно следовать определенным правилам: оно должно начинаться с буквы и заканчиваться буквой или цифрой, а внутренние символы должны быть буквами, цифрами или дефисами (-).

Синтаксис ip default-gateway. Команда настраивает шлюз по умолчанию для коммутатора, когда IP-маршрутизация не включена, например, с глобальной командой настройки маршрутизации IP, что типично при настройке переключателей 2 нижнего уровня. Самый простой способ определить, включена ли IP-маршрутизация, это запустить команду «show ip route». Если IP-маршрутизация не включена, результат будет выглядеть примерно так:

- SW1 # show ip route.

- Шлюз по умолчанию — 10.10.10.1.

- Host Gateway.

- Последнее использование.

- Общий интерфейс использования.

- Ключ перенаправления ICMP пуст SW1 #.

Синтаксис username. Команда настраивает имя пользователя и связывает с ним пароль. Использование пароля или секретной версии этой команды является вопросом безопасности. Версия пароля этой команды:

- Помещают пароль в конфигурацию в виде открытого текста (если команда шифрования служебного пароля не включена).

- Помещают пароль через собственный алгоритм шифрования Cisco, прежде чем размещать его в конфигурации. Секрет версии этой команды будет создавать MD5 хэш сконфигурированный пароль.

- Это имя пользователя / пароль используется для нескольких различных функций, включая Telnet и SSH.

Синтаксис enable. Настраивает пароль, который будет использоваться для доступа к режиму с привилегированными конфигурациями. Поскольку вся конфигурация коммутатора Cisco IOS требует привилегированного режима, сохранение этого пароля является очень важным. Эта команда имеет два варианта: пароль и секрет. При включении секретного варианта команды он будет использован во всех производственных средах.

Список CLI для Packet Tracer

Трассировщик пакетов — это сетевой эмулятор, используемый для настройки и создания виртуальных устройств в сети Cisco. Также есть и другое подобное программное обеспечение, но выход его будет одинаковым на всех эмуляторах, использующих команды Cisco packet tracer. Чтобы настроить устройство в трассировщике пакетов, необходимо открыть или получить доступ к его CLI.

Можно сделать это, нажав на устройство, а затем перейдя на вкладку CLI. Когда пользователь находится в CLI, можно выполнять все команды Cisco для перехода от одного режима к другому. Команды IOS нечувствительны к регистру. Это означает, что можно использовать их в прописном, строчном или смешанном варианте, но пароли чувствительны к регистру. Поэтому пользователи должны убедиться, что правильно напечатали их. В любом режиме можно получить список команд Cisco packet tracer, доступных в нем, путем ввода вопросительного знака «?».

Алгоритм изменения имени маршрутизатора и установления пароля для защиты режима включения:

- Установка пароля telnet.

- Установка IP-адреса для интерфейса.

- Проверка IP-адрес всех интерфейсов.

- Сохранение конфигурации.

- Настройка списка доступа.

- Определение сети, которую нужно рекламировать в RIP.

Примеры Show для Router

Основные команды show Cisco: show ip route, show ip interfaces brief, show version, show flash, show running-config, show startup-config, show controller. Для работы команды «show» используют программное обеспечение симулятора сети трассировщика пакетов. Можно использовать любое программное обеспечение для сетевого симулятора или настоящий маршрутизатор Cisco для выполнения инструкций. Нет никакой разницы в результате, если выбранное программное обеспечение содержит стандартные команды.

Для этого рекомендуется создать практическую лабораторию и загрузить в пакетный трассировщик:

- Используют команду «enable» для входа в режим выполнения привилегий. Cisco IOS поддерживает уникальные контекстно-зависимые функции справки.

- Можно использовать эти функции, чтобы перечислять все доступные команды и параметры, связанные с «show».

- Вводят команду «show» с вопросительным знаком, чтобы просмотреть все доступные команды.

Если приглашение возвращается с исключающими параметрами, это означает, что для выполнения данной команды требуется больше параметров. Если приглашение возвращается в виде опции, это означает, что для завершения данной команды маршрутизатору не нужны никакие дополнительные параметры, а пользователь может выполнить эту команду в текущем виде:

Router#show interface.

Эта команда показывает состояние и конфигурацию интерфейсов. По умолчанию он отобразит все интерфейсы, но можно выделить один. Чтобы просмотреть детали, используют команду:

Router#show interface [type slot_# port_#].

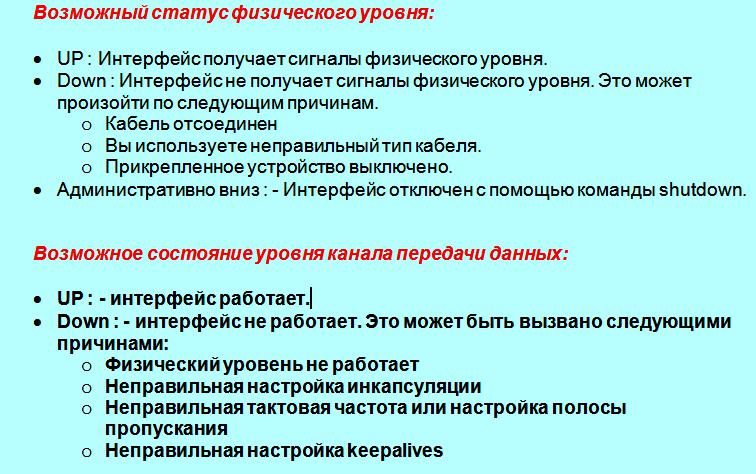

Вывод этой строки предоставляет несколько сведений об интерфейсе, включая его статус, инкапсуляцию, его тип, MTU, последний входной и выходной пакеты. Первая строка выводит состояние интерфейса. Первая верхняя указывает на состояние физического уровня, следующая ссылается на статус уровня канала передачи данных.

Основы настройки VLAN

С 1990-х годов Cisco функционировали с проприетарными протоколами, помогающими конфигурировать один и тот же VLAN для нескольких коммутаторов. Первоначально он поддерживал один протокол транкинговой связи: Cisco Inter-Switch Link (ISL).

Изначально ISL поддерживал только первые системы VTP, которые функционировали с теми же VLAN. При использовании версии 1 или 2 из этого стандартного диапазона были использованы только поддерживаемые VLAN. Это обеспечивает дополнительную гибкость для сетевых инженеров. VTP по-прежнему не поддерживает VLAN из этого расширенного диапазона, включая версию 3, которая была выпущена до 2009 года.

Виртуальная локальная сеть (VLAN) — это широковещательный домен, созданный коммутаторами. VLAN — удобный способ подключения портов от разных коммутаторов и разных конструкций к одной сети и широковещательному домену, что исключает необходимость в сложной системе подсетей.

Поскольку VTP функционирует в режиме сервера по умолчанию, он настроен для многих устройств с функциями коммутатора. Расширение VLAN не будет выполнено, пока пользователь не выйдет из него до того момента, пока команда vlan Cisco будет принята (например, для режима переключения).

Расширенные возможности ping

Базовая ping команда очень часто используется в качестве способа, с помощью которого устраняются неполадки доступности устройств. Она действует путем отправки двух сообщений с запросами протоколов ICMP «эхо запрос ICMP » и «эхо ответ ICMP», чтобы определить, является ли активным удаляемый хост. Функция ping также определяет время, затраченное на получение ответа.

Сигнал ping отправляет запрос, а затем ожидает ответ. Ping будет успешным, если запрос попадет в пункт назначения, а получатель сможет получить ответ обратно к источнику сигнала.

Если используется расширение в команде ping Cisco, IP-адрес будет изменен на любой в роутере. Хосты 1 и 2 не могут «пинговать» друг друга. Можно устранить этот сбой на роутерах, чтобы уточнить, есть ли проблема, когда один из двух хостов неправильно настроил шлюз.

Справочник

Существует справочник команд Cisco. Он очень поможет тем, кто не очень хорошо ориентируется в данном вопросе. Однако в него часто заглядывают и опытные пользователи. Данный справочник — это база данных для команд маршрутизатора Cisco.

Он используется программистами, работающими с настройками сетей интернет. Пример базовых команд:

- Показать файл с запуском C> show running-config.

- Показать конфигурационный файл запуска (NVRAM)> show startup-config.

- Показать информацию о флеш-памяти>show flash.

- Показать историю команды маршрутизатора Cisco>show history.

- Скопировать изменения с запущенного Config на Startup Config#copy running-config startup-config.

- Показать версию (версия платформы / версия ОС / последняя загрузка / память / интерфейсы / Регистрация)>show version.

- Показать часы устройства (время / дата)>show clock.

- Показывать пользователей, подключенных к устройству>show users.

- Настройка безопасности устройства по справочнику команд Cisco.

- Установить пароль exec & non-exec (console / aux / telnet)>enable#configure terminal#enable password Enable Pass1.

- #line console 0#login#password ConsolePass 1#exit.

- #line aux 0#авторизоваться#password AuxPass1#exit.

- #line vty 0 4#login#password TelnetPass1#exit.

- Установить секретный пароль (рекомендуемый метод)>enable#configure terminal#enable secret EnableSecret 1#exit.

Основные ситуации:

- Установка предупреждающего баннера для входа в систему>enable#configure terminal#banner motd &#banner line 1#banner line2 &#exit.

- Установка имени хоста>enable#configure terminal#hostname router1#prompt route r 01#exit.

Сохранение и восстановление команды конфигурации Cisco:

- Сохранить запуск Config в автозагрузку: Config#copy running-configuration startup-configuration.

- Сохранить запуск Config на пульте дистанционного сервера: TFTP#copy running-configuration tftp.

- Сохранение настроек удаленного сервера TFTP к Running: Config#copy tftp running-configuration.

- Стирание NVRAM:#erase NVRAM.

Интерфейсные настройки:

- Показать краткое содержание настроек>show ip interface brief.

- Показать подробную информацию об rmation >show interfaces.

- Показать подробную информацию Single Interface>show interfaces serial 0.

- Показать подробную информацию протокола >show ip interface serial 0.

- Показать состояние интерфейсных 3-х уровней >show protocols.

- Показать информацию о протоколах IP-маршрутизации>show ip protocols.

- Показать IP маршрутов (интерфейсы, которые маршрутизируются)>show ip route.

- Показать список кэшированных хостов>show hosts.

- Установить описание в интерфейсе>enable#configure terminal#interface serial 0#description this is the serial0 link to router2#exit.

- Настройка IP для интерфейса#configure terminal#interface Ethernet 0#ip address 10.1.1.251 255.255.255.0#exit.

- Включить интерфейс#configure terminal#interface Ethernet 0#no shutdown#exit.

- Отключить интерфейс (административно вниз)#configure terminal#interface Serial 1#shutdown#exit.

Серийные интерфейсы:

- Установить тактовую частоту последовательного интерфейса (кабель DCE — оборудование для передачи данных)R1 #configure terminalR1 #interface serial 0R1 #clock rate 56000R1 # no shut.

- R2#configure terminalR2#interface serial 0R2#no shut.

- Установить полосу пропускания последовательного интерфейса и тактовую частоту#configure terminal#interface serial 0#bandwidth 64#clock rate 64000#exit.

Лопфейные интерфейсы:

- Создать интерфейс Loopback и установить IP-адрес и маску:#configure terminalR1#interface loopback 0R1#ip address 10.1.100.1 255.255.255.0R1#no shut.

- CDP (протокол обнаружения Cisco).

- Показать CDP общую информацию>show cdp.

- Показать информацию интерфейса CDP>show cdp interface.

- Показать соседей CDP>show cdp neighbors.

- Показать детали соседей CDP>show cdp neighbors detail.

- Показать конкретную CDP стажер, подробнее>show cdp entry R4.

- Установка / настройка времени между обновлениями CDP:#configure terminal(config)#cdp timer 45.

- Установить / отрегулировать время удержания информации CDP:#configure terminal(config)#cdp holdtime 60.

- Отключить CDP на всем маршрутизаторе:#configure terminal(config) #no cdp run.

- Возможность CDP на всем маршрутизаторе:#configure terminal(config) #cdp run.

- Отключить CDP на интерфейсе:#configure terminal(config) #interface Ethernet 0(config-if) #no cdp run.

- Включение CDP в интерфейсе:#configure terminal(config) #interface Ethernet 0(config-if) #cdp run.

Основные функции маршрутизатора важные и необходимы, поскольку управляют процессами подключения и настройки устройства.