| Автор | Сообщение |

|---|---|

|

Заголовок сообщения: Язык программирования для прошивок.

|

|

|

|

Уважаемые гуру, подскажите, на каком языке программирования пишут прошивки к оборудованию D-Link? Просто стало очень интересно… Это чистый asm или все-таки Си? |

| Вернуться наверх |

|

|

lextorg |

Заголовок сообщения:

|

|

|

Неужели никто не знает? Или просто Вам лень отвечать? |

| Вернуться наверх |

|

|

AndreTM |

Заголовок сообщения:

|

|

|

Да хоть Форт или Дельфи, если IDE сможет создать корректный бинарник для загрузки ОС… |

| Вернуться наверх |

|

|

lextorg |

Заголовок сообщения:

|

|

|

AndreTM писал(а): Да хоть Форт или Дельфи, если IDE сможет создать корректный бинарник для загрузки ОС… Не вижу связи между IDE-шиной и железом роутера. Поправь, если что-то не так… |

| Вернуться наверх |

|

|

MiGeRA |

Заголовок сообщения: Re: Язык программирования для прошивок.

|

|

|

lextorg писал(а): Уважаемые гуру, подскажите, на каком языке программирования пишут прошивки к оборудованию D-Link? Просто стало очень интересно… Это чистый asm или все-таки Си? Смотря к какому … В роутерах — линукс система, со всеми вытекающими (т.е. девайс можно рассматривать как портативный комп). В неинтеллектульных железках (свичах например), стоят либо чисто специальные микросхемы с «намертво прошитой» логигой (хотя конфиг может храниться и на флэхе), либо универсальный контроллер с фёрмвэриной … _________________ |

| Вернуться наверх |

|

|

lextorg |

Заголовок сообщения:

|

|

|

MiGeRA так вот и интересно Цитата: В роутерах — линукс система, со всеми вытекающими… Это получается так: пусть будет скомпилированное ядро + все его конфиги + что-то наподобие GUI — тогда получается, что все можно поправить так, как нужно, имея исходники (это чисто в качестве эксперимента Цитата: В неинтеллектульных железках |

| Вернуться наверх |

|

|

MiGeRA |

Заголовок сообщения:

|

|

|

lextorg писал(а): Цитата: В роутерах — линукс система, со всеми вытекающими… Это получается так: пусть будет скомпилированное ядро + все его конфиги + что-то наподобие GUI — тогда получается, что все можно поправить так, как нужно, имея исходники (это чисто в качестве эксперимента Да. Собственно для некоторых моделей исходники выложены (например DSL-2540U/BRU/D), только там сорцы «не заточенные» (вроде) — другими словами нужно немало повозиться чтоб их скомпилить … А слить имеющуюся прошивку нетривиальная функция ввиду сильной кастрированности «прошивки» на базовые линуксовые команды … lextorg писал(а): Но меня интересуют все-таки именно прошивки в неинтеллектульных железках Там мало интересного (имхо) применяют обычно типовое решение от разработчика чипсета (контроллера) … _________________ |

| Вернуться наверх |

|

|

ya054026 |

Заголовок сообщения:

|

|

|

|

| Вернуться наверх |

|

|

SaHkos |

Заголовок сообщения:

|

|

|

Хм.. ты чё ещё непонел. Я давно этот секрет разгодал ани на HTML пишут всю прошивку модема. Это даже 1 классник знает.. |

| Вернуться наверх |

|

Прошивка – это программное обеспечение, которое работает на роутере и контролирует его функции и настройки. Написание собственной прошивки для роутера может быть интересным и полезным проектом для разработчиков и энтузиастов, позволяющим расширить возможности оборудования и настроить его под свои потребности.

В этом руководстве мы рассмотрим основные шаги, необходимые для создания прошивки для роутера. Вам потребуются знания программирования на языке Си, а также базовое понимание работы роутеров и сетевых протоколов.

Первым шагом в написании прошивки для роутера является выбор платформы, на которой она будет работать. Существует несколько популярных платформ, таких как OpenWrt или DD-WRT, которые предоставляют готовые инструменты и библиотеки для разработки прошивок.

Убедитесь, что выбранная вами платформа поддерживает аппаратное обеспечение вашего роутера. Это может быть важным фактором при выборе.

Далее, вы должны определить функционал, который вы хотите добавить в прошивку. Это может быть поддержка новых сетевых протоколов, улучшенная безопасность или дополнительные функции, такие как поддержка VPN.

После определения функционала вы можете начать программировать. Основной язык программирования, используемый для прошивок роутеров, это Си. Вы должны быть хорошо знакомы с основными концепциями языка Си и иметь навыки работы с библиотеками, используемыми в выбранной платформе.

Содержание

- Подготовка к написанию прошивки для роутера

- Выбор модели и прошивки для роутера

- Создание и настройка рабочей среды для разработки

Подготовка к написанию прошивки для роутера

Перед тем, как начать писать прошивку для роутера, необходимо провести подробный анализ требований и функциональности, которую должна обеспечивать прошивка. Это позволит определить общую архитектуру прошивки, выбрать подходящий язык программирования и разработать план действий. Необходимо также изучить документацию производителя роутера и собрать необходимые инструменты для разработки и отладки прошивки.

Для написания прошивки для роутера также необходимо иметь хорошие знания в области сетевых протоколов и протоколов маршрутизации. Роутер выполняет функцию маршрутизации пакетов в сети, поэтому важно понимать принципы работы таких протоколов, как IP, TCP, UDP, OSPF и BGP.

При разработке прошивки для роутера также необходимо учитывать возможные уязвимости и обеспечивать безопасность сетевых соединений. Включение механизмов шифрования и аутентификации помогут защитить данные и предотвратить несанкционированный доступ к роутеру.

- Провести анализ требований и функциональности прошивки;

- Выбрать подходящий язык программирования;

- Изучить документацию производителя роутера;

- Собрать необходимые инструменты для разработки и отладки прошивки;

- Иметь хорошие знания в области сетевых протоколов и протоколов маршрутизации;

- Обеспечить безопасность сетевых соединений.

Подготовка к написанию прошивки для роутера – это важный этап, который поможет определить основные цели и задачи проекта, а также выбрать правильные инструменты и подходы для реализации требуемой функциональности. Разработка прошивки для роутера требует внимательности, глубоких знаний и тщательного подхода, что позволит создать надежное и эффективное программное обеспечение для управления сетевым устройством.

Выбор модели и прошивки для роутера

Кроме того, выбор прошивки для роутера также играет важную роль. Существует несколько популярных прошивок, таких как OpenWrt, DD-WRT и Tomato. Каждая из них имеет свои особенности и функционал, поэтому вам следует ознакомиться с ними подробнее и выбрать ту, которая лучше всего подходит для ваших потребностей.

OpenWrt является одной из самых известных прошивок для роутеров. Она предоставляет пользователю полный контроль над роутером и позволяет настраивать его до самой мелкой детали. DD-WRT также является популярной прошивкой, которая предлагает множество дополнительных функций, таких как VPN-серверы, брандмауэры и многое другое. Tomato, с другой стороны, обладает простым и интуитивно понятным пользовательским интерфейсом, что делает его идеальным выбором для новичков.

Помимо особенностей каждой прошивки, также необходимо учитывать совместимость выбранной прошивки с моделью роутера. Каждая прошивка имеет список поддерживаемых моделей роутеров, поэтому перед покупкой убедитесь, что ваша модель роутера включена в этот список.

В целом, выбор модели роутера и прошивки является важным шагом при написании прошивки для роутера. Сделайте исследование и выберите модель и прошивку, которая удовлетворяет вашим требованиям и потребностям.

Создание и настройка рабочей среды для разработки

Прежде чем начать создание прошивки для роутера, необходимо создать и настроить рабочую среду для разработки. В данной статье мы рассмотрим этот процесс шаг за шагом.

1. Установка необходимых программ.

Первым шагом является установка необходимых программ для разработки прошивки. В качестве основного инструмента разработки может быть использован текстовый редактор, поддерживающий форматирование кода, такой как Visual Studio Code или Sublime Text. Также рекомендуется установить Git, чтобы иметь возможность контролировать версии вашего кода. Если вы планируете разрабатывать прошивку на языке C, то необходимо установить компилятор GCC. Дистрибутивы программ можно найти на официальных сайтах разработчиков.

2. Создание рабочей директории.

После установки необходимых программ, следующим шагом является создание рабочей директории, в которой будут храниться все файлы проекта. Рекомендуется создать отдельную папку для каждого проекта, чтобы упростить управление файлами и избежать потерь данных.

3. Клонирование репозитория.

Если вы хотите использовать готовый код прошивки, можно склонировать репозиторий с кодом с помощью команды git clone [url репозитория]. Команда выполнится в терминале и создаст копию всех файлов проекта в выбранной директории.

4. Настройка окружения разработки.

Для возможности компиляции и запуска прошивки, необходимо настроить окружение разработки. В случае использования языка C, необходимо настроить пути к компилятору GCC и другим необходимым инструментам разработки. Установка переменных среды может различаться в зависимости от операционной системы. Рекомендуется обратиться к документации к выбранному инструменту разработки для получения подробной информации по настройке окружения.

5. Тестирование рабочей среды.

После настройки окружения разработки рекомендуется протестировать его работу. Для этого может быть использован тестовый проект или пример из документации. Запустите сборку проекта и проверьте, что процесс прошел без ошибок.

6. Настройка системы контроля версий.

Если вы используете Git для контроля версий вашего кода, рекомендуется настроить Git и создать репозиторий для своего проекта. Создание репозитория позволит вам отслеживать изменения в коде, делать ветки для разработки новых функций и вносить исправления в прошивку.

7. Создание первого файла проекта.

После успешного настройки рабочей среды можно приступить к созданию первого файла проекта. В зависимости от используемого языка программирования, файл может быть создан с расширением .c для языка C или .cpp для C++. В данном файле можно начать писать код прошивки для роутера.

8. Запуск и отладка прошивки.

После написания кода прошивки можно выполнить компиляцию проекта и запустить его на роутере для тестирования. В случае возникновения ошибок или проблем в работе программы, рекомендуется использовать функции отладки, предоставляемые выбранным инструментом разработки.

Прежде чем приступить к созданию прошивки для роутера, необходимо создать и настроить рабочую среду для разработки. Это позволит вам эффективно писать код, отлаживать его и контролировать версии вашего проекта.

(remove this paragraph once the translation is finished)

Цель этого руководства — позволить вам создать собственную прошивку за несколько шагов. Руковдство предназначено для пользователей Windows и пользователей, у которых уже есть Linux Debian или Ubuntu. Вам необходимо иметь 64-разрядную версию Windows и не менее 8 ГБ свободного дискового пространства. Настройка для сборки под Mac будет очень похожа (Virtualbox доступна), но у меня ее нет, поэтому я не могу ее протестировать.

The main advantage of building your own firmware is that it compresses the files, so that you will have room for much more stuff. It is particularly noticeable on routers with 16 MB flash RAM or less. It also lets you change some options that can only be changed at build time, for instance the features included in BusyBox and the block size of SquashFS. Larger block size will give better compression, but may also slow down the loading of files.

Alternative guides to achieving the same goal:

Beginners guide to building your own firmware, Using the Image Builder.

If you already have a Debian/Ubuntu server you can skip to part 2.

As an alternative to setting up a virtual machine, Windows 10 users can install Ubuntu from Microsoft Store and skip to part 2. Make sure to run these commands after installation:

sudo apt-get update sudo apt-get upgrade

Disabling the virus scanner will speed up the compilation but Virtualbox is faster still.

This program will let you run a virtual Linux server on you Windows based computer. Download the newest version from virtualbox.org and install using default settings.

Download the newest VirtualBox (VDI) 64bit Debian image (currently 9.3) from osboxes.org and unpack it using 7zip. 7zip can be downloaded from 7-zip.org.

-

Start Oracle VM Virtualbox

-

Click New

-

Name: OpenWrtDev

-

Type: Linux

-

Version: Debian (64-bit). See here if 64-bit is not available.

-

Hard Disk: Select “Use an existing virtual hard disk file” and choose the Debian .vdi file you just unpacked.

-

Click Create

-

Right click on the OpenWrtDev image and click Settings

-

Select General, Advanced, Shared Clipboard: Bidirectional

-

Select Shared Folders

-

Right click Machine Folders and select Add Shared Folder

-

Folder path: Click the down arrow, select Other and then the folder you want to share with the virtual Debian server (for transferring the firmware).

-

Folder Name: Shared

-

Select Auto-mount

-

Select the OpenWrtDev image and click Start

-

Wait for it to finish booting and click osboxes.org

-

Password: osboxes.org

-

Click Activities, type term in the search field and click terminal

The interface for changing the keyboard is a bit weird, but you can find the correct place like this:

-

Click Activites, type reg, click Region & Language

-

Click + under Input Sources and then the vertical dots

-

Click Other, select the language and click Add. You can now delete English.

From now on, whenever you should be in the terminal to type a command the syntax will look like this:

ls -l

meaning you should type ls -l and press enter (try it). Follow up questions with obvious answers like typing the passsword (osboxes.org) og confirming with y will not be included specifically in this guide.

Cut and paste will unfortunately not work at this moment.

su - nano /etc/apt/sources.list

You are now editing the list of servers to get updates from.

deb http://deb.debian.org/debian/ stretch main contrib deb-src http://deb.debian.org/debian/ stretch main contrib

apt update apt dist-upgrade reboot

Log in and open the terminal again when it has rebooted.

su - apt install linux-headers-amd64 make sudo

Click Devices (top line), select the last option (Install Guest Additions). The automatic install does not seem to work, so it doesn’t matter if you select cancel or run.

sh /media/cdrom/VBoxLinuxAdditions.run poweroff

After this you will need to start the server again. Now you can change to a higher resolution so you get a larger window if you like:

-

Click Activities, type disp in the search field.

-

Click Displays, VBX

-

Select a different resolution

And lastly (hopefully you can cut and paste now). Note that cut and paste only works for text without any kind of formatting. You may need to copy the text to notepad and then copy it from there to clean it up.

su - adduser osboxes sudo echo ' osboxes ALL=(ALL) ALL' >> /etc/sudoers exit

Your virtual Debian server should now be set up correctly for following the rest of the guide. Congratulations. As a bonus, you now have a fully functional Linux computer that you can use for anything, and with the added safety of running it as a virtual machine. If you let the resolution match your monitor and select View/Full-screen mode there is almost no difference from a standalone Linux computer.

You select a package using space one or more times. When you select something, always make sure it has a * and not an M in the selected field. * means it will be included in the image, while M means that it will only create a package for it, which kind of defeats the point of following this guide.

Except for choosing the target I suggest that you don’t mess with the options above Base system. Also, in general, don’t uncheck anything that is selected by default unless you really know what you’re doing. If something is selected with “-*-” (so you can’t uncheck it) it is because something else depends on it.

Instructions on how to include config files in the image (for instance from the backup you can download from the router): Custom files

-

Do a web search for <your router model> wikidevi. For instance, if you have an Asus RT-N56U then search for RT-N56U wikidevi. This would give https://wikidevi.com/wiki/ASUS_RT-N56U as the first response on most search engines. Find CPU on the page. In the case of RT-N56U it says Ralink RT3662F. If you type / in the builder you can search for RT-N56U. This will give a bunch of hits, which among other things says Symbol: TARGET_DEVICE_PACKAGES_ramips_rt3883_DEVICE_rt-n56u. Notice the ramips part. Now select Target System. In the list you will find “Mediatek Ralink ARM” and “Mediatek Ralink MIPS”. Given the information we have you can probably guess that the correct choice is “Mediatek Ralink MIPS”.

-

Select Subtarget. From the wikidevi page you know that it is a Ralink RT3662F, and the best fit in the list is “RT3662/RT3883 based boards”.

-

Select Target Profile. Asus RT-N56U is now listed here, so you know you chose the correct target and subtarget.

Run

make

when you have selected what you want. This will take a very long the first time. Don’t use the -j option mention in the Quick image building guide, it is asking for trouble.

If it completes without errors you should now have images. If not then try running

make -j1 V=s

to get more details about the error. A common mistake is to include packages that are mutually exclusive. After a successful build you can list the generated files using this command:

ls -l bin/targets/*/*/

Copy the image files to your shared Windows path:

sudo cp bin/targets/*/*/* /media/sf_Shared

Important: Make sure the image is at least about 500 KB less than the total amount of flash ROM, as some space is needed for configuration and other data. The absolute limit will vary depending on router model and how much configuration data you want to store. You can get an indication by being on the safe side the first time, and then check how much free space there is when you have installed it.

To erase just the config:

rm ~/openwrt/.config

To check out a different version:

rm -rf ~/openwrt/

the follow part 2 of the guide from the start, except you can skip the sudo apt-get commands.

For users:

Mostly for developers:

Don’t hesitate to ask in this forum thread if anything in this guide is unclear.

Несколько дней назад, я решил провести реверс-инжиниринг прошивки своего роутера используя binwalk.

Я купил себе TP-Link Archer C7 home router. Не самый лучший роутер, но для моих нужд вполне хватает.

Каждый раз когда я покупаю новый роутер, я устанавливаю OpenWRT. Зачем? Как правило производители не сильно заботятся о поддержке своих роутеров и со временем софт устаревает, появляются уязвимости и так далее, в общем вы поняли. Поэтому я предпочитаю хорошо поддерживаемую сообществом open-source прошивку OpenWRT.

Скачав себе OpenWRT, я так же скачал последний образ прошивки под мой новый Archer C7 с официального сайта и решил проанализировать его. Чисто ради фана и рассказать о binwalk.

Что такое binwalk?

Binwalk — это инструмент с открытым исходным кодом для анализа, реверс-инжиниринга и извлечения образов прошивок.

Созданный в 2010 году Крейгом Хеффнером, binwalk может сканировать образы прошивок и находить файлы, идентифицировать и извлекать образы файловой системы, исполняемый код, сжатые архивы, загрузчики и ядра, форматы файлов, такие как JPEG и PDF, и многое другое.

Вы можете использовать binwalk для реверс-инжиниринга прошивки для того, что бы понять как она устроена. Искать в бинарных файлах уязвимости, извлекать файлы и искать бекдоры или цифровые сертификаты. Можно так же найти opcodes для кучи разных CPU.

Вы можете распаковать образы файловой системы для поиска определенных файлов паролей (passwd, shadow и т.д.) И попытаться сломать хэши паролей. Вы можете выполнить двоичный анализ между двумя или более файлами. Вы можете выполнить анализ энтропии данных для поиска сжатых данных или закодированных ключей шифрования. Все это без необходимости доступа к исходному коду.

В общем все, что необходимо, есть

Как работает binwalk?

Основной особенностью binwalk является его сигнатурное сканирование. Binwalk может сканировать образ прошивки для поиска различных встроенных типов файлов и файловых систем.

Вы знаете утилиту командной строки file?

file /bin/bash

/bin/bash: ELF 64-bit LSB shared object, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/l, for GNU/Linux 3.2.0, BuildID[sha1]=12f73d7a8e226c663034529c8dd20efec22dde54, strippedКоманда fileсмотрит на заголовок файла и ищет подпись (магическое число), чтобы определить тип файла. Например, если файл начинается с последовательности байтов 0x89 0x50 0x4E 0x47 0x0D 0x0A 0x1A 0x0A, она знает, что это файл PNG. На Википедии есть список распространенных подписей файлов.

Binwalk работает так же. Но вместо того, чтобы искать подписи только в начале файла, binwalk будет сканировать весь файл. Кроме того, binwalk может извлечь файлы, найденные в образе.

Инструменты file и binwalk используют библиотеку libmagic для идентификации подписей файлов. Но binwalk дополнительно поддерживает список пользовательских магических сигнатур для поиска сжатых / заархивированных файлов, заголовков прошивок, ядер Linux, загрузчиков, файловых систем и так далее.

Давайте повеселимся?

Установка binwalk

Binwalk поддерживается на нескольких платформах, включая Linux, OSX, FreeBSD и Windows.

Чтобы установить последнюю версию binwalk, вы можете загрузить исходный код и следовать инструкции установки или краткому руководству, доступному на веб-сайте проекта.

У Binwalk много разных параметров:

$ binwalk

Binwalk v2.2.0

Craig Heffner, ReFirmLabs

https://github.com/ReFirmLabs/binwalk

Usage: binwalk [OPTIONS] [FILE1] [FILE2] [FILE3] ...

Signature Scan Options:

-B, --signature Scan target file(s) for common file signatures

-R, --raw=<str> Scan target file(s) for the specified sequence of bytes

-A, --opcodes Scan target file(s) for common executable opcode signatures

-m, --magic=<file> Specify a custom magic file to use

-b, --dumb Disable smart signature keywords

-I, --invalid Show results marked as invalid

-x, --exclude=<str> Exclude results that match <str>

-y, --include=<str> Only show results that match <str>

Extraction Options:

-e, --extract Automatically extract known file types

-D, --dd=<type:ext:cmd> Extract <type> signatures, give the files an extension of <ext>, and execute <cmd>

-M, --matryoshka Recursively scan extracted files

-d, --depth=<int> Limit matryoshka recursion depth (default: 8 levels deep)

-C, --directory=<str> Extract files/folders to a custom directory (default: current working directory)

-j, --size=<int> Limit the size of each extracted file

-n, --count=<int> Limit the number of extracted files

-r, --rm Delete carved files after extraction

-z, --carve Carve data from files, but don't execute extraction utilities

-V, --subdirs Extract into sub-directories named by the offset

Entropy Options:

-E, --entropy Calculate file entropy

-F, --fast Use faster, but less detailed, entropy analysis

-J, --save Save plot as a PNG

-Q, --nlegend Omit the legend from the entropy plot graph

-N, --nplot Do not generate an entropy plot graph

-H, --high=<float> Set the rising edge entropy trigger threshold (default: 0.95)

-L, --low=<float> Set the falling edge entropy trigger threshold (default: 0.85)

Binary Diffing Options:

-W, --hexdump Perform a hexdump / diff of a file or files

-G, --green Only show lines containing bytes that are the same among all files

-i, --red Only show lines containing bytes that are different among all files

-U, --blue Only show lines containing bytes that are different among some files

-u, --similar Only display lines that are the same between all files

-w, --terse Diff all files, but only display a hex dump of the first file

Raw Compression Options:

-X, --deflate Scan for raw deflate compression streams

-Z, --lzma Scan for raw LZMA compression streams

-P, --partial Perform a superficial, but faster, scan

-S, --stop Stop after the first result

General Options:

-l, --length=<int> Number of bytes to scan

-o, --offset=<int> Start scan at this file offset

-O, --base=<int> Add a base address to all printed offsets

-K, --block=<int> Set file block size

-g, --swap=<int> Reverse every n bytes before scanning

-f, --log=<file> Log results to file

-c, --csv Log results to file in CSV format

-t, --term Format output to fit the terminal window

-q, --quiet Suppress output to stdout

-v, --verbose Enable verbose output

-h, --help Show help output

-a, --finclude=<str> Only scan files whose names match this regex

-p, --fexclude=<str> Do not scan files whose names match this regex

-s, --status=<int> Enable the status server on the specified portСканирования образов

Начнем с поиска сигнатур файлов внутри образа (образ с сайта TP-Link).

Запуск binwalk с параметром —signature:

$ binwalk --signature --term archer-c7.bin

DECIMAL HEXADECIMAL DESCRIPTION

------------------------------------------------------------------------------------------

21876 0x5574 U-Boot version string, "U-Boot 1.1.4-g4480d5f9-dirty (May

20 2019 - 18:45:16)"

21940 0x55B4 CRC32 polynomial table, big endian

23232 0x5AC0 uImage header, header size: 64 bytes, header CRC:

0x386C2BD5, created: 2019-05-20 10:45:17, image size:

41162 bytes, Data Address: 0x80010000, Entry Point:

0x80010000, data CRC: 0xC9CD1E38, OS: Linux, CPU: MIPS,

image type: Firmware Image, compression type: lzma, image

name: "u-boot image"

23296 0x5B00 LZMA compressed data, properties: 0x5D, dictionary size:

8388608 bytes, uncompressed size: 97476 bytes

64968 0xFDC8 XML document, version: "1.0"

78448 0x13270 uImage header, header size: 64 bytes, header CRC:

0x78A267FF, created: 2019-07-26 07:46:14, image size:

1088500 bytes, Data Address: 0x80060000, Entry Point:

0x80060000, data CRC: 0xBB9D4F94, OS: Linux, CPU: MIPS,

image type: Multi-File Image, compression type: lzma,

image name: "MIPS OpenWrt Linux-3.3.8"

78520 0x132B8 LZMA compressed data, properties: 0x6D, dictionary size:

8388608 bytes, uncompressed size: 3164228 bytes

1167013 0x11CEA5 Squashfs filesystem, little endian, version 4.0,

compression:xz, size: 14388306 bytes, 2541 inodes,

blocksize: 65536 bytes, created: 2019-07-26 07:51:38

15555328 0xED5B00 gzip compressed data, from Unix, last modified: 2019-07-26

07:51:41Теперь у нас много информации об этом образе.

Образ использует U-Boot в качестве загрузчика (заголовок образа по адресу 0x5AC0 и сжатый образ загрузчика по адресу 0x5B00). Основываясь на заголовке uImage по адресу 0x13270, мы знаем, что архитектура процессора — MIPS, а ядро Linux — версия 3.3.8. И на основании образа, найденного по адресу 0x11CEA5, мы можем видеть, что rootfs является файловой системой squashfs.

Давайте теперь распакуем загрузчик (U-Boot) с помощью команды dd:

$ dd if=archer-c7.bin of=u-boot.bin.lzma bs=1 skip=23296 count=41162

41162+0 records in

41162+0 records out

41162 bytes (41 kB, 40 KiB) copied, 0,0939608 s, 438 kB/sПоскольку образ сжат с помощью LZMA, нам нужно распаковать его:

$ unlzma u-boot.bin.lzmaТеперь у нас есть образ U-Boot:

$ ls -l u-boot.bin

-rw-rw-r-- 1 sprado sprado 97476 Fev 5 08:48 u-boot.binКак насчет поиска дефолтного значения для bootargs?

$ strings u-boot.bin | grep bootargs

bootargs

bootargs=console=ttyS0,115200 board=AP152 rootfstype=squashfs init=/etc/preinit mtdparts=spi0.0:128k(factory-uboot),192k(u-boot),64k(ART),1536k(uImage),14464k@0x1e0000(rootfs) mem=128MПеременная окружения U-Boot bootargs используется для передачи параметров ядру Linux. И из вышеприведенного мы лучше понимаем флэш-память устройства.

Как насчет извлечения образа ядра Linux?

$ dd if=archer-c7.bin of=uImage bs=1 skip=78448 count=1088572

1088572+0 records in

1088572+0 records out

1088572 bytes (1,1 MB, 1,0 MiB) copied, 1,68628 s, 646 kB/sМы можем проверить, что образ был успешно извлечен с помощью команды file:

$ file uImage

uImage: u-boot legacy uImage, MIPS OpenWrt Linux-3.3.8, Linux/MIPS, Multi-File Image (lzma), 1088500 bytes, Fri Jul 26 07:46:14 2019, Load Address: 0x80060000, Entry Point: 0x80060000, Header CRC: 0x78A267FF, Data CRC: 0xBB9D4F94Формат файла uImage — это в основном образ ядра Linux с дополнительным заголовком. Давайте удалим этот заголовок, чтобы получить окончательный образ ядра Linux:

$ dd if=uImage of=Image.lzma bs=1 skip=72

1088500+0 records in

1088500+0 records out

1088500 bytes (1,1 MB, 1,0 MiB) copied, 1,65603 s, 657 kB/sОбраз сжат, поэтому давайте распакуем его:

$ unlzma Image.lzmaТеперь у нас есть образ ядра Linux:

$ ls -la Image

-rw-rw-r-- 1 sprado sprado 3164228 Fev 5 10:51 ImageЧто мы можем сделать с образом ядра? Мы могли бы, например, сделать поиск по строкам в образе и найти версию ядра Linux и узнать об окружающей среде, используемой для сборки ядра:

$ strings Image | grep "Linux version"

Linux version 3.3.8 (leo@leo-MS-7529) (gcc version 4.6.3 20120201 (prerelease) (Linaro GCC 4.6-2012.02) ) #1 Mon May 20 18:53:02 CST 2019Несмотря на то, что прошивка была выпущена в прошлом году (2019 г.), когда я пишу эту статью, она использует старую версию ядра Linux (3.3.8), выпущенную в 2012 г., скомпилированную с очень старой версией GCC (4.6) также с 2012 г.!

(прим. перев. еще доверяете своим роутерам в офисе и дома?)

С опцией --opcodes мы также можем использовать binwalk для поиска машинных инструкций и определения архитектуры процессора образа:

$ binwalk --opcodes Image

DECIMAL HEXADECIMAL DESCRIPTION

--------------------------------------------------------------------------------

2400 0x960 MIPS instructions, function epilogue

2572 0xA0C MIPS instructions, function epilogue

2828 0xB0C MIPS instructions, function epilogueКак насчет корневой файловой системы? Вместо того, чтобы извлекать образ вручную, давайте воспользуемся опцией binwalk --extract:

$ binwalk --extract --quiet archer-c7.binПолная корневая файловая система будет извлечена в подкаталог:

$ cd _archer-c7.bin.extracted/squashfs-root/

$ ls

bin dev etc lib mnt overlay proc rom root sbin sys tmp usr var www

$ cat etc/banner

MM NM MMMMMMM M M

$MMMMM MMMMM MMMMMMMMMMM MMM MMM

MMMMMMMM MM MMMMM. MMMMM:MMMMMM: MMMM MMMMM

MMMM= MMMMMM MMM MMMM MMMMM MMMM MMMMMM MMMM MMMMM'

MMMM= MMMMM MMMM MM MMMMM MMMM MMMM MMMMNMMMMM

MMMM= MMMM MMMMM MMMMM MMMM MMMM MMMMMMMM

MMMM= MMMM MMMMMM MMMMM MMMM MMMM MMMMMMMMM

MMMM= MMMM MMMMM, NMMMMMMMM MMMM MMMM MMMMMMMMMMM

MMMM= MMMM MMMMMM MMMMMMMM MMMM MMMM MMMM MMMMMM

MMMM= MMMM MM MMMM MMMM MMMM MMMM MMMM MMMM

MMMM$ ,MMMMM MMMMM MMMM MMM MMMM MMMMM MMMM MMMM

MMMMMMM: MMMMMMM M MMMMMMMMMMMM MMMMMMM MMMMMMM

MMMMMM MMMMN M MMMMMMMMM MMMM MMMM

MMMM M MMMMMMM M M

M

---------------------------------------------------------------

For those about to rock... (%C, %R)

---------------------------------------------------------------Теперь мы можем сделать много разного.

Мы можем искать файлы конфигурации, хэши паролей, криптографические ключи и цифровые сертификаты. Мы можем проанализировать бинарные файлы для поиска ошибок и уязвимостей.

С помощью qemu и chroot мы можем даже запустить (эмулировать) исполняемый файл из образа:

$ ls

bin dev etc lib mnt overlay proc rom root sbin sys tmp usr var www

$ cp /usr/bin/qemu-mips-static .

$ sudo chroot . ./qemu-mips-static bin/busybox

BusyBox v1.19.4 (2019-05-20 18:13:49 CST) multi-call binary.

Copyright (C) 1998-2011 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: busybox --list[-full]

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as.

Currently defined functions:

[, [[, addgroup, adduser, arping, ash, awk, basename, cat, chgrp, chmod, chown, chroot, clear, cmp, cp, crond, crontab, cut, date, dd, delgroup, deluser, dirname, dmesg, echo, egrep, env, expr, false,

fgrep, find, free, fsync, grep, gunzip, gzip, halt, head, hexdump, hostid, id, ifconfig, init, insmod, kill, killall, klogd, ln, lock, logger, ls, lsmod, mac_addr, md5sum, mkdir, mkfifo, mknod, mktemp,

mount, mv, nice, passwd, pgrep, pidof, ping, ping6, pivot_root, poweroff, printf, ps, pwd, readlink, reboot, reset, rm, rmdir, rmmod, route, sed, seq, sh, sleep, sort, start-stop-daemon, strings,

switch_root, sync, sysctl, tail, tar, tee, telnet, test, tftp, time, top, touch, tr, traceroute, true, udhcpc, umount, uname, uniq, uptime, vconfig, vi, watchdog, wc, wget, which, xargs, yes, zcatЗдорово! Но обратите внимание, что версия BusyBox — 1.19.4. Это очень старая версия BusyBox, выпущенная в апреле 2012 года.

Таким образом, TP-Link выпускает образ прошивки в 2019 году с использованием программного обеспечения (GCC toolchain, kernel, BusyBox и т. Д.) 2012 года!

Теперь вы понимаете, почему я всегда устанавливаю OpenWRT на свои роутеры?

Это еще не все

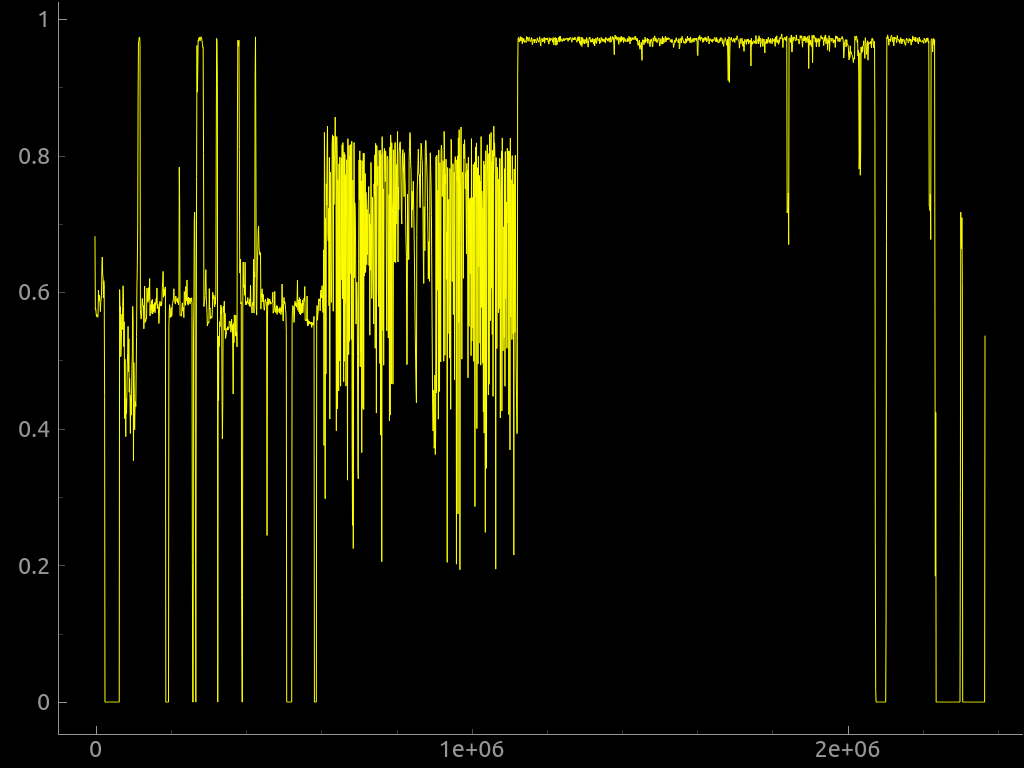

Binwalk также может выполнять энтропийный анализ, печатать необработанные энтропийные данные и генерировать энтропийные графики. Обычно большая энтропия наблюдается, когда байты в образе случайны. Это может означать, что образ содержит зашифрованный, сжатый или обфусцированный файл. Хардкорно прописанный ключ шифрования? Почему бы и нет.

Мы также можем использовать параметр --raw для поиска пользовательской последовательности необработанных байтов в образе или параметр --hexdump для выполнения шестнадцатеричного дампа, сравнивающего два или более входных файла.

Пользовательские сигнатуры могут быть добавлены в binwalk либо через файл пользовательских сигнатур, указанный в командной строке с помощью параметра --magic, либо путем добавления их в каталог $ HOME / .config / binwalk / magic.

Вы можете найти больше информации о binwalk в официальной документации.

Расширение binwalk

Существует API-интерфейс binwalk, реализованный в виде модуля Python, который может использоваться любым скриптом Python для программного выполнения сканирования binwalk, а утилита командной строки binwalk может быть почти полностью продублирована всего двумя строками кода Python!

import binwalk

binwalk.scan()С помощью Python API вы также можете создавать плагины под Python для настройки и расширения binwalk.

Также существует плагин IDA и облачная версия Binwalk Pro.

Так почему бы вам не скачать образ прошивки из Интернета и не попробовать binwalk? Обещаю, вам будет очень весело

0

1

Добрый день, форумчане, есть такая задача: нужно написать программу/скрипт для роутера или микрокомпьютера типа «малинки» Raspberry — с выбором платформы ещё не определился.. — (тоже проконсультируйте что оптимальней выбрать, чтоб не дорого). Задача такая: есть Wifi точка доступа раздающая интернет… но хитрая точка, раздаёт интернет, например 5 мин., а потом затыкается и пребрасывает клиента на страницу с предложением «продолжения банкета» но уже за счет клиента и предлагает возможные способы оплаты.. Индефикацию клиента производит например по MAC адресу, и бесплатно, опять клиент может подключится только через сутки, например… Вот думаю на каком железе можно реализовать? Может TP-link в OpenWrt перешить? Заодно ищу человека котрый мог-бы помочь в этом вопросе за недогого…