Привет! Это будет вспомогательная статья к моему основному циклу по безопасности беспроводных сетей. Посвящу я ее подборке баз паролей Wi-Fi. Только самое полезное, без лишней воды.

Вы можете не согласиться с моим мнением по многим моментам – комментарии всегда открыты для обсуждения. Одобряется помощь друг другу.

Данная статья подготовлена исключительно в целях повышения навыков личной информационной безопасности. Проект WiFiGid категорически против применения информации на чужих сетях без получения предварительного согласия их владельцами. Давайте жить дружно и не вредить другим людям!

Содержание

- Пласт теории на введение

- Актуальные базы

- Альтернативы

- Словари Kali

- Задать вопрос автору статьи

Пласт теории на введение

Сами базы будут ниже. Здесь я не смог удержаться и попробую обозначить существующие проблемы в методах брута Wi-Fi. Какие в этом направлении существуют подходы:

- Классический брутфорс на лету – т.е. пытаетесь подключаться к точкам доступа и тут же проверять пароли. Метод канул в небытие, не используйте этот анахронизм!

- Перехват хэндшейка и его брут в том же Aircrack – Hashcat – самая рабочая методика, позволяющая задействовать все мощности своего компьютера. Надеюсь, что вы пришли именно для этого сюда.

- Брут WPS – тоже имеет место быть, но второй способ используют чаще.

Подробнее про все актуальные методы взлома и защиты Wi-Fi я писал ЗДЕСЬ – искренне рекомендую к ознакомлению.

Какая мысль нам важна по второму пункту задачи:

Пароли бывают разной длины. Не используйте базы, не обдумав их предназначения.

Вот некоторые из моих мыслей:

- Начиная с WPA, не существует паролей меньше 8 символов. Т.е. все, что ниже, не имеет смысла к использованию. Разумеется, если вам не повезло найти WEP сеть.

- В своих паролях люди очень часто используют числа – номера телефонов и даты.

- Можно найти популярные слитые пароли, например, с емэйлов – домашние пароли к точкам доступа тоже будут совпадать. То есть, есть смысл прогонять по популярным спискам паролей (разумеется, длиннее 8 символов).

- И если уже ничего не помогает – можно использовать полный перебор. Есть уже и готовые базы, но сам предпочитаю использовать генератор Crunch – задаете любые НУЖНЫЕ ИМЕННО ВАМ условия, и получаете готовую базу.

При использовании головы, вероятность успешного подбора пароля увеличивается по экспоненте.

Актуальные базы

С теорией разобрались, самое время дать готовые базы. Если у вас есть что-то свое – кидайте в комментарии с пояснениями. Комменты на модерации, пройдет не все, хлам здесь не нужен.

Что доступно и юзабельно, самые популярные словари паролей в России и СНГ (формат dic и txt – все текстовые файлы):

- ТОП пароли Wi-Fi для WPA, WPA2, WPA3

- ТОП 9 миллионов

- Список паролей E-mail

- Даты и дни рождения

- Телефоны – Россия – Украина – Белоруссия

- 8-значные цифры

- 9-значные цифры

Альтернативы

Здесь оставлю несколько альтернативных вариантов для подбора паролей. А вдруг пригодится читателю:

- Можно использовать программы для генерации – Crunch и John the Riper – позволяет создать базы под свои конкретные идеи. Но как правило перебор по сплошным генеренкам даже на суперсовременном железе – это очень долго.

- Существуют онлайн-сервисы (не даю, ибо есть и злодеи), которые уже расшифровали многие хэндшейки или возьмутся за их расшифровку – ясно дело за отдельную плату, но иногда оно того стоит.

Словари Kali

Эти словари для взлома уже присутствуют у любого пользователя Kali Linux. Так что смело используем и ничего не скачиваем. Ниже дам список с небольшими пояснениями. Но то, что было выше, вполне достаточно для нормально работы с переменным успехом.

- RockYou (/usr/share/wordlists/rockyou) – самый популярный словарь для пентеста под любое дело. Можно применять и для Wi-Fi, только рекомендую предварительно провести очистку от неподходящих паролей через тот же pw-inspector.

Вот и все. Если есть, что предложить – кидайте в комментариях ниже. Посмотрим, разберёмся, только без хлама.

Dictionary attacks are a brute force hacking method that is used to break a system protected by passwords systematically entering each word in a dictionary as password. This can also be used as means to find the key required to decrypt encrypted files or login into an admin web page. Best WPA2/WPA3 Wordlist for Wifi Hacking can be used for testing security and hardening your infrastructure. These are also compatible with Kali Linux and tools such as THC-Hydra Hashcat.

While using words in the dictionary, along with derivatives of the words which are called as leetspeak (character replacement with alphanumeric and non-alphanumeric characters) is quite common, dictionary in such attacks can also be collection of passwords or key phrases which are leaked previously.

It has been found out the around 65% of users re-use their passwords across online platforms like social media, work-related systems and personal banking. Though this is a good way to not forget your passcode but at the same time it is leaving you vulnerable to data breach.

Now, such attacks affect your business. If talk about Dropbox then it suffered a breach that happened due to a phishing attack.

Why use WPA2/WPA3 Wordlist to Hack WiFi Networks

Such attacks are seemed to occur in the early stages of the cyber kill chain, typically during the stages of reconnaissance and infiltration stages. Security thefts require access or point of entry into their targets, and the techniques of brute force are a “set and forget attack” method of gaining that access. Once they have made entry into the network, what they do is use these techniques to escalate their privileges or run encryption downgrade attacks. They also look for vulnerabilities in scripts hence why your Python code should go through a penetration test.

It is also used to look for hidden web pages. For those who do not know these are sites that live of the internet but are not linked to any other pages. The attack tests different addresses to see if they return a valid web page, and shall seek out a page that they can exploit. Such as software vulnerability in code can be used for infiltration by using programs such as DLL Injectors or any webpage which carries a list of usernames and passwords exposed.

A little finesse is involved in such attacks so that the attack is able to automate different attacks in order to run in parallel to expand his options of finding a positive – for them – result.

How WPA2/WPA3 Wordlists Work

Similar to the brute force attack this one aim to break in by logging in using username and password combinations. This is only inefficient as far as its overall success rate: this can be done within seconds by automated scripts.

The security theft shall look for apps and sites which do not lock you out quickly for credentials and don’t need other forms of authentication while logging in. The websites which allow simple passwords are vulnerable.

For example, if we say that the target site or app does not adequately monitor any kind of suspicious behavior like this or has lax password rules then in such case the site runs a high risk of data disclosure resulting for that particular dictionary attack.

Leaking of password databases has become quite a common feature of the modern dictionary attacks. When you attempt to login with combinations which are used different times at some other place makes such attacks more successful and harder to detect on the end of the application or website.

How To Protect Against WPA2/WPA3 Wordlists

Keep in mind that if you are using a strong password then it will make some difficulty for the theft but not impossible to crack. There are few preventive measures which you can adopt to prevent this occur, follow through to know more.

Implement Brute force protection

This is a simple one, the end user is unlikely to notice a small

delay while logging in but that would be beneficial for the theft or attacker especially if they are not able to parallelize his attempts. Application layer firewalls can help stop dictionary attacks too based on set patterns and after a number of retries.

Enable automatic locking

This is best so far, simply lock the account after specified number of attempted logins. Many sites shall trigger additional protection for accounts which repeated bad password attempts.

Setup regular checks

Organizations which are security conscious need to monitor their employee account for anomalies such as login from all the unrecognized locations or devices or even repeated login failures. SOC which is staffed Security Operations Center is able to detect such events in real time and also quickly respond by blocking IP address, contacting the user and also looking for further activity from certain attacker.

Rotate passwords every 3 months

It is best to recycle your passwords on regular bases. Some of the corporate environments will ask you to change your credentials after every 90 days or even after 30 at times. The purpose is that the attacker who attempts to make a brute-force attack against a strong password would need a lot of time even weeks to succeed. If in the mean time the password is changed then he has to start over. However, as many of you would confess, the strict password requirements can backfire with users selecting weak yet sequential passcodes.

As you forget which password to use for which account, this helps slow down the attacker significantly. This is a great approach for modern captchas which are difficult to defeat with systems. Many of these require manual inputs so that they can be solved.

ALSO SEE: JJSploit Download (Latest Safe Version).

Disclaimer: This wordlist has been shared here only for educational and informational purposes only. You are responsible for what you do with the information in this post.

Wordlist.txt files have been around since the early days of hacking in the 2000s. WPA2/WPA3 wordlist download works with other tools and apps such as aircrack-ng. When you are using dictionaries you need to rest assured that there are millions of word combinations and you don’t have to use single passwords by techniques such as Keyloggers.

WPA2 Wordlist Link:

WPA2 Wordlist Download

WPA3 Wordlist Link:

WPA3 Wordlist Download

Зато результат будет ничуть не хуже. Плюс ко всему при переборе пассов вы никак не палитесь на устройствах пользователя. Т.е. никаких фейковых страниц и дополнительных сетевух для глушения тут не используется. Онли тупой перебор. Только олдскул, только хардкор.

Я, как обычно, буду демонстрировать все действия подвергая атаке свою домашнюю сеть. Для этого мне понадобится комп с предустановленной системой KaliLinux, внешний WiFiсвисток и набор словарей с типовыми парольчиками недалёких юзверей.

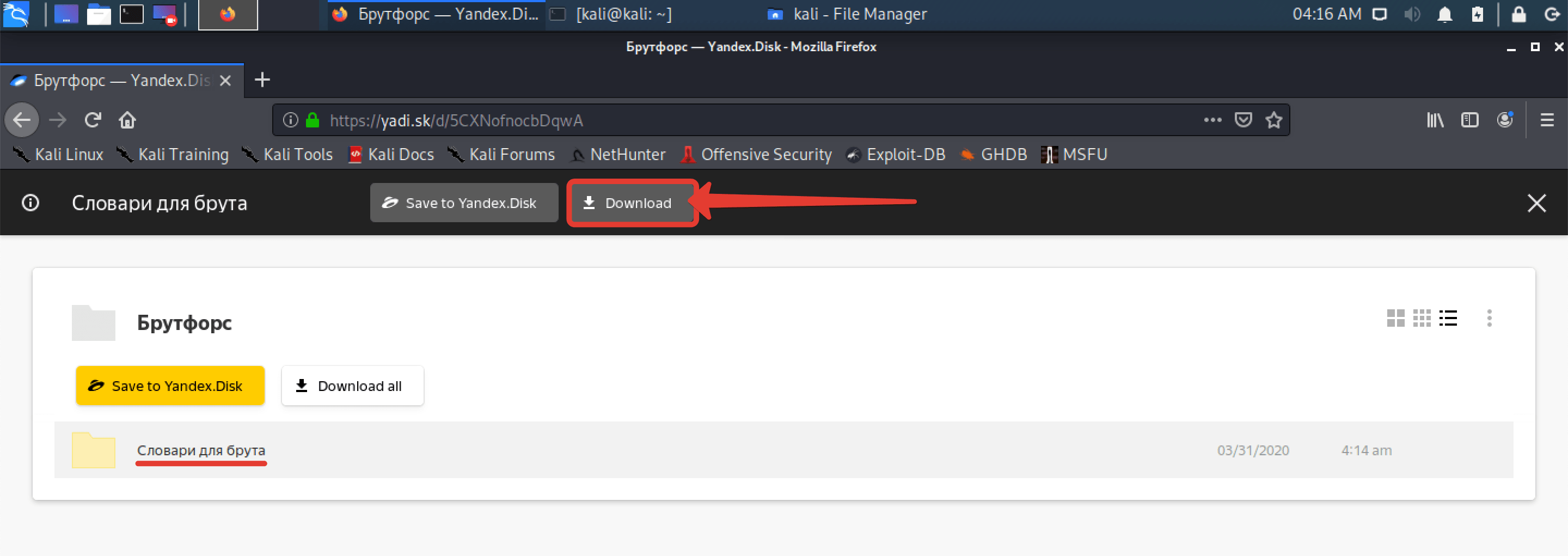

Скачать словари для BruteForce 2020

Шаг 1. В сети можно найти множество словарей для брутфорса, однако, как показывает практика, для того чтобы расшифровать пароли от 80% всех сетей вполне достаточно 2-3 базовых. С номерами мобил, датами рождения и просто частенько используемыми комбинациями аля qwerty123. Ссылку на подобные словарики оставлю в описании к видео. Загружаем их на Kaliшку.

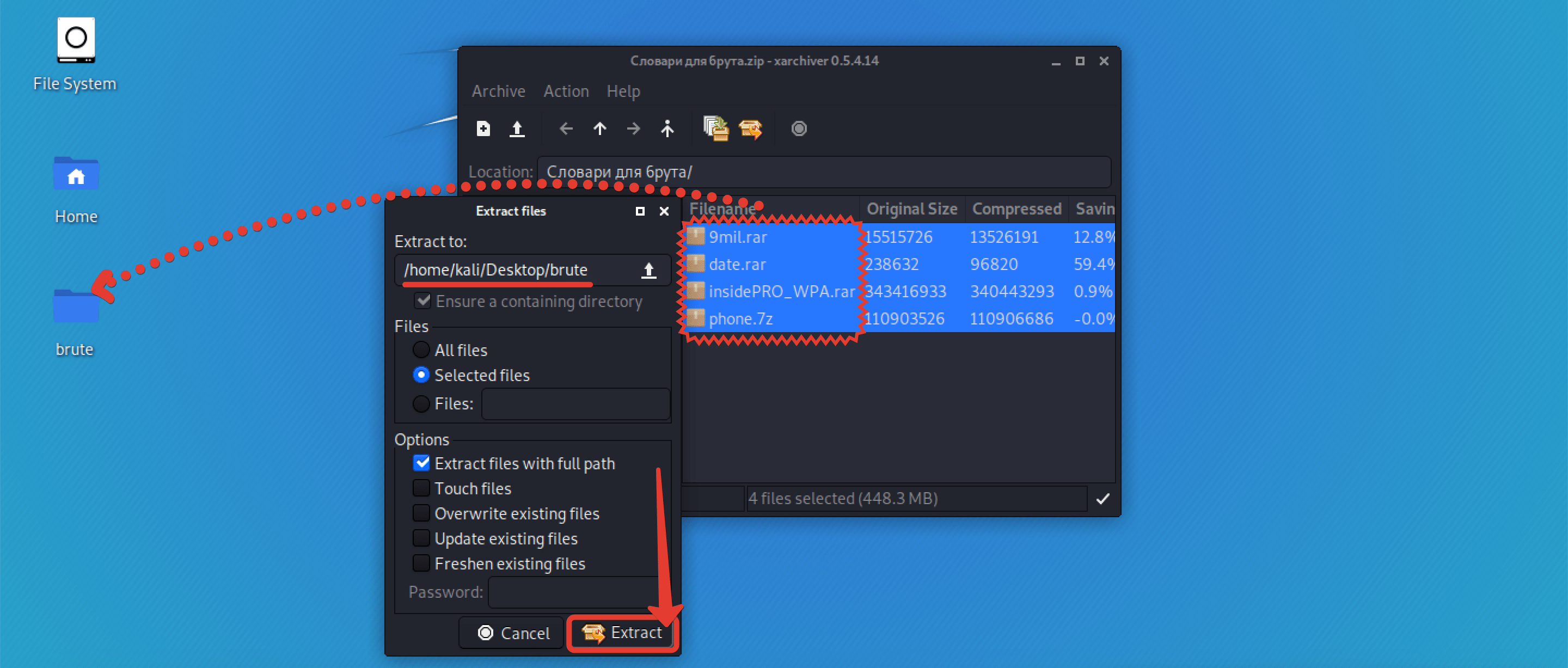

Шаг 2. И создав на рабочем столе папку bruteраспаковываем всю эту историю в данный каталог.

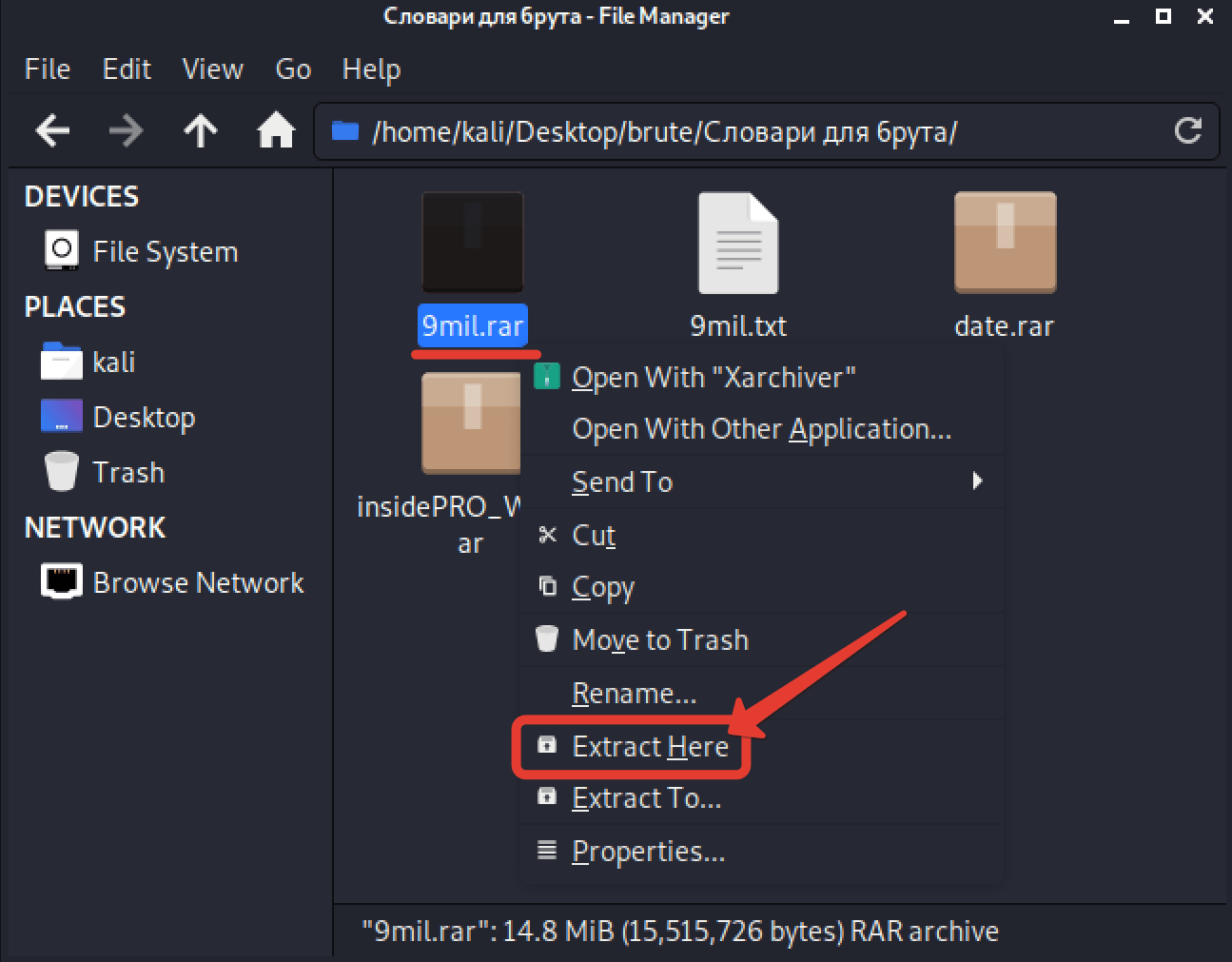

Шаг 3. Далее поочерёдно кликаем по каждому архиву и извлекаем внутреннее содержимое.

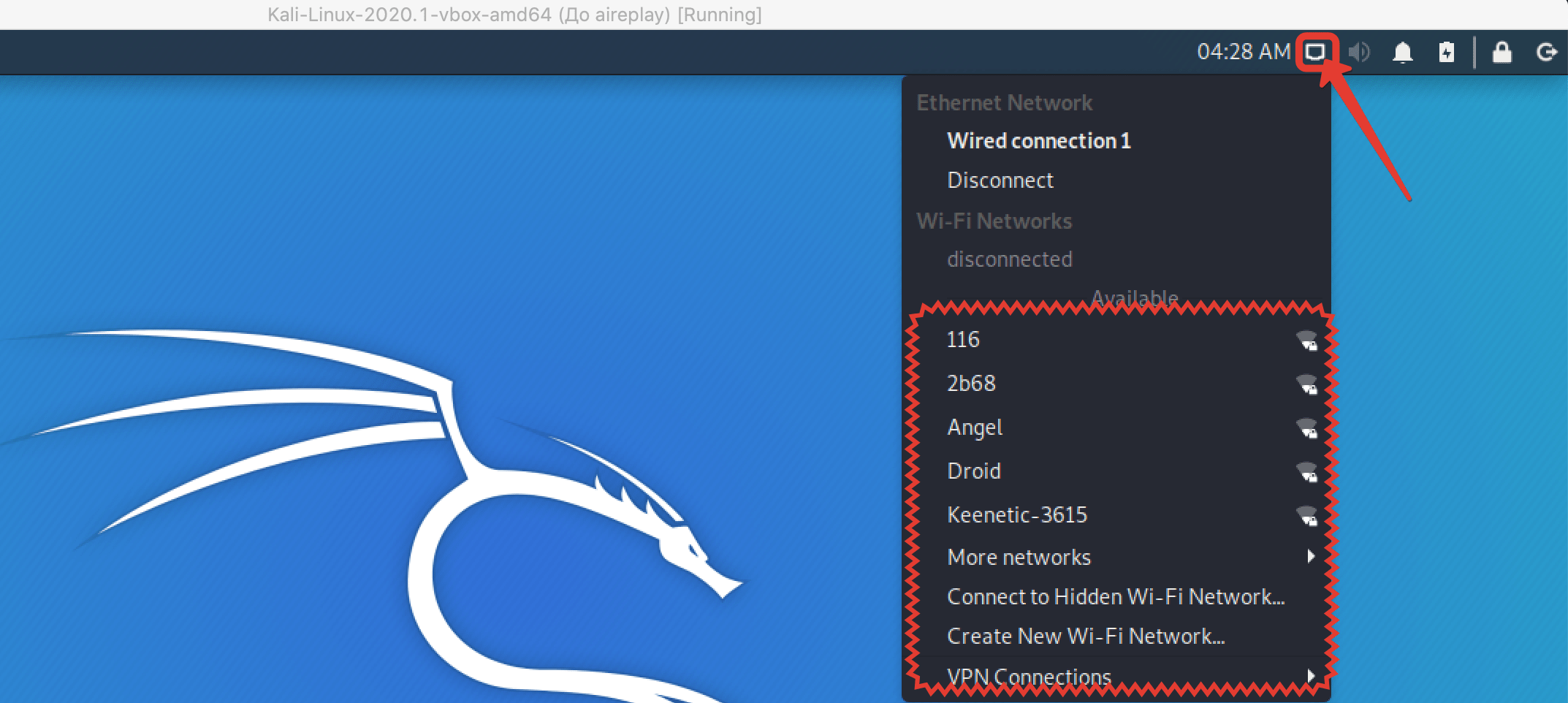

Шаг 4. После того, как надоест трудиться архивариусом, проверяем работает ли wi-fi карточка.

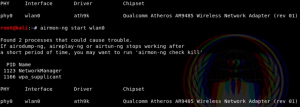

Перевод сетевой карты в режим монитора

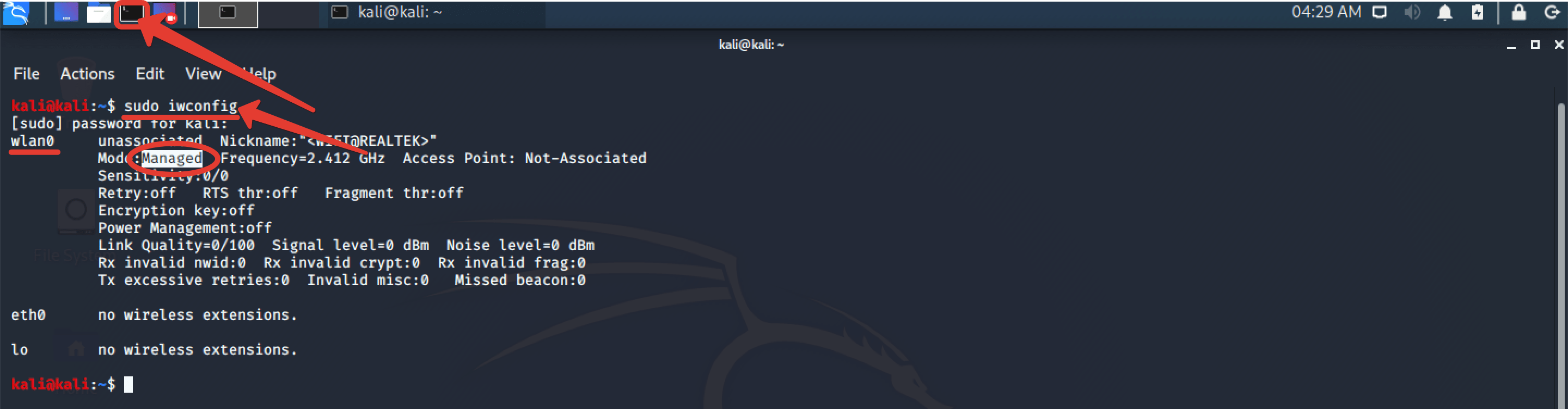

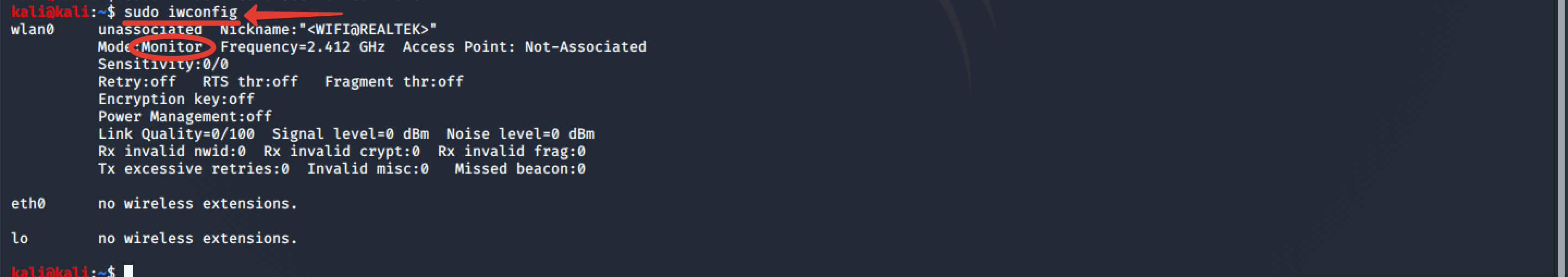

Шаг 5. И запустив окно терминала набираем sudo iwconfig, чтобы посмотреть в каком режиме работает wlan’ка. Она в Managed, а нужен Monitor. Дабы она могла отлавливать весь трафик из других сеток.

Шаг 6. Мочим процессы, которые могут нам помешать.

Шаг 7. И переводим вафлю в режим моника.

Шаг 8. Сразу проверим, всё ли схватилось корректно. Mode: Monitor. Круто. Идём дальше.

Перехватывает Hand Shake в Kali Linux

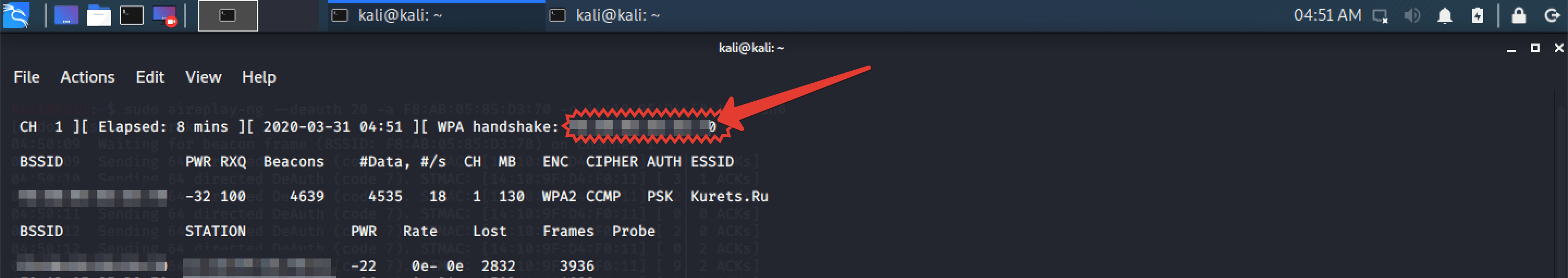

Шаг 9. Запускаем airodump.

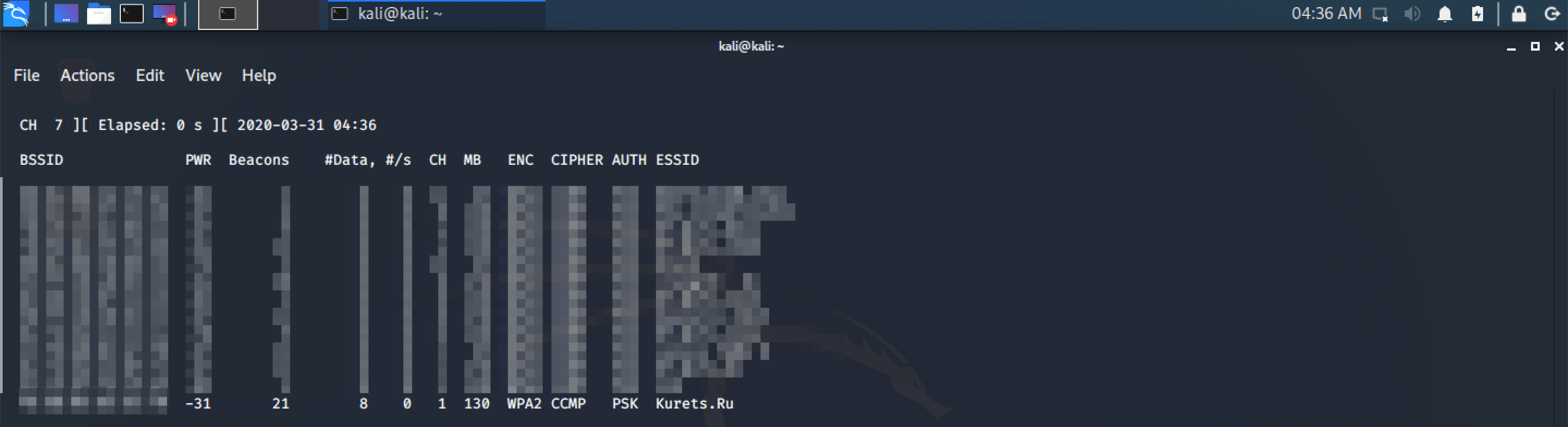

Шаг 10. И ждём, пока в списке появится нужная нам сеть. Как только это случится, тормозим сканирование нажав CTRL+C. Запоминаем MAC точки и канал.

Шаг 11. Далее вводим команду, отвечающую за перехват хендшейка и сохранение его в отдельном файле. Если с мат базой не в ладах, то быстренько просвещу. HandShake — это информация, которая передаётся на роутер во время успешного подключения к сети одного из устройств. Т.е. если у вас на мобиле сохранён пароль от WiFi, во время очередного подключения любой злоумышленник может перехватить этот файлик с рокопожатием и впоследствии расшифровать.

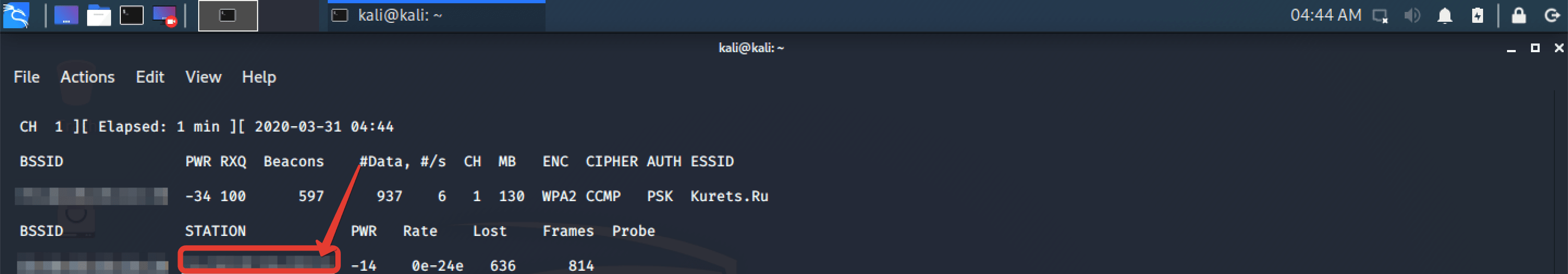

Шаг 12. Но тут есть нюанс. Для того, чтобы забрать хендшейк, нам нужно спровоцировать новое подключение. В принципе, можно дождаться пока жертва придёт с работы и захочет попялить ютубчик сидя на унитазе. Однако сейчас карантин, и неизвестно когда он закончится. Поэтому пойдём по пути менее этичного хакинга, а проще говоря, принудительно отключим устройство от сети. Запоминаем MAC адрес.

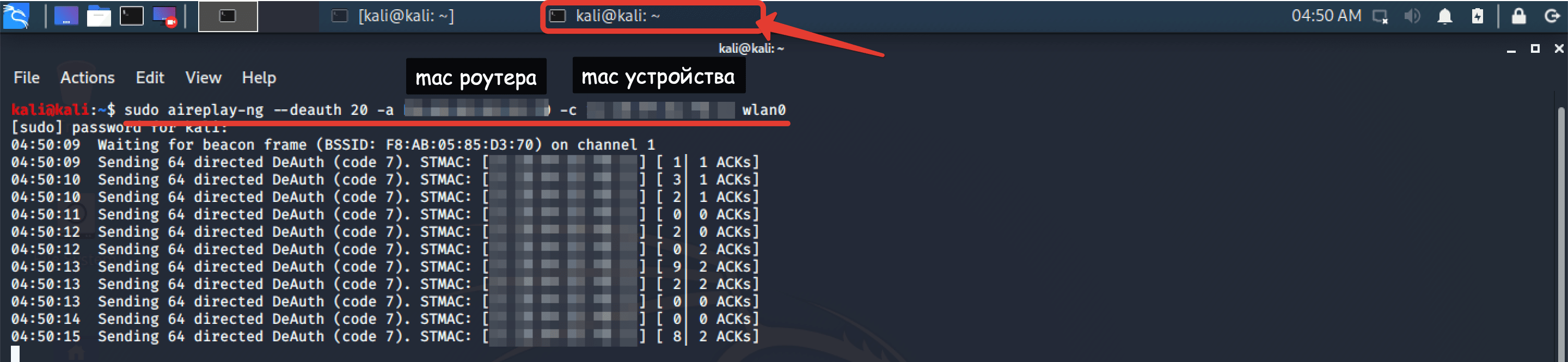

Шаг 13. Открываем новую вкладку и без лишней скромности отправляем 20 деаутентификационных пакетов по адресу.

Шаг 14. Бааам. Вафля на моём ноуте на секундочку отвалилась и Kaliшка тут же зафиксировала HandShake. Осталось его почистить и расшифровать его. Останавливаем сканирование.

Расшифровка hand shake с помощью словаря

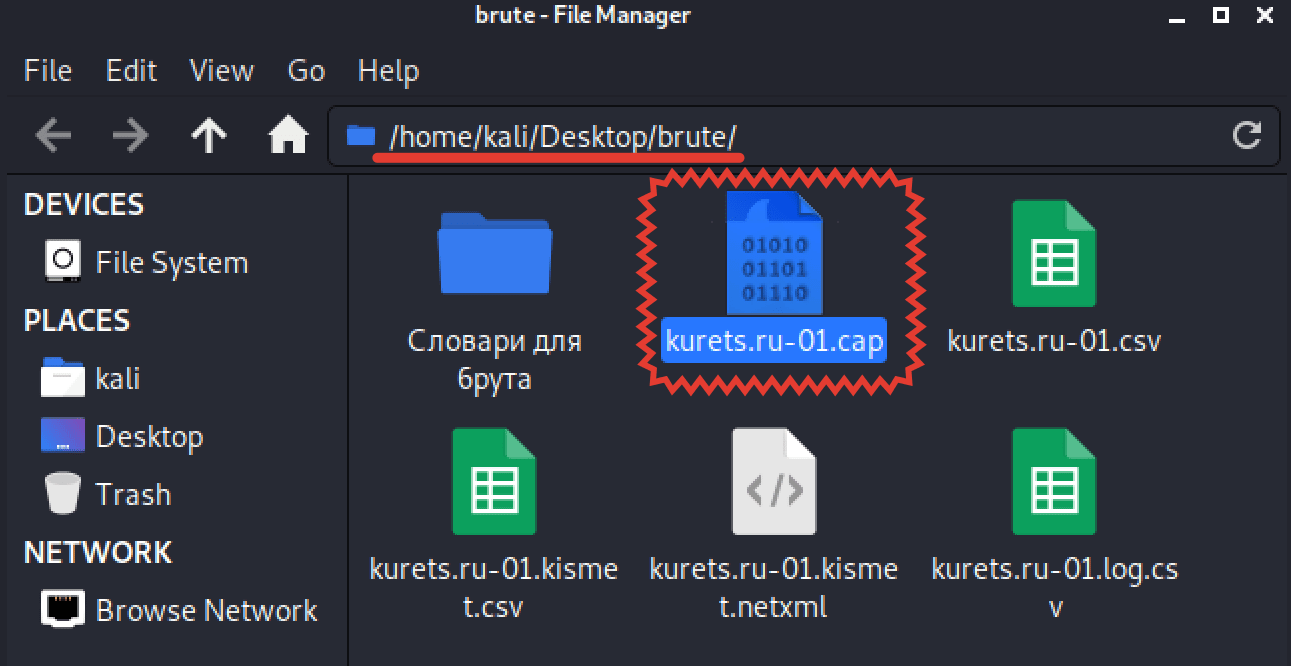

Шаг 15. Проверяем наличие файлика с хэндом в нашей папке. К имени добавился префикс -01. Запомним.

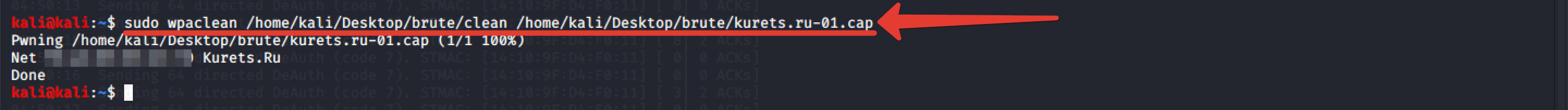

Шаг 16. Вводим команду для очистки хенда от лишнего мусора. В первой части указывается имя и месторасположение нового файла.

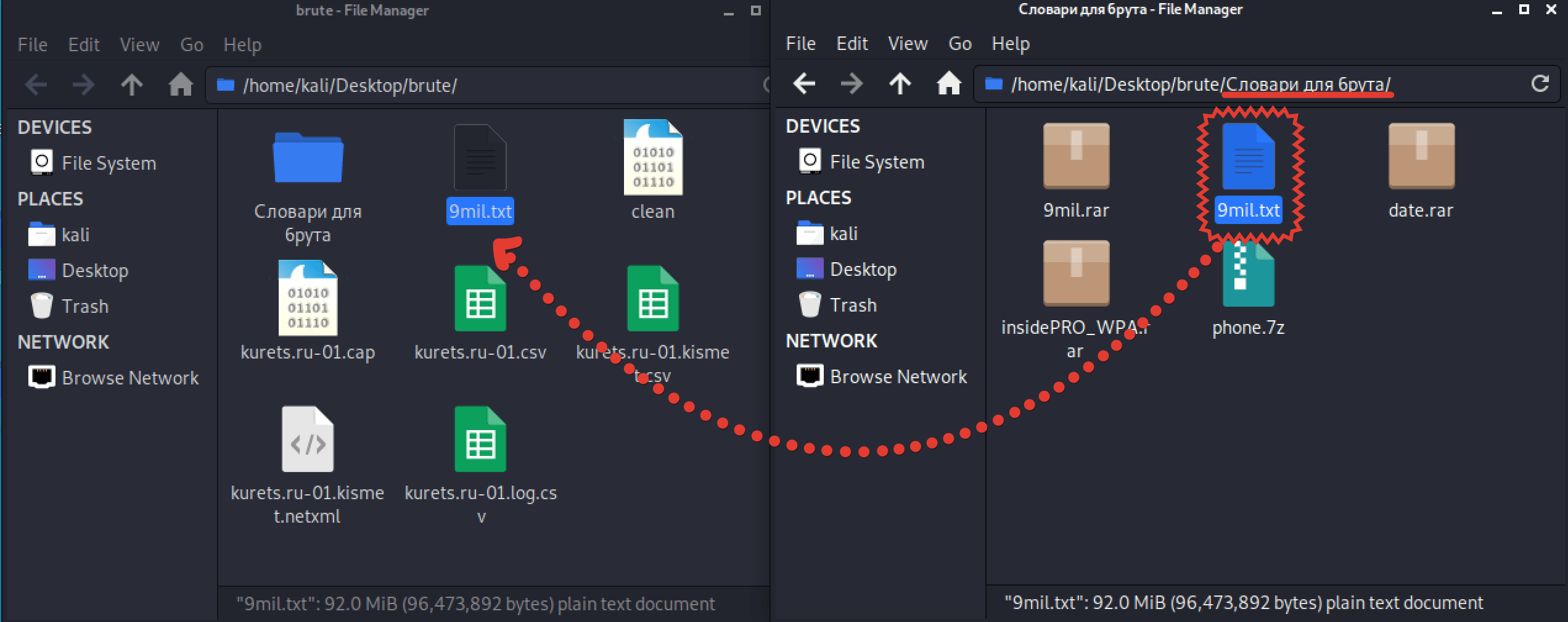

Шаг 17. Копируем рядышком в этот же каталог словарь, который намереваемся использовать. Я начну с того, что содержит 9 миллионов комбинаций.

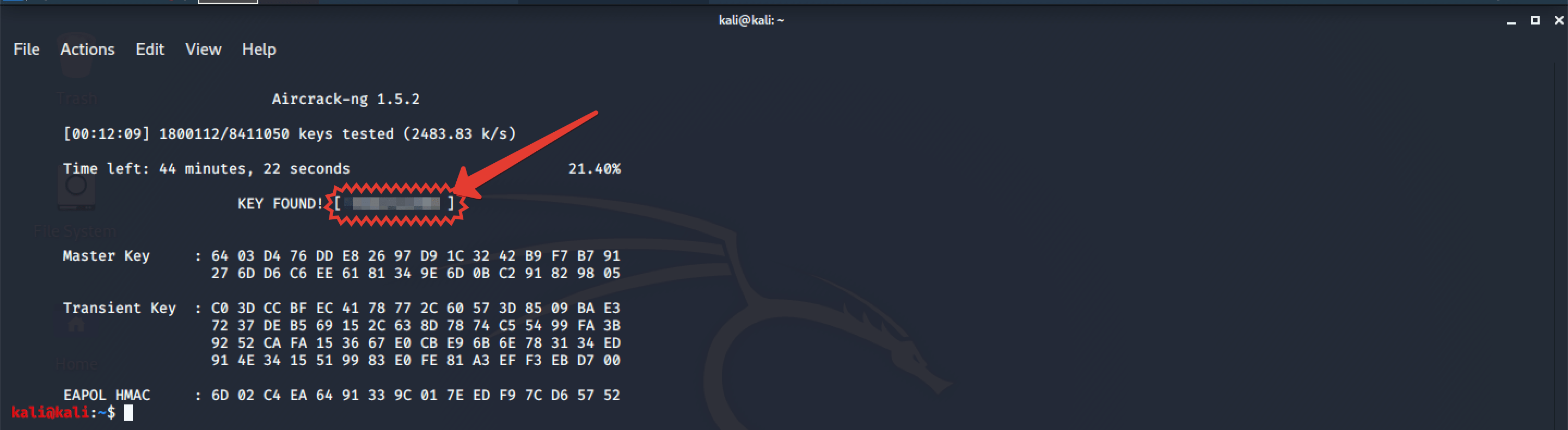

Шаг 18. Вводим команду для начала брутфорса.

Шаг 19. 1 2 3… понеслась. Остаётся лишь ждать, пока одна из комбинаций совпадёт. Я специально не менял пароль на точке на какой-то особенный, чтобы посмотреть, насколько в действительности эффективна такая атака. И признаться был несколько огорчён. Прошло всего чуть больше 10 минут, а мой пароль уже красуется на экране.

Вот такой вот способ, друзья мои. Ничего хитрого или социально-инженерного. Тупой перебор комбинаций с помощью специализированного софта и немного терпения. А большего и не нужно. Для выуживая password’ов у добрых соседей – самое оно.

Но я ни в коем случае, не призываю вас это делать. Данный ролик – лишь демонстрация одной из миллиона существующих брешей в каналах беспроводных сетей. Причём далеко не самая существенная. Ведь от неё вполне можно защитить себя и своих близких.

Для этого всегда устанавливайте длинный и сложный пароль на точки доступа. Не менее 15 символов. С использованием больших и маленьких букв, цифр и спец. символов. Если роутер позволяет – используйте частоту 5ГГц, вместо 2,4. Так, шанс того, что вами займутся недохацкеры гораздо меньше.

Ну а если вы совсем лютый чёрт, то установите на роутере запрет на подключение неизвестных устройств, а MAC-адреса своих девайсов внесите в белый список. При таком раскладе вас точно не коснётся рука злоумышленника.

Друзья, надеюсь данный выпуск оказался для вас полезным. В следующем ролике по практической части информационной безопасности я планирую рассказать, каким образом можно ускорить процесс брутфорса за счёт ресурсов вашей видеокарты.

Не всё ж ей биткоины маинить, правда? Кстати, о бабках. Если есть желание поддержать проект, то вы в описании к ролику я оставлю парочку ссылок на мои обучающие курсы. Там есть и по Windows-системам и по линухе. Обязательно найдёте для себя что-нибудь интересненькое.

На этом всё. Удачи, успеха, берегите себя и свои сети. Изучайте Linux и главное, заботьтесь о безопасности своих данных. Ведь любую систему, так или иначе можно взломать. А последствия расхлёбывать — то ещё удовольствие. До новых встреч, братцы. Скоро увидимся.

Взлом Wifi c помощью перебора паролей – немного теории

Сегодня мы рассмотрим, как взломать Wi Fi средством подбора паролей с помощью Kali Linux.

Статья на свежий релиз Kali Linux.

Brute force – Атака грубой силы, то есть атака методом подбора паролей направленная на различные сервисы. Как правило, люди ставят простые пароли на свои учетные записи социальных сетей, админки от сайтов и Wi Fi сети, взломать такие пароли не составит труда и не займет много времени.

Для взлома с помощью brute force потребуется:

- Wordlist – словарь, который содержит в себе множество различных комбинации символов, паролей.

- Kali Linux

Airmon-ng – набор программ, предназначенных для обнаружения беспроводных сетей, перехвата передаваемого через беспроводные сети трафика, аудита WEP и WPA/WPA2-PSK ключей шифрования (проверка стойкости), в том числе пентеста (Penetration test) беспроводных сетей.

А вот и подробное руководство по взлому Wi-Fi сетей.

Словари для aircrack – где взять ?

http://www.aircrack-ng.org/

на страничке которого эти самые словари для aircrack готовы для скачивания в ссылках на сторонние ресурсы. Вобщем, присмотритесь. Вы так или иначе всё равно посетите этот сайт, пытаясь найти в сети словари для aircrack .

Далее. В сети полно и других подходящих словарей, которые друг друга дублируют. Множество “хакеров” так и работает – переименовал чужой, дай Бог разбавил своим, запаковал – готово. Никто не застрахован от этого. Так что поискать придётся.

Следующая проблема иностранных словарей: самые качественные из них составлены по методу “какие пароли узнали, те в список и внесли”. Проблема для нас одна – в России пароли обычно создаются не так. Так что даже самый хороший словарь ключей эдак на 300 млн. вполне может вам “отказать” после 9-12-ти часов ожидания.

Основная проблема, как уже упоминалось, – это размер словарей. В сети встречаются и настоящие шедевры. Почти все из них – из-за океана. Однако в их построении участвовали даже психологи и другие специалисты (по заверению авторов), пытаясь воспроизвести самые частые случайные наборы символов по типу “обезьяны на пианино”. Ведь придумать самый лучший пароль – это:

- открыть Блокнот

- закрыть глаза

- ударить разом всеми 10-ю пальцами по клавиатуре

- разбавить пароль символами типа @, #,$ и т.д., ввинтив в конце букву в верхнем регистре. Это вам не “qwerty” …

- получившееся скопировать и использовать как пароль. Запомнить не получится, зато на взлом у хакера уйдёт лет 150.

Взлом Wifi | Brute force WPA/WPA2 – этапы и практика

Смена Mac-адреса:

Если мы не сменим Mac-адрес, то нас могут найти и заблокировать, так что этот пункт хоть и не обязателен, но очень рекомендуется.

Для начала нам нужно опустить нашу сетевую карту:

Далее запускаем macchanger с флагом -r, чтобы сгенерировать рандомный mac-адрес.

Поднимает нашу сетевую карту:

Далее нам потребуется перевести нашу сетевую карту в режим мониторинга сетей, делать мы это будем с помощью airmon-ng, как и все дальнейшие действия:

Нам потребуется посмотреть, какие сети доступны в нашем радиусе, для этого выполняем мониторинг с помощью команды:

После чего мы увидим список сетей и их свойства.

Выбираем сеть, которую собрались атаковать и далее нам потребуется словить handshake(рукопожатие).

Для этого нам потребуется ввести соответствующую команду:

Для того, чтобы словить handshake нам потребуется отправить пакеты и для этого нам нужно открыть второе окно терминала. Отправка пакетов совершается с помощью команды:

Почти всё готово, осталось только запустить brute force и подобрать пароль к атакуемой сети.

Запускаем команду:

Если вы все сделали правильно, ключ WiFi будет подобран, однако не спешите, эта процедура может быть довольно долгой. На скорость подбора паролей влияет то, на сколько мощный у вас процессор.

Я не призываю никого к противозаконным действиям, статья написана в образовательных целях.

Взлом wi fi сетей не так и сложен, как может показаться с первого раза, однако очень важно, чтобы сетевой адаптер был способен ловить handshak-и. Не каждая сетевая карта на это способна, так что для большей вероятности успеха взлома wi fi лучше использовать сетевой адаптер Alpha

Подписывайтесь на обновления сайта, а также на наш Telegram.

Словари для aircrack – онлайн сервисы.

Странно было бы, если б такой не появился. Однако года 3-4 сервис, включающий в себя подбор паролей по словарю, уже существует. Он находится по адресу:

Хвастается кротчайшими сроками дешифрации пароля и словарём в 600 млн. ключей. Отзывы о нём не знаю, потому что не пользовался. Почему? 17 американских долларов за ключ (на момент написания статьи), однако. Вам понадобиться всё то же, что и в случае с подбором по словарю, имеющимся в наличии: требуется ввести BSSID жертвы, указать путь к .cap файлу и, наконец, адрес электронной почты. На него, как предполагаю, вам сначала вышлют ответ о том, прошло ли всё удачно или нет, и потребуют оплатить. Как, в какие сроки – не знаю.

ВНИМАНИЕ. Действуйте на свой страх и риск

Я бы на месте создателей ресурса не удержался и обманул любого, кто захотел бы перевести мне денежку просто так… Но повторю: не знаю, не пользовался. Во всяком случае ссылка на этот определяется многими поисковиками как вредоносная. Пришлось удалить, но в шапке сайта на рисунке адрес виден отчётливо. Кто будет пользоваться – отпишитесь

Так что, самый лучший словарь – не панацея. Используем ещё метод: атака брутфорс.

Словари для aircrack – составьте сами.

Чуть ниже на той же странице авторов aircrack приводится и список адресов программ, которые помогут составить словари для aircrack самому. Насколько это результативно? Взгляните сами.

Буду краток. Воспользуемся имеющей в составе кали утилитой Crunh . Создана для генерирования случайных паролей, имеет ряд полезных настроек. Некоторые из них очень полезны, если вы, к примеру, ухитрились увидеть часть пароля жертвы. То есть часть символов вам известна.

Процесс генерации прост. Запустите терминал и введите команду в формате:

crunch 7 8 -o /root/Desktop/dict

Команда создаст словарь с названием dict на Рабочем столе из всевозможных буквенно-символьно-цифровых комбинаций, содержащий от 7 до 8 символов – обычный пароль. Удобно, да? И никакие словари для aircrack скачивать не надо… Рано радуетесь – присмотритесь к размеру:

Да-да, совсем немного – около 2-х Терабайт. Пичалька (…

Что делать? Можно добавить команды конкретизировать пароли, если у вас есть на это основания. Так, команда генерации может принять вид:

crunch 7 8 9876543210 -o /root/Desktop/dict.lst

где 9876543210 – именно и только встречающиеся в будущем словаре символы. И никаких больше. Или:

Таких словарей может быть составлено много, поверьте, иногда этот способ очень даже срабатывает. Весить они будут не так много, они будут мобильны, их легко хранить на внешних носителях. Так, в команде подбора паролей потом можно будет указать созданные вами пароли через запятую (если самодельные словари для aircrack хранятся на рабочем столе кали):

aircrack-ng /root/имя-файла.cap -w /root/Desktop/dict1,dict2,dict3

Словари…

Первое, что вам следует знать – АБСОЛЮТНО ВСЕ приводимые в подобных статьях действия без ОЧЕНЬ хорошего словаря (для утилиты aircrack в том числе), при взломе пароля, включающего в себя бесчисленное количество всевозможных парольных комбинаций, не более, чем мышиная возня. Так что предупреждаю вас сразу: все ваши манипуляции могут оказаться бессмысленными, случись пользователю воспользоваться при защите своей беспроводной точки доступа произвольной комбинацией типа:

… что достигается просто бессмысленным “стучанием” пользователя по клавиатуре. Рассматриваемый здесь метод расшифровки ТД с классами шифрования WEP, WPA, WPA2 основан на брутфорс-атаке, то есть перебором по словарю. Увы, это и есть проблема подобных методик: словарь должен содержать в числе остальных придуманный жертвой пароль. Какова вероятность, что скачанный или составленный вами словарь будет содержать комбинацию, представленную выше? Маска сети неизвестна, брутфорсить придётся вслепую.

Ни aircrack – ng единым живы хакеры. Пароль, и не только от Wi-Fi, можно узнать и другими способами. Читайте и знакомьтесь: Wifiphisher

Без любого словаря – никак. Увы и ах. Предупреждаю заранее – избегайте стареньких забугорных словарей, датируемых эдак 2010-м годом. В сети их полно, и они равноценно бесполезны, и вы это сами поймёте. Что касается автора статьи, его редко подводил один-единственный словарь. Проблема для вас лишь в одном – только архив на “словарик” txt-формата весит около 14 Гбайт. Это, кстати, ещё и немного. Там сгенерировано космическое количество клавишных комбинаций, они отфильтрованы по наиболее часто встречающимся; авось и ваш пароль появится. Лишним было бы напоминать, что файлы подобного объёма следует качать отдельно, не в составе остальных закачек и с закрытыми браузерами. Было бы обидно, после долгого времени при попытке открыть парольный документ столкнуться с ошибкой открытия. Придётся скачивать снова…

Итак, принцип работы объясню. Если для WEP возможны и другие варианты, для взлома паролей WEP в кали утилит немало, то в случае с более мощной защитой типа WPA2 (сегодня самый распространённый тип защиты) возможен (в нашем случае в том числе) только вариант со словарём или брутфорс. Взлом WiFi при помощи airodump будет возможен только так и не иначе. Это единственный, но существенный минус метода. Это же касается и других методов перебора и подставления имеющегося в словаре пароля.

Снова НО

Использование программ на манер Crunch или John The Riper не совсем тот вариант, который пригодится профессиональному взломщику. Причин на то несколько. Мне не удавалось никак подработать скрипт таким образом, чтобы можно было раздробить процесс взлома парольной комбинации на несколько этапов (имеется ввиду от сессии к сессии, от одной перезагрузки к другой). А это значит, что процесс взлома может затянуться на месяцы. На фоне резкого падения производительности компьютера (думаю, вполовину). И, в итоге, как вариант – отдельная машина под брутфорс? Непозволительная роскошь, вобщем. Максимально эффективный результат мне приносила работа с DUAL видеокартой в 64-битной Windows 7. Процесс описан в статье Взлом пароля wifi из Windows.

Подборка словарей с сайта WirelessHack.org [Словари для взлома Wi-Fi]

На сайте WirelessHack.org собраны словари, которые уже некоторое время болтаются здесь и там.

В том числе, там словари:

- BIG-WPA-LIST-1 (размер 247MB)

- BIG-WPA-LIST-2 (размер 307MB)

- BIG-WPA-LIST-3 (размер 277MB)

- Darkc0de.lst (размер 17.4MB) — это был дефолтный словарь в Backtrack 5

- Rockyou.txt (размер 133MB) — дефолтный словарь в Kali Linux

- Names (размер 3.7MB) — имена и варианты имён

Кроме них ещё довольно много словарей, в общей сложности на 8.5 Гигабайт. Если вы нечасто используете словари, то рекомендуется их сжать для хранения — они представляют собой обычные текстовые файлы, которые очень хорошо сжимаются — после архивации они будут занимать примерно в 10 раз меньше места.

magnet:?xt=urn:btih:6c89df058f71559dec6c5c7c9f2cb419182b3294&dn=Collection+of+Wordlist+%28Dictionaries%29+for+cracking+WiFi+WPA/WPA2&tr=udp%3A//tracker.leechers-paradise.org%3A6969&tr=udp%3A//zer0day.ch%3A1337&tr=udp%3A//tracker.coppersurfer.tk%3A6969&tr=udp%3A//public.popcorn-tracker.org%3A6969

Торрент файл прикреплён внизу этого поста.

Утёкшие пароли

Утёкшие или украденные с сайтов пароли. Из списков намеренно удалены имена / почтовые адреса и т.д.

Лучшее их применение – это генерация или тестирования списков словарей.

Примечание: Даты приблизительные.

| Имя | Название файла / ссылка на скачивание | Дата | Примечание |

|---|---|---|---|

| Rockyou | rockyou.txt.bz2 (60,498,886 bytes) | 2009-12 | Лучший из доступных списков; огромный, украдены в незашифрованном виде |

| Rockyou со счётчиком | rockyou-withcount.txt.bz2 (59,500,255 bytes) | ||

| phpbb | phpbb.txt.bz2 (868,606 bytes) | 2009-01 | Отсортированы по частоте использования Взломаны Brandon Enright из md5 (покрытие 97%+) |

| phpbb со счётчиком | phpbb-withcount.txt.bz2 (872,867 bytes) | ||

| phpbb с md5 | phpbb-withmd5.txt.bz2 (4,117,887 bytes) | ||

| MySpace | myspace.txt.bz2 (175,970 bytes) | 2006-10 | Получены фишингом |

| MySpace – со счётчиком | myspace-withcount.txt.bz2 (179,929 bytes) | ||

| Hotmail | hotmail.txt.bz2 (47,195 bytes) | Неизвестно | Не до конца понятно, как они были украдены |

| Hotmail со счётчиком | hotmail-withcount.txt.bz2 (47,975 bytes) | ||

| Faithwriters | faithwriters.txt.bz2 (39,327 bytes) | 2009-03 | Религиозные пароли |

| Faithwriters – со счётчиком | faithwriters-withcount.txt.bz2 (40,233 bytes) | ||

| Elitehacker | elitehacker.txt.bz2 (3,690 bytes) | 2009-07 | Часть из zf05.txt |

| Elitehacker – со счётчиком | elitehacker-withcount.txt.bz2 (3,846 bytes) | ||

| Hak5 | hak5.txt.bz2 (16,490 bytes) | 2009-07 | Часть из zf05.txt |

| Hak5 – со счётчиком | hak5-withcount.txt.bz2 (16,947 bytes) | ||

| Älypää | alypaa.txt.bz2 (5,178 bytes) | 2010-03 | Финские пароли |

| alypaa – со счётчиком | alypaa-withcount.txt.bz2 (6,013 bytes) | ||

| Facebook (Pastebay) | (375 bytes) | 2010-04 | Найдены на Pastebay; судя по всему, украдены зловредным ПО. |

| Facebook (Pastebay) – со счётчиком | (407 bytes) | ||

| Unknown porn site | porn-unknown.txt.bz2 (30,600 bytes) | 2010-08 | Найдены на angelfire.com. Неизвестно, откуда они, но определённо с порно сайта. |

| Unknown porn site – со счётчиком | porn-unknown-withcount.txt.bz2 (31,899 bytes) | ||

| Ultimate Strip Club List | tuscl.txt.bz2 (176,291 bytes) | 2010-09 | Спасибо Mark Baggett за находку! |

| Ultimate Strip Club List – со счётчиком | tuscl-withcount.txt.bz2 (182,441 bytes) | ||

| (14,457 bytes) | 2010-09 | Спасибо Andrew Orr за наводку | |

| Facebook Phished – со счётчиком | (14,941 bytes) | ||

| Carders.cc | carders.cc.txt.bz2 (8,936 bytes) | 2010-05 | |

| Carders.cc – со счётчиком | carders.cc-withcount.txt.bz2 (9,774 bytes) | ||

| Singles.org | singles.org.txt.bz2 (50,697 bytes) | 2010-10 | |

| Singles.org – со счётчиком | singles.org-withcount.txt.bz2 (52,884 bytes) | ||

| Unnamed financial site | (reserved) | 2010-12 | |

| Unnamed financial site – со счётчиком | (reserved) | ||

| Gawker | (reserved) | 2010-12 | |

| Gawker – со счётчиком | (reserved) | ||

| Free-Hack.com | (reserved) | 2010-12 | |

| Free-Hack.com со счётчиком | (reserved) | ||

| Carders.cc (second time hacked) | (reserved) | 2010-12 | |

| Carders.cc со счётчиком (second time hacked) | (reserved) |

Взлом «админки» роутера

Время на прочтение

4 мин

Количество просмотров 274K

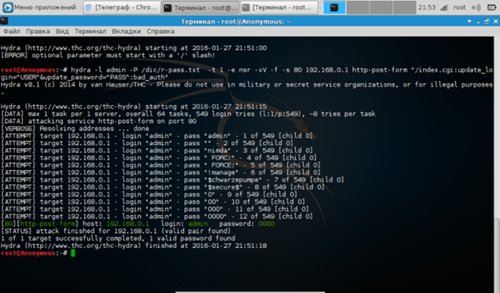

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

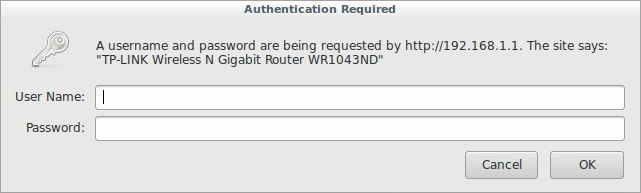

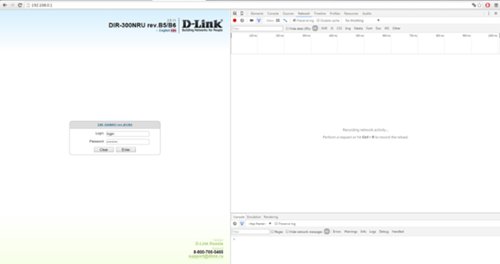

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

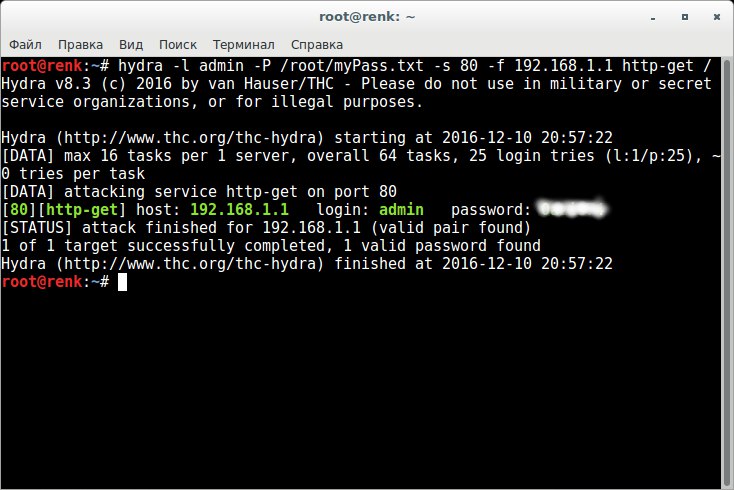

Приступим

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если

вы пингвин

у вас линукс). Теперь у нас два варианта (ну как два, я нашел информацию по двум вариантам).

Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

hydra -l admin -P myPass.txt -s 80 192.168.1.1 http-get /Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги:

-R восстановить предыдущую прерванную/оборванную сессию

-S выполнить SSL соединение

-s ПОРТ если служба не на порту по умолчанию, то можно задать порт здесь

-l ЛОГИН или -L ФАЙЛ с ЛОГИНАМИ (именами), или загрузить несколько логинов из ФАЙЛА

-p ПАРОЛЬ или -P ФАЙЛ с паролями для перебора, или загрузить несколько паролей из ФАЙЛА

-x МИНИМУМ: МАКСИМУМ: НАБОР_СИМВОЛОВ генерация паролей для брутфорса, наберите «-x -h» для помощи

-e nsr «n» — пробовать с пустым паролем, «s» — логин в качестве пароля и/или «r» — реверс учётных данных

-u зацикливаться на пользователя, а не на парлях (эффективно! подразумевается с использованием опции -x)

-C ФАЙЛ формат где «логин: пароль» разделены двоеточиями, вместо опции -L/-P

-M ФАЙЛ список серверов для атак, одна запись на строку, после двоеточия ‘:’ можно задать порт

-o ФАЙЛ записывать найденные пары логин/пароль в ФАЙЛ вместо стандартного вывода

-f / -F выйти, когда пара логин/пароль подобрана (-M: -f для хоста, -F глобально)

-t ЗАДАЧИ количество запущенных параллельно ЗАДАЧ (на хост, по умолчанию: 16)

-w / -W ВРЕМЯ время ожидания ответов (32 секунды) / между соединениями на поток

-4 / -6 предпочитать IPv4 (по умолчанию) или IPv6 адреса-v / -V / -d вербальный режим / показывать логин+пароль для каждой попытки / режим отладки

-q не печатать сообщения об ошибках соединения

-U подробные сведения об использовании модуля

server цель: DNS, IP или 192.168.0.0/24 (эта ИЛИ опция -M)

service служба для взлома (смотрите список поддерживаемых протоколов)

OPT некоторые модули служб поддерживают дополнительный ввод (-U для справки по модулю)

Ну вот так как-то:

Второй вариант:

Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом?

Нас встречает форма на сайте:

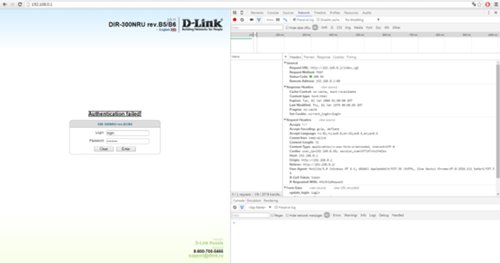

Такой метод авторизации — http-post-form, и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные.

В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium).

Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс…

для чего увидим позже…

Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log.

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд.

Переходим во вкладочку HEADERS ищем строку:

Request URL:http://192.168.0.1/index.cgiОтрезаем все до ip-адреса — /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA и изменяем режим отображения на VIEV SOURCE.

update_login=login&update_password=password&check_auth=y&tokenget=1300&

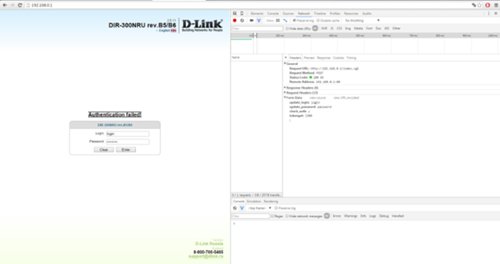

update_login=login&update_password=password Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае — Authentication failed!

<span langkey="bad_auth" style="display: inline;">Authentication failed!</span>Выбираем:

span langkey="bad_auth"и немножко правим… bad_auth — все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

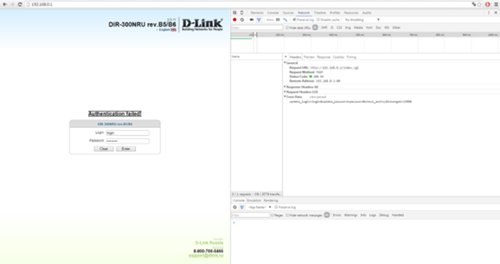

index.cgi:update_login=login&update_password=password:bad_auth Теперь нужно подставить вместо «login» — ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth Вводим команду:

hydra -l admin -P router-pass.dic -t 1 -e nsr -vV -f -s 80 192.168.0.1 http-post-form "/index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth"Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует.

В работоспособности второго метода мне убедиться не светит, так как я не обладатель подходящей модели роутера. Придется довериться экспрессивному человеку с Античата.

Если кому интересно, будьте добры, проверьте и отпишитесь в комментариях. Я работал с роутером TL-WR1043N/TL-WR1043ND. Роутер с Античата — D-link300NRU.

Спасибо за внимание!