Роутер Keenetic предоставляет широкие возможности для настройки сети и позволяет создать несколько отдельных сетей внутри одного устройства. Это может быть полезно, если вам необходимо разделить сеть на различные группы устройств или обеспечить дополнительную безопасность. Настройка двух сетей на роутере Keenetic несложна, но требует некоторых шагов.

Первым шагом для настройки двух сетей на роутере Keenetic является вход в веб-интерфейс роутера. Для этого откройте любой веб-браузер и введите IP-адрес роутера в строке адреса. Вам потребуется ввести учетные данные для входа, которые вы можете найти на обратной стороне роутера или в документации.

После успешного входа в веб-интерфейс роутера Keenetic вы должны найти раздел настроек сети. Название этого раздела может незначительно отличаться в зависимости от модели роутера, но обычно содержит ключевое слово «сеть». Внутри этого раздела вы сможете создать и настроить две отдельные сети.

Для создания первой сети вам потребуется указать адрес подсети (например, 192.168.1.0) и маску подсети (например, 255.255.255.0). Также укажите адрес шлюза по умолчанию, который будет использоваться устройствами в сети для доступа к интернету. Вы также можете настроить DHCP-сервер для автоматического выделения IP-адресов устройствам в этой сети.

Примечание: Не забудьте сохранить настройки после создания первой сети, чтобы они вступили в силу.

Содержание

- Настройка двух сетей на роутере Keenetic: инструкция

- Шаг 1: Подключение роутера к сети

- Шаг 2: Вход в панель управления роутером

- Шаг 3: Создание первой сети

- Шаг 4: Создание второй сети

Настройка двух сетей на роутере Keenetic: инструкция

Два отдельных сетевых подключения на роутере Keenetic могут быть полезны, если вы хотите выделить отдельную сеть для устройств в домашней сети и отдельную сеть для гостевых устройств. В этой инструкции мы расскажем, как настроить две сети на роутере Keenetic.

Шаг 1: Войдите в административную панель роутера Keenetic, набрав в адресной строке браузера IP-адрес вашего роутера.

Шаг 2: В административной панели найдите раздел «Настройки сети» или «Network Settings».

Шаг 3: Выберите опцию «Создать новый интерфейс» или «Add New Interface».

Шаг 4: Введите имя для нового интерфейса, например, «Гостевая сеть», и выберите тип подключения Ethernet или Wi-Fi, в зависимости от вашей сетевой конфигурации.

Шаг 5: Настройте параметры сети для нового интерфейса, включая IP-адрес, маску подсети и шлюз по умолчанию. Обратите внимание, что IP-адрес новой сети должен отличаться от IP-адреса основной сети.

Шаг 6: Настройте безопасность для нового интерфейса, включая пароль для доступа к сети и фильтрацию MAC-адресов, если необходимо.

Шаг 7: Нажмите кнопку «Применить» или «Apply», чтобы сохранить настройки.

Шаг 8: Повторите шаги с 3 по 7, чтобы создать вторую сеть на роутере Keenetic. Назовите новый интерфейс, например, «Домашняя сеть», и настройте параметры сети и безопасность.

Шаг 9: После настройки двух сетей, вы можете подключать устройства к одной из них в зависимости от их назначения — для домашнего использования или для гостей.

Создание двух сетей на роутере Keenetic позволяет разделить устройства и контролировать доступ к интернету для каждой из них. Это удобно и безопасно для вашей домашней сети.

Шаг 1: Подключение роутера к сети

Перед тем как настроить две сети на роутере Keenetic, необходимо правильно подключить его к сети интернет.

Для этого выполните следующие шаги:

- Сначала подключите роутер к источнику питания – вставьте штекер сетевого адаптера в розетку и подсоедините его к роутеру.

- Затем подключите один из портов LAN роутера к сетевому адаптеру вашего компьютера с помощью сетевого кабеля Ethernet.

- Проверьте, что все соединения надежно установлены и роутер получает питание.

- Зайдите на ваш компьютер и откройте любой веб-браузер.

- В адресной строке вбейте IP-адрес роутера (пример: 192.168.1.1).

- Вас перенаправит на страницу входа в настройки роутера. Введите логин и пароль (обычно это admin/admin).

- Вы окажетесь на главной странице настроек роутера Keenetic.

Теперь ваш роутер успешно подключен к сети и готов для настройки двух сетей.

Шаг 2: Вход в панель управления роутером

Чтобы начать настраивать две сети на роутере Keenetic, необходимо войти в панель управления роутером.

1. Подключите компьютер к роутеру с помощью Ethernet-кабеля или подключитесь к Wi-Fi сети роутера.

2. Откройте веб-браузер на компьютере и введите IP-адрес роутера в адресной строке браузера. Обычно IP-адрес роутера указывается на самом роутере или в документации. Например, IP-адрес может быть 192.168.1.1.

3. Нажмите клавишу Enter или нажмите кнопку «Войти».

4. Введите имя пользователя и пароль для доступа к панели управления роутером. Если вы не меняли эти данные, обычно имя пользователя — admin, а пароль — admin или пустое поле.

5. Нажмите кнопку «Войти» или клавишу Enter.

Теперь вы вошли в панель управления роутером Keenetic и можете приступить к настройке двух сетей.

Шаг 3: Создание первой сети

Перед тем, как начать настраивать две сети на роутере Keenetic, необходимо создать первую сеть. Эта сеть будет использоваться для подключения устройств, которым необходим полноценный доступ в Интернет.

Чтобы создать новую сеть, выполните следующие действия:

- Перейдите в веб-интерфейс роутера Keenetic, введя его IP-адрес в адресную строку браузера.

- Авторизуйтесь на веб-интерфейсе с помощью логина и пароля, которые вы задавали при первоначальной настройке роутера.

- В меню настроек найдите раздел «Сеть» или аналогичный пункт меню, отвечающий за создание сетей.

- Нажмите на соответствующую ссылку или кнопку, чтобы создать новую сеть.

- Задайте параметры сети, такие как название сети (SSID), тип защиты (например, WPA2-PSK), пароль для подключения и другие необходимые параметры.

- Сохраните изменения и перезагрузите роутер для вступления изменений в силу.

После выполнения этих действий первая сеть будет создана и готова для использования. Теперь вы можете подключить к ней устройства и получить доступ в Интернет.

Шаг 4: Создание второй сети

После успешной настройки первой сети на роутере Keenetic, можно приступить к созданию второй сети. Это может быть полезно, если вы хотите отделить устройства друг от друга для обеспечения большей безопасности или управления доступом.

Чтобы создать вторую сеть, выполните следующие действия:

- Откройте веб-интерфейс роутера, введя в адресную строку браузера IP-адрес роутера.

- Авторизуйтесь в системе, введя логин и пароль.

- На главной странице веб-интерфейса найдите раздел «Настройки сети» или «Network Settings».

- В разделе «Настройки сети» найдите опцию «Создать новую сеть» или «Create a new network».

- Выберите тип сети в зависимости от ваших требований: проводная или Wi-Fi.

- Установите желаемые параметры сети, такие как имя сети (SSID), пароль, тип шифрования и прочие настройки безопасности.

- Сохраните изменения и перезагрузите роутер.

После перезагрузки роутера вторая сеть будет создана и готова к использованию. Вам останется только подключить к ней нужные устройства и настроить способ доступа к интернету.

Теперь у вас на роутере Keenetic будут две независимые сети, которые можно настроить и использовать по вашему усмотрению.

В данной заметке я расскажу, как организовать соединение с вашей локальной сетью за роутером Keenetic, если у вас уже настроен выход в интернет через WG сервер с роутера и телефона.

Использование VPN сегодня это такая же необходимость, как установка сложных уникальных паролей и двухфакторная авторизация. Для меня отсутствие VPN — это как уйти из дома и не закрыть на ключ дверь.

Помимо защиты ваших интернет соединений VPN может обеспечить соединение с вашей домашней сетью. Таким образом я организую свое небольшое облако. Файлы из моей домашней сети всегда доступны, где бы я не был.

Как я уже говорил у вас уже должен быть настроен Wireguard сервер, роутер и телефон должны выходить через этот сервер в интернет. Я же расскажу, как с телефона попасть в локальную сеть за роутером с использованием Wireguard, и при этом не потерять VPN выход в интернет. Для этого нужно будет использовать консоль роутера Keenetic.

Спонсор поста

Настройка Keenetic

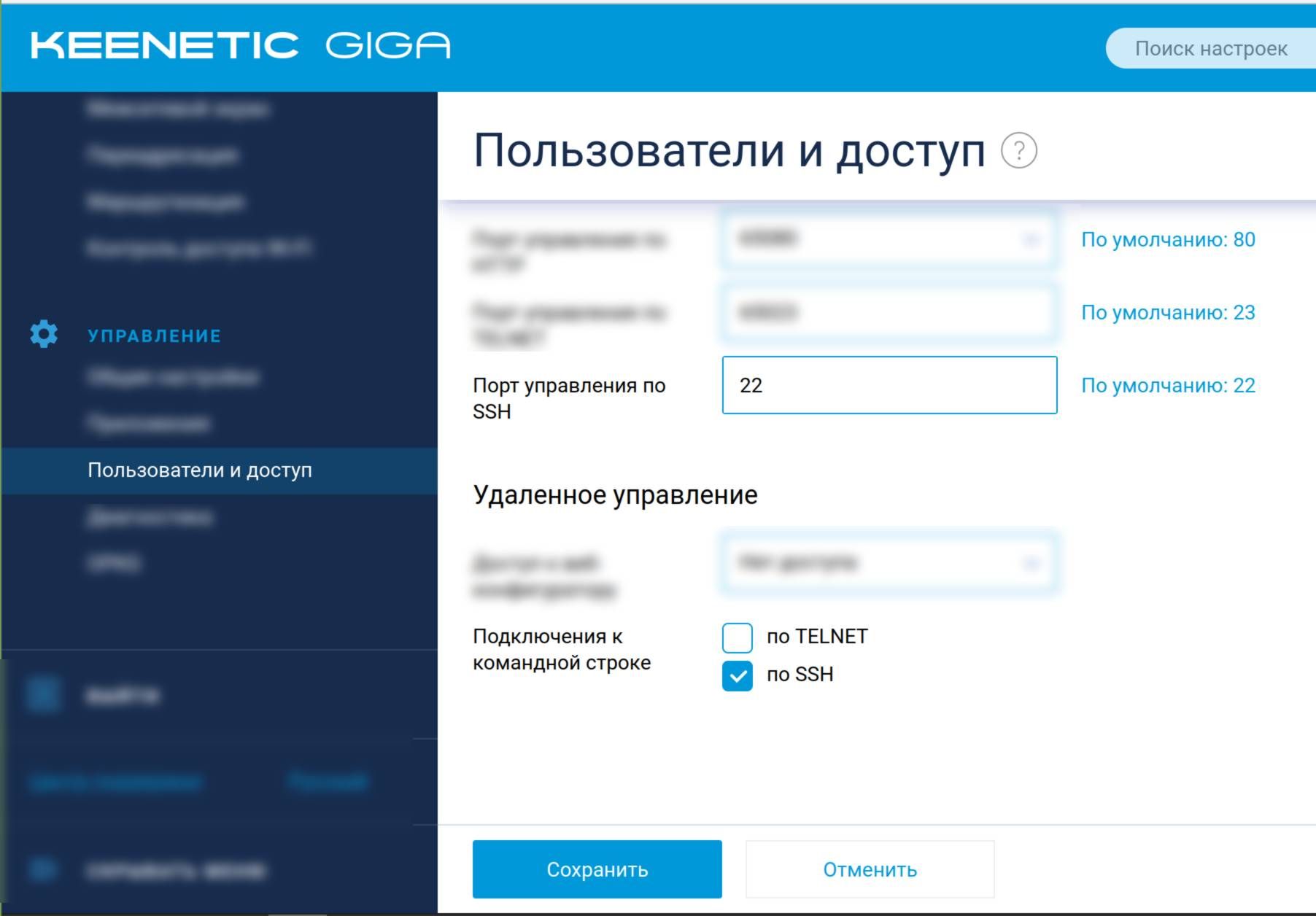

Если доступа в консоль нет, то его надо включить. Для этого перейдите в раздел “Управление” -> “Пользователи и доступ”. Проверьте что установлен порт управления по SSH и активирован пункт “Подключения к командной строке по SSH”.

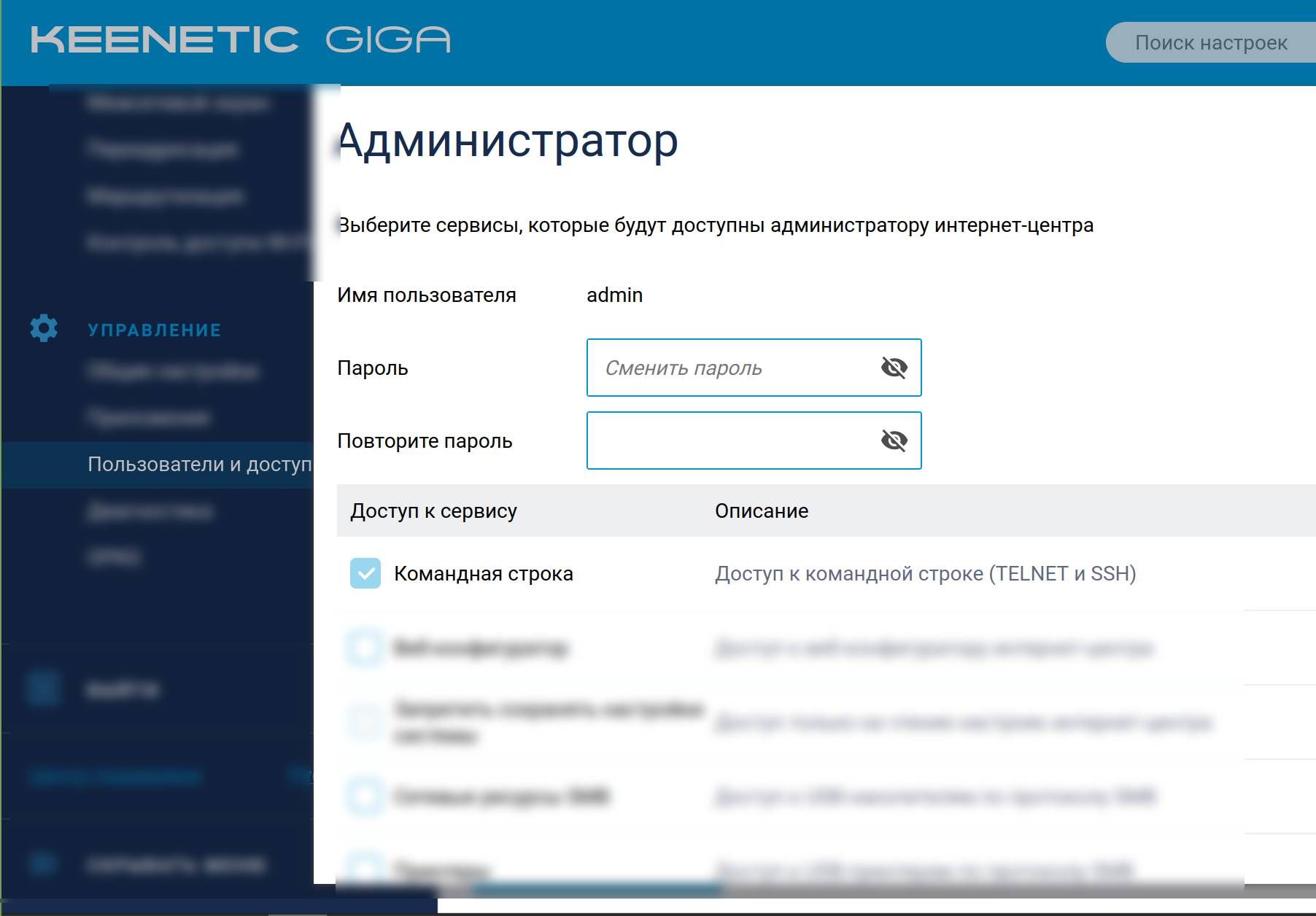

Также убедитесь, что у вас есть пользователь, у которого есть права входа через SSH. На той же странице у вас есть список пользователей. Зайдите в редактор прав пользователя, и убедитесь что у него активирован пункт “Доступ к командной строке (TELNET и SSH)”.

Теперь заходим в консоль управления роутером.

ssh username@192.168.0.1

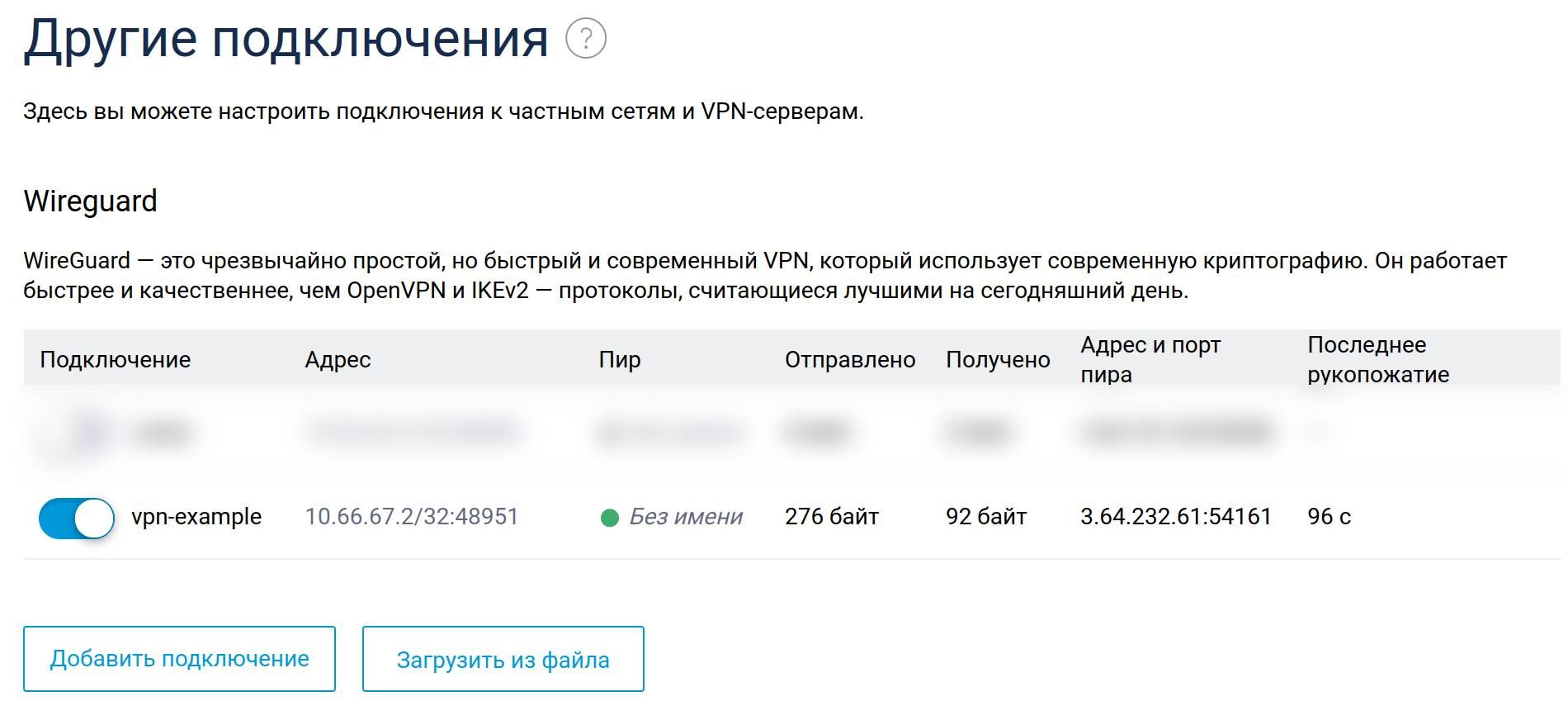

(config)>Первым делом нам надо узнать, какой интерфейс был присвоен нашему соединению на роутере. Если это ваше первое соединение с Wireguard, то скорее всего это Wireguard0. Но давайте убедимся в этом.

Для этого необходимо ввести interface Wire и нажать Tab:

(config)> interface Wire

Usage template:

interface {name}

Choose:

Wireguard

Wireguard0Чтобы точно убедиться выведите информацию об интерфейса.

(config)> show interface Wireguard0

id: Wireguard0

index: 1

type: Wireguard

description: vpn-example

interface-name: Wireguard0

link: up

connected: yes

state: up

mtu: 1324

tx-queue-length: 50

address: 10.66.67.2

mask: 255.255.255.255

uptime: 5

global: no

security-level: public

wireguard:

public-key: PUBLIC_KEY

listen-port: 48951

status: up

peer:

public-key: PUBLIC_KEY

local: 37.112.97.194

local-port: 48951

via: PPPoE0

remote: 3.64.232.61

remote-port: 54161

rxbytes: 92

txbytes: 180

last-handshake: 5

online: yesПо названию и адресу понимаем, что это нужное соединение.

Нужно добавить правило на IN, иначе запросы в локальную сеть будут дропаться. Не забудьте заменить Wireguard0 на другое значение, если у вас задействован другой интерфейс.

(config)> interface Wireguard0

Core::Configurator: Done.

(config-if)> ip access-group _WEBADMIN_Wireguard0 in

Network::Acl: Input "_WEBADMIN_Wireguard0" access list added to "Wireguard0".

(config-if)> system configuration save

Core::ConfigurationSaver: Saving configuration...Теперь надо добавить статический маршрут до сети Wireguard.

(config)> ip route 10.66.67.0 255.255.255.0 Wireguard0 auto

Network::RoutingTable: Added static route: 10.66.67.0/24 via Wireguard0.Не забудьте заменить значения на свои. 10.66.67.0 на свою подсеть Wireguard, а Wireguard0 на свой интерфейс.

Настройка сервера WG

Теперь нужно настроить сервер Wireguard. Для этого нужно отредактировать файл конфигурации, обычно он лежит в папке /etc/wireguard/wg0.conf. Зайдите под root.

su

nano /etc/wireguard/wg0.conf[Interface]

Address = 10.66.67.1/24,fd42:42:43::1/64

ListenPort = 54161

PrivateKey = PRIVATE_KEY

PostUp = iptables -A FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE; ip6tables $

PostDown = iptables -D FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE; ip6table$

### Client router

[Peer]

PublicKey = PUBLIC_KEY

PresharedKey = PRESHARED_KEY

AllowedIPs = 10.66.67.2/32,fd42:42:43::2/128,192.168.1.0/24

### Client phone

[Peer]

PublicKey = PUBLIC_KEY

PresharedKey = PRESHARED_KEY

AllowedIPs = 10.66.67.3/32,fd42:42:43::3/128У нас тут все стандартно. Два пира, один из них роутер, второй телефон. Для роутера необходимо указать в AllowedIPs вашу локальную сеть, в данном случае 192.168.1.0/24.

После этого отключим и включим WG соединение.

wg-quick down wg0

[#] ip link delete dev wg0

[#] iptables -D FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE; ip6tables -D FORWARD -i wg0 -j ACCEPT; ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

wg-quick up wg0

[#] ip link add wg0 type wireguard

[#] wg setconf wg0 /dev/fd/63

[#] ip -4 address add 10.66.67.1/24 dev wg0

[#] ip -6 address add fd42:42:43::1/64 dev wg0

[#] ip link set mtu 8921 up dev wg0

[#] ip -4 route add 192.168.0.0/24 dev wg0

[#] iptables -A FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE; ip6tables -A FORWARD -i wg0 -j ACCEPT; ip6tables -t nat -A POSTROUTING -o eth0 -j MASQUERADEПосле этого у вас должен появится доступ к локальной сети роутера с телефона через Wireguard VPN. По аналогии можно настроить доступ к локальной сети для остальных устройств.

Итак, в качестве инфраструктуры у меня используются роутеры, или как говорят англоязычные специалисты «рутеры», Keenetic. Может быть, данные роутеры не самые продвинутые в плане настроек, но они не кушают мозг в процессе эксплуатации (один раз настроил и работает годами), а при самой настройке нет необходимости бегать кругами вокруг роутера, курить трубку и бить в бубен исполняя тотемный танец по призыву коллективного разума с вопросом «а почему не работает». На стороне VPS, как водится, у меня крутится разновидность Linux.

Локальные сети еще издревле соединялись между собой через сети общего пользования посредством VPN-технологии. За десятилетия развития VPN появилось несметное некоторое количество вариантов VPN-протоколов и соответствующего программного обеспечения. Традиционно для VPN используются такие варианты VPN-протоколов, как IPSec/L2TP, PPTP или OpenVPN. Но в последнее время все больше набирает популярность такой протокол для организации VPN как WireGuard. Создатели WireGuard позиционируют свое решение как быстрое, современное и безопасное решение для организации виртуальных частный сетей. И судя по тестам, заявления совсем не беспочвенные. WireGuard работает весьма шустро, кушает очень мало ресурсов и поддерживается актуальными системами (как на Linux, так и на Windows, Android и т. п.), что позволяет соединять вместе различные устройства, работающие под разными операционными системами. Но помимо легковесности и безопасности у WireGuard есть еще одно преимущество, его довольно-таки просто установить и настроить.

В сети существует множество инструкций о том, как установить WireGuard в виде любого сетапа, на любое устройство и для любых целей. Не буду их повторять, но порекомендую, исключительно для облегчения и ускорения процесса, воспользоваться WireGuard installer. Скрипт устанавливает WIreGuard на основные Linux дистрибутивы и позволяет осуществлять простую настройку как сервера, так и облегчает добавление новых пиров к серверу. В принципе, для WireGuard существует около двух десятков установщиков, поэтому не обязательно, особенно если есть силы, использовать указанный выше скрипт-инсталлятор. Вполне можно обойтись другим решением или установить все руками с начала и до конца.

Итак, скачав скрипт, дав ему права и, наконец, запустив wireguard-install.sh, а затем ответив на несколько примитивных вопросов или просто понажимав Enter, можно наконец выдохнуть. По умолчанию, скрипт добавляет одного клиента (пира). Для добавления нового или удаления старых клиентов (пиров) необходимо запустить скрипт еще раз. Ну или отредактировать текстовой конфигурационный файл. Он, как правило, располагается в /etc/wireguard и называется аналогично названию WireGuard интерфейса, обыкновенно это wg0.conf. Данный файл можно редактировать текстовым редактором, однако, для того, чтобы изменения вступили в силу, следует перезапустить WireGuard. Остановка и последующий запуск осуществляются через команду wg-quick [down|up] wg0. Где wg0 как раз название интерфейса/имя конфигурационного файла.

Вообще, в рамках WireGuard нет такого понятия как сервер и клиент. Есть понятие пиры. Так подняв «сервер» на VPS и прописав в нем «клиента» я просто создал возможность для соединения этих устройств. Но никто из них не будет являться сервером, в классическом понимании. Разделение в WireGuard на относительный «сервер» и потенциального «клиента» лишь в том, кто сам пытается соединиться (клиент), а кто просто ожидает соединения (сервер).

При создании клиентов через скрипт, он выводит на экран могучий QR-код, который можно использовать, чтобы подцепить настройки подключения, например, мобильным телефоном. Параллельно настройки клиента складываются в каталог, откуда запускается скрипт, в файл с именем wg0-client-S21.conf. В данном случае в имени зашифровано название интерфейса wg0, и наименование клиента S21. Вся эта же информация копируется и в основной конфигурационный файл wg0.conf (тот, который в /etc/wireguard). Если потребуется внести изменения в конфигурацию, то редактировать нужно именно wg0.conf, так как «клиентские» файлы нужны исключительно для импорта в клиентские инсталляции.

Пробежимся по основному конфигурационному файлу, который сгенерировал для моей инсталляции скрипт. Файл сформирован для интерфейса wg0. Разумеется, все ключи, как приватные, так и публичные, удалены из файла, равно как и публичные IP-адреса.

[Interface] Address = 10.66.66.1/24,fd42:42:42::1/64 ListenPort = 53569 PrivateKey = Частный ключ 1 PostUp = iptables -A FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE; ip6tables -A FORWARD -i wg0 -j ACCEPT; ip6tables -t nat -A POSTROUTING -o eth0 -j MASQUERADE PostDown = iptables -D FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE; ip6tables -D FORWARD -i wg0 -j ACCEPT; ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADE ### Client Dacha [Peer] PublicKey = Публичный ключ 2а PresharedKey = Совместно используемый ключ 2 AllowedIPs = 10.66.66.2/32,192.168.0.0/24,fd42:42:42::2/128 ### Client S21 [Peer] PublicKey = Публичный ключ 3а PresharedKey = Совместно используемый ключ 3 AllowedIPs = 10.66.66.3/32,fd42:42:42::3/128

В рассматриваем примере есть три секции, соответственно одна Interface для задания настроек «серверной» части WireGuard для конкретного интерфейса и две секции Peer для «клиентов-пиров». Авторами WireGuard предполагается, что система настолько простая, что никакая документация для нее не нужна. Поэтому ее особо и нет. Однако, не все настолько проницательны и готовы перелопатить 4000 строк исходного кода, чтобы разобраться, что к чему. Поэтому в сети появилась неофициальная документация по WireGuard. Я же попробую вкратце пробежаться по всем приведенным параметрам, с дополнительными комментариями там, где они нужны, так как из-за отсутствия официальной документации иногда не просто сообразить какой параметр куда вставлять, чтоб наконец заработало.

Итак, в секции Interface задаются параметры настроек для «серверной части» WireGuard. В параметре Address перечисляются через запятую внутренние адреса интерфейса в нотации CIDR. Тут следует обратить внимание на то, что используется не только внутренний IP-адрес внутри виртуальной частной сети (VPN) в пространстве IPv4, но и в адресном пространстве IPv6. Обратите внимание, что в обоих случаях /24 и /64 назначается целая подсеть. Для IPv4 в эту подсеть можно уместить до 254 адресов, а для IPv6 их будет уже 18.446.744.073.709.551.616 штук, такова особенность IPv6, адресов там невообразимо много. Еще одно замечание, обе подсети относятся к «частным» пулам адресов. Кстати, Address может быть указан и для единственного адреса, а не для сети. В этом случае никакой маршрутизации по сети, к которой относится указанный адрес, производиться не будет. Следующий параметр ListenPort означает порт, который интерфейс «слушает» и принимает входящие соединения. Если не указать порт, то соответственно никто подключиться к интерфейсу извне не сможет, однако, возможность маршрутизации останется.

PrivateKey – частный ключ, который не сообщается ни одному из пиров. Этот ключ используется только на стороне «сервера». При задании ключей можно обратить внимание, что они все оканчиваются на символ ‘=’.

PostUp и PostDown команды выполняемые после включения и отключения интерфейса соответственно. Здесь указываются именно команды в том виде, в котором они будут переданы интерпретатору операционной системы. Команды могут быть перечислены через точку с запятой или же можно указать несколько параметров PostUp и PostDown. В моем примере скриптом-установщиком сгенерированы команды маршрутизации посредством iptables. Соответственно при «поднятии» интерфейса эти правила применяются, а после отключения удаляются. Таким образом сохраняется стабильность сетевого трафика и сетевые пакеты не будут улетать в неизвестном направлении.

Помимо перечисленных параметров в конфигурационном файле могут применяться и другие параметры. PreUp и PreDown параметры аналогичны PostUp и PostDown, но выполняются перед действием «поднятия» или отключения интерфейса. Параметр DNS применяется для передачи подключаемым пирам адресов DNS-серверов посредством DHCP-протокола. Но обычно, клиенты прописывают DNS-сервера на своей стороне и игнорируют DNS-сервера предлагаемые со стороны сервера. Серверов можно указать несколько, через запятую, равно как и использовать не только IPv4, но и IPv6 адреса.

MTU устанавливает максимальный размер величины единичного пакета или фрейма с данными. Как правило, данный параметр устанавливается автоматически, базируясь на настройках подключаемого пира или уже используемой маршрутизации в системе. При настройке секции Interface можно использовать еще один параметр Table. Он указывает на используемую таблицу маршрутизации в операционной системе, что полезно в случае сложного сетевого окружения на крупных узлах.

При настройке секции Peer в WireGuard присутствует правило хорошего тона: каждую секцию предварять строкой комментария с наименованием пира. Когда пиров или клиентов становится много, то понять кто из них кто становится очень не просто. При генерации пиров через скрип-инсталлятор, он каждую секцию Peer предваряет символами комментария ### и последующим наименованием пира. Несмотря на наименования пиров в файле конфигурации, в самом WireGuard, например, при выводе статистики соединений, эти наименования никак не будут отражаться, что, разумеется, не так удобно. Опознать нужный пир можно только по адресу или же по публичному ключу.

PublicKey – публичный ключ для клиента, данные передаваемые клиенту шифруются этим ключом, следует обратить внимание, что в конфигурационных файлах пиров-клиентов этот ключ другой. PresharedKey – еще один уровень защиты применяемый для шифрования канала. Этот ключ смешивается вместе с парой открытого и закрытого ключей и необходим как последний аргумент в защите зашифрованного канала. Если злоумышленник каким-то образом вытащит приватный ключ, то он все равно не сможет расшифровать поток данных, так как ему потребуется узнать и PresharedKey. Однако, этот параметр опциональный, если его не указать, то «совместно используемый ключ» будет состоять из нулей. Разумеется, PresharedKey должен идентичен на стороне сервера и на стороне клиента.

AllowedIPs – список IP-адресов в CIDR нотации, т.е. это могут быть не только адреса конечных машин, но и сетей. Адрес может быть указан из IPv4 или IPv6 адресного пространства. Этот список определяет адреса, которые будут маршрутизироваться непосредственно в этот пир. При запуске интерфейса выполняется команда добавления маршрута на подобии ip route add …. Параметр довольно-таки важный, особенно важно обратить на него внимание, если требуется маршрутизировать целую сеть, которая находится за устройством пира. В рассматриваемом примере для пира Dacha указано целых три адреса, а именно:

- 10.66.66.2/32 – адрес машины в подсети создаваемой VPN. 10.66.66.1 это адрес собственно сервера WireGuard, а 10.66.66.2 это адрес роутера Keenetic.

- 192.168.0.0/24 – адрес сети за пиром (роутером Keenetic), я хочу, чтобы WireGuard сервер прокидывал туда пакеты, которые будут попадать на его интерфейс.

- fd42:42:42::2/128 – адрес машины в подсети создаваемой VPN, но в адресном пространстве IPv6.

С использованием смекалки и параметра AllowedIPs можно городить весьма странные и запутанные конфигурации для маршрутизирования пакетов. Иногда сообразить руками все пересечения сетей и адресов проблематично, но в этом случае можно воспользоваться специализированными калькуляторами, например, от Pro Custodibus-а.

EndPoint – в настройках сервера он не указан, так как все мои клиенты находятся на «серых», непубличных IPv4 адресах и к ним извне невозможно подключиться. Указывается в виде адрес:порт, допускается использование как доменного имени, так и IPv4 или IPv6 адреса. А поскольку на стороне сервера мы только слушаем, то и параметр PersistentKeepalive, определяющий периодическую проверку соединения в секундах и его переинициализацию в случае потери связи, благополучно отсутствует.

Вот, собственно, и все настройки, которые доступны на сервере. На клиенте, в общем-то доступны все те же настройки, так как в WireGuard нет такого понятия как клиент или сервер, есть только пиры. При добавлении пира через скрипт-инсталлятор на VPS-сервере он не только добавляет его в файл для настройки пира, но и в общий конфигурационный файл интерфейса WireGuard (тот самый wg0.conf). Посмотрим на него повнимательнее (это конфигурация пира Dacha).

[Interface] PrivateKey = Частный ключ 2 Address = 10.66.66.2/32,fd42:42:42::2/128 DNS = 8.8.8.8,1.1.1.1 [Peer] PublicKey = Публичный ключ 2б PresharedKey = Совместно используемый ключ 2 Endpoint = адрес:53569 AllowedIPs = 0.0.0.0/0,::/0

При генерации настроек пира скрипт создает уникальные пары ключей, а именно «Частный ключ 2» и «Публичный ключ 2б». Они нигде не фигурируют в общем конфигурационном файле интерфейса wg0.conf. Более того, сгенерированные файлы настроек пиров можно вообще удалить после импорта настроек в клиентов. Дополнительно следует обратить внимание на то, что «Совместно используемый ключ 2» он одинаков как со стороны настроек клиента, так и со стороны настроек сервера.

В секции Interface присутствует всего три параметра:

- PrivateKey – содержит частный ключ пира, он отличается от серверного ключа.

- Address – содержит уникальный в разрезе создаваемой VPN адрес пира. Прошу обратить внимание, что тут указывается именно адрес конкретной машины, роутера, телефона, устройства в общем, а не сети.

- DNS – те сервера DNS, которые будут использоваться для разрешения мнемонических адресов в цифровые, вполне можно не указывать, особенно, если вы не планируете использовать VPN для выхода в интернет.

В секции Peer уже четыре параметра:

- PublicKey – публичный ключ. Следует обратить внимание, что этот ключ отличается от ключа в настройках сервера.

- PresharedKey – совместно используемый ключ для улучшения защиты от угона компрометации ключей шифрования. Здесь он совпадает с тем, что указаны в настройках сервера.

- EndPoint – публичный адрес и порт сервера, на котором он принимает подключения VPN. Может быть IPv4, IPv6 или мнемоническим адресом, типа vpn.microsoft.ucoz.net.

-

AllowedIPs – действует аналогично серверной настройке. В примере указаны ‘0.0.0.0/0’ и ‘::/0’, что означает, что весь трафик с пира должен быть отправлен в VPN-туннель. Если мы хотим, чтобы по туннелю «бегали» пакеты только к подключенным сетям, а весь трафик в Интернет уходил по обычному пути, то тут следует установить что-то типа ‘10.66.66.0/24,192.168.78.0/24,192.168.13.0/24’ или аналогичное, в зависимости от того, какие частные сети подключены к VPN. Более того, поскольку в качестве основных клиентов у меня выступают Keenetic-и, то там маршрутизация WireGuard работает несколько иным способом и это поле теряет свою актуальность при настройке WireGuard на Keenetic-ах.

В примере выше отсутствует такой важный для клиентской части параметр, как PersistentKeepalive (он описан в серверной части). WireGuard относится к так называемым Stateless (или скорее Connection-less) системам, системам, в данном контексте, которые не беспокоятся о состоянии VPN-канала, не поддерживают его в постоянно подключенном состоянии. Так, подключившись однажды и не передавая никакой трафик, система будет думать, что VPN-канал установлен и находится в полном рабочем состоянии. Даже в статистике WireGuard пир будет обозначен как живой, правда последняя активность на нем была, ну скажем 148 часов тому назад. Вот тут и помогает настройка PersistentKeepalive, которую нужно устанавливать на пире, который будет подключаться к серверу. В нашем случае это Keenetic без публичного IP-адреса. Обычно параметр PersistentKeepalive устанавливают равным нескольким десяткам секунд. Именно с этой периодичностью WireGuard со стороны пира, подключающегося к серверу (по сути, он тоже пир, только сам никуда не подключается), будет проверять работоспособность канала и если она нарушена, то будет инициализировать его восстановление.

С серверной настройкой все сделано, теперь очередь за Keenetic-ом. В современных версиях операционной системы для Кинетиков есть возможность установки дополнительных модулей. Для установки WireGuard необходимо выбрать соответствующий компонент в настройках операционной системы роутера. После чего применить настройки. Компонент скачается и установится.

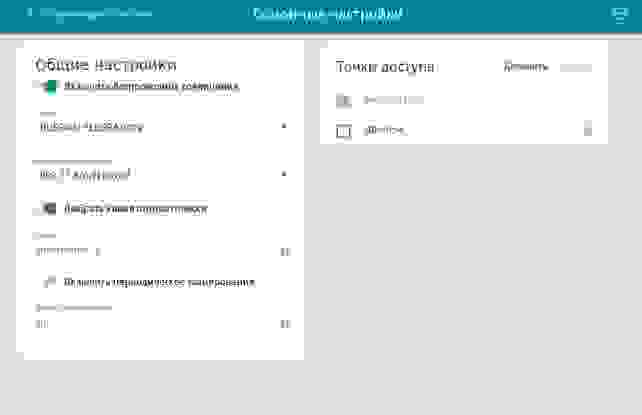

Следующим шагом будет создание интерфейса подключения к «серверу». Подключения через WireGuard настраиваются и создаются на страничке «Другие подключения» в группе «Интернет». В соответствующей части страницы жмем «Добавить подключение» и тут у нас появляется форма для добавления нового интерфейса и заодно пира (или нескольких) для подключения.

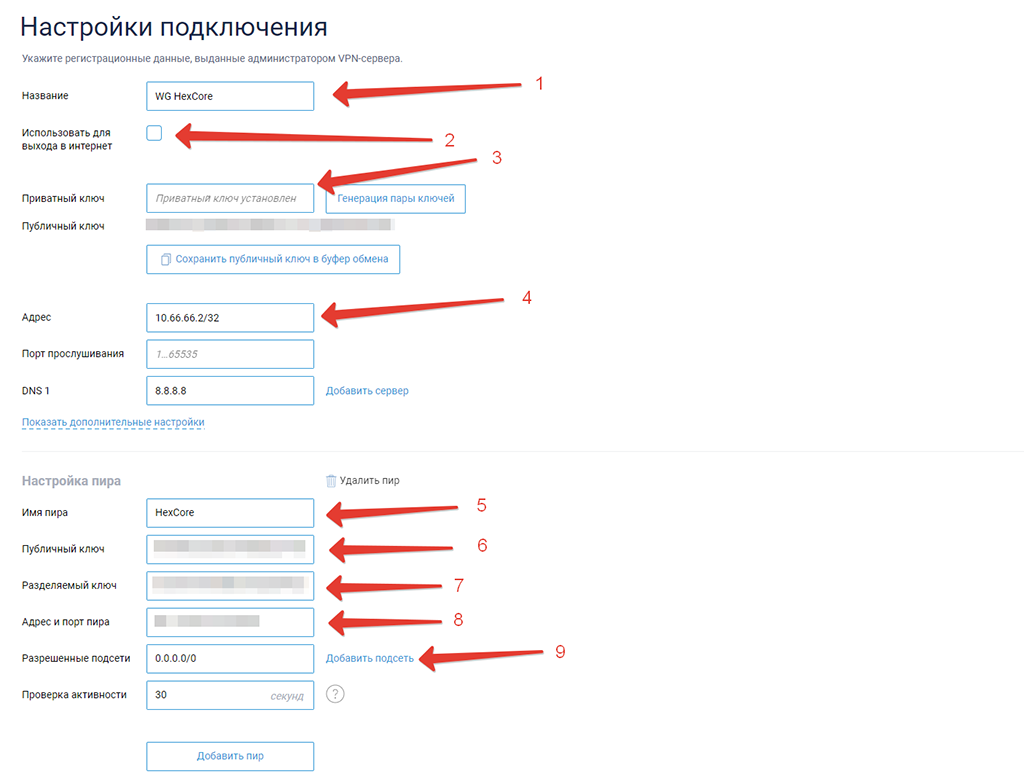

Интерфейс настройки WireGuard на Keenetic

Приведу расшифровку полей интерфейса настройки подключения у Keenetic:

- Название интерфейса. Следует сделать его понятным, поскольку в дальнейшем он будет использоваться еще в других местах.

- Если поставить галку, то весь трафик с роутера во вне будет уходить в установленный туннель. Для соединения локальных сетей не ставим.

- Поле для ввода приватного ключа. Генерировать новую пару не стоит, так как эту работу уже проделал скрипт-инсталлятор. Нужно скопировать «Частный ключ 2» из сгенерированного на сервере файла для данного пира и нажать на кнопку «Установить частный ключ».

- Вводим адрес данного устройства в сети VPN. Опять же, берем его с сгенерированного на сервере файла. Обязательно указываем модификатор /32, отображающий, что это конкретное устройство, а не подсеть. Используем только IPv4 адрес, так как WireGuard для Keenetic еще не научился работать с IPv6 (и это печально на самом деле).

- Указываем имя пира, к которому роутер будет подключаться для установления связи. Пиров можно задавать несколько, но это имеет смысл, если роутер выступает в качестве сервера.

- Указываем «Публичный ключ 2б» из файла.

- Указываем «Совместно используемый ключ 2» из файла.

- Указываем адрес и порт, к которому подключаемся для создания VPN-туннеля. Параметр Endpoint из файла.

- Оставляем как есть 0.0.0.0/0.

Дополнительные параметры настройки подключения: порт прослушивания оставляем пустым, так как мы не планируем получать подключения к Keenetic-у, наоборот, он сам будет подключаться к серверу. DNS сервера можно указать, можно не указывать. Они нужны только в случае, если VPN будет использоваться для выхода в Internet. Размер MTU можно оставить пустым, если, конечно, специально нет задачи его изменить. «Подстройка TCP MSS» оставляем включенной.

В поле «Разрешенные подсети», кроме 0.0.0.0/0 правильнее было бы перечислить все сети из AllowedIPs серверного конфигурационного файла (wg0.conf или аналогичного), но в реализации WireGuard для Keenetic это поле не вызывает включение маршрутизации до этих адресов и сетей при «поднятии» туннеля с сервером. Маршрутизация настраивается отдельно. Об этом ниже.

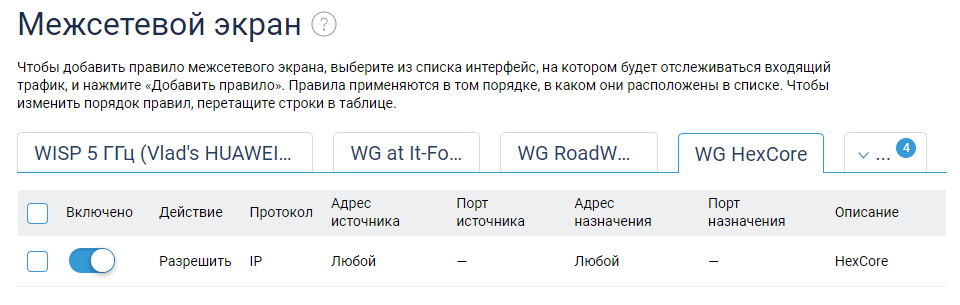

Если сейчас все сохранить и включить ползунком подключение к серверу VPN, то все подключится. Вот только работать не будет. Для включения полной работоспособности нужно настроить «Межсетевой экран» и маршрутизацию.

Настройка межсетевого интерфейса

Настройка межсетевого экрана осуществляется просто, достаточно разрешить все действия для всех адресов источника и назначения для протокола IP и включить правило на созданном интерфейсе. Можно правила усложнить, фильтровать адреса, перебирать протоколы и так далее.

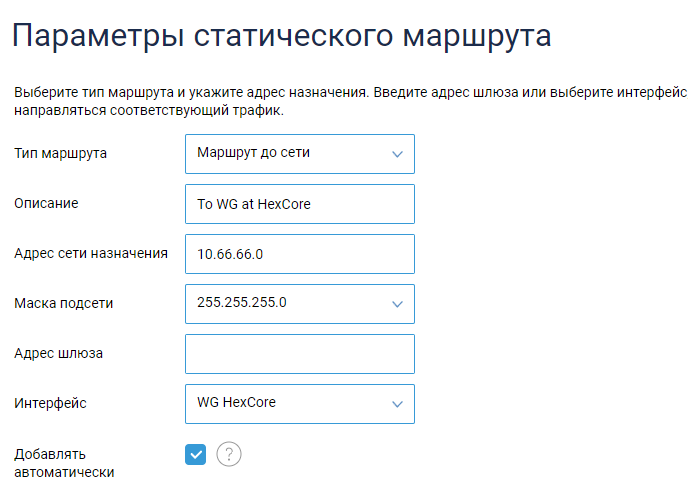

Настройка маршрутизации на Keenetic

Следующим этапом необходимо включить маршрутизацию пакетов к удаленным сетям. Так как у нас не планируется пускать весь трафик через VPN, то следует определиться, к каким сетям следует включить маршрутизацию. В рассматриваемом сетапе необходимо включить маршрут к самой сети VPN, а именно 10.66.66.0/24. Иначе, даже ping работать не будет. Роутер получит ICMP-запрос на ping, обработает его, но ответный пакет отправит не через VPN, а по маршруту по умолчанию, т.е. провайдеру. При задании маршрута адрес сети/устройства можно указывать в формате CIDR, можно только традиционным путем с указанием отдельной маски. Адрес шлюза указывать нет необходимости, так как мы выбираем целиком интерфейс, созданный для подключения к WireGuard VPN. Галочка «Добавлять автоматически» делает ровно то, что делает PostUp/PostDown на сервере: если интерфейс включен, то включается маршрут, если он отключен, то маршрут аналогично отключается.

В приведенном примере в качестве пиров-клиентов у меня указан только смартфон и один роутер Keenetic. В действительности пиров-Keenetic-ов с локальными сетями за ними несколько больше. И на каждом из них следует прописать отдельный маршрут к удаленной сети с прохождением через настроенный WireGuard интерфейс. Иначе роутер не будет отправлять пакеты по VPN, хотя все сети к этой сети подключены. При изменении настроек файрволла (межсетевого экрана) и маршрутизации необходимо учитывать, что на кинетиках данные настройки иногда не включаются моментально, а им требуется некоторое время, прежде чем они заработают.

Как проверять соединение? Самыми обычными средствами, а именно посредством ping и traceroute (tracert). Пинговать следует как со стороны сервера, так и со стороны клиента. Для начала пингуются адреса сервера и клиента в локальной сети VPN-а, в нашем случае это 10.66.66.1 и 10.66.66.2. Затем пингуются устройства, находящиеся внутри подключаемой локальной сети, начать можно с адреса роутера в этой локальной сети, в нашем случае это 192.168.0.1. В сложных случаях понять, что не так, может помочь трассировка, тогда становится понятно, где проблема, если пакет, вместо того чтобы двигаться в туннель, вдруг уходит провайдеру интернета. Одной из интересных и часто встречающихся проблем является ошибка ping: sendmsg: Destination address required. Возникает она, как правило, при забывчивости настройки AllowedIPs на стороне сервера для конкретных клиентов.

Насколько сильно WireGuard грузит сервер? Вопрос очень интересный. Разрабатывался WireGuard не только как простой в использовании инструмент для создания VPN, но еще и весьма быстрое, не требовательное к ресурсам решение. Но, а как оно в реальных условиях? На двухпроцессорном VPS нагрузка при копировании файла между двумя пирами на скорости 80 Мбит составляла порядка 10%. Дополнительный расход памяти на работу WireGuard при активных сетевых операциях зафиксировать не удалось. Другими словами, нагрузка на процессор есть, но она минимальна, тем более что в реальности трафик через VPN не настолько велик и тем более, не постоянен.

Что означает «Последнее рукопожатие» в интерфейсе WireGuard на Keenetic? WireGuard VPN для своей работы использует протокол UPD, в отличии от TCP, в нем не гарантирована доставка пакетов от одного адресата до другого. Пакеты могут не доходить, могут теряться, могут доходить разными маршрутами и, как следствие, в неверном порядке. Все это ведет к тому, что нарушается целостность VPN-соединения. WireGuard автоматически исправит эти нарушения, но ситуация может потребовать переустановления связи. Более того, при нормальной работе, когда не нарушается обмен пакетами, пиры в автоматическом режиме через случайные промежутки времени обмениваются новыми парами ключей шифрования. Делается это специально для усложнения расшифровки зашифрованного потока данных. Обе эти операции приводят к сбросу счетчика последнего рукопожатия.

PS. Кстати, в мире существует еще одно интересное решение для организации VPN в сложных условиях, например, когда нет административных прав на сервере или требуется проходить через довольно строгие NAT и FireWall. Имя ему SoftEther VPN, но для решения моей задачи он излишне тяжеловат.

Одна из функций современных маршрутизаторов — локальное объединение устройств через роутер. Это не только обеспечивает доступ к интернету подключенного оборудования, но и позволяет девайсам обмениваться информацией по воздуху. Сколько стоит провести интернет на дачу?

Зачем это нужно

Локальная группа решает проблему взаимодействия гаджетов, ПК и ноутбуков. К примеру, пользователь получает возможность просматривать файлы, содержащиеся на ПК или ноутбуке прямо с экрана смартфона или вывести их на экран smart-телевизора.

Также локальная сеть через роутер часто используется для компьютерных игр, подсоединения к принтеру сразу нескольких устройств и так далее.

Чтобы создать доступ для двух компьютеров, оба должны быть подключены к одному Wi-Fi.

Важно: Прежде чем организовать локальный доступ, необходимо запаролить домашнюю сеть, подобрав сложную комбинацию символов.

Для двух компьютеров

Локальная сеть между двумя ПК может создаваться проводным и беспроводным способом.

Алгоритм настройки совместного доступа компьютеров к домашней группе с операционной системой Windows следующий:

- Одновременно нажать клавиши Win + R.

- Прописать в командной строке sysdm.cpl.

- Кликнуть «Ок».

- Перейти во вкладку «Рабочая группа».

- Написать имя рабочей группы (на обоих устройствах оно должно быть одинаковым).

- Нажать «Oк».

- Зайти в раздел «Изменить дополнительные параметры общего доступа».

- Кликнуть «Текущий профиль» и напротив всех строк со словом «Включить» поставить птичку. Исключение — графа «Общий доступ с парольной защитой». Здесь активируется позиция «Отключить».

- Выполнить перезапуск обоих ПК.

Чтобы убедиться, что группа создана успешно, нужно перейти во вкладку «Мой компьютер», затем в «Сеть». Там должны отразиться все подключенные устройства.

Типы домашних сетей

Создание локальной сети через роутер возможно как посредством беспроводного соединения Wi-Fi, так и проводным способом. Вид соединения отражается на скорости обмена данными, число оборудования, комфортом использования.

Проводная сеть

При кабельном подключении сетевые устройства подсоединяются к маршрутизатору через LAN-порт. При этом оборудование теряет свою мобильность, а на скорость интернета влияет диаметр и качество провода. Но есть и плюс – к проводному соединению точно не подсоединится любопытный сосед.

Беспроводная сеть

Беспроводное соединение обеспечивает роутер, создающий на территории помещения покрытие для онлайн-доступа.

Перед тем как построить сеть дома с роутером, нужно настроить сам маршрутизатор. Как это сделать, зависит от модели девайса. К примеру, роутеры от «Ростелеком» поставляются вместе с установочным диском. Его достаточно вставить в дисковод и наладка начнется в автоматическом режиме.

Не составляет труда и настраивание роутеров от известных китайских брендов. Интерфейс оборудования Keenetic, TP-Link, D-Link полностью русифицирован, так что установить интернет на дачу будет недолго. После этого останется придумать имя и пароль для домашней сети WiFi.

Однако просто подключить девайсы к Wi-Fi мало. Клиенты получат доступ в интернет, но не смогут пользоваться ресурсами друг друга.

Варианты построения домашней локальной сети

Чтобы открыть взаимный доступ к информации, нужно:

- Войти в «Центр управления сетями и общим доступом».

- Зайти в подраздел «Домашняя сеть».

- Напротив каждого устройства, которым необходим доступ, поставить галочки.

- Выбрать элементы, просмотр которых разрешен.

- Кликнуть «Далее».

- Система cгенерирует пароль, который нужно сохранить для добавления я иных устройств к домашней группе.

- Кликнуть «Готово».

Изменение пароля локальной сети

Пароль, предоставленный системой, это хаотичный набор цифр и латинских символов, который сложно запомнить. Поэтому лучше поменять код доступа в такой последовательности:

- Войти в раздел «Домашняя сеть».

- Кликнуть «Выбор домашней группы и параметров общего доступа».

- Нажать «Изменить пароль».

- Ввести новую комбинацию.

- Кликнуть «Сохранить».

Отключение кода

Несмотря на возможность взаимодействия, не ко всем файлам на устройствах доступ будет открыт автоматически. Ряд изменений необходимо внести вручную. И первое, что нужно сделать, — отключить код. Процедура следующая:

- Войти в «Изменение параметров домашней группы».

- Нажать «Изменение дополнительных параметров общего доступа».

- Активировать все строчки, где есть слово «Включить», поставить галочку напротив поля «Отключить общий доступ с парольной защитой» и «Разрешить Windows управлять подключениями домашней группы».

Как подключить приборы к сети

Теперь можно открыть общий доступ к информации:

- Войти в «Мой компьютер».

- Перейти в категорию «Сеть».

- Правой клавишей мыши кликнуть по нужной папке.

- Перейти в «Свойства».

- Зайти в «Доступ».

- Нажать «Расширенная настройка».

- Напротив графы «Открыть общий доступ к этой папке» поставить птичку.

- Кликнуть «Ок».

Настройка компьютера

Когда домашняя сеть создана и доступ организован, можно подключать к ней любые ПК. для этого нужно проделать ряд шагов:

- Войти во вкладку «Общественная сеть».

- Кликнуть на имя домашней группы.

- Перейти в подраздел «Предоставить общий доступ другим домашним компьютерам».

- Нажать «Присоединиться».

- На экране появится перечень элементов, к которым будет разрешен доступ устройству.

- Кликнуть «Далее».

- Ввести пароль для домашней группы.

- Нажать «Далее».

- Кликнуть «Готово».

Смартфон

Чтобы подключить к локальному покрытию смартфоны или планшеты, нужен специальный софт, к примеру «ES Проводник». Программу нужно скачать в AppStore или Play Маркете и запустить. Затем выбрать раздел «Сеть», нажать LAN и кликнуть «Сканировать».

Также среди пользователей популярна утилита Asus Share Link от производителя Асус, поддерживаемая всеми гаджетами, работающими на базе Android.

Для начала софт скачивают на компьютер либо ноутбук, проводят инсталляцию и перезагружают оборудование. Те же манипуляции производят на смартфоне. Теперь устройства могут обмениваться информацией по воздуху. Для этого достаточно нажать «Отправить файл» на аппарате-отправителе и «Принять файл» на устройстве-получателе.

Наладка подсети

Иногда возможностей одного маршрутизатора не хватает, чтобы подсоединить к локальной сети всех клиентов. Либо зоны охвата недостаточно. Создать внутреннюю подсеть можно подключением второго роутера.

Технология, как подключить подсеть через роутер, следующая:

- Собрать маршрутизаторы в одну цепь посредством патч-корда. При этом кабель вставляется в LAN-порт главного девайса и в WAN-порт подключаемого устройства.

- Вспомогательный прибор подключить к компьютеру и перейти в окно браузера.

- В адресной строке прописать значение 192.168.0.1 или 192.168.1.1.

- Перейти в интерфейс устройства.

- Кликнуть на Network WAN.

- Выбрать графу WAN Connection Type.

- Кликнуть Dynamic IP.

- Присвоить внутренней сети собственное имя и пароль для подключения.

Настройка IP-адресов, DNS, масок, шлюзов

Обычно параметры IP адреса, DNS сервера и шлюза система прописывает автоматически. Но в ряде случаев возникает необходимость ввести данные в ручном режиме.

Это делается следующим образом:

- На панели управления кликнуть раздел «Сетевые соединения».

- В перечне найти имя сетевой карты, клацнуть правой кнопкой мыши и перейти в «Свойства».

- Зайти в раздел «Настройки TCP/IPv4».

- Установить значок напротив «Ручной ввод данных» и прописать необходимую информацию, предоставленную провайдером интернета.

Проверка работоспособности созданной сети

Проведение анализа и проверка работоспособности созданного локального покрытия заключается в измерении скорости отклика от сервера, измеряемой в миллисекундах. Параметр получил название ping. Чем меньше этот показатель, тем лучше соединение.

Узнать значение пинга можно двумя путями:

- Использовать сочетание клавиш Win + R.

- В командной строке им прописать и адрес ping и URL-адрес сайта, скорость отклика от которого нужно проверить. Информация появляется на экране моментально.

В интернете есть много онлайн-утилит типа LAN Speed Test. За несколько секунд программа проанализирует скорость соединения и выдаст пользователю результат. Нормальное значение 40 миллисекунд и менее, среднее от 40 до 110 мс, низкое выше 110 мс.

Узнать, все ли устройства подключены к сети, и нет ли посторонних, можно с помощью утилиты Wireless Network Watcher, которая выводит на экран список оборудования.

Возможные проблемы и ошибки при настройке

Если четко следовать инструкции, то проблем с созданием локальной сети не возникает. Но небольшая ошибка в данных может свести на нет все усилия пользователя. Безлимитный интернет в частный дом можно провести с помощью нашей компании.

Устройства не показаны в списке

Иногда все действия проведены правильно, однако устройство не отражаются в локальном списке. Частая причина кроется в настройках профиля и статуса домашнего подключения. Чтобы это проверить, рабочая группа и параметры общего доступа нужно проверить на всех подключенных устройствах.

Алгоритм следующий:

- Войти в «Сеть».

- Кликнуть правой клавишей мышки на пустом поле, нажать «Обновить».

Случается, что подключение блокируют антивирусные программы или брандмауэр Виндовс. В таком случае программное обеспечение лучше отключить.

Нет доступа к общей папке

Причиной того, что одно из устройств не может получить доступ к папке, может быть погрешность в указанных параметрах. Их придется перепроверять и настраивать заново. Подключение может блокировать все та же система безопасности, расценив попытку доступа как стороннее вмешательство. Еще одной причиной может быть все тот же антивирус либо проблема в настройках общего доступа.

В создании локального подключения нет ничего сложного, а возможности оно предоставляет огромные. К примеру, не нужно бегать с флешкой, чтобы скачать фильм и посмотреть его на телевизоре или подключать ноутбук к принтеру, чтобы распечатать документы.

Безопасная домашняя сеть: создаём изолированный сегмент для гостей

Время на прочтение

4 мин

Количество просмотров 41K

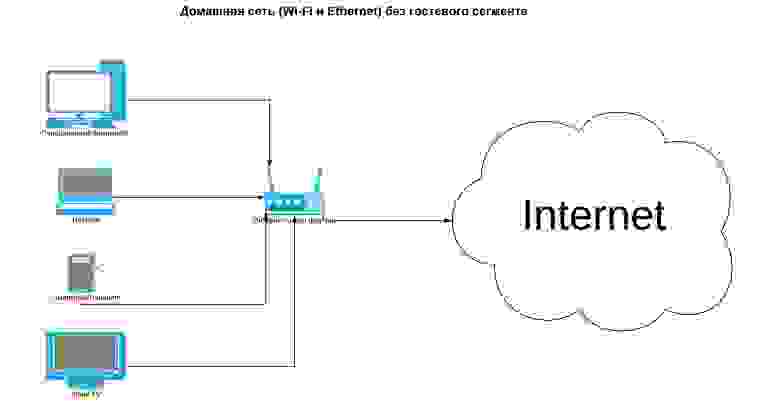

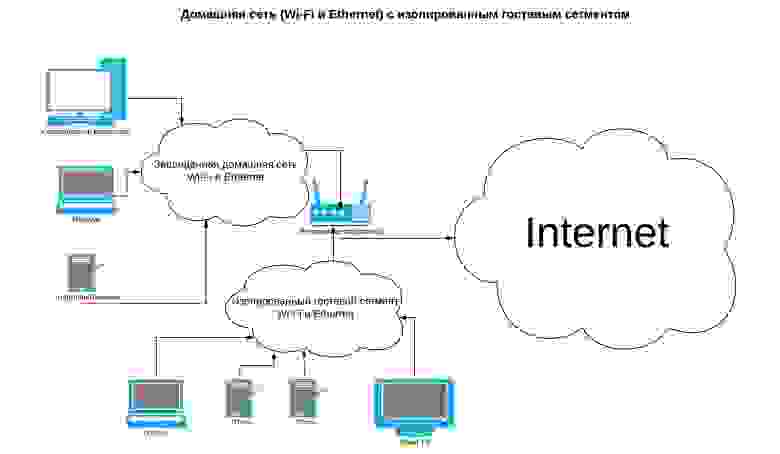

Сегодня практически в каждой квартире есть домашняя сеть, к которой подключаются стационарные компьютеры, ноутбуки, хранилища данных (NAS), медиаплееры, умные телевизоры, а также смартфоны, планшеты и другие носимые устройства. Используются либо проводные (Ethernet), либо беспроводные (Wi-Fi) соединения и протоколы TCP/IP. С развитием технологий Интернета вещей в Сеть вышла бытовая техника — холодильники, кофеварки, кондиционеры и даже электроустановочное оборудование. Благодаря решениям «Умный дом» мы можем управлять яркостью освещения, дистанционно настраивать микроклимат в помещениях, включать и выключать различные приборы — это здорово облегчает жизнь, но может создать владельцу продвинутых решений нешуточные проблемы.

К сожалению, разработчики подобных устройств пока недостаточно заботятся о безопасности своих продуктов, и количество найденных в них уязвимостей растёт как грибы после дождя. Нередки случаи, когда после выхода на рынок устройство перестаёт поддерживаться — в нашем телевизоре, к примеру, установлена прошивка 2016 года, основанная на Android 4, и производитель не собирается её обновлять. Добавляют проблем и гости: отказывать им в доступе к Wi-Fi неудобно, но и пускать в свою уютную сеть кого попало тоже не хотелось бы. Кто знает, какие вирусы могут поселиться в чужих мобильных телефонах? Всё это приводит нас к необходимости разделить домашнюю сеть на несколько изолированных сегментов. Попробуем разобраться, как это сделать, что называется, малой кровью и с наименьшими финансовыми издержками.

Изолируем сети Wi-Fi

В корпоративных сетях проблема решается просто — там есть управляемые коммутаторы с поддержкой виртуальных локальных сетей (VLAN), разнообразные маршрутизаторы, межсетевые экраны и точки беспроводного доступа — соорудить нужное количество изолированных сегментов можно за пару часов. С помощью устройства Traffic Inspector Next Generation (TING), например, задача решается буквально в несколько кликов. Достаточно подключить коммутатор гостевого сегмента сети в отдельный порт Ethernet и создать правила firewall. Для дома такой вариант не годится из-за высокой стоимости оборудования — чаще всего сетью у нас управляет одно устройство, объединяющее функции маршрутизатора, коммутатора, беспроводной точки доступа и бог знает чего ещё.

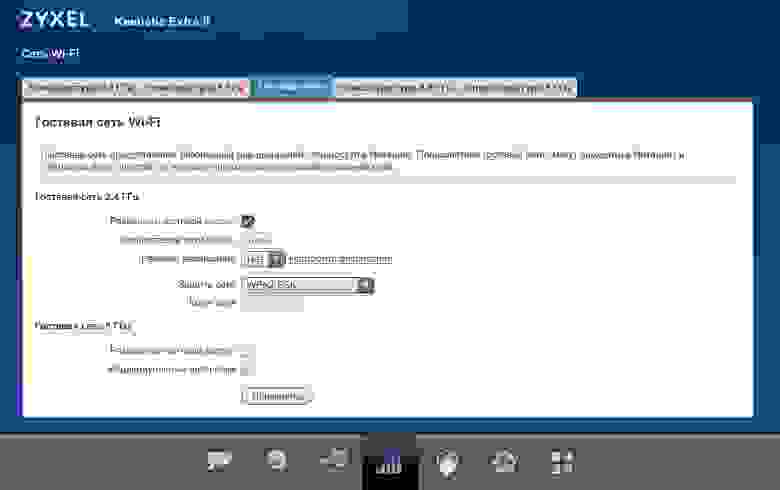

К счастью, современные бытовые роутеры (хотя их правильнее называть интернет-центрами) тоже стали очень умными и почти во всех из них, кроме разве что совсем уж бюджетных, присутствует возможность создать изолированную гостевую сеть Wi-Fi. Надёжность этой самой изоляции — вопрос для отдельной статьи, сегодня мы не будем исследовать прошивки бытовых устройств разных производителей. В качестве примера возьмём ZyXEL Keenetic Extra II. Сейчас эта линейка стала называться просто Keenetic, но в наши руки попал аппарат, выпущенный ещё под маркой ZyXEL.

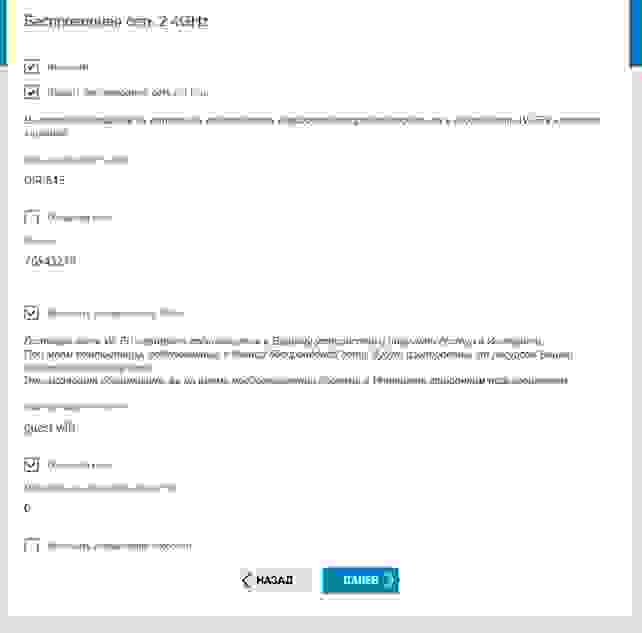

Настройка через веб-интерфейс не вызовет затруднений даже у начинающих — несколько кликов, и у нас появилась отдельная беспроводная сеть со своим SSID, защитой WPA2 и паролем для доступа. В неё можно пускать гостей, а также включать телевизоры и плееры с давно не обновлявшейся прошивкой или других клиентов, которым вы не особенно доверяете. В большинстве устройств прочих производителей эта функция, повторимся, тоже присутствует и включается аналогично. Вот так, например, задача решается в прошивках роутеров D-Link с помощью мастера настройки.

Скриншот с сайта производителя

Добавить гостевую сеть можно, когда устройство уже настроено и работает.

Скриншот с сайта производителя

Скриншот с сайта производителя

Как видите, всё достаточно просто, далее мы перейдём к обсуждению более тонких материй.

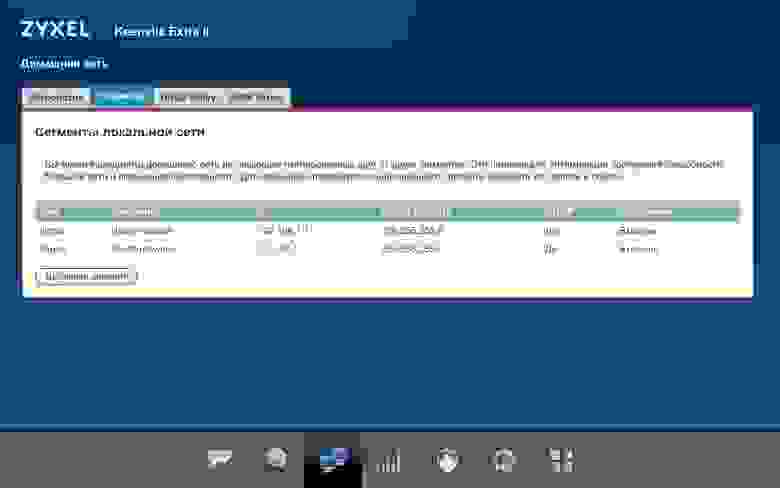

Изолируем сети Ethernet

Помимо подключающихся к беспроводной сети клиентов нам могут попасться устройства с проводным интерфейсом. Знатоки скажут, что для создания изолированных сегментов Ethernet используются так называемые VLAN — виртуальные локальные сети. Некоторые бытовые роутеры поддерживают эту функциональность, но здесь задача усложняется. Хотелось бы не просто сделать отдельный сегмент, нам нужно объединить порты для проводного подключения с беспроводной гостевой сетью на одном роутере. Это по зубам далеко не всякому бытовому устройству: поверхностный анализ показывает, что кроме интернет-центров Keenetic добавлять порты Ethernet в единый с сетью Wi-Fi гостевой сегмент умеют ещё модели линейки MikroTik, но процесс их настройки уже не столь очевиден. Если говорить о сравнимых по цене бытовых роутерах, решить задачу за пару кликов в веб-интерфейсе может только Keenetic.

Как видите, подопытный легко справился с проблемой, и здесь стоит обратить внимание на ещё одну интересную функцию — вы также можете изолировать беспроводных клиентов гостевой сети друг от друга. Это очень полезно: заражённый зловредом смартфон вашего приятеля выйдет в Интернет, но атаковать другие устройства даже в гостевой сети он не сможет. Если в вашем роутере есть подобная функция, стоит обязательно включить её, хотя это ограничит возможности взаимодействия клиентов — скажем, подружить телевизор с медиаплеером через Wi-Fi уже не получится, придётся использовать проводное соединение. На этом этапе наша домашняя сеть выглядит более защищённой.

Что в итоге?

Количество угроз безопасности год от года растёт, а производители умных устройств далеко не всегда уделяют достаточно внимания своевременному выпуску обновлений. В такой ситуации у нас есть только один выход — дифференциация клиентов домашней сети и создание для них изолированных сегментов. Для этого не нужно покупать оборудование за десятки тысяч рублей, с задачей вполне может справиться относительно недорогой бытовой интернет-центр. Здесь хотелось бы предостеречь читателей от покупки устройств бюджетных брендов. Железо сейчас почти у всех производителей более или менее одинаковое, а вот качество встроенного софта очень разное. Как и длительность цикла поддержки выпущенных моделей. Даже с достаточно простой задачей объединения в изолированном сегменте проводной и беспроводной сети справится далеко не каждый бытовой роутер, а у вас могут возникнуть и более сложные. Иногда требуется настройка дополнительных сегментов или DNS-фильтрация для доступа только к безопасным хостам, в больших помещениях приходится подключать клиентов Wi-Fi к гостевой сети через внешние точки доступа и т.д. и т.п. Помимо вопросов безопасности есть и другие проблемы: в публичных сетях нужно обеспечить регистрацию клиентов в соответствии с требованиями Федерального закона № 97 «Об информации, информационных технологиях и о защите информации». Недорогие устройства способны решать такие задачи, но далеко не все — функциональные возможности встроенного софта у них, повторимся, очень разные.