Эта статья подходит для:

Archer C1200 , Archer C5400 , Archer A2600 , Archer AX55 , Archer AX53 , Archer AX10 , Archer AX51 , Archer AX96 , Archer AXE95 , Archer AX10000 , Archer AX50 , Archer C3150( V2 ) , Archer C6( V2 ) , Archer C7( V4 V5 ) , Archer AX90 , Archer AX6000 , Archer C5400X , Archer A20 , Archer AX1800 , Archer AX206 , Archer AX4200 , Archer C3200( V2 ) , Archer AX75 , Archer AX4400 , Archer AX73 , Archer A10 , Archer AX4800 , Archer A2300 , Archer AXE75 , Archer A6( V2 V3 ) , Archer A7 , Archer AX72 , Archer AXE200 Omni , Archer GX90 , Archer A9 , Archer AX68 , Archer C2300 , Archer AX5300 , Archer AX23 , Archer AX20 , Archer C3150 V2 , Archer C4000 , Archer AX21 , Archer AXE300 , Archer AX1500 , Archer AX60 , Archer AX11000 , Archer AX3200 , Archer AX3000

При соединении OpenVPN домашняя сеть может выступать в качестве сервера, а удаленное устройство может получать доступ к серверу через маршрутизатор, который работает как шлюз сервера OpenVPN. Чтобы использовать функцию VPN, необходимо включить OpenVPN-сервер на маршрутизаторе, а также установить и запустить программное обеспечение VPN-клиента на удаленном устройстве. Пожалуйста, следуйте инструкциям ниже, чтобы установить соединение OpenVPN.

Шаг1. Настройка OpenVPN сервера на маршрутизаторе:

1.Войдите в веб-интерфейс маршрутизатора. Если вы не знаете, как это сделать, воспользуйтесь инструкциями:

a. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

b. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

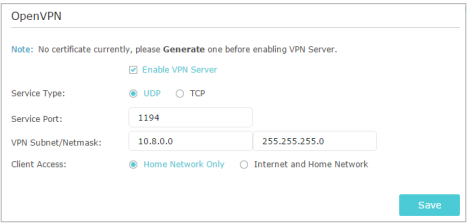

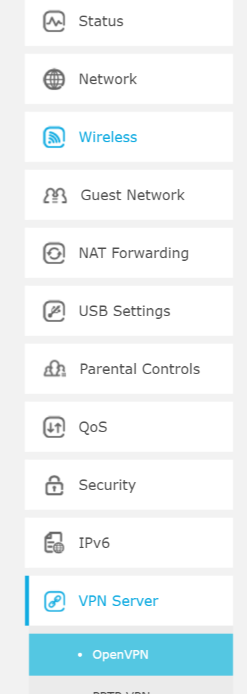

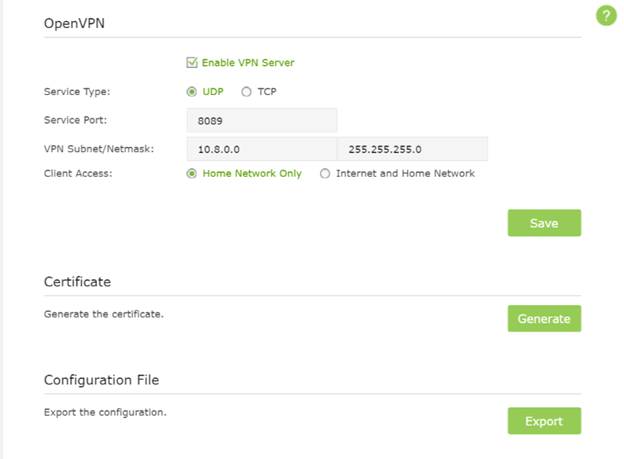

2.Перейдите в Дополнительные настройки (Advanced) > VPN Server > OpenVPN и отметьте Включить VPN Server (Enable VPN Server).

Примечание:

• Перед включением VPN-сервера рекомендуется настроить службу динамического DNS (рекомендуется), назначить статический IP-адрес для порта WAN маршрутизатора и синхронизировать системное время с интернетом.

• При первой настройке OpenVPN сервера может потребоваться сгенерировать сертификат перед включением VPN-сервера.

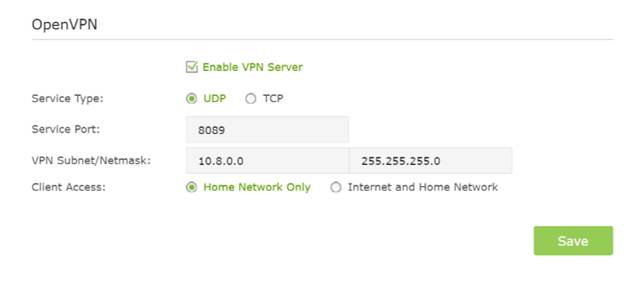

3.Выберите Тип Сервиса (Service Type – протокол связи) для OpenVPN сервера: UDP, TCP.

4.Введите Порт VPN Сервиса (VPN Service Port), к которому подключается VPN-устройство, номер порта должен быть от 1024 до 65535.

5. В полях подсеть VPN/маска сети (VPN Subnet/Netmask) введите диапазон IP-адресов, которые могут быть зарезервированы сервером OpenVPN.

6. Выберите тип клиентского доступа (Client Access). Выберите Домашнюю сеть (Home Network Only), только если хотите, чтобы удаленное устройство имело доступ к домашней сети; выберите Интернет и домашнюю сеть (Internet and Home Network), если вы также хотите, чтобы удаленное устройство имело доступ к интернету через VPN-сервер.

7. Нажмите Кнопку Сохранить (Save).

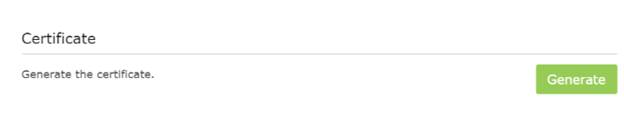

8. Нажмите кнопку Создать (Generate), чтобы получить новый сертификат.

Примечание:

Если сертификат уже создан, пропустите этот шаг или нажмите кнопку Создать (Generate), чтобы обновить сертификат.

9. Нажмите кнопку Экспорт (Export), чтобы сохранить файл конфигурации OpenVPN, который будет использоваться удаленным устройством для доступа к маршрутизатору.

Шаг 2. Настройка OpenVPN подключения на удаленном устройстве:

1. Посетите http://openvpn.net/index.php/download/community-downloads.html для загрузки клиентской утилиты OpenVPN и установить её на устройство, на котором планируете запускать утилиту OpenVPN клиента.

Примечание:

Необходимо установить клиентскую утилиту OpenVPN на каждом устройстве, которое вы планируете применить функцию VPN для доступа к маршрутизатору. Мобильные устройства должны загружать сторонние приложения из Google Play или Apple App Store.

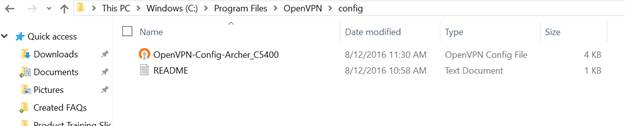

2. После установки скопируйте файл, экспортированный с маршрутизатора, в папку «config» клиентской утилиты OpenVPN (например, C:\Program Files\OpenVPN\config – для Windows). Путь зависит от того, где была установлена утилита OpenVPN .

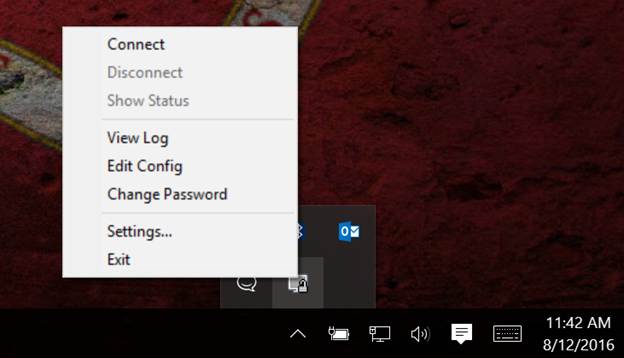

3.Запустите клиенсткую утилиту и подключите ее к OpenVPN серверу.

Чтобы узнать более подробную информацию о каждой функции и конфигурации, перейдите в Центр загрузки, чтобы загрузить руководство по вашему продукту.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

OpenVPN is a free VPN (virtual private network) service that allows you to remotely access your Home network from anywhere with an open internet service. OpenVPN is a multiplatform service that works with both Android and iOS operating systems, allowing you to access devices and services in use through your router.

This article will take you through the steps needed to create and establish an OpenVPN connection with your TP-Link router.

*Note:

Verify router/modem has a public WAN IP address that is not bounded by ISP; if it’s a private IP address, that means the router/modem is behind a NAT, please open the ports for the router/modem on the NAT.

But for the CG-NAT ISP: Comporium and Direct link — radio service, provide the customer a private IP, that will cause you can’t use the OpenVPN and affect the NAT Type. You can contact the ISP and ask them to offer a Statis IP address.

Setting Up OpenVPN on a TP-Link Router

(This example uses the Archer C5400)

Step 1: Log into your router at tplinkwifi.net. The default username and password are admin.

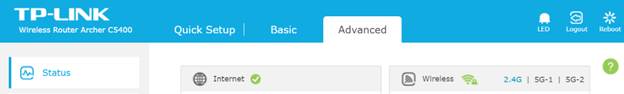

Step 2: Click Advanced on the top navigation bar.

Step 3: Click VPN Server, then OpenVPN.

Step 4: Click Certificate to generate a certificate.

Note: This step must be completed before enabling OpenVPN.

Step 5: Check the Enable VPN Server box, then fill in the following information as prompted. Click Save.

Note: What you select for Client Access will determine the content you are able to view over the VPN. Internet and Home Network will allow you to use your home internet service as well as access to your network shares. Home Network Only solely grants access to your network’s shared files and drives without home internet service accessibility.

Step 6: Click Export to download the configuration file to your computer.

Connecting OpenVPN (PC)

Step 1: Open your browser and navigate to https://openvpn.net/community-downloads/.

Step 2: Click Downloads, then click the link corresponding your Windows version.

Step 3: Download and run the installer.

Step 4: Find the Certificate in your download folder and copy the file.

Note: The file name may differ for each router.

Step 5: Paste the config file into the config folder located in the OpenVPN directory.

Step 6: Launch the program. A Quick launch icon will appear in your taskbar. Right-click the icon and select Connect.

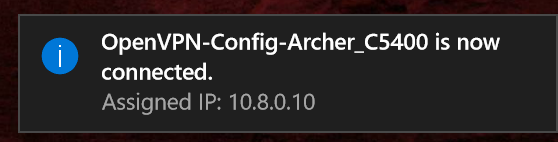

Step 7: If connection is successful, you will see the following message.

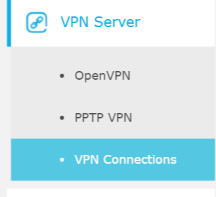

You are now connected to your home network via VPN. To verify, you can visit the VPN connections window in your router settings.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

В этой статье речь пойдет о настройке OpenVPN на маршрутизаторы в качестве VPN клиента.

Большинство недорогих роутеров таких как TP Link не поддерживают технологию OpenVPN и могут работать только по PPTP VPN, который считается недостаточно надежным.

Благодаря установке прошивки OpenWRT, роутер сможет работать как OpenVPN клиент и обеспечить надежное шифрование всех данных работающих по Wi—Fi или подключенных по кабелю.

Для настройки VPN по технологии OpenVPN на роутер автор использовал TP-Link TL-WR1043ND с версией ПО v3, но можно использовать и более дешевые модели роутеров, на который есть прошивка OpenWRT.

В качестве VPN сервиса выбран VPN Monster, так как в отличие от других сервисов, данные конфигурации и сертификатов находятся в одном файле .ovpn, что избавит от редактирования файла конфигурации вручную и от возможных проблем при этом.

Автор не может гарантировать того, что выполнив данную инструкцию все будет работать, как написано, так как не бывает одинаковых задач и в каждом случае бывают разные условия: модель роутера, версия ПО роутера, тип подключения интернет провайдера и много других условий. Выполняя инструкцию у вас должен быть хотя бы минимальный опыт работы с OS Linux и с железом.

Установка OpenVPN на роутер можно разделить на два этапа – это установка прошивки OpenWRT и настройка OpenVPN на нем.

Приступим.

Установка прошивки OpenWRT на роутер TP-Link

ВНИМАНИЕ! Перепрошивка роутера снимает его с гарантии, неправильные и непоследовательные действия с прошивкой могут привести к выходу из строя вашего устройства. Только на свой страх и риск можете приступать к выполнению данной инструкции. Автор статьи и прошивки не несет ответственности за ваши действия.

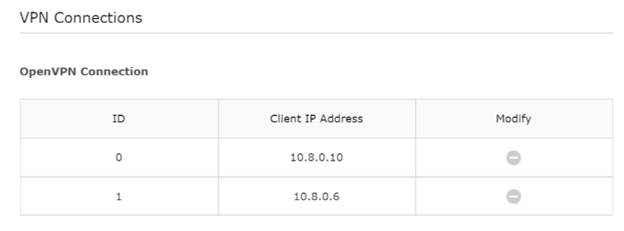

Заходим на сайт OpenWRT и качаем 2 прошивки для вашей модели роутера. Выбираем прошивку в соответствии с версией роутера и версией программного обеспечения раутера. Первая прошивка должна заканчиваться на factory.bin вторая на sysupgrade.bin. Первой прошивкой мы будем прошивать роутер из веб интерфейса старой прошивки, второй будем обновлять прошивку уже из прошивки с новым интерфейсом.

Заходим в веб-интерфейс роутера по адресу 192.168.0.1 или 192.168.1.1 и переходим в раздел системные инструменты далее обновление ПО. Еще раз убеждаемся, что версия ПО совпадает с версией ПО новой прошивки, (в противном случае роутер может выйти из строя) и обновляем прошивку новой прошивкой с окончанием factory.bin. Ждем несколько минут, не обновляя страницу и не выключая питание роутера. Прошивка готова.

Подключаем роутер к кабелю интернета, активируем интернет, перейдя на любой сайт.

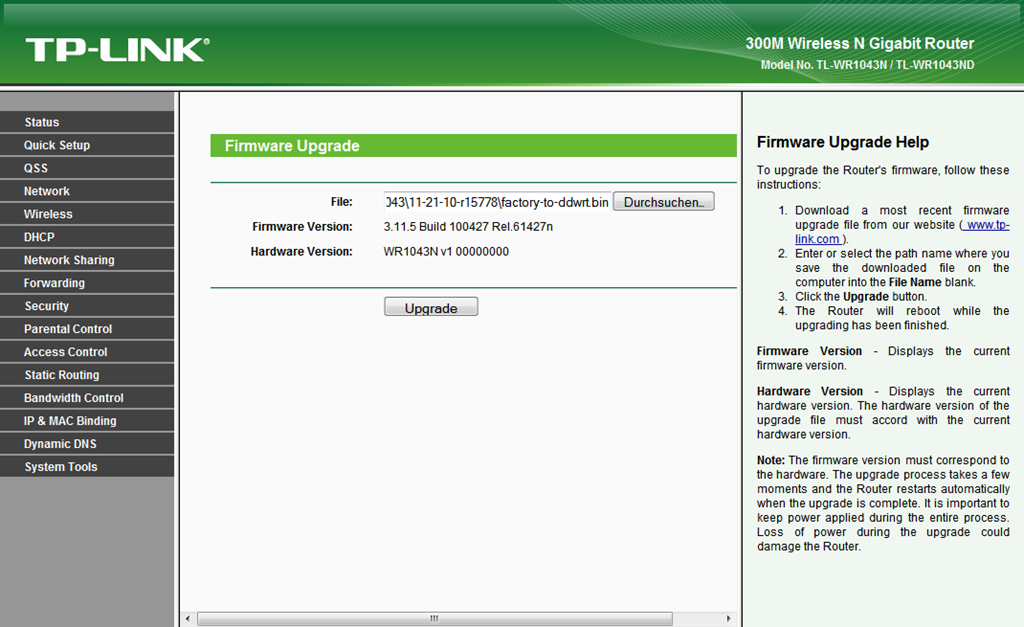

Заходим на роутер по протоколу SSH, для этого качаем программу PuTTY или любой другой SSH клиент, введя IP адрес роутера и стандартный порт 22. Пользователь root, пароль пустой или тоже root. Если войти не получается, перезагружаем роутер.

Выполняем следующую команду в SSH клиенте: opkg update для обновления системы и команду opkg install luci для установки веб сервера для веб-интерфейса.

Если не удается установить luci по причине отсутствия интернета на роутере, установите все пакеты вручную локально.

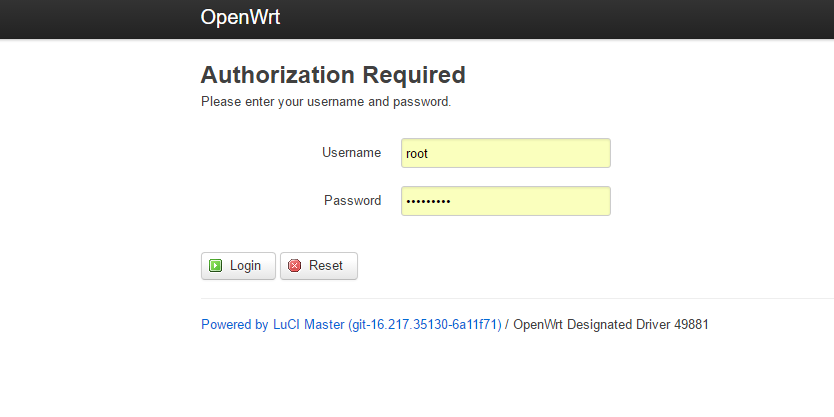

Заходим по адресу 192.168.1.1 в браузере в веб интерфейс. Логин и пароль root.

При первом входе система будет предлагать сменить пароль, меняем его.

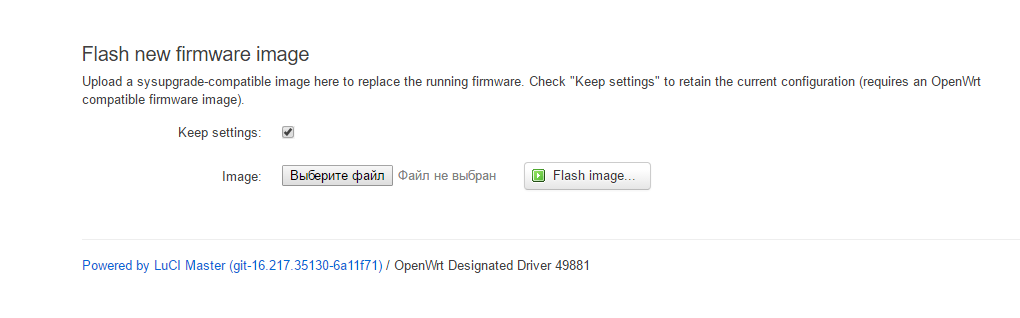

Далее заходим в раздел System подраздел Backup Flash Firmware и обновляем роутер второй прошивкой в разделе Flash new firmware image указываем путь к прошивке с окончанием sysupgrade.bin и подтверждаем.

На этом прошивка роутера завершена, приступаем к установке OpenVPN.

Установка OpenVPN на прошивку OpenWRT

Смотрите обновленную инструкцию https://vpnmonster.ru/blog/?p=2855

Если прошивка OpenWRT уже установлена, значит основная работа уже выполнена.

Заходим в роутер через PuTTY терминал введя адрес 192.168.1.1, логин root и ваш пароль.

Выполняем команду opkg update

Далее opkg install openvpn

Последнюю команду можно выполнить через веб интерфейс роутера. Для этого зайдем в веб интерфейс далее в раздел “System” и подраздел “Software”.

Нажимаем кнопку «update lists»

В Filter указываем openvpn нажимаем «найти пакет» переходим в раздел Available packages (openvpn). Возможно немного придется подождать, пока пакеты обновятся. Из всех пакетов выбираем openvpn-openssl и устанавливаем его. Если будете работать с VPN через веб интерфейс, понадобится еще luci-app-openvpn, тоже можно его установить.

Далее приобретаем лицензию VPN Monster, скачиваем файлы конфигурации в разделе «для других устройств» по своему секретному коду активации. Распаковываем архив и выбираем тот сервер который вам нужно, можно выбрать сервер с окончанием UDP, если уверены, что ваш провайдер не запрещает этот трафик.

Теперь понадобится еще одна программа для доступа к роутеру по протоколу SCP для этого хорошо подойдет программа WinSCP.

С помощью WinSCP заходим на роутер по адресу 192.168.1.1 введя логин root и свой пароль. Не забудьте, что необходимо выставить протокол подключения SCP.

В раздел root копируем файл конфигурации с выбранным сервером. Для удобства можно переименовать его, например на vpn.ovpn

Далее через терминал PuTTY выполняем команду openvpn --config vpn.ovpn, ждем подключения и если все в порядке в конце увидим такое сообщение «nitialization Sequence Completed «.

Если не получается, убедитесь, что имя файла ovpn соответствует указанному, а также попробуйте выбрать сервер с протоколом TCP или другой сервер.

На этом этапе OpenVPN подключен и работает.

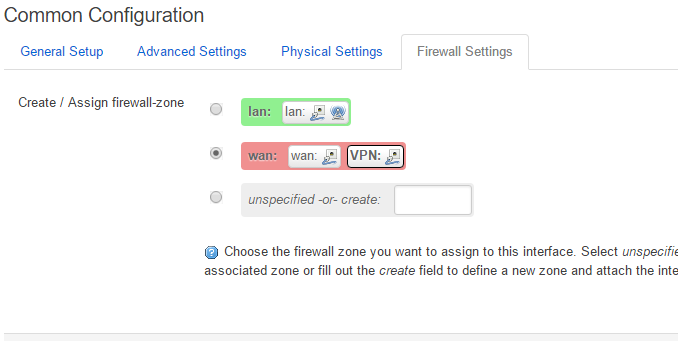

Далее вам необходимо настроить фаервол, чтобы VPN смотрел в интернет.

Сделать это можно из командной строки по iptables, но я расскажу как это сделать через веб-интерфейс.

Заходим в браузере на 192.168.1.1

Далее Network -> Interfaces -> Add

Name of new interface: VPN

Protocol of new interface: Unmanaged

Cover of following interface: tun0

Submit.

Добавить в Firewall зону VPN c интерфейсом tun0 и разрешить с него доступ на LAN, разрешить доступ с LAN на VPN.

Пробуем зайти на сайт vpnmonster.ru и проверить свой IP адрес.

Если Вы видите IP VPN сервера, значит вы настроили фаервол правильно. Если не удалось зайти на сайт, значит фаервол настроен неправильно но VPN работает.

Добавляем OpenVPN и автоподключение к серверу в автозагрузку.

Для этого заходим на роутер по протоколу SCP через программу WinSCP находим файл /etc/rc.local и вписываем в него такие строки:

openvpn --config /root/vpn.ovpn &

exit 0

Перезагружаем роутер, после загрузки и подключению к интернету проверяем IP.

Если необходимо выбрать другой сервер, просто заменяем файл /root/vpn.ovpn на другой с таким же именем.

Не лишним будет сразу же поменять DNS сервер.

Для этого переходим в Network > Interfaces > WAN > Advanced Settings.

Снимаем галочку Use DNS servers advertised by peer.

В поле Use custom DNS servers указываем адрес DNS сервера, можно два.

Если все это сложно, можно просто купить готовый роутер с прошивкой OpenWRT и лицензией VPN Monster, для этого обратитесь в поддержку.

Время на прочтение

7 мин

Количество просмотров 113K

В данной статье я хотел бы поделиться опытом сборки собственной прошивки openwrt, с выбором нужных пакетов, а также настройкой отказоустойчивого доступа в интернет с мгновенной ротацией каналов и одновременной их работой, складыванием скорости провайдеров и как следствием, настройкой всем любимых vlan-ов.

Выбор пал на роутер Tp-Link TL-WR741ND v.4.25 (цена 1150 рублей), который я выбрал по следующим характеристикам:

1) Низкая цена

2) Достаточное количество памяти для заявленных требований

3) Возможность запиливания USB (для истинных ценителей поковырять железку)

4) Поддержка OpenWrt Barrier breaker

5) Поддержка vlan-ов

6) Поразительная живучесть (роутер невозможно убить неверной прошивкой, функция восстановления прошивки по tftpd работает как часы, и не раз выручала во время неудачных экспериментов). О методах восстановления напишу в конце статьи.

Стандартная прошивка для данного роутера от OpenWrt не устраивала. Причиной тому были лишние пакеты, которые занимали место в драгоценной памяти данного малыша.

Было решено выпилить: ppp, поддержку ipv6, opkg (ставить же не будем больше ничего).

Добавить: openvpn-polarssl (меньше занимает места), luci-mwan3 (очень понравилась визуальная настройки и индикация работы каналов)

Итак, начнем:

1) Подготовка устройства

Для начала, обновим наше устройство до последней версии стандартной прошивки tp-link. Смысла описывать подробно данное действо я не вижу, все достаточно понятно и просто.

2) Сбор прошивки

Нам понадобится многоядерный процессор для комфортного создания своей прошивки (я собирал на i7). Но и Core2Duo сойдет, разве что подольше собираться будет. OS подойдет Ubuntu 15 x86_64.

Установка необходимых пакетов:

sudo apt-get update && sudo apt-get upgrade -y

sudo apt-get install subversion git g++ libncurses5-dev zlib1g-dev gawk -y

Все дальнейшие команды сборки делаются от обычного пользователя, не от рута!

Идем в «магазин» за исходниками. Я выбрал OpenWrt Bariier Breaker за удобство в настройке и отличную стабильность на предыдущем роутере (TP-LINK Archer C7).

svn co svn://svn.openwrt.org/openwrt/branches/barrier_breaker wrt

cd ~/wrt

svn update

В домашней папке у нас появится папка wrt, где мы и будем производить сборку.

Скачаем исходники дополнительных пакетов (типа Luci):

./scripts/feeds update -a

./scripts/feeds install -a

Выполним настройку платформы

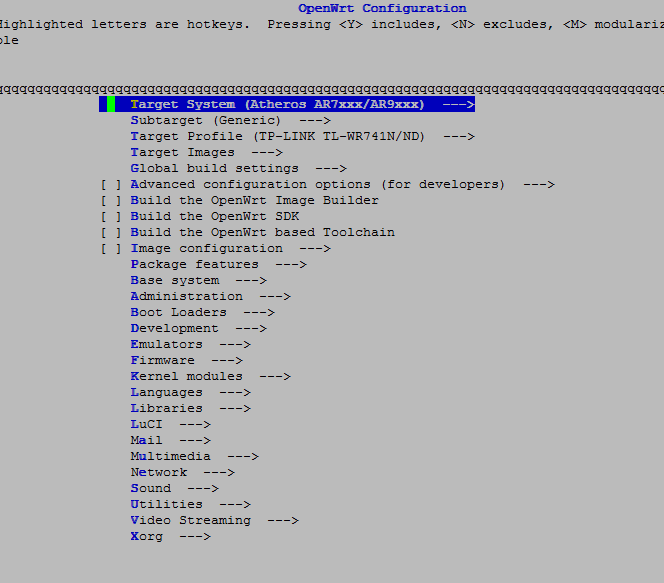

make menuconfig

Появится псевдографическое меню, где нас интересуют пункты Target System, Subtarget и Target Profile:

Вся навигация свободится к выбору нужного пункта (стрелками) и нажатием enter, выбор компонента — также enter, выход из меню — стрелки вправо-влево — Exit. Не забудьте сохранить конфиг.

Применяем стандартные параметры для профиля:

make defconfig

Модифицируем набор пакетов:

make menuconfig

Удалил:

opkg из (base system)

убрал опцию сборки с поддержкой ipv6 (Global build settings)

ppp (Network).

Добавил:

Luci

luci-app-mwan3 (Luci-Applications)

openvpn-polarssl (Network-vpn).

Не забудьте сохранить конфигурацию!

Начинаем сборку:

make -j5 V=s

Параметр -j5 указывает на количество ядер +1 поток для быстрой сборки, а V=s — на вывод подробностей (если будут ошибки).

Процесс займет долгое время, 10-15 минут на i7 процессоре, после чего в директории /home/user/wrt/bin/ar71xx появятся наши прошивки для различных версий роутера. Если не появились — смотрим в логи сборки — наверняка, вы превысили размер прошивки и увидите строку: «firmware is too big». Придется делать make clean, make distclean и начинать все заново. (с шага ./scripts/feeds update -a )

Нас интересует:

openwrt-ar71xx-generic-tl-wr741nd-v4-squashfs-factory.bin — «заводская» прошивка.

Перекидываем её на компьютер с подключенным по ethernet-у роутером (например, через ftp или winscp).

Заходим по адресу: 192.168.0.1 и прошиваем новоиспеченной прошивкой, ждем перезагрузки, затем заходим по адресу: 192.168.1.1

root без пароля (его назначим при первом входе — вверху будет висеть желтый баннер с предупреждением и ссылкой на смену пароля).

Ну наконец-то, самое сложное позади, теперь у нас современная прошивка и НАШ набор программ.

3) Настройка vlan:

Происходит в меню роутера: network — switch

Тут не обошлось без непоняток — нумерация портов в роутере и в конфигурации vlan не совпадает. На скриншоте я постарался объяснить как они изменены. Порт WAN в роутере не участвует в vlan-функционале.

Tagged

— тэгированный трафик, сюда направляются пакеты от каждого vlan (101, 102, 103), которые затем распределяются по интерфейсам wan (основной провайдер), wan2 (резервный провайдер), eth0.103 (vlan для локальной сети).

Untagged

— нетэгированный режим порта (точка входа ethernet-кабеля от нужного провайдера). Тут важно не запутаться в проводах: что куда идет. Я подписал сзади роутера нужные названия, чтобы в будущем не было путаницы (провайдер№1 101, провайдер№2 102, локалка 103).

Проще говоря, мы впускаем через 3 порта 3 разных сети, которые затем внутри устройства распределяются по полочкам.

После изменений нажмите Save, но не Apply! Мы ведь не хотим остаться без сети во время настройки?

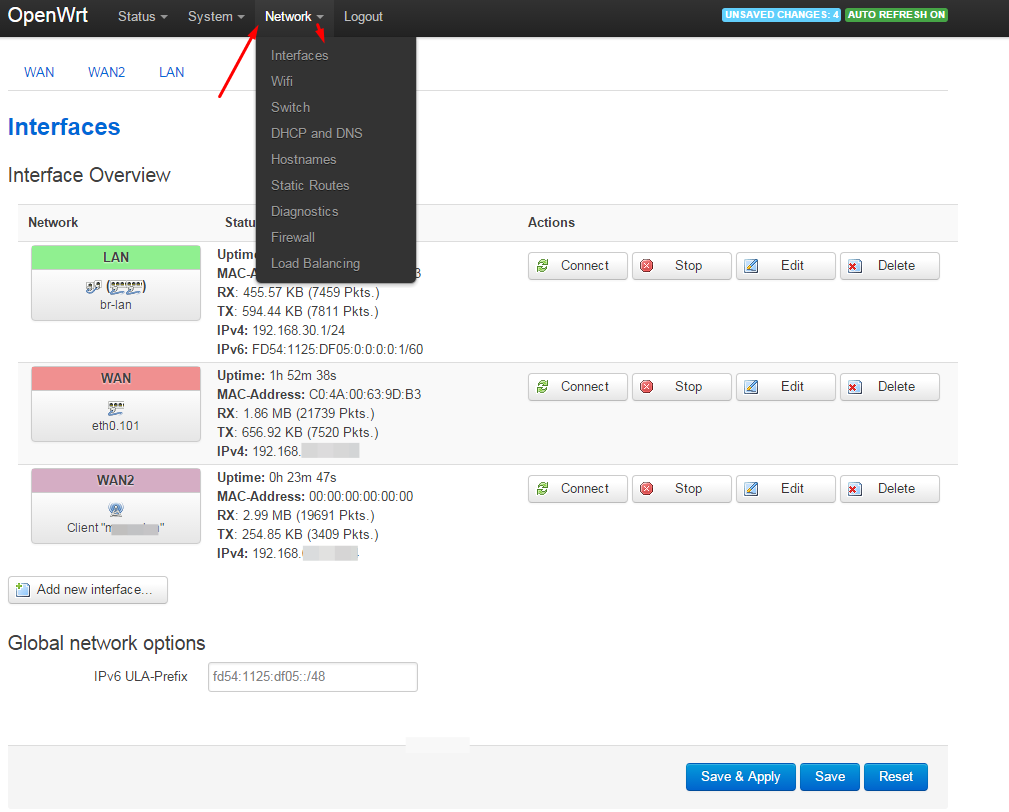

Теперь, нужно создать нужные интерфейсы в Network — Interfaces:

Удалим wan6 интерфейс (мы не используем ipv6 в данном случае).

Изменим wan интерфейс для первого провайдера, укажем нужные данные для подключения (например, провайдер дает инет по dhcp), и укажем какой vlan использовать для этого интерфейса. Вот тут-то и идет сопоставление vlan: провод: интерфейс.

Для второго провайдера wan2 укажем eth0.102.

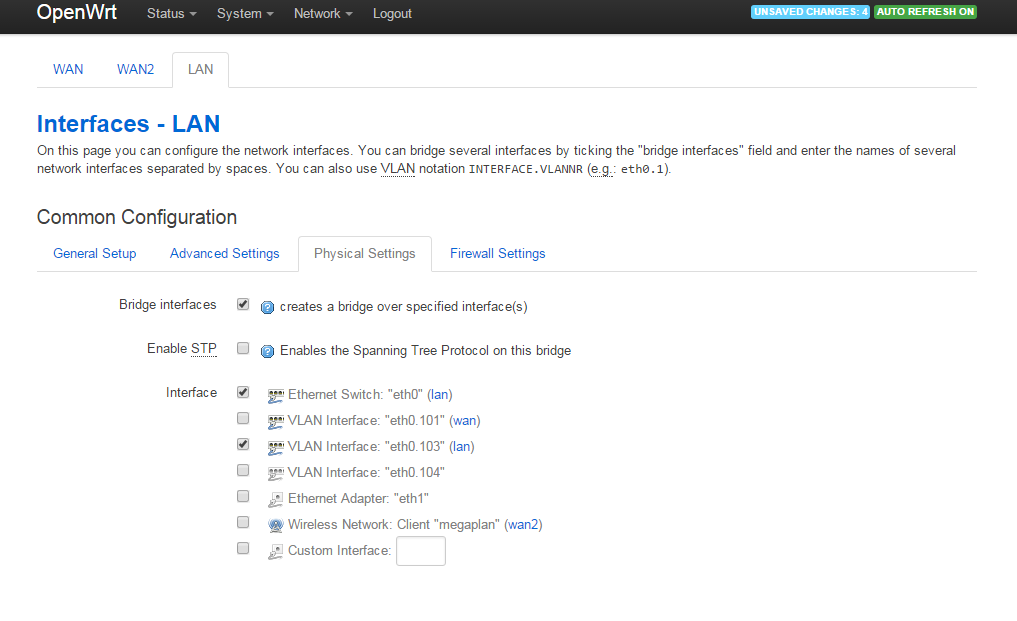

Для Lan укажем объединить интерфейсы в bridge eth0 и eth0.103:

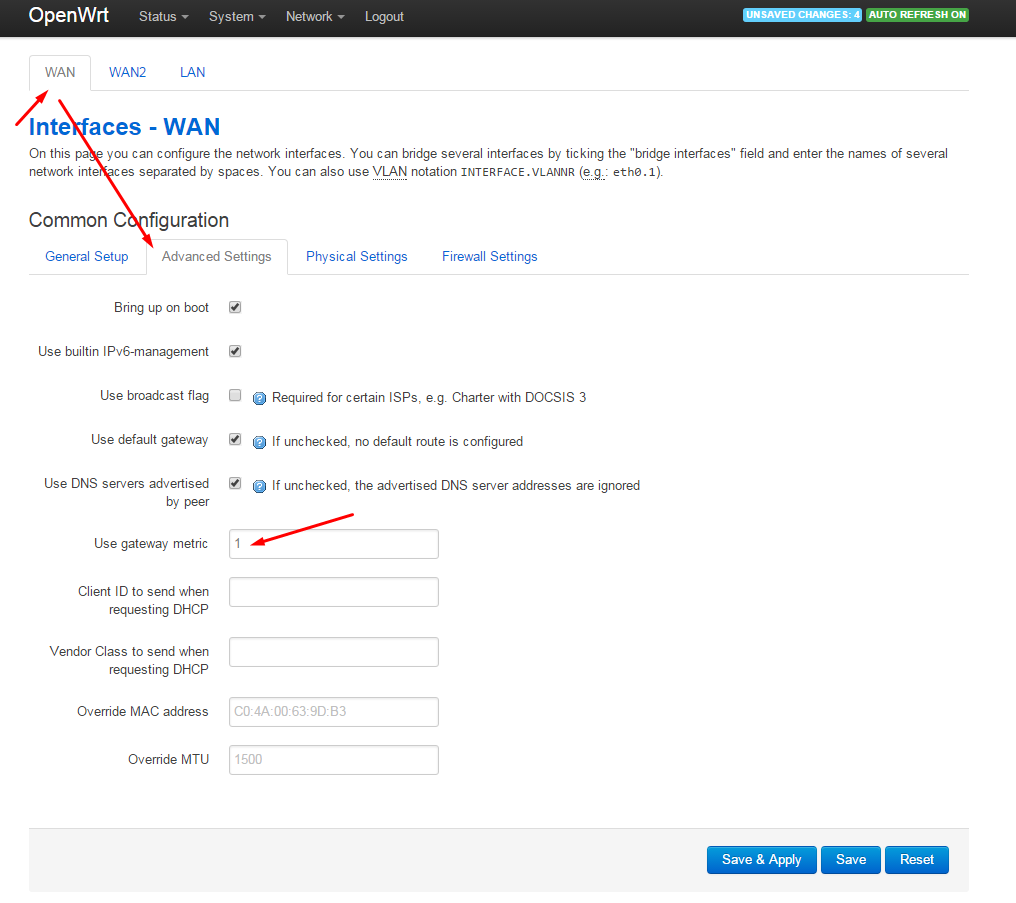

В настройках интерфейсов wan и wan2 укажите метрику устройств (обязательно для работы mwan3):

Теперь смело можно жать на Save&Apply и проверить введенные настройки.

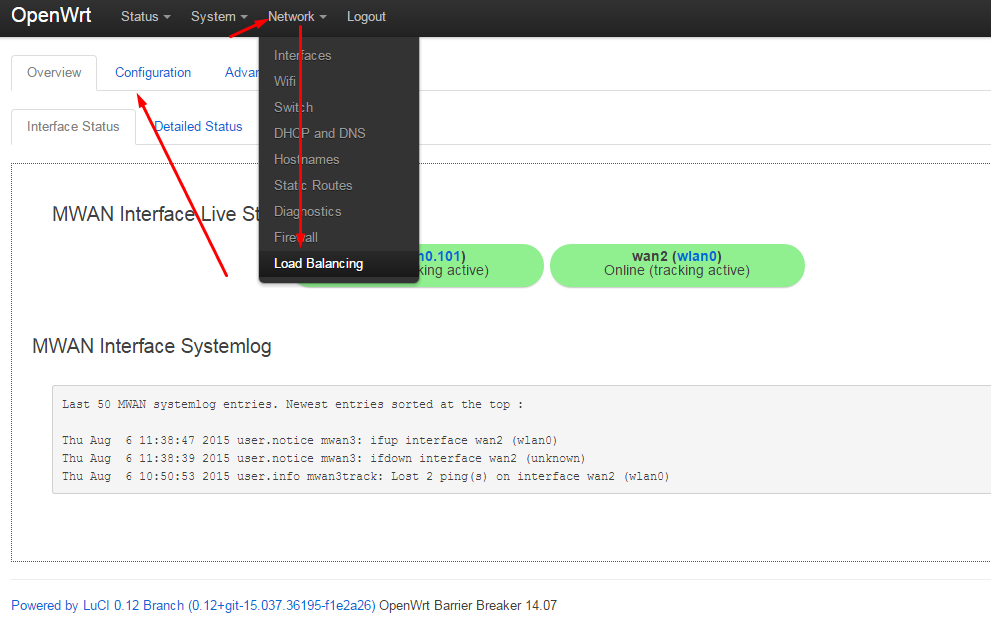

4) mwan3 или крутая выручалочка админа

Трудно недооценить данный пакет, ведь пользователи смогут получать сумму скорости двух интернет-каналов, интернет в офисе будет всегда, ведь маловероятно, что упадут оба канала.

Для админа пройдет головная боль по временному отключению какого-либо из каналов, и не нужно городить костыльные скрипты по переключению. Я забыл о проблемах в офисе с интернетом и не переживаю когда падает один из них (мне приходят sms по данным событиям).

Я точно знаю, что OpenVPN через 30 секунд переключится на резервный канал (слава параметру multihome), связь с главным офисом в г.Москва восстановится и некоторые пользователи и начальники не заметят данный инцидент.

Приступим:

Зайдем в network — load balancing — configuration:

И включим wan2 в работу:

Далее, настроим правила работы каналов:

1) Balanced — Каналы складываются, скорость увеличивается, есть отказоустойчивость (переключение). Рекомендую.

2) wan_only — только провайдер№1

3) wan2_only — только провайдер№2

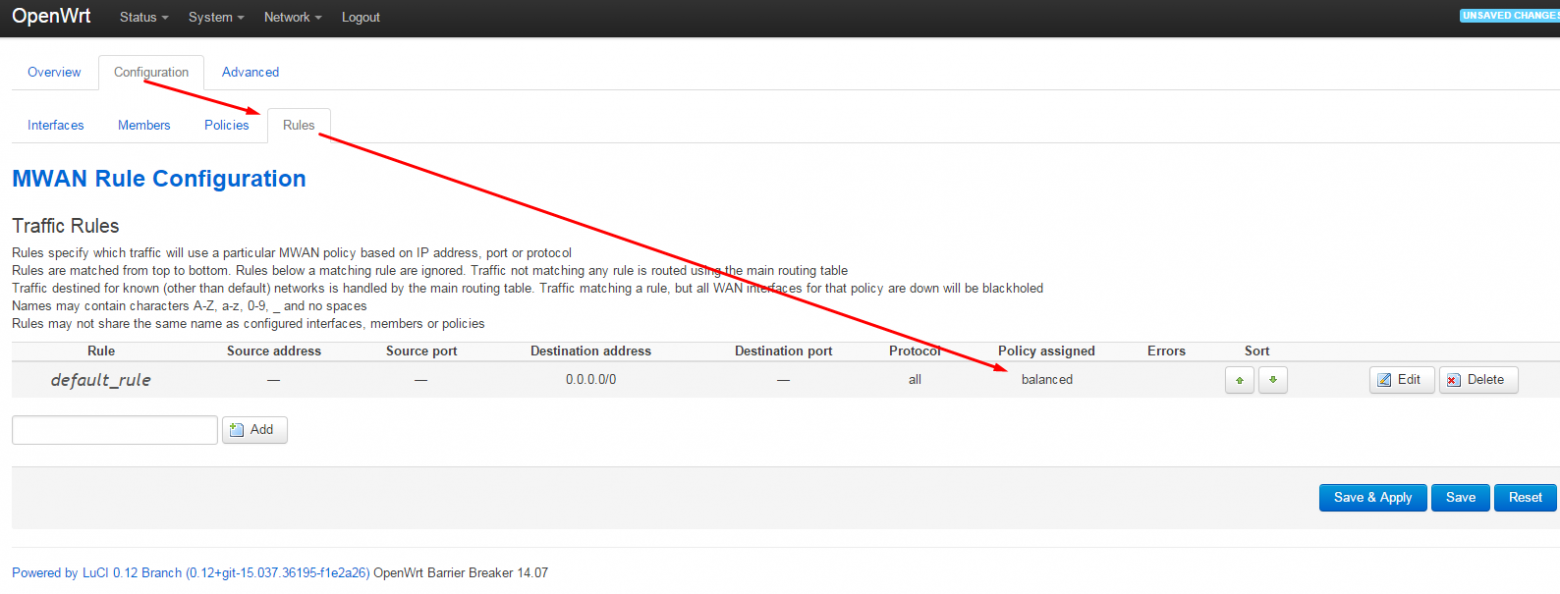

configuration — rules

Остальные rules можно удалить или оставить другое правило.

Подробно я останавливаться на mwan3 не буду — скажу только, что есть возможность пускать трафик до определенного ресурса через один из каналов, если есть привязка на данном ресурсе по IP.

5) Офисная дружба или openvpn

Отлично, интернет настроили, теперь нужно соединить 2 офиса вместе.

Будет заходить по статическому ключу. Генерацию ключа можно произвести на клиентской стороне:

sudo openvpn --genkey --secret office2.key

Ключ нужно поместить в /etc/openvpn/keys/ (сервер, клиент).

OpenVPN на роутере у нас уже установлен и мы начнем править конфиг. Для этого зайдем на TP-Link по ssh.

vi /etc/config/openvpn

В шапке конфига изменяем:

package openvpn

#################################################

# Sample to include a custom config file. #

#################################################

config openvpn custom_config

# Set to 1 to enable this instance:

option enabled 1

# Include OpenVPN configuration

option config /etc/openvpn/openvpn.conf

Cохраняем, выходим. Тут мы включили кастомный конфиг в /etc/openvpn/openvpn.conf — лично для меня это как-то привычнее.

Далее, сам конфиг:

mkdir /etc/openvpn

mkdir /etc/openvpn/keys

vi /etc/openvpn/openvpn.conf

На роутере у нас серверная сторона openvpn. Приводим конфиг к виду:

port 1194 #порт сервера

proto udp

dev tun-office2 #обзовем интерфейс

multihome #слушаем подключения на wan и wan2

ifconfig 10.0.0.2 10.0.0.3 #IP-шники окончания туннелей

secret /etc/openvpn/keys/office2.key #ключик

keepalive 5 30 #переподключение через 30 сек.

user nobody

group nogroup

persist-tun

persist-key

status /tmp/office2.status

log /tmp/office2.log #логи

verb 3

Сохраняем, затем:

/etc/init.d/openvpn restart

Теперь клиент:

Примерный конфиг выглядит так:

remote wan.office2.ru #стучимся сначала сюда

remote wan2.office2.ru #потом сюда (по очереди)

port 1194

proto udp

dev tun-office1

ifconfig 10.0.0.3 10.0.0.2 # наоборот как на сервере

route 192.168.30.0 255.255.255.0 #пропишем роут для включения офисной подсети роутера в главный офис

secret /etc/openvpn/keys/office2.key #клон ключа с сервера

keepalive 5 30 #передергиваем туннель при плохом поведении одного из каналов

user nobody

group nogroup

persist-tun

persist-key

status /var/log/openvpn/office.status

log /var/log/openvpn/office.log

verb 3

Сохраняем конфиг, применяем:

/etc/init.d/openvpn restart

Смотрим ifconfig, логи и радуемся надежному каналу.

Заключение:

Конечно же, вы не один раз убьете свой роутер неудачной прошивкой, позарившись на удаление нужных компонентов base system.

Но ничего страшного!

Самый простой способ реанимировать роутер — это fail safe в openwrt:

1) Назначьте сетевому адаптеру на компьютере IP адрес 192.168.1.2

2) Маска 255.255.255.0

3) Кабель ethernet — в порт LAN1

4) Выключите роутер

5) Включите и дождитесь пока загорится значок шестеренки

6) Зажмите на 1-2 секунды кнопку роутера QSS — шестеренка заморгает очень быстро

7) Запустите телнет-клиент и подсоединитесь по адресу 192.168.1.1

9) Выполните:

mtd -r write /tmp/имяпрошивки.bin firmware

Роутер скушает прошивку и перезагрузится.

Шеф, всё пропало!

Да, именно так я подумал, когда убил роутер еще тяжелее. Шестеренка не горела, а роутер циклически ребутался без остановки.

Воспользуемся замечательной функцией в прошивке tp-link-а — загрузка прошивки через tftp:

1) Назначьте сетевому адаптеру на компьютере IP адрес 192.168.0.66

2) Маска 255.255.255.0

3) Кабель ethernet — в порт LAN1

4) Запустите tftp сервер с дефолтной прошивкой в папке под названием «wr741ndv4_tp_recovery.bin» (нужно переименовать файл прошивки)

4) Выключите роутер

5) Возьмите острый и тонкий предмет (ручка)

6) Возьмите роутер в руки, поверните его к лицу портами, ручку держите в свободной руке

7) Включите роутер и тут же зажмите QSS пальцем одной руки+reset ручкой в другой руке. Потренируйтесь и это получится.

Как только прошивка загрузилась (2-3 сек), отпустите кнопки. Выдохните, роутер спасен.

Использованы статьи:

wiki.openwrt.org/ru/doc/howto/build

openvpn.net/index.php/open-source/documentation/miscellaneous/78-static-key-mini-howto.html

denisyuriev.ru/linux/openwrt-linux/openwrt-sborka-iz-isxodnikov

habrahabr.ru/post/186760

wiki.gentoo.org/wiki/OpenVPN

wiki.openwrt.org/doc/howto/mwan3

wiki.openwrt.org/ru/doc/howto/generic.uninstall

Настройка OpenVPN® клиента на роутере TP-Link TL-WR841N с прошивкой OpenWrt 19.07

для пользователей KeepSolid VPN Unlimited®

Мы составили для вас подробную инструкцию по настройке OpenVPN® клиента на роутере OpenWrt. Больше информации о функциях и технических характеристиках OpenVPN® вы можете найти в статье Что такое протокол OpenVPN®. В качестве примера был взят роутер TP-Link TL-WR841N с прошивкой OpenWrt 19.07.

Как настроить OpenVPN® клиент? Как установить приложение KeepSolid VPN Unlimited на роутер OpenWrt? Давайте рассмотрим как установить и настроить OpenVPN® клиент на OpenWrt роутере.

I. Установите OpenVPN® клиент на ваш роутер с прошивкой OpenWrt 19.07

II. Создайте ручные VPN конфигурации для настройки OpenVPN® клиента

III. Настройте OpenVPN® соединение на вашем OpenWrt роутере

IV. Добавьте OpenVPN® интерфейс и настройте DNS

I. Установите OpenVPN® клиент на ваш роутер с прошивкой OpenWrt 19.07

Откройте админ-панель вашего OpenWrt роутера. Чтобы это сделать, введите IP адрес вашего роутера в браузере в строке поиска. Если вы не знаете, как получить доступ к панели управления роутера, ознакомьтесь с нашей инструкцией Как найти IP-адрес вашего роутера.

1. Перейдите на вкладку System > Software и нажмите Update lists.

2. Дождитесь завершения процесса и нажмите Dismiss.

3. В поле Download and install package скопируйте openvpn-openssl и нажмите ОК.

4. Нажмите Install и подождите, пока пакет не будет полностью установлен. После нажмите Dismiss.

5. В поле Download and install package скопируйте luci-app-openvpn и нажмите Install.

В поле Download and install package скопируйте luci-i18n-openvpn-en и нажмите Install.

6. Отметьте параметр Overwrite files from other package(s) и нажмите Install.

7. Дождитесь окончания установки обоих пакетов и нажмите Dismiss.

8. Убедитесь, что все пакеты были успешно установлены. Для этого перейдите на вкладку Installed и введите openvpn в поле Filter.

9. Чтобы применить изменения, перейдите на вкладку Status и перезагрузите ваш роутер.

Вам необходимо сгенерировать VPN конфигурации для ручной настройки OpenVPN® клиента. Перейдите в ваш Личный кабинет и выполните несколько простых шагов, которые описаны в инструкции Как вручную создать файл VPN конфигурации.

На ваше устройство будет загружен .ovpn файл, кроме того в Личном кабинете вы увидите доменное имя VPN сервера и некоторые другие необходимые настройки.

III. Настройте OpenVPN® соединение на вашем OpenWrt роутере

Есть два способа настроить OpenVPN® клиент на роутере с прошивкой OpenWrt. Выберите любой из них, а затем перейдите к IV шагу этой инструкции.

Способ 1. Загрузите .ovpn файл с VPN конфигурациями

Способ 2. Настройте OpenVPN® соединение самостоятельно

Способ 1. Загрузите .ovpn файл с VPN конфигурациями

1. Перейдите на вкладку VPN > OpenVPN.

2. Для поля OVPN выберите произвольное название, например KeepSolidVPN, и выберите .ovpn файл, который был автоматически загружен из вашего Личного кабинета. Нажмите Upload.

Способ 2. Настройте OpenVPN® соединение самостоятельно

1. Откройте .ovpn файл, который автоматически загрузился на ваше устройство. Вы можете открыть его с помощью любого текстового редактора. Создайте отдельные текстовые файлы — ca.key, cert.key и key.key. Для этого скопируйте соответствующие данные из файла конфигурации.

- ca.key – скопируйте текст, который находится между <ca> и </ca>, включая ——BEGIN CERTIFICATE—— и ——END CERTIFICATE——

- cert.key – скопируйте текст, который находится между <cert> и </cert>, включая ——BEGIN CERTIFICATE—— и ——END CERTIFICATE——

- key.key – скопируйте текст, который находится между <key> и </key>, включая ——BEGIN CERTIFICATE—— и ——END CERTIFICATE——

2. Перейдите на вкладку VPN > OpenVPN.

3. В поле Configuration name введите KeepSolidVPN, выберите параметр Client configuration for an ethernet bridge VPN и нажмите Add.

4. Нажмите Edit > Switch to advanced configuration.

Примечание: Если вы не видите какой-либо параметр, выберите его в раскрывающемся меню внизу страницы и нажмите Add.

5. Перейдите на вкладку Networking и скопируйте значения для следующих параметров:

- port: 1194

- float: параметр не выбран

- nobind: параметр выбран

- dev: tun0

- dev_type: tun

- ifconfig: это поле должно быть пустым

- comp-lzo: no

- keepalive: 5 30

- persist-tun: параметр выбран

- persist-key: параметр выбран

Нажмите Save.

6. Перейдите на вкладку VPN и настройте следующие параметры.

- client: параметр выбран

- remote: скопируйте Domain name из вашего Личного кабинета и нажмите +

- remote-random: параметр выбран

- proto: udp

Нажмите Save.

7. Откройте на вкладку Cryptography.

Нажмите справа от параметра ca > выберите соответствующий файл на вашем устройстве, который вы создали ранее > нажмите Upload file.

Нажмите справа от параметра cert > выберите соответствующий файл на вашем устройстве, который вы создали ранее > нажмите Upload file.

Нажмите справа от параметра key > выберите соответствующий файл на вашем устройстве, который вы создали ранее > нажмите Upload file.

8. Скопируйте следующие значения для параметров:

- auth: SHA512

- cipher: AES-256-CBC

- keysize: 256

- tls_cipher: DHE-RSA-AES-256-SHA

- ns-cert-type: server

- remote-cert-tis: server

Нажмите Save & Apply.

IV. Добавьте OpenVPN® интерфейс и настройте DNS

1. Перейдите на вкладку Network > Interfaces и нажмите Add new interface…

2. Введите следующие данные и нажмите Submit:

- Name: VPN_U

- Protocol: Unmanaged

- Interface: Custom Interface: tun0

Нажмите Create Interface.

3. Установите флажок для параметра Bring up on boot.

4. Перейдите на вкладку Advanced Settings и отключите параметр Use built-in IPv6-management.

5. Нажмите Save.

6. Откройте вкладку WAN > Edit > Advanced. Отключите параметр Use DNS servers advertised by peer, а для параметра Use custom DNS server установите значение 10.200.0.1. Нажмите +.

7. Перейдите на вкладку Firewall Settings.

8. В поле Create / Assign firewall-zone введите значение VPNU_FW.

9. Нажмите Save.

10. Нажмите Save & Apply.

11. Перейдите на вкладку Network > Firewall и нажмите Edit справа от VPNU_FW.

12. На вкладке General Settings настройте следующие параметры:

- Input: reject

- Output: accept

- Forward: reject

- Masquerading: параметр выбран

- MSS clamping: параметр выбран

- Covered networks: выбрано значение VPN_U

- Allow forward from source zones: выбрано значение lan

Нажмите Save.

13. Перейдите в раздел VPN > OpenVPN.

14. Включите параметр Enabled для KeepSolidVPN и нажмите Save & Apply.

15. Подождите пару секунд и нажмите Start.

Отлично! Вы успешно завершили настройку OpenVPN® клиента на вашем роутере TP-Link TL-WR841N с прошивкой OpenWrt 19.07.

Если вам нужно настроить VPN на другом устройстве, перейдите нашу страницу с Инструкциями. Если же у вас остались какие-либо вопросы или комментарии, не стесняйтесь обращаться в нашу службу поддержки по адресу [email protected].

«OpenVPN» является зарегистрированным товарным знаком OpenVPN Inc.

Попробуйте VPN Unlimited прямо сейчас!

Выберите удобную вам подписку и получите 30-дневную гарантию возврата денег.