Тип безопасности и шифрования беспроводной сети. Какой выбрать?

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, WPA2, или WPA3? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WPA3, WPA2, WEP, WPA

Есть три варианта защиты. Разумеется, не считая «Open» (Нет защиты).

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда).

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. Это актуальная версия протокола, которая все еще используется на большинстве домашних маршрутизаторов.

- WPA3 – это новый стандарт, который позволяет обеспечить более высокую степень защиты от атак и обеспечить более надежное шифрование по сравнению с предыдущей версией. Так же благодаря шифрованию OWE повышается безопасность общественных открытых сетей. Был представлен в 2018 и уже активно используется практически на всех современных роутерах и клиентах. Если ваши устройства поддерживают эту версию – используйте ее.

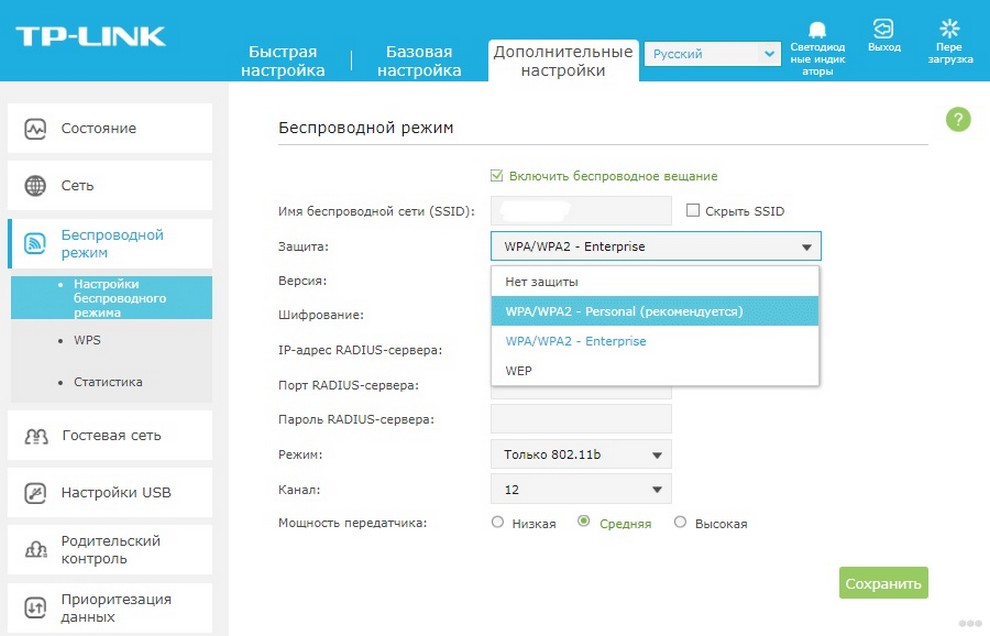

WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли).

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA3. Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA2/WPA3 — Personal. На многих маршрутизаторах по умолчанию все еще установлен WPA2. Или помечен как «Рекомендуется».

Шифрование беспроводной сети

Есть два способа TKIP и AES.

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите «Авто». Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 — Personal (рекомендуется), то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

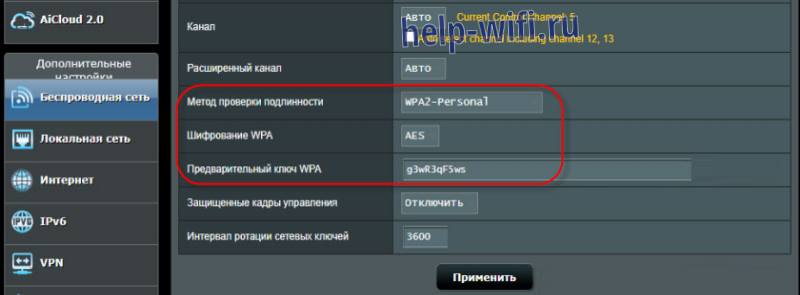

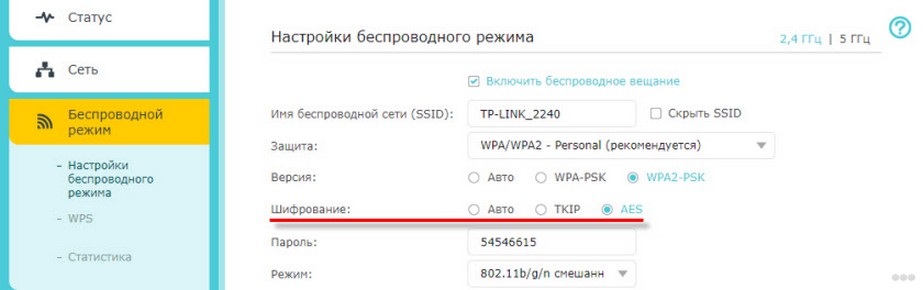

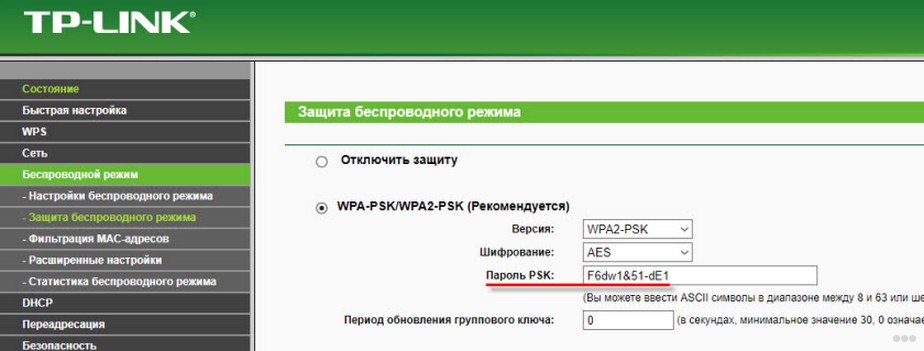

Используйте WPA2/WPA3 — Personal, или WPA2 — Personal с шифрованием AES. На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

Подробнее в статье: как установить пароль на Wi-Fi роутере Asus.

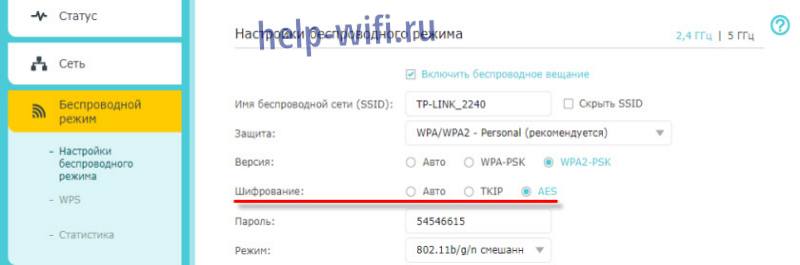

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой).

Более подробную инструкцию для TP-Link можете посмотреть здесь.

Инструкции для других маршрутизаторов:

- Настройка защиты Wi-Fi сети и пароля на D-Link

- Защита беспроводной сети на роутерах Tenda

- Инструкция для Totolink: установка метода аутентификации и пароля

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Так как WPA2 — Personal (AES) старые устройства (Wi-Fi адаптеры, телефоны, планшеты и т. д.) могут не поддерживать, то в случае проблем с подключением устанавливайте смешанный режим (Авто). Это же касается и WPA3. Если у вас есть устройства без поддержи этой версии, то нужно устанавливать смешанный режим WPA2/WPA3.

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал здесь. А в Windows 10 нужно забыть сеть.

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: — @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что «z» и «Z» это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: как узнать свой пароль от Wi-Fi.

Так же не забудьте установить хороший пароль, который будет защищать веб-интерфейс вашего маршрутизатора. Как это сделать, я писал здесь: как на роутере поменять пароль с admin на другой.

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. Новый WPA3, или даже уже устаревший WPA2 — Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте 🙂

На чтение 8 мин Просмотров 1к.

Максим aka WisH

Высшее образование по специальности «Информационные системы». Опыт работы системным администратором — 5 лет.

Задать вопрос

Маршрутизаторы для подключения к интернету и раздачи вайфая стоят в каждой квартире, до которой дотянулся проводной интернет. Большая часть беспроводных соединений защищена паролем, устанавливаемым самим человеком. За безопасность сети отвечает не только пароль, но и тот протокол, который используется в маршрутизаторе для передачи данных в сети. Взлом маршрутизаторов и использование вайфая другими людьми – это частая проблема, так что сегодня расскажем о применяемых стандартах безопасности, таких как WPA (WPA2) и других.

Содержание

- Что такое WPA

- Отличия технологий

- WPA от WPA2

- Разница с WEP

- Как узнать, какой протокол в моем Wi-Fi

- Выбор типа шифрования

Что такое WPA

WPA (Wi-Fi Protected Access) – это появившийся в 2003 году протокол защиты беспроводных соединений. Сам протокол работает по принципу шифрования данных. Информация в сети передается между абонентами не в открытом виде, а в виде зашифрованных сообщений. За шифрование этих сообщений и отвечают протоколы безопасности, используемые маршрутизаторами, телефонами и ноутбуками.

ВПА шифрует данные, передаваемые внутри одной сети. После подключения к сети и авторизации, когда на устройстве будет введен правильный пароль, оно получит ключ шифрования. У маршрутизатора, передающего данные, есть ключ, с помощью которого он шифрует отправляемую информации. У устройства имеется ключ, с помощью которого оно расшифровывает получаемую информацию и шифрует ту, которая отправляется на маршрутизатор.

Вся информация при использовании вайфая передается по радиоволнам, её можно перехватить.

Основная проблема при беспроводной передаче данных – это их передача в открытую. Обмен радиосигналами идет на небольшом расстоянии, но все же не по узконаправленному лучу, что было бы более безопасно, но почти невозможно при перемещающихся объектах обмена информацией. Человек с подходящим оборудованием может перехватить передаваемые пакеты информации. Шифрование защищает данные от того, чтобы их прочитали в открытую.

Чем более сложный ключ шифрования установлен, тем сложнее взломать перехваченные сообщения – поэтому внимание уделяются усложнению самого ключа. В этом протоколе безопасности установлены 256 битные ключи, что усложняет их взлом или же перебор вариантов ключа. Также этот протокол безопасности проверяет целостность пришедших пакетов, чтобы определить, не перехватывал ли их кто-нибудь. Это позволяет избежать пересылки подложных сообщений.

Отличия технологий

WPA является не единственным типом шифрования, используемым в беспроводных сетях. Маршрутизаторы поддерживают еще несколько протоколов безопасности. Далее перечислим отличия протоколов. Понимание параметров протоколов упростит выбор типа шифрования.

WPA от WPA2

Этот протокол появился позже и существует два режима его работы :

- Персональный режим или общий ключ (WPA2-PSK) – один пароль для доступа к сети, устанавливается дома.

- Корпоративный режим (WPA2-EAP) – использует дополнительный сервер, устанавливается на предприятиях.

В первом случае используется один пароль для всех абонентов сети. Он хранится на каждом из девайсов, подключенных к беспородной сети. При желании этот ключ можно просмотреть, изменить или удалить. Такой способ используется в небольших и домашних сетях, для простоты подключения.

Режим EAP означает, что подключенные абоненты проверяются внешним сервером. Для работы в этом режиме требуется поднимать дополнительный сервер и задавать ему настройки. Значительно повышает безопасность передаваемых данных, но в случае использования дома несет проблемы в настройке и поддержании работоспособности всей системы.

Есть и еще некоторая разница при использовании первого или второго уровня протокола. WPA использует протокол целостности временного ключа (Temporal Key Integrity Protocol, TKIP). При этом способе каждому устройству выдается персональный ключ шифрования, что позволяет избежать подбора этого ключа злоумышленниками.

Каждый новый протокол позволяет лучше шифровать данные, чтобы их было сложнее расшифровать при перехвате.

В ВПА2 используется протокол CCMP, основанный на алгоритме расширенного стандарта шифрования (AES), обеспечивающего проверку подлинности и целостности сообщения. Этот протокол позволяет проводить проверку не только целостности самого сообщения, но также позволяет производить проверку заголовка сообщения, в котором содержится служебная информация.

Протокол предполагает установку персонального ключа шифрования для каждой новой сессии. Это значит, что у одного устройства, через некоторое время обновляется ключ шифрования. Это произойдет при новом подключении или же после долгой неактивности абонента, при начале нового обмена данными. Такой способ еще больше усложняет подбор ключа.

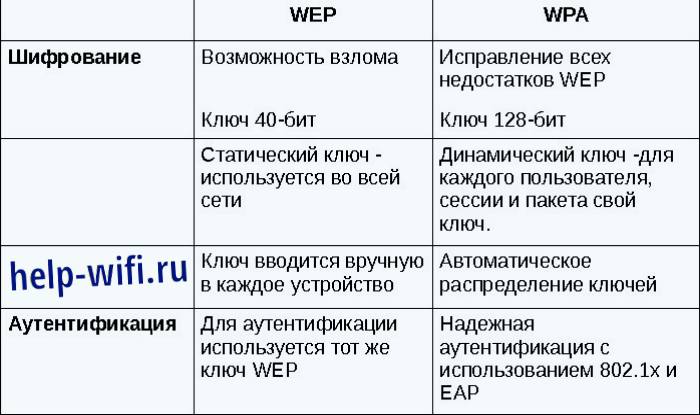

Разница с WEP

Представленная в 1997 году технология WEP является первой попыткой защиты беспроводных сетей. Здесь было применено то шифрование данных, которое станет стандартом для следующих протоколов безопасности. В этот раз использовали 40, 64 или 128-битный ключ с записью в шестнадцатеричном формате. В следующих протоколах использовали минимум 128 бит для шифрования, так что в этом WEP уступает им.

Ключ статичный и одинаковый для всех подключенных абонентов. Это позволяет при помощи перехвата данных и разбора сообщений, рано или поздно подобрать его. Из-за этого следующие протоколы использовали сменяемые ключи или другие формы защиты, чтобы даже при подборе одного ключа шифрования под угрозой не оказывались остальные пользователи в сети.

Как узнать, какой протокол в моем Wi-Fi

Чтобы определить, какой способ шифрования используется в вашем телефоне или ноутбуке, придется зайти в настройки маршрутизатора. Информация об этом также находится в свойствах подключения, но там смотреть её бессмысленно, ведь поменять ничего не сможете. Вспомните, как вы заходили в свой роутер. Данные для первичного входа написаны на наклейке на самом роутере, посмотрите там адрес, его мало кто меняет.

Введите адрес в верхней строке браузера на смартфоне или компьютере, подключенном к маршрутизатору через вайфай или провод. Перед вами появится окно с требованием ввести логин и пароль, вспомните их, без этого войти не получится. В противном случае придется сбрасывать маршрутизатор до заводских настроек и проводить все настройку заново, чтобы задать новый пароль. В настройках перейдите в раздел «Wi-Fi» или беспроводная сеть.

Перед вами откроется окно со всеми данными по вашей сети. Нужная информация находится здесь в разделе «Метод проверки подлинности», «Защита», «Протокол шифрования» или что-то подобное. На разных моделях роутеров этот раздел имеет различные названия. В одной из строк увидите знакомые сокращения, там и находится выбор прокола защиты. Здесь же его можно поменять, только потом придется на всех девайсах заново подключиться.

Выбор типа шифрования

Если уж добрались до выбора типа шифрования, что стоит ставить тот, что лучше защищен. В этом случае иногда возникает проблема, если имеются старые устройства, которые не поддерживают работу по впа2. В таких случаях ставьте совмещенный WPA-WPA2 тип шифрования, он позволит использовать тот протокол, который поддерживают всех абонентов подключенных к сети. Или же для того смартфона, что не работает по впа2 будет организован обмен через первую версию протокола.

На некоторых маршрутизаторах в этом режиме доступен выбор протокола безопасности. AES используется во второй версии по умолчанию, но может использоваться и в первой, если его выбрать. Если же не уверены в том, что все смартфоны и ноутбуки станут поддерживать работу по нему, то выбирайте автоматический режим, чтобы роутер сам подобрал протокол. Ставить TKIP по умолчанию нет смысла, ведь это ослабит защиту.

С 2018 года появился WPA3. При входе в публичную сеть WPA3 регистрирует новое устройство способом, не подразумевающим использование общего пароля. Также использует свой собственный механизм для создания безопасного «рукопожатия» между телефоном и маршрутизатором, чтобы его было сложнее перехватить или вмешаться в этом процесс. Имеет встроенную защиту от взлома перебором паролей. Так что, если телефоны и маршрутизатор поддерживают работу по этому протоколу, то выбирайте его.

Много в деле безопасности зависит от пароля, поставленного на устройство. Если в качестве пароля используются цифры или простое слов, то никто не будет заниматься перехватом пакетов и ключей шифрования, проще подобрать пароль к самой сети и действовать уже оттуда. Так что перед установкой лучшего протокола безопасности задумайтесь о том, чтобы установить сложный пароль на саму сеть.

Wi-Fi изначально уязвимее проводной сети, потому что доступ к нему может получить любое устройство в радиусе действия. И установить сложный пароль на Wi-Fi — это далеко не все, что нужно сделать для безопасности. Неправильная настройка роутера может привести к уязвимости вашей сети и к заражению устройств в ней вредоносными программами.

Еще раз о сложном пароле

Про это говорят всегда, как только речь заходит об информационной безопасности. Но все равно подбор пароля по словарю остается самым эффективным способом взлома сетей Wi-Fi. Остальные способы взлома требуют специальных знаний, а порой и специального оборудования. Вот только приложение для брутфорса (перебора паролей) может скачать и установить на свой смартфон любой школьник.

Если пароль вашей сети — как-то упорядоченная последовательность цифр, чье-то имя, любая дата рождения или вообще любое осмысленное слово — считайте, что защиты у вашей сети просто нет. Да, пароли наподобие «W:e2x@3_&4asD» плохо запоминаются и небыстро вводятся, зато подбор такого пароля займет не одну сотню лет. Чего не скажешь о «Timur98», «12071991» или «12345678».

Защита Wi-Fi

Первое, что происходит при соединении клиента с Wi-Fi сетью — аутентификация. Клиент должен «представиться», роутер должен удостовериться, что клиенту можно дать доступ. А теперь вспомним, что и клиента, и роутер «слышат» все устройства в радиусе нескольких десятков метров. Это как если бы два шпиона в людном месте при встрече громко орали друг другу: «Пароль?», — «Синие ежики!». Очевидно, аутентификацию следует организовать так, чтобы посторонние устройства из этого радиообмена ничего не поняли.

Далее (при удачной аутентификации) идет обмен данными клиента и роутера. Но если эти данные будут открытыми, то злоумышленникам даже пароль узнавать не нужно — зачем, если весь «разговор» и так слышен? Поэтому обмен данных между роутером и клиентом шифруется.

Алгоритмы защиты сетей Wi-Fi содержат в себе механизмы шифрования и аутентификации и бывают нескольких видов:

Open

Аутентификация открытая, шифрования нет. Роутер дает доступ всем клиентам. Частный случай — не всем, а только тем, чей MAC-адрес есть в списке роутера. Но это не является эффективной защитой, потому что враждебное устройство вполне может «подслушать» правильный МАС-адрес из открытого радиообмена и пользоваться им.

Открытые сети абсолютно небезопасны, пересылаемая по ним информация может быть подслушана кем угодно. Имейте это в виду, пользуясь открытыми сетями в общественных местах. Используйте VPN, или, как минимум, только HTTPS соединения в браузере.

WEP

Wired Equivalent Privacy («Эквивалент защищенности проводных сетей») — первый стандарт защиты Wi-Fi-сетей, описывающий как правила аутентификации, так и шифрования. Несмотря на название, обеспечить должный уровень защищенности не может, так как имеет множество уязвимостей. И для аутентификации, и для шифрования используется один ключ. Шифрование производится простейшей операцией с использованием ключа. Перехватив достаточное количество пакетов, злоумышленник может его расшифровать. Это возможно даже в пассивном режиме за несколько часов, а активные «взломщики» вскрывают WEP-защиту за минуты.

В 2004 году концерном IEEE защита WEP признана неэффективной и к использованию не рекомендована. Тем не менее, в целях совместимости, она оставлена на некоторых роутерах и некоторый процент сетей до сих пор ее использует.

WPA

Wi-Fi Protected Access — «Защищенный доступ к Wi-Fi» — был разработан, когда стала очевидна уязвимость WEP. Первый стандарт разрабатывался в спешке, поэтому некоторые недоработки в нем присутствуют. WPA использует один из двух алгоритмов аутентификации: PSK (WPA-PSK, Personal) и EAP (WPA, Enterprise).

Упрощенный алгоритм PSK (Pre-Shared Key — «Заранее известный ключ») чаще используется в частных и защищенных общественных сетях. Для соединения клиента и роутера на обоих устройствах задается пароль PSK из минимум 8 символов.

При аутентификации обмен пакетами шифруется заданным паролем и, не зная его, стороннее устройство этот обмен расшифровать не может. При высокой криптографической стойкости ключа-пароля алгоритм достаточно надежен, но в некоторых случаях неудобен. Например, чтобы предотвратить доступ в корпоративную сеть уволенного сотрудника, ключ придется менять на всех устройствах.

Основной алгоритм аутентификации WPA — Entrprise («Корпоративный») — подразумевает использование сервера аутентификации RADIUS, выдающего динамические ключи. Поскольку ключ сети постоянно меняется, то и наличие у уволенного сотрудника старого ключа никак ему не поможет при попытке несанкционированного подключения.

Алгоритмы аутентификации WPA считаются достаточно надежными и почти без изменений перекочевали в следующий стандарт. А вот шифрование поначалу подвело.

Протокол шифрования TKIP (Temporal Key Integrity Protocol — «Протокол целостности временного ключа») был предложен как временная мера, но «прописался» во многих устройствах и нередко используется в связке с WPA и по сей день. Принцип шифрования остался тот же, что и в WEP, так что криптостойкость его невелика — современные специализированные программы «взламывают» WPA с TKIP за 12–15 минут.

Предложенный для защиты от атак на WEP алгоритм проверки целостности сообщений блокирует станцию на 60 секунд при попытке подбора пароля, но эта мера оказалась «палкой о двух концах». Теперь злоумышленнику, чтобы «положить» сеть нужно было всего лишь каждую минуту слать пару «неправильных» пакетов. В настоящее время TKIP не рекомендован к использованию.

В дальнейшем в защите WPA применялся алгоритм шифрования AES со 128-битным ключом, который (с некоторыми изменениями) используется и по сей день. Алгоритм AES обладает высокой криптостойкостью — в 2003 году в Америке AES принят как стандарт защиты сведений, являющихся государственной тайной.

WPA2

Этот стандарт защиты принят в качестве основного в 2004 году, с 2006 года все выпускаемое беспроводное оборудование должно его поддерживать. В стандарте учтены все недоработки предшественников. Алгоритмы аутентификации используются те же, что в WEP — PSK и Enterprise. Шифрование обеспечивается протоколами AES и CCMP (также основан на AES).

WPA2 долгое время считался достаточно надежным, единственным способом взлома был подбор пароля, но в 2016 году бельгийскими исследователями была обнаружена уязвимость стандарта, позволяющая злоумышленнику расшифровывать траффик между клиентом и роутером. Атака с переустановкой ключа (Key Reinstallation Attacks, KRACK-атака) вмешивается в процесс первоначальной аутентификации, сбрасывая ключ на клиенте и подменяя пакеты от роутера своими. В результате траффик от клиента идет через устройство злоумышленника незашифрованным.

Большинство устройств, выпущенных после 2017 года, имеет защиту от KRACK, на остальные рекомендуется установить обновления прошивок и драйверов.

WPA3

WPA3 — самый новый стандарт защиты Wi-Fi. В нем используется новый алгоритм аутентификации SAE, защищенный от всех известных атак, включая брутфорс (перебор паролей) и KRACK. WPA3 использует еще более мощный алгоритм шифрования на основе 192-битного ключа. К сожалению, для использования возможностей WPA3 он должен поддерживаться всеми устройствами сети. Стандарт был обнародован в 2018 году и многие современные устройства имеют его поддержку. Но далеко не все.

Enhanced Open

Еще один относительно недавний — с 2018 года — стандарт призван обеспечить защиту открытых сетей. Использование общественных сетей для кражи конфиденциальных данных местами приняло массовый характер, поэтому Wi-Fi Alliance наконец-то перестал надеяться только на информированность и сознательность пользователей. В новом стандарте защиты открытых сетей передаваемые данные шифруются протоколом OWE (Opportunistic Wireless Encryption — «Оппортунистическое беспроводное шифрование»). Оно не требует ввода паролей или каких-то дополнительных действий от пользователя, а просто шифрует передаваемый трафик, предотвращая кражу информации.

Уязвимости роутера

WPS

WPS (Wi-Fi Protected Setup — «Защищенная настройка Wi-Fi») позволяет подключать к сети устройства, на которых ввести пароль затруднительно. Например, сетевые принтеры, IP-камеры, «умные» устройства и т.д. Для подключения достаточно нажать кнопку и клиент подключается к роутеру с использованием восьмизначного цифрового PIN-кода — эдакий легальный способ обхода защиты по паролю. Уже звучит подозрительно, а еще и при разработке стандарта была допущена ошибка и для входа в сеть с использованием WPS достаточно четырех верных цифр из пароля, что дает всего 10 000 возможных комбинаций. Вот такая вот «защищенная настройка».

После обнаружения уязвимости большинство производителей стали автоматически отключать WPS на некоторое время после нескольких получений неверного пин-кода. Но это не предотвращает взлом сети, а только удлиняет его — максимум до нескольких дней.

Проще говоря, если у вас на роутере включен WPS, то взлом сети — только вопрос времени. Поэтому WPS рекомендуется включать только на время подключения необходимых устройств.

Удаленный доступ к роутеру

Этот пункт не относится к параметрам Wi-Fi, но также является частой причиной взлома сети. Многие провайдеры при установке роутера оставляют стандартный пароль и включенный удаленный доступ. Это облегчает работу техподдержки — в случае неполадок специалист может подключиться к роутеру напрямую. Но никто не гарантирует, что пароли не «утекут» к злоумышленникам, как и данные из вашей сети. Поэтому после установки роутера следует установить уникальный пароль на вход и удостовериться, что удаленный доступ отключен.

Скрытый SSID и МАС-фильтрация

В статьях, посвященных безопасности Wi-Fi, часто встречается рекомендация скрывать SSID (имя сети) и настраивать МАС-филтьрацию для защиты от хакеров. При скрытом SSID ваша сеть не будет видна в списке беспроводных сетей на устройствах поблизости. А МАС-фильтрация позволит допускать в сеть только те устройства, МАС-адрес которых прописан в списке на сервере. На самом деле, смысла в этих опциях не много.

Во-первых, такая «защита» снижает удобство пользования Wi-Fi. Имя сети при подключении придется не выбирать в списке, а вводить вручную. Да и перед подключением каждого нового устройства сначала придется узнать его МАС-адрес и вписать в таблицу на роутере.

Во-вторых, обе эти опции защищают только от совсем неопытных взломщиков. При скрытии SSID роутер перестает периодически рассылать пакеты со своим «именем». Но SSID все равно присутствует во всех пакетах, которыми роутер обменивается с клиентами. «Подслушать» его для грамотного злоумышленника не составляет никаких проблем.

То же относится и к МАС-фильтрации — злоумышленник может «подслушать» МАС-адрес любого допущенного в сеть устройство и пользоваться далее уже им.

Взлом устройств IoT

«Умные» устройства получают все большее распространение. Вот только вместе с удобством они приносят нам и новые уязвимости. Многие современные гаджеты имеют возможность беспроводного обновления, чем и пользуются злоумышленники. Пользователи часто не меняют пароль по умолчанию, облегчая доступ к устройству. Кроме того, некоторые производители оставляют в своих устройствах «заводской» пароль для беспроводного обновления. Подключившись со стандартным или заводским паролем, злоумышленник устанавливает на «умное» устройство вредоносное ПО.

Именно так в 2016 году распространился ботнет «Mirai», заразивший по всему миру миллионы «умных» устройств, таких как домофоны, веб-камеры, радионяни и т.д. Через домашнюю сеть злоумышленник может получить доступ к локальным ресурсам, заразить компьютеры и гаджеты в сети. Для предотвращения этого рекомендуется создать на роутере отдельную сеть Wi-Fi для «умных» устройств.

Установки сложного пароля недостаточно для качественной защиты Wi-Fi сети. Чтобы предотвратить взлом, используйте последние из доступных для всех ее пользователей алгоритмы защиты — в порядке убывания надежности: WPA3, WPA2, WPA+AES. Установите последние обновления прошивки на роутеры и сетевые устройства, установите все обновления на операционную систему. Отключите WPS и сделайте отдельную сеть для «умных» устройств.

Сегодня распространение сетей беспроводного доступа стало таким обширным, особенно в мегаполисах, что мы уже не представляем себе погружение в интернет без них. WI-FI есть в каждой доме, офисе и местах общего посещения. Но для того, чтобы входить в сеть и хранить там свои данные безопасно, необходимо использовать защитные технологии. Их можно найти и применить в параметрах подключения. Давайте в данной статье разберемся – какие настройки и для чего нам нужны.

Содержание

- Варианты защиты

- WPA

- Шифрование беспроводной сети

- WPA2 Enterprise

- Пароль для сети

- Задать вопрос автору статьи

Варианты защиты

Смотрите также видео с инструкциями по настройке безопасности сети WI-FI:

Чтобы быть уверенным в безопасности нашего WI-FI, нужно придумать логин и пароль и определиться с технологией защиты. Из вариантов нам предлагаются WEP, WPA и WPA2.

Одной из первых безопасных технологий была WEP. Она проверяла ключ на целостность при каждом соединении по Wi-Fi и была стандартом IEEE802.11i. Сейчас эта технология считается устаревшей и недостаточно безопасной.

WPA

Защита WPA выполняет проверку ключа доступа при использовании протокола 802.1Х, таким образом, перебирая все варианты. Это более надежный и современный тип защиты. Полное название – Wi-Fi Protected Access – защищенный доступ Wi-Fi.

Делится на пару видов:

- WPA-Personal (Personal Key) или сокращенно WPA PSK.

- WPA-Enterprise.

И наконец, что такое WPA2 PSK? Спросите, какая разница, чем отличается этот вариант от WPA? Она поддерживает шифрование и считается лучшим способом для защиты сетей беспроводного доступа. Еще отличие в том, что это самая современная, свежая версия.

Давайте подробнее остановимся на видах WPA2:

- WPA2 PSK или персональный (Personal) ключ – это вариант аутентификации. Нам просто нужно придумать пароль, который будет ключом, и пользоваться им во время входа в сеть WI-Fi. Этот пароль будет одним для всех подключаемых девайсов и будет храниться в настройках роутера.

- WPA2 Enterprise – усложненный способ аутентификации, подойдет для использования на работе. Он имеет повышенный уровень защиты и использует сервер для выдачи паролей.

Часто по умолчанию в настройках роутера через компьютер можно увидеть общий режим WPA/WPA2. Он используется для избежания проблем с подключением устаревших моделей телефонов и планшетов пользователей.

Шифрование беспроводной сети

Коротко рассмотрим и алгоритмы шифрования. Их два вида – TKIP и AES. Первый алгоритм поддерживают только устаревшие устройства, поэтому при настройке доступа лучше установить режим «Авто». Если мы выбрали режим WPA2 Personal, то по умолчанию будет предложено только шифрование по AES.

WPA2 Enterprise

Пара слов о данном виде WPA Enterprise. Для использования необходимо иметь в нашей сети RADIUS-сервер. Для любого девайса выдается свой ключ шифрования, который уникален и создается прямо во время аутентификации на сервере.

Как же тогда подключается устройство к сети Wi-Fi? Сначала происходит обмен данными. Затем информация доходит до RADIUS-сервера, где выполняется аутентификация устройства: RADIUS-сервер смотрит, есть ли в его базе такое устройство, проверяет вводимые данные login и password, затем дает разрешение на подключение или запрещает соединение. После положительной проверки беспроводная точка открывает доступ в сеть нашему устройству.

Пароль для сети

После того, как мы выбрали режимы безопасности, нам необходимо задуматься о пароле. Каким он должен быть?

Определимся с величиной – 8-32 символа. Используется только латиница, цифры и специальные символы. Обязательным условием является недопустимость пробелов. Пароль реагирует на регистр. Лучше придумать надежный и легко запоминающийся пароль, чтобы его никто не мог взломать.

Теперь вы с уверенностью можете сказать, какой способ проверки подлинности Wi-Fi лучше. Чтобы к вам не мог подключиться любой нежелательный пользователь, нужно защитить свою сеть.

Если статья была полезной, ставьте звездочки! Задавайте вопросы и делитесь опытом по теме! Всем спасибо и до новых встреч на WiFi Гид!

From Wikipedia, the free encyclopedia

Wi-Fi Protected Access (WPA), Wi-Fi Protected Access 2 (WPA2), and Wi-Fi Protected Access 3 (WPA3) are the three security certification programs developed after 2000 by the Wi-Fi Alliance to secure wireless computer networks. The Alliance defined these in response to serious weaknesses researchers had found in the previous system, Wired Equivalent Privacy (WEP).[1]

WPA (sometimes referred to as the TKIP standard) became available in 2003. The Wi-Fi Alliance intended it as an intermediate measure in anticipation of the availability of the more secure and complex WPA2, which became available in 2004 and is a common shorthand for the full IEEE 802.11i (or IEEE 802.11i-2004) standard.

In January 2018, the Wi-Fi Alliance announced the release of WPA3, which has several security improvements over WPA2.[2]

As of 2023, most computers that connect to a wireless network have support for using WPA, WPA2, or WPA3.

Versions[edit]

WPA[edit]

The Wi-Fi Alliance intended WPA as an intermediate measure to take the place of WEP pending the availability of the full IEEE 802.11i standard. WPA could be implemented through firmware upgrades on wireless network interface cards designed for WEP that began shipping as far back as 1999. However, since the changes required in the wireless access points (APs) were more extensive than those needed on the network cards, most pre-2003 APs could not be upgraded to support WPA.

The WPA protocol implements the Temporal Key Integrity Protocol (TKIP). WEP used a 64-bit or 128-bit encryption key that must be manually entered on wireless access points and devices and does not change. TKIP employs a per-packet key, meaning that it dynamically generates a new 128-bit key for each packet and thus prevents the types of attacks that compromised WEP.[3]

WPA also includes a Message Integrity Check, which is designed to prevent an attacker from altering and resending data packets. This replaces the cyclic redundancy check (CRC) that was used by the WEP standard. CRC’s main flaw was that it did not provide a sufficiently strong data integrity guarantee for the packets it handled.[4] Well-tested message authentication codes existed to solve these problems, but they required too much computation to be used on old network cards. WPA uses a message integrity check algorithm called TKIP to verify the integrity of the packets. TKIP is much stronger than a CRC, but not as strong as the algorithm used in WPA2. Researchers have since discovered a flaw in WPA that relied on older weaknesses in WEP and the limitations of the message integrity code hash function, named Michael, to retrieve the keystream from short packets to use for re-injection and spoofing.[5][6]

WPA2[edit]

Ratified in 2004, WPA2 replaced WPA. WPA2, which requires testing and certification by the Wi-Fi Alliance, implements the mandatory elements of IEEE 802.11i. In particular, it includes mandatory support for CCMP, an AES-based encryption mode.[7][8][9] Certification began in September, 2004. From March 13, 2006, to June 30, 2020, WPA2 certification was mandatory for all new devices to bear the Wi-Fi trademark.[10]

WPA3[edit]

In January 2018, the Wi-Fi Alliance announced WPA3 as a replacement to WPA2.[11][12] Certification began in June 2018,[13] and WPA3 support has been mandatory for devices which bear the «Wi-Fi CERTIFIED™» logo since July 2020.[14]

The new standard uses an equivalent 192-bit cryptographic strength in WPA3-Enterprise mode[15] (AES-256 in GCM mode with SHA-384 as HMAC), and still mandates the use of CCMP-128 (AES-128 in CCM mode) as the minimum encryption algorithm in WPA3-Personal mode.

The WPA3 standard also replaces the pre-shared key (PSK) exchange with Simultaneous Authentication of Equals (SAE) exchange, a method originally introduced with IEEE 802.11s, resulting in a more secure initial key exchange in personal mode[16][17] and forward secrecy.[18] The Wi-Fi Alliance also says that WPA3 will mitigate security issues posed by weak passwords and simplify the process of setting up devices with no display interface.[2][19]

Protection of management frames as specified in the IEEE 802.11w amendment is also enforced by the WPA3 specifications.

Hardware support[edit]

WPA has been designed specifically to work with wireless hardware produced prior to the introduction of WPA protocol,[20] which provides inadequate security through WEP. Some of these devices support WPA only after applying firmware upgrades, which are not available for some legacy devices.[20]

Wi-Fi devices certified since 2006 support both the WPA and WPA2 security protocols. WPA3 is required since July 1, 2020.[14]

WPA terminology[edit]

|

|

Parts of this article (those related to SAE) need to be updated. Please help update this article to reflect recent events or newly available information. (July 2020) |

Different WPA versions and protection mechanisms can be distinguished based on the target end-user (such as wep, wpa, wpa2, wpa3) /(according to the method of authentication key distribution), and the encryption protocol used.

Target users (authentication key distribution)[edit]

- WPA-Personal

- Also referred to as WPA-PSK (pre-shared key) mode, this is designed for home, small office and basic uses these networks and does not require an authentication server.[21] Each wireless network device encrypts the network traffic by deriving its 128-bit encryption key from a 256-bit shared key. This key may be entered either as a string of 64 hexadecimal digits, or as a passphrase of 8 to 63 printable ASCII characters.[22] This pass-phrase-to-PSK mapping is nevertheless not binding, as Annex J is informative in the latest 802.11 standard.[23] If ASCII characters are used, the 256-bit key is calculated by applying the PBKDF2 key derivation function to the passphrase, using the SSID as the salt and 4096 iterations of HMAC-SHA1.[24] WPA-Personal mode is available on all three WPA versions.

- WPA-Enterprise

- Also referred to as WPA-802.1X mode, and sometimes just WPA (as opposed to WPA-PSK), this is designed for enterprise networks and requires a RADIUS authentication server. This requires a more complicated setup, but provides additional security (e.g. protection against dictionary attacks on short passwords). Various kinds of the Extensible Authentication Protocol (EAP) are used for authentication. WPA-Enterprise mode is available on all three WPA versions.

- Wi-Fi Protected Setup (WPS)

- This is an alternative authentication key distribution method intended to simplify and strengthen the process, but which, as widely implemented, creates a major security hole via WPS PIN recovery.

Encryption protocol[edit]

- TKIP (Temporal Key Integrity Protocol)

- The RC4 stream cipher is used with a 128-bit per-packet key, meaning that it dynamically generates a new key for each packet. This is used by WPA.

- CCMP (CTR mode with CBC-MAC Protocol)

- The protocol used by WPA2, based on the Advanced Encryption Standard (AES) cipher along with strong message authenticity and integrity checking is significantly stronger in protection for both privacy and integrity than the RC4-based TKIP that is used by WPA. Among informal names are AES and AES-CCMP. According to the 802.11n specification, this encryption protocol must be used to achieve fast 802.11n high bitrate schemes, though not all implementations[vague] enforce this.[25] Otherwise, the data rate will not exceed 54 Mbit/s.

EAP extensions under WPA and WPA2 Enterprise[edit]

Originally, only EAP-TLS (Extensible Authentication Protocol — Transport Layer Security) was certified by the Wi-Fi alliance. In April 2010, the Wi-Fi Alliance announced the inclusion of additional EAP[26] types to its WPA- and WPA2-Enterprise certification programs.[27] This was to ensure that WPA-Enterprise certified products can interoperate with one another.

As of 2010 the certification program includes the following EAP types:

- EAP-TLS (previously tested)

- EAP-TTLS/MSCHAPv2 (April 2005)

- PEAPv0/EAP-MSCHAPv2 (April 2005)

- PEAPv1/EAP-GTC (April 2005)

- PEAP-TLS

- EAP-SIM (April 2005)

- EAP-AKA (April 2009[28])

- EAP-FAST (April 2009)

802.1X clients and servers developed by specific firms may support other EAP types. This certification is an attempt for popular EAP types to interoperate; their failure to do so as of 2013 is one of the major issues preventing rollout of 802.1X on heterogeneous networks.

Commercial 802.1X servers include Microsoft Network Policy Server and Juniper Networks Steelbelted RADIUS as well as Aradial Radius server.[29] FreeRADIUS is an open source 802.1X server.

Security issues[edit]

Weak password[edit]

Pre-shared key WPA and WPA2 remain vulnerable to password cracking attacks if users rely on a weak password or passphrase. WPA passphrase hashes are seeded from the SSID name and its length; rainbow tables exist for the top 1,000 network SSIDs and a multitude of common passwords, requiring only a quick lookup to speed up cracking WPA-PSK.[30]

Brute forcing of simple passwords can be attempted using the Aircrack Suite starting from the four-way authentication handshake exchanged during association or periodic re-authentication.[31][32][33][34][35]

WPA3 replaces cryptographic protocols susceptible to off-line analysis with protocols that require interaction with the infrastructure for each guessed password, supposedly placing temporal limits on the number of guesses.[11] However, design flaws in WPA3 enable attackers to plausibly launch brute-force attacks (see Dragonblood attack).

Lack of forward secrecy[edit]

WPA and WPA2 do not provide forward secrecy, meaning that once an adverse person discovers the pre-shared key, they can potentially decrypt all packets encrypted using that PSK transmitted in the future and even past, which could be passively and silently collected by the attacker. This also means an attacker can silently capture and decrypt others’ packets if a WPA-protected access point is provided free of charge at a public place, because its password is usually shared to anyone in that place. In other words, WPA only protects from attackers who do not have access to the password. Because of that, it’s safer to use Transport Layer Security (TLS) or similar on top of that for the transfer of any sensitive data. However starting from WPA3, this issue has been addressed.[18]

WPA packet spoofing and decryption[edit]

In 2013, Mathy Vanhoef and Frank Piessens[36] significantly improved upon the WPA-TKIP attacks of Erik Tews and Martin Beck.[37][38] They demonstrated how to inject an arbitrary number of packets, with each packet containing at most 112 bytes of payload. This was demonstrated by implementing a port scanner, which can be executed against any client using WPA-TKIP. Additionally, they showed how to decrypt arbitrary packets sent to a client. They mentioned this can be used to hijack a TCP connection, allowing an attacker to inject malicious JavaScript when the victim visits a website.

In contrast, the Beck-Tews attack could only decrypt short packets with mostly known content, such as ARP messages, and only allowed injection of 3 to 7 packets of at most 28 bytes. The Beck-Tews attack also requires quality of service (as defined in 802.11e) to be enabled, while the Vanhoef-Piessens attack does not. Neither attack leads to recovery of the shared session key between the client and Access Point. The authors say using a short rekeying interval can prevent some attacks but not all, and strongly recommend switching from TKIP to AES-based CCMP.

Halvorsen and others show how to modify the Beck-Tews attack to allow injection of 3 to 7 packets having a size of at most 596 bytes.[39] The downside is that their attack requires substantially more time to execute: approximately 18 minutes and 25 seconds. In other work Vanhoef and Piessens showed that, when WPA is used to encrypt broadcast packets, their original attack can also be executed.[40] This is an important extension, as substantially more networks use WPA to protect broadcast packets, than to protect unicast packets. The execution time of this attack is on average around 7 minutes, compared to the 14 minutes of the original Vanhoef-Piessens and Beck-Tews attack.

The vulnerabilities of TKIP are significant because WPA-TKIP had been held before to be an extremely safe combination; indeed, WPA-TKIP is still a configuration option upon a wide variety of wireless routing devices provided by many hardware vendors. A survey in 2013 showed that 71% still allow usage of TKIP, and 19% exclusively support TKIP.[36]

WPS PIN recovery[edit]

A more serious security flaw was revealed in December 2011 by Stefan Viehböck that affects wireless routers with the Wi-Fi Protected Setup (WPS) feature, regardless of which encryption method they use. Most recent models have this feature and enable it by default. Many consumer Wi-Fi device manufacturers had taken steps to eliminate the potential of weak passphrase choices by promoting alternative methods of automatically generating and distributing strong keys when users add a new wireless adapter or appliance to a network. These methods include pushing buttons on the devices or entering an 8-digit PIN.

The Wi-Fi Alliance standardized these methods as Wi-Fi Protected Setup; however, the PIN feature as widely implemented introduced a major new security flaw. The flaw allows a remote attacker to recover the WPS PIN and, with it, the router’s WPA/WPA2 password in a few hours.[41] Users have been urged to turn off the WPS feature,[42] although this may not be possible on some router models. Also, the PIN is written on a label on most Wi-Fi routers with WPS, and cannot be changed if compromised.

WPA3 introduces a new alternative for the configuration of devices that lack sufficient user interface capabilities by allowing nearby devices to serve as an adequate UI for network provisioning purposes, thus mitigating the need for WPS.[11]

MS-CHAPv2 and lack of AAA server CN validation[edit]

Several weaknesses have been found in MS-CHAPv2, some of which severely reduce the complexity of brute-force attacks, making them feasible with modern hardware. In 2012 the complexity of breaking MS-CHAPv2 was reduced to that of breaking a single DES key (work by Moxie Marlinspike and Marsh Ray). Moxie advised: «Enterprises who are depending on the mutual authentication properties of MS-CHAPv2 for connection to their WPA2 Radius servers should immediately start migrating to something else.»[43]

Tunneled EAP methods using TTLS or PEAP which encrypt the MSCHAPv2 exchange are widely deployed to protect against exploitation of this vulnerability. However, prevalent WPA2 client implementations during the early 2000s were prone to misconfiguration by end users, or in some cases (e.g. Android), lacked any user-accessible way to properly configure validation of AAA server certificate CNs. This extended the relevance of the original weakness in MSCHAPv2 within MiTM attack scenarios.[44] Under stricter compliance tests for WPA2 announced alongside WPA3, certified client software will be required to conform to certain behaviors surrounding AAA certificate validation.[11]

Hole196[edit]

Hole196 is a vulnerability in the WPA2 protocol that abuses the shared Group Temporal Key (GTK). It can be used to conduct man-in-the-middle and denial-of-service attacks. However, it assumes that the attacker is already authenticated against Access Point and thus in possession of the GTK.[45][46]

Predictable Group Temporal Key (GTK)[edit]

In 2016 it was shown that the WPA and WPA2 standards contain an insecure expository random number generator (RNG). Researchers showed that, if vendors implement the proposed RNG, an attacker is able to predict the group key (GTK) that is supposed to be randomly generated by the access point (AP). Additionally, they showed that possession of the GTK enables the attacker to inject any traffic into the network, and allowed the attacker to decrypt unicast internet traffic transmitted over the wireless network. They demonstrated their attack against an Asus RT-AC51U router that uses the MediaTek out-of-tree drivers, which generate the GTK themselves, and showed the GTK can be recovered within two minutes or less. Similarly, they demonstrated the keys generated by Broadcom access daemons running on VxWorks 5 and later can be recovered in four minutes or less, which affects, for example, certain versions of Linksys WRT54G and certain Apple AirPort Extreme models. Vendors can defend against this attack by using a secure RNG. By doing so, Hostapd running on Linux kernels is not vulnerable against this attack and thus routers running typical OpenWrt or LEDE installations do not exhibit this issue.[47]

KRACK attack[edit]

In October 2017, details of the KRACK (Key Reinstallation Attack) attack on WPA2 were published.[48][49] The KRACK attack is believed to affect all variants of WPA and WPA2; however, the security implications vary between implementations, depending upon how individual developers interpreted a poorly specified part of the standard. Software patches can resolve the vulnerability but are not available for all devices.[50]

Dragonblood attack[edit]

In April 2019, serious design flaws in WPA3 were found which allow attackers to perform downgrade attacks and side-channel attacks, enabling brute-forcing the passphrase, as well as launching denial-of-service attacks on Wi-Fi base stations.[51]

In December 2020, a paper titled Dragonblood is Still Leaking: Practical Cache-based Side-Channel in the Wild was published, showing that while some implementations were patched, the main vulnerability (the hash-to-group function) was not, due to the need for backward compatibility.[52]

References[edit]

- ^ «Understanding WEP Weaknesses». Wiley Publishing. Retrieved 2010-01-10.

- ^ a b «Wi-Fi Alliance® introduces security enhancements | Wi-Fi Alliance». www.wi-fi.org. Retrieved 2018-01-09.

- ^ Meyers, Mike (2004). Managing and Troubleshooting Networks. Network+. McGraw Hill. ISBN 978-0-07-225665-9.

- ^ Ciampa, Mark (2006). CWNA Guide to Wireless LANS. Networking. Thomson.

- ^ Huang, Jianyong; Seberry, Jennifer; Susilo, Willy; Bunder, Martin (2005). «Security analysis of Michael: the IEEE 802.11i message integrity code». International Conference on Embedded and Ubiquitous Computing: 423–432. Retrieved 26 February 2017.

- ^ «Battered, but not broken: understanding the WPA crack». Ars Technica. 2008-11-06.

- ^ Dragomir, D.; Gheorghe, L.; Costea, S.; Radovici, A. (2016). «A Survey on Secure Communication Protocols for IoT Systems». 2016 International Workshop on Secure Internet of Things (SIoT). pp. 47–62. doi:10.1109/siot.2016.012. ISBN 978-1-5090-5091-8. S2CID 66466.

- ^ Jonsson, Jakob. «On the Security of CTR + CBC-MAC» (PDF). NIST. Retrieved 2010-05-15.

- ^ Jonsson, Jakob (2003). «On the Security of CTR + CBC-MAC» (PDF). Selected Areas in Cryptography. Lecture Notes in Computer Science. Vol. 2595. pp. 76–93. doi:10.1007/3-540-36492-7_7. ISBN 978-3-540-00622-0. Retrieved 2019-12-11.

- ^ «WPA2 Security Now Mandatory for Wi-Fi CERTIFIED Products». Wi-Fi Alliance. Retrieved 2013-02-28.

- ^ a b c d Dawn Kawamoto (8 January 2018). «Wi-Fi Alliance Launches WPA2 Enhancements and Debuts WPA3». DARKReading.

- ^ «WPA3 protocol will make public Wi-Fi hotspots a lot more secure». Techspot. 9 January 2018.

- ^ «Wi-Fi Alliance® introduces Wi-Fi CERTIFIED WPA3™ security | Wi-Fi Alliance». www.wi-fi.org. Retrieved 2020-06-20.

- ^ a b «File Download | Wi-Fi Alliance». www.wi-fi.org. Retrieved 2020-06-20.

- ^ «Wi-Fi Alliance introduces Wi-Fi Certified WPA3 security | Wi-Fi Alliance». www.wi-fi.org. Retrieved 2018-06-26.

- ^ «Wi-Fi Certified WPA3 Program». Retrieved 2018-06-27.

- ^ Wi-Fi Gets More Secure: Everything You Need to Know About WPA3

- ^ a b «The Next Generation of Wi-Fi Security Will Save You From Yourself». Wired. Retrieved 2018-06-26.

- ^ «WPA3 Will Enhance WI-FI Security» (PDF). U.S. National Security Agency, Cybersecurity Report. June 2018.

- ^ a b «Wi-Fi Protected Access White Paper». Wi-Fi Alliance. Archived from the original on 2008-09-14. Retrieved 2008-08-15.

WPA is both forward and backward-compatible and is designed to run on existing Wi-Fi devices as a software download.

- ^ «Wi-Fi Alliance: Glossary». Archived from the original on 2010-03-04. Retrieved 2010-03-01.

- ^ Each character in the passphrase must have an encoding in the range of 32 to 126 (decimal), inclusive. (IEEE Std. 802.11i-2004, Annex H.4.1)

The space character is included in this range. - ^ «IEEE SA — IEEE 802.11-2020». SA Main Site. Retrieved 2022-02-06.

- ^ van Rantwijk, Joris (2006-12-06). «WPA key calculation — From passphrase to hexadecimal key». Retrieved 2011-12-24.

- ^ «Data rate will not exceed 54 Mbps when WEP or TKIP encryption is configured».

- ^ «Wi-Fi Alliance: Definition of EAP (Extensible Authentication Protocol)». Wi-Fi Alliance Featured Topics.

- ^ «Wi-Fi Alliance expands Wi-Fi Protected Access Certification Program for Enterprise and Government Users». Wi-Fi Alliance Press Release.

- ^ «Wi-Fi CERTIFIED™ expanded to support EAP-AKA and EAP-FAST authentication mechanisms». Wi-Fi Alliance Featured Topics.

- ^ info@aradial.com. «Radius Server software and AAA RADIUS billing systems — Aradial». Aradial.com. Retrieved 16 October 2017.

- ^ «Church of Wifi WPA-PSK Rainbow Tables». The Renderlab. Retrieved 2019-01-02.

- ^ «WPA2 wireless security cracked». ScienceDaily. doi:10.1504/IJICS.2014.059797. Retrieved 2014-04-30.

- ^ «Exposing WPA2 security protocol vulnerabilities». Inderscience.metapress.com. International Journal of Information and Computer Security. 2014-03-13. Archived from the original on 2014-03-22. Retrieved 2014-04-30.

- ^ «Researchers Outline How to Crack WPA2 Security». SecurityWeek.Com. 2014-03-24. Retrieved 2014-04-30.

- ^ «WPA2 wireless security cracked». Phys.org. 2014-03-20. Retrieved 2014-05-16.

- ^ «Exposing WPA2 Paper». InfoSec Community. 2014-05-02. Retrieved 2014-05-16.

- ^ a b

Vanhoef, Mathy; Piessens, Frank (May 2013). «Practical verification of WPA-TKIP vulnerabilities» (PDF). Proceedings of the 8th ACM SIGSAC symposium on Information, computer and communications security. ASIA CCS ’13. pp. 427–436. doi:10.1145/2484313.2484368. ISBN 9781450317672. S2CID 7639081. - ^

«Practical Attacks against WEP and WPA» (PDF). Retrieved 2010-11-15. - ^

«Enhanced TKIP Michael Attacks» (PDF). Retrieved 2010-11-15. - ^

Halvorsen, Finn M.; Haugen, Olav; Eian, Martin; Mjølsnes, Stig F. (September 30, 2009). «An Improved Attack on TKIP». Identity and Privacy in the Internet Age. Lecture Notes in Computer Science. Vol. 5838. pp. 120–132. doi:10.1007/978-3-642-04766-4_9. ISBN 978-3-642-04765-7. - ^ Vanhoef, Mathy; Piessens, Frank (December 2014). «Advanced Wi-Fi attacks using commodity hardware» (PDF). Proceedings of the 30th Annual Computer Security Applications Conference. ACSAC ’14. pp. 256–265. doi:10.1145/2664243.2664260. ISBN 9781450330053. S2CID 3619463.

- ^ Viehbock, Stefan (26 December 2011). «Brute forcing Wi-Fi Protected Setup» (PDF).

- ^ «Vulnerability Note VU#723755 — WiFi Protected Setup (WPS) PIN brute force vulnerability». Kb.cert.org. Retrieved 16 October 2017.

- ^ «Divide and Conquer: Cracking MS-CHAPv2 with a 100% success rate». Moxie Marlinspike. Archived from the original on 2016-03-16. Retrieved 2012-08-03.

- ^ «Is WPA2 Security Broken Due to Defcon MS-CHAPv2 Cracking?». 31 July 2012.

- ^ «Mojo Networks Scalable Secure Cloud Managed WiFi WPA2 Hole196 Vulnerability». Airtightnetworks.com. Retrieved 16 October 2017.

- ^ Tangent, The Dark. «DEF CON® Hacking Conference — DEF CON 18 Archive». Defcon.org. Retrieved 16 October 2017.

- ^

Vanhoef, Mathy; Piessens, Frank (August 2016). «Predicting, Decrypting, and Abusing WPA2/802.11 Group Keys» (PDF). Proceedings of the 25th USENIX Security Symposium: 673–688. - ^ «KRACK Attacks: Breaking WPA2». Krackattacks.com. Retrieved 16 October 2017.

- ^ «Severe flaw in WPA2 protocol leaves Wi-Fi traffic open to eavesdropping». Arstechnica.com. 16 October 2017. Retrieved 16 October 2017.

- ^ Chacos, Brad; Simon, Michael. «KRACK Wi-Fi attack threatens all networks: How to stay safe and what you need to know». PCWorld. Retrieved 2018-02-06.

- ^ Vanhoef, Mathy; Ronen, Eyal. «Dragonblood: A Security Analysis of WPA3’s SAE Handshake» (PDF). Retrieved 2019-04-17.

- ^ De Almeida Braga, Daniel; Fouque, Pierre-Alain; Sabt, Mohamed (2020-12-08). «Dragonblood is Still Leaking: Practical Cache-based Side-Channel in the Wild». Annual Computer Security Applications Conference (PDF). ACSAC ’20. New York, NY, USA: Association for Computing Machinery. pp. 291–303. doi:10.1145/3427228.3427295. ISBN 978-1-4503-8858-0. S2CID 227305861.

External links[edit]

- Official standards document: IEEE Std 802.11i-2004 (PDF). IEEE (The Institute of Electrical and Electronics Engineers, Inc.). 23 July 2004. ISBN 0-7381-4074-0.

- Wi-Fi at Curlie

- Wi-Fi Alliance’s Interoperability Certificate page

- Weakness in Passphrase Choice in WPA Interface, by Robert Moskowitz. Retrieved March 2, 2004.

- The Evolution of 802.11 Wireless Security, by Kevin Benton, April 18th 2010 Archived 2016-03-02 at the Wayback Machine