Интернет – это незаменимый источник информации, коммуникации и развлечений. Однако, в большинстве стран, доступ к определенным веб-сайтам может быть ограничен правительством или провайдерами связи. Для того чтобы обойти такие ограничения и получить безграничный доступ в интернет, можно установить антизапрет на роутер.

Антизапрет – это техническое решение, которое позволяет обойти блокировку определенных веб-сайтов и сервисов. Прежде всего, необходимо выбрать подходящий метод антизапрета в зависимости от использованного роутера и доступных инструментов. Затем следует выполнить несколько шагов для настройки антизапрета на роутере.

Установка антизапрета на роутер – это процесс, который может быть достаточно сложным. Поэтому важно внимательно ознакомиться с инструкцией по установке и следовать ей точно. В этой статье мы подробно рассмотрим несколько популярных методов установки антизапрета на роутер и дадим подробную инструкцию по каждому из них.

Помните, что обход запрета на определенные веб-сайты и сервисы может быть незаконным в вашей стране. Пожалуйста, убедитесь, что вы выполняете все действия в соответствии с законами вашей страны, и не используйте антизапрет для незаконных целей.

Содержание

- Установка антизапрета на роутер: полный гид

- Шаг 1: Подготовка и обновление прошивки

- Шаг 2: Получение актуальной конфигурации роутера

- Шаг 3: Подключение к роутеру через командную строку

- Шаг 4: Настройка антизапрета согласно вашему провайдеру

- Шаг 5: Тестирование работоспособности антизапрета

Установка антизапрета на роутер: полный гид

Шаг 1: Подготовка

Перед установкой антизапрета на роутер вам понадобится следующее:

| № | Предмет |

|---|---|

| 1 | ПК (компьютер) |

| 2 | Роутер |

| 3 | USB-флешка |

| 4 | Соединение с интернетом |

Шаг 2: Загрузка прошивки

1. Перейдите на официальный сайт антизапрета и выберите раздел «Скачать».

2. Выберите подходящую для вашего роутера прошивку и скачайте ее на ПК.

3. Подключите USB-флешку к ПК и скопируйте на нее скачанную прошивку.

Шаг 3: Обновление прошивки

1. Подключите USB-флешку к роутеру.

2. Откройте веб-браузер и введите IP-адрес роутера.

3. Войдите в настройки роутера, используя логин и пароль администратора.

4. В разделе «Обновление прошивки» найдите опцию «Выбрать файл» и выберите прошивку на USB-флешке.

5. Нажмите кнопку «Обновить прошивку» и дождитесь завершения процесса.

Шаг 4: Проверка

1. Перезагрузите роутер.

2. Перейдите на любой заблокированный ресурс, чтобы убедиться, что антизапрет успешно установлен.

Поздравляем! Теперь вы знаете, как установить антизапрет на роутер. Пользуйтесь интернетом без ограничений!

Шаг 1: Подготовка и обновление прошивки

Прежде чем начать установку антизапрета на роутер, вам необходимо подготовиться и обновить прошивку вашего устройства. Этот шаг крайне важен, так как обновление прошивки поможет вам исправить возможные ошибки и улучшить работу устройства.

1. Определите модель своего роутера. Обычно информацию о модели можно найти на наклейке на самом устройстве или в инструкции к нему.

2. После того как вы определили модель роутера, посетите официальный сайт производителя, чтобы скачать последнюю версию прошивки.

3. Не забудьте создать резервную копию настроек вашего роутера. Это позволит вам восстановить настройки в случае непредвиденных проблем.

4. Следуйте инструкциям производителя по обновлению прошивки для вашего конкретного устройства. В процессе обновления прошивки, ваш роутер может выключиться на короткое время, поэтому не паникуйте в случае временного пропадания интернета.

5. После успешного обновления прошивки, проверьте работоспособность устройства и его настройки. Убедитесь, что все параметры соответствуют правильным значениям.

6. Поздравляю! Вы успешно подготовили и обновили прошивку вашего роутера. Теперь вы готовы приступить к следующим шагам установки антизапрета на ваше устройство.

Шаг 2: Получение актуальной конфигурации роутера

Для установки антизапрета на роутер вам необходимо получить актуальную конфигурацию устройства. Эта информация понадобится вам для настройки специальных параметров.

Чтобы получить конфигурацию, вам потребуется доступ к веб-интерфейсу роутера. Откройте любой браузер и в адресной строке введите IP-адрес вашего роутера. Обычно он указан на корпусе устройства или в документации.

После ввода IP-адреса нажмите клавишу Enter. Откроется страница веб-интерфейса роутера.

На странице веб-интерфейса вам потребуется ввести логин и пароль для доступа к настройкам роутера. Обычно эта информация указана на корпусе устройства или в документации.

После успешной авторизации вам откроется главное меню веб-интерфейса роутера. Здесь вы сможете увидеть различные разделы и настройки роутера.

Найдите в меню раздел, который содержит информацию о конфигурации роутера. Обычно он называется «Настройки», «Сеть» или «Система». В этом разделе вы сможете найти актуальную конфигурацию устройства.

Для получения актуальной конфигурации роутера вам нужно сохранить эту информацию. Для этого нажмите на кнопку «Сохранить» или «Экспорт». Выберите место для сохранения файла и назовите его соответствующим образом, чтобы вы смогли легко найти его в дальнейшем.

Полученный файл с конфигурацией роутера будет иметь расширение .txt или .conf. Он содержит все параметры и настройки роутера, которые необходимы для установки антизапрета.

Таким образом, вы успешно получили актуальную конфигурацию роутера, которая понадобится вам в дальнейших шагах установки антизапрета.

Шаг 3: Подключение к роутеру через командную строку

Чтобы продолжить процесс установки антизапрета на роутер, необходимо подключиться к нему с помощью командной строки. В этом разделе будет рассмотрено, как выполнить данное действие.

Выполнение данного шага потребует использования программы для работы с командной строкой. В операционной системе Windows удобно использовать программу PuTTY, в Linux и macOS можно воспользоваться встроенным в систему терминалом.

Для начала необходимо определить IP-адрес вашего роутера. Эту информацию можно найти в настройках вашего компьютера или воспользоваться командой ipconfig в командной строке.

Запустите программу для работы с командной строкой и введите следующую команду:

| Команда | Описание |

ssh [ваш_IP-адрес] |

Подключение к роутеру через протокол SSH. |

После выполнения команды, вам может быть предложено ввести логин и пароль для доступа к роутеру. Обратитесь к руководству по вашему роутеру для получения данных учетной записи.

После успешного входа, вы будете подключены к командной строке вашего роутера, где можно будет продолжить настройку антизапрета.

Шаг 4: Настройка антизапрета согласно вашему провайдеру

Для успешной работы антизапрета необходимо установить параметры, соответствующие вашему интернет-провайдеру.

Перед выполнением этого шага, убедитесь, что у вас есть следующая информация:

- IP-адреса DNS-серверов вашего провайдера.

- Порты, которые блокируются вашим провайдером.

Далее следует выполнить следующие действия:

- Откройте браузер и в адресной строке введите IP-адрес вашего роутера.

- Войдите в настройки роутера, используя ваш логин и пароль.

- Найдите раздел «Настройки сети» или «DNS-серверы».

- Внесите IP-адреса DNS-серверов вашего провайдера в соответствующие поля.

- Сохраните изменения и перезагрузите роутер.

- Теперь необходимо настроить проблемные порты. Найдите раздел «Фильтры» или «Firewall» в настройках роутера.

- Добавьте исключения для портов, которые блокируются вашим провайдером. Укажите требуемые порты и протоколы для исключений.

- Сохраните изменения и перезагрузите роутер.

После выполнения этих шагов антизапрет должен корректно работать для вашего провайдера.

Шаг 5: Тестирование работоспособности антизапрета

После выполнения всех предыдущих шагов, на данном этапе необходимо протестировать работоспособность установленного антизапрета на роутере. Для этого выполните следующие действия:

- Откройте веб-браузер на любом устройстве, подключенном к сети роутера.

- Введите адрес заблокированного сайта в адресной строке браузера.

- Нажмите клавишу Enter или кнопку «Перейти».

- Если сайт открывается и вы видите его содержимое, то антизапрет успешно установлен и функционирует.

- Если сайт не открывается или вы получаете сообщение об ошибке, попробуйте провести дополнительную отладку, проверив настройки роутера и выполненные на предыдущих шагах действия.

В случае возникновения проблем с работой антизапрета, рекомендуется обратиться к документации на используемую модель роутера или к специалисту сетевых технологий для получения дополнительной помощи.

antizapret

Инструкция по настройки роутера с OpenWrt для обхода блокировок.

Все DNS запросы идут через HTTPS (DOH).

Роутер перенаправляет запросы (на адреса из списка) через VPN.

1. Установка DNS HTTPS Proxy

Можно через ssh: https://openwrt.org/docs/guide-user/services/dns/doh_dnsmasq_https-dns-proxy

Для LiCI можно через интерфейс (System->Software) https-dns-proxy

2. Установка OpenVPN

Можно через ssh: https://openwrt.org/docs/guide-user/services/vpn/openvpn/client

Для LiCI можно через интерфейс (System->Software) luci-app-openvpnФайлы конфигурации .OVPN можно найти на (https://www.vpngate.net/en/)

Файл конфигурации .OVPN должен содержать строку

route-noexec, для того чтобы не создавать маршрутизацию по умолчанию через vpn при подключении

3. Настройка OpenVPN через интерфейс

Применяем настройки фаервола:

uci commit firewall && /etc/init.d/firewall restart

4. Настраиваем перенаправление заблокированных адресов

Создаем файл /etc/pro-route/hosts для хранения хостов, которые нужно перенаправлять на vpn

185.167.98.127 # rutracker.org 45.132.105.85 # rutracker.org 104.20.42.23 # 4pda.ru 104.20.41.23 # 4pda.ru kinobase.org kinokrad.co kinokrad.net kinokong.ws kinokong.cc hdrezka.ag hdrezka.cm rezka.ag

Создаем скрипт /etc/pro-route/apply.sh (добавлет статический маршрут для адресов из файла hosts)

#!/bin/bash iface="$1" [ -z "$iface" ] && exit logger -t pro-route "Add custom routes for '$iface'" input="/etc/pro-route/hosts" while IFS= read -r line do host=$(echo $line | awk -F# '{print $1}') [ -z "$host" ] && continue route add $host $iface logger -t pro-route "Make route for '$host'" done < "$input"

Даем права на запуск скрипта /etc/pro-route/apply.sh

chmod +x /etc/pro-route/apply.sh

Добавляем код в /etc/openvpn.user. Скрипт будет выполнятся каждый раз при запуске интерфейса (т.к. при разрыве vpn соединения маршруты сбрасываются).

[ "$ACTION" = "up" ] && /bin/sh /etc/pro-route/apply.sh tun0

5. Настраиваем автопереподключение к vpn

Соединение с vpn может быть установлено, но маршруты не пробрасываться, по этому проверяем через доступ к тестовому ресурсу. Так же проверяем шлюз, через который идет соединение, т.к. провайдер может подменять заблокированный ресурс на заглушку.

Создаем скрипт /etc/pro-route/check.sh

#!/bin/bash log(){ echo $1 logger -t pro-route $1 } host="$1" gate="$2" if [ -z "$host" ] || [ -z "$gate" ] then log "Bad params." exit fi success=False i=1 while [ $i -le 3 ] do log "Checking vpn connecton by host '$host' ($i)." res=$(/bin/traceroute $host -m 3 -w 3) if [[ "$res" = *"$gate"* ]] then success=True log "Success" break else log "Fail" fi sleep 3 i=$((i+1)) done if [ $success = False ] then log "Restart vpn" /etc/init.d/openvpn restart fiДаем права на запуск скрипта /etc/pro-route/check.sh

chmod +x /etc/pro-route/check.shДобавляем срипт в планировщик

*/10 * * * * /bin/sh /etc/pro-route/check.sh rutracker.org vpngate

Время на прочтение

23 мин

Количество просмотров 121K

Прошло почти 3 месяца с моей предыдущей статьи, я решил написать ещё одну. Она частично будет повторять мою предыдущую статью и статью, на основе которой она была написана. Исходя из различных комментариев на форумах и под этими статьями, я попытался в этой инструкции показать, как можно использовать различные обходы блокировок. Для большинства специалистов по этой теме ничего нового тут не будет. А для остальных, думаю, будет что почитать и чем заняться на досуге. Сильно страшного в этой инструкции, как и в предыдущих, ничего нет, нужно просто двигаться по ней, не пропуская ни одного шага.

Версия бота: 2.0 от 15.02.2023

Итак, зачем нужен этот обход блокировок:

-

Для захода на необходимые сайты, которые блокируются в любой конкретной стране.

-

Для «обмана» сайтов из других стран, которые не хотят работать для граждан конкретной страны.

С помощью действий, описанных в этой статье, Вы сможете подключить все устройства домашней сети (телефоны, смарт-тв, компьютеры и ноутбуки и другие «домашние» устройства) к данному обходу блокировок, а также подключаться к Вашему роутеру не из дома и пользоваться его обходом блокировок для доступа к любимым сайтам и приложениям. Кроме того, из обеих этих сетей (домашней и через подключение к роутеру), из любого браузера можно будет пользоваться onion-сайтами.

В данной статье будет описана работа телеграм-бота, написанного на python. С его помощью будет возможна установка данного обхода с небольшими предварительными настройками, а также работа со списками блокировок.

Для каждого конкретного обхода блокировок, мы будем устанавливать свой список сайтов и ip адресов для обхода. Изменять любой из этих списков будет достаточно легко (через телеграм бот, либо вручную, но тоже несложно), потому не пугайтесь. Частью функционала Вы можете и не пользоваться — Ваше право. Весь код будет в открытом доступе, информация о Ваших данных будет храниться на локальном роутере.

Статья разбита на 2 части. Первая для тех, кому «побыстрее чтоб работало», и для тех, кто хочет покопаться в настройках и понять как это всё работает. Так что не пугайтесь размеров статьи

Необходимо

-

Любой Keenetic с поддержкой USB;

-

Актуальная версия KeeneticOs (на данный момент 3.8.3);

-

Flash-накопитель размером от 1Гб;

-

Не побояться прочитать инструкцию;

-

Около 30 минут времени, попивая кофе. Основная часть работы это будет время ожидания установки.

Подготовка Flash-накопителя, роутера и установка Entware

-

Используем инструкцию на сайте Keenetic. Для корректной работы телеграм-бота нам необходим будет файл подкачки. Возможно на «старших» моделях роутера это будет и необязательно, тогда можно воспользоваться предыдущей инструкцией (без файла подкачки), но на моём Keenetic Extra 1711 файл подкачки необходим. На флешке необходимо создать два раздела, один Linux Swap, второй — Ext4. Можно вместо Ext4 использовать NTFS, но для этого необходимо будет установить соответствующий компонент. Для работы с разделами в данной статье используется MiniTool Partition Wizard. Если что на всем известных сайтах можно найти взломанную версию, хотя, может, и бесплатная сработает.

-

Для установки Entware воспользуемся инструкцией на официальном сайте Keenetic.

-

Скачиваем mipsel.

-

Вставляем отформатированную флешку в роутер.

-

Заходим в раздел Управление – Приложения и выбираем нашу флешку.

В настройках роутера предварительно должно быть включено приложение «Сервер SMB» для доступа к подключаемым USB-дискам по сети.

-

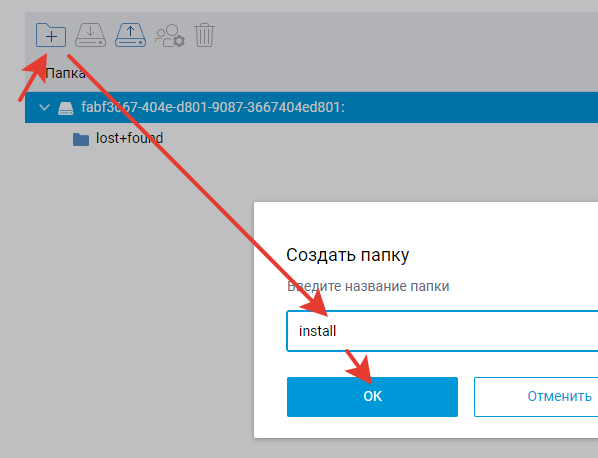

Создаём папку install:

-

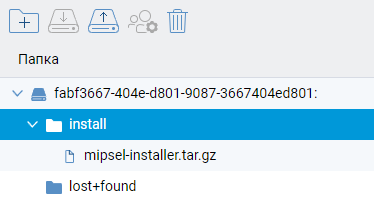

Ставим курсор на новую папку и импортируем туда файл mipsel с компьютера с помощью третьей иконки:

-

В настройках роутера заходим в раздел Управление – OPKG, выбираем нашу флешку и удаляем сценарий, если он есть и нажимаем кнопку Сохранить:

-

Примерно спустя минуту заходим обратно в Управление – Приложения и выбираем нашу флешку. Видим, что у нас установился entware по наличию некоторого количества папок. Можно также в Диагностике посмотреть ход установки:

-

Установим необходимые компоненты роутера. В настройках роутера заходим в Общие настройки -> Изменить набор компоненты:

-

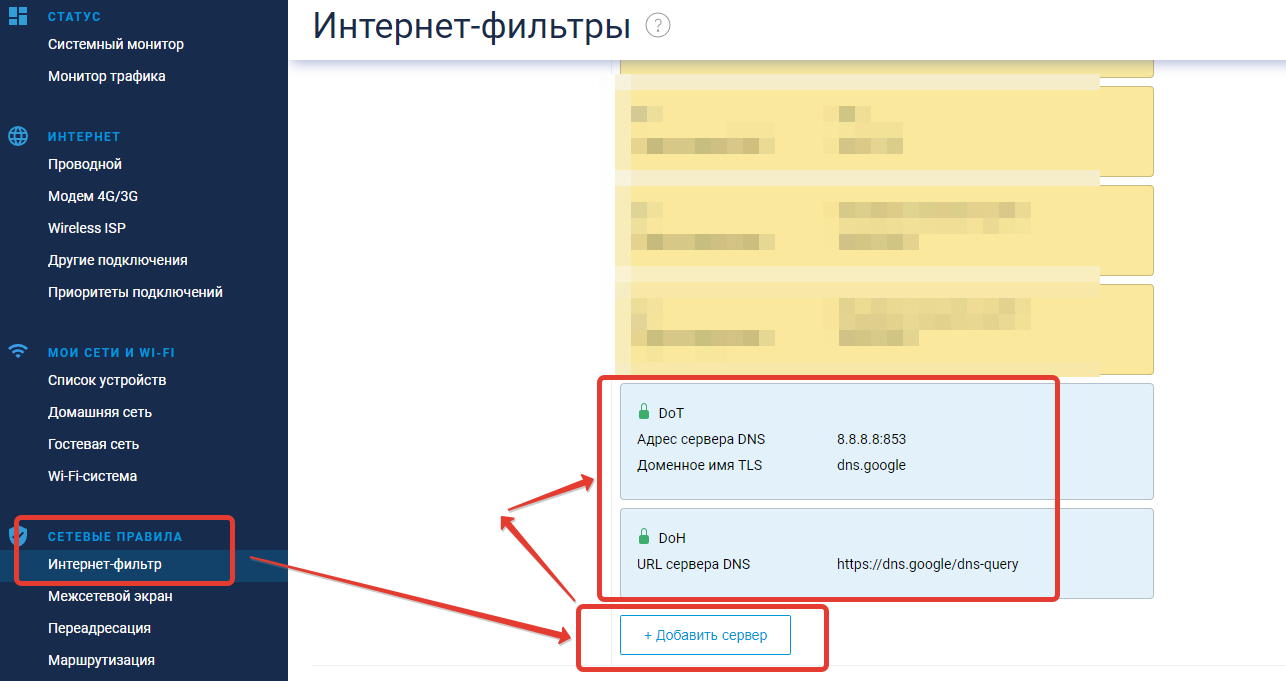

Поиском ищем следующие компоненты «Прокси-сервер DNS-over-TLS», «Прокси-сервер DNS-over-HTTPS», «Протокол IPv6», «SSTP VPN-сервер», «Подготовка открытых пакетов OPKG» и «Сервер SSH» затем, после обновления и перезагрузки роутера ещё следующие компоненты: «Модули ядра подсистемы Netfilter», «Пакет расширения Xtables-addons для Netfilter» и ещё раз перезагружаем роутер.

-

Заходим в «Сетевые правила» —> «Интернет-фильтр» и добавляем серверы DNS-over-TLS и DNS-over-HTTPS. У TLS адрес сервера 8.8.8.8:853, доменное имя TLS dns.google. У HTTPS сервер dns https://dns.google/dns-query. Должно получиться как на картинке:

-

UPD 02.01.2022: я рекомендую добавить все dns-over-http и *-tls, указанные в этой статье

-

Скачиваем Putty (на данный момент актуально putty-64bit-0.76-installer.msi) и запускаем её. Простенькие настроечки (если что их можно сохранить кнопкой Save):

При возможных предупреждениях соглашаемся (кнопка Accept).

-

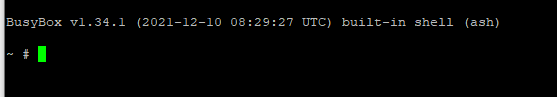

Вводим логин «root» (без кавычек), нажимаем Enter, пароль «keenetic» (также без кавычек) (при вводе пароля курсор не двигается – это нормально), также Enter. Должно отобразиться:

P.S. здесь и далее — для копирование команды в командную строку необходимо скопировать текст на этом сайте и вставить в командную строку с помощью правой кнопкой мыши

-

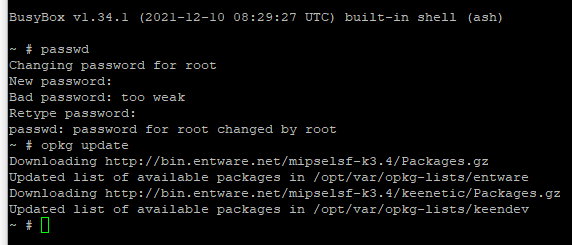

Вводим команду:

passwdи дважды вводим пароль. Курсор при вводе пароля также не двигается.

-

Обновим opkg:

opkg updateУстановка необходимых компонентов

-

Начинаем установку необходимых компонентов.

-

Вводим команду для установки необходимых компонентов Entware.

Сначала устанавливаем необходимые пакеты opkg, затем скачиваем pip для python’a (почему-то он не устанавливается корректно через opkg) и устанавливаем с помощью скрипта. Некоторое время у Вас это займёт, дождитесь. В конце установим три пакета расширения python.

opkg install mc tor tor-geoip bind-dig cron dnsmasq-full ipset iptables wget wget-ssl obfs4 shadowsocks-libev-ss-redir shadowsocks-libev-config python3 python3-pip v2ray trojan

wget https://bootstrap.pypa.io/get-pip.py --no-check-certificate

python get-pip.py

pip install pyTelegramBotAPI

pip install telethon-

Устанавливаем и настраиваем бота. Он будет скачан с сайта гитхаба, это сделано для простоты обновления. Если что, там всегда будет крайняя версия скрипта. Внутри установочника некоторые файлы будут также скачиваться с сайта (по той же причине), но об этом позже.

wget https://raw.githubusercontent.com/tas-unn/bypass_keenetic/master/bot.py --no-check-certificate -O /opt/etc/bot.py

mcedit /opt/etc/bot_config.py -

В редакторе нашего бота нам необходимо:

-

Установить api ключ, который даст вам бот BotFather (в поиске телеграма его можно найти), спросить его команду /newbot, выбрать свободное имя и скопировать необходимый ключ в поле token

-

Копируем Username (логин) телеграма. Он будет использоваться для администрирования. Можно добавить несколько администраторов:

-

И последние две обязательные настроечки берутся с сайта https://my.telegram.org/apps:

-

Обратите внимание, все свои настройки Вы вбиваете и сохраняете на своём роутере. В конце концов код можете посмотреть сами, если умеете это делать.

-

Все данные записываем в файл в нужные места:

-

Это были необходимые минимальные настройки. Дело в том, что бот за Вас будет запрашивать мосты для ТОРа. Вам в телеграм будут лишь приходить уведомления (отключите звук и другие оповещения, чтоб они Вас не раздражали).

-

Ключи для Shadowsocks, Vmess и Trojan необходимо устанавливать будет вручную

-

Чуть ниже этих строк есть настройки, которые можно оставить по умолчанию, но на всякий случай просмотрите их.

-

Запускаем бота:

python /opt/etc/bot.py-

Заходим в свой телеграм-бот, если необходимо нажимаем /start и выбираем сначала Установку и удаление, а затем Установку \ переустановку:

-

В программе Putty можете наблюдать внутренние команды, а в телеграм-боте ход установки, а также полученные ключи от двух ботов. ВНИМАНИЕ: при включенной двухфакторной авторизации телеграма, Вам необходимо будет ввести данные в Putty. Не пугайтесь, всё работает исключительно на Вашем роутере.

-

После фразы, что установка завершена нам необходимо чуть-чуть донастроить роутер.

5. Отключение штатного DNS-сервера и перезагрузка маршрутизатора.

-

Запускаем командную строку в Windows (открываем пуск и начинаем писать «Командная строка» или «cmd»).

-

Пишем (ip роутера поменяете если другой).

telnet 192.168.1.1 -

Логин с паролем вводим от роутера, а не entware (скорее всего admin, а пароль лично Ваш).

-

Вписываем поочерёдно 3 команды:

opkg dns-override

system configuration save

system reboot-

Роутер перезагрузится и Вы сможете пользоваться ботом работы.

-

Внимание: если захотите переустановить флешку с нуля, то Вам необходимо в Putty ввести следующие команды и после перезагрузки роутера приступать к созданию флешки:

no opkg dns-override

system configuration save

system rebootОписание работы телеграм-бота

-

При старте бот имеет 3 кнопки «Установка и удаление», «Ключи и мосты «и «Списки обхода».

-

Первой кнопкой мы частично пользовались при установке.

-

Кнопка «Ключи и мосты» переустанавливает\устанавливает ключи Shadowsocks, Vmess, Trojan, а также мосты Tor. Для мостов Tor существует получение в автоматическом режиме с помощью телеграм.

-

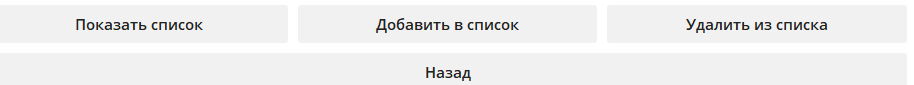

В пункте меню «Списки обхода» создаются кнопки, соответствующие названием файла и папки /opt/etc/unblock/. При изначальной установке там находятся 4 файла shadowsocks.txt, trojan.txt, vmess.txt и tor.txt, поэтому у нас будет 4 кнопки

-

При нажатии на любую из них будет возможность показать конкретный список разблокировок, добавить сайт или ip адрес в список, либо его удалить оттуда.

-

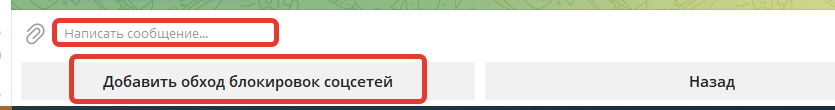

При добавлении существует возможность ЛИБО добавить обход блокировок соцсетей (скачивается вот отсюда и может редактироваться в случае необходимости), ЛИБО написать доменное имя сайта, либо IP-адрес боту:

-

Для удаления просто вписываете необходимый адрес и отправляете его боту.

Подключение к своему роутеру, используя его как собственный VPN

-

На устройствах из дома (wifi, по проводу) всё уже работает, но существует возможность подключаться к вашему роутеру и пользоваться теми же сайтами, которые Вы указали в списках разблокировок.

-

Для этого нужно воспользоваться вот этой инструкцией на сайте Keenetic.

-

А потом можно подключаться через Android, Windows, MacOS, IOs (только платный).

Установка обхода завершена! Можете пользоваться на здоровье!

-

Донаты приветствуются) куда переводить — можно найти в первых строчках бота в комментариях) но всё, естественно, по желанию.

-

Пишите в комментариях чего Вы хотите в следующих версиях.

О чём будет следующая часть статьи:

-

Рассказ о внутренних особенностях установленной системы. Если кто-то хочет покопаться, либо дать совет в настройке — милости просим.

-

Данный обход блокировок сейчас настроен на 2 сервиса — один Hi!Load VPN с помощью технологии Shadowsocks, второй — Тор, но Вы можете сами настроить необходимые Вам сервисы вручную, подключив их к своему телеграм-боту и он также сможет работать!

-

Те люди, которые не хотят тратить на это время, могут этого не делать. Остальные — welcome

-

Для тех, кто до сих пор пользуется программой teamviewer, есть способ чтобы он продолжил работать.

Детальная настройка и всё что с этим связано

-

Для установки VPN сервисов, которые поддерживаются роутером Keenetic (OpenVPN, Wireguard, IpSec, PPTP, L2TP воспользуйтесь инструкциями на официальном сайте Keenetic. Shadowsocks и Tor уже были настроены с помощью установочника телеграм-бота, здесь будет лишь отписание.

-

Через Putty заходим по SSH (см самое начало статьи).

-

Инициализируем ipset, создание множества IP-адресов unblock (100-ipset.sh).

-

Проверьте, что в системе вашего маршрутизатора есть поддержка множества hash:net:

ipset create test hash:net-

Если команда никаких ошибок и сообщений не выдала, значит поддержка есть, и просто следуйте инструкции дальше. В противном случае (есть ошибка) в следующем скрипте вам нужно заменить hash:net на hash:ip. При этом вы потеряете возможность разблокировки по диапазону и CIDR.

Скорее всего ошибок не будет у Вас.

-

Создайте пустое множество адресов с именем unblock при загрузке маршрутизатора. Для этого создайте файл /opt/etc/ndm/fs.d/100-ipset.sh:

mcedit /opt/etc/ndm/fs.d/100-ipset.sh-

Вставляем содержимое с помощью сочетания клавиш Shift+Insert. Далее в этой инструкции мы также будем использовать это сочетания клавиш.

-

Внимание: в данном файле мы создаём ровно столько множеств для обхода блокировок, сколько нам надо. В инструкции показано 3 обхода (shadowsocks, tor и какой-то VPN, подключенный исходя из инструкций на официальном сайте), но их может быть бесконечное множество. Если Вам нужно добавить ещё один обход VPN, то Вам нужно добавить ещё одну строку в следующем файле (по аналогии с 3-5 строками). Также можно удалить 1-2 строки, если будете использовать меньшее количество обходов.

#!/bin/sh [ "$1" != "start" ] && exit 0 ipset create unblocksh hash:net -exist ipset create unblocktor hash:net -exist ipset create unblocktroj hash:net -exist ipset create unblockvmess hash:net -exist #ipset create unblockvpn hash:net -exist #если нужно раскомментируем exit 0

-

Ссылка на скачивание (там будет храниться всегда актуальная информация).

-

После этого нажимаем сохранить (клавиша F2), соглашаемся (Enter) и выход (клавиша F10). Эти сочетания также будут использоваться далее.

-

Дайте права на исполнение:

chmod +x /opt/etc/ndm/fs.d/100-ipset.sh-

Настройка Shadowsocks на примере Highload-VPN. Не является рекламой. Пока там всё бесплатно, они обещают бесплатный доступ с небольшими ограничениями, а есть также платный доступ, доступ к российскому vpn (если например Вы из-за границы и хотите воспользоваться госуслугами или подобными сервисами). Вы можете использовать любой другой сервис, либо настроить самостоятельно Shadowsocks на своём сервере, например по этой инструкции. За основу этого пункта взята эта инструкция.

-

Используем телеграм-бота для получения ключа

-

Через некоторое время Вам в телеграм придёт ключ вида:

ss:/password@serverip:port/?outline=1Есть 2 способа создать файл настроек. Первый через python, вставив полученный ключ в переменную k. Второй «ручками»:

-

В данном ключе есть 3 позиции, которые нам интересны: первая часть до значка собачки (красная), вторая — после собачки до двоеточия (синяя), третья цифры после двоеточия (зелёная).

-

Первая часть это пароль, который закодирован в кодировке base64, поэтому нам нужно её раскодировать. Можем использовать этот сайт. В верхнее поле вставляем первую («красную») часть нашей ссылки и нажимаем кнопку Decode. Появится декодированная строка. Нас будет интересовать пароль, который находится после двоеточия.

-

Возвращаемся в Putty и выполняем команду:

mcedit /opt/etc/shadowsocks.json-

Редактируем наш файл. Изменяем строку server (в моём случае 5.5.5.5) на ip адрес (или доменное имя) из ключа, который мы получили на сайте (см вторую картинку наверх). Это «синяя» часть нашего ключа. «Зелёную» часть нашего ключа копируем в server_port (в моём случае 666). В поле password мы копируем пароль из декодированной строки. local_port изменяем на любой свободный порт. Можно оставить этот:

{

"server":["5.5.5.5"],

"mode":"tcp_and_udp",

"server_port":666,

"password":"mypass",

"timeout":86400,

"method":"chacha20-ietf-poly1305",

"local_address": "::",

"local_port": 1082,

"fast_open": false,

"ipv6_first": true

}Сохраняем и выходим (напомню F2,F10).

-

Редактируем исполняемый файл Shadowsocks:

mcedit /opt/etc/init.d/S22shadowsocks-

Меняем ss-local на ss-redir:

Сохраняем и выходим.

-

Настройка Tor. Эта часть инструкции взята вот отсюда, включая саму статью и комментарии.

-

Удаляем содержимое конфигурационного файла:

cat /dev/null > /opt/etc/tor/torrc-

Ищем мосты для Тора. Их можно найти вот тут или вот тут.

-

Открываем файл конфигурации Тор. Актуальный (только без актуальных мостов) можно всегда скачать отсюда.

mcedit /opt/etc/tor/torrc-

Вставьте (Shift+Insert) содержимое (сразу не закрывайте, дочитайте ещё один пункт):

User root

PidFile /opt/var/run/tor.pid

ExcludeExitNodes {RU},{UA},{AM},{KG},{BY}

StrictNodes 1

TransPort 0.0.0.0:9141

ExitRelay 0

ExitPolicy reject *:*

ExitPolicy reject6 *:*

GeoIPFile /opt/share/tor/geoip

GeoIPv6File /opt/share/tor/geoip6

DataDirectory /opt/tmp/tor

VirtualAddrNetwork 10.254.0.0/16

DNSPort 127.0.0.1:9053

AutomapHostsOnResolve 1

UseBridges 1

ClientTransportPlugin obfs4 exec /opt/sbin/obfs4proxy managed-

В конец этого файла вставляем мосты, полученные через сайт или через телеграм-бот. Перед каждым мостом (строкой) нужно написать слово «Bridge» и поставить пробел. Например:

Bridge obfs4 15.18.22.16:123 C06700D83A2D cert=q34/VfQ+hrUTBto/WhJnwB+BO9jFwBZhNfA iat-mode=0

Bridge obfs4 19.9.1.9:56789 CAF61C9210E5B7638ED00092CD cert=qMUhCi4u/80ecbInGRKAUvGU0cmsiaruHbhaA iat-mode=0-

Сохраняем и выходим.

-

Установочником бота создана папка /opt/etc/unblock. Там располагаются файлы со списками для наших различных обходов. Если Вы устанавливаете вручную, то нужна следующая команда для создания папки:

mkdir /opt/etc/unblock-

Создаём сами списки. Их должно быть ровно столько, сколько обходов мы собираемся создавать. Именно их названия будут использоваться в телеграм-боте для создания списков разблокировок. Напомню, в нашем случае их 3 (вводим последовательно):

mcedit /opt/etc/unblock/shadowsocks.txt

mcedit /opt/etc/unblock/tor.txt

mcedit /opt/etc/unblock/trojan.txt

mcedit /opt/etc/unblock/vmess.txt

mcedit /opt/etc/unblock/vpn1.txt-

В разные файлы мы можем вносить разные домены и ip-адреса. Предлагаю два из них заполнить только одним сайтом, который будет отображать ip адрес, а один из них наполнить основным списком адресов. В моём случае первый файл будет основным, а тор и vpn будет «запасными». В основной вводим свои сайты примерно в таком виде:

rutracker.org

kinozal.tv

2ip.ru

chess.com

#facebooktwitterinstagram

facebook.com

twitter.com

instagram.com

cdninstagram.com

cdnfacebook.com

facebook.net

ads-twitter.com

static.ads-twitter.com

###Пример разблокировки по IP (убрать # в начале строки)

#195.82.146.214

###Пример разблокировки по CIDR (убрать # в начале строки)

#103.21.244.0/22

###Пример разблокировки по диапазону (убрать # в начале строки)

#100.100.100.200-100.100.100.210-

В таком виде фейсубокотвиттероинстаграммы должны открываться через браузер, как и другие сайты из этого списка. Если что мой актуальный список будет тут.

Пока нет способа, который будет работать по маске. Кстати, чтобы узнать какие конкретные домены должны быть внесены в этот список, проще всего зайти через обычный тор-браузер, нажать F12 и зайти на нужный сайт. Во вкладке Network будет список различных доменов, которые используются. Это нужно для тех сайтов, где используется различные другие домены внутри основного сайта.

-

В другие два для проверки добавим по одному сайту: myip.ru и whatismyipaddress.com, а для тора ещё сайт check.torproject.org. В конце концов, изменить списки вы сможете всегда по Вашему желанию либо через Putty, либо через телеграм-бот.

-

Кстати для обхода teamviewer в любой из списков обхода добавить следующие адреса (актуальные взял вот отсюда, предварительно добавив в список обхода основной сайт teamviewer.com, чтоб данный список можно было посмотреть ):

teamviewer.com

217.146.28.192/27

37.252.239.128/27

213.227.180.128/27

188.172.221.96/27

131.100.3.192/27

162.250.7.160/27

188.172.251.192/27

162.220.222.192/27

188.172.214.128/27

162.250.2.192/27

162.220.223.160/27

94.16.21.192/27

185.228.150.128/27

188.172.245.32/27

188.172.192.160/27

213.227.162.64/27

217.146.23.96/27

37.252.227.128/27

185.116.99.128/27

37.252.230.160/27

178.255.155.224/27

213.227.181.64/27

188.172.222.0/27

188.172.223.160/27

217.146.13.96/27

94.16.102.128/27

213.227.178.128/27

94.16.26.64/27

213.227.185.192/27

188.172.235.192/27

37.252.245.96/27

213.227.167.160/27

188.172.201.160/27

217.146.11.128/27

37.252.229.192/27

188.172.203.64/27

37.252.244.192/27

37.252.243.160/27Сохраняем списки и выходим. Создайте хотя бы пустые списки, иначе телеграм-бот их не увидит.

-

Скрипт для заполнения множества unblock IP-адресами заданного списка доменов (unblock_ipset.sh) и дополнительного конфигурационного файла dnsmasq из заданного списка доменов (unblock_dnsmasq.sh).

-

Создадим скрипт /opt/bin/unblock_ipset.sh:

mcedit /opt/bin/unblock_ipset.sh-

Обратите внимание, здесь код разделён на 4 части, т.к. у нас 4 обхода блокировок. Если что добавляем ещё подобные строки, заменяя названия ipset’ов и файлов со списком адресов:

#!/bin/sh

until ADDRS=$(dig +short google.com @localhost -p 40500) && [ -n "$ADDRS" ] > /dev/null 2>&1; do sleep 5; done

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblocksh $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}-[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblocksh $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblocksh $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' | awk '{system("ipset -exist add unblocksh "$1)}'

done < /opt/etc/unblock/shadowsocks.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblocktor $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}-[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblocktor $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblocktor $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' | awk '{system("ipset -exist add unblocktor "$1)}'

done < /opt/etc/unblock/tor.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblockvmess $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}-[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblockvmess $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblockvmess $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' | awk '{system("ipset -exist add unblockvmess "$1)}'

done < /opt/etc/unblock/vmess.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblocktroj $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}-[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblocktroj $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblocktroj $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' | awk '{system("ipset -exist add unblocktroj "$1)}'

done < /opt/etc/unblock/trojan.txt

#script0-

В конце файла я оставил место под скрипты для доп. обходов (нашего vpn1), их нужно вставлять например вместо строки #script0, #script1 итд в зависимости от количества обходов. Актуальную часть скрипта можно отсюда, а на данный момент:

# unblockvpn - множество

# vpn1.txt - название файла со списком обхода

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblockvpn $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}-[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblockvpn $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblockvpn $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' | awk '{system("ipset -exist add unblockvpn "$1)}'

done < /opt/etc/unblock/vpn1.txt-

Даём права на использование:

chmod +x /opt/bin/unblock_ipset.sh-

Создадим скрипт /opt/bin/unblock_dnsmasq.sh:

mcedit /opt/bin/unblock_dnsmasq.sh#!/bin/sh

cat /dev/null > /opt/etc/unblock.dnsmasq

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' && continue

echo "ipset=/$line/unblocktor" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/tor.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' && continue

echo "ipset=/$line/unblocksh" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/shadowsocks.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' && continue

echo "ipset=/$line/unblockvmess" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/vmess.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' && continue

echo "ipset=/$line/unblocktroj" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/trojan.txt

#script0

#script1

#script2

#script3

#script4

#script5

#script6

#script7

#script8

#script9-

Здесь аналогичная картина — код разбит на 4 частиDYBVF. При необходимости увеличиваем за счёт #script0 и т.д пока так (актуальную знаете где взять):

#vpn1 и unblockvpn меняем

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' && continue

echo "ipset=/$line/unblockvpn" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/vpn1.txtСохраняем и выходим.

-

Даём права на использование:

chmod +x /opt/bin/unblock_dnsmasq.sh-

Запускаем скрипт и затем проверяем создался ли файл. Здесь 2 команды, вводим последовательно:

unblock_dnsmasq.sh

cat /opt/etc/unblock.dnsmasqКартина будет примерно такая:

-

Скрипт ручного принудительного обновления системы после редактирования списка доменов (unblock_update.sh). Создаём его:

mcedit /opt/bin/unblock_update.sh-

Записываем содержимое, сохраняем и закрываем:

#!/bin/sh

ipset flush unblocktor

ipset flush unblocksh

ipset flush unblockttroj

ipset flush unblockvmess

#ipset flush unblockvpn # добавляем столько сколько надо и раскомментируем

/opt/bin/unblock_dnsmasq.sh

/opt/etc/init.d/S56dnsmasq restart

/opt/bin/unblock_ipset.sh &-

Даём права на использование:

chmod +x /opt/bin/unblock_update.sh-

Скрипт автоматического заполнения множества unblock при загрузке маршрутизатора (S99unblock). Создаём его:

mcedit /opt/etc/init.d/S99unblock-

Записываем содержимое, сохраняем и закрываем:

#!/bin/sh

[ "$1" != "start" ] && exit 0

/opt/bin/unblock_ipset.sh

cd /opt/etc

python /opt/etc/bot.py &-

Даём права на использование:

chmod +x /opt/etc/init.d/S99unblock-

Перенаправление пакетов с адресатами.

-

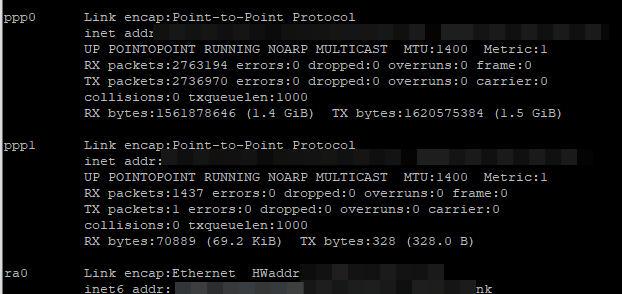

ВНИМАНИЕ! Эта часть кода сейчас не работает, если есть спецы в iptables, то милости просим! Если кроме тора, trojan, vmess и shadowsocks мы используем другие VPN, то нам нужно узнать их имена. Вводим команду:

ifconfig-

Список будет большим (может потребоваться прокрутка), но по тем параметрам, которые видны, Вы должны догадаться какой выбрать. У меня это ppp1, поэтому в следующем файле будем использовать его.

-

Здесь будут отображаться все созданные Вами vpn (кроме shadowsocks и tor).

-

Создаём ещё один файл, который будет перенаправлять пакеты с адресатами:

mcedit /opt/etc/ndm/netfilter.d/100-redirect.sh#!/bin/sh

[ "$type" == "ip6tables" ] && exit 0

ip4t() {

if ! iptables -C "$@" &>/dev/null; then

iptables -A "$@"

fi

}

if [ -z "$(iptables-save 2>/dev/null | grep unblocksh)" ]; then

ipset create unblocksh hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

fi

if [ -z "$(iptables-save 2>/dev/null | grep "udp \-\-dport 53 \-j DNAT")" ]; then

iptables -w -t nat -I PREROUTING -i br0 -p udp --dport 53 -j DNAT --to 192.168.1.1

iptables -w -t nat -I PREROUTING -i sstp0 -p udp --dport 53 -j DNAT --to 192.168.1.1

fi

if [ -z "$(iptables-save 2>/dev/null | grep "tcp \-\-dport 53 \-j DNAT")" ]; then

iptables -w -t nat -I PREROUTING -i br0 -p tcp --dport 53 -j DNAT --to 192.168.1.1

iptables -w -t nat -I PREROUTING -i sstp0 -p tcp --dport 53 -j DNAT --to 192.168.1.1

fi

if [ -z "$(iptables-save 2>/dev/null | grep unblocktor)" ]; then

ipset create unblocktor hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -t nat -A PREROUTING -i br0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -t nat -A PREROUTING -i sstp0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

fi

if [ -z "$(iptables-save 2>/dev/null | grep unblockvmess)" ]; then

ipset create unblockvmess hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

iptables -t nat -A PREROUTING -i br0 -p tcp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

iptables -t nat -A PREROUTING -i sstp0 -p tcp -m set --match-set unblockvmess dst -j REDIRECT --to-port 10810

fi

if [ -z "$(iptables-save 2>/dev/null | grep unblocktroj)" ]; then

ipset create unblocktroj hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

iptables -t nat -A PREROUTING -i br0 -p tcp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

iptables -t nat -A PREROUTING -i sstp0 -p tcp -m set --match-set unblocktroj dst -j REDIRECT --to-port 10829

fi

#script0-

По аналогии внизу (вместо #script0 и т.д.) нам необходимо вставить дополнительный код (актуальный всегда тут). ВНИМАНИЕ! Эта часть кода сейчас не работает, если есть спецы в iptables, то милости просим! Тут аккуратненько) вместо ppp1 вставляем нужное нам название интерфейса (чуть повыше я писал):

if [ -z "$(iptables-save 2>/dev/null | grep unblockvpn)" ]; then

ipset create unblockvpn hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -t nat -A PREROUTING -i br0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -t nat -A PREROUTING -i sstp0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

fi

exit 0Сохраняем и даём права на использование:

chmod +x /opt/etc/ndm/netfilter.d/100-redirect.sh-

Настройка dnsmasq и подключение дополнительного конфигурационного файла к dnsmasq.

-

Удалим содержимое конфигурационного файла dnsmasq и создадим вновь (команды вводим последовательно):

cat /dev/null > /opt/etc/dnsmasq.conf

mcedit /opt/etc/dnsmasq.conf-

Записываем содержимое. При необходимости меняем ip роутера. Сохраняем и закрываем.

user=nobody

bogus-priv

no-negcache

clear-on-reload

bind-dynamic

listen-address=192.168.1.1

listen-address=127.0.0.1

min-port=4096

cache-size=1536

expand-hosts

log-async

conf-file=/opt/etc/unblock.dnsmasq

no-resolv

server=127.0.0.1#40500

server=127.0.0.1#40508

server=/onion/127.0.0.1#9053

ipset=/onion/unblocktor-

Добавление задачи в cron для периодического обновления содержимого множества unblock.

-

Откроем файл:

mcedit /opt/etc/crontab-

В конец добавляем строку:

00 06 * * * root /opt/bin/unblock_ipset.sh-

При желании остальные строчки можно закомментировать, поставив решётку в начале. Затем сохраняем и закрываем:

SHELL=/bin/sh

PATH=/sbin:/bin:/usr/sbin:/usr/bin:/opt/bin:/opt/sbin

MAILTO=""

HOME=/

# ---------- ---------- Default is Empty ---------- ---------- #

#*/1 * * * * root /opt/bin/run-parts /opt/etc/cron.1min

#*/5 * * * * root /opt/bin/run-parts /opt/etc/cron.5mins

#01 * * * * root /opt/bin/run-parts /opt/etc/cron.hourly

#02 4 * * * root /opt/bin/run-parts /opt/etc/cron.daily

#22 4 * * 0 root /opt/bin/run-parts /opt/etc/cron.weekly

#42 4 1 * * root /opt/bin/run-parts /opt/etc/cron.monthly

00 06 * * * root /opt/bin/unblock_ipset.sh-

После перезагрузки роутера у меня почему-то пропал доступ по 222 порту через putty по ssh. В итоге я подключаюсь по 22 порту через тот же putty, ввожу логин с паролем от роутера, пишу команду:

exec shа затем:

su - rootи можно использовать любые команды Entware по типу тех, которые мы вводили в данной инструкции.

Заключение

Надеюсь Вам всё понравилось) Пишите в комментариях что бы Вы хотели улучшить, Ваши замечания. «Спасибки» и прочее также приветствуются).

История версий

Версия 1.1

1) С помощью бота можно добавлять и удалять не один сайт, а несколько (каждый новый сайт с новой строки)

2) При показе списка бот выдаёт список в алфавитном порядке и в одном сообщении

3) Добавлен вывод ошибки в файл при зависании бота. Если будет ошибка — пришлите разработчику содержимое файла /opt/etc/error.log, но, возможно, ошибка исправлена

4) Исправлено создание файла /opt/etc/crontab. Раньше при повторной установки добавлялись дополнительные ненужные строки

Версия 1.2

Добавлена возможность вручную устанавливать ключи для Shadowsocks и мосты для Тора

Версия 1.3

1) Обновлена немного работа с ботом Highload’a (shadowsocks) из-за изменений их бота

2) Добавлена возможность получать ключи через бот с помощью сайта https://hi-l.im/. Для этого пункта необходимо однократно ещё ввести команду «pip install beautifulsoup4» перед запуском бота.

3) Немного доработан скрипт S99unblock

4) Доработан бот в части установочника. Теперь при установке запускается скрипт, создающий пустые множества. Иначе иногда переставал работать интернет полностью

5) В статье есть описание добавления DNS-over-HTTPS и DNS-over-TLS. Там есть небольшой апдейт от 02.10.2022. Рекомендую проделать действия из этого раздела

6) В боте есть обработка ошибок. Ошибки, связанные с работой, можно посмотреть в файле /opt/etc/error.log

Версия 2.0

1) Добавлена поддержка trojan и vmess

2) Удалён способ получение ключей Shadowsocks через телеграм. Это связано с тем, что я не успеваю следить за изменением их бота. Проще вручную получить ключ. Получение мостов Tor осталось на месте

3) Удалён способ получение ключа с помощью сайта H!Load-VPN так как на сайте больше нет это поддержки

4) Исправлен баг

Правило обновления до версии 2.0 с версий 1.*:

1) Скопировать весь код бота, который идёт после строки

# следующие настройки могут быть оставлены по умолчанию, но можно будет что-то поменять2) Нажать запустить установку заново. ИЛИ!!!!!! с помощью Putty сделать следующие действия:

-

Установить два пакета

opkg install v2ray trojan

-

Создать 2 файла в папке unblock, например командами. Их содержимое можно оставить пустым

mcedit /opt/etc/unblock/trojan.txt

mcedit /opt/etc/unblock/vmess.txt-

Обновить файлы unblock.dnsmasq, unblock_ipset.sh, 100-redirect.sh, 100-ipset.sh, unblock_update.sh с гита

В наше время многие интернет-провайдеры и государства вводят блокировку некоторых веб-сайтов, ограничивая свободу доступа к информации. Однако, существует способ обойти такую блокировку и настроить антизапрет на роутере. Это позволит вам получить доступ к заблокированным сайтам и обеспечить свободу в интернете. В этой пошаговой инструкции мы расскажем, как это сделать.

Первым шагом будет получение доступа к настройкам вашего роутера. Для этого, введите IP-адрес роутера в адресную строку вашего браузера. Обычно, это адрес 192.168.0.1 или 192.168.1.1. Затем, введите логин и пароль, чтобы войти в настройки роутера. Обычно, логин и пароль указаны на задней панели роутера или в документации, которая поставляется вместе с роутером.

После входа в настройки роутера, найдите вкладку или раздел с названием «Антизапрет» или «DNS». В этом разделе вы сможете изменить DNS-сервера, которые использует ваш роутер. Укажите в DNS-серверах свободные DNS-сервера, которые можно найти в интернете. Примерами таких серверов являются Google Public DNS и OpenDNS. Укажите их IP-адреса в оба поля для основного и резервного DNS-сервера.

После сохранения изменений, перезапустите роутер. Теперь ваш роутер будет использовать новые DNS-сервера, которые обходят блокировку сайтов. Теперь вы сможете получить доступ к заблокированным сайтам и наслаждаться свободой интернета без ограничений.

Содержание

- Как настроить антизапрет на роутере

- Подготовка и проверка соединения

- Настройка DNS-сервера

- Изменение настроек прокси-сервера

Как настроить антизапрет на роутере

Антизапрет – это метод обхода блокировки доступа к определенным сайтам, который позволяет пользователям свободно использовать Интернет и обходить ограничения, наложенные провайдером или государством. Если ваш роутер поддерживает функцию настройки антизапрета, то вы можете использовать этот метод для обхода блокировки сайтов.

Вот пошаговая инструкция о том, как настроить антизапрет на роутере:

- Войдите в административную панель вашего роутера. Для этого в адресной строке браузера введите IP-адрес вашего роутера (обычно это 192.168.0.1 или 192.168.1.1) и нажмите Enter. Если вы не знаете IP-адрес роутера, вы можете найти его в документации к роутеру или обратиться к вашему провайдеру.

- Войдите в настройки роутера, используя свои учетные данные. Если вы ранее не меняли пароль, по умолчанию логин и пароль обычно указывается на задней панели роутера или в документации.

- Найдите раздел «Настройки безопасности» или «Фильтрация контента» в административной панели роутера. Возможно, этот раздел будет называться по-другому, в зависимости от модели вашего роутера.

- Включите функцию антизапрета или «блокировки блокировщика сайтов» (если таковая имеется) в настройках роутера. Эта опция может быть размещена внутри разделов «Центр безопасности», «Брандмауэр», «Фильтрация веб-сайтов» и т. д.

- Добавьте или измените существующие настройки DNS (Domain Name System) на следующие значения:

| Поле | DNS сервер |

|---|---|

| Первичный DNS | 8.8.8.8 или 1.1.1.1 |

| Вторичный DNS | 8.8.4.4 или 1.0.0.1 |

Эти значения DNS-серверов являются общедоступными и предоставляют доступ к большинству заблокированных сайтов. Если ваш роутер имеет поле «DNS сервер провайдера», и оно включено, отключите его или замените на указанные выше значения DNS.

Примечание: Некоторые роутеры могут иметь ограничение на использование общедоступных DNS-серверов. В этом случае вы можете обратиться к своему интернет-провайдеру для получения списка поддерживаемых DNS-серверов.

После внесения изменений сохраните настройки роутера и перезагрузите его. Теперь вы должны иметь доступ к заблокированным сайтам.

Обратите внимание, что использование антизапрета может нарушать законы вашей страны или пользовательские соглашения с вашим провайдером интернет-услуг. Перед использованием антизапрета убедитесь, что вы не нарушаете никаких правил.

Подготовка и проверка соединения

Прежде чем перейти к настройке антизапрета на роутере, необходимо убедиться в наличии стабильного интернет-соединения. Для этого выполните следующие шаги:

- Убедитесь, что ваш роутер включен и правильно подключен к сети питания.

- Проверьте, что все кабели, подключенные к роутеру, надежно закреплены.

- Проверьте настройки провайдера интернет-соединения. Убедитесь, что счетчик расхода трафика не исчерпан и услуги доступа к интернету активированы.

- Сбросьте роутер к заводским настройкам. Обычно для этого есть специальная кнопка на задней или нижней панели роутера. Нажмите и удерживайте кнопку сброса несколько секунд, пока не загорится индикатор сброса.

Если все указанные шаги выполнены, можно переходить к настройке антизапрета на роутере.

Настройка DNS-сервера

ДНС-сервер (DNS-сервер) — это сервер, который преобразует доменные имена в соответствующие им IP-адреса. В контексте обхода блокировки сайтов на роутере настройка DNS-сервера позволяет изменить DNS-запросы, чтобы обойти ограничения, установленные провайдером. Вот пошаговая инструкция, как настроить DNS-сервер:

- Определите подходящий DNS-сервер: для обхода блокировки сайтов наиболее популярными DNS-серверами являются «Google Public DNS» и «OpenDNS». Выберите сервер, который вам больше нравится и запишите его IP-адрес.

- Откройте веб-интерфейс вашего роутера: чтобы внести изменения в настройки DNS-сервера, вам понадобится доступ к веб-интерфейсу вашего роутера. Введите IP-адрес роутера в веб-браузере, чтобы открыть его настройки.

- Войдите в систему аутентификации: введите логин и пароль для доступа к настройкам роутера. Если вы не знаете эти данные, обратитесь к документации роутера или свяжитесь с вашим интернет-провайдером.

- Перейдите в раздел «Настройки сети» или «DNS»: различные роутеры имеют разные интерфейсы, поэтому точное название раздела может отличаться. Найдите раздел, связанный с настройками сети или DNS.

- Измените настройки DNS: найдите поля для ввода DNS-серверов и введите IP-адрес DNS-сервера, который вы выбрали на первом шаге. Если есть несколько полей для ввода DNS-серверов, введите его в основное поле или первое из доступных полей.

- Сохраните изменения и перезагрузите роутер: после внесения изменений в настройки DNS-сервера нажмите кнопку «Сохранить» или «Применить». Некоторые роутеры могут потребовать перезагрузку для применения изменений.

После настройки DNS-сервера ваш роутер будет использовать выбранный вами DNS-сервер, вместо того, который предлагает ваш интернет-провайдер. Это позволит вам обойти блокировку сайтов и получить доступ к недоступным ресурсам.

Обратите внимание, что настройка DNS-сервера может быть запрещена или недоступна на некоторых роутерах, особенно на арендованных или предоставляемых провайдером. В этом случае вам может потребоваться использовать альтернативные методы, такие как установка VPN-подключения или использование анонимайзеров.

Изменение настроек прокси-сервера

Прокси-сервер – это промежуточное звено между вашим компьютером и интернетом, которое позволяет обходить блокировку сайтов и обеспечивает вам анонимный доступ в сети. Для настройки прокси-сервера на вашем роутере следуйте инструкциям ниже:

- Первым шагом откройте веб-браузер на компьютере, подключенном к роутеру, и введите IP-адрес роутера в строку адреса. Обычно это 192.168.0.1 или 192.168.1.1. Нажмите Enter, чтобы открыть панель управления роутером.

- В панели управления роутером найдите раздел «Настройки интернета» или «Сетевые настройки». Точное название может отличаться в зависимости от модели и производителя роутера.

- В разделе настройки сети найдите опцию «Прокси-сервер» или «Прокси». Обычно она расположена в пункте «Дополнительные настройки» или «Расширенные настройки».

- При активации опции «Прокси-сервер» предоставляется возможность ввести адрес и порт прокси-сервера. Адрес прокси-сервера может быть указан как IP-адрес, так и доменное имя. Порт прокси-сервера – это числовое значение, обычно состоящее из четырех цифр. Введите необходимые данные и сохраните настройки.

- После сохранения изменений прокси-сервер будет работать на вашем роутере. Перезапустите роутер, чтобы применить настройки, и проверьте, работает ли прокси-сервер корректно.

Теперь вы знаете, как изменить настройки прокси-сервера на роутере. Помните, что использование прокси-сервера может помочь вам обойти блокировку сайтов, но также может повлиять на производительность сети. Внимательно настраивайте прокси-сервер и выбирайте надежные и проверенные источники прокси-серверов.

В современном информационном обществе доступ к интернету является неотъемлемой частью нашей повседневной жизни. Однако часто бывает так, что провайдеры блокируют доступ к определенным сайтам или сервисам. Это может быть вызвано различными причинами, такими как регулирование контента или ограничение доступа к нежелательным ресурсам. Что делать, если вы столкнулись с такими ограничениями? Решением может стать настройка антизапрета на вашем роутере Keenetic.

Настройка антизапрета на роутере Keenetic позволяет обходить блокировки, установленные провайдером, и получать доступ к нужным вам ресурсам. Это особенно актуально, если вы хотите посетить заблокированные сайты или использовать заблокированные приложения.

Итак, как настроить антизапрет на роутере Keenetic? В первую очередь, вам необходимо зайти в настройки роутера. Для этого в адресной строке браузера введите IP-адрес вашего роутера. Затем введите логин и пароль, чтобы авторизоваться. После этого вы окажетесь на главной странице настроек роутера.

Далее, найдите раздел «Сетевые сервисы» или «DNS» в меню настроек и откройте это меню. Здесь вы увидите разные опции, связанные с настройкой DNS-сервера. Чтобы настроить антизапрет, задайте адреса альтернативных DNS-серверов, которые обеспечат доступ к заблокированным ресурсам. Очень часто используются публичные DNS-серверы, такие как Google Public DNS или OpenDNS.

Содержание

- Что такое антизапрет на роутере Keenetic?

- Преимущества использования антизапрета на роутере Keenetic

- Как настроить антизапрет на роутере Keenetic?

- Шаг 1: Подключение к роутеру Keenetic

- Шаг 2: Переход в настройки роутера Keenetic

- Шаг 3: Настройка DNS-серверов

- Шаг 4: Применение изменений и проверка подключения

- Возможные проблемы и решения при настройке антизапрета на роутере Keenetic

Что такое антизапрет на роутере Keenetic?

Антизапрет на роутере Keenetic представляет собой специальную функцию, которая позволяет обойти блокировку доступа к определенным веб-ресурсам, наложенную провайдером или государственными органами. Эта функция позволяет пользователям получить свободный доступ к информации, которая может быть ограничена по каким-либо причинам.

Антизапрет основан на применении технологии VPN (Virtual Private Network), которая создает защищенное соединение между вашим роутером Keenetic и удаленным сервером. Это позволяет обойти блокировку и получать доступ к запрещенным веб-ресурсам.

Для настройки антизапрета на роутере Keenetic необходимо выполнить несколько шагов. Сначала необходимо сконфигурировать VPN-соединение с помощью специального приложения на компьютере или мобильном устройстве, затем настроить роутер по указанным параметрам. После этого вы сможете свободно пользоваться интернетом и посещать все веб-ресурсы, даже при наличии блокировки.

Важно отметить, что антизапрет является противозаконной практикой в некоторых странах. Обязательно учитывайте законодательство своей страны и осуществляйте доступ к информации с уважением к правам и свободам других людей.

Преимущества использования антизапрета на роутере Keenetic

- Свободный доступ к информации: использование антизапрета позволяет обойти блокировки и иметь свободный доступ к разнообразным ресурсам в сети Интернет. Вы сможете просматривать заблокированные в вашей стране сайты, использовать недоступные сервисы и получить информацию, на которую раньше не было доступа.

- Анонимность: антизапрет на роутере Keenetic позволяет скрыть ваш реальный IP-адрес и сохранить анонимность в сети. Это особенно важно, если вы хотите обезопасить свои персональные данные, защититься от нежелательного слежения или просто хотите сохранить приватность в сети.

- Безопасность и защита: использование антизапрета позволяет обратиться к ресурсам, которые могут быть заблокированы из-за различных причин, включая рекламу, вредоносное программное обеспечение или фишинговые сайты. Вы сможете сохранить безопасность и защитить свою личную информацию.

- Гарантия доступа: установка антизапрета на роутере Keenetic гарантирует постоянный доступ к запрещенным ресурсам в сети. Вам не придется искать новые способы обхода блокировок, так как антизапрет обеспечивает стабильное и надежное подключение к запрещенным сайтам.

Использование антизапрета на роутере Keenetic дает вам полный контроль над доступом к информации в сети Интернет. Вы сможете обходить блокировки провайдеров и свободно пользоваться всеми возможностями сети, а также сохранить свою безопасность и анонимность в интернете.

Как настроить антизапрет на роутере Keenetic?

Процесс настройки антизапрета на роутере Keenetic достаточно простой, и вам не потребуется специальных навыков. Следуя этой подробной инструкции, вы сможете свободно обходить блокировки Роскомнадзора и получить доступ к заблокированным сайтам. Для этого вам потребуются следующие шаги:

- Войдите в интерфейс управления роутером Keenetic, введя в адресной строке браузера IP-адрес роутера. По умолчанию IP-адрес может быть 192.168.1.1 или 192.168.0.1. Введите логин и пароль для доступа к интерфейсу управления. Если вы никогда не меняли эти данные, они также могут быть по умолчанию (лоигн admin, пароль admin).

- После того, как вы вошли в интерфейс управления роутером, перейдите на вкладку «Настройки сети» или «Network Settings». В зависимости от версии интерфейса управления, названия вкладок могут отличаться.

- На вкладке «Настройки сети» найдите раздел «DNS-сервера» или «DNS Servers».

- Очистите все поля в разделе DNS-сервера и введите следующие DNS-сервера Google: 8.8.8.8 и 8.8.4.4. Эти сервера будут обеспечивать доступ к заблокированным сайтам путем обхода блокировок Роскомнадзора.

- Нажмите кнопку «Сохранить» или «Save», чтобы применить настройки.

- Перезагрузите роутер, чтобы изменения вступили в силу.

После выполнения этих шагов, возможно потребуется некоторое время для обновления DNS-кеша на вашем устройстве. После этого вы сможете свободно пользоваться заблокированными ресурсами без ограничений.

Шаг 1: Подключение к роутеру Keenetic

Перед настройкой антизапрета необходимо подключиться к роутеру Keenetic. Для этого выполните следующие шаги:

- Подключите роутер Keenetic к источнику питания и дождитесь, пока индикатор питания перейдет в зеленый цвет.

- С помощью сетевого кабеля подключите компьютер или ноутбук к одному из портов LAN на задней панели роутера.

- В открывшемся браузере введите IP-адрес роутера Keenetic. Обычно это 192.168.1.1, но в некоторых случаях может быть указан другой адрес. Если не знаете IP-адрес, проверьте его в инструкции к устройству.

- В появившемся окне введите логин и пароль для доступа к настройкам роутера. По умолчанию логин и пароль – admin. Если пароль был изменен ранее, введите новый пароль.

- Подтвердите вход, нажав кнопку «Войти».

Если все указанные шаги выполнены верно, вы успешно подключились к роутеру Keenetic и можете приступить к настройке антизапрета.

Шаг 2: Переход в настройки роутера Keenetic

Для того чтобы настроить антизапрет на роутере Keenetic, необходимо открыть веб-интерфейс устройства. Для этого выполните следующие действия:

- Откройте любой веб-браузер, такой как Google Chrome, Mozilla Firefox или Microsoft Edge.

- Введите IP-адрес вашего роутера Keenetic в адресную строку браузера. Обычно IP-адрес указан на задней панели устройства или в документации к нему. Например, это может быть что-то вроде 192.168.1.1.

- Нажмите клавишу Enter или выполните поиск, чтобы перейти на страницу настроек роутера.

- Появится страница авторизации, где вам нужно будет ввести имя пользователя и пароль. Если вы не меняли эти данные, попробуйте ввести комбинацию admin/admin или admin/1234. Если вы не знаете данные для авторизации, обратитесь к руководству по использованию роутера.

- После успешной авторизации вы попадете в основное меню настроек роутера Keenetic.

Теперь вы готовы к настройке антизапрета на вашем роутере Keenetic и обеспечению свободного доступа к запрещенным ресурсам в интернете.

Шаг 3: Настройка DNS-серверов

После входа в настройки роутера Keenetic откройте раздел «Сеть» и выберите вкладку «DHCP и DNS».

На этой странице вы найдете раздел «DNS-серверы». Установите параметр «Получать автоматически» в положение «Нет» и введите адреса предпочитаемого и альтернативного DNS-сервера.

К примеру, вы можете использовать популярные и надежные DNS-серверы Google:

Предпочитаемый DNS: 8.8.8.8

Альтернативный DNS: 8.8.4.4

Вы также можете использовать другие DNS-серверы, такие как DNS Cloudflare, 1.1.1.1, и т.д. После ввода адресов DNS-серверов, нажмите кнопку «Сохранить», чтобы применить изменения.

Шаг 4: Применение изменений и проверка подключения

1. После того как вы внесли все необходимые настройки, не забудьте нажать на кнопку «Применить» или «Сохранить», чтобы сохранить внесенные изменения.

2. После применения изменений роутер перезагрузится для применения настроек. Подождите несколько секунд, пока роутер запустится вновь.

3. Теперь необходимо проверить, успешно ли применились внесенные изменения и ограничения на доступ к запрещенным сайтам были сняты.

4. Подключитесь к Интернету с любого устройства (компьютера, смартфона и т.д.) и попробуйте открыть запрещенные сайты, которые ранее были заблокированы. Если сайты успешно открываются, значит антизапрет был успешно настроен на вашем роутере.

5. Если запрещенные сайты по-прежнему недоступны, повторите все предыдущие шаги и убедитесь, что вы правильно внесли все настройки. Если проблема не решается, обратитесь к дополнительным ресурсам или обратитесь в службу поддержки производителя роутера.

Возможные проблемы и решения при настройке антизапрета на роутере Keenetic

Настраивая антизапрет на роутере Keenetic, иногда могут возникнуть определенные проблемы, которые мешают корректному функционированию этой функции. Ниже приведены некоторые из возможных проблем и способы их решения.

| Проблема | Решение |

|---|---|

| Отсутствие доступа к настройкам роутера | Проверьте правильность ввода IP-адреса роутера в адресной строке браузера. Убедитесь, что роутер подключен к сети и работает корректно. Если проблема сохраняется, перезагрузите роутер или сбросьте его настройки. |

| Невозможность установить блокировку сайтов | Убедитесь, что вы правильно указали адреса сайтов, которые хотите заблокировать. Проверьте, не перепутаны ли протоколы (http:// или https://) или отсутствуют ли ненужные символы в адресах. Также убедитесь, что настройки антизапрета включены и применены. |

| Сайты остаются доступными, несмотря на настройку блокировки | Проверьте, не были ли внесены изменения в настройки роутера после установки блокировки. Убедитесь, что настройки антизапрета не были отключены и применены. Также возможно, что сайты, которые вы пытаетесь заблокировать, используют альтернативные адреса или проводят обход блокировки. В этом случае, вы можете добавить эти адреса в список блокировки. |

| Потеря интернет-соединения после настройки антизапрета | Проверьте, что вы правильно сконфигурировали антизапрет и не создали конфликт с другими настройками роутера. Убедитесь, что вы правильно указали DNS-серверы и не заблокировали доступ к важным сервисам и ресурсам. Если проблема не устраняется, попробуйте перезагрузить роутер или сбросить его настройки. |

Если вы не можете решить проблему самостоятельно, рекомендуется обратиться к специалисту или воспользоваться подробной документацией и форумами пользователей Keenetic.