Привет! Эта статья будет про перехват трафика Wi-Fi роутера в целях выявления утечек в личной сети. Узнаем, как всякие злодеи пытаются проводить такие атаки, посмотрим на методы защиты, просто послушаем ерундовые истории. В общем, кратко и по сути.

Статья, наш портал WiFiGid и автор не призывают к нарушающим закон действиям. Все описанное применяется исключительно в сети, где у вас имеется разрешение на подобные деяния, в целях повышения безопасности этой сети. Все злодеи идут лесом.

Содержание

- Очень мало теории

- Методы защиты

- Cain&Abel

- Airodump и Wireshark

- Intercepter-NG

- А что для Android?

- Fern Wifi Wireless Cracker

- Задать вопрос автору статьи

Очень мало теории

Все технологии перехвата трафика базируются на технике MITM – Man In The Middle – Человек Посередине. Т.е. атакующее устройство внедряется между отправителем и получателем, транслирую весь трафик через себя. Подобное в локальной сети возможно из-за уязвимости ARP протокола. Вы можете подделать широковещательный ответ, а все подключенные устройства в рамках одного сегмента сети будут думать, что вы, например, роутер.

На этом ARP-спуфинге и построены многие программы и скрипты. Конечно же, все доступно открыто и безвозмездно, при условии использования для тестирования безопасности своей сети. Техники применения нескольких из них мы и рассмотрим ниже.

Предупреждение. Пользуясь общественными сетями, вы подвергаете себя опасности эксплуатации этой уязвимости. Будьте осторожны, не пользуйтесь в таких сетях ресурсами, которые могут привести к утечкам ваших паролей.

Методы защиты

На любую атаку есть свои методы защиты, иначе бы и не было возможности скрыться от всего этого. Вот основные фронты обороны:

- Специальные ARP-мониторы. Например, arpwatch и BitCometAntiARP. Их суть – установить соответствие между IP и MAC, а в случае подмены принять решение (заблокировать).

- Создание виртуальных сетей VLAN. Т.е. можно выделить доверенные сегменты сети и «гостевые». В рамках сегмента проведение атаки будет возможным.

- VPN подключения – PPTP и PPPoE.

- Шифрование трафика. Например, используя IPSec.

Cain&Abel

Cain&Abel (Каин и Авель) – классический инструмент для проведения ARP-атак. Упоминается во всех учебниках безопасников очень долгие годы (и даже в последней редакции EC-Council). Графический инструмент, Windows, все интуитивно понятно. Ниже будет пример использования.

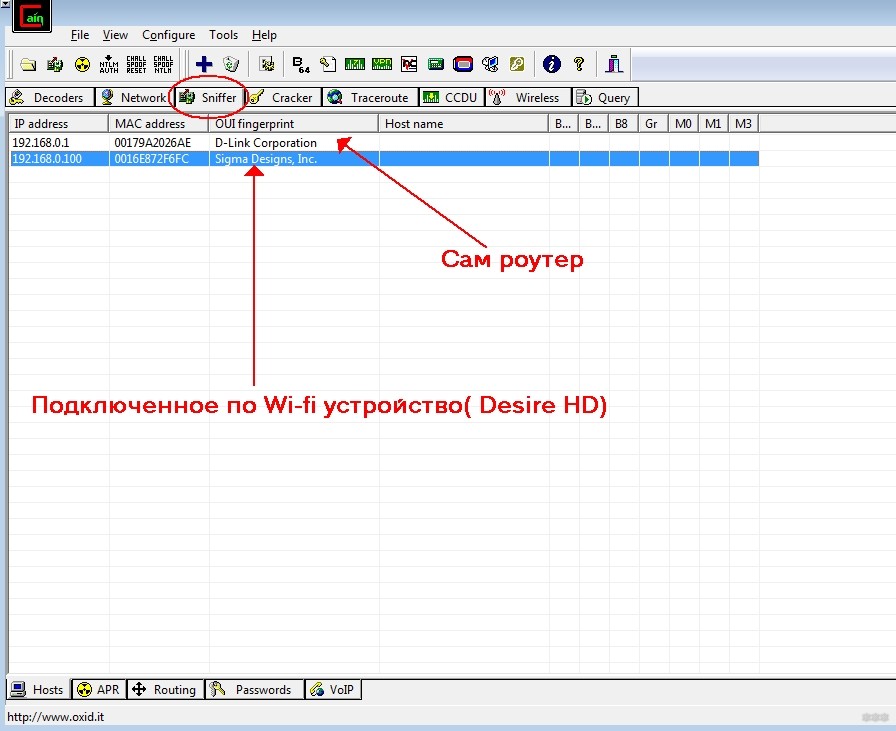

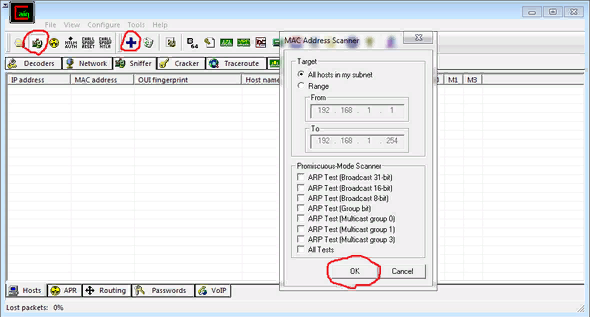

- Запускаем программу и переходим на вкладку Сниффера:

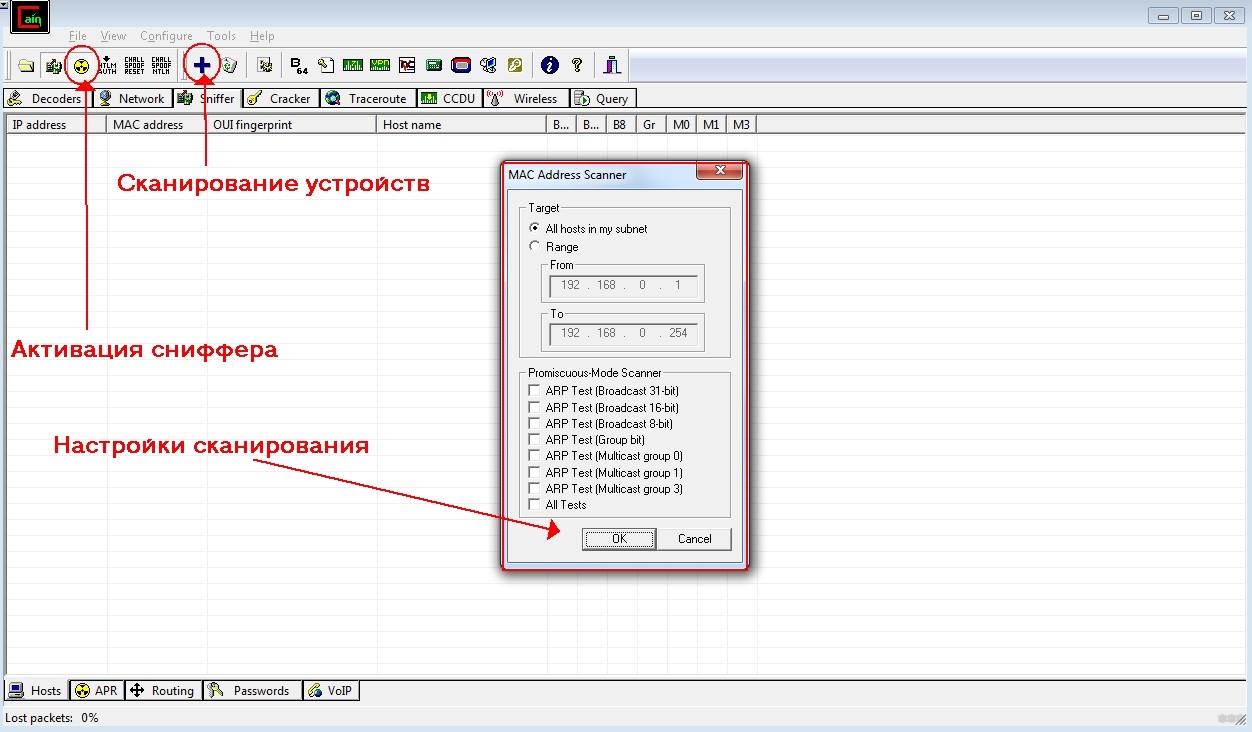

- Нужно, чтобы здесь отобразились устройства сети. Если их нет, нажимаем на значок плюса:

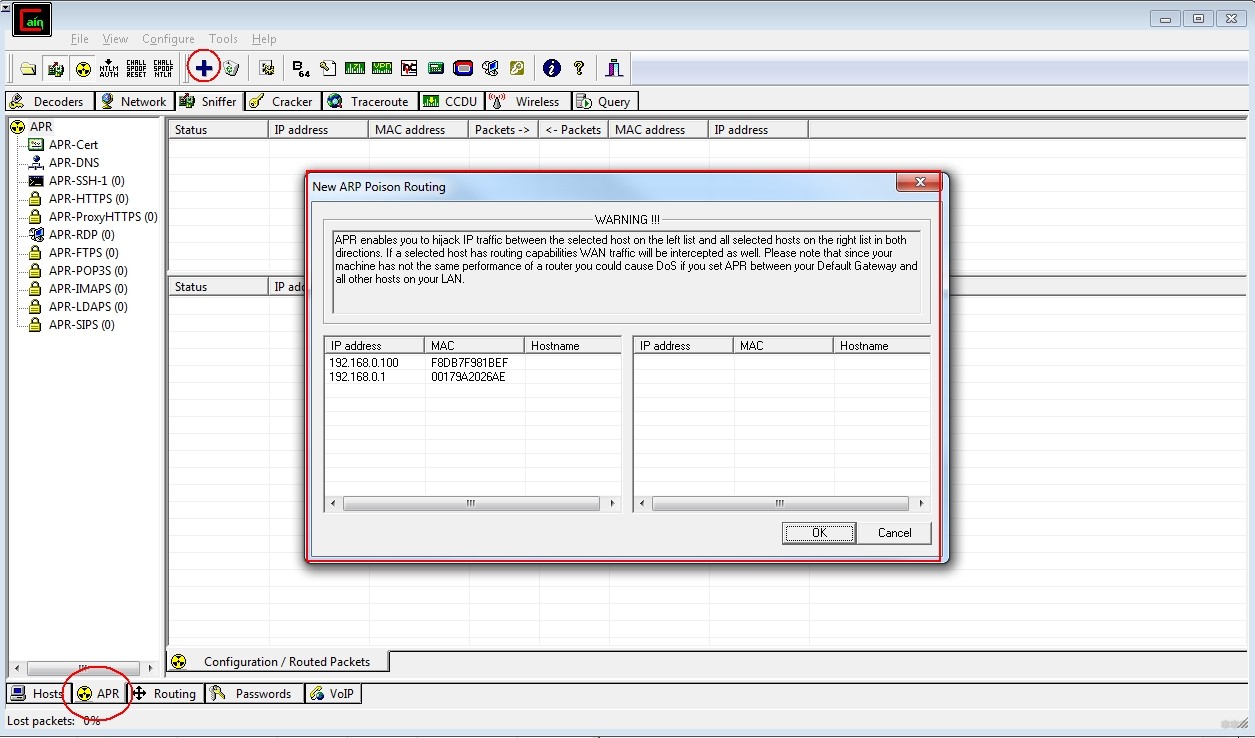

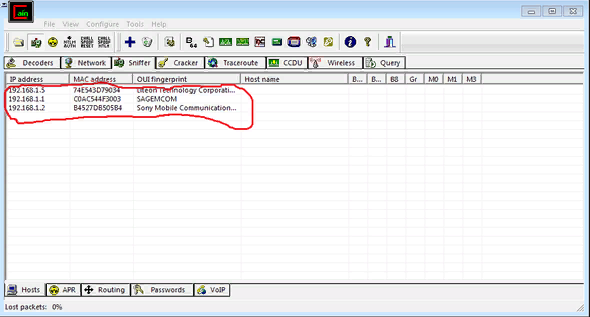

- Теперь идем в ARP и снова нажимаем на плюс:

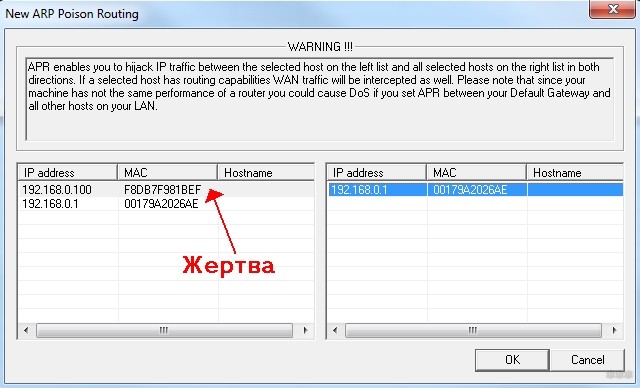

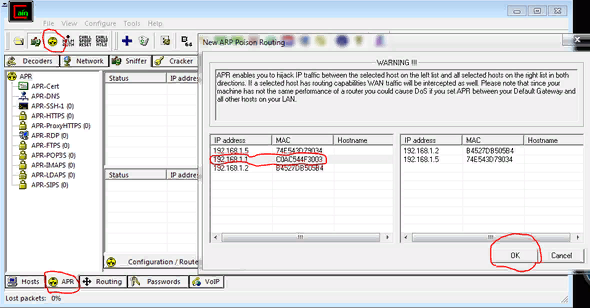

- Выбираем подмену – слева адрес жертвы, справа другое устройства (будем маскироваться под роутер):

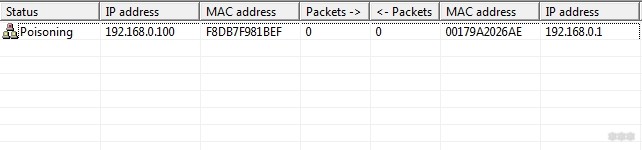

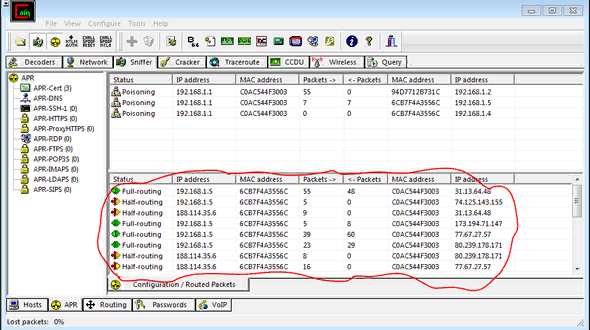

- Смотрим статус. Poisoning означает, что перехват начался, подмена выполнена успешно:

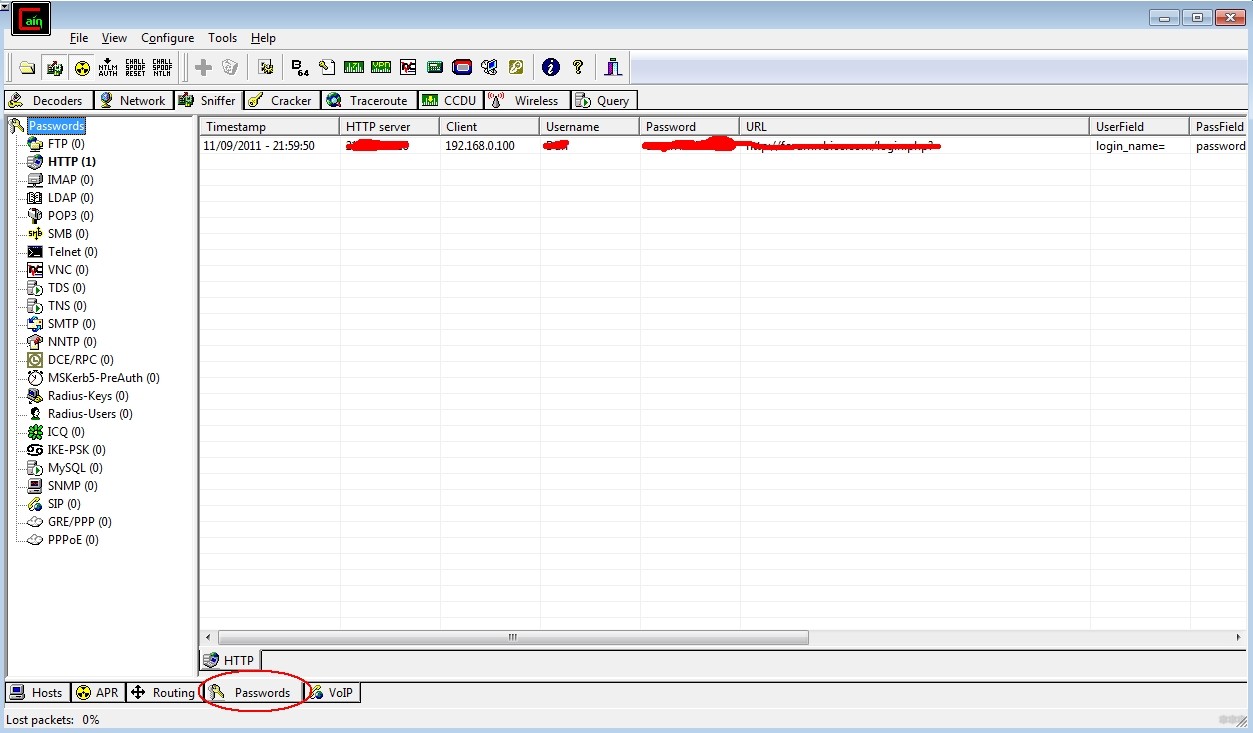

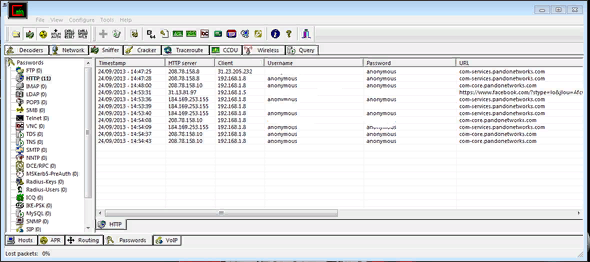

- На вкладке Passwords будут перехваченные данные.

Airodump и Wireshark

Использование этих инструментов не ограничено этим частным случаем.

Этот очень краткий раздел посвящен пользователям Kali Linux. Все знают, что здесь есть готовые средства использования перехвата, поэтому знатокам исключительно для справки. Примерный алгоритм действий (для использования беспроводного адаптера):

- Переходим нашу Wi-Fi карту в режим монитора. В таком режиме беспроводной адаптер не фильтрует все пакеты (которые были отправлены не ему), а принимает все. Вариантов сделать это много, наверняка знаете свой самый удобный.

- Запускаете Airodump. Например, следующая команда выведет открытые сети:

sudo airodump-ng wlan0 -t OPN

- А теперь для выбранного канала можно начать перехват данных и запись их в отдельный файл:

sudo airodump-ng ИНТЕРФЕЙС –channel НОМЕР –write openap

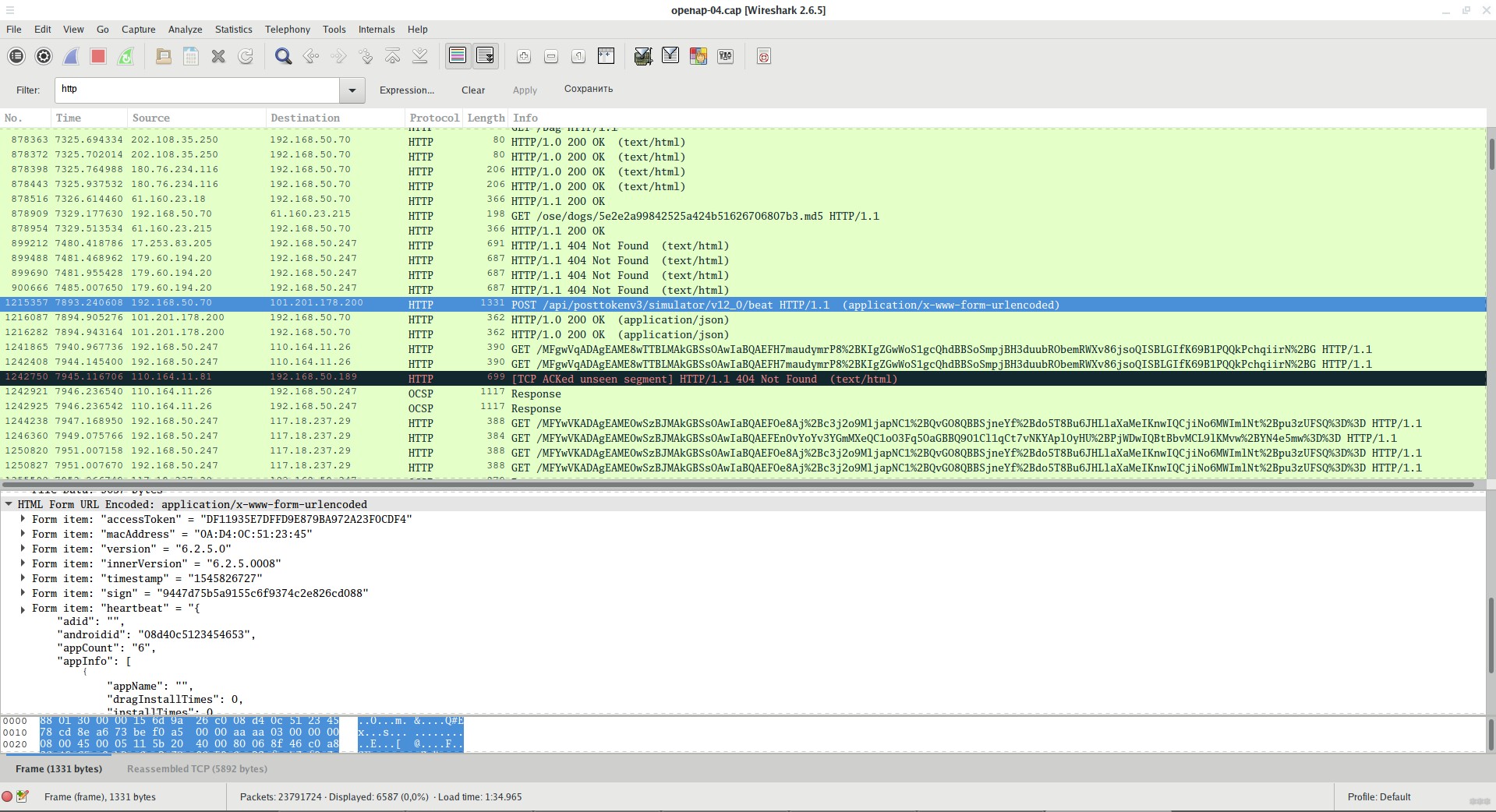

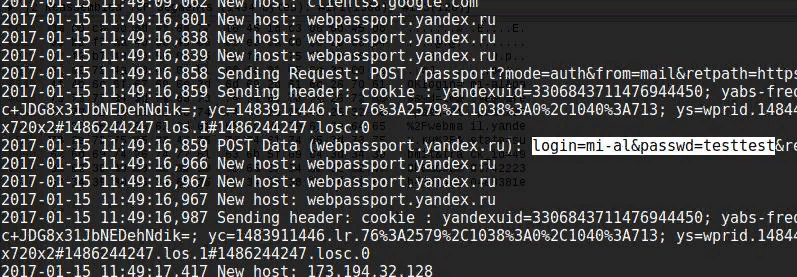

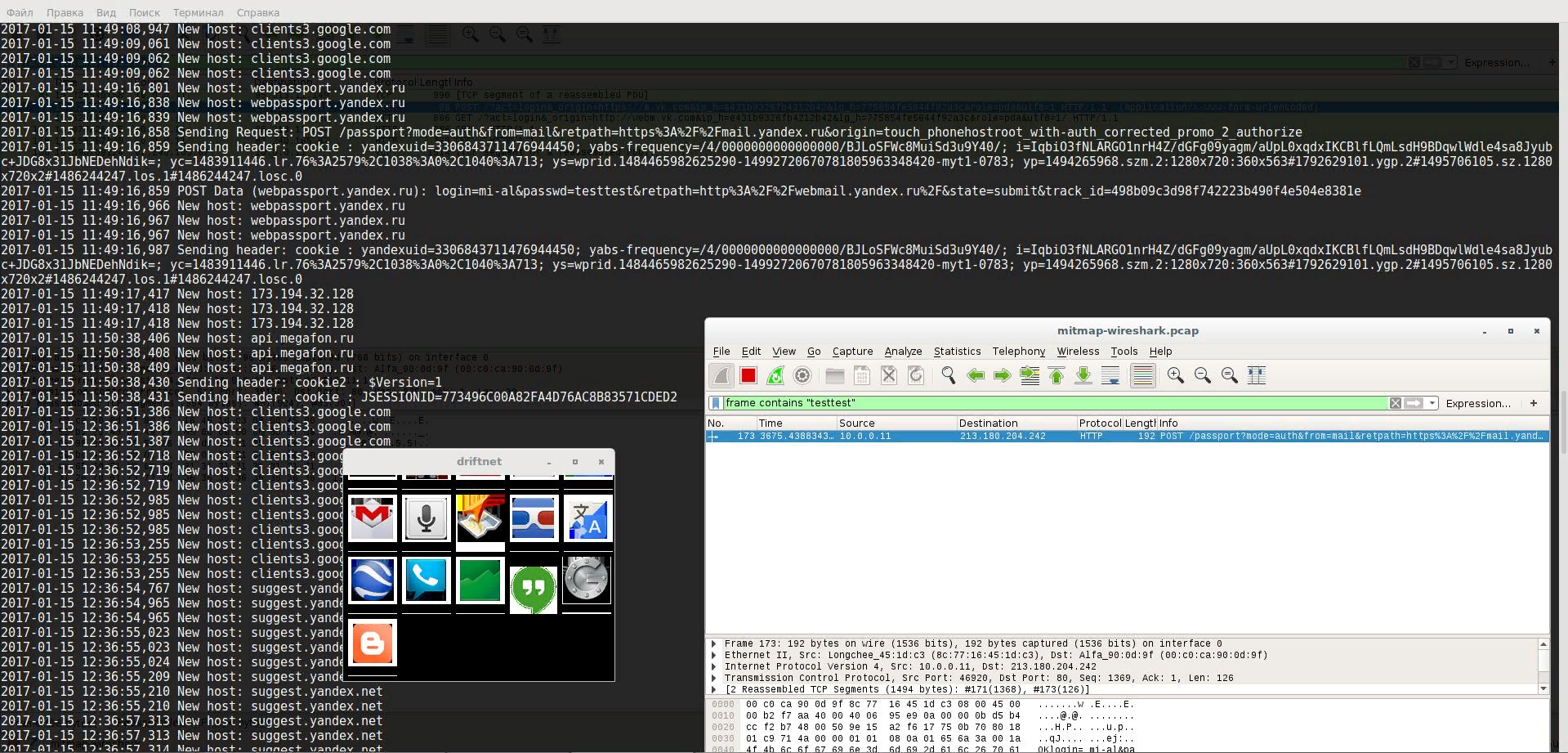

- Перехваченные данные собираются в файл с известным расширением .cap. Открывать и читать его могут много программ, но самая известная из них – WireShark. Т.е. запускаете Вайршарк, скармливаете ей этот файл и уже самостоятельно разбираете полученные пакеты так, как вам нужно или с какой целью планировали перехватить данные. На скриншоте ниже установлен фильтр на анализ HTTP пакетов (именно на нем работают сайты):

Intercepter-NG

Еще одна понятная и простая утилита. Среди новых статей именно ее отмечают больше, чем даже классику Каина-Авеля. Так что кратко разберем и эту чудо-утилитку.

Т.е. здесь делается все то же самое – выбираются устройства, создается подмена, ожидаются пакеты, из которых уже извлекаются пароли. Бонусом при чуть более глубоком исследовании обнаруживаются приятные инструменты вроде подмены HTTPS и сайтов (да, это очередной швейцарский нож, который не только делает перехват трафика).

А что для Android?

А Android и тем более всякие iOS лично я вообще не рекомендую использовать в профессии безопасника на текущий день. Если только не использовать мобильную Кали… Из доступных же общей публике сейчас не осталось почти ничего для перехвата трафика с телефона. Т.е. если вы не профи – мимо, если же вы разбираетесь – Кали.

В былые времена на Андроиде была доступна DroidSheep. Но со временем «овца» не так уж и много шерсти дает. Но DNS и ARP-спуфинг поддерживает. В теории возможно применение как поддельной точки доступа.

Fern Wifi Wireless Cracker

Еще одна популярная в последнее время программка на Линукс, являющая оболочкой для многих известных утилит. Это комбайн с возможностями перехватывать и сохранять данных (в том числе паролей и кук).

Подробный обзор Fern Wifi Wireless Cracker на нашем сайте.

На этом статью и заканчиваю. Инструментарий, как и технологии, меняются не так часто, но если вдруг в будущем появится инструмент, обходящий по популярности описанные выше – я его обязательно добавлю к общему списку. Вы же в свою очередь можете поделиться своим мнением в комментариях. Берегите себя и своих близких!

Сниффер на роутере — это инструмент, позволяющий отслеживать и анализировать сетевой трафик, проходящий через роутер. Это может быть полезно для решения проблем с сетью, проверки безопасности или мониторинга активности пользователей.

Установка сниффера на роутер может быть сложной задачей для неопытных пользователей. В этой статье мы расскажем о пошаговом процессе установки и настройки сниффера на роутере, чтобы помочь вам освоить этот инструмент и использовать его в своих целях.

Прежде всего, необходимо убедиться, что ваш роутер поддерживает функцию сниффера. Не все модели роутеров имеют эту возможность, поэтому обязательно проверьте спецификации вашего устройства или обратитесь к производителю для подтверждения. Если ваш роутер поддерживает сниффинг, вам потребуется еще одно устройство, например, компьютер или ноутбук, для установки и настройки сниффера.

Установка сниффера на роутер включает в себя несколько шагов, а именно: подключение компьютера к роутеру, настройка IP-адреса компьютера, установка сниффера на компьютер и настройка сниффера для отслеживания сетевого трафика.

Пожалуйста, следуйте нашей пошаговой инструкции, чтобы установить сниффер на роутер и начать анализировать ваш сетевой трафик.

Содержание

- Подключение сниффера к роутеру: шаг за шагом

- Подготовка к установке

- Установка сниффера на роутер

Подключение сниффера к роутеру: шаг за шагом

Шаг 1: Подготовка необходимых материалов

— Сниффер (например, Wireshark или tcpdump)

— ПК с установленным сниффером

— Роутер, поддерживающий перенаправление трафика

— Доступ к настройкам роутера

— Кабель Ethernet для подключения сниффера к роутеру

Шаг 2: Подключение сниффера к роутеру

2.1. Подключите один конец Ethernet-кабеля к порту Ethernet на сниффере.

2.2. Подключите другой конец Ethernet-кабеля к свободному порту Ethernet на роутере.

2.3. Убедитесь, что оба конца кабеля тщательно подключены.

2.4. Включите сниффер и ПК, на котором он установлен.

Шаг 3: Настройка роутера для перенаправления трафика

3.1. Откройте веб-браузер и введите IP-адрес роутера в строку адреса.

3.2. Введите логин и пароль для входа в настройки роутера.

3.3. Найдите раздел настройки перенаправления трафика или маршрутизации.

3.4. В этом разделе найдите опцию «Позволить перенаправление портов» или что-то похожее и включите ее.

3.5. Сохраните изменения в настройках роутера.

Шаг 4: Запуск сниффера и сбор данных

4.1. Запустите сниффер на ПК.

4.2. Настройте сниффер на прослушивание порта, к которому подключен сниффер.

4.3. Начните сбор данных с помощью сниффера.

Шаг 5: Анализ собранных данных

5.1. Откройте собранные данные в сниффере.

5.2. Проанализируйте трафик, собранный сниффером, для получения нужной информации.

5.3. Отфильтруйте данные и сфокусируйтесь на интересующих вас пакетах.

5.4. Изучайте содержимое пакетов и анализируйте его для решения задачи.

5.5. Закройте сниффер после завершения анализа.

Подготовка к установке

Перед установкой сниффера на роутер, необходимо выполнить несколько подготовительных шагов.

Шаг 1: Узнайте модель и версию вашего роутера. Эта информация обычно указана на задней панели или на самом корпусе роутера. Будьте внимательны, так как процесс установки сниффера может различаться в зависимости от модели и версии роутера.

Шаг 2: Проверьте доступность источника питания для роутера. Убедитесь, что у вас есть все необходимые кабели и адаптеры для подключения роутера к источнику питания.

Шаг 3: Ознакомьтесь с документацией роутера. На официальном сайте производителя вы можете найти инструкции по установке и настройке роутера. Прочитайте документацию, чтобы быть уверенным, что вы правильно выполните установку сниффера и не повредите роутер.

Шаг 4: Проверьте наличие доступа к интернету. Установка сниффера может потребовать загрузки дополнительного программного обеспечения или драйверов. Убедитесь, что у вас есть доступ к интернету, чтобы скачать необходимые файлы.

Шаг 5: Создайте резервные копии настроек роутера (опционально). Если вы хотите сохранить текущие настройки роутера перед установкой сниффера, рекомендуется создать резервные копии настроек. Это позволит вам быстро восстановить настройки, если что-то пойдет не так во время установки.

После выполнения всех подготовительных шагов, вы готовы приступить к установке сниффера на роутер. В следующем разделе мы рассмотрим этот процесс подробнее.

Установка сниффера на роутер

Шаг 1: Подключите свой компьютер к роутеру. Для этого вставьте один конец Ethernet-кабеля в сетевой порт вашего компьютера, а другой конец в один из портов роутера.

Шаг 2: Откройте веб-браузер и введите IP-адрес вашего роутера в адресной строке. Обычно IP-адрес указан на задней панели роутера или в документации к нему.

Шаг 3: Введите имя пользователя и пароль для доступа к настройкам роутера. Если вы не знаете эти данные, проверьте документацию к роутеру или обратитесь к поставщику услуг интернета.

Шаг 4: Найдите раздел настроек, связанный с безопасностью или мониторингом сети. В этом разделе обычно есть возможность включить функцию «проверка пакетов» (packet sniffing) или «сниффер» (sniffer).

Шаг 5: Для начала сниффинга выберите конкретный порт или весь трафик, который вы хотите отслеживать. Настройте фильтры, если необходимо.

Шаг 6: Нажмите кнопку «Применить» или «Сохранить», чтобы сохранить изменения и активировать сниффер на роутере.

Шаг 7: Подключите устройство или компьютер, на котором вы хотите анализировать сниффированный трафик, к другому порту роутера.

Шаг 8: Запустите программу для анализа сетевого трафика на вашем устройстве или компьютере. Настройте программу на прием и анализ сниффированных данных.

Шаг 9: Теперь вы можете просмотреть и анализировать сниффированный трафик с помощью выбранной программы.

Примечание: Помните, что сниффирование чужого трафика без согласия владельца сети незаконно. Пользуйтесь этой функцией только в рамках закона и с разрешения соответствующих лиц.

Перехватить трафик, проходящий через роутер, может быть необходимо по разным причинам. Например, для диагностики сетевых проблем, анализа безопасности или просто для удовлетворения своего любопытства. Независимо от целей, перехват трафика может быть сложной задачей, требующей некоторых навыков и знаний. В этой статье мы расскажем о полезных советах и дадим инструкцию о том, как перехватить трафик, проходящий через роутер.

Первым шагом для успешного перехвата трафика является установка специального программного обеспечения на роутер. Один из самых популярных инструментов для этой цели – Wireshark. Wireshark– это бесплатный сетевой анализатор, который позволяет захватывать и анализировать пакеты данных, пересылаемые по сети. Установка Wireshark на роутер позволит вам получить доступ к входящему и исходящему сетевому трафику, проходящему через него.

Однако, чтобы установить Wireshark на роутер, вам потребуется уровень доступа к устройству, который обычно предоставляется только администратору сети или владельцу роутера. Если вы являетесь администратором собственной сети, вам не составит проблем установить Wireshark на роутер и начать перехватывать трафик. Однако, если вы пытаетесь перехватить трафик на роутере, не принадлежащем вам, будьте готовы к непредвиденным проблемам и возможным юридическим последствиям.

Содержание

- Как перехватить трафик

- Через роутер

- Полезные советы

- Инструкция и примеры

Как перехватить трафик

Перехват трафика может понадобиться в различных ситуациях: для анализа сетевых протоколов, обнаружения уязвимостей, отладки сетевого взаимодействия и многого другого. Как это можно сделать?

1. Использование протокола ARP

Протокол ARP (Address Resolution Protocol) позволяет связывать IP-адреса сетевых устройств с их физическими адресами. Перехват трафика с помощью ARP-атаки можно осуществить, подделав ARP-запросы и перенаправив трафик через свою машину.

2. Использование прокси-сервера

Прокси-серверы позволяют перехватывать и анализировать трафик, проходящий через них. Для этого необходимо настроить программу, которая будет служить прокси-сервером, и настроить устройства сети на использование этого прокси.

3. Использование программного обеспечения для перехвата трафика

Существует множество программ, которые позволяют перехватывать и анализировать сетевой трафик. Некоторые из них предоставляют возможность фильтровать пакеты по различным критериям, анализировать протоколы и прослеживать состояние соединений.

4. Использование сетевого анализатора

Сетевой анализатор – это специальное устройство или программное обеспечение, предназначенное для анализа сетевого трафика. Оно позволяет реализовать множество функций, таких как перехват и анализ пакетов, визуализация трафика, фильтрация данных и прочее.

Важно помнить, что перехват трафика может быть незаконным и нарушать частную жизнь других пользователей. Поэтому всегда следует соблюдать законодательство и этические нормы при использовании подобных методов.

Через роутер

Чтобы перехватить трафик через роутер, нужно иметь доступ к его настройкам. Обычно для этого необходимо ввести IP-адрес роутера в веб-браузере и войти в панель управления роутером.

После входа в панель управления роутером вы сможете настроить маршрутизацию и перехватывать трафик, проходящий через роутер. Это может быть полезно, если вы хотите анализировать и отслеживать сетевую активность в вашей сети.

Одним из способов перехвата трафика через роутер является использование программного обеспечения, такого как Wireshark. Wireshark предоставляет возможность захватывать, анализировать и интерпретировать сетевой трафик, проходящий через ваш роутер.

Чтобы использовать Wireshark для перехвата трафика через роутер, вам понадобится настроить режим мониторинга на вашем роутере. Это позволит захватывать весь сетевой трафик, проходящий через роутер, и анализировать его с помощью Wireshark.

Перехват трафика через роутер может быть полезным в различных ситуациях. Например, это может помочь вам обнаружить и устранить проблемы с сетью, узнать, какие устройства в вашей сети используют большую часть трафика, или отследить сетевую активность в целях безопасности.

Однако, перехват трафика через роутер может быть нарушением частной жизни других людей. Важно помнить, что использование таких методов должно быть законным и этичным.

Полезные советы

Перехват трафика, проходящего через роутер, может быть полезным в различных ситуациях, но требует соответствующих навыков и инструментов. Вот несколько полезных советов, которые помогут вам достичь желаемого результата:

- Выберите правильный инструмент: для перехвата трафика через роутер вы можете использовать специализированные программы или устройства, такие как Wireshark или Raspberry Pi.

- Установите необходимые драйверы: перед использованием выбранного инструмента убедитесь, что у вас установлены все необходимые драйверы, чтобы обеспечить его правильную работу.

- Подключитесь к роутеру: для перехвата трафика вам необходимо подключиться к роутеру либо проводом, либо через беспроводное соединение.

- Настройте перехват: используйте выбранный инструмент для настройки перехвата трафика. Вам может потребоваться указать IP-адрес роутера и порт, через который будет проходить трафик.

- Анализируйте данные: после настройки перехвата трафика вы сможете просмотреть и проанализировать передаваемые данные. Используйте различные фильтры и функции выбранного инструмента для более детального анализа.

- Безопасность: при перехвате трафика через роутер необходимо обеспечить соответствующие меры безопасности. Убедитесь, что вы работаете в защищенной среде и не нарушаете законы или правила использования сети.

- Экспериментируйте: чтобы стать опытным в перехвате трафика, вам может потребоваться время и практика. Не бойтесь экспериментировать с различными инструментами и методами, чтобы достичь наилучших результатов.

Следуя этим полезным советам, вы сможете успешно перехватывать трафик, проходящий через роутер, и использовать его для различных целей, включая анализ сетевой активности или обнаружение уязвимостей в сетевой инфраструктуре.

Инструкция и примеры

Чтобы перехватить трафик, проходящий через роутер, вам понадобится следующее:

- Первоначально доступ к административной панели вашего роутера. Для этого откройте браузер и введите IP-адрес своего роутера в адресной строке. Обычно это 192.168.1.1 или 192.168.0.1. Войдите в систему, используя логин и пароль.

- Найдите в настройках роутера раздел «Перехват трафика» или подобное. Примеры могут включать «Сетевые настройки», «Фильтрация пакетов» или «Сниффер трафика». Настройки могут различаться в зависимости от модели вашего роутера, поэтому обратитесь к руководству пользователя для получения конкретных инструкций.

- Включите функцию перехвата трафика и выберите метод перехвата — «Сниффер» или «Получатель пакетов». С помощью этих инструментов вы сможете отслеживать и анализировать трафик, проходящий через ваш роутер.

- Настройте фильтры для перехвата трафика. Это позволит вам выбирать нужные данные для анализа и записывать только те пакеты, которые соответствуют вашим критериям.

- Перехваченный трафик обычно сохраняется в формате pcap. Для его анализа вы можете использовать специальные программы, такие как Wireshark. Откройте pcap-файл в программе анализа и изучите полученные данные.

Ниже приведены примеры использования функции перехвата трафика на популярных моделях роутеров:

Модель роутера: TP-Link Archer C7

- Введите IP-адрес роутера (обычно 192.168.0.1) в адресную строку браузера и войдите в систему, используя логин и пароль.

- Перейдите в раздел «Настройки», затем «Дополнительные настройки» и найдите пункт «Сетевой монитор».

- Включите функцию сниффера и настройте фильтры для перехвата нужного вам трафика.

Модель роутера: Asus RT-AC68U

- В браузере введите IP-адрес роутера (обычно 192.168.1.1) и войдите в систему с помощью логина и пароля.

- Перейдите в раздел «Дополнительные настройки», затем «Инструменты» и найдите пункт «Мониторинг сети».

- Включите функцию перехвата пакетов и настройте фильтры для анализа нужного трафика.

Следуя этим инструкциям и примерам, вы сможете успешно перехватывать и анализировать трафик, проходящий через ваш роутер, и получить полезные сведения о вашей сети.

Время на прочтение

2 мин

Количество просмотров 88K

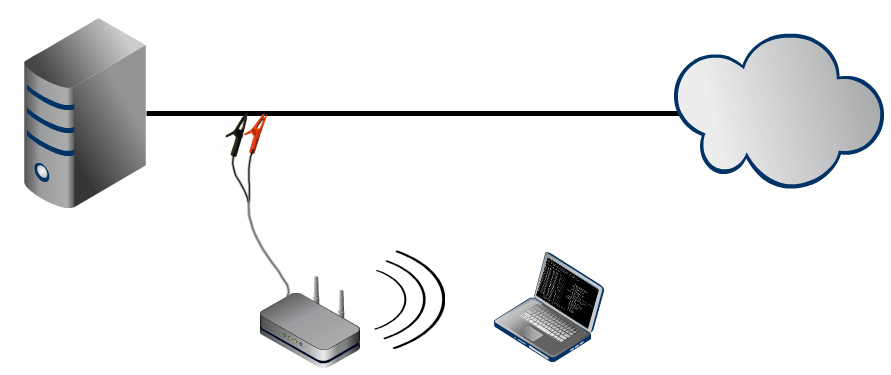

Трафик проходящий по витой паре может быть прослушан абсолютно незаметно для участников соединения.

В этом посте будет показано как изготовить автономный сниффер с возможностью сохранения дампа на диск и управляемый по Wi-Fi.

Теория

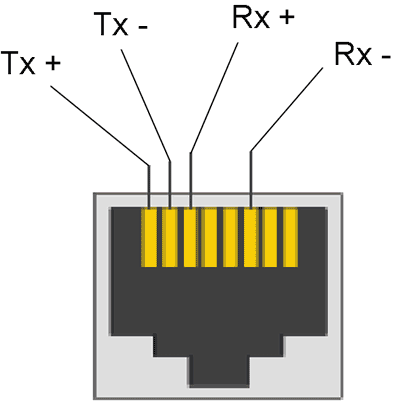

В сетях стандарта 10/100Base-T передача сигнала происходит по двум парам жил.

Tx — отправка

Rx — прием

Задача состоит в том, чтобы подключить прослушиваемую пару к принимающей паре сниффера.

Практика

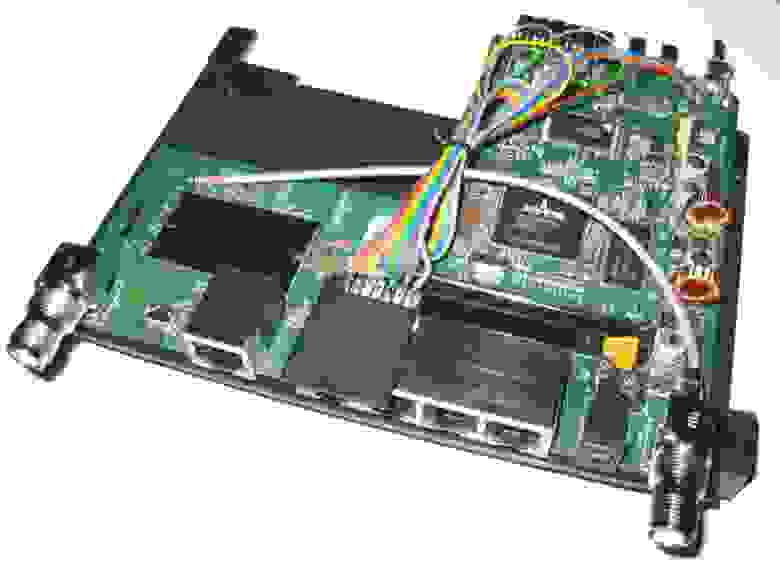

Подойдет любой роутер на который можно установить прошивку DD-WRT (или OpenWRT) с возможностью подключения диска.

Список поддерживаемых моделей.

Например старый Linksys WRT-54GL.

В нем штатно нет возможности подключения флешек, но довольно просто можно впаять SD или MMC карту. Замечу только, что карту перед пайкой лучше отформатировать на компьютере в файловой системе ext2 и GPIO выставлять вручную как в этой инструкции. Я припаял контакты напрямую к карточке, но для сохранения возможности извлекать карту можно использовать гнездо от картридера или переходник microSD->SD

Прошивка DD-WRT — это миниатюрный Linux. Который при наличии свободно места на диске легко превращается в полнофункциональную систему с менеджером пакетов.

На роутерах с объемом памяти мене 32мб (как в моем случаи 16мб), ядро урезанно и процесс установки менеджера пакетов несколько отличается от такового в полных версиях прошивки с поддержкой jffs.

Далее подрозумевается, что роутер уже прошит (без поддержки jffs), карта памяти или USB-флешка уже установлена и смонитрованна в /mmc. Подключаемся telnet-ом, логин root, пароль установленный на веб-морду.

Создаем папку:

mkdir /mmc/opt

Монтируем ее на карту(эту команду необходимо добавить в стартовый скрипт через веб-интерфейс):

mount -o bind /mmc/opt /opt

Запускаем установщик ipkg-opt (нужен интернет):

cd /mmc

wget http://www.3iii.dk/linux/optware/optware-install-ddwrt.sh

sh ./optware-install-ddwrt.sh

Установка займет несколько минут. Далее:

ipkg-opt install libuclibc++

Теперь менджер пакетов готов к работе. Обновить список пакетов: ipkg-opt update. Вывести список доступных пакетов: ipkg-opt list.

Для сбора трафика необходим tcpdump:

ipkg-opt install tcpdump

Слушающим портом будет WAN, в системе он eth0. Подсоединяем крокодильчики к интересующей паре (обычно Tx интересней) и запускаем дамп:

tcpdump -i eth0

В зависимости от схемы обжима, цвета пар могут быть разными. Определить нужную можно только экспериментально, по значению destination и source.

Крокодильчики лучше припаять к многожильному гибкому кабелю, иначе хрупкие жилы будут отламываться.

Запуск tcpdump можно так же добавить в стартовый скрипт системы для автоматического запуска после перезагрузок.

К роутерму можно подключаться по wi-fi и скачивать файлы например по sftp (нужно включить SSH в веб-интерфейсе).

Как перехватить чужие пароли через Wi-Fi?

HIDDEN INFO | 18+Немного информации

Итак, тут есть два варианта.

- У нас есть пароль от сети соседей и мы хотим им отомстить за то, что они сверлят ночью

- Мы все так же хотим пособирать данные от соц. сетей, но в этот раз рандомных людей и уже создали/нашли незапароленную точку в проходимом месте, например ТРК, кафе или каком-нибудь автобусе, в котором люди безвылазно сидят в телефонах и с радостью будут сидеть не со своего интернета, а с вашей, или другой бесплатной точки доступа

Хорошо, с этим разобрались. Давайте приступим к перехвату

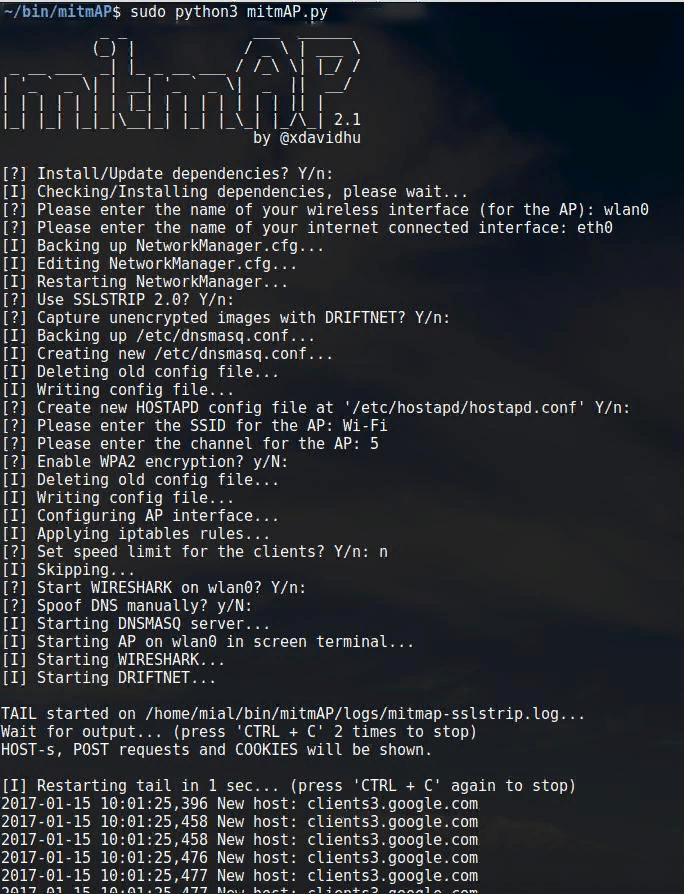

Способ первый — mitmAP

mitmAP – это небольшой скрипт на Python3, который автоматизирует создание беспроводной точки доступа и запускает инструменты для сниффинга трафика, в том числе позволяющие частично обходить HSTS.

Программа поставляется вместе с SSLStrip+ и dns2proxy и автоматически их запускает, благодаря чему и достигается обход HTTPS / HSTS. С mitmAP в этот процесс не нужно вникать, но если вы хотите сделать что-то подобное, например, с create_ap, то ознакомьтесь с «Инструкцией по использованию SSLStrip+ и dns2proxy для обхода HSTS».

mitmAP позволяет практически без ввода команд (и понимания механизма обхода HTTPS) использовать самые эффективные на сегодняшний момент способы понижения HTTPS до HTTP. В моих тестах пароль в открытом виде передавался для vk.com, yandex.ru, mail.ru. Этот скрипт сделан в двух вариантах – для работы в Kali Linux или в Raspberry PI

Скрипт должен работать на производных Debian, если установить зависимости; но не будет работать, например, в Arch Linux / BlackArch из-за выбранного автором способа запуска служб. Давайте же приступим к самому интересному.

Скачиваем скрипт

git clone https://github.com/xdavidhu/mitmAP.git cd mitmAP/

Запустим его

sudo python3 mitmAP.py

Скрипт начнёт с вопроса:

[?] Install/Update dependencies? Y/n:

Если запускаете первый раз, то согласитесь, т.е. нажмите Enter. В дальнейшем можно выбирать n (нет).

Следующий вопрос:

[?] Please enter the name of your wireless interface (for the AP):

Если вы не знаете имя ваших интерфейсов, то в другом окне выполняем команду:

ip a

Она покажет все сетевые интерфейсы вашей системы. А следующая команда покажет только беспроводные сетевые интерфейсы.

sudo iw dev

В Kali Linux беспроводной интерфейс обычно называется wlan0 (а если их два, то второй имеет имя wlan1). Идём далее.

[?] Please enter the name of your internet connected interface:

В Kali Linux проводной интерфейс обычно называется eth0. Также для подключения к Интернету можно использовать вторую Wi-Fi карту.

[?] Use SSLSTRIP 2.0? Y/n:

Сейчас скрипт спрашивает, использовать ли SSLStrip+. В настоящее время, когда значительная, если уже не большая, часть трафика передаётся через HTTPS (в зашифрованном виде), эта опция крайне рекомендуется. Продолжаем.

[?] Create new HOSTAPD config file at '/etc/hostapd/hostapd.conf' Y/n:

Если запускаете первый раз, то это нужно сделать обязательно. При последующих запусках, если вы не собираетесь менять настройки ТД, то можно выбрать n (т.е. «нет»).

Настройка ТД:

[?] Please enter the SSID for the AP:

Далее:

[?] Please enter the channel for the AP:

Затем:

[?] Enable WPA2 encryption? y/N:

Если вы включите шифрование, то для подключения к вашей ТД нужно будет вводить пароль. Для наших целей выбираем «нет».

Последняя настройка ТД:

[?] Set speed limit for the clients? Y/n:

Я выбираю «нет».

Теперь:

[?] Start WIRESHARK on wlan0? Y/n:

И ещё один вопрос:

[?] Spoof DNS manually? y/N:

Если вы выберите «да», то вам нужно будет ввести количество сайтов, для которых вы будете подменять DNS ответы, а затем ввести домен каждого сайта и IP, на которой должны указывать DNS ответы. Кроме этого, вам нужно подготовить виртуальные хосты с фишинговыми страницами на серверах, куда будут перенаправлены пользователи.

Можно обойтись без этого. Но если пользователь не будет авторизовываться на сайтах, то мы не узнаем его пароль (только кукиз). Фишинговые страницы подведут пользователя к вводу данных.

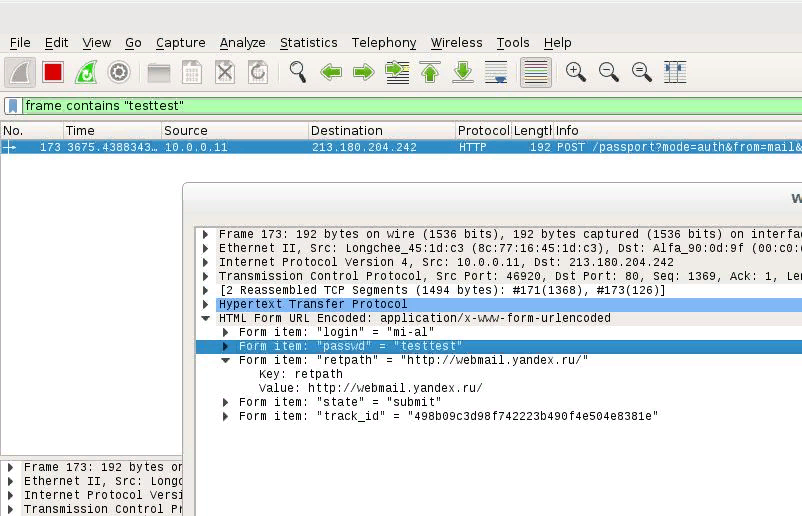

mitmAP выводит перехваченные данные, в том числе логины и пароли в своём главном окне:

В своей папке она создаёт директорию logs с двумя файлами: mitmap-sslstrip.log и mitmap-wireshark.pcap. В первом файле содержаться собранные данные в текстовом виде. А второй предназначен для анализа в программе Wireshark.

Обратите внимание: что при перезапуске программы эти файлы затираются! Т.е. если вы намереваетесь анализировать эти файлы позднее, то вам нужно позаботиться об их перемещении или переименовании, иначе они будут просто удалены.

Если вы выбрали запуск окна Wireshark и отображение передаваемых изображений с помощью Driftnet, то вы также их сможете использовать для мониторинга передаваемых данных в реальном времени.

Что ж, давайте перейдем к анализу данных. Wireshark имеет очень детальный фильтр данных, с его разнообразием вы сможете ознакомиться на страничке официальной документации https://www.wireshark.org/docs/dfref/. Приведу примеры нескольких ходовых фильтров.

Для отображения в Wireshark всех HTTP запросов, переданных методом POST:

http.request.method == "POST"

Для отображения данных переданных или полученных с определённого домена (вместо <URL> введите интересующий домен, например, vk.com):

http.host=="<URL>"

Для поиска строки во всём потоке передаваемых данных используется следующий фильтр (вместо <строка> введите строку, которую вы хотите искать):

frame contains "<строка>"

Для отображения кукиз в Wireshark:

http.cookie

Если вас интересует кукиз с определёнными именем, то используйте:

http.cookie contains "<имя_куки>"

Для показа запросов в Wireshark, переданных методом GET или POST:

http.request.uri contains "?" or http.request.method=="POST"

Если вы хотите найти данные обмена с FTP сервером, то в Wireshark можете использовать один из следующих фильтров:

ftp

или

tcp.port==21 || tcp.port==20

Хотя mitmAP задействует интересные программы, вы всегда можете проводить анализ данных другими инструментами. Например, если вы хотите использовать Bettercap, то нужно учитывать, что:

- ARP спуфинг не нужен

- Не нужно проводить обнаружение клиентов

- Не нужно включать SSLStrip.

Т.е. команда может иметь вид:

sudo bettercap -X -I wlan0 -S NONE --no-discovery

Или

sudo bettercap -X -I wlan0 -S NONE --no-discovery --proxy --no-sslstrip

Для выключения программы нужно два раза быстро нажать CTRL+C. Напомню, что при повторном запуске программа затрёт файлы с полученными данными. Т.е. вам нужно их переместить в другую папку, если вы хотите позже провести их анализ.

Способ второй

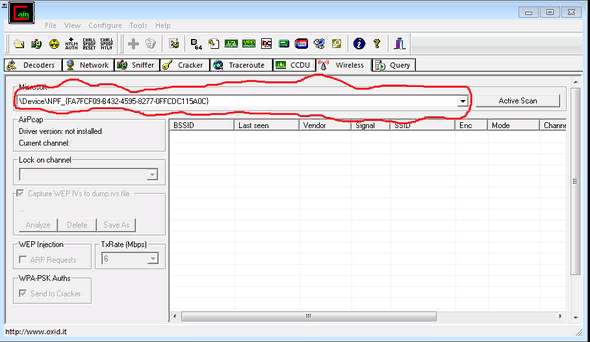

Для этого способа нам понадобится windows и сниффер (Wireshark, Cain&Abel, Intercepter-ng и т.д.) Мы будем использовать Cain&Abel, скачать его можно вот здесь.

Запускаем программу установки, везде жмём NEXT, по окончанию будет предложено установить драйвер WinPcap, устанавливаем. Подключаемся к интернету через роутер-жертву сниффинга, запускаем сниффер, переходим на вкладку Wireless и из выпадающего списка выбираем свою wi fi карточку.

Далее переходим во вкладку Sniffer, посмотрим кто сидит в интернете, нажимаем на кнопку start/stop sniffer, потом +, откроется окно, нажимаем OK.

Появятся компьютеры которые подключены в данный момент.

Переходим во вкладку APR, нажимаем кнопку start/stop apr, далее +, откроется окно, выделяем роутер 192.168.1.1 и нажимаем ОК.

Начался захват пакетов

Переходим во вкладку Passwords и смотрим перехваченные пароли, это займёт какое — то время, всё зависит от активности пользователей (скрин). Естественно пароли я постирал, дабы кто не узнал.

Способ третий — WiFi-Pumpkin

Ну тут у нас вообще жара. Это целая мошенническая точка доступа с графическим интерфейсом и богатым функционалом.

Целью атак с мошеннической точкой доступа (Rogue Wi-Fi Access Point Attack) является не пароль от Wi-Fi сети, а данные, передаваемые через эту точку доступа. В отношении этих данных выполняется атака посредника – атака человек-посередине (Man-In-The-Middle attacks).

В передаваемых данных можно поймать учётные данные (логины и пароли) от веб-сайтов, узнать, какие сайты были посещены, какие данные вводил пользователь и другое. Настройка Rogue Access Point заключается в настройке беспроводной точки доступа – процесс ничем не отличался, если бы вы хотели начать раздавать беспроводной интернет со своего компьютера на Linux. Но мошеннической её делают последующие атаки посредника. Имеются программы, которые автоматизируют процесс создания файлов настройки беспроводной точки доступа, а также обеспечивают правильную маршрутизацию трафика.

К таким программам, относится, например, create_ap. Эти же самые действия, но ещё дополнительно запуская атаки человек-посередине, делает программа mitmAP.

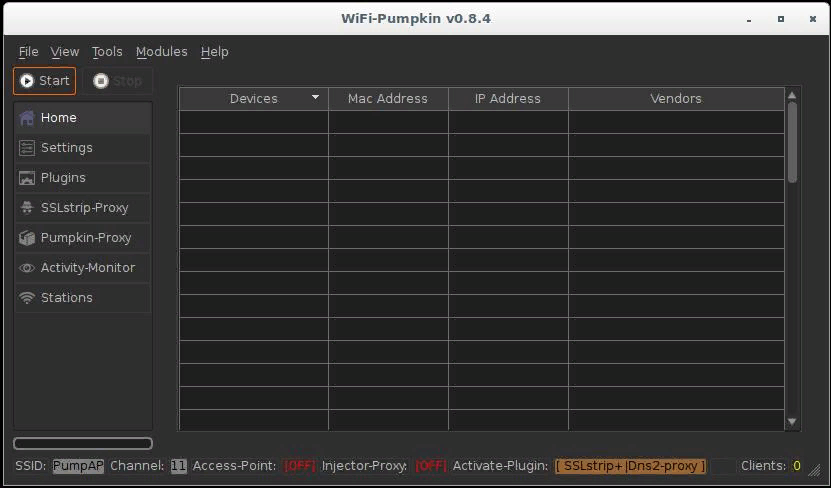

WiFi-Pumpkin – это ещё одна программа для настройки беспроводной мошеннической точки доступа. Её особенностью является графический интерфейс, который ещё больше упрощает атаку Rogue Access Point.

В платформу встроены плагины, которые собирают данные и выполняют различные атаки.

Для установки WiFi-Pumpkin в Kali Linux:

git clone https://github.com/P0cL4bs/WiFi-Pumpkin.git cd WiFi-Pumpkin chmod +x installer.sh sudo ./installer.sh --install

Запуск делается командой:

wifi-pumpkin

Обратите внимание, что при попытке запуска от обычного пользователя (не рута) программа не работает.

После запуска открывается такой интерфейс:

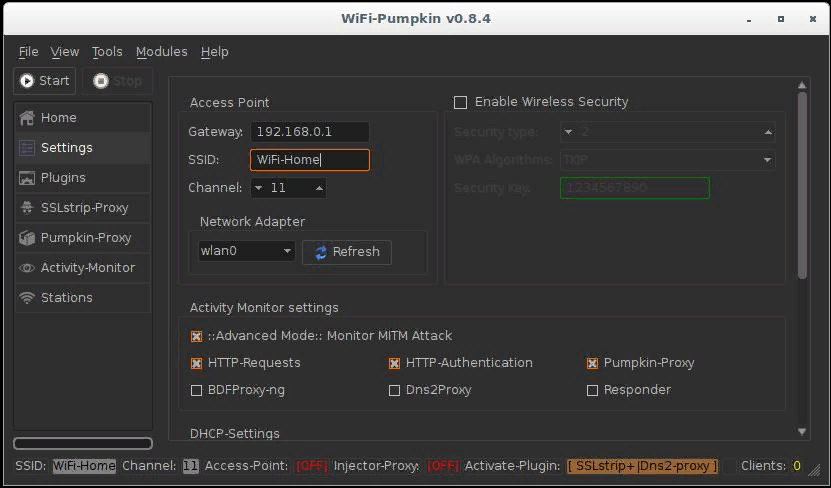

Перейдем в настройки и поменяйте имя точки доступа (я выбрал WiFi-Home):

В Activity Monitor settings (настройках монитора активности) я ставлю галочки на HTTP-Requests (веб-запросы), HTTP-Authentication (учётные данные с веб-сайтов) и Pumpkin-Proxy.

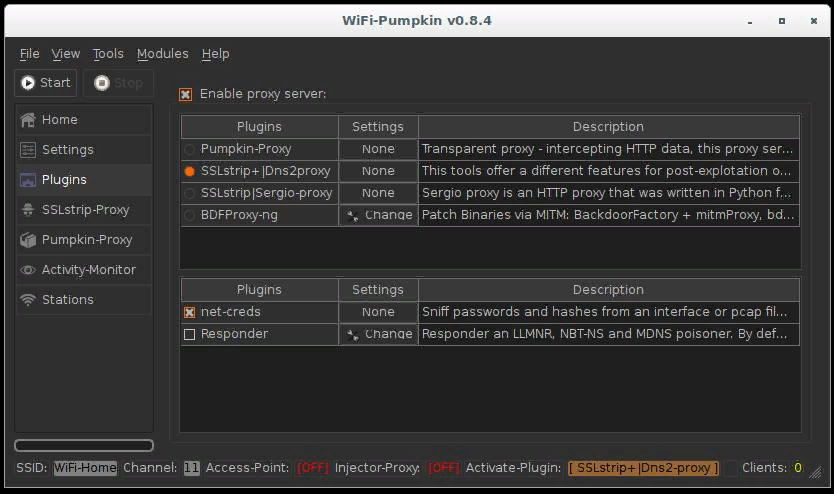

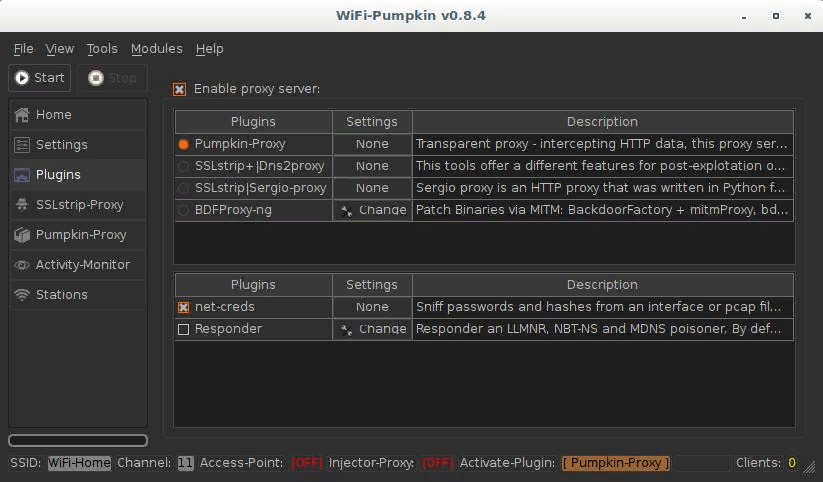

Во вкладке Plugins (плагины) выберите, что вам важнее. Pumpkin-Proxy позволяет использовать различные готовые решения (килогеры, BeEF, внедрение кода и т.д. Зато SSLStrip+ в паре с dns2proxy позволяют обходить HTTPS и перехватывать намного больше учётных данных.

Во вкладке Plugins имеется краткое описание каждого плагина.

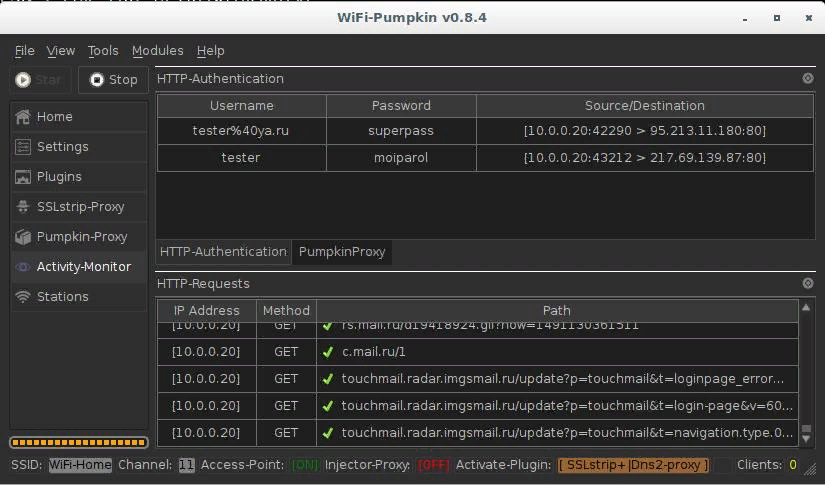

Когда настройка завершена, нажмите Start. Можно увидеть перехваченные учётные данные для сайтов vk.com и mail.ru:

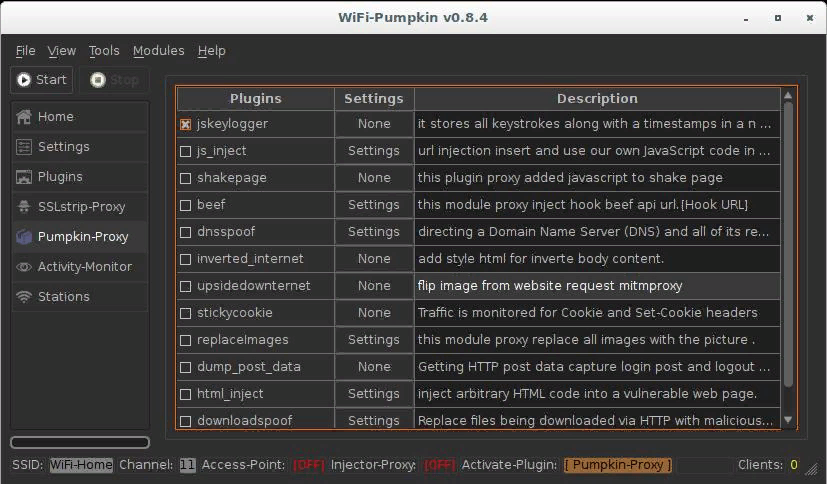

Во вкладке Pumpkin-Proxy имеются следующие плагины:

- beef — Этот модуль внедряет код JavaScript, который «подцепляет на» BeEF. В качестве опции нужно указать адрес .js файла.

- dnsspoof — Подменяет ответы Domain Name Server (DNS). В настройка нужно указать, для какого доменного имени, какой возвращать IP.

- downloadspoof — Подменяет загружаемые через HTTP файлы на их вредоносные версии.

- dump_post_data — Собирает захваченные HTTP POST данные со страниц входа.

- html_inject — Внедряет произвольный HTML код в уязвимую веб-страницу.

- inverted_internet — Добавляет HTML стиль для инвертирования содержимого тега body.

- js_inject Внедряет — в страницу JavaScript код, в качестве опции нужно указать URL адрес файла с кодом.

- keylogger — Записывает все нажатия кнопок с временными метками в массив и отправляет атакующему.

- replaceImages — Заменяет все изображения на указанную в настройках картинку.

- shakepage — Плагин добавляет JavaScript с эффектом встряски страницы.

- stickycookie — Мониторинг трафика на заголовки Cookie и Set-Cookie.

- upsidedownternet — Переворачивает вверх ногами изображения на сайтах.

У некоторых из них имеются опции. Для изменения опций плагина нажмите Settings напротив названия плагина. Все эти плагины будут срабатывать только на веб-сайтах без HTTPS.

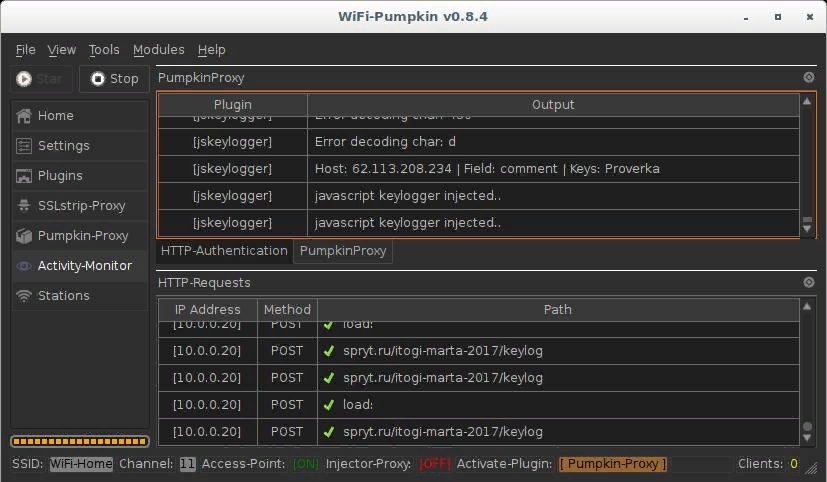

Посмотрим работу этих плагинов на примере keylogger, т.е. мы будем перехватывать нажатия клавиш.

Остановите работу ТД, если она запущена, перейдите во вкладку Plugins, выберите там Pumpkin-Proxy:

Теперь отметим желаемые для использования плагины Pumpkin-Proxy:

Запускаем точку доступа. Перейдите во вкладку Activity-Monitor, там кликните на PumpkinProxy:

В этом окне отображаются данные о работе плагина и перехваченная информация.

Дополнительные инструменты WiFi-Pumpkin

Кроме своего главного назначения – фальшивая точка доступа, WiFi-Pumpkin может выполнять другие функции, благодаря встроенным модулям. К этим модулям относятся:

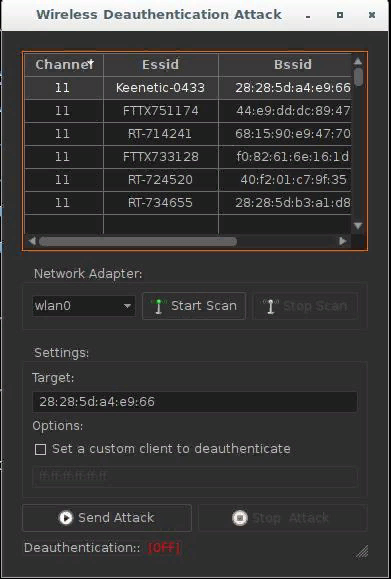

- Деаутентификация клиентов. Начинается со сканирования, затем из списка клиентов можно выбрать любого, кого нужно отсоединить от Wi-Fi:

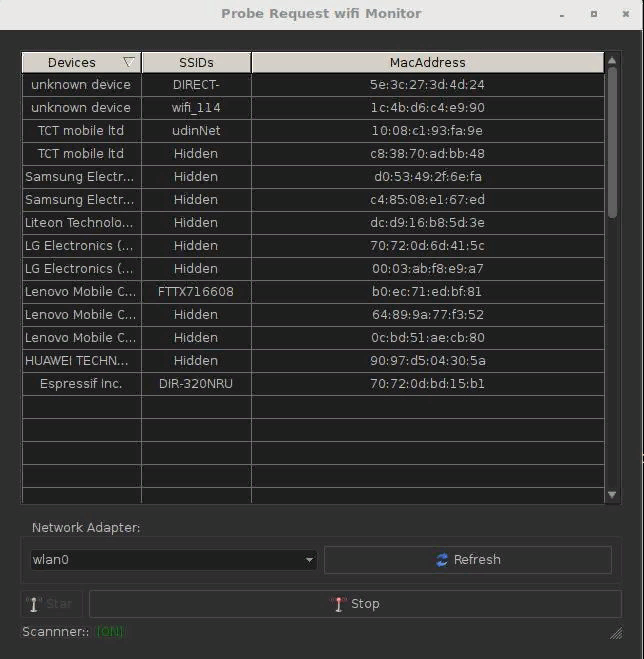

- Слежение за запросами зондирования (Probe Request) – они показывают, какие клиенты к каким точкам доступа пытаются подключиться:

- DHCP Starvation

- Фальшивые обновления Windows

- Фишинговый веб-сервер и другие.