Summary

There are many ways how to use ports on the routers. Most obvious one is to use serial port for initial RouterOS configuration after installation (by default serial0 is used by serial-terminal).

Serial and USB ports can also be used to:

- connect 3G modems;

- connect to another device through a serial cable

- access device connected to serial cable remotely.

General

Sub-menu: /port

Menu lists all available serial and USB ports on the router and allows to configure port parameters, like baud-rate, flow-control, etc.

Below you can see default port configuration on RB493.

[admin@RB493G] /port> print Flags: I - inactive # NAME CHANNELS USED-BY BAUD-RATE 0 serial0 1 serial-terminal 115200

List of the ports are maintained automatically by the RouterOS.

Properties

| Property | Description |

|---|---|

| baud-rate (integer | auto; Default: auto) | Baud rate (speed) used by the port. If set to auto, then RouterOS tries to detect baud rate automatically. |

| data-bits (7 | 8; Default: ) | The number of data bits in each character.

|

| dtr (on | off; Default: ) | Whether to enable RS-232 DTR signal circuit used by flow control. |

| flow-control (hardware | none | xon-xoff; Default: ) | method of flow control to pause and resume the transmission of data. |

| name (string; Default: ) | Name of the port. |

| parity (even | none | odd; Default: ) | Error detection method. If enabled, extra bit is sent to detect the communication errors. In most cases parity is set to none and errors are handled by the communication protocol. |

| rts (on | off; Default: ) | Whether to enable RS-232 RTS signal circuit used by flow control. |

| stop-bits (1 | 2; Default: ) | Stop bits sent after each character. Electronic devices usually uses 1 stop bit. |

Read-only properties

| Property | Description |

|---|---|

| channels (integer) | Number of channels supported by the port. |

| inactive (yes | no) | |

| line-state () | |

| used-by (string) | Shows what is using current port. For example, by default Serial0 is used by serial-console. |

Firmware

Sub-menu: /port firmware

This submenu allows to specify directory where drivers for 3g modems can be uploaded and used.

Remote Access

Sub-menu: /port remote-access

If you want to access serial device that can only talk to COM ports and is located somewhere else behind router, then you can use remote-access.

As defined in RFC 2217 RouterOS can transfer data from/to a serial device over TCP connection.

Enabling remote access on RouterOS is very easy:

/port remote-access add port=serial0 protocol=rfc2217 tcp-port=9999

By default serial0 is used by serial-terminal. Without releasing the port, it cannot be used by remote-access or other services

Properties

| Property | Description |

|---|---|

| allowed-addresses (IP address range; Default: 0.0.0.0/0) | Range of IP addresses allowed to access port remotely. |

| channel (integer [0..4294967295]; Default: 0) | Port channel that will be used. If port has only one channel then channel number should always be 0. |

| disabled (yes | no; Default: no) | |

| local-address (IP address; Default: ) | IP address used as source address. |

| log-file (string; Default: «») | Name of the file, where communication will be logged. By default logging is disabled. |

| port (string; Default: ) | Name of the port from Port list. |

| protocol (raw | rfc2217; Default: rfc2217) | RFC 2217 defines a protocol to transfer data from/to a serial device over TCP. If set to raw, then data is sent to serial as is. |

| tcp-port (integer [1..65535]; Default: 0) | TCP port on which to listen for incoming connections. |

Read-only properties

| Property | Description |

|---|---|

| active (yes | no) | Whether remote access is active and ready to accept connection. |

| busy (yes | no) | Whether port is currently busy. |

| inactive (yes | no) | |

| logging-active (yes | no) | Whether logging to file is currently running |

| remote-address (IP address) | IP address of remote location that is currently connected. |

Want to know what port a machine is connected to on a Mikrotik RouterOS device? Do you need to disable it and enable it to force DHCP renewal? Read on.

Finding the MAC address

There are two ways to do this.

- If you are using a DHCP server on this router, then you can use

/ip dhcp-server lease print - If it’s just a switch, then you can try using the ARP table instead:

/ip arp print

Once you have the MAC address, go see what port it’s connected to. There may be multiple MACs per port if there’s a downstream switch, or in my case a Hyper-V host with a virtual switch.

Finding the switch port by MAC address

/interface ethernet switch host print will show all of the devices on the network by MAC address, along with the port they’re connected to. This is very similar to the show mac address-table command on Cisco Catalyst switches.

[admin@MikroTik] /interface ethernet> /interface ethernet switch host print

Flags: D - dynamic, I - invalid

# SWITCH MAC-ADDRESS PORTS TIMEOUT DROP MIRROR VLAN-ID

0 D switch1 B8:27:EB:28:6B:24 ether4 2m22s 1

1 D switch1 00:0E:8F:84:3E:3A ether2-master 2m25s 1

2 D switch1 E8:40:F2:06:25:A8 ether4 2m29s 1

22 D switch1 00:15:5D:01:62:00 ether5 2m29s 1

23 D switch1 00:1B:21:6A:92:AE ether5 2m25s 1

Toggling the switch port

If 00:1B:21:6A:92:AE is what you were looking for, then you can cycle that port by disabling it, then enabling it:

set ether5 disabled=yesset ether5 disabled=no

Маршрутизаторы Mikrotik широко используются в сетях для управления трафиком и контроля доступа. Иногда возникает необходимость узнать, на каком порту находится определенный IP-адрес. Это может быть полезно, например, при обнаружении неавторизованных подключений или для настройки правил фильтрации трафика.

В Mikrotik есть несколько способов узнать, на каком порту находится IP-адрес. Один из самых простых и удобных способов — воспользоваться командой «ARP» (Address Resolution Protocol), которая позволяет связать IP-адрес с физическим адресом устройства в сети.

Для того чтобы узнать на каком порту находится IP-адрес с помощью команды «ARP» в Mikrotik, вам необходимо открыть консоль управления. Выполните следующие шаги:

- Откройте программу «WinBox» или используйте SSH-клиент.

- Войдите в систему Mikrotik, используя учетные данные администратора.

- Перейдите к разделу «New Terminal».

- В открывшемся окне терминала введите команду «arp print».

После выполнения этой команды на экране будет выведен список всех IP-адресов и их соответствующих физических адресов. Теперь вы можете узнать, на каком порту находится нужный вам IP-адрес.

Примечание: Если вам необходимо узнать порты для определенного IP-адреса, вы можете использовать фильтр. Например, чтобы найти порт для IP-адреса «192.168.0.1», введите команду «arp print where address=192.168.0.1».

Таким образом, использование команды «ARP» в Mikrotik позволяет легко и быстро узнать на каком порту находится определенный IP-адрес. Это очень удобно для настройки и контроля сети. Надеемся, что данная инструкция была полезной для вас!

Содержание

- Шаг 1: Запустите интерфейс командной строки Mikrotik

- Шаг 2: Введите команду для просмотра активных соединений

- Шаг 3: Отфильтруйте список соединений по IP-адресу

Шаг 1: Запустите интерфейс командной строки Mikrotik

Первым шагом в определении порта, на котором находится IP-адрес в Mikrotik, необходимо запустить интерфейс командной строки (CLI). Этот интерфейс предоставляет доступ к мощным командам управления и настройки роутера.

Для запуска интерфейса командной строки необходимо подключиться к Mikrotik с помощью программы терминала или консоли, такой как PuTTY (для Windows) или Terminal (для Mac и Linux). Введите IP-адрес Mikrotik и нажмите Enter, затем введите учетные данные для входа, такие как имя пользователя и пароль.

После успешного входа вы увидите приглашение командной строки Mikrotik, где вы можете вводить и выполнить различные команды для настройки и управления роутером.

Шаг 2: Введите команду для просмотра активных соединений

Для того чтобы узнать, на каком порту находится IP-адрес в Mikrotik, необходимо ввести следующую команду:

- Откройте программу Winbox и подключитесь к устройству Mikrotik

- В левой панели выберите раздел «IP» и перейдите во вкладку «Firewall»

- В открывшейся вкладке выберите подраздел «Connections»

- В поле поиска «Filter» введите IP-адрес, который вам интересен

- После этого вы увидите список активных соединений, в которых участвует указанный IP-адрес. В столбце «Src. Port» будет указан номер порта, на котором находится данное соединение

Таким образом, вы сможете определить порт, на котором находится нужный вам IP-адрес в Mikrotik.

Шаг 3: Отфильтруйте список соединений по IP-адресу

После получения списка всех активных соединений на маршрутизаторе Mikrotik, следующим шагом будет фильтрация списка по конкретному IP-адресу, чтобы узнать на каком порту находится данный адрес.

Для того чтобы выполнить фильтрацию, необходимо открыть командную строку маршрутизатора Mikrotik и ввести следующую команду:

/ip arp print where address=IP-адрес

Здесь вместо «IP-адрес» нужно указать сам IP-адрес, который вас интересует. Например, если вы хотите узнать на каком порту находится IP-адрес 192.168.1.100, команда будет выглядеть следующим образом:

/ip arp print where address=192.168.1.100

После выполнения команды вы получите список активных соединений с указанным IP-адресом. В этом списке будет указан порт, на котором находится данный IP-адрес.

Используя указанный метод фильтрации списка соединений по IP-адресу, вы сможете быстро и удобно определить на каком порту находится нужный вам IP-адрес на маршрутизаторе Mikrotik.

MikroTik — популярная платформа сетевых устройств, которая широко используется для создания и настройки сетей различного масштаба. Важной задачей при работе с MikroTik является сканирование и настройка открытых портов, так как злоумышленники могут использовать уязвимые порты для несанкционированного доступа к вашей сети.

Порт — это нумерованный уникальный адрес, по которому происходит обмен информацией между устройствами в компьютерных сетях. Каждое сетевое устройство имеет набор открытых и закрытых портов, которыми можно управлять для обеспечения безопасности сети.

При сканировании портов на MikroTik можно использовать различные инструменты и программы, такие как Nmap или порт-сканеры, чтобы определить, какие порты открыты и уязвимы. Открытые порты могут быть использованы злоумышленниками для атак на сеть, поэтому важно осуществлять регулярное сканирование и закрытие ненужных открытых портов.

Настройка открытых портов на MikroTik — это процесс, который позволяет определить, какие порты будут доступны для внешнего и внутреннего обмена информацией. С помощью правил фильтрации и настройки межсетевого экрана (firewall) можно контролировать открытые порты и обеспечить безопасность вашей сети.

Содержание

- Основные понятия

- Методы сканирования портов

- Проверка открытых портов

- Защита открытых портов

- Настройка MikroTik для закрытия портов

Основные понятия

Для понимания работы с портами на MikroTik необходимо знать следующие основные понятия:

- Порт: это физический или логический интерфейс устройства, через который осуществляется обмен данными с другими устройствами или сетями. Каждый порт имеет свой уникальный номер, называемый портовым номером.

- IP-адрес: это уникальный числовой идентификатор, присваиваемый сетевому устройству в IP-сети. Он используется для маршрутизации данных между устройствами и сетями. IP-адрес состоит из четырех чисел, разделенных точками (например, 192.168.1.1).

- Протокол: это соглашение о формате и порядке обмена данными между устройствами. Протоколы определяют правила и процедуры передачи данных, а также типы сообщений и команд.

- Открытый порт: это порт, который доступен для обмена данными с внешними устройствами или сетями. Открытые порты могут использоваться для различных служб и протоколов, таких как HTTP (порт 80) для веб-серверов или FTP (порт 21) для передачи файлов.

- Закрытый порт: это порт, который не доступен для обмена данными с внешними устройствами или сетями. Закрытые порты могут быть использованы для защиты устройства от несанкционированного доступа и атак.

Понимание этих основных понятий поможет вам более полно использовать возможности MikroTik и обеспечить безопасность вашей сети.

Методы сканирования портов

Существует несколько методов для сканирования портов на устройствах MikroTik.

- Сканирование TCP-портов: Этот метод включает проверку доступности TCP-портов на устройстве MikroTik. Наряду с использованием специальных инструментов, таких как Nmap, вы можете также использовать команду Telnet или PuTTY для сканирования отдельных портов.

- Сканирование UDP-портов: В отличие от TCP, UDP-порты сложнее сканировать, поскольку UDP-протокол не устанавливает надежное соединение между хостами. В этом случае можно использовать инструменты, такие как Nmap, или отправлять UDP-запросы с помощью специального программного обеспечения.

- Сканирование связанного порта: Некоторые порты могут быть связаны с другими портами на устройстве MikroTik. Например, порты 80 и 443 связаны с веб-сервером. Сканирование связанного порта позволяет определить, доступны ли другие порты, связанные с ним, и установить возможные слабые места в системе.

При выборе метода сканирования портов на устройстве MikroTik важно учитывать его цели и ограничения. Применение специализированного программного обеспечения и инструментов для сканирования может облегчить процесс и предоставить более точные результаты.

Проверка открытых портов

Для проверки открытых портов на MikroTik можно использовать различные инструменты:

- Nmap: мощный сканер портов, позволяющий обнаруживать открытые, закрытые и фильтрованные порты на целевом устройстве.

- RouterOS Scan Tool: встроенный инструмент MikroTik, позволяющий сканировать открытые порты на роутере.

Чтобы использовать Nmap для сканирования портов на MikroTik, выполните следующие шаги:

- Установите Nmap с официального сайта или используйте пакетный менеджер вашей операционной системы.

- Откройте терминал и выполните команду:

nmap -p 1-65535 <IP-адрес устройства>

Где <IP-адрес устройства> — это IP-адрес вашего MikroTik-роутера.

Для использования RouterOS Scan Tool выполните следующие шаги:

- Откройте Winbox и подключитесь к вашему роутеру, используя IP-адрес и учетные данные администратора.

- Перейдите в раздел «Tools» (Инструменты) и выберите «Scan».

- Введите IP-адрес устройства и диапазон портов для сканирования.

- Нажмите кнопку «Start» (Старт) для начала сканирования.

Оба инструмента позволяют узнать, какие порты открыты на MikroTik. По результатам сканирования вы можете принять соответствующие меры для настройки защиты и обеспечения безопасности вашей сети.

Защита открытых портов

Открытые порты на MikroTik могут представлять угрозу безопасности вашей сети, поэтому важно принять дополнительные меры для защиты от доступа к ним несанкционированных лиц. Вот несколько рекомендаций:

1. Ограничьте доступ к открытым портам

При помощи функции «Фильтры ввода» вы можете настроить правила, которые позволят разрешать или блокировать доступ к определенным портам в зависимости от IP-адреса отправителя или получателя. Настройте фильтры таким образом, чтобы разрешить доступ только для необходимых сервисов и запретить все остальные порты.

2. Используйте брандмауэр

MikroTik имеет встроенную функцию брандмауэра, которая позволяет установить дополнительные правила безопасности для вашей сети. Настройте брандмауэр таким образом, чтобы запретить доступ к открытым портам с неизвестных и недоверенных IP-адресов.

3. Обновляйте программное обеспечение

MikroTik регулярно выпускает обновления для своего программного обеспечения, которые исправляют уязвимости и улучшают безопасность. Проверьте наличие обновлений и регулярно устанавливайте их, чтобы быть защищенным от новых угроз.

4. Измените стандартные порты

Многие атаки направлены на стандартные порты, используемые различными сервисами. Измените стандартные порты для ваших сервисов на нестандартные, чтобы усложнить задачу злоумышленникам в поиске открытых портов.

5. Включите системное журналирование

Включите функцию журналирования в настройках MikroTik, чтобы иметь возможность отслеживать попытки несанкционированного доступа и другие важные события. Просматривайте журналы регулярно, чтобы быстро реагировать на возможные угрозы.

Соблюдение этих рекомендаций поможет защитить вашу сеть от возможных атак и злоумышленников, и облегчит процесс сканирования и настройки открытых портов на MikroTik.

Настройка MikroTik для закрытия портов

Для защиты сети и предотвращения несанкционированного доступа к устройствам MikroTik рекомендуется закрыть неиспользуемые порты. Ниже приведены шаги по настройке MikroTik для закрытия портов.

- Войдите в веб-интерфейс роутера MikroTik, используя соответствующий IP-адрес и учетные данные.

- Выберите вкладку «Firewall» в левой панели навигации.

- Выберите «NAT» и нажмите на кнопку «+», чтобы создать новое правило NAT.

- В поле «Chain» выберите «dstnat» (назначение назначения).

- В поле «Protocol» выберите «tcp» или «udp» в зависимости от типа порта, который вы хотите закрыть.

- В поле «Dst. Port» введите номер порта, который вы хотите закрыть.

- В разделе «Action» выберите «reject» (отклонить) или «drop» (сбросить), чтобы отклонить или сбросить трафик, направленный на этот порт.

- Нажмите на кнопку «Apply» для сохранения изменений.

Повторите эти шаги для каждого порта, который вы хотите закрыть на устройстве MikroTik.

После закрытия портов рекомендуется провести проверку, чтобы убедиться, что изменения вступили в силу. Вы можете воспользоваться инструментами сканирования портов, чтобы найти открытые порты на своем устройстве MikroTik.

Закрытие неиспользуемых портов на MikroTik является важным шагом для обеспечения безопасности вашей сети и защиты от возможных кибератак.

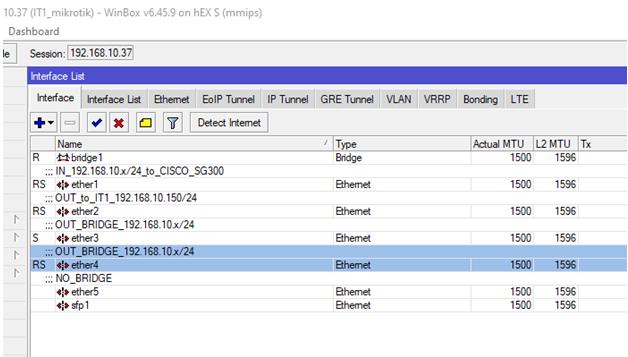

Ранее я писал, как узнать, к какому компьютеру подключен комп через коммутаторы Cisco, теперь стало интересно посмотреть, как это сделать, когда в цепочке: Cisco-2 Микрота-Конечное устройство.

У меня есть Микрот, он подключен к Access коммутаторам Cisco SG300 (их 5), за этим микротом еще Микрот, а за ним уже Ноут (Сisco SG300-Mikrotik1-Mikrotik2-Nout).

Задача: определить к какому порту коммутатора Cisco SG300 подключен ноут со стороны серверного шкафа и к какому именно непосредственно коммутатору он подключен?

К нему в 4 порт цепляю еще один Микрот.

Предположу, что не знаю куда он подключен, в IP-Neighbors вижу

Что подключен к ether1

Сэмулирую, то, что ноут у меня в одной подсети со мной. Для этого, на втором микроте (как и на первом) также делаю bridge1, и добавляю туда порты, чтобы сэмулировать (какая-то тавтология, ну да ладно…) работу в режиме L2.

Соответственно ко второму роутеру в цепочке подключаю ноут (он и будет моим конечным устройством).

Как и мой комп, он должен получить ip в подсети 192.168.10.x/24 (так, как в моем случае, это просто растянутый L2).

Может быть так:

- Удаленный доступ к устройству есть и есть возможность посмотреть mac:

Mac: d8:d0:90:55:11:61

Акцесс коммутаторов Cisco SG300 у меня 5, поэтому искать придется на каждом. Идем на Cisco SG300-1.

msk-asw-01#sh mac address-table

Адресов может быть много, поэтому:

msk-asw-01#sh mac address-table address d8:d0:90:55:11:61

Тут видно, то это порт PO1 vlan9. Получается имя интерфейса Port channel1

- Список интерфейсов в Port-cahnnel можно узнать, командой show run и просмотрев подкоманду channel-group номер_группы у интерфейсов, или дать команду show etherchannel summary.

msk-csw-01#show interfaces status

Смотрим, что у нас тут с Po1:

msk-asw-01#show interfaces port-channel 1

port—channel 1-это транк, скорее к вышестоящему коммутатору.

Продолжаю перебирать акцесс коммутаторы дальше. Дохожу до Cisco SG300-4

Теперь можно видеть, что на Cisco SG300-4

То есть, в 4 коммутаторе я воткнут в порт gi6

Посмотрим, что еще есть за портом gi6

msk-asw-04#show cdp neighbors gi6 det

но так будет видно, если за ним Cisco или Mikrotik, например.

msk-asw-04#show lldp neighbors gi6 det

а так, если TP-Link или D-Link (опять же если lldp включен на них)

То есть, в 4 коммутаторе я воткнут в порт gi6

Посмотрим, что еще есть за портом gi6

msk-asw-04#show cdp neighbors gi6 det

но так будут видно, если за ним Cisco или Mikrotik, например.

msk-asw-04#show lldp neighbors gi6 det

а так, если TP-Link или D-Link (опять же если lldp включен на них)

В моем случае, видно, что мой Микрот за этим портом.

Также посмотрим, что с мак адресами за этим интерфейсом.

msk-asw-04#sh mac address-table int gi6

Если мы видим, что, маков за портом много, то скорее всего за ним есть коммутатор или еще что-то.

Также можем попробовать посмотреть управляемое ли устройство за портом или нет:

msk-asw-04#show cdp neighbors gi6

Тут как раз виден мой микрот IT1_mikrotik (буква R говорит, что это роутер) и еще прилетела вся моя тестовая виртуальная среда, но мне тут она не нужна. Смотрим, какой мак на Микроте IT1_mikrotik (bridge)

Сравниваем, с тем, что увидели на Cisco SG300-4. Вот адрес моего Микрота.

В идеале я знаю, что за этим Микротом у меня еще один Микрот, но если не знаю, то предстоит это выяснить.

Для этого на первом Микроте, он находится после Cisco SG300 — IT1_mikrotik

Bridge-Hosts-Filters

И фильтром пытаемся по известному маку определить на каком он порту.

Понимаем, что на порту ether4.

Теперь необходим фильтр по порту, чтоб посмотреть, что за ним.

Здесь также видны несколько адресов, а это говорит мне о том, что за этим портом также какой-то коммутатор или что-то типа того… Далее, идем в IP-Neighbors

Теперь понимаю, что за ether4 у меня находится еще один Микрот с ip 192.168.10.41 (но если его нет, то можно стукнуться на него по mac).

Иду на второй Микрот.

На нем, иду в Bridge-Hosts-Filter. Тут вбиваю mac бриджа моего первого Микрота IT1_mikrotik, чтобы понять к какому именно порту второго Микрота подключен первый.

Таким образом становится понятно, что ether1 второго Микрота включен в ether4 первого Микрота.

Осталось определить куда во втором Микроте подключен конечный хост.

По аналогии Bridge-Hosts-Filter.

Вот и ответ. Конечное устройство подключено к порту ether3 второго в цепочке Микрота.

2.Второй вариант, когда мы знаем только ip конечного хоста и нету возможности посмотреть mac.

В моем случае, ip конечного устройства 192.168.10.42

Gate для него 192.168.10.10

Идем на Gate, смотрим, что видно на нем:

Пинг есть.

Арпанем

msk-csw-01#sh ip arp | i 42

Таким образом, я теперь знаю mac конечного устройства

А далее, все по аналогии, как в первой части повествования.

Всем хорошей работы!!!

26.08.2021 —

Posted by |

network and wi-fi: cisco, mikrotik, huawei, tp-link, d-link, zyxel и другое…

Sorry, the comment form is closed at this time.