Тип безопасности и шифрования беспроводной сети. Какой выбрать?

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, WPA2, или WPA3? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WPA3, WPA2, WEP, WPA

Есть три варианта защиты. Разумеется, не считая «Open» (Нет защиты).

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда).

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. Это актуальная версия протокола, которая все еще используется на большинстве домашних маршрутизаторов.

- WPA3 – это новый стандарт, который позволяет обеспечить более высокую степень защиты от атак и обеспечить более надежное шифрование по сравнению с предыдущей версией. Так же благодаря шифрованию OWE повышается безопасность общественных открытых сетей. Был представлен в 2018 и уже активно используется практически на всех современных роутерах и клиентах. Если ваши устройства поддерживают эту версию – используйте ее.

WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли).

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA3. Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA2/WPA3 — Personal. На многих маршрутизаторах по умолчанию все еще установлен WPA2. Или помечен как «Рекомендуется».

Шифрование беспроводной сети

Есть два способа TKIP и AES.

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите «Авто». Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 — Personal (рекомендуется), то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

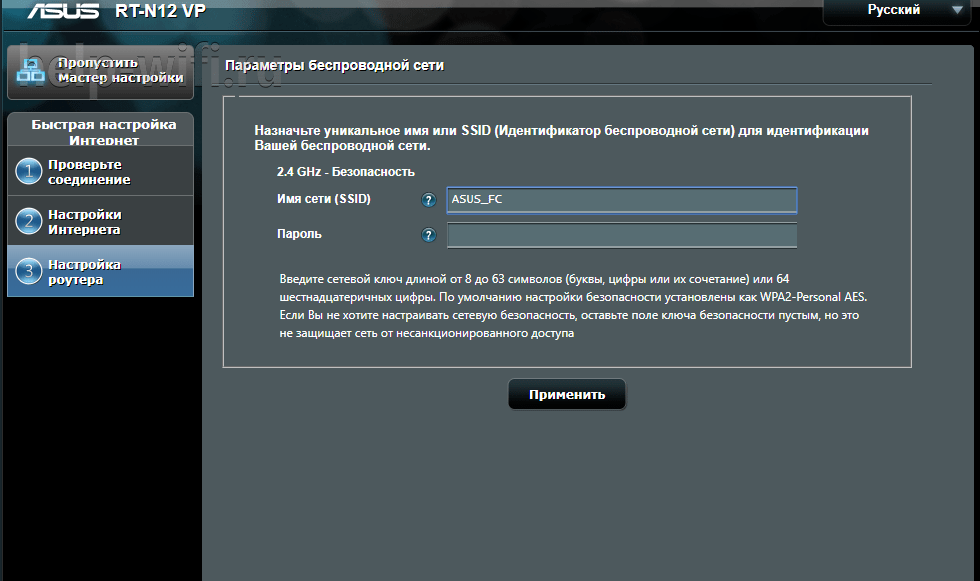

Используйте WPA2/WPA3 — Personal, или WPA2 — Personal с шифрованием AES. На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

Подробнее в статье: как установить пароль на Wi-Fi роутере Asus.

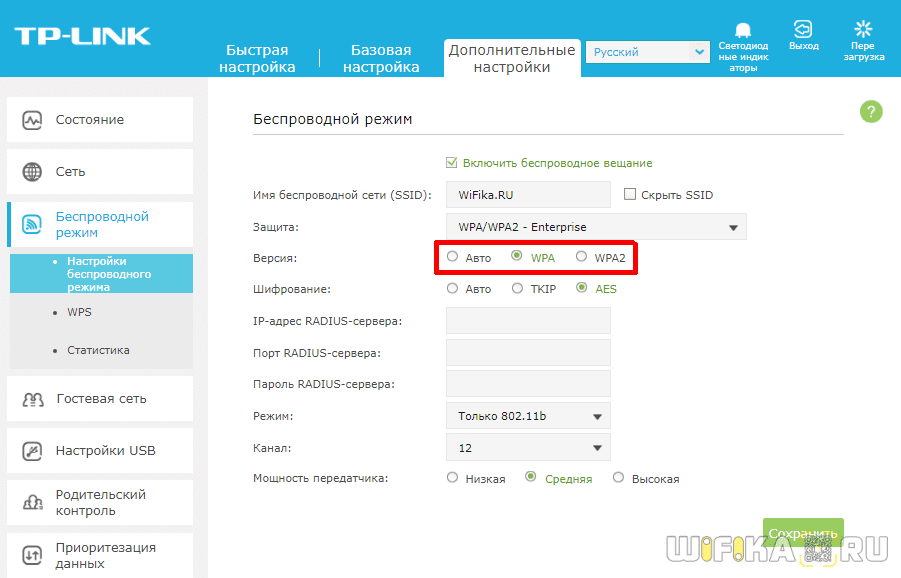

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой).

Более подробную инструкцию для TP-Link можете посмотреть здесь.

Инструкции для других маршрутизаторов:

- Настройка защиты Wi-Fi сети и пароля на D-Link

- Защита беспроводной сети на роутерах Tenda

- Инструкция для Totolink: установка метода аутентификации и пароля

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Так как WPA2 — Personal (AES) старые устройства (Wi-Fi адаптеры, телефоны, планшеты и т. д.) могут не поддерживать, то в случае проблем с подключением устанавливайте смешанный режим (Авто). Это же касается и WPA3. Если у вас есть устройства без поддержи этой версии, то нужно устанавливать смешанный режим WPA2/WPA3.

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал здесь. А в Windows 10 нужно забыть сеть.

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: — @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что «z» и «Z» это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: как узнать свой пароль от Wi-Fi.

Так же не забудьте установить хороший пароль, который будет защищать веб-интерфейс вашего маршрутизатора. Как это сделать, я писал здесь: как на роутере поменять пароль с admin на другой.

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. Новый WPA3, или даже уже устаревший WPA2 — Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте 🙂

В данной статье показаны действия, с помощью которых можно проверить тип безопасности Wi-Fi сети в операционной системе Windows 10.

Тип безопасности Wi-Fi сети — это различные режимы защиты беспроводных сетей, которые обеспечивают безопасность данных и контроль доступа к беспроводным сетям.

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (но не всегда).

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – новая, доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. На данный момент, это лучший способ защиты Wi-Fi сети. Именно WPA2 рекомендуется использовать.

В свою очередь WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах, где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (сервер который выдает пароли).

При необходимости можно проверить тип безопасности Wi-Fi сети к которой подключено ваше устройство.

Содержание

- Как проверить тип безопасности Wi-Fi сети используя «Параметры Windows»

- Как проверить тип безопасности Wi-Fi сети в командной строке

- Как проверить тип безопасности Wi-Fi сети используя свойства сетевого подключения

Как проверить тип безопасности Wi-Fi сети используя «Параметры Windows»

Чтобы проверить тип безопасности Wi-Fi сети, откройте приложение «Параметры», для этого нажмите на панели задач кнопку Пуск и далее выберите Параметры

или нажмите сочетание клавиш

+ I.

В открывшемся окне «Параметры» выберите Интернет и сети.

Затем выберите вкладку Wi-Fi, и в правой части окна нажмите на Wi-Fi сеть к которой вы подключены.

В следующем окне, в разделе «Свойства», в строке Тип безопасности: вы увидите тип безопасности (режим защищённого доступа).

Как проверить тип безопасности Wi-Fi сети в командной строке

Чтобы проверить тип безопасности Wi-Fi сети, запустите командную строку от имени администратора и выполните следующую команду:

netsh wlan show interfaces

В строке Проверка подлинности: будет отображен тип безопасности Wi-Fi сети.

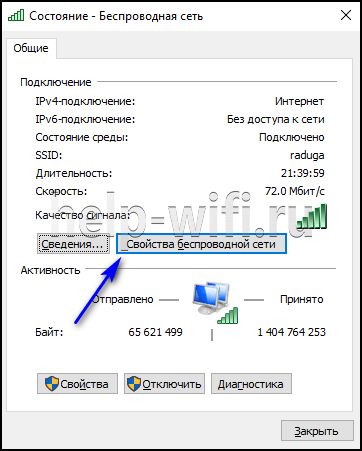

Как проверить тип безопасности Wi-Fi сети используя свойства сетевого подключения

Чтобы проверить тип безопасности Wi-Fi сети данным способом, нажмите сочетание клавиш + R, в открывшемся окне Выполнить введите (скопируйте и вставьте) ncpa.cpl и нажмите кнопку OK.

В окне «Сетевые подключения» дважды щёлкните левой кнопкой мыши по беспроводному подключению.

Затем в открывшемся окне «Состояние — Беспроводная сеть» нажмите кнопку Свойства беспроводной сети.

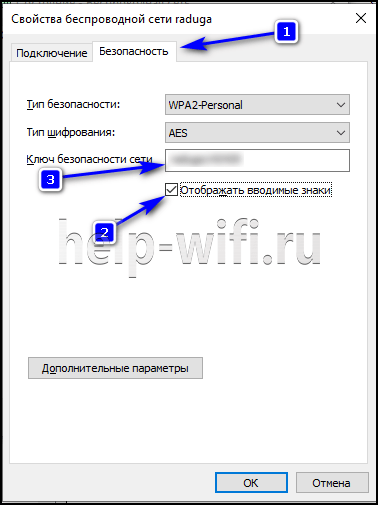

В следующем окне выберите вкладку «Безопасность», и в выпадающем списке Тип безопасности: будет отображен тип безопасности Wi-Fi сети.

Используя рассмотренные выше действия, можно проверить тип безопасности Wi-Fi сети в операционной системе Windows 10.

На чтение 5 мин Просмотров 110к. Опубликовано

Обновлено

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK, WPA3-PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

- WEP

- WPA

- WPA2

- WPA3

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Что такое WPA3-PSK?

Стандарт шифрования WPA3-PSK появился совсем недавно и пришел на смену WPA2. И хоть последний отличается очень высокой степенью надежности, WPA3 вообще не подвержен взлому. Все современные устройства уже имеют поддержку данного типа — роутеры, точки доступа, wifi адаптеры и другие.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK — AES

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

Защита беспроводного режима на маршрутизаторе TP-Link

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе «Дополнительные настройки — Беспроводной режим».

В старой «зеленой» версии интересующие нас конфигурации WiFi сети расположены в меню «Беспроводной режим — Защита». Сделаете все, как на изображении — будет супер!

Если заметили, здесь еще есть такой пункт, как «Период обновления группового ключа WPA». Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию — в разных моделях интервал обновления отличается.

Метод проверки подлинности на роутере ASUS

На маршрутизаторах ASUS все параметры WiFi расположены на одной странице «Беспроводная сеть»

Защита сети через руотер Zyxel Keenetic

Аналогично и у Zyxel Keenetic — раздел «Сеть WiFi — Точка доступа»

В роутерах Keenetic без приставки «Zyxel» смена типа шифрования производится в разделе «Домашняя сеть».

Настройка безопасности роутера D-Link

На D-Link ищем раздел «Wi-Fi — Безопасность»

Что ж, сегодня мы разобрались типами шифрования WiFi и с такими терминами, как WEP, WPA, WPA2-PSK, TKIP и AES и узнали, какой из них лучше выбрать. О других возможностях обеспечения безопасности сети читайте также в одной из прошлых статей, в которых я рассказываю о фильтрации контента на роутере по MAC и IP адресам и других способах защиты.

Видео по настройке типа шифрования на маршрутизаторе

Актуальные предложения:

Задать вопрос

- 10 лет занимается подключением и настройкой беспроводных систем

- Выпускник образовательного центра при МГТУ им. Баумана по специальностям «Сетевые операционные системы Wi-Fi», «Техническое обслуживание компьютеров», «IP-видеонаблюдение»

- Автор видеокурса «Все секреты Wi-Fi»

На чтение 10 мин Просмотров 37.9к.

Юрий Санаев

Системный администратор. Менеджер по продажам компьютеров и wi-fi оборудования. Опыт работы – 10 лет. Знает о «железе» и софте все и даже больше.

Задать вопрос

При настройке беспроводной сети в доме или офисе пользователи часто интересуются, как обезопасить ее и маршрутизатор от доступа со стороны посторонних. Для этого нужно знать, какие способы защиты и виды шифрования существуют, что такое ключ безопасности сети, где его посмотреть, изменить или удалить, если это потребуется.

Содержание

- Определение

- Способы защиты и виды шифрования

- Как узнать ключ безопасности

- С помощью роутера

- С помощью компьютера

- На телефоне

- Инструкция или наклейка на устройстве

- Дополнительные способы

- Меняем ключ безопасности

- Asus

- TP-Link

- D-Link

- ZYXEL

- Сброс на заводские настройки

- Создаем сложный пароль

Определение

Ключ безопасности Wi-Fi сети – это набор символов, цифр и букв, защищающий доступ к роутеру. Он создается при первой настройке или после возврата устройства к заводским установкам.

Способы защиты и виды шифрования

Известны четыре типа защиты Wi-Fi: WEP, WPA, WPA2, WPA3.

WEP (Wired Equivalent Privacy) – начальный метод. Устарел и небезопасен. Не рекомендуется его выбирать для защиты своего устройства. WEP ключ Wi-Fi сети с легкостью взламывают злоумышленники, чтобы получить к ней доступ.

WPA – современная и качественная защита. Расшифровывается как Wi-Fi Protected Access. Отличается максимальной совместимостью с любой техникой и ОС.

WPA2 – обновленная, улучшенная версия ключа WPA. Поддерживает способ шифрования AES CCMP. Делится на два типа:

- WPA/WPA 2 – Personal (PSK) – стандартный тип аутентификации. Используется при выборе пароля для доступа к сети. Один и тот же ключ предназначается для каждого подсоединяемого устройства. Размещается на маршрутизаторе, доступен для просмотра или редактирования. Рекомендуемый тип.

- WPA/WPA2 – Enterprise – сложнейший вид защиты, применяемый в офисах или иных заведениях. Выделяется повышенной безопасностью. Используется лишь тогда, когда подключенная техника авторизуется через RADIUS-сервер, выдающий пароли.

WPA3 — из названия понятно, что это обновленный вид WPA2. Это последняя и лучшая версия защиты на настоящий день, выпущенная в 2018 году. Улучшенное подключение устройств к сети, защита от назойливых соседей, которые занимаются подбором паролей (брутфорс атаками), и безопасность при подключении к общественным сетям.

Рекомендуем использовать WPA3, если подключаемые устройства поддерживают данный тип шифрования.

Дома для маршрутизатора рекомендуется выбирать тип защиты WPA2 – Personal (PSK) или комбинированный ключ шифрования WPA/WPA2, чтобы не испытывать затруднений с подключением устаревшей техники. Именно он используется на роутерах по умолчанию или отмечен как «Рекомендуемый».

После установки типа защиты нужно выбрать способ шифрования. Доступны два варианта – устаревший TKIP или современный AES. Для использования рекомендован второй тип – его поддерживают все новые устройства, расшифровать его невозможно. Первый применяется при подключении старой техники. При выборе типа шифрования рекомендуется устанавливать AES или «Авто». TKIP недоступен в режиме 802.11n. При установке способа защиты WPA2 – Personal применяется только AES-шифрование.

Как узнать ключ безопасности

Если пароль от Wi-Fi утерян, его нужно где-то посмотреть. Узнать ключ безопасности от своей беспроводной сети можно на роутере, ноутбуке, смартфоне.

С помощью роутера

Увидеть сетевой ключ для роутера пользователь сможет в интерфейсе устройства.

Инструкция:

- На тыльной стороне корпуса маршрутизатора найти IP-адрес для входа (192.168.1.1 или 192.168.0.1).

- Параметры для авторизации – «admin/admin».

- Развернуть раздел «Беспроводная сеть» или «Wireless».

- Название подключения в поле «SSID». Пароль в строке «PSK Password» или «Предварительный ключ WPA».

На технике разных брендов и моделей язык интерфейса и названия вкладок различны, но общий принцип одинаков.

С помощью компьютера

Посмотреть ключ безопасности от своей беспроводной сети можно на компьютере, находящемся в Wi-Fi сети.

Вот так можно узнать пароль от wi-fi на Windows 10:

- Развернуть трей, навести курсор на иконку соединения с Сетью, нажать и выбрать «Открыть «Параметры сети и Интернет».

- Вызвать «Центр управления сетями и общим доступом».

- Кликнуть на активное соединение и выбрать «Свойства беспроводной сети».

- Во вкладке «Безопасность» включить отображение введенных знаков. В строке «Ключ безопасности» откроется скрытая комбинация.

На Виндовс 7 действия незначительно отличаются:

- Открыть «Центр управления сетями и общим доступом».

- В колонке слева нажать на «Управление беспроводными сетями».

- Навести курсор на Wi-Fi, ПКМ вызвать меню и нажать «Свойства».

- Перейти в «Безопасность».

- Активировать отображение вводимых знаков.

- Нужная комбинация появится в поле «Ключ безопасности».

Если устройство не использует Wi-Fi, это решение не подойдет.

Читайте также, как узнать пароль от Wi-Fi-роутера на Windows 7.

На телефоне

Узнать утерянный код безопасности Wi-Fi сети можно на телефоне или планшете, но только под управлением ОС Android с разблокированными ROOT-правами.

Получить ROOT-права помогут приложения из Play Market, например, Root Explorer.

Инструкция:

- Скачать из Google Play и открыть приложение для получения Root-прав.

- Открыть внутреннюю память смартфона, последовательно открыть папки «Data» — «Misc» — «WiFi».

- Найти файл «wpa_supplicant.conf» и открыть через приложение для чтения текстовых файлов или в веб-обозревателе.

- Найти «SSID» и «PSK». Значение в первой строке – это название Wi-Fi, во второй – пароль.

Если ROOT-права не получены, воспользоваться способом не получится.

Инструкция или наклейка на устройстве

После покупки или сброса маршрутизатора до заводских параметров на нем будет действовать ключ безопасности вайфай сети, нанесенный на наклейку снизу роутера. Код будет подписан как «Ключ сети», «Wi-Fi пароль», «Wireless Key», «Wi-Fi Key», «PIN».

Способ актуален, если секретная комбинация не редактировалась в ходе настройки устройства.

Дополнительные способы

Если предыдущие способы, как узнать пароль от Wi-Fi, неэффективны, можно задействовать стороннее ПО для десктопных и мобильных платформ.

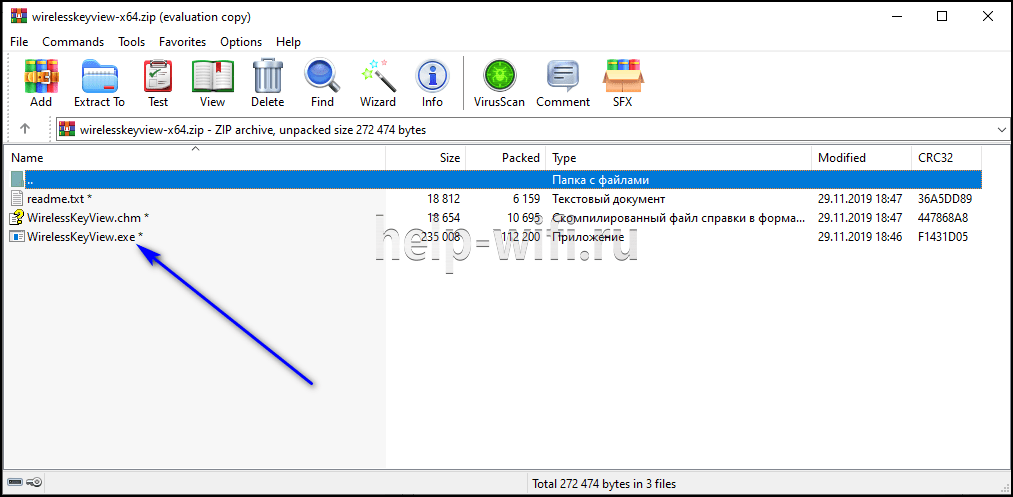

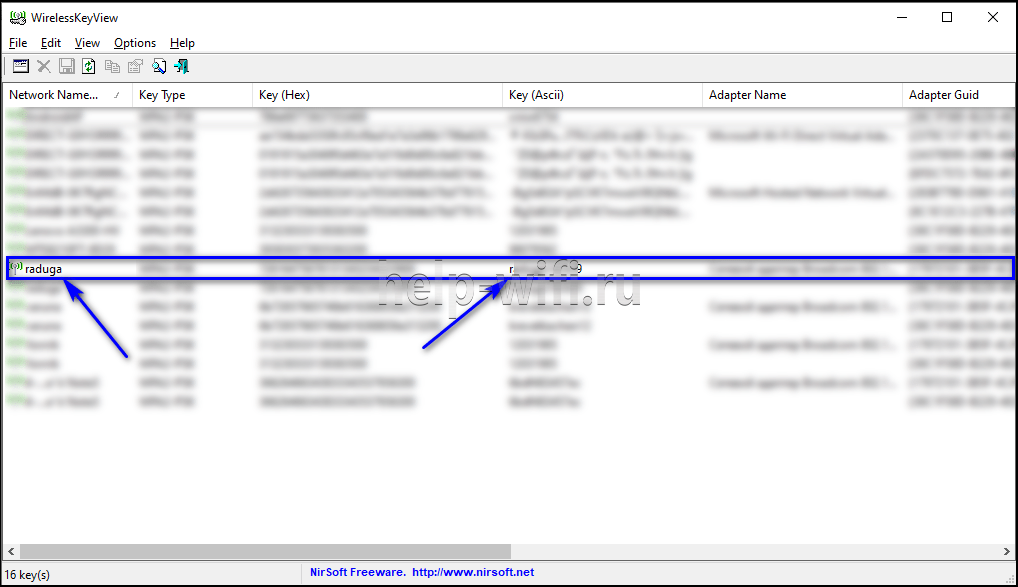

Чтобы найти ключ безопасности сети на ноутбуке, потребуется установить WirelessKeyView. Она подойдет для всех версий Windows, от 10 до XP. Способ подходит, если Интернет на компьютере ранее был настроен через интересующую беспроводную сеть, но теперь устройство отключено от Wi-Fi.

Инструкция по использованию утилиты:

- Перейти по ссылке http://www.nirsoft.net/utils/wireless_key.html.

- Прокрутить страницу вниз, скачать 32-битную или 64-битную версию программы.

- Открыть архив (пароль рядом с ссылками на скачивание).

- Кликнуть на WirelessKeyView.exe, чтобы запустить утилиту.

Откроется окно с информацией обо всех сетях, к которым подключалось устройство, включая нужную.

Руководство для смартфонов с ОС Андроид:

- Открыть Play Market.

- Скачать специальное приложение, для просмотра паролей к беспроводным сетям, например, Wi-Fi Password.

- Запустить приложение с открытыми ROOT-правами.

- Выбрать сеть.

- Посмотреть секретную комбинацию.

Определить пароль от Wi-Fi иногда предлагается с помощью хакерского ПО для взлома Wi-Fi. Это не самое лучшее решение. При скачивании таких программ на телефон или ПК существует риск заразить технику вирусами или установить вредоносное ПО, способное нанести ущерб технике и ее владельцу.

Меняем ключ безопасности

Менять ключ безопасности нужно сразу после покупки роутера, при первом подключении. Позднее эта процедура выполняется через веб-интерфейс. На технике разных брендов редактирование отличается.

Перед тем, как изменить ключ безопасности сети, потребуется открыть веб-интерфейс.

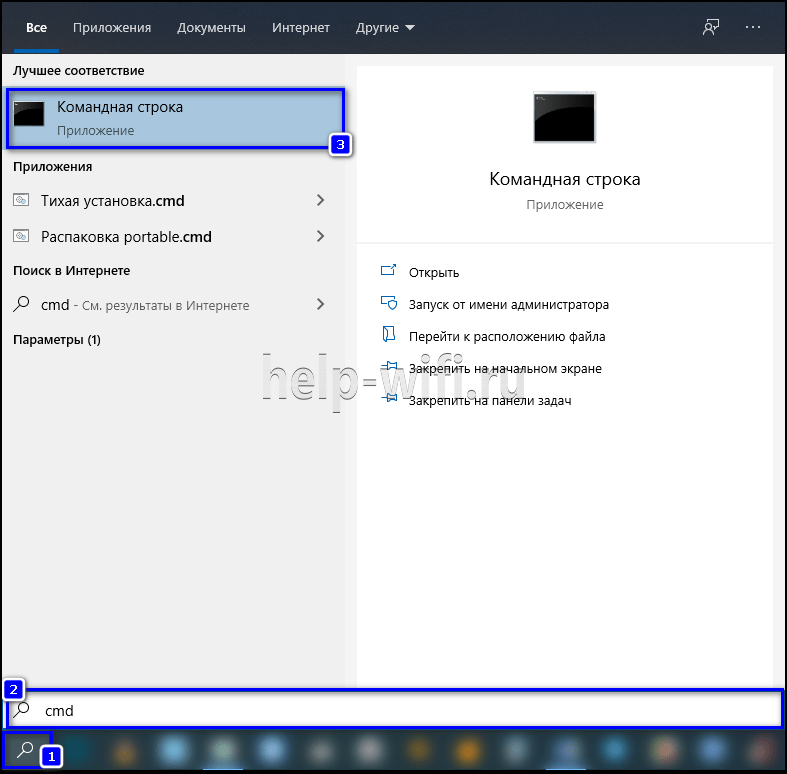

Нужно перевернуть устройство. Снизу располагается наклейка с IP-адресом, именем и паролем. Если она отсутствует, нужно ввести «cmd» в строке поиска и вызвать Командную строку. Ввести «ipconfig/all», затем «Enter». Информация в строках «DHCP-сервер» и «Основной шлюз».

IP-адрес (обычно 192.168.1.1 или 192.168.0.1) нужно внести в адресную строку интернет-обозревателя и нажать «Enter». Для входа задействовать логин и пароль, размещенные снизу прибора. Часто это «admin/admin» (если владелец не редактировал параметры).

Asus

Руководство:

- Авторизоваться на странице управления роутером.

- Открыть вкладку «Беспроводная сеть».

- В поле «Предварительный ключ WPA» добавить новое значение.

- Нажать «Применить».

Далее нужно перезагрузить маршрутизатор, чтобы изменения вступили в силу.

TP-Link

На разных моделях роутеров TP-Link действия отличаются.

Первый вариант (модели со старым, зеленым веб-интерфейсом):

- Кликнуть «Беспроводной режим».

- Перейти в «Защиту беспроводного режима».

- Из трех типов шифрования (WEP, WPA/WPA2 – Enterprise или Personal) выбрать последний, с меткой «Рекомендуется».

- В поле «Пароль PSK» ввести новый ключ.

- Нажать «Сохранить».

Второй вариант (модели с новым, синим веб-интерфейсом):

- Открыть раздел «Базовая настройка».

- Выбрать «Беспроводной режим».

- Изменить значения в строке «Пароль» (если роутер функционирует в двух диапазонах, поменять комбинации нужно в обеих строках).

- Сохранить обновленные значения.

После установки нового значения выполнить перезагрузку роутера.

D-Link

Инструкция для эмуляторов D-Link:

- Кликнуть «Wi-Fi».

- Перейти в «Настройки безопасности».

- В строчку «Ключ шифрования PSK» добавить новые данные.

- Нажать «Применить».

Далее нужно перезапустить устройство.

ZYXEL

Роутеры ZYXEL имеют разный интерфейс, в зависимости от года выпуска и серии модели, но общий принцип одинаков.

- Открыть раздел «Wi-Fi», выбрать «Безопасность».

- В поле «Проверка подлинности» указать «WPA-PSK/WPA2-PSK».

- В строке «Сетевой ключ» указать пароль.

- Нажать «Применить».

После сохранения изменений нужна перезагрузка маршрутизатора.

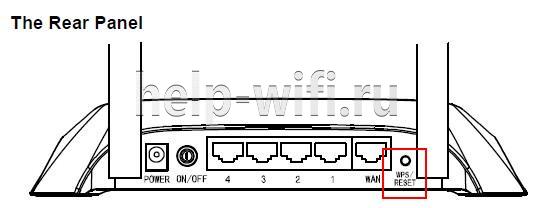

Сброс на заводские настройки

Если посмотреть ключ безопасности от Wi-Fi не удается, можно сбросить роутер до заводских установок через веб-интерфейс или кнопкой на самом приборе, а затем создать сеть заново.

Для возврата маршрутизатора к заводским настройкам нужно открыть раздел «Системные инструменты» (TP-Link), «Администрирование» — «Управление настройками» (ASUS), «Система» (D-Link), найти «Заводские настройки», нажать на них или кнопку «Восстановить» напротив и дождаться перезагрузки роутера.

На тыльной стороне маршрутизаторов, как правило, есть кнопка возврата к начальным параметрам. Чаще всего она погружена в корпус и, чтобы ей воспользоваться, нужна скрепка или иной тонкий предмет. Нужно нажать на нее и зафиксировать в таком положении от 10 до 15 секунд. Индикаторы на панели роутера моргнут или погаснут полностью. Нужно отпустить кнопку. Устройство перезагрузится.

После перезапуска маршрутизатор потребуется настроить заново. В ходе этой процедуры пользователь сможет самостоятельно создать беспроводную сеть и придумать для нее новый ключ безопасности.

Создаем сложный пароль

Чтобы создать сложный пароль, должны быть соблюдены условия:

- Длина: чем больше символов в комбинации, тем сложнее ее подобрать, даже программным способом.

- Сложность: сильный пароль включает буквы различного регистра и цифры. Пробелы, тире снизу и сложные символы не подходят, потому что их сложно вводить, особенно на мобильной технике или Smart TV телевизорах.

- Распространенные фразы, имена, даты использовать нельзя – такие пароли легко подбираются.

Соблюдая эти нехитрые правила, можно быть уверенным, что сеть не смогут взломать злоумышленники.

Ключ безопасности сети – это последовательность из цифр, букв и символов, защищающая доступ к Wi-Fi. Если он забыт, просмотреть его можно на ПК, ноутбуке, смартфоне или роутере. Пароль можно отредактировать или удалить, сбросив маршрутизатор к начальным установкам. При вводе нового кода нужно помнить: чем он сложнее, тем более защищенным будет беспроводное соединение, а значит, тем труднее его будет взломать злоумышленникам.

Содержание

- 1 WPA2-Enterprise, или правильный подход к безопасности Wi-Fi сети

- 1.1 Основы

- 1.2 WPA2 Enterprise

- 1.3 EAP

- 1.4 Насколько это надежно

- 2 Ключ безопасности от беспроводной сети Wi-Fi

- 2.1 Виды шифрования сети

- 2.2 Как узнать свой ключ безопасности сети Wi-Fi

- 2.3 Посмотрите видео: что такое ключ беспроводной Wi-Fi сети:

- 3 Выбираем самый надёжный метод проверки подлинности Wi-Fi

- 3.1 Методы проверки подлинности

- 3.2 Отсутствие защиты

- 3.3 WEP

- 3.4 WPA/WPA2 – Enterprise и WPA/WPA2-Personal

- 3.5 Как изменить метод проверки подлинности Wi-Fi

- 3.6 Заключение

- 4 Какой Выбрать Тип Шифрования WiFi Сети — 3 Способа

- 4.1 Для чего нужно шифровать WiFi?

- 4.2 Шифрование WiFi данных и типы аутентификации

- 4.3 Что такое WEP защита wifi?

- 4.4 Что такое ключ WPA или пароль?

- 4.5 Что такое WPA2-PSK — Personal или Enterprise?

- 4.6 Типы шифрования WPA — TKIP или AES?

- 4.7 Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

- 4.8 Защита беспроводного режима на маршрутизаторе TP-Link

- 4.9 Метод проверки подлинности на роутере ASUS

- 4.10 Защита сети через руотер Zyxel Keenetic

- 4.11 Настройка безопасности роутера D-Link

- 4.12 по настройке типа шифрования на маршрутизаторе

- 5 Безопасность wi-fi. Правильная защита wi-fi

- 5.1 Защита от незваных гостей

- 5.2 Хакеры

- 5.3 Публичные точки доступа

- 5.4 WPA 2

- 5.5 Гостевой доступ — средство защиты домашней сети

- 5.6 Надежность ключей безопасности

- 6 Безопасность в сетях WiFi. WEP, WPA, WPA2 шифрование

- 6.1 WPA

- 6.2 WPA2

- 6.3 Шифрование файлов и папок в Windows 7

- 6.4 Включение шифрования файлов:

- 6.5 Включение шифрования папок:

- 6.6 Сфера применения

WPA2-Enterprise, или правильный подход к безопасности Wi-Fi сети

В последнее время появилось много «разоблачающих» публикаций о взломе какого-либо очередного протокола или технологии, компрометирующего безопасность беспроводных сетей. Так ли это на самом деле, чего стоит бояться, и как сделать, чтобы доступ в вашу сеть был максимально защищен? Слова WEP, WPA, 802.

1x, EAP, PKI для вас мало что значат? Этот небольшой обзор поможет свести воедино все применяющиеся технологии шифрования и авторизации радио-доступа. Я попробую показать, что правильно настроенная беспроводная сеть представляет собой непреодолимый барьер для злоумышленника (до известного предела, конечно).

Основы

Любое взаимодействие точки доступа (сети), и беспроводного клиента, построено на:

- Аутентификации — как клиент и точка доступа представляются друг другу и подтверждают, что у них есть право общаться между собой;

- Шифровании — какой алгоритм скремблирования передаваемых данных применяется, как генерируется ключ шифрования, и когда он меняется.

Параметры беспроводной сети, в первую очередь ее имя (SSID), регулярно анонсируются точкой доступа в широковещательных beacon пакетах. Помимо ожидаемых настроек безопасности, передаются пожелания по QoS, по параметрам 802.11n, поддерживаемых скорости, сведения о других соседях и прочее. Аутентификация определяет, как клиент представляется точке.

Возможные варианты:

- Open — так называемая открытая сеть, в которой все подключаемые устройства авторизованы сразу

- Shared — подлинность подключаемого устройства должна быть проверена ключом/паролем

- EAP — подлинность подключаемого устройства должна быть проверена по протоколу EAP внешним сервером

Открытость сети не означает, что любой желающий сможет безнаказанно с ней работать.

Чтобы передавать в такой сети данные, необходимо совпадение применяющегося алгоритма шифрования, и соответственно ему корректное установление шифрованного соединения.

Алгоритмы шифрования таковы:

- None — отсутствие шифрования, данные передаются в открытом виде

- WEP — основанный на алгоритме RC4 шифр с разной длиной статического или динамического ключа (64 или 128 бит)

- CKIP — проприетарная замена WEP от Cisco, ранний вариант TKIP

- TKIP — улучшенная замена WEP с дополнительными проверками и защитой

- AES/CCMP — наиболее совершенный алгоритм, основанный на AES256 с дополнительными проверками и защитой

Комбинация Open Authentication, No Encryption широко используется в системах гостевого доступа вроде предоставления Интернета в кафе или гостинице. Для подключения нужно знать только имя беспроводной сети. Зачастую такое подключение комбинируется с дополнительной проверкой на Captive Portal путем редиректа пользовательского HTTP-запроса на дополнительную страницу, на которой можно запросить подтверждение (логин-пароль, согласие с правилами и т.п).

Шифрование WEP скомпрометировано, и использовать его нельзя (даже в случае динамических ключей).

Широко встречающиеся термины WPA и WPA2 определяют, фактически, алгоритм шифрования (TKIP либо AES). В силу того, что уже довольно давно клиентские адаптеры поддерживают WPA2 (AES), применять шифрование по алгоритму TKIP нет смысла.

Разница между WPA2 Personal и WPA2 Enterprise состоит в том, откуда берутся ключи шифрования, используемые в механике алгоритма AES. Для частных (домашних, мелких) применений используется статический ключ (пароль, кодовое слово, PSK (Pre-Shared Key)) минимальной длиной 8 символов, которое задается в настройках точки доступа, и у всех клиентов данной беспроводной сети одинаковым.

Компрометация такого ключа (проболтались соседу, уволен сотрудник, украден ноутбук) требует немедленной смены пароля у всех оставшихся пользователей, что реалистично только в случае небольшого их числа. Для корпоративных применений, как следует из названия, используется динамический ключ, индивидуальный для каждого работающего клиента в данный момент.

Этот ключ может периодический обновляться по ходу работы без разрыва соединения, и за его генерацию отвечает дополнительный компонент — сервер авторизации, и почти всегда это RADIUS-сервер.

Все возможные параметры безопасности сведены в этой табличке:

| Свойство | Статический WEP | Динамический WEP | WPA | WPA 2 (Enterprise) |

| Идентификация | Пользователь, компьютер, карта WLAN | Пользователь, компьютер | Пользователь, компьютер | Пользователь, компьютер |

| Авторизация | Общий ключ | EAP | EAP или общий ключ | EAP или общий ключ |

| Целостность | 32-bit Integrity Check Value (ICV) | 32-bit ICV | 64-bit Message Integrity Code (MIC) | CRT/CBC-MAC (Counter mode Cipher Block Chaining Auth Code — CCM) Part of AES |

| Шифрование | Статический ключ | Сессионный ключ | Попакетный ключ через TKIP | CCMP (AES) |

| РАспределение ключей | Однократное, вручную | Сегмент Pair-wise Master Key (PMK) | Производное от PMK | Производное от PMK |

| Вектор инициализации | Текст, 24 бита | Текст, 24 бита | Расширенный вектор, 65 бит | 48-бит номер пакета (PN) |

| Алгоритм | RC4 | RC4 | RC4 | AES |

| Длина ключа, бит | 64/128 | 64/128 | 128 | до 256 |

| Требуемая инфраструктура | Нет | RADIUS | RADIUS | RADIUS |

Если с WPA2 Personal (WPA2 PSK) всё ясно, корпоративное решение требует дополнительного рассмотрения.

WPA2 Enterprise

Здесь мы имеем дело с дополнительным набором различных протоколов. На стороне клиента специальный компонент программного обеспечения, supplicant (обычно часть ОС) взаимодействует с авторизующей частью, AAA сервером. В данном примере отображена работа унифицированной радиосети, построенной на легковесных точках доступа и контроллере.

В случае использования точек доступа «с мозгами» всю роль посредника между клиентов и сервером может на себя взять сама точка. При этом данные клиентского суппликанта по радио передаются сформированными в протокол 802.1x (EAPOL), а на стороне контроллера они оборачиваются в RADIUS-пакеты.

Применение механизма авторизации EAP в вашей сети приводит к тому, что после успешной (почти наверняка открытой) аутентификации клиента точкой доступа (совместно с контроллером, если он есть) последняя просит клиента авторизоваться (подтвердить свои полномочия) у инфраструктурного RADIUS-сервера:

Использование WPA2 Enterprise требует наличия в вашей сети RADIUS-сервера. На сегодняшний момент наиболее работоспособными являются следующие продукты:

- Microsoft Network Policy Server (NPS), бывший IAS — конфигурируется через MMC, бесплатен, но надо купить винду

- Cisco Secure Access Control Server (ACS) 4.2, 5.3 — конфигурируется через веб-интерфейс, наворочен по функционалу, позволяет создавать распределенные и отказоустойчивые системы, стоит дорого

- FreeRADIUS — бесплатен, конфигурируется текстовыми конфигами, в управлении и мониторинге не удобен

При этом контроллер внимательно наблюдает за происходящим обменом информацией, и дожидается успешной авторизации, либо отказа в ней. При успехе RADIUS-сервер способен передать точке доступа дополнительные параметры (например, в какой VLAN поместить абонента, какой ему присвоить IP-адрес, QoS профиль и т.п.). В завершении обмена RADIUS-сервер дает возможность клиенту и точке доступа сгенерировать и обменяться ключами шифрования (индивидуальными, валидными только для данной сеcсии):

EAP

Сам протокол EAP является контейнерным, то есть фактический механизм авторизации дается на откуп внутренних протоколов.

На настоящий момент сколько-нибудь значимое распространение получили следующие:

- EAP-FAST (Flexible Authentication via Secure Tunneling) — разработан фирмой Cisco; позволяет проводить авторизацию по логину-паролю, передаваемому внутри TLS туннеля между суппликантом и RADIUS-сервером

- EAP-TLS (Transport Layer Security). Использует инфраструктуру открытых ключей (PKI) для авторизации клиента и сервера (суппликанта и RADIUS-сервера) через сертификаты, выписанные доверенным удостоверяющим центром (CA). Требует выписывания и установки клиентских сертификатов на каждое беспроводное устройство, поэтому подходит только для управляемой корпоративной среды. Сервер сертификатов Windows имеет средства, позволяющие клиенту самостоятельно генерировать себе сертификат, если клиент — член домена. Блокирование клиента легко производится отзывом его сертификата (либо через учетные записи).

- EAP-TTLS (Tunneled Transport Layer Security) аналогичен EAP-TLS, но при создании туннеля не требуется клиентский сертификат. В таком туннеле, аналогичном SSL-соединению браузера, производится дополнительная авторизация (по паролю или как-то ещё).

- PEAP-MSCHAPv2 (Protected EAP) — схож с EAP-TTLS в плане изначального установления шифрованного TLS туннеля между клиентом и сервером, требующего серверного сертификата. В дальнейшем в таком туннеле происходит авторизация по известному протоколу MSCHAPv2

- PEAP-GTC (Generic Token Card) — аналогично предыдущему, но требует карт одноразовых паролей (и соответствующей инфраструктуры)

Все эти методы (кроме EAP-FAST) требуют наличия сертификата сервера (на RADIUS-сервере), выписанного удостоверяющим центром (CA).

При этом сам сертификат CA должен присутствовать на устройстве клиента в группе доверенных (что нетрудно реализовать средствами групповой политики в Windows). Дополнительно, EAP-TLS требует индивидуального клиентского сертификата. Проверка подлинности клиента осуществляется как по цифровой подписи, так (опционально) по сравнению предоставленного клиентом RADIUS-серверу сертификата с тем, что сервер извлек из PKI-инфраструктуры (Active Directory). Поддержка любого из EAP методов должна обеспечиваться суппликантом на стороне клиента. Стандартный, встроенный в Windows XP/Vista/7, iOS, Android обеспечивает как минимум EAP-TLS, и EAP-MSCHAPv2, что обуславливает популярность этих методов. С клиентскими адаптерами Intel под Windows поставляется утилита ProSet, расширяющая доступный список. Это же делает Cisco AnyConnect Client.

Насколько это надежно

В конце концов, что нужно злоумышленнику, чтобы взломать вашу сеть? Для Open Authentication, No Encryption — ничего. Подключился к сети, и всё. Поскольку радиосреда открыта, сигнал распространяется в разные стороны, заблокировать его непросто. При наличии соответствующих клиентских адаптеров, позволяющих прослушивать эфир, сетевой трафик виден так же, будто атакующий подключился в провод, в хаб, в SPAN-порт коммутатора.

Для шифрования, основанного на WEP, требуется только время на перебор IV, и одна из многих свободно доступных утилит сканирования. Для шифрования, основанного на TKIP либо AES прямое дешифрование возможно в теории, но на практике случаи взлома не встречались.

Конечно, можно попробовать подобрать ключ PSK, либо пароль к одному из EAP-методов. Распространенные атаки на данные методы не известны.

Можно пробовать применить методы социальной инженерии, либо терморектальный криптоанализ.

Получить доступ к сети, защищенной EAP-FAST, EAP-TTLS, PEAP-MSCHAPv2 можно, только зная логин-пароль пользователя (взлом как таковой невозможен). Атаки типа перебора пароля, или направленные на уязвимости в MSCHAP также не возможны либо затруднены из-за того, что EAP-канал «клиент-сервер» защищен шифрованным туннелем. Доступ к сети, закрытой PEAP-GTC возможен либо при взломе сервера токенов, либо при краже токена вместе с его паролем. Доступ к сети, закрытой EAP-TLS возможен при краже пользовательского сертификата (вместе с его приватным ключом, конечно), либо при выписывании валидного, но подставного сертификата. Такое возможно только при компрометации удостоверяющего центра, который в нормальных компаниях берегут как самый ценный IT-ресурс. Поскольку все вышеозначенные методы (кроме PEAP-GTC) допускают сохранение (кэширование) паролей/сертификатов, то при краже мобильного устройства атакующий получает полный доступ без лишних вопросов со стороны сети. В качестве меры предотвращения может служить полное шифрование жесткого диска с запросом пароля при включении устройства.

Запомните: при грамотном проектировании беспроводную сеть можно очень хорошо защитить; средств взлома такой сети не существует (до известного предела)

- wi-fi

- 802.1x

- RADIUS

- EAP

- PEAP

- PKI

- безопасность в сети

Источник: https://habr.com/post/150179/

Ключ безопасности от беспроводной сети Wi-Fi

Ключ безопасности сети является паролем, используя который можно подключиться к работающей сети Wi-Fi. От него напрямую зависит безопасное функционирование беспроводной сети.

Основная задача его заключается в ограждении пользователя (хозяина) Wi-Fi от несанкционированного подключения к ней. Некоторым может показаться, что такое подключение, в общем-то, не сильно будет мешать работе в интернете.

На самом же деле оно чревато значительным уменьшением скорости интернета. Поэтому, созданию пароля необходимо уделять самое пристальное внимание.

Кроме собственно сложности создаваемого пароля, на степень безопасности беспроводной сети Wi-Fi в значительной степени влияет тип шифрования данных. Значимость типа шифрования объясняется тем, что все данные, передающиеся в рамках конкретной сети зашифрованы. Такая система позволяет оградиться от несанкционированного подключения, т. к. не зная пароля, сторонний пользователь при помощи своего устройства просто не сможет расшифровать передающиеся в рамках беспроводной сети данные.

Виды шифрования сети

В настоящее время Wi-Fi маршрутизаторы используют три разных типа шифрования.

Отличаются они друг от друга не только количеством доступных для создания пароля символов, но и другими не менее важными особенностями.

Самым ненадежным и менее популярным типом шифрования на сегодняшний день является WEP. В общем-то, этот тип шифрования использовался раньше и сейчас применяется редко. И дело тут не только в моральной старости такого типа шифрования. Он действительно достаточно ненадежный. Пользователи, использующие устройства с WEP-шифрованием имеют довольно высокие шансы на то, что их собственный ключ безопасности сети будет взломан сторонним пользователем. Данный вид шифрования не поддерживается многими современными Wi-Fi роутерами.

Последние два типа шифрования намного более надежны и гораздо чаще используются. При этом у пользователей имеется возможность выбрать уровень безопасности сети. Так, WPA и WPA2 поддерживают два вида проверки безопасности.

Один из них рассчитан на обычных пользователей и содержит один уникальный пароль для всех подключаемых устройств.

Другой используется для предприятий и значительно повышает уровень надежности сети Wi-Fi. Суть его заключается в том, что для каждого отдельного устройства создается собственный уникальный ключ безопасности.

Таким образом, становится практически невозможно без разрешения подключиться к чужой сети.

Тем не менее, выбирая свой будущий маршрутизатор, следует остановить свой выбор именно на той модели, которая поддерживает именно WPA2-шифрование. Объясняется ее большей надежностью в сравнении с WPA. Хотя, конечно же, WPA-шифрование является достаточно качественным. Большинство маршрутизаторов поддерживают оба эти вида шифрования.

Как узнать свой ключ безопасности сети Wi-Fi

Чтобы узнать свой ключ безопасности от беспроводной сети можно воспользоваться несколькими способами:

- Проще всего узнать свой ключ через настройки маршрутизатора. Для этого необходимо будет просто зайти в его веб-интерфейс, использую стандартный пароль для входа (если его не меняли). Обычно, и пароль и логин для входа – это «admin». Кроме того, эти данные можно посмотреть и на самом роутере. После этого нужно будет зайти в меню «Беспроводной режим», выбрать там пункт «Защита беспроводного режима». Там, вы и можно взять собственный ключ безопасности, найти его не составит проблем он либо так и называется «ключ безопасности», либо «пароль PSK», возможно на различных моделях роутеров различное название.

- Также узнать пароль от Wi-Fi возможно в панели управления. Для этого нужно кликнуть мышкой по значку сети, расположенному в правом нижнем углу экрана, рядом с часами. Оттуда понадобится зайти в «Центр управления сетями и общим доступом». Далее следует перейти по вкладке «Управление беспроводными сетями». Там следует найти собственную сеть и кликнуть по ней ПКМ(правой кнопкой мыши), после чего, выбрать в открывшемся окошке «Свойства». Затем, нужно будет перейти в раздел «Безопасность» и отметить галочкой графу «Отображать вводимые знаки». Такое действие покажет скрываемые ранее символы пароля.

- Узнать забытый пароль от Wi-Fi легче всего в уже подключенном к сети компьютере. Для этого нужно также нажать ЛКМ(левой кнопкой мыши) на значок и выбрать имя сети, напротив которого написано «Подключено». Затем на нее необходимо будет нажать ПКМ(правой кнопкой мыши) еще раз и зайти в «Свойства». Там нужно будет так же выбрать «Безопасность» — «Отображать вводимые знаки». После этого можно будет узнать забытый пароль от сети.

Посмотрите видео: что такое ключ беспроводной Wi-Fi сети:

Источник: http://WiNetwork.ru/wifi/klyuch-bezopasnosti-seti.html

Выбираем самый надёжный метод проверки подлинности Wi-Fi

Скоростной проводной интернет становится всё более доступным. И вместе с развитием мобильной техники становится актуальным вопрос использование домашнего интернета на каждом из устройств. Этой цели служит Wi-Fi-роутер, его цель — распределить при беспроводном подключении интернет между разными пользователями.

Отдельное внимание следует уделить вопросу безопасности своей сети

При покупке достаточно настроить его при первом включении. Вместе с роутером поставляется диск с утилитой настройки. С его помощью настроить домашнюю сеть проще простого. Но, тем не менее у неопытных пользователей часто возникают проблемы на этапе настроек безопасности сети.

Система предлагает выбрать метод проверки подлинности, и на выбор предоставляется как минимум четыре варианта. Каждый из них обладает определёнными преимуществами и недостатками, и, если вы хотите обезопасить себя от действий злоумышленников, следует выбрать самый надёжный вариант.

Об этом наша статья.

Методы проверки подлинности

Большинство домашних моделей роутеров имеют поддержку следующих методов проверки подлинности сети: без шифрования, WEP, WPA/WPA2-Enterprise, WPA/WPA2-Personal (WPA/WPA2-PSK). Последние три имеют также несколько алгоритмов шифрования. Разберёмся подробнее.

Отсутствие защиты

Этот метод говорит сам за себя. Соединение является полностью открытым, к нему может подключиться абсолютно любой желающий. Обычно такой метод используется в общественных местах, но дома его лучше не использовать.

Минимум, чем вам это грозит, это то, что соседи при подключении будут занимать ваш канал, и вы просто не сможете получить максимальную скорость согласно вашего тарифного плана.

В худшем случае злоумышленники могут использовать это в своих целях, воруя вашу конфиденциальную информацию или совершая иные противозаконные действия. Зато вам не нужно запоминать пароль, но согласитесь, это довольно сомнительное преимущество.

WEP

При использовании этого метода проверки подлинности сети передаваемая информация защищается с помощью секретного ключа. Тип защиты бывает «Открытая система» и «Общий ключ». В первом случае идентификация происходит за счёт фильтрации по MAC-адресу без использования дополнительного ключа.

Защита является, по сути, самой минимальной, поэтому небезопасной. Во втором вы должны придумать секретный код, который будет использоваться в качестве ключа безопасности. Он может быть 64, 128 из 152-битным. Система вам подскажет какой длины должен быть код, в зависимости от его кодировки — шестнадцатеричной либо ASCII. Можно задать несколько таких кодов.

Надёжность защиты — относительная и давно считается устаревшей.

WPA/WPA2 – Enterprise и WPA/WPA2-Personal

Очень надёжный метод проверки подлинности сети, в первом случае используется на предприятиях, во втором — дома и в небольших офисах. Разница между ними в том, что в домашнем варианте используется постоянный ключ, который настраивается в точке доступа.

Совместно с алгоритмом шифрования и SSID подключения образует безопасное соединение. Чтобы получить доступ к такой сети, необходимо знать пароль. Поэтому, если он надёжен, и вы никому его не разглашаете, для квартиры или дома — это идеальный вариант.

Кроме того, практически все производители отмечают его как рекомендуемый.

Во втором случае применяется динамический ключ и каждому пользователю присваивается индивидуальный. Дома с этим заморачиваться нет смысла, поэтому он используется только на крупных предприятиях, где очень важна безопасность корпоративных данных.

Дополнительная надёжность зависит и от алгоритма шифрования. Их бывает два: AES и TKIP. Лучше использовать первый из них, так как последний является производным от WEP и доказал свою несостоятельность.

Как изменить метод проверки подлинности Wi-Fi

Если вы уже ранее выполняли настройку проверки подлинности своего соединения, но не уверены в выборе правильного метода, обязательно проверьте его сейчас. Зайдите в настройки роутера, в браузере введя его IP-адрес, логин и пароль(подробнее можно прочесть в статье IP адрес роутера на нашем сайте).

Вам нужно пройти во вкладку настроек безопасности сети. В разных моделях роутера она может располагаться по-разному. После чего выберите метод проверки подлинности сети, придумайте надёжный пароль, нажмите «Сохранить» и перезагрузите маршрутизатор.

Не забудьте переподключиться к сети по новой со всех устройств.

Заключение

Надеемся, эта информация стала для вас полезной. Не стоит пренебрежительно относиться к установкам безопасности Wi-Fi. Не оставляйте его открытым, а выберите рекомендуемый метод проверки подлинности и правильный алгоритм шифрования.

Источник: https://nastroyvse.ru/net/vayfay/metody-proverki-podlinnosti-seti.html

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

Для чего нужно шифровать WiFi?

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки.

причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

Защита беспроводного режима на маршрутизаторе TP-Link

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе «Дополнительные настройки — Беспроводной режим».

В старой «зеленой» версии интересующие нас конфигурации WiFi сети расположены в меню «Беспроводной режим — Защита». Сделаете все, как на изображении — будет супер!

Если заметили, здесь еще есть такой пункт, как «Период обновления группового ключа WPA». Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию — в разных моделях интервал обновления отличается.

Метод проверки подлинности на роутере ASUS

На маршрутизаторах ASUS все параметры WiFi расположены на одной странице «Беспроводная сеть»

Защита сети через руотер Zyxel Keenetic

Аналогично и у Zyxel Keenetic — раздел «Сеть WiFi — Точка доступа»

В роутерах Keenetic без приставки «Zyxel» смена типа шифрования производится в разделе «Домашняя сеть».

Настройка безопасности роутера D-Link

На D-Link ищем раздел «Wi-Fi — Безопасность»

Что ж, сегодня мы разобрались типами шифрования WiFi и с такими терминами, как WEP, WPA, WPA2-PSK, TKIP и AES и узнали, какой из них лучше выбрать. О других возможностях обеспечения безопасности сети читайте также в одной из прошлых статей, в которых я рассказываю о фильтрации контента на роутере по MAC и IP адресам и других способах защиты.

по настройке типа шифрования на маршрутизаторе

Если статья помогла, то в благодарность прошу сделать 3 простые вещи:

- Подписаться на наш канал

- Отправить ссылку на публикацию к себе на стену в социальной сети по кнопке выше

Источник: https://wifika.ru/3-tipa-shifrovaniya-wifi-kakoy-vybrat-wep-ili-wpa2-psk-personal-enterprise-dlya-zaschity-bezopasnosti-seti.html

Безопасность wi-fi. Правильная защита wi-fi

Пароль и фильтрация по MAC-адресу должны защитить вас от взлома. На самом деле безопасность в большей степени зависит от вашей осмотрительности. Неподходящие методы защиты, незамысловатый пароль и легкомысленное отношение к посторонним пользователям в домашней сети дают злоумышленникам дополнительные возможности для атаки. Из этой статьи вы узнаете, как можно взломать WEP-пароль, почему следует отказаться от фильтров и как со всех сторон обезопасить свою беспроводную сеть.

Защита от незваных гостей

Ваша сеть не защищена, следовательно, рано или поздно к вашей беспроводной сети подсоединится посторонний пользователь — возможно даже не специально, ведь смартфоны и планшеты способны автоматически подключаться к незащищенным сетям. Если он просто откроет несколько сайтов, то, скорее всего, не случиться ничего страшного кроме расхода трафика. Ситуация осложнится, если через ваше интернет-подключение гость начнет загружать нелегальный контент.

Если вы еще не предприняли никаких мер безопасности, то зайдите в интерфейс роутера через браузер и измените данные доступа к сети. Адрес маршрутизатора, как правило, имеет вид: http://192.168.1.1. Если это не так, то вы сможете выяснить IP-адрес своего сетевого устройства через командную строку. В операционной системе Windows 7 щелкните по кнопке «Пуск» и задайте в строке поиска команду «cmd».

Вызовите настройки сети командой «ipconfig» и найдите строку «Основной шлюз». Указанный IP — это адрес вашего роутера, который нужно ввести в адресной строке браузера. Расположение настроек безопасности маршрутизатора зависит от производителя. Как правило, они расположены в разделе с названием вида «WLAN | Безопасность».

Если в вашей беспроводной сети используется незащищенное соединение, следует быть особенно осторожным с контентом, который расположен в папках с общим доступом, так как в отсутствие защиты он находится в полном распоряжении остальных пользователей. При этом в операционной системе Windows XP Home ситуация с общим доступом просто катастрофическая: по умолчанию здесь вообще нельзя устанавливать пароли — данная функция присутствует только в профессиональной версии.

Вместо этого все сетевые запросы выполняются через незащищенную гостевую учетную запись. Обезопасить сеть в Windows XP можно c помощью небольшой манипуляции: запустите командную строку, введите «net user guest ВашНовыйПароль» и подтвердите операцию нажатием клавиши «Enter». После перезагрузки Windows получить доступ к сетевым ресурсам можно будет только при наличии пароля, однако более тонкая настройка в этой версии ОС, к сожалению, не представляется возможной.

Значительно более удобно управление настройками общего доступа реализовано в Windows 7. Здесь, чтобы ограничить круг пользователей, достаточно в Панели управления зайти в «Центр управления сетями и общим доступом» и создать домашнюю группу, защищенную паролем.

Отсутствие должной защиты в беспроводной сети является источником и других опасностей, так как хакеры могут с помощью специальных программ (снифферов) выявлять все незащищенные соединения. Таким образом, взломщикам будет несложно перехватить ваши идентификационные данные от различных сервисов.

Хакеры

Как и прежде, сегодня наибольшей популярностью пользуются два способа защиты: фильтрация по MAC-адресам и скрытие SSID (имени сети): эти меры защиты не обеспечат вам безопасности. Для того чтобы выявить имя сети, взломщику достаточно WLAN-адаптера, который с помощью модифицированного драйвера переключается в режим мониторинга, и сниффера — например, Kismet.

Взломщик ведет наблюдение за сетью до тех пор, пока к ней не подключится пользователь (клиент). Затем он манипулирует пакетами данных и тем самым «выбрасывает» клиента из сети. При повторном подсоединении пользователя взломщик видит имя сети. Это кажется сложным, но на самом деле весь процесс занимает всего несколько минут. Обойти MAC-фильтр также не составляет труда: взломщик определяет MAC-адрес и назначает его своему устройству.

Таким образом, подключение постороннего остается незамеченным для владельца сети.

Если ваше устройство поддерживает только WEP-шифрование, срочно примите меры — такой пароль за несколько минут могут взломать даже непрофессионалы.

Особой популярностью среди кибермошенников пользуется пакет программ Aircrack-ng, который помимо сниффера включает в себя приложение для загрузки и модификации драйверов WLAN-адаптеров, а также позволяет выполнять восстановление WEP-ключа.

Известные методы взлома — это PTW- и FMS/KoreKатаки, при которых перехватывается трафик и на основе его анализа вычисляется WEP-ключ. В данной ситуации у вас есть только две возможности: сначала вам следует поискать для своего устройства актуальную прошивку, которая будет поддерживать новейшие методы шифрования.

Если же производитель не предоставляет обновлений, лучше отказаться от использования такого устройства, ведь при этом вы ставите под угрозу безопасность вашей домашней сети.

Популярный совет сократить радиус действия Wi-Fi дает только видимость защиты. Соседи все равно смогут подключаться к вашей сети, а злоумышленники зачастую пользуются Wi-Fi-адаптерами с большим радиусом действия.

Публичные точки доступа

Места со свободным Wi-Fi привлекают кибермошенников, так как через них проходят огромные объемы информации, а воспользоваться инструментами взлома может каждый. В кафе, отелях и других общественных местах можно найти публичные точки доступа. Но другие пользователи этих же сетей могут перехватить ваши данные и, например, взять под свой контроль ваши учетные записи на различных веб-сервисах.

Защита Cookies. Некоторые методы атак действительно настолько просты, что ими может воспользоваться каждый. Расширение Firesheep для браузера Firefox автоматически считывает и отображает в виде списка аккаунты других пользователей, в том числе на Amazon, в Google, и .

Если хакер щелкнет по одной из записей в списке, он сразу же получит полный доступ к аккаунту и сможет изменять данные пользователя по своему усмотрению. Firesheep не осуществляет взлом паролей, а только копирует активные незашифрованные cookies. Чтобы защититься от подобных перехватов, следует пользоваться специальным дополнением HTTPS Everywhere для Firefox.

Это расширение вынуждает онлайн-сервисы постоянно использовать зашифрованное соединение через протокол HTTPS, если он поддерживается сервером поставщика услуг.

Защита Android. В недавнем прошлом всеобщее внимание привлекла недоработка в операционной системе Android, из-за которой мошенники могли получить доступ к вашим аккаунтам в таких сервисах, как Picasa и «Календарь Google», а также считывать контакты. Компания Google ликвидировала эту уязвимость в Android 2.3.4, но на большинстве устройств, ранее приобретенных пользователями, установлены более старые версии системы. Для их защиты можно использовать приложение SyncGuard.

WPA 2

Наилучшую защиту обеспечивает технология WPA2, которая применяется производителями компьютерной техники еще с 2004 года. Большинство устройств поддерживают этот тип шифрования.

Но, как и другие технологии, WPA2 тоже имеет свое слабое место: с помощью атаки по словарю или метода bruteforce («грубая сила») хакеры могут взламывать пароли — правда, лишь в случае их ненадежности.

Словари просто перебирают заложенные в их базах данных ключи — как правило, все возможные комбинации чисел и имен. Пароли наподобие «1234» или «Ivanov» угадываются настолько быстро, что компьютер взломщика даже не успевает нагреться.

Метод bruteforce предполагает не использование готовой базы данных, а, напротив, подбор пароля путем перечисления всех возможных комбинаций символов. Таким способом взломщик может вычислить любой ключ — вопрос только в том, сколько времени ему на это потребуется.

NASA в своих инструкциях по безопасности рекомендует пароль минимум из восьми символов, а лучше — из шестнадцати. Прежде всего важно, чтобы он состоял из строчных и прописных букв, цифр и специальных символов. Чтобы взломать такой пароль, хакеру потребуются десятилетия.

Пока еще ваша сеть защищена не до конца, так как все пользователи внутри нее имеют доступ к вашему маршрутизатору и могут производить изменения в его настройках. Некоторые устройства предоставляют дополнительные функции защиты, которыми также следует воспользоваться.

Прежде всего отключите возможность манипулирования роутером через Wi-Fi. К сожалению, эта функция доступна лишь в некоторых устройствах — например, маршрутизаторах Linksys. Все современные модели роутеров также обладают возможностью установки пароля к интерфейсу управления, что позволяет ограничить доступ к настройкам.

Как и любая программа, прошивка роутера несовершенна — небольшие недоработки или критические дыры в системе безопасности не исключены. Обычно информация об этом мгновенно распространяется по Сети. Регулярно проверяйте наличие новых прошивок для вашего роутера (у некоторых моделей есть даже функция автоматического обновления). Еще один плюс перепрошивок в том, что они могут добавить в устройство новые функции.

Периодический анализ сетевого трафика помогает распознать присутствие незваных гостей. В интерфейсе управления роутером можно найти информацию о том, какие устройства и когда подключались к вашей сети. Сложнее выяснить, какой объем данных загрузил тот или иной пользователь.

Гостевой доступ — средство защиты домашней сети

Если вы защитите роутер надежным паролем при использовании шифрования WPA2, вам уже не будет угрожать никакая опасность. Но только до тех пор, пока вы не передадите свой пароль другим пользователям. Друзья и знакомые, которые со своими смартфонами, планшетами или ноутбуками захотят выйти в Интернет через ваше подключение, являются фактором риска.

Например, нельзя исключать вероятность того, что их устройства заражены вредоносными программами. Однако из-за этого вам не придется отказывать друзьям, так как в топовых моделях маршрутизаторов, например Belkin N или Netgear WNDR3700, специально для таких случаев предусмотрен гостевой доступ.

Преимущество данного режима в том, что роутер создает отдельную сеть с собственным паролем, а домашняя не используется.

Надежность ключей безопасности

WEP (WIRED EQUIVALENT PRIVACY). Использует генератор псевдослучайных чисел (алгоритм RC4) для получения ключа, а также векторы инициализации. Так как последний компонент не зашифрован, возможно вмешательство третьих лиц и воссоздание WEP-ключа.

WPA (WI-FI PROTECTED ACCESS) Основывается на механизме WEP, но для расширенной защиты предлагает динамический ключ. Ключи, сгенерированные с помощью алгоритма TKIP, могут быть взломаны посредством атаки Бека-Тевса или Охигаши-Мории. Для этого отдельные пакеты расшифровываются, подвергаются манипуляциям и снова отсылаются в сеть.

WPA2 (WI-FI PROTECTED ACCESS 2) Задействует для шифрования надежный алгоритм AES (Advanced Encryption Standard). Наряду с TKIP добавился протокол CCMP (Counter-Mode/CBC-MAC Protocol), который также базируется на алгоритме AES. Защищенную по этой технологии сеть до настоящего момента взломать не удавалось. Единственной возможностью для хакеров является атака по словарю или «метод грубой силы», когда ключ угадывается путем подбора, но при сложном пароле подобрать его невозможно.

Источник: https://MediaPure.ru/stati/bezopasnost-wi-fi-pravilnaya-zashhita-wi-fi/

Безопасность в сетях WiFi. WEP, WPA, WPA2 шифрование

Серьезной проблемой для всех беспроводных локальных сетей (и, если уж на то пошло, то и всех проводных локальных сетей) является безопасность. Безопасность здесь так же важна, как и для любого пользователя сети Интернет. Безопасность является сложным вопросом и требует постоянного внимания.

Огромный вред может быть нанесен пользователю из-за того, что он использует случайные хот-споты (hot-spot) или открытые точки доступа WI-FI дома или в офисе и не использует шифрование или VPN (Virtual Private Network — виртуальная частная сеть).

Опасно это тем, что пользователь вводит свои личные или профессиональные данные, а сеть при этом не защищена от постороннего вторжения.

WPA

Дальнейшее повышение безопасности и контроля доступа WPA заключается в создании нового уникального мастера ключей для взаимодействия между каждым пользовательским беспроводным оборудованием и точками доступа и обеспечении сессии аутентификации. А также, в создании генератора случайных ключей и в процессе формирования ключа для каждого пакета.

В IEEE стандарт 802.11i, ратифицировали в июне 2004 года, значительно расширив многие возможности благодаря технологии WPA. Wi-Fi Альянс укрепил свой модуль безопасности в программе WPA2. Таким образом, уровень безопасности передачи данных WiFi стандарта 802.11 вышел на необходимый уровень для внедрения беспроводных решений и технологий на предприятиях. Одно из существенных изменений 802.

11i (WPA2) относительно WPA это использования 128-битного расширенного стандарта шифрования (AES). WPA2 AES использует в борьбе с CBC-MAC режимом (режим работы для блока шифра, который позволяет один ключ использовать как для шифрования, так и для аутентификации) для обеспечения конфиденциальности данных, аутентификации, целостности и защиты воспроизведения. В стандарте 802.

11i предлагается также кэширование ключей и предварительной аутентификации для упорядочивания пользователей по точкам доступа.

WPA2

Со стандартом 802.11i, вся цепочка модуля безопасности (вход в систему, обмен полномочиями, аутентификация и шифрование данных) становится более надежной и эффективной защитой от ненаправленных и целенаправленных атак. Система WPA2 позволяет администратору Wi-Fi сети переключиться с вопросов безопасности на управление операциями и устройствами.

Стандарт 802.11r является модификацией стандарта 802.11i. Данный стандарт был ратифицирован в июле 2008 года. Технология стандарта более быстро и надежно передает ключевые иерархии, основанные на технологии Handoff (передача управления) во время перемещения пользователя между точками доступа. Стандарт 802.11r является полностью совместимой с WiFi стандартами 802.11a/b/g/n.

Также существует стандарт 802.11w , предназначенный для усовершенствования механизма безопасности на основе стандарта 802.11i. Этот стандарт разработан для защиты управляющих пакетов.

Стандарты 802.11i и 802.11w – механизмы защиты сетей WiFi стандарта 802.11n.

Шифрование файлов и папок в Windows 7

Функция шифрования позволяет вам зашифровать файлы и папки, которые будет в последствии невозможно прочитать на другом устройстве без специального ключа. Такая возможность присутствует в таких версиях пакетаWindows 7 как Professional, Enterprise или Ultimate. Далее будут освещены способы включения шифрования файлов и папок.

Включение шифрования файлов:

Пуск -> Компьютер(выберите файл для шифрования)-> правая кнопка мыши по файлу->Свойства->Расширенный(Генеральная вкладка)->Дополнительные атрибуты->Поставить маркер в пункте шифровать содержимое для защиты данных->Ок->Применить->Ok(Выберите применить только к файлу)->Закрыть диалог Свойства(Нажать Ok или Закрыть).

Включение шифрования папок:

Пуск -> Компьютер(выберите папку для шифрования)-> правая кнопка мыши по папку-> Свойства->Расширенный(Генеральная вкладка)->Дополнительные атрибуты-> Поставить маркер в пункте шифровать содержимое для защиты данных->Ок->Применить->Ok(Выберите применить только к файлу)->Закрыть диалог Свойства(Нажать Ok или Закрыть).

В обоих случая в области уведомления появится предложение сделать резервную копию ключа шифруемых файлов или папок. В диалоговом окне вы сможете выбрать место сохранения копии ключа (рекомендуется съемный носитель). Файл или папка изменит свой цвет при удачном шифровании.

Шифрование крайне полезно если вы делите свой рабочий компьютер с несколькими людьми.

Сфера применения

В большинстве случаев беспроводные сети (используя точки доступа и маршрутизаторы) строятся в коммерческих целях для привлечения прибыли со стороны клиентов и арендаторов. Сотрудники компании «Гет Вайфай» имеют опыт подготовки и реализации следующих проектов по внедрению сетевой инфраструктуры на основе беспроводных решений:

Если у Вас после прочтения возникнут какие-либо вопросы, Вы можете задать их через форму отправки сообщений в разделе контакты.

Источник: https://www.getwifi.ru/psecurity.html