Тип безопасности и шифрования беспроводной сети. Какой выбрать?

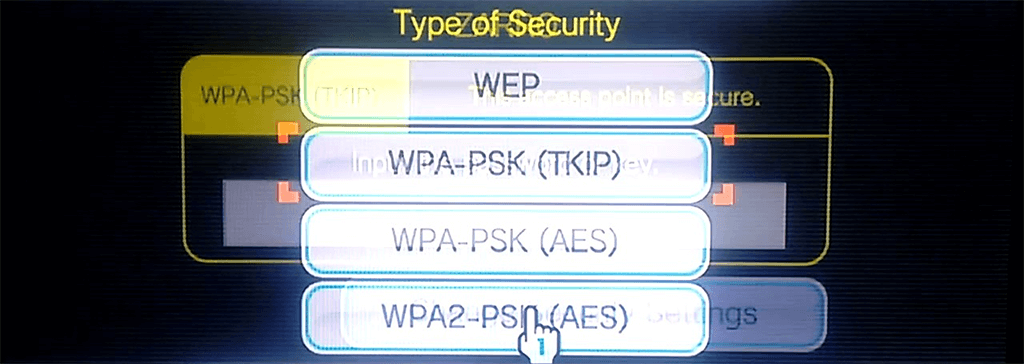

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, WPA2, или WPA3? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WPA3, WPA2, WEP, WPA

Есть три варианта защиты. Разумеется, не считая «Open» (Нет защиты).

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда).

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. Это актуальная версия протокола, которая все еще используется на большинстве домашних маршрутизаторов.

- WPA3 – это новый стандарт, который позволяет обеспечить более высокую степень защиты от атак и обеспечить более надежное шифрование по сравнению с предыдущей версией. Так же благодаря шифрованию OWE повышается безопасность общественных открытых сетей. Был представлен в 2018 и уже активно используется практически на всех современных роутерах и клиентах. Если ваши устройства поддерживают эту версию – используйте ее.

WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли).

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA3. Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA2/WPA3 — Personal. На многих маршрутизаторах по умолчанию все еще установлен WPA2. Или помечен как «Рекомендуется».

Шифрование беспроводной сети

Есть два способа TKIP и AES.

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите «Авто». Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 — Personal (рекомендуется), то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

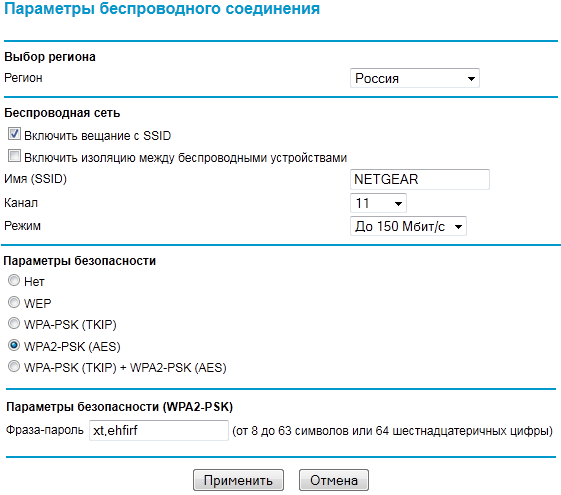

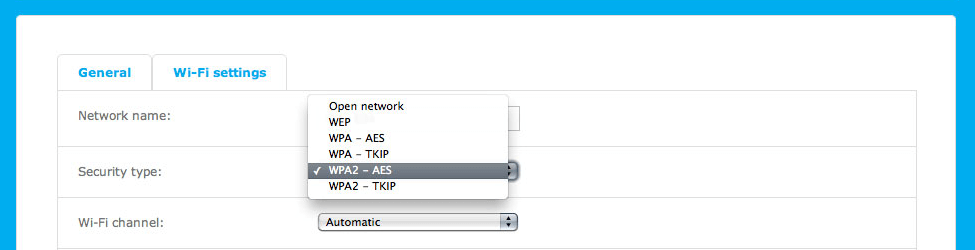

Используйте WPA2/WPA3 — Personal, или WPA2 — Personal с шифрованием AES. На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

Подробнее в статье: как установить пароль на Wi-Fi роутере Asus.

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой).

Более подробную инструкцию для TP-Link можете посмотреть здесь.

Инструкции для других маршрутизаторов:

- Настройка защиты Wi-Fi сети и пароля на D-Link

- Защита беспроводной сети на роутерах Tenda

- Инструкция для Totolink: установка метода аутентификации и пароля

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Так как WPA2 — Personal (AES) старые устройства (Wi-Fi адаптеры, телефоны, планшеты и т. д.) могут не поддерживать, то в случае проблем с подключением устанавливайте смешанный режим (Авто). Это же касается и WPA3. Если у вас есть устройства без поддержи этой версии, то нужно устанавливать смешанный режим WPA2/WPA3.

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал здесь. А в Windows 10 нужно забыть сеть.

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

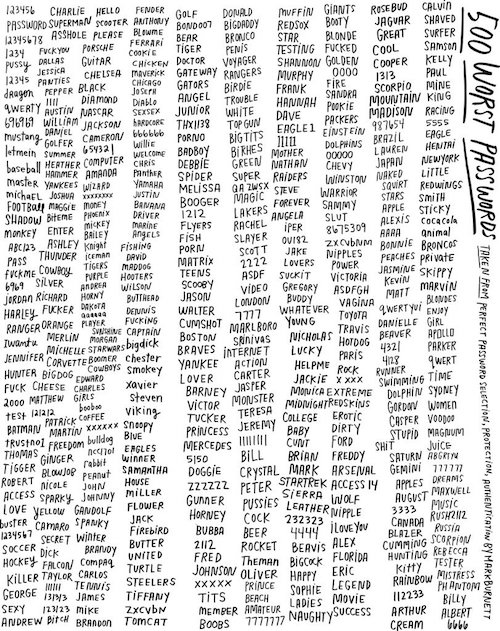

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: — @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что «z» и «Z» это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: как узнать свой пароль от Wi-Fi.

Так же не забудьте установить хороший пароль, который будет защищать веб-интерфейс вашего маршрутизатора. Как это сделать, я писал здесь: как на роутере поменять пароль с admin на другой.

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. Новый WPA3, или даже уже устаревший WPA2 — Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте 🙂

Перевод статьи о шести вещах, которые блокируют Wi-Fi соединение дома и о том, как можно их исправить.

Согласно исследованию, проведенному английской аналитической компанией Epirito, пользователи, использующие Wi-Fi соединение дома, теряют в среднем 30% от скорости загрузки файлов из Интернета.

Так что же является причиной снижения скорости? Вы, наверняка, слышали, что некоторые домашние приборы, как например, микроволновая печь, радио-няня, беспроводной телефон, влияют на качество Wi-Fi соединения. Чтобы в этом убедиться, было проведено исследование и получена консультация у эксперта: Нандана Кейла (Nandan Kalle), менеджера одного из филиалов компании Belkin — производителя роутеров.

«Я бы сказал, что на сегодняшний день самой частой причиной сбоя сети является Wi-Fi соединение ваших соседей», говорит Кейл. Проблема в том, что существующие Wi-Fi приборы работают на чистоте 2,4 Ггц.

«По сути, существует 3 непересекающихся канала. Я бы это назвал очень, очень загруженной трехполосной дорогой», добавляет Кейл. Если вы используете роутер, работающий на чистоте 2,4 ГГц и живете в густонаселенной местности, то Wi-Fi соединение ваших соседей может пересекаться с вашим, тем самым снижая качество беспроводной сети.

Решение: Приобретите двухдиапазонный роутер, который может одновременно работать на частотах 2,4 Ггц и 5 Ггц. В то время как частота 2,4 ГГц необходима для

поддержки устаревших Wi-Fi роутеров, то 5 ГГц можно сравнить с «11-полосной скоростной трассой, о которой еще никто не слышал», говорил Кейл. «Благодаря этому загруженность линии намного ниже».

Современные Wi-Fi приборы, такие как планшеты Apple Ipad и Motorola Xoom, а также TV-плееры со встроенным Wi-Fi соединением, игровые приставки, ноутбуки — являются двухдиапазонными. «Они все работают на частоте 5 ГГц. Уж тогда то вы почувствуете преимущество свободной скоростной трассы», добавляет Кейл.

Бытовые приборы

В большинстве случаев проблемы возникают с беспроводными телефонами, радио-нянями или микроволновыми печами, работающими на частоте 2,4 ГГц. Если приборы работают на другой частоте, то проблем с Wi-Fi соединением не появится.

Решение: Выбирайте приборы, которые работают на других частотах. Так, например, компания Panasonic предлагает беспроводные телефоны Panasonic KX-TG6545B, работающие на частоте 1,9 ГГц, а фирма Sony выпустила радио-няню BabyCall Nursery Monitor, работающую на частоте 900 МГц.

Bluetooth устройства

Раньше действительно существовала такая проблема, что старые модели Bluetooth устройств влияли на качество Wi-Fi соединения — но эти времена давно в прошлом. «За последние несколько лет производители Bluetooth и Wi-Fi разработали специальные технологии, чтобы уменьшить помехи при соединении.

Решение: «Большинство людей меняют телефоны раз в несколько лет, т.е. если у вас не совсем старый телефон, то наверняка вы не столкнетесь с такой проблемой», прокомментировал Кейли.

Люди

Наверняка вы помните еще с уроков биологии, что человеческое тело в основном состоит из воды, примерно от 45 до 75%, в зависимости от возраста и комплектации. Как оказалось, вода также влияет на Wi-Fi соединение.

«Скажем, например, что у вас в квартире проходит вечеринка и полно народу. Фактически это может снизить уровень сигнала Wi-Fi, но это в самом крайнем случае», говорит Кейли. «Когда мы проводим тесты Wi-Fi соединения в лаборатории и хотим получить самые точные результаты, то стараемся, чтобы специалисты во время эксперимента не стояли рядом с антенной, потому что это в какой-то мере влияет на качество сигнала», добавляет он.

Повышенная влажность также влияет на скорость Wi-Fi соединения, но не так сильно, чтобы это заметил простой пользователь.

Решение: Расслабьтесь и не беспокойтесь о влажности, а тем более о тех мешках воды, которые мы называем людьми. В конце концов, мы не в состоянии контролировать погоду, и будет глупо скрываться от друзей только, чтобы лишь немного улучшить качество соединения.

Настройки безопасности

В некоторых роутерах более строгие настройки безопасности могут влиять на качество соединения. Однако это не означает, что вы сразу должны снизить или полностью отключить все параметры безопасности.

В последние годы, протоколы безопасности WPA и WPA2 заменили более старый и менее безопасный протокол WEP. На недорогих роутерах, использующих WEP, установка WPA может только ухудшить качество Интернета. По сравнению с этим, современные приборы в основном уже разработаны с поддержкой шифрования WPA и WPA2, в итоге, даже более строгие настройки безопасности не должны повлиять на скорость Wi-Fi соединения.

Решение: Кейл настаивает на важности шифрования роутера. «Мы каждый день слышим о краже информации, так как сегодня очень легко вывести из строя все настройки безопасности», рассказывает он. Так как современные роутеры имеют сильную систему безопасности, пользователям нет необходимости беспокоиться о каких-то дополнительных настройках. Но ни в коем случае не отключайте шифрование, даже если это может немного увеличить скорость вашего Wi-Fi соединения.

Старая прошивка

Для чего необходимо обновлять прошивку роутера? В основном, для исправления каких-либо ошибок и порой для добавления новых функций. «Как только у вас возникнут проблемы, проверьте хорошая ли у вас прошивка. Иногда в ней могут быть незначительные ошибки, которые производитель уже исправил в новой версии», говорит Кейл. Покупая новый роутер, не поленитесь, и сразу проверьте наличие последней версии прошивки.

Решение: Регулярно обновляйте прошивку. На более старых моделях роутеров, вам необходимо зайти в интерфейс администратора — обычно через веб-браузер — и проверить наличие обновлений. С современными моделями все еще проще, в роутерах уже установлено приложение, которое сообщает о новой версии прошивки, и вы можете ее обновить одним нажатием клавиши.

Итак, соблюдая эти простые правила, вы можете легко поддерживать или даже улучшить качество вашего домашнего Wi-Fi соединения.

Широкополосный доступ в интернет уже давно перестал быть роскошью не только в крупных городах, но и в отдалённых регионах. При этом многие сразу же обзаводятся беспроводными роутерами, чтобы сэкономить на мобильном интернете и подключить к скоростной линии смартфоны, планшеты и прочую портативную технику. Более того, провайдеры всё чаще сразу устанавливают своим клиентам маршрутизаторы со встроенной беспроводной точкой доступа.

Между тем, потребители далеко не всегда понимают, как на самом деле работает сетевое оборудование и какую опасность оно может нести. Главное заблуждение состоит в том, что частный клиент просто не представляет, что беспроводная связь может нанести ему какой-то ущерб — ведь он не банк, не секретная служба и не владелец порнохранилищ. Но стоит только начать разбираться, как вам сразу захочется вернуться к старому доброму кабелю.

1. Никто не станет взламывать мою домашнюю сеть

Вот главное заблуждение домашних пользователей, ведущее к пренебрежению элементарными нормами сетевой безопасности. Принято считать, есто если вы не знаменитость, не банк и не интернет-магазин, то никто не будет тратить на вас время, ведь результаты будут неадекватны приложенным усилиям.

Более того, почему-то упорно циркулирует мнение, что якобы небольшие беспроводные сети взломать сложнее, чем крупные, в чём есть крупица правды, но в целом это тоже миф. Очевидно, это утверждение основано на том, что у мелких локальных сетей ограниченная дальность распространения сигнала, поэтому достаточно понизить его уровень, и хакер просто не сможет обнаружить такую сеть из припаркованного рядом автомобиля или кафе по-соседству.

Возможно, когда-то это было так, но сегодняшние взломщики оснащены высокочувствительными антеннами, способными принять даже самый слабый сигнал. И тот факт, что у вас на кухне планшет постоянно теряет связь, вовсе не означает, что хакеру, сидящему в машине за два дома от вас, не удастся покопаться в вашей беспроводной сети.

Что же касается мнения, что взлом вашей сети не стоит потраченных усилий, то это совсем не так: в ваших гаджетах хранится море всевозможной персональной информации, которая, как минимум, позволит злоумышленнику от вашего имени заказать покупки, получить кредит, или, воспользовавшись методами социальной инженерии, добиться ещё более неочевидных целей вроде проникновения в сеть вашего работодателя или даже его партнёров. При этом отношение к сетевой безопасности у простых пользователей сегодня настолько пренебрежительное, что взломать домашнюю сеть не составит особого труда даже для новичков.

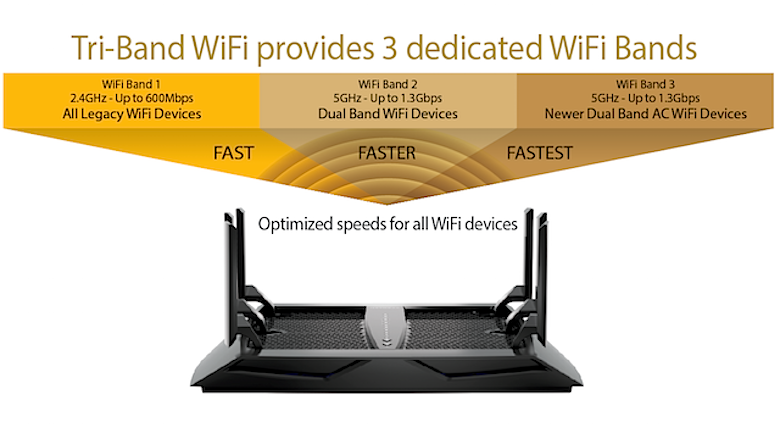

2. Дома не нужен двух- или трёхдиапазонный роутер

Считается, что многодиапазонные роутеры нужны только особо требовательным владельцам огромного количества гаджетов, которые хотят выжать из беспроводной связи максимально доступную скорость. Между тем, любому из нас не помешает хотя бы двухдиапазонный маршрутизатор.

Главное преимущество многодиапазонного роутера заключается в том, что разные устройства можно «раскидать» по разным диапазонам, и тем самым повысить потенциально возможную скорость передачи данных и, конечно же, надёжность связи. Например, вполне целесообразно было бы подключать ноутбуки к одному диапазону, телевизионные приставки — ко второму, а мобильные гаджеты — к третьему.

3. Диапазон 5 ГГц лучше диапазона 2,4 ГГц

Оценившие преимущества частотного диапазона 5 ГГц обычно рекомендуют всем переходить на него и вообще отказаться от использования частоты 2,4 ГГц. Но, как обычно, не всё так просто.

Да, 5 ГГц физически менее «заселён», чем более массовый 2,4 ГГц — в том числе и потому, что на 2,4 ГГц работает больше всего устройств на базе старых стандартов. Однако 5 ГГц уступает в дальности связи, в особенности в том, что касается проникновения через бетонные стены и другие преграды.

В целом, здесь нет однозначного ответа, можно посоветовать лишь использовать тот диапазон, в котором конкретно у вас приём лучше. Ведь вполне может оказаться, что в каком-то конкретном месте и полоса 5 ГГц перегружена устройствами — хотя это и очень маловероятно.

4. Не нужно трогать настройки роутера

Предполагается, что настройку оборудования лучше оставить профессионалам и ваше вмешательство способно только навредить работоспособности сети. Обычный способ представителей провайдера (и сисадминов) запугать пользователя, чтобы снизить вероятность неправильных настроек и последующих вызовов на дом.

Понятно, что если вы вообще не представляете, о чём там речь, лучше ничего не трогать, но даже непрофессионал вполне способен изменить некоторые настройки, повысив защищённость, надёжность и производительность сети. Хотя бы зайдите в веб-интерфейс и ознакомьтесь с тем, что там можно изменить — но если вы не знаете, что это даст, лучше оставьте всё как есть.

В любом случае есть смысл внести четыре поправки, если они уже не сделаны в настройках вашего роутера:

1) По возможности переключайтесь на новый стандарт — если его поддерживает как роутер, так и ваши устройства. Переход с 802.11n на 802.11ac даст существенный прирост скорости, как и переключение с более старых 802.11b/g на 802.11n.

2) Поменяйте тип шифрования. Некоторые установщики до сих пор оставляют домашние беспроводные сети либо полностью открытыми, либо с устаревшим стандартом шифрования WEP. Обязательно нужно поменять тип на WPA2 c шифрованием AES и сложным длинным паролем.

3) Измените логин и пароль по умолчанию. Практически все провайдеры при установке нового оборудования оставляют эти данные по умолчанию — если только их специально не попросить о смене. Это общеизвестная «дыра» домашних сетей, и любой хакер для начала обязательно попробует воспользоваться именно ею.

4) Отключите WPS (Wi-Fi Protected Setup). Технология WPS обычно включена в роутерах по умолчанию — она предназначена для быстрого подключения совместимых мобильных устройств к сети без ввода длинных паролей. Вместе с тем WPS делает вашу локальную сеть очень уязвимой для взлома путём метода «грубой силы» — простого подбора пин-кода WPS, состоящего из 8 цифр, после чего злоумышленник без проблем получит доступ к ключу WPA/WPA2 PSK. При этом из-за ошибки в стандарте достаточно определить всего 4 цифры, а это уже всего 11 000 сочетаний, и для взлома понадобится перебрать далеко не все из них.

5. Сокрытие SSID спрячет сеть от хакеров

SSID — это сервисный идентификатор сети или попросту название вашей сети, которое используют для установки соединения различные устройства, когда-либо подключавшиеся к ней. Отключив трансляцию SSID, вы не будете появляться в соседском списке доступных сетей, но это не значит, что хакеры не смогут её найти: демаскировка скрытого SSID — задача для новичка.

Вместе с тем, спрятав SSID, вы даже упростите жизнь хакерам: все устройства, пытающиеся подключиться к вашей сети, станут перебирать ближайшие точки доступа, и могут подключиться к сетям-«ловушкам», специально созданным злоумышленниками. Можно развернуть такую подменную открытую сеть под вашим же раскрытым SSID, к которому ваши девайсы будут просто подключаться автоматически.

Поэтому общая рекомендация такова: дайте вашей сети такое название, в котором никак бы не упоминался ни провайдер, ни производитель роутера, ни какая-то личная информация, позволяющая идентифицировать вас и нанести точечные атаки по слабым местам.

6. Шифрование не нужно, если есть антивирус и брандмауэр

Типичный пример того, когда путают тёплое с мягким. Программы защищают от программных же угроз онлайн или уже находящихся в вашей сети, они не защищают вас от перехвата самих данных, передаваемых между роутером и вашим компьютером.

Для обеспечения сетевой безопасности нужен комплекс средств, куда входят и протоколы шифрования, и аппаратные или программные брандмауэры, и антивирусные пакеты.

7. Шифрования WEP достаточно для домашней сети

WEP небезопасен в любом случае, и он поддаётся взлому за считанные минуты с помощью смартфона. По уровню безопасности он мало отличается от полностью открытой сети, и это его главная проблема. Если вы интересуетесь историей вопроса, то можете найти в интернете массу материалов о том, что WEP запросто ломали ещё в начале «нулевых». Нужна ли вам такая «безопасность»?

8. Роутер с шифрованием WPA2-AES невозможно взломать

Если брать «сферический роутер с шифрованием WPA2-AES в вакууме», то это правда: по последним оценкам, при существующих вычислительных мощностей на взлом AES методами «грубой силы» уйдут миллиарды лет. Да, миллиарды.

Но это вовсе не означает, что AES не позволит хакеру добраться до ваших данных. Как и всегда, главная проблема — человеческий фактор. В данном случае, многое зависит от того, насколько сложным и грамотно составленным будет ваш пароль. При «бытовом» подходе к придумыванию паролей, методов социальной инженерии будет достаточно для взлома WPA2-AES за достаточно короткий срок.

О правилах составления хороших паролей мы подробно писали не так давно, так что всех интересующихся отсылаем к этой статье.

9. Шифрование WPA2-AES снижает скорость передачи данных

Технически, это действительно так, но в современных роутерах есть аппаратные средства, позволяющие свести это снижение к минимуму. Если вы наблюдаете существенное замедление соединения, это означает, что вы используете устаревший роутер, в которых были реализованы немного иные стандарты и протоколы. Например, WPA2-TKIP. Сам по себе TKIP был более безопасным, чем его предшественник WEP, но представлял из себя компромиссное решение, позволяющее использовать старое «железо» с более современными и защищёнными протоколами. Чтобы «подружить» TKIP c новым типом шифрования AES, использовались различные программные ухищрения, что и приводило к замедлению скорости передачи данных.

Ещё в 2012 году в стандарте 802.11 TKIP был признан недостаточно безопасным, но он всё ещё часто встречается в роутерах старых выпусков. Решение проблемы одно — купить современную модель.

10. Работающий роутер менять не нужно

Принцип для тех, кого сегодня вполне устраивает механическая пишущая машинка и телефон с наборным диском. Новые стандарты беспроводной связи появляются регулярно, и с каждым разом не только повышается скорость передачи данных, но и безопасность сети.

Сегодня, когда стандарт 802.11ac предусматривает передачу данных со скоростью выше 50 Мбит/с, старый роутер с поддержкой 802.11n и всех предыдущих стандартов может ограничивать потенциальную пропускную способность сети. В случае с тарифными планами, предусматривающими скорости выше 100 Мбит/с, вы просто будете платить лишние деньги, не получая полноценной услуги.

Конечно, срочно менять работающий роутер вовсе не обязательно, но в один прекрасный день настанет момент, когда к нему не сможет подключиться ни одно современное устройство.

Обновлено: 09.10.2023

Мы попытаемся объяснить различия между стандартами шифрования, такими как WEP, WPA, WPA2 и WPA3, чтобы вы могли понять, какой из них лучше всего подходит для вашей сетевой среды.

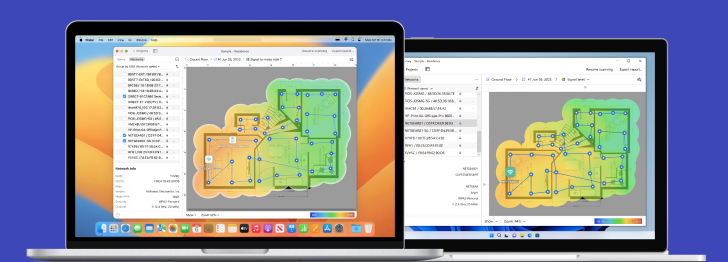

- NetSpot

- Необходимо для обеспечения безопасности Wi-Fi

Алгоритмы безопасности Wi-Fi претерпели множество изменений и обновлений с 1990 года, чтобы стать более безопасными и эффективными. Для защиты домашних беспроводных сетей были разработаны различные типы протоколов безопасности беспроводной сети. Протоколы безопасности беспроводной сети — WEP, WPA и WPA2 — служат одной цели, но в то же время отличаются друг от друга.

Протоколы безопасности беспроводной сети не только предотвращают подключение нежелательных сторон к вашей беспроводной сети, но и шифруют ваши личные данные, отправляемые по радиоволнам.

Независимо от того, насколько защищены и зашифрованы, беспроводные сети не могут сравниться по безопасности с проводными сетями. Последние на самом базовом уровне передают данные между двумя точками А и В, соединенными сетевым кабелем. Чтобы отправить данные из пункта А в пункт Б, беспроводные сети передают их в пределах своего диапазона во всех направлениях на каждое подключенное устройство, которое прослушивает данные.

Давайте подробнее рассмотрим протоколы беспроводной безопасности WEP, WPA, WPA2 и WPA3.

WEP был разработан для беспроводных сетей и утвержден в качестве стандарта безопасности Wi-Fi в сентябре 1999 года. Предполагалось, что WEP будет обеспечивать тот же уровень безопасности, что и проводные сети, однако в WEP есть много хорошо известных проблем с безопасностью, которые также легко сломать и сложно настроить.

Несмотря на всю работу, проделанную для улучшения системы WEP, она по-прежнему остается очень уязвимым решением. Системы, которые полагаются на этот протокол, должны быть либо обновлены, либо заменены, если обновление безопасности невозможно. Wi-Fi Alliance официально отказался от протокола WEP в 2004 году.

В то время, когда разрабатывался стандарт безопасности беспроводной сети 802.11i, WPA использовался в качестве временного улучшения безопасности для WEP. За год до официального отказа от WEP был официально принят WPA. Большинство современных приложений WPA используют для шифрования предварительный общий ключ (PSK), чаще всего называемый WPA Personal, и протокол целостности временного ключа или TKIP (/tiːˈkɪp/). WPA Enterprise использует сервер аутентификации для генерации ключей и сертификатов.

WPA был значительным улучшением по сравнению с WEP, но, поскольку основные компоненты были созданы таким образом, чтобы их можно было развертывать с помощью обновлений прошивки на устройствах с поддержкой WEP, они по-прежнему полагались на эксплуатируемые элементы.

WPA, как и WEP, после проверки концепции и публичных демонстраций оказалось довольно уязвимым для вторжения. Однако наибольшую угрозу протоколу представляли не прямые атаки, а те, которые были совершены на Wi-Fi Protected Setup (WPS) — вспомогательную систему, разработанную для упрощения подключения устройств к современным точкам доступа.

Проверьте шифрование с помощью NetSpot

Протокол, основанный на стандарте безопасности беспроводных сетей 802.11i, был представлен в 2004 году. Самым важным улучшением WPA2 по сравнению с WPA стало использование Advanced Encryption Standard (AES). AES одобрен правительством США для шифрования информации, относящейся к категории совершенно секретных, поэтому его должно быть достаточно для защиты домашних сетей.

В настоящее время основная уязвимость системы WPA2 заключается в том, что злоумышленник уже имеет доступ к защищенной сети Wi-Fi и может получить доступ к определенным ключам для проведения атаки на другие устройства в сети. При этом предложения по безопасности для известных уязвимостей WPA2 в основном важны для сетей корпоративного уровня и не очень актуальны для небольших домашних сетей.

К сожалению, вероятность атак через Wi-Fi Protected Setup (WPS) по-прежнему высока в текущих точках доступа с поддержкой WPA2, что также является проблемой для WPA. И хотя проникновение в защищенную WPA/WPA2 сеть через эту дыру займет от 2 до 14 часов, это все еще реальная проблема безопасности, и WPS должен быть отключен, и было бы хорошо, если бы прошивку точки доступа можно было сбросить до дистрибутива. не поддерживает WPS, чтобы полностью исключить этот вектор атаки.

Проверьте шифрование с помощью NetSpot

Какой метод безопасности подойдет для вашей сети

Вот базовый рейтинг современных методов безопасности Wi-Fi, доступных на современных (после 2006 года) маршрутизаторах, от лучших к худшим:

WPA2 + AES

WPA + AES

WPA + TKIP/AES (TKIP используется в качестве резервного метода)

WPA+TKIP

Открытая сеть (никакой безопасности)

Лучше всего деактивировать Wi-Fi Protected Setup (WPS) и настроить маршрутизатор на WPA2 + AES. По мере того, как вы продвигаетесь вниз по списку, безопасность вашей сети снижается.

Назначение

Предполагается, что и WPA, и WPA2 защищают беспроводные интернет-сети от несанкционированного доступа. Если вы оставите свой маршрутизатор без защиты, любой может украсть пропускную способность, выполнять незаконные действия с использованием вашего подключения и имени, отслеживать вашу активность в Интернете и легко устанавливать вредоносные приложения в вашей сети.

WPA против WPA2

WiFi-маршрутизаторы поддерживают различные протоколы безопасности для защиты беспроводных сетей: WEP, WPA и WPA2. Однако WPA2 рекомендуется вместо своего предшественника WPA (Wi-Fi Protected Access).

Вероятно, единственным недостатком WPA2 является то, сколько вычислительной мощности требуется для защиты вашей сети. Это означает, что требуется более мощное оборудование, чтобы избежать снижения производительности сети. Эта проблема касается старых точек доступа, которые были реализованы до WPA2 и поддерживают WPA2 только при обновлении прошивки. Большинство современных точек доступа поставляются с более производительным оборудованием.

Определенно используйте WPA2, если можете, и используйте WPA только в том случае, если ваша точка доступа не поддерживает WPA2. Использование WPA также возможно, когда ваша точка доступа регулярно подвергается высоким нагрузкам, а скорость сети страдает от использования WPA2. Когда безопасность является главным приоритетом, откат невозможен, вместо этого следует серьезно подумать об улучшении точек доступа. WEP необходимо использовать, если нет возможности использовать какой-либо из стандартов WPA.

Скорость шифрования

В зависимости от того, какие протоколы безопасности вы используете, скорость передачи данных может зависеть. WPA2 — самый быстрый из протоколов шифрования, а WEP — самый медленный.

Защитите свою сеть Wi-Fi

Хотя WPA2 обеспечивает более надежную защиту, чем WPA, и, следовательно, обеспечивает еще большую защиту, чем WEP, безопасность вашего маршрутизатора в значительной степени зависит от установленного вами пароля. WPA и WPA2 позволяют использовать пароли длиной до 63 символов.

Используйте как можно больше различных символов в пароле вашей сети Wi-Fi. Хакеров интересуют более легкие цели, если они не смогут взломать ваш пароль за несколько минут, то, скорее всего, перейдут к поиску более уязвимых сетей. Резюме:

- WPA2 — это расширенная версия WPA.

- WPA поддерживает только шифрование TKIP, тогда как WPA2 поддерживает AES.

- Теоретически WPA2 не поддается взлому, в отличие от WPA.

- WPA2 требует большей вычислительной мощности, чем WPA;

- Используйте NetSpot для проверки шифрования!

Проверьте шифрование с помощью NetSpot

UPD: WPA3 — это новое поколение безопасности Wi-Fi

Защита Wi-Fi от хакеров — одна из важнейших задач кибербезопасности. Вот почему появление протокола беспроводной безопасности следующего поколения WPA3 заслуживает вашего внимания: он не только обеспечит более безопасные соединения Wi-Fi, но и поможет избавить вас от собственных недостатков безопасности.

Вот что он предлагает:

Защита паролем

Начните с того, как WPA3 защитит вас дома. В частности, это уменьшит ущерб, который может быть вызван вашими ленивыми паролями.

Фундаментальная слабость WPA2, текущего протокола безопасности беспроводной сети, созданного в 2004 году, заключается в том, что он позволяет хакерам использовать так называемую автономную атаку по словарю, чтобы угадать ваш пароль. Злоумышленник может сделать столько попыток, сколько захочет, чтобы угадать ваши учетные данные, не находясь в одной и той же сети, циклически просматривая весь словарь — и дальше — в относительно коротком порядке.

WPA3 защитит от атак по словарю, внедрив новый протокол обмена ключами. WPA2 использовал несовершенное четырехстороннее рукопожатие между клиентами и точками доступа для обеспечения зашифрованных соединений; это то, что стояло за печально известной уязвимостью KRACK, которая затронула практически все подключенные устройства. WPA3 откажется от этого в пользу более безопасного и широко проверенного рукопожатия с одновременной аутентификацией равных.

Другое преимущество возникает в том случае, если ваш пароль все же будет взломан. Благодаря этому новому рукопожатию WPA3 поддерживает прямую секретность, а это означает, что любой трафик, прошедший через ваш транец до того, как посторонний получил доступ, останется зашифрованным. С помощью WPA2 они также могут расшифровывать старый трафик.

Более безопасные соединения

Когда в 2004 году появился WPA2, Интернет вещей еще не стал чем-то вроде всепоглощающего ужаса безопасности, который является его сегодняшней визитной карточкой. Поэтому неудивительно, что WPA2 не предлагал упрощенного способа безопасного подключения этих устройств к существующей сети Wi-Fi. И на самом деле, преобладающий метод, с помощью которого этот процесс происходит сегодня, — защищенная настройка Wi-Fi — имеет известные уязвимости с 2011 года. WPA3 предлагает исправление.

Wi-Fi Easy Connect, как его называет Wi-Fi Alliance, упрощает подключение к вашей сети беспроводных устройств, не имеющих (или ограниченных) экрана или механизма ввода. Когда эта функция включена, вы просто используете свой смартфон для сканирования QR-кода на вашем маршрутизаторе, затем сканируете QR-код на вашем принтере, динамике или другом устройстве IoT, и все готово — они надежно подключены. С помощью метода QR-кода вы используете шифрование на основе открытого ключа для встроенных устройств, которым в настоящее время не хватает простого и безопасного метода для этого.

Эта тенденция проявляется и в технологии Wi-Fi Enhanced Open, о которой Wi-Fi Alliance подробно рассказал за несколько недель до этого. Вы, наверное, слышали, что вам следует избегать любого конфиденциального просмотра или ввода данных в общедоступных сетях Wi-Fi. Это связано с тем, что с WPA2 любой человек, находящийся в той же общедоступной сети, что и вы, может наблюдать за вашей активностью и нацеливаться на вас с помощью таких вторжений, как атаки «человек посередине» или прослушивание трафика. На WPA3? Не так много.

Когда вы входите в сеть WPA3 Wi-Fi в кофейне с помощью устройства WPA3, ваше соединение автоматически шифруется без необходимости вводить дополнительные учетные данные. Для этого используется установленный стандарт Opportunistic Wireless Encryption.

Как и в случае с защитой паролем, расширенное шифрование WPA3 для общедоступных сетей также защищает пользователей Wi-Fi от уязвимости, о существовании которой они могут и не подозревать. На самом деле, во всяком случае, это может заставить пользователей Wi-Fi чувствовать себя слишком защищенными.

WPA3: когда я смогу получить его на моем

Даже с добавлением технических деталей говорить о WPA3 кажется преждевременным. Хотя крупные производители, такие как Qualcomm, уже взяли на себя обязательство внедрить его еще этим летом, чтобы в полной мере воспользоваться многочисленными обновлениями WPA3, вся экосистема должна принять его. Это произойдет со временем, как это произошло с WPA2.

Wi-Fi Alliance не ожидает широкого внедрения до конца 2019 года.

После того, как все ваши устройства будут поддерживать WPA3, вы можете отключить подключение WPA2 на своем маршрутизаторе для повышения безопасности, точно так же, как сегодня вы можете отключить подключение WPA и WEP и разрешить только подключения WPA2 на своем маршрутизаторе.

Несмотря на то, что для полного развертывания WPA3 потребуется некоторое время, важно то, что процесс перехода начнется в 2018 году. Это означает, что в будущем появятся более безопасные и защищенные сети Wi-Fi.

Запуск безопасной и защищенной среды начинается с безопасности маршрутизатора. Но что безопаснее: TKIP или AES?

Плохая безопасность маршрутизатора подвергает риску вашу сеть. Хотя мы знаем, что работа в тесноте начинается с безопасности маршрутизатора, вы можете не знать, что некоторые настройки безопасности могут замедлить работу всей сети.

Основным выбором для шифрования на основе маршрутизатора являются WPA2-AES и WPA2-TKIP. Давайте посмотрим, какой протокол безопасности более надежен и какой вариант обеспечивает более быстрое соединение.

Что такое безопасность Wi-Fi WPA?

WPA, или защищенный доступ к Wi-Fi, – это ответ Wi-Fi Alliance на уязвимости в системе безопасности, пронизанные протоколом WEP (Wired Equivalent Privacy). Важно отметить, что это никогда не задумывалось как полноценное решение, а скорее промежуточный вариант, который позволял пользователям использовать свои существующие маршрутизаторы при обновлении с ужасного протокола WEP и его заметных недостатков безопасности.

Хотя WPA лучше, чем WEP, у WPA есть свои проблемы с безопасностью. Как правило, атаки не были нарушением самого алгоритма TKIP (Temporal Key Integrity Protocol), который использует 256-битное шифрование. Вместо этого взломы происходили через дополнительную систему, связанную с протоколом WPS или Wi-Fi Protected Setup.

Защищенная настройка Wi-Fi была разработана для простого подключения устройств. Но он был выпущен с таким количеством недостатков безопасности, что потерял популярность и начал уходить в небытие, унеся с собой WPA.

В настоящее время и WPA, и WEP устарели. Поэтому вместо этого мы поговорим о более новой версии протокола WPA2 и его преемнике WPA3.

Почему WPA2 лучше, чем WPA?

В 2006 году протокол WPA стал устаревшим, и его заменил WPA2.

Заметный отказ от шифрования TKIP в пользу нового и более безопасного шифрования AES (Advanced Encryption Standard) привел к более быстрым и безопасным сетям Wi-Fi. Шифрование AES намного надежнее по сравнению с временной альтернативой TKIP.

Проще говоря, WPA-TKIP был всего лишь промежуточным вариантом, пока они вырабатывали лучшее решение за три года между выпуском WPA-TKIP и WPA2-AES.

Как видите, AES — это настоящий алгоритм шифрования, а не тот тип, который используется исключительно для сетей Wi-Fi. Это серьезный мировой стандарт, который используется правительством и многими другими для защиты данных от посторонних глаз. То, что тот же стандарт используется для защиты вашей домашней сети, является настоящим преимуществом, но для этого потребовалось обновление аппаратного обеспечения маршрутизатора.

WPA3 лучше, чем WPA2?

WPA3 — это долгожданное обновление протокола безопасности Wi-Fi WPA. Обновленный протокол безопасности включает важные функции для современного подключения к сети Wi-Fi, в том числе:

- Защита от грубой силы. WPA3 защитит пользователей, даже с более слабыми паролями, от атак методом перебора словаря (атак, которые пытаются угадывать пароли снова и снова).

- Конфиденциальность общедоступной сети. WPA3 добавляет «индивидуальное шифрование данных», теоретически шифруя ваше подключение к беспроводной точке доступа независимо от пароля.

- Защита Интернета вещей. WPA3 появляется в то время, когда разработчики устройств Интернета вещей испытывают огромное давление, чтобы улучшить базовую безопасность.

- Надежное шифрование. WPA3 добавляет к стандарту гораздо более надежное 192-битное шифрование, что значительно повышает уровень безопасности.

Поддержка WPA3 все еще находится на очень ранней стадии. Широкого распространения WPA3 не будет в ближайшее время. Тем не менее, вы найдете маршрутизаторы на рынке, рекламирующие поддержку WPA3, когда протокол безопасности будет правильно развернут для потребителей.

AES или TKIP: какой режим безопасности Wi-Fi лучше?

Несмотря на то, что AES является более безопасным методом шифрования для защиты Wi-Fi, многие люди по-прежнему выбирают TKIP. Это связано с тем, что считается, что соединение Wi-Fi быстрее, если используется TKIP вместо AES, или что у AES есть другие проблемы с подключением.

Реальность такова, что WPA2-AES — это более надежное и обычно более быстрое соединение Wi-Fi. Вот почему.

AES или TKIP более безопасны?

TKIP — это, по сути, исправление для WEP, которое решило проблему раскрытия злоумышленниками вашего ключа после наблюдения за относительно небольшим объемом трафика маршрутизатора. Чтобы решить эту проблему, TKIP устранил эту проблему, выпуская новый ключ каждые несколько минут, что теоретически не дает хакеру достаточно данных для взлома ключа или потокового шифра RC4, на котором основан алгоритм.

Хотя в то время TKIP предлагал значительное улучшение безопасности, с тех пор он стал устаревшей технологией, которая больше не считается достаточно безопасной для защиты вашей сети от хакеров. Его самая большая (но не единственная) уязвимость известна как атака Chop-Chop, которая предшествует выпуску самого метода шифрования.

Атака Chop-Chop позволяет хакерам, знающим, как перехватывать и анализировать потоковые данные, генерируемые сетью, расшифровывать ключ и, таким образом, отображать данные в виде открытого текста, а не зашифрованного.

Если вы не уверены в разнице между открытым текстом и зашифрованным текстом, ознакомьтесь с этими основными терминами шифрования.

AES: превосходный и отдельный

Чтобы объяснить алгоритм простыми словами, он берет открытый текст и преобразует его в зашифрованный текст. Зашифрованный текст выглядит как случайная строка символов для наблюдателя, у которого нет ключа шифрования.

У устройства или человека на другом конце линии связи есть ключ, который разблокирует (или расшифрует) данные для более удобного просмотра. В этом случае маршрутизатор имеет первый ключ и шифрует данные перед трансляцией. У компьютера есть второй ключ, который расшифровывает передачу для просмотра на вашем экране.

Уровень шифрования (128, 192 или 256 бит) определяет объем «шифруемых» данных и, следовательно, потенциальное количество возможных комбинаций, если вы попытаетесь их взломать.

Что быстрее: AES или TKIP?

TKIP — это устаревший метод шифрования, и, помимо проблем с безопасностью, известно, что он замедляет работу систем, в которых он все еще работает.

Большинство новых маршрутизаторов (802.11n или новее) по умолчанию используют шифрование WPA2-AES, но если у вас более старое устройство или по какой-то причине выбрано шифрование WPA-TKIP, велика вероятность, что вы потеряете значительную часть скорости. .

Любой маршрутизатор 802.11n или новее замедляется до 54 Мбит/с, если вы включаете WPA или TKIP в параметрах безопасности. Это необходимо для правильной работы протокола безопасности на старых устройствах.

802.11ac с шифрованием WPA2-AES обеспечивает теоретическую максимальную скорость 3,46 Гбит/с при оптимальных (читай: никогда не достигнутых) условиях. Помимо теоретических максимумов, WPA2 и AES — гораздо более быстрые альтернативы TKIP.

AES более безопасен и быстрее, чем TKIP

AES и TKIP не стоят даже сравнения — AES, безусловно, лучшая технология во всех смыслах этого слова. Более высокая скорость маршрутизатора, невероятно безопасный просмотр и алгоритм, на который полагаются даже крупные правительства мира, делают его обязательным для использования с точки зрения предлагаемых опций в новых или существующих сетях Wi-Fi.

Если вам нужно более быстрое подключение к Интернету, ознакомьтесь с основными советами по ускорению работы маршрутизатора.

Да, шифрование WEP и WPA требует дополнительных вычислений для шифрования/дешифрования трафика. Точное влияние сильно зависит от вычислительной мощности сетевого устройства, оно может варьироваться от 5% до 30% от максимальной пропускной способности.

На более новых маршрутизаторах с более быстрыми процессорами включение WEP/WPA не должно сильно влиять на производительность, оно должно быть едва заметным при полной нагрузке. Однако некоторые более старые модели могут замедляться на 30 % и более из-за дополнительных затрат на обработку.

Несмотря на некоторое влияние на производительность, оно не заметно на новых устройствах, а преимущества (безопасность) намного перевешивают любые недостатки.

Обратите внимание, что WPA2 (AES) не только более безопасен, но и гораздо более эффективен, чем WEP/WPA(TKIP), и его следует использовать, если это возможно.

Подержанный маршрутизатор Belkin f5d7230-4.

С WPA/WEP (64 или 128) — максимальная скорость 1,11 М[[[Байт]]]/с

Без шифрования — 2,16 М[[[[[Байт]]]]/с

Кроме того, шифрование данных увеличивает нагрузку на процессор. Тем не менее, если ваша беспроводная сеть не защищена, это может означать, что ваши соседи подключатся к вашей сети, это все равно, что оставить вашу входную дверь открытой.

Использует ли WPA значительно меньше ресурсов, чем WEP?

Кроме того, можем ли мы опубликовать хорошее пошаговое руководство по WPA (думаю, некоторым оно понадобится для WEP)?

У меня точно такая же проблема. Кажется, он замедляется на целых 50%. Я думал, что это было недавно, но, возможно, это продолжалось несколько месяцев.

Хотя сегодня утром это не казалось проблемой. Это может быть только ночью, когда есть больше беспроводных сетей. Я попробую еще раз завтра рано утром.

Если вы просто хотите, чтобы ваши соседи не занимались серфингом, но при этом хотите избежать снижения скорости, я предлагаю просто не транслировать свой SSID или использовать фильтр MAC-адресов. хотя это нигде не так безопасно, как WPA. это почти так же безопасно, как WEP, учитывая, как легко взломать беспроводную сеть с помощью инструментов, которые обычно используют военные драйверы / легкие хакеры.

Для всех, кто хочет безопасности и не использует WPA или что-то подобное, попробуйте следующее:

– Не транслируйте свой SSID.

– Разрешите использовать только MAC-адреса определенных устройств, которые вы хотите использовать в этой сети.

Хотя это открыто для подмены MAC-адресов, получить правильный MAC-адрес будет очень сложно.

Еще один отличный способ проверки подлинности беспроводной сети — через сервер RADIUS. При этом не нужно будет использовать шифрование, и по-прежнему будут разрешены открытые соединения с правильным именем пользователя и паролем. Вы можете держать входную дверь запертой и при этом иметь скорость.

На самом деле Wi-Fi представляет собой набор различных технологий, работающих вместе для беспроводной передачи битов данных с одного устройства на другое. Когда дело доходит до настройки различных элементов, составляющих эти беспроводные соединения, у вас есть несколько вариантов.

Одним из этих вариантов является используемый стандарт шифрования, некоторые из которых быстрее других. Итак, какой стандарт шифрования Wi-Fi лучше всего подходит для скорости и почему он быстрее?

Ваши параметры шифрования Wi-Fi

На момент написания этой статьи существовало только три варианта стандартов безопасности Wi-Fi: WEP, WPA и WPA2.

WEP или Беспроводная эквивалентная конфиденциальность — это самый старый и наименее безопасный стандарт шифрования WiFi. Он использует TKIP (протокол целостности временного ключа) для шифрования. WEP — самый медленный стандарт, от него официально отказались в 2004 году. Хакеры хорошо знают о его недостатках в безопасности, и его легко взломать.

WPA или Защищенный доступ к Wi-Fi — это временное обновление безопасности для WEP, обеспечивающее более высокий уровень безопасности. Он по-прежнему использует TKIP и сегодня относительно легко взламывается. Существует новый, гораздо более безопасный стандарт шифрования, известный как AES (Advanced Encryption Standard), который также можно использовать в паре с WPA. Это предпочтительнее, и в настоящее время AES по-прежнему считается золотым стандартом.

WPA 2 — это новейший доступный в настоящее время стандарт, в котором используется исключительно AES. Это, безусловно, самый безопасный стандарт, но уже начинают появляться трещины. Так что это не будет длиться вечно. Однако сейчас мы настоятельно рекомендуем использовать WPA 2 в любой ситуации.

Дополнительную информацию о WEP, WPA, WP2, AES и TKIP можно найти в статье В чем разница между WPA2, WPA, WEP, AES и TKIP?

WPA 2 — самый быстрый вариант

WPA 2 с шифрованием AES, без сомнения, является самым быстрым вариантом, доступным в настоящее время. Единственным исключением из этого правила являются старые маршрутизаторы, которые были разработаны для WPA, но позже получили возможности WPA 2.Они могут работать медленнее при использовании этого стандарта, поскольку встроенное оборудование не предназначено для этого.

Если ваш маршрутизатор поставляется с заводским стандартом WPA 2, то это единственный вариант, который вам следует рассмотреть. Если в вашей сети нет устройства, которое не может получить доступ к сетям WPA 2. Тем не менее, лучше обновить это устройство, чем поставить под угрозу безопасность старых стандартов.

Wi-Fi не так уж и безопасен

При этом даже WPA 2 начинает мешать. Были обнаружены различные эксплойты, например, KRACK. К счастью, эти эксплойты не подходят для массовых атак, но в некоторых случаях их можно использовать против определенных локальных сетей.

WPA 3 скоро появится

В июле 2020 года WPA 3 – новейший стандарт безопасности WiFi – стал обязательным для всех новых устройств, проходящих сертификацию WiFi. WPA 3 использует более продвинутые пользовательские методы шифрования. Закрытие двери для основных уязвимостей, обнаруженных в WPA 2, значительно повышает безопасность общедоступных точек доступа Wi-Fi.

На бумаге WPA 3 должен быть более безопасным и работать лучше, чем WPA 2. Однако, несмотря на его выпуск, пройдут годы, прежде чем сети WPA 3, не использующие устройства WPA 2, станут нормой.

Впереди длительный переходный период, особенно когда люди покупают умные устройства, такие как телевизоры и IP-камеры, которые меняются не так часто, как смартфоны или ноутбуки. Поскольку для WPA 3 во многих случаях требуется более новое оборудование, эти устройства будут использовать WPA 2, пока их не заменят.

Новые маршрутизаторы могут быть готовы к обновлению WPA 3, поэтому узнайте у производителя, возможно ли это для вас.

Сигнал и пропускная способность Wi-Fi гораздо важнее для скорости

Хотя может показаться, что простое шифрование или его отсутствие может ускорить работу Wi-Fi, влияние шифрования AES на скорость Wi-Fi не стоит учитывать. Гораздо важнее использовать правильный диапазон Wi-Fi и оптимизировать условия сети для повышения производительности.

Поэтому вместо того, чтобы беспокоиться о том, что ваш стандарт шифрования WiFi может замедлить работу, лучше проверить следующие факторы:

- У вас достаточно мощности сигнала?

- Вы используете самый быстрый диапазон с хорошим уровнем сигнала?

- Есть ли источники помех или множество других сетей Wi-Fi?

Если вы хотите повысить производительность сети Wi-Fi, см. раздел Как усилить сигнал Wi-Fi Android для более быстрого Интернета. Эти советы окажут большее влияние на производительность вашей сети Wi-Fi, чем изменение типов шифрования!

И последнее замечание: помните, что существует разница в скорости подключения Wi-Fi к вашему устройству и скорости подключения к Интернету от вашего поставщика услуг. Если вы запустите тест скорости интернета. Результат будет таким же, как скорость вашего интернет-сервиса.

Если вы хотите проверить скорость локальной сети Wi-Fi. Вам понадобится инструмент другого типа, например, тест скорости локальной сети. Если вам нужны дополнительные советы о том, как улучшить скорость передачи данных по локальной сети, перейдите к разделу Почему скорость передачи данных по моей сети такая низкая?

Если вам нужна настоящая скорость — используйте Ethernet

Если для вас важна производительность, рассмотрите возможность полного отказа от Wi-Fi и перехода на проводное соединение Ethernet. На проводные соединения не влияют факторы, вызывающие колебания производительности WiFi, и они могут дать вам все преимущества быстрого соединения. Предполагается, что ваша карта Ethernet, кабель и маршрутизатор поддерживают указанную скорость.

Настоятельно рассмотрите возможность использования VPN

Как мы уже говорили выше, WPA 2 — это самый быстрый и безопасный стандарт шифрования Wi-Fi, доступный каждому. По крайней мере, до тех пор, пока WPA 3 не получит более широкое распространение. Однако WPA 2 слишком небезопасен для использования в общедоступных точках доступа, а в некоторых случаях не обеспечивает должной безопасности даже в частных домашних сетях.

Поэтому использование хорошей коммерческой VPN — отличная идея. На самом деле, VPN может иметь небольшое негативное влияние на производительность вашего Интернета, но дополнительные функции, преимущества и безопасность VPN стоят небольшого компромисса.

VPN означает, что даже если безопасность вашей сети Wi-Fi будет нарушена, ваши данные все равно будут защищены другим уровнем шифрования. У вас также есть преимущество конфиденциальности от вашего собственного интернет-провайдера, поскольку ваши данные шифруются, даже когда вы покидаете свою сеть и входите в Интернет. Если вы думаете о создании VPN, ознакомьтесь с нашим сравнением лучших VPN.

С учетом всего этого вы можете больше не беспокоиться о том, какой тип шифрования Wi-Fi лучше всего подходит для обеспечения скорости. Установите WPA 2 и забудьте об этом, пока WPA 3 не станет доступен.

Читайте также:

- При раздаче wi-fi с ноутбука пишет без доступа к интернету

- Как настроить роутер mercusys mw300d

- Обзор bluetooth Marshall Major 2

- Что такое приемник Wi-Fi

- Настройка маршрутизатора сети Tagil

Беспроводной Wi-Fi трафик легко подвергается перехвату, поэтому важно защитить его с помощью шифрования. Для этого в современные маршрутизаторы встроены протоколы безопасности WPA2-AES и WPA2-TKIP. Алгоритм их работы различается и может влиять на скорость работы всей сети. Давайте разберемся, какой работает быстрее, а какой обеспечивает лучший уровень безопасности.

Начнем с базовых теоретических сведений, которые помогут разобраться в теме.

Что такое WPA2 и WPA3

WPA2 — это вторая версия стандарта безопасности беспроводной связи. Дословно аббревиатура расшифровывается как Wi-Fi Protected Access — защищенный доступ к Wi-Fi. Стандарт включает в себя ряд протоколов и алгоритмов шифрования.

Предшественниками были WPA и WEP.

WPA3 — долгожданное обновление, которое пока мало распространено, но уже встречается на рынке маршрутизаторов. По сравнении с предшественником, отмечу преимущества:

- улучшенная защита от подбора пароля методами словарного перебора;

- шифрование данных, независимо от пароля;

- обеспечение безопасного подключения умной техники (холодильники, телевизоры и.т.п.);

- добавление 192-битного шифрования, что значительно повышает уровень безопасности.

AES или TKIP: что лучше

AES и TKIP это методы шифрования, которые входят в состав стандарта безопасности WPA2. TKIP (протокол целостности временного ключа) является более старым. Использует для шифрования данных 128-битный ключ, что равносильно 500 миллиардам возможных вариаций. Несмотря на кажущуюся внушительность цифры, это не самый лучший показатель. К тому же есть некоторые уязвимости, которые теоретически могут позволить хакерам расшифровать ключ при перехвате достаочного количества трафика.

AES расшифровывается как симметричный алгоритм блочного шифрования. Он представляет из себя 128-битный, 192-битный или 256-битный блочный шифр, который не имеет ни одной из тех уязвимостей, которые есть у TKIP. Даже 128-битный шифр обеспечивает высокую надежность, так как для его расшифровки требуются значительные вычислительные мощности и может уйти несколько сотен лет для расшифровки.

Что быстрее работает

TKIP может замедлить работу Wi-Fi сети, поэтому большинство современных маршрутизаторов используют WPA2-AES. Например, при шифровании WPA-TKIP, максимальная скорость не будет превышать 54 Мбит/с. В то время, как стандарт 802.11ac с шифрованием WPA2-AES предполагает теоретически максимальную скорость до 3,46 Гбит/с.

Так что выбор очевиден. AES обеспечивает более высокую скорость и лучшую безопасность, которой доверяют крупнейшие мировые организации в своих Wi-Fi сетях.

Приписка PSK (Personal Security Key) к стандарту расшифровывается как персональный ключ безопасности и рекомендуется для использования в домашних беспроводных сетях.

Встречается также ESK (Enterprise Security Key) — корпоративный меняющийся ключ. Если в случае WPA2-PSK для всех подключенных устройств будет один пароль, то при использовании WPA2-ESK для каждого устройства выдается свой ключ, который обычно еще и автоматически меняется через какое-то время. Подключение при этом не прерывается, а за раздачу персональных ключей отвечает отдельный сервер авторизации — RADIUS.