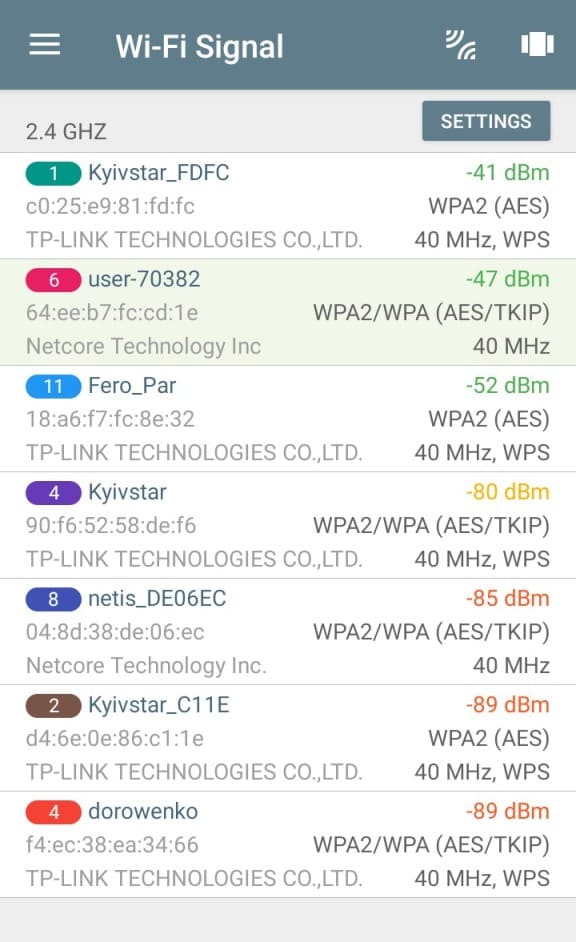

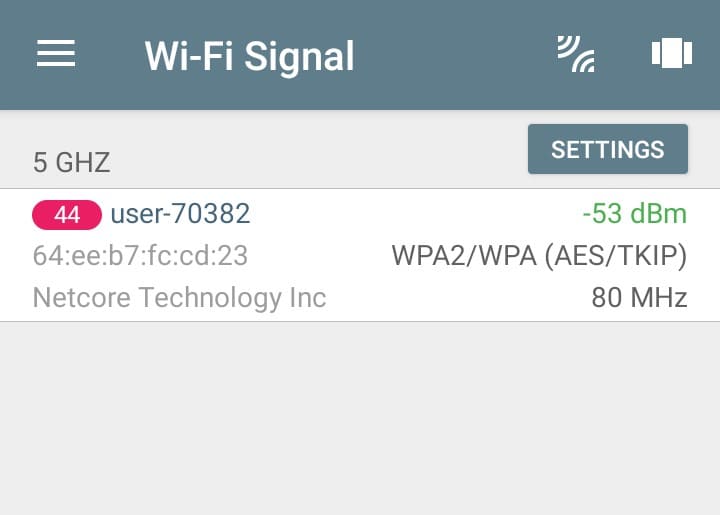

Все настройки частот на маршрутизаторе(роутере) или точке доступа WiFi MikroTik как правило относятся к диапазону 2.4 ГГц, как самому популярному среди устройств и ограниченному по количеству каналов. Стандартный анализ в многоквартирном доме двух диапазонов наглядно демонстрирует эту разницу.

Список доступных WiFi сетей на частоте 2.4 ГГц

Список доступных WiFi сетей на частоте 5 ГГц

Из этого сравнение очевидно, что у частоты 2.4 ГГц на много больше соседей, чем у 5 ГГц.

Зачем выбирать канал WiFi в роутере MikroTik

Канал WiFi это параметр, который определяет на какой радиочастоте будет совершаться обмен данными между роутером(или точкой доступа) и WiFi клиентом. Как правило встречаются две распространённые ситуации:

- Проблем с WiFi отсутствуют. На роутере выставлен канал или автоматически или в ручном режиме;

- Периодически WiFi обрывается или скорость интернета неудовлетворительная. При этом, проводные клиенты работают без нареканий.

Именно второй случай, заставляет обратиться к этому параметру. На что влияет выбор канал WiFi в роутере MikroTik? Использование одного канала двумя устройствами создает коллизии, которые выражаются в медленной работе WiFi. Но два устройства на одном канале не так критично, часто это может до 15 устройств.

Какой канал выбрать в MikroTik, диапазон частот WiFi на 2.4 ГГц

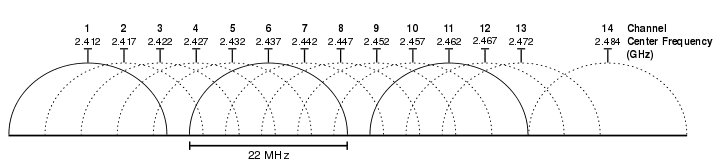

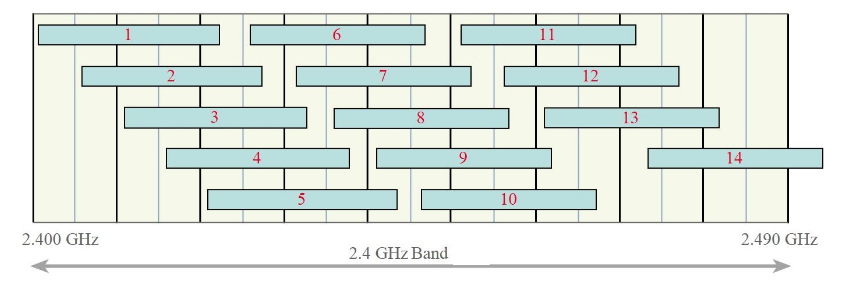

Выбор канала WiFi зависит от загруженности эфира. Проводя анализ, стоит в первую очередь обратить внимание на каналы 1, 6 и 11, которые являются не пересекаемыми. Каналы 1, 6, и 11 будут иметь преимуществе перед алгоритмом автоматического назначение канала в базовых настройках роутера, т.к. будут подвержены меньшим количеством пересечений с соседними каналами. Это свойство сопровождается меньшим значением коллизий и соответственно более высокой скоростью в местах с большим количеством WiFi сетей. Наглядное представление не пересекаемых каналов:

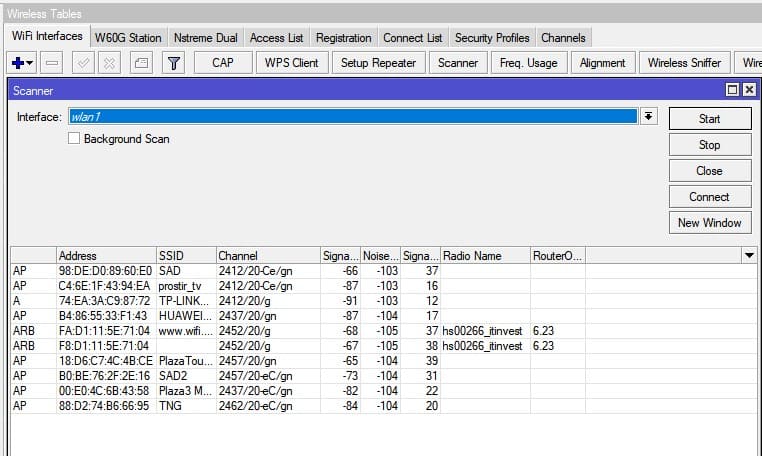

В качестве анализатора можно использовать приложение на смартфоне(как в примере выше) или воспользоваться одним из штатных анализаторов в роутере или точке доступа WiFi от MikroTik.

Утилита находится WiFi→WiFi Interfaces→Scanner

По результатам работы сканера можно сделать вывод, что оптимальным значение в выборе канала будут значения 2437(6 канал) и 2462(11 канал).

Таблица соответствий канала и частоты WiFi

| Номер канала | Частота |

|---|---|

| 1 | 2412 |

| 2 | 2417 |

| 3 | 2422 |

| 4 | 2427 |

| 5 | 2432 |

| 6 | 2437 |

| 7 | 2442 |

| 8 | 2447 |

| 9 | 2452 |

| 10 | 2457 |

| 11 | 2462 |

| 12 | 2467 |

| 13 | 2472 |

Какой канал частоты WiFi выбрать для 5 ГГц В MikroTik

Частота 5ГГц сейчас характеризуется как почти свободная от соседей и большим количеством свободных каналов. На момент написания статьи выбор канала для частоты можно оставлять в автоматическом режиме для любой загруженности эфира.

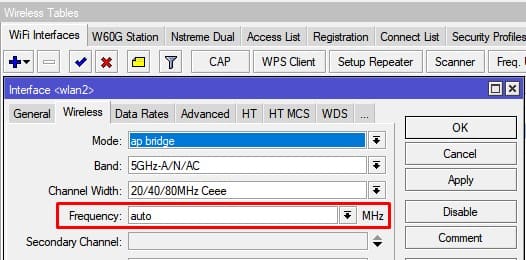

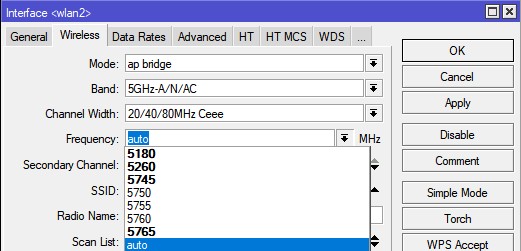

Если все же есть необходимость выставить канал в ручном режиме, то лучшим выбором будет не пересекающий канал, который подсвечен жирным шрифтоv в списке “Frequency“. Содержимое этого списка напрямую зависит от ширины выбранного канала, чем шире канал, а соответственно и скорость, тем меньше не пересекающихся каналов.

Есть вопросы или предложения по выбору канала частоты в MikroTik? Активно предлагай свой вариант настройки! Оставить комментарий →

«Поймал себя на мысли», что уже года полтора, практически ежедневно, изучаю «Микрот», и с каждым разом понимаю, что еще столько много в нем того, чего я не знаю, или не понимаю правильно. Буду пробовать исправлять пробелы… Спасибо знающим людям, за-то, что «проливают свет» на непонятное, и продолжают монотонно вгонять нужную информацию мне в голову 🙂

Решил озадачиться, и понять, как правильно выбрать канал Wi-fi на Mikrotik?

Перед тем, как это сделать, имеет смысл, еще раз детально погрузиться в настройки интерфейса Wi-fi (коих в Микроте просто тьма).

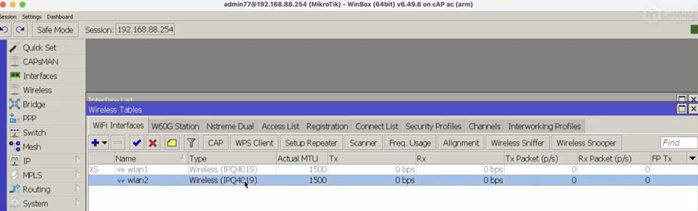

Слева выбираем Wireless, попадаем в основное меню Wireless Tables.

На вкладке Interfaces, по мимо существующего беспроводного интерфейса Atheros AR93xx можно создавать виртуальные точки доступа (Virtual AP), создать интерфейс, объединяющий два беспроводных интерфейса в один (Nstream Dual) или WDS интерфейс для подключения к другой точке доступа.

Кроме прочего имеются такие полезные опции как сканер беспроводных сетей (Scanner), оценка состояния загруженности эфира и выбора оптимальной частоты (Freq. Usage), юстировка антенны (Alignment), беспроводной сниффер (Wireless Sniffer), мощный сканер wi-fi-устройств, базовых станций и их SSID (Wireless Snooper).

Сначала рассмотрим параметры основного беспроводного интерфейса Wireless (Atheros 11N) c назначенным именем wlan1.

Interfaces

Вкладка «General» (основные настройки)

Name — имя интерфейса;

Type — тип wireless интерфейса;

MTU — maximum transmission unit — максимальный размер полезного блока данных одного пакета, который может быть передан протоколом без фрагментации. По умолчанию: 1420;

L2 MTU — MTU для L2;

MAC Address — mac-адрес;

ARP (Address Resolution Protocol) — протокол определения адреса, предназначенный для определения MAC-адреса по известному IP-адресу;

Chip Info — служебная информация о радиокарте;

PCI Info — Информация о шине PCI;

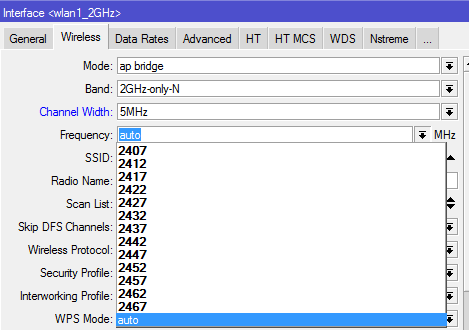

Вкладка «Wireless» (Advanced Mode)

Mode — ap bridge — основной режим работы точки доступа как «прозрачный». По умолчанию стоит просто bridge — режим прозрачного радиомоста, при котором возможно подключение только одного клиента;

Band — стандарт и режим работы беспроводной сети. b/g/n — указывает на скорость беспроводной сети. b — До 11 Мбит/с., g — до 54 Мбит/с, n — до 600 Мбит/с.;

Channel Width — характеристики используемой полосы частот. Возможные значения: 5MHz, 10MHz, 20MHz, 20/40MHz HT Above (с расширением полосы вверх по частоте), 20/40MHz HT Below (с расширением полосы вниз по частоте);

Frequency — основная частота или преднастроенный канал;

SSID — название сети;

Radio Name — Название устройства беспроводной сети. Отображается, например, при сканировании эфира другими устройствами или в таблице регистрации беспроводных устройств на удаленном устройстве;

Scan List — рабочий диапазон частот. В этом диапазоне Mikrotik производит сканирование эфира, мониторинг загрузки каналов и т.д..

Возможные значения:

— «default» — рабочий диапазон определяется настройками региона;

— Фиксированная частота (например, 5180) в MHz;

— Полоса частот «от» и «до» (например, 5150-5250) в MHz;

— Канал или скан-лист, настроенный на вкладке Wireless Tables — Channels;

Wireless Protocol — протокол беспроводной связи. Возможные следующие значения.

— any — любой поддерживаемый (автовыбор);

— 802.11 — только стандартные протоколы 802.11abgn. Обычно используется для совместимости с оборудованием других производителей;

— nstreme — «фирменный» протокол Mikrotik, характеризующийся высокой скоростью потока данных в одну сторону (RX или TX);

— nv2 — «фирменный» протокол Mikrotik, характеризующийся высокой скоростью при работе в дуплексе или работе в режиме PtMP (точка-многоточка);

— nv2 nstreme — автовыбор из «фирменных» протоколов;

— nv2 nstreme 802.11 — автовыбор протокола из перечисленных;

— unspecified — то же, что и «any»;

— Security Profile — профиль безопасности, настраивается в Wireless Table — Security Profiles;

Frequency Mode — региональные ограничения.

— regulatory-domain — ограничение доступных каналов (частот) и максимальной мощности передатчика в соответствии с законодательством выбранного региона;

— manual-txpower — аналогично, но без ограничения максимальной мощности;

— superchannel — тестовый режим, доступны все каналы (частоты), поддерживаемые радиокартой, а также максимальная поддерживаемая мощность;

Country — Выбор региона. Для каждых стран мира по стандарту 802.11 были сделаны разные частотные диапазоны с разным количеством каналов;

Antenna Gain — коэффициент усиления антенны в dBi. При использовании внешней антенны желательно делать поправку на потери в кабеле и разъемах;

DFS Mode — динамический выбор частоты (Dynamic Frequency Selection) из списка частот, указанных в Scan List. Возможные варианты:

— none — DFS отключен;

— no radar detect — выбор частоты с наименьшим количеством обнаруженных сетей;

— radar detect — выбор частоты с наименьшим количеством обнаруженных сетей и ее использование в том случае, если в течение 60 секунд не было обнаружено сигналов радара. Если такой сигнал был обнаружен — продолжить поиск на других частотах;

Proprietary Extensions — режим совместимости со старыми версиями RouterOS (до версии 2.9.25). «post-2.9.25» выключен, «pre-2.9.25» включен;

WMM Support — поддержка Wi-Fi Multimedia. Принимает значение включение / выключено;

Bridge Mode — разрешение использовать режим station bridge (настройка активна только в режимах AP);

Default AP TX Rate и Default Client TX Rate — ограничение скорости со стороны AP для подключений и со стороны клиента соответственно, которых нет в Access List (бит/сек., 0 — без ограничений);

Default Authenticate — для режимов AP данный параметр определяет, принимать ли подключения от клиентов, которых нет в Access List. Для клиентских режимов — подключаться ли к AP, которых нет в Access List;

Default Forward — разрешать ли маршрутизацию клиентам, которых нет в Access List;

Hide SID — скрывать имя сети;

Multicast Helper — механизм диагностики проблем широковещательных рассылок. Имеет смысл использовать только при режимах AP, если клиенты работают в режиме station bridge. Возможны варианты:

— disabled — отключен. Мультикаст-пакеты отправляются без изменений;

— full — все MAC-адреса мультикаста изменить на юникаст и отправить в таком виде;

— default — аналогично «disabled»;

Вкладка «Data Rates»

Здесь задаются настройки канальных скоростей (оставляем по умолчанию. default);

Supported Rates — канальные скорости, которые поддерживаются беспроводным интерфейсом;

Basic Rates — канальные скорости, на которые передается служебный трафик;

Вкладка «Advanced» (дополнительные настройки)

Area — позволяет создать группу и включить беспроводные устройства в нее (по аналогии с доменом), а затем использовать определенные правила для этой группы и всех входящих в нее устройств, вместо того, чтобы создавать отдельные правила для каждого устройства. Значение area транслируется точками доступа вместе с SSID и другой идентификационной информацией об устройстве;

Max Station Count — Максимально возможное количество подключенных клиентов, включая WDS-подключения. Актуально, только для режимов AP;

Distance — Максимальная допустимая дистанция беспроводного линка. Значения:

— dynamic — автонастройка;

— indoor — работа внутри помещения;

— расстояние в километрах. При указании этого параметра вручную, рекомендуется указывать не точное расстояние между устройствами (по картам или GPS), а значение, больше на 10-20% такого расстояния;

Noise Floor Threshhold — порог соотношения сигнал/шум (dB). Фактически это значение минимального SNR для беспроводного подключения. Если характеристики подключения хуже этого значения, подключение не будет установлено (или будет разорвано). Данная функция работает только на чипсетах производства Atheros, начиная с AR5212 и более новых;

Periodic Calibration — периодическая калибровка линка. Значения default и enable включают эту опцию, если задан интервал в поле Calibration Interval. Значение disabled отключает эту функцию. Данная функция работает только на чипсетах производства Atheros;

Calibration Interval — периодичность проведения рекалибровки (dd:mm:ss). При значении 00:00:00 рекалибровка отключена;

Burst Time — время (в микросекундах) — в течение которого может непрерывно производиться передача данных. Данная функция работает только на чипсетах AR5000, AR5001X, AR5001X+;

Hw. Retries — количество попыток отправки пакета до того, как отправка будет признана неудачной. В случае превышения этого значения, скорость соединения с удаленным устройством будет понижена, после чего снова будут предприняты попытки передачи пакета. Если была достигнута минимальная скорость соединения, но пакет не был передан, попытки передачи приостанавливаются на время, указанное в параметре On Fail Retry Time. После этого снова будут предприняты попытки передачи пакета до тех пор, пока не истечет время, указанное в параметре Frame Lifetime, либо удаленное устройство не будет отключено по превышению параметра Disconnect Timeout;

Hw. Fragmentation Treshold — задает максимальный размер фрагмента пакета данных, передающихся по WiFi. Большие пакеты будут разбиваться на такие фрагменты для увеличения надежности и скорости связи;

Hw. Protection Mode — режим защиты фреймов;

Hw. Protection Treshold — настройка режима защиты фреймов;

Frame Lifetime — см. «Hw. Retries»;

Adaptive Noise Immunity — режим адаптивной подстройки некоторых параметров приемника для минимизации интерференции и влияния шумов на качество сигнала. Работает только на чипах Atheros AR5212 и более новых;

Preamble Mode — Использование преамбулы. Варианты:

— long — только длинная преамбула;

— short — только короткая;

— both — оба варианта;

Allow Shared Key — разрешает подключение клиентов с открытым ключем WEP;

Disconnect Timeout — См. «Hw. Retries»;

On Fail Retry Time — См. «Hw. Retries»;

Update Stats Interval — интервал времени, через который будут обновляться статистические данные беспроводных клиентов (скорость соединения, CCQ и т.п.);

Вкладка «HT»

Здесь задаются основные настройки приёмников и передатчиков.

HT Tx Chain и HT Rx Chain — разрешение отправки/приёма данных (Tx/Rx). В случае если у вашего устройства радиомодуль, например MIMO R2T2, состоящий из двух приемопередатчиков, которые подключены к разным антеннам (или к одной антенне с двумя различными поляризациями), то эти настройки позволяют, например, осуществлять передачу через одну антенну, а получить данных через другую (или через различные поляризации одной антенны);

Antena Mode — разные режимы работы антены. В режиме antena a работают (Антена 1,2,3), в режиме antena b работают (Антена 1,2,внешняя антена), в режиме tx-a/rx-b работают Антена 2, внешняя антена, в режиме rx-a/tx-b работает Антена 1, внешняя антена;

HT AMSDU Limit — максимальный размер агрегированного пакета AMSDU (Aggregated Mac Service Data Unit);

HT AMSDU Treshold — максимальный размер фрейма, который может быть включен в пакет AMSDU. Агрегация может значительно увеличить пропускную способность линка, особенно при большом количестве мелких пакетов, но в то же время увеличить время задержки, в случае потери пакетов из-за повторной передачи агрегированного пакета. Включение AMSDU также увеличивает нагрузку на процессор;

HT Guard Interval — защитный интервал. При использовании вне помещения рекомендуется всегда ставить long;

HT AMPDU Priorities — приоритеты пакетов, которые будут посланы с использованием механизма AMPDU (Aggregated Mac Protocol Data Unit). Рекомендуется использовать только для пакетов с высоким приоритетом, так как отправка большого количества пакетов через AMPDU приводит к увеличению времени задержки и повышению нагрузки;

Вкладка «WDS» (Wireless Distribution System)

Технология WDS, позволяет расширить зону покрытия беспроводной сети путем объединения нескольких WiFi точек доступа в единую сеть без необходимости наличия проводного соединения между ними;

WDS Mode — тип WDS-моста. Возможны значения Disabled — выключено, dynamic — автоматическое добавление WDS интерфейсов при подключении клиентов, dynamic mesh — позволяет клиенту перемещаться между wi-fi точками без обрыва связи, static — означает что для соединения в режиме WDS на обоих точках необходимо прописывать MAC адреса удалённых точек, static mesh — по аналогии с dynamic mesh, позволяет клиенту перемещаться между wi-fi точками без обрыва связи, на которых заранее были прописаны mac-адреса;

Вкладка «Nstreme»

На этой вкладке задаются настройки поллингового (polling «опрос готовности устройств») протокола. Поллинговый протокол в основном используется для передачи данных в беспроводных сетях на большие расстояния. Для этого используется механизм циклического опроса клиентов сети друг за другом, чтобы узнать есть ли у них данные для передачи по радиоканалу. Если такие данные есть то устройству предоставляется разрешение на их передачу. Все другие устройства в это время молчат. Если при опросе у клиента нет данных для передачи то происходит опрос следующего клиента и так далее по очереди.

Enable Nstreme – включает фирменный» (проприетарный) поллинговый протокол Mikrotik;

Enable Polling – включает динамический опрос подключенных клиентов;

Disable CSMA – отключает режим контроля несущей и обнаружения коллизий;

Framer Policy – выбирает режим упаковки маленьких пакетов в большие. Оптимальное значение – Dynamic Size;

Framer Limit – размер пакета, оптимальное значение 3200;

Вкладка «Tx Power» (Advanced)

В этой вкладке производится настройка мощности Wi-Fi передатчика.

card rates — мощность подбирается по специальному алгоритму, который использует значение мощности, установленное пользователем;

manual — для каждой скорости можно вручную указать мощность передачи;

all rates fixed — для всех скоростей используется один уровень мощности, установленный пользователем. Этот режим не рекомендуется использовать, поскольку на высоких скоростях могут возникать ошибки передачи данных, перегреваться и выходить из строя чипы роутера;

Для ручной установки мощности передачи рекомендуется использовать режим card rates. При использовании в помещениях нет смысла использовать большие значения.

Вкладка «Current Tx Power» — здесь отображаются текущие настройки мощности Wi-Fi передатчика произведенные на вкладке Tx Power.

Вкладка «Status»

На этой вкладке отображаются параметры подключения, которые помогут оценить качество работы соединения «точка-точка», и сделать корректировку настроек в случае необходимости.

Band – частота, на которой работает базовая станция;

Frequency – частота, на которой соединился клиент;

Registered Client — количество зарегистрированных клиентов (устройств);

Authenticated Clients — количество (устройств) прошедших аутентификацию;

Overall Tx CCQ – усреднённый CCQ (качество канала на передачу/прием) только на передачу Tx. На базовой станции он показывает усреднённые значения по качеству передачи на всех подключившихся wi-fi клиентах;

Distance — расстояние до противоположной точки;

Noise Floor – шум на этой частоте со стороны клиента. Нормальным значением шума считается -95 и более. Если значение шума -90, то связь будет нестабильной. В этом случае нужно перейти на более свободную от помех частоту или уменьшить ширину канала;

Вкладка «Traffic»

Статистика по трафику. Сколько получено/отдано и.т.д.

Access List

Далее идет вкладка Access List где можно разрешить или запретить определенным клиентам доступ к wi-fi сети по mac-адресу.

Registration

Для этого сначала на вкладке Registration необходимо обнаружить клиента, затем скопировать его mac-адрес, перейти на вкладку Access List и указать его в поле MAC Address.

MAC Address – MAC адрес устройства;

Interface – интерфейс к которому будет производится подключение;

Signal Strength Range – диапазон уровня сигнала, при котором возможно подключение;

AP Tx Limit – ограничение скорости этого подключения;

Client Tx Limit — ограничение скорости клиента;

Authentication – возможность авторизации. Если убрать галочку, устройство с этим MAC адресом, не сможет подключиться к вашей сети;

Forwarding – возможность обмена информацией с другими участниками локальной сети. Если убрать галочку с этого пункта, то пользователь этого устройства не будет иметь доступа к общим сетевым ресурсам;

Private Key – возможность установки персонального ключа шифрования для устройства с данным MAC адресом;

Private Pre Shared Key – персональный ключ шифрования;

Time – а в этом разделе, можно указать временной диапазон, в рамках которого будет возможно подключение этого устройства;

Чтобы включить возможность доступа по правилам Access List, на вкладке Interfaces, необходимо открыть свойства беспроводного интерфейса, где на вкладке Wireless, убрать галочку с параметра Default Authenticate.

На вкладке Registration отображается информация от подключенных к wifi устройствах, с указанием интерфейсов, к которым они подключены.

Connect List

На вкладке Connect List задаются правила для доступа к базовым станциям.

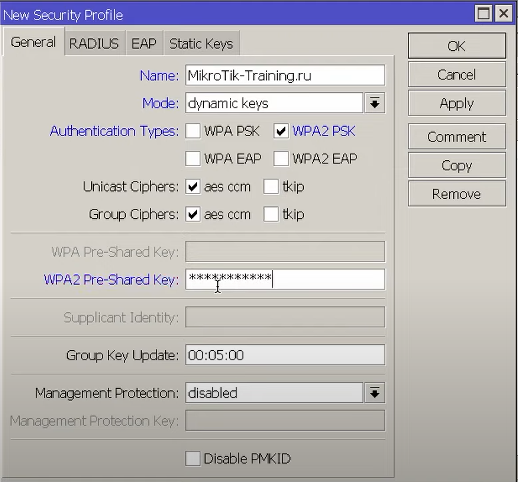

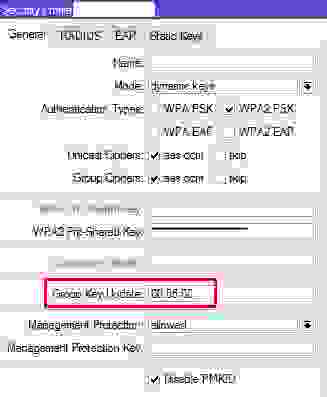

Security Profile

На вкладке Security Profiles — профиль безопасности, где задаются ключи, пароли для доступа к сети и настраивается авторизация при помощи внешних сервисов, таких как Radius.

Открываем профиль по умолчанию.

Вкладка «General»

Name — имя профиля;

Mode — режим шифрования, возможные варианты:

— dynamic keys — использовать WPA;

— static keys optional — использовать WEP, для шифрования и дешифрования, а также получать и отправлять незашифрованные данные;

— static-keys-required — использовать WEP, не принимать и не отправлять незашифрованные данные;

-none — не использовать шифрование;

Authentication-types – методы авторизации, для подключения устройств к точке доступа старых устройств необходимо добавить поддержку WPA;

Unicast-ciphers — одноадресное шифрование между точкой доступа и клиентом;

— tkip — протокол целостности временного ключа в протоколе защищённого беспроводного доступа. Не безопасно оставлять только tkip. Используется для поддержки старых устройств, скорость которых может быть не более 54Мбит/сек. Рекомендуется включать в связке с aes-ccm или не использовать вовсе;

— aes ccm — протокол блочного шифрования 802.11i с кодом аутентичности сообщения (MIC) и режимом сцепления блоков и счётчика. Создан на базе AES для замены TKIP;

Group-ciphers — многоадресное и широковещательное шифрование;

WPA-Pre-Shared Key – ключ для подключения к точки доступа по методу WPA(пароль на Wi-Fi);

WPA2-Pre-Shared Key – ключ для подключения к точки доступа по методу WPA2(пароль на Wi-Fi);

Suplicant Indentity — идентификация, используется как атрибут «Имя» в Radius;

Group Key Update — Как часто точка доступа будет обновлять ключ шифрования WPA, WPA2;

Managment Protection — защита от атак деаутентификации и клонирования MAC-адреса. Возможные значения: disabled — защита управления отключена, allowed — разрешить использовать защиту, если это поддерживается удаленным клиентом, required — требуется, установить связь только с клиентами поддерживающими Managment Protection, для клиентов, установить связь только с точками доступа поддерживающими Managment Protection;

Managment Protection Key — ключ защиты Managment Protection;

Вкладка «Radius»

Авторизация при помощи Radius сервера.

MAC Authentication — авторизация по mac-адресу;

MAC Accounting;

EAP Accounting;

Interim Update — интервал времени через который точка доступа, повторно запрашивает информацию об аккаунте с Radius сервера;

MAC Format — формат записи mac-адреса;

MAC Mode — запрашивать данные авторизации как пользователь (as username) или как пользователь и пароль (as username and password);

MAC Caching Time — промежуток времени через который точка доступа будет кэшировать ответы аутентификации;

Вкладка «EAP»

EAP — расширяемый протокол аутентификации используемый в беспроводных сетях и соединениях точка-точка;

EAP Methods — метод EAP-аутентификации, passthrough или EAP-TLS;

TLS Mode — режим TLS, проверка сертификата (verify certificate), не проверять сертификат (don’t verify certificate ), не использовать сертификат (no certificate);

TLS certificate — сертификат TLS;

Вкладка «Static Keys»

Данный раздел актуален если используется static keys optional и static-keys-required на вкладке «General».

Большинству все, что приведено выше, скорее не потребуется, но если изучаете «Микрот», то безусловно будет полезно.

Теперь наконец о выборе канала…

Заходим в настройки Wi-fi интерфейса. Сканим эфир Scan.

Таким образом видим, все точки доступа (по сути, передатчики) с их частотами.

Signal Strength (сила сигнала). Все, что больше -70 это приемлемый для работы сигнал. Все что меньше -85-90 это уже плохой сигнал. Но тут с какой стороны на это все посмотреть: если мы подключаемся, например телефоном и у нас сигнал -56, то это значит я хорошо слышу свою точку и это хороший сигнал. А вот если мы сканим эфир и видим точку Wi-fi, но уже не нашу с сигналом -56, то это говорит о том, что на этой частоте уже есть мощная точка, с котором нам в последующем придется делить эфир, поэтому нашу Wi-fi точку имеет смысл переключить на другую частоту.

Для примера, если посмотреть на картинку, то тут видно, что на чистоте 2462 мы принимаем сигнал мощностью -56 dbm. Получается это не самая лучшая частота для нашей Wi-fi точки.

Noise Floor (шум в эфире) в данном случае он не сильно варьируется (-118-120).

Signal to Noise (соотношение сигнал-шум). Чем это значение меньше, тем лучше, отсортируем по данному показателю.

Что в итоге выбрать, и на какую частоту «повесить» наш Wi-fi в данном случае?

Смотрим туда, где самое низкое соотношение сигнал\шум, и сколько на той или иной частоте у нас сильных трансляторов.

Исходя из картинки выше, получается, что канал 2412 для моей текущей точки, является оптимальным.

Выставляю ее.

Еще несколько полезных инструментов на борту.

Спектральное сканирование в реальном времени.

Спектральное сканирование показывает мощность излучения в текущий момент времени. В каждой строке на графике отображается частота (столбец FREQ), среднее значение мощности (столбец DBM) и графическое представление мощности в виде точек (столбец GRAPH).

Двоеточие «:» обозначает среднее значение мощности.

Точками «.» обозначены средние пиковые значения мощности.

В командной строке:

interface wireless spectral-scan number=wlan1

В команде можно использовать дополнительные параметры, которые позволяют тонко настроить вывод графика:

- freeze-frame-interval — задержка обновления графика в секундах.

- peak-hold-time — задержка при отображении пиковых значений мощности.

- duration — время, через которое будет прекращено выполнение команды. По умолчанию время не ограничено.

- buckets — сколько отображать значений частот по высоте графика. Чем больше значение, тем выше будет график.

- samples — количество спектральных замеров от 10 до 10000. Большее значение дает больше шансов обнаружить помеху.

- save-file-name — имя файла, в который будут записаны результаты сканирования. Данный файл можно будет найти в меню Files.

- range — какой частотный диапазон необходимо сканировать.

- 2.4ghz — сканировать частотный диапазон 2,4 ГГц.

- 5ghz — сканировать частотный диапазон 5 ГГц.

- current-channel — сканировать только текущий канал (ширина канала 20 или 40 МГц).

- show-interference=yes — в график будет добавлен еще один столбец, в котором будет определен источник помех.

Виды помех, которые могут быть определены:

- bluetooth-headset — bluetooth стереогарнитура (наушники);

- bluetooth-stereo — передача аудио по bluetooth;

- cordless-phone — радиотелефон;

- microwave-oven — микроволновая печь;

- «cwa» помехи

- video-bridge — видеоконференция;

- wifi — Wi-Fi устройства.

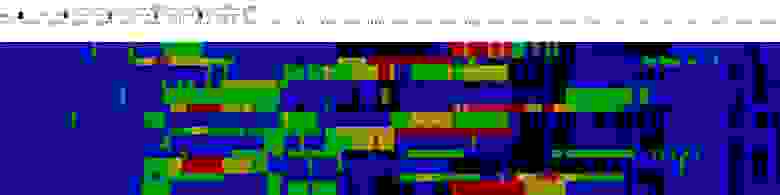

Спектральный график.

Спектральный график показывает мощность излучения на разных частотах. Цифры вверху графика обозначают частоты. Красный цвет на графике обозначает высокую мощность излучения, синий цвет — малую мощность излучения.

interface wireless spectral-history number=wlan1

де wireless_interface_name — название беспроводного интерфейса, например wlan1.

В команде можно использовать дополнительные параметры, которые позволяют тонко настроить вывод графика:

- value — выбрать значения, на основе которых будет строиться график.

- avg — средние значения мощности.

- avg-peak — средние пиковые значения мощности.

- interference — источники помех, которые может определить сканирование. Виды помех, которые могут быть определены, указаны ниже.

- max — максимальные значения мощности;

- min — минимальные значения мощности.

- interval — интервал, с которым выводится новая линия на графике. При значении 5, новая линия будет выводиться через 5 секунд.

- duration — время, через которое будет прекращено выполнение команды. По умолчанию время не ограничено.

- buckets — сколько отображать значений по ширине графика. Чем больше значение, тем подробнее по ширине будет график. Это значение ограничено числом столбцов в терминале, поэтому разверните терминал на все окно, чтобы график был более подробным. Рекомендуется уменьшить это значение, если используется параметр audible.

- samples — количество спектральных замеров от 10 до 10000 на каждой частоте. Большее значение дает больше шансов обнаружить помеху.

- range — какой частотный диапазон необходимо сканировать

- 2.4ghz — сканировать частотный диапазон 2,4 ГГц

- 5ghz — сканировать частотный диапазон 5 ГГц

- current-channel — сканировать только текущий канал (ширина канала 20 или 40 МГц)

- audible=yes — если на плате MikroTik присутствует динамик, то при включении этого параметра он будет озвучивать график. Спектральный график озвучивается слева направо. Если на графике будут встречаться более мощные частоты, то и динамик будет звучать с более высокой частотой.

Анализ частот программой The Dude.

На малыше HAP mini The DUDE отсутствует, и наверно он даже сюда не встанет, тяжело ему будет.

Но на другом, более взрослом роутере, выглядит это так:

The Dude — это бесплатная программа для мониторинга сети и централизованного управления устройствами MikroTik. Программу можно скачать с сайта MikroTik.

The Dude позволяет запускать спектральное сканирование на любых устройствах MikroTik, оснащенных беспроводным модулем. Для этого кликните на необходимом устройстве правой кнопкой мыши, и выберите в выпадающем меню Tools → Spectral Scan.

После этого откроется графический интерфейс с выбором различных опций для сканирования. Чтобы начать сканирование, нажмите кнопку Start.

Wireless Snooper.

Расположен он в разделе меню Wireless на вкладке Interfaces.

Показывает не только частоты, на которых работают другие беспроводные точки доступа, или создают помехи какие-либо другие устройства, но и показывает клиентов, которые подключены к этим точкам доступа, а так же количество трафика в процентном отношении и в конкретных цифрах, которое генерирует тот или иной клиент или базовая станция.

Кстати, смысловой перевод слова Snooper, обозначает “Тот, кто вмешивается (сует нос) в чужие дела”. И это, по сути, так и есть.

Открываем Wireless Snooper, и в верхнем выпадающем списке, выбираем интерфейс, которым мы будем сканировать окружающий нас эфир. Если у вас один беспроводной интерфейс, то он будет и так выбран по умолчанию.

Для запуска утилиты, после выбора интерфейса, необходимо нажать кнопку Start, после чего мы должны увидеть примерно следующую картину:

Со снупером надо еще детально разбираться, что полезного он показывает, и как правильно интерпретировать данную информацию.

Ранее я «повесил» свою точку на канал 2412.

Отфильтруем Snooper по нашей частоте 2412

Видно, самая нагруженная точка на данной частоте это Etalon, но она отъедает всего лишь на 17,2% данной частоты (как тут правильно выразиться), (полагаю, что если бы это значение было близко к 100%, то вешать свою точку на данную частоту, я бы не стал). Безусловно, есть и другие точки на данной частоте, но общая картинка такова, что здесь более-менее свободно. И свободное эфирное время для вещания есть.

А значит, мой первоначальный выбор частоты, скорее правильный.

Но до раздела Wi-fi мне еще расти и расти. Постепенно буду дополнять пост, если доведется столкнуться с построением Wi-fi сетей именно на «Микроте».

Всем хорошей работы!!!

11.02.2021 —

Posted by |

network and wi-fi: cisco, mikrotik, huawei, tp-link, d-link, zyxel и другое…

Sorry, the comment form is closed at this time.

Applies to RouterOS: v6

Overview

Advanced Channels feature provides extended opportunities in wireless interface configuration:

- scan-list that covers multiple bands and channel widths;

- non-standard channel center frequencies (specified with KHz granularity) for hardware that allows that;

- non-standard channel widths (specified with KHz granularity) for hardware that allows that.

Hardware support

Non standard center frequency and width channels can only be used with interfaces that support it.

Currently only Atheros AR92xx based chips support non-standard center frequencies and widths with the following ranges:

- center frequency range: 2200MHz-2500MHz with step 0.5MHz (500KHz), width range: 2.5MHz-30MHz width step 0.5MHz (500KHz);

- center frequency range: 4800MHz-6100MHz with step 0.5MHz (500KHz), width range: 2.5MHz-30MHz width step 0.5MHz (500KHz);

AR93xx doesn’t support this feature

Configuring Advanced Channels

Advanced Channels are configured in interface wireless channels menu. This menu contains ordered list of user-defined channels that can be grouped by means of list property. Channels have the following properties:

- name — name by which this channel can be referred to. If name is not specified when adding channel, it will be automatically generated from channel frequency and width;

- list — name of list this channel is part of. Lists can be used to group channels;

- frequency — channel center frequency in MHz, allowing to specify fractional MHz part, e.g. 5181.5;

- width — channel width in MHz, allowing to specify fractional MHz part, e.g. 14.5;

- band — defines default set of data rates when using this channel;

- extension-channel — specifies placement of 11n extension channel.

Using Advanced Channels

In order to use Advanced Channels in wireless interface configuration, several interface settings accept channel names or list names as arguments. It is possible to configure interface with channel that interface does not support. In this case interface will not become operational. It is sole responsibility of administrator to configure channels in proper way.

frequency

To use particular Advanced Channel for wireless interface (applies to modes that make use of interface frequency setting) specify channel name in interface frequency setting. For example, to configure interface to operate with center frequency 5500MHz and channel width 14MHz, use the following commands:

[admin@MikroTik] /interface wireless> channels add name=MYCHAN frequency=5500 width=14 band=5ghz-onlyn list=MYLIST [admin@MikroTik] /interface wireless> set wlan1 frequency=MYCHAN

scan-list

Interface scan-list is used in multiple modes that either gather information for list of channels (like interactive scan command) or selects channel to work on (like any of station modes or AP modes performing DFS). Interface scan-list can be configured with comma-separated list of the following items:

- default — default .11 channel list for given country and interface band and channel width;

- numeric frequency ranges in MHz;

- Advanced Channel, referred to by name;

- Advanced Channel list, referred to by list name.

For example, to configure interface to scan 5180MHz, 5200MHz and 5220MHz at first using channel width 20MHz and then using channel width 10MHz, the following commands can be issued:

[admin@MikroTik] /interface wireless> channels add frequency=5180 width=20 band=5ghz-a list=20MHz-list [admin@MikroTik] /interface wireless> channels add frequency=5200 width=20 band=5ghz-a list=20MHz-list [admin@MikroTik] /interface wireless> channels add frequency=5220 width=20 band=5ghz-a list=20MHz-list [admin@MikroTik] /interface wireless> channels add frequency=5180 width=10 band=5ghz-a list=10MHz-list [admin@MikroTik] /interface wireless> channels add frequency=5200 width=10 band=5ghz-a list=10MHz-list [admin@MikroTik] /interface wireless> channels add frequency=5220 width=10 band=5ghz-a list=10MHz-list [admin@MikroTik] /interface wireless> set wlan1 scan-list=20MHz-list,10MHz-list

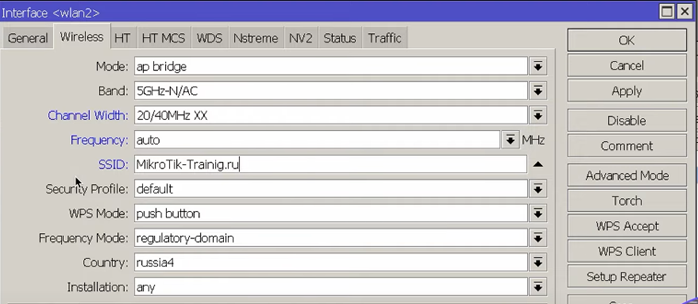

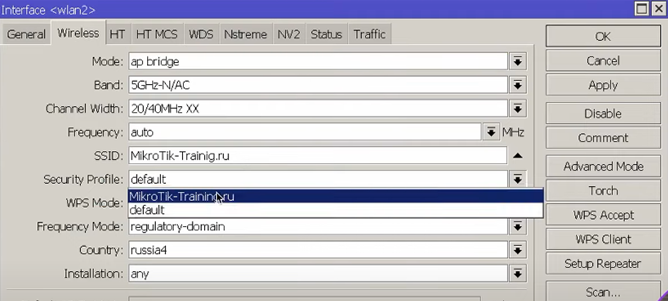

В этой статье поговорим о настройке Wi-Fi точки доступа на 5 GHz интерфейсе.

Для настройки нам понадобится оборудование, которое имеет два Wi-Fi интерфейса, в нашем случае это MikroTik hAP ac².

Заходим в раздел Wireless.

Выбираем wlan2 – обычно он имеет беспроводной интерфейс стандарта 5 GHz.

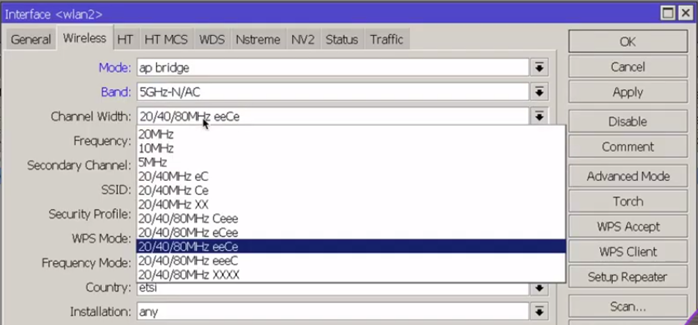

Переходим в Wi-fi interface > wlan2 > Wireless.

Видим настройки Mode, Band, Channel Width, Frequency, Secondary Channel, SSID, Security Profile, WPS Mode, Frequency Mode.

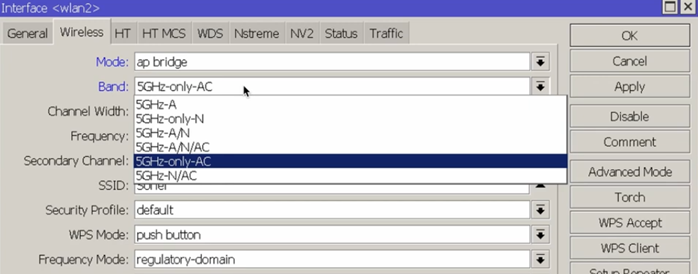

Начнем с Mode и выберем: ap bridge.

Далее выбираем стандарт в разделе Band. Наиболее поддерживаемый стандарт 5GHz-only-AC подойдет, если вы используете только современную технику или выпущенную после 2015г. дорогую, такие устройства поддерживают стандарт 802.11ac.

Если в сети присутствуют более старые устройства, не поддерживающие данный стандарт, можно выбрать режимы совместимости, например, 5GHz-N/AC или еще более щадящий 5GHz-A/N/AC, но 802.11a — стандарт 1999 года и, надеюсь, он вам не понадобится.

Следующий параметр Channel Width – ширина канала.

Это важный параметр, который напрямую влияет на скоростные характеристики, а также на распространение вашего wi-fi и в конечном итоге на качество вашей беспроводной сети.

Если мы говорим про большое кол-во точек доступа, которые вы собираетесь использовать, например, в офисе 5-15 точек, то вероятнее всего даже при учете того, что у нас есть порядка больше 15 не пересекаемых каналов 5 Ghz, нам все равно придется использовать ширину канала 20 MHz (стандартная минимальная ширина канала).

Ширина канала 20 MHz даст нам максимальное качество при большом количестве точек доступа.

Если мы говорим про домашнее использование точек доступа — 1 точка доступа, которая прекрасно доcтает по всей квартире, то есть у вас в любой точке вашего жилища есть прекрасный сигнал, то вы можете выбрать ширину вашего канала вплоть до 80 MHz.

Что касается сокращений eC, Ce, Ceee, eCee, eeCe, XXXX – буквой «С» обозначается главный канал.

Его необходимо выбирать в тех случаях, когда к вашему wi-fi могут подключится устройства, которые не поддерживают такую ширину канала, естественно точке доступа нужно выбрать оставшийся минимальный канал, на котором она будет работать и как раз для этого используют указание, где у вас главный канал.

«C» — это главный канал, а буквы «e» которых сейчас уже три буквы в случае 80 MHz и соответственно 7 букв «e» в случае 160 MHz – это extended channels – расширенные каналы.

Если мы не хотим разбираться в выборе канала и не сильно разбираемся, в каком диапазоне будем работать, где у нас главный канал, где другие точки доступа, то мы можем выбрать Channel Width = 20/40/80MHz XXXX (20/40MHz XX).

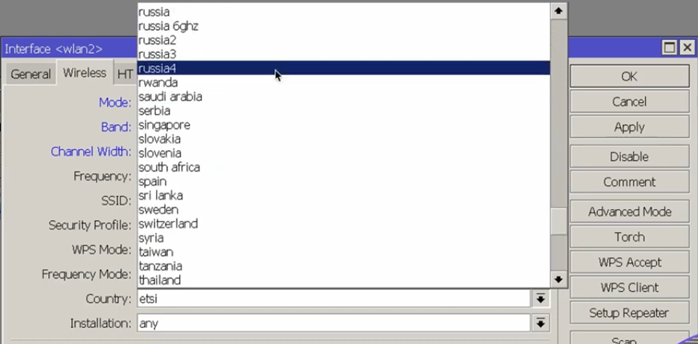

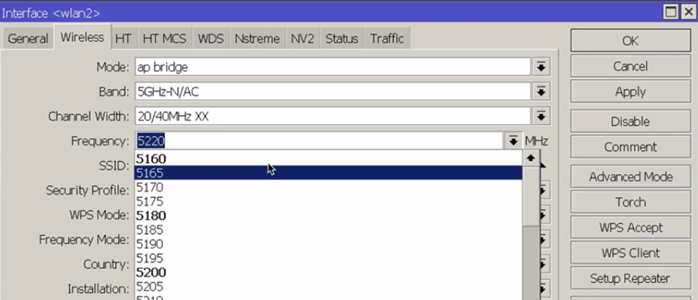

Frequency – Частота.

Частотные характеристики зависят от страны, пункт – Country, в которой мы находимся и от стандартизации страны. Для работы wi-fi в той стране, в которой вы находитесь, выбираете ту страну, в которой используется устройство.

Не надо выбирать другие страны.

Для максимальной совместимости выбирайте Russia.

Какую лучше russia1, russia2, russia3, russia4 – выбирайте максимальную цифру т.к. это наиболее оптимальная стандартизация в данный момент времени – если появится russia5 – выбирайте её и т.д.

Возвращаемся к частоте. На первом из списка каналов 5160 – вы не можете выбрать расширение канала 20/40MHz eC, потому что таким образом у вас будет ваш wi-fi уходить за границу стандартизированного диапазона и это работать не будет.

Точно так же и обратная ситуация, если мы говорим про последний канал – 5920, то нельзя выбрать режим 20/40MHz Сe, потому что это тоже будет уходить за границу диапазона и тем самым wi-fi работать там не будет, и никто к нему подключится не сможет, к тому же это вообще не разрешено.

Поэтому мы можем выбрать 20/40MHz XX – как автоматику, а также выбрать Frequency = auto, в домашних инсталляциях это может положительно сработать на качестве вашей беспроводной сети.

SSID – это имя вашей сети Wi-Fi.

WPS Mode – подключение к сети через технологию Wi-Fi Protected Setup.

Его можно отключить (disabled) или оставить только виртуальная кнопка (virtual push button only), wps будет работать только в случае, если мы его нажмем на кнопку WPS Accept внутри интерфейса MikroTik.

Для того, чтобы выбрать Security Profile, нам сперва нужно его сделать.

Для этого переходим: Wireless > Security Profile > General и нажимаем «+».

Name – имя профиля безопасности.

Mode – режим шифрования.

none — шифрование не используется. Зашифрованные кадры не принимаются. Широко используется в системах гостевого доступа, вроде предоставления Интернета в кафе или гостинице. Для подключения нужно знать только имя беспроводной сети.

static-keys-required — WEP-режим. Не принимают и не посылают незашифрованные кадры. Скомпрометированный протокол. Использовать нельзя, или в крайних случаях (для старых устройств).

static-keys-optional — WEP-режим. Поддержка шифрования и дешифрования, но также позволяют получать и отправлять незашифрованные кадры. Использовать нельзя, или в крайних случаях (для старых устройств).

dynamic-keys — WPA режим.

Для защиты беспроводной сети используем режим dynamic-keys

Authentication Types – набор поддерживаемых типов аутентификации.

WPA2 PSK (Wi-Fi Protected Access Personal Key) — доработанная и более надежная версия WPA, есть поддержка шифрования AES CCMP. Это актуальная версия протокола, которая все еще используется на большинстве домашних маршрутизаторов.

WPA PSK (Wi-Fi Protected Access Personal Key) – без поддержки шифрования.

WPA EAP (Wi-Fi Protected Access Extensible Authentication Protocol) – это расширенный протокол аутентификации – который требует Radius сервера или сертификатов в случае использования MikroTik Router OS.

WPA2 Pre-Shared Key – пароль для подключения к wi-fi сети.

Group Key Update — процедура обновления временного ключа.

Необходимо учитывать, что некоторые устройства могут негативно относится к 5 мин по умолчанию хорошо особенно для современных ОС, но могут быть нюансы, поэтому помните, что иногда полезно сюда поставить 40 мин. Конечно же это снижает безопасность, но в целом позитивно сказывается на работе вашей сети.

Unicast Ciphers – шифрование между точкой доступа и клиентом.

tkip – снизит скоростные характеристики.

aesc ccm – наиболее современный и актуальный режим.

/interface wireless security-profiles add name=MikroTik-Training.ru mode=dynamic-keys authentication-types=wpa2-psk wpa2-pre-shared-key=MikroTik

Возвращаемся в Wireless > Wi-fi interface > wlan2 > Wireless.

Выбираем созданный нами профиль безопасности Security Profile – MikroTik-Training.ru

/interface wireless set [ find default-name=wlan2 ] security-profile=MikroTik-Training.ru

После этого наша точка доступа, настроенная по умолчанию почти готова.

/interface wireless set [ find default-name=wlan2 ] mode=ap-bridge band=5ghz-n/ac channel-width=20/40mhz-XX frequency=auto ssid=MikroTik-Trainig.ru wps-mode=disabled country=russia4

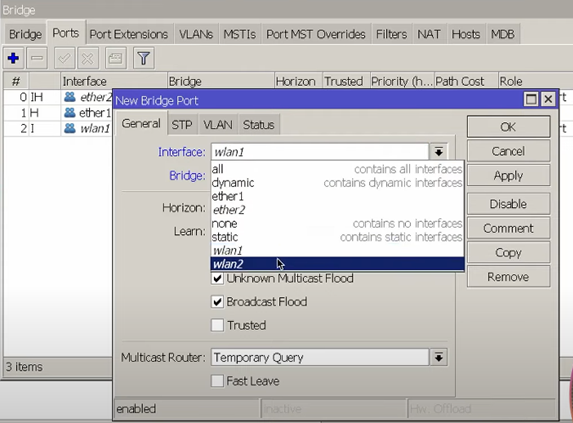

Теперь нам необходимо каким-то образом раздавать сетевые настройки для нашей точки доступа. Поэтому переходим в раздел Bridge.

Переходим в Bridge > Ports.

Добавляем наш беспроводной wlan2 интерфейс в Bridge.

/interface bridge port add bridge=bridge interface=wlan2

Подразумеваем, что Bridge должен быть создан. Внутри Bridge должны быть IP адреса, DHCP и т.д. После этого наша сеть будет готова к использованию.

На этом настройка Wi-Fi точки доступа на 5 GHz интерфейсе закончена.

Уровень сложности

Средний

Время на прочтение

17 мин

Количество просмотров 18K

В настоящее время интерференция наиболее актуальна для диапазона 2.4 ГГц, который перенасыщен работой вездесущих точек доступа. В статье я рассмотрел, какие возможности по исследованию радиочастотного спектра имеются на борту RouterOS, сформулировал рекомендации по выбору рабочей частоты точки доступа, работающей в сети без контроллера, а также предложил авторскую реализацию её автоматической смены. Предыстория такова, что ко мне обратилась компания Coffee Cup, у которой имеется сеть точек продаж формата кофе с собой, размещённых в разнокалиберных торговых центрах различных городов. Для работы кассового оборудования жизненно необходима работа Wi-Fi именно в диапазоне 2.4 ГГц, который, как следует ожидать, сильно зашумлён даже в огромных ТРЦ. Проблема оказалась настолько острой, что периодически устройства не могли нормально выйти в интернет, войдя в пике попыток переподключений к точке доступа. Вот в этом контексте и будет идти повествование, с отвлечением на моделирование других ситуаций.

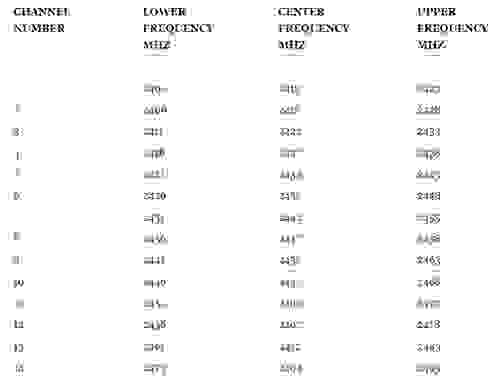

У нас нет контроллера сети, именно поэтому предложенная реализация подойдёт для домашнего использования или небольшого предприятия. На рисунке приведены значения границ радиочастотных каналов в рассматриваемом диапазоне:

Всего каналов 14. При этом не все разрешены в той или иной государственной локации. Классической гик-рекомендацией является использование «запрещённого для свободного использования» канала (речь идёт об 2484 МГц) в соответствии с постановлением Правительства РФ от 12.10.2004 N 539 (ред. от 22.12.2018) «О порядке регистрации радиоэлектронных средств и высокочастотных устройств», а именно пункта 24, который гласит, что не подлежат регистрации устройства малого радиуса действия, используемые в сетях беспроводной передачи данных, и другие устройства с функцией передачи данных в полосе радиочастот 2400 — 2483,5 МГц, с прямым расширением спектра и другими видами модуляции с максимальной эквивалентной изотропно-излучаемой мощностью не более 100 мВт.

Во-первых, нарушать законодательство нельзя, во-вторых, продаваемые на рынке устройства MikroTik имеют прошивки с предустановленными ограничениями, в том числе на выбор 14 канала. Конечно, можно справиться с этой оказией посредством перепрошивки роутера, но делать это для удалённых от вас устройств не рекомендуется ни при каких обстоятельствах. Иначе, как гласит админская мудрость, собирай рюкзак к дальней поездке. Большинство каналов между собой частично перекрываются. Неперекрываемые каналы являются смежными. И тут в работе точки доступа появляются интерференции, которые и являются источником основного количества проблем.

Интерференции бывают разнородные. Межканальные интерференции (neighboring channel interference) возникают, когда сигналы от устройств, работающих на разных, но расположенных недостаточно далеко частотах, частично накладываются друг на друга. Результат – интерференция на обоих каналах. Внутриканальные интерференции (co-channel interference) – это наложение сигналов от устройств, работающих на одинаковой частоте. Кроме этого помехи и интерференции могут создавать устройства, не имеющие отношения к IEEE 802.11, например: Wi-Max, Bluetooth, микроволновые печи, некоторые радиотелефоны,

летающие за окном квадрокоптеры

.

Влиять на весь этот зоопарк в радиочастотном спектре в большинстве случаев мы никак не можем. А наш заказчик, находящийся в торговых центрах на правах арендатора, и тем более, поэтому единственно, что нужно сделать – максимально корректно задать настройки собственной сети. Провести элементарное радиообследование RouterOS позволяет из коробки, причём как в консольном режиме, так графическом, так и псевдографическом:

Для упрощения ниже будут представлены измерения в лабораторных условиях, где нет высокой загруженности. Классический для беспроводных точек доступа вывод состояния эфира представлен ниже. На нём отображены (в порядке очерёдности) MAC-адрес соседних Wi-Fi точек доступа, имена вещаемых ими сетей (SSID), занимаемые частоты, ширина каналов и возможности по расширению спектра, используемый стандарт, уровень принимаемого от них сигнала, уровень шума на занимаемой частоте и соотношение сигнал/шум:

/interface wireless scan yourInterfaceName

Flags: A - active, P - privacy, R - routeros-network, N - nstreme, T - tdma, W - wds, B - bridge

ADDRESS SSID CHANNEL SIG NF SNR

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2412/20-Ce/gn -80 -104 24

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2412/20-Ce/gn -76 -104 28

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2417/20-Ce/gn -61 -104 43

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2417/20/gn -90 -104 14

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2432/20-Ce/gn -83 -105 22

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2457/20-eC/gn -74 -105 31

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2462/20/gn -80 -102 22

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2462/20-eC/gn -57 -102 45

AP XX:XX:XX:XX:XX:XX XXXXXXXXXXXXXX 2462/20-eC/gn -91 -102 11

Современные стандарты Wi-Fi (IEEE 802.11n и новее) умеют объединять каналы по 40 МГц и более (channel aggregation) и, соответственно, расплываться на соседей. Сделано это для увеличения скорости передачи информации. Поэтому сразу отмечаем, что если необходимо быстро и без задержек предавать современный тяжёлый мультимедийный контент, то использовать стоит только 5 ГГц. 2.4 ГГц оставить там, где важно работать на большом расстоянии или через стены. А также для тех устройств, которые по-другому не умеют. Так как наша основная задача — уменьшить интерференции, поэтому разумно будет использовать более узкую полосу, например, в 5 МГц. Странные аббревиатуры Ce, eC, XX обозначают, в какую сторону от центральной частоты может быть выполнено расширение extended для channel aggregation (Ce – право, eC – влево, XX – в любую сторону). Для понимания, какую же частоту всё-таки выбрать, лучше использовать другие консольные команды, отсекающие лишнюю информацию и агрегирующие вывод в более удобном виде:

/interface wireless snooper snoop yourInterfaceName

CHANNEL USE BW NET-COUNT NOISE-FLOOR STA-COUNT

2412/20/gn 20.3% 223.7kbps 4 -104 9

2417/20/gn 10.7% 74.5kbps 3 -104 7

2422/20/gn 17.8% 29.1kbps 1 -105 1

2427/20/gn 7.7% 66.8kbps 0 -105 0

2432/20/gn 10.9% 371.9kbps 1 -105 3

2437/20/gn 8.4% 59.9kbps 0 -105 0

2442/20/gn 8.1% 174.9kbps 0 -104 0

2447/20/gn 0.9% 6.8kbps 0 -103 1

2452/20/gn 5.2% 47.0kbps 0 -105 1

2457/20/gn 13% 105.4kbps 1 -106 1

2462/20/gn 14.2% 129.7kbps 4 -103 7

Здесь видна приблизительная утилизация полосы пропускания, скорость передачи информации, количество сетей, использующих радиочастоту, уровень шума и количество подключённых беспроводных клиентов. Команда для ещё более редуцированного вывода:

/interface wireless frequency-monitor yourInterfaceName

FREQ USE NF

2412MHz 12.9% -104

2417MHz 19.4% -105

2422MHz 15.4% -106

2427MHz 4.8% -116

2432MHz 15.8% -118

2437MHz 1.2% -104

2442MHz 8.4% -105

2447MHz 1.6% -104

2452MHz 2.5% -107

2457MHz 13.5% -106

2462MHz 15.8% -103

Дополнительно на борту имеется вот такой режим тексто-графического спектрального сканирования, показывающего мощность излучения в текущий момент времени. В каждой строке на графике отображается частота (столбец FREQ), среднее значение мощности (столбец DBM) и графическое представление мощности в виде точек (столбец GRAPH). Двоеточие «:» обозначает среднее значение мощности. Точками «.» обозначены средние пиковые значения:

/interface wireless spectral-scan yourInterfaceName

FREQ DBM GRAPH

2381 -85 :::::::::::::::::::::::::::::::::::::::::::::.

2383 -84 ::::::::::::::::::::::::::::::::::::::::::::::::.

2386 -85 ::::::::::::::::::::::::::::::::::::::::::::::.........

2389 -86 :::::::::::::::::::::::::::::::::::::::::::......

2391 -85 ::::::::::::::::::::::::::::::::::::::::::::::...

2394 -87 ::::::::::::::::::::::::::::::::::::::::...............

2397 -85 ::::::::::::::::::::::::::::::::::::::::::::::............

2399 -84 ::::::::::::::::::::::::::::::::::::::::::::::::.

2402 -86 :::::::::::::::::::::::::::::::::::::::::::............................

2405 -86 :::::::::::::::::::::::::::::::::::::::::::..............................................

2408 -83 ::::::::::::::::::::::::::::::::::::::::::::::::::::....................................................

2410 -83 ::::::::::::::::::::::::::::::::::::::::::::::::::::....................................................

В RouterOS также имеется интересный графический режим Snooper, позволяющий шпионить за соседними точками доступа, собирая и агрегируя различную информацию об их работе. Нам он не пригодится:

Более подробно про весь инструментарий, имеющийся в RouterOS для спектрального анализа радиоэфира, можно почитать в докладе Дмитрия Скоромнова на MikroTik User Meeting в 2019 году в Москве. Желающим во всём этом хорошо разбираться могу порекомендовать пройти у него обучение на онлайн-курсе по программе «Устройство, проектирование и диагностика беспроводных сетей 802.11 (Wi-Fi)».

Выбор рабочей частоты должен быть остановлен на той, которая наименее загружена и имеет наименьший уровень шума. Но есть ещё кое-что, о чём нужно обязательно помнить. Если нет возможности уйти на свободный смежный канал, то лучше работать на том же канале, на котором работает современный роутер (здесь и далее под роутером понимается access point) не сильно удалённого соседа. Не нужно выбирать соседнюю с ним частоту. Тут логика следующая: работая на общем канале и слыша друг друга, точки доступа смогут договариваться насчёт совместной поочерёдной работы. Важным моментом является то, что они должны воспринимать друг друга не за шум, а за устройство IEEE 802.11. И желательно, чтобы у них не было других помех, и они обе могли работать на высоких скоростях, тем самым повышая утилизацию эфирного времени. И ещё чтобы к ним не было подключено постоянно скачивающее что-то из интернета устройство-динозавр, занимающее эфир медленной загрузкой. Переводя своё устройство на соседнюю частоту, мы делаем хуже обоим, лишь увеличивая интерференции. Интерференция – неизбежное зло для 2,4 ГГц. Проблема будет проявляться только при одновременной передаче. Нежелательно настраивать близлежащие передатчики на несмежных каналах. Стоит также помнить, чем выше скорость, тем выше требования к SNR.

В идеальном мире на 2.4 ГГц все роутеры работают только на смежных каналах. При этом высокоскоростные устройства занимают одну общую частоту. Роутеры, поддерживающие только старые стандарты, работают на отдельных частотах. «Медленные» клиенты (не поддерживающие высокие скорости, из-за которых происходит снижение утилизации эфирного времени) из сетей исключены. И никто в эту идиллию инженерной мысли постоянно вмешаться не пытается.

Выбор рабочей частоты можно доверить и самому MikroTik, включив режим auto в настройках:

/interface wireless set yourInterfaceName frequency=auto

При загрузке устройство самостоятельно проведёт радиообследование по заложенному в него алгоритму, не оставив нам никакого поля для творчества. Именно по этой причине в условиях нестабильной работы беспроводной сети всеми любимая перезагрузка роутера оказывается иногда эффективной. Как говорится, семь бед, один Reset. Остальные настройки работы беспроводных сетей рассматривать не будем, поскольку это сильно уведёт нас в сторону от предмета разговора. Чтобы посмотреть, с какими текущими параметрами работает интерфейс, воспользуемся командой:

/int wireless monitor [find name=yourInterfaceName] once

status: running-ap

channel: 2447/20-eC/gn

wireless-protocol: 802.11

noise-floor: -102dBm

overall-tx-ccq: 95%

registered-clients: 8

authenticated-clients: 8

wmm-enabled: yes

current-tx-powers: 1Mbps:24(24/29),2Mbps:24(24/29),5.5Mbps:24(24/29),11Mbps:24(24/29),

6Mbps:24(24/29),9Mbps:24(24/29),12Mbps:24(24/29),18Mbps:24(24/29),

24Mbps:24(24/29),36Mbps:23(23/28),48Mbps:22(22/27),54Mbps:21(21/26),

HT20-0:24(24/29),HT20-1:24(24/29),HT20-2:24(24/29),HT20-3:24(24/29),

HT20-4:24(24/29),HT20-5:23(23/28),HT20-6:21(21/26),HT20-7:20(20/25),

HT40-0:24(24/29),HT40-1:24(24/29),HT40-2:24(24/29),HT40-3:24(24/29),

HT40-4:24(24/29),HT40-5:23(23/28),HT40-6:21(21/26),HT40-7:20(20/25)

notify-external-fdb: no

Для нас здесь интересна характеристика CCQ (Client Connection Quality). Она интерпретирует значение в процентах, насколько эффективно используется полоса пропускания относительно максимально возможного значения. Рассчитывается как среднее отношение двух временных интервалов: делителем выступает реально затраченный промежуток времени на передачу кадра, числителем является минимально возможное время (с максимальной скоростью и без повторных попыток отправить кадр). Если его значение начнёт снижаться, значит, количество повторных отправок стало расти, а этому виной интерференция. Подведём промежуточные итоги. Нами выбрана оптимальная частота Wi-Fi, интерференции есть, но лучше не сделаешь:

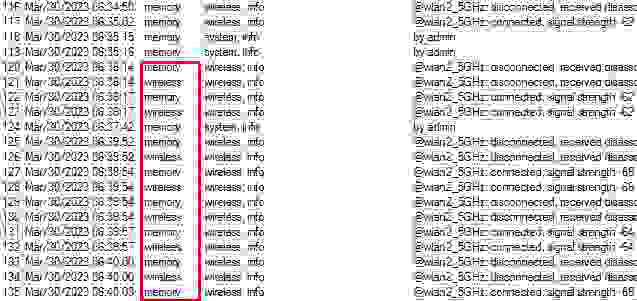

В пятницу вечером поступает звонок: у клиента всё упало, не работает CRM, касса, камера. А всё потому, что соседние точки доступа до этого несколько раз были перезагружены и поменяли свои настройки излучения, а у нас частота задана жёстко. Режим auto часто тоже не помогает, не в этой, так другой аналогичной ситуации. Клиентские устройства постоянно разрывают соединение с точкой доступа. В логе видим примерно следующее:

2023-03-16T14:01:36.013859+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, unicast key exchange timeout, signal strength -33

2023-03-16T14:01:37.985225+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -25

2023-03-16T14:01:42.985967+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, unicast key exchange timeout, signal strength -26

2023-03-16T14:01:48.994610+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -26

2023-03-16T14:01:53.983365+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, unicast key exchange timeout, signal strength -26

2023-03-16T14:02:06.466390+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -27

2023-03-16T14:02:12.565514+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: reassociating

2023-03-16T14:02:12.616101+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, ok, signal strength -27

2023-03-16T14:02:12.616101+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -23

2023-03-16T14:02:16.003368+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: reassociating

2023-03-16T14:02:16.056218+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, ok, signal strength -23

2023-03-16T14:02:16.056218+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -24

2023-03-27T14:52:27.815225+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: disconnected, group key exchange timeout

2023-03-27T14:52:27.856921+03:00 192.168.15.25 wireless,info BA:5B:4E:A6:FF:0F@wlan1-COFFEECUP_2_staff: disconnected, group key exchange timeout

2023-03-27T14:52:31.770148+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: connected, signal strength -54

Для начала разберёмся, что же тут происходит. Мы видим неудачные попытки подключения клиентов с отличным уровнем сигнала по причине какого-то timeout. Group key exchange (Unicast key exchange аналогичен ему) – это процедура обновления временного ключа в WPA. Ключ общий для всех клиентов и периодически сменяется роутером. В MikroTik по умолчанию интервал обновления 5 минут:

В процессе обновления временного ключа клиенты его должны получить, но у них это не выходит. И проблема сама собой не решится. Это и есть триггер для смены рабочей частоты, так как даже близкорасположенные клиенты не могут далее нормально взаимодействовать с точкой доступа, осуществляя стандартные операции. В интернете можно встретить рекомендации по увеличению интервала обновления до 1 часа, что только усугубит проблемы отсутствием нормальной информации в логе при аналогичных сбоях. Перевод логирования wireless в режим debug в данной ситуации не даст более развёрнутой картины. Ниже приведены различные ситуации, при которых вмешиваться в работу роутера не стоит:

2023-03-20T11:08:12.185476+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: disconnected, extensive data loss

2023-03-20T11:08:12.399566+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: connected, signal strength -44

2023-03-20T11:08:51.069290+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: disconnected, extensive data loss

2023-03-20T11:08:51.155986+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: connected, signal strength -44

2023-03-20T11:12:06.857901+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: disconnected, extensive data loss

2023-03-20T11:12:06.931950+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: connected, signal strength -45

2023-03-20T11:15:40.124038+03:00 192.168.15.17 wireless,info 72:5E:1F:46:5B:A0@wlan4-COFFEECUP_2: connected, signal strength -59

2023-03-20T11:15:40.525311+03:00 192.168.15.17 wireless,info 72:5E:1F:46:5B:A0@wlan4-COFFEECUP_2: disconnected, received deauth: sending station leaving (3), signal strength -59

2023-03-20T11:15:54.109104+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: disconnected, extensive data loss

2023-03-20T11:15:54.236219+03:00 192.168.15.25 wireless,info AA:D2:21:F2:04:A8@wlan1-COFFEECUP_2_staff: connected, signal strength -35

2023-03-16T14:02:12.565514+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: reassociating

2023-03-16T14:02:12.616101+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, ok, signal strength -27

2023-03-16T14:02:12.616101+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -23

2023-03-16T14:02:16.003368+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: reassociating

2023-03-16T14:02:16.056218+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: disconnected, ok, signal strength -23

2023-03-16T14:02:16.056218+03:00 192.168.15.17 wireless,info 60:01:94:20:4A:C9@wlan1-COFFEECUP_2_staff: connected, signal strength -24

Здесь штатные отключения. Из интересного – Reassociating, для нашего случая процедура установления L2 соединения между беспроводным клиентом и точкой доступа, если клиент хочет переключиться от одной точки доступа к другой в рамках одного устройства. Запрос на ассоциацию отправляется после аутентификации.

Возвращаясь к предыстории, при возникновении проблем с критически важным для бизнес-процессов беспроводным оборудованием заказчика, работающем только на 2.4 ГГц, приходилось вручную подключаться к устройствам и перестраивать рабочую частоту. При этом выбирать её по науке нет необходимости, ведь завтра точка доступа соседа перезагрузится, и весь расчёт окажется не рабочим. Достаточно методом перебора задавать такую частоту, чтобы всё работало хорошо и при необходимости повторять эту процедуру заново. Тогда и появилась идея написать скрипт для RouterOS, который делал бы это за специалиста. Готовая версия давно старается на устройствах заказчика и со своей задачей неплохо справляется:

KeyExchangeTimeoutSeacher.lua

{

# KeyExchangeTimeoutSeacher v1.1 (202303)

# Скрипт меняет частоту WiFi при обнаружении в логе сообщений:

# "unicast key exchange timeout" или "group key exchange timeout"

# Имя интерфейса с проблемами

:local interfaceName "yourInterfaceName";

# 2407 2412 2417 2422 2427 2432 2437 2442 2447 2452 2457 2462 2467

# Минимальная рабочая частота, разрешенная конфигурацией устройства

:local frequencyMin 2412;

# Максимальная рабочая частота, разрешенная конфигурацией устройства

:local frequencyMax 2452;

:local smtpServer "XXX";

:local emailFrom "XXX";

:local emailTo "XXX";

:local smtpUser "XXX";

:local smtpServerPort 465;

:local smtpUserPass "XXX";

# Максимальное количество ошибок, после которых меняем частоту

:local countTreshold 5;

# Время, через которое обнуляется countTreshold (секунд)

:local timeTreshold 600;

:global count;

:global time;

:local frequency;

# EpochTime - функция для вычисления UnixTime

:global EpochTime do={

:local ds [/system clock get date];

:local months;

:if ((([:pick $ds 9 11]-1)/4) != (([:pick $ds 9 11])/4)) do={

:set months {"an"=0;"eb"=31;"ar"=60;"pr"=91;"ay"=121;"un"=152;"ul"=182;"ug"=213;"ep"=244;"ct"=274;"ov"=305;"ec"=335};

} else={

:set months {"an"=0;"eb"=31;"ar"=59;"pr"=90;"ay"=120;"un"=151;"ul"=181;"ug"=212;"ep"=243;"ct"=273;"ov"=304;"dec"=334};

}

:set ds (([:pick $ds 9 11]*365)+(([:pick $ds 9 11]-1)/4)+($months->[:pick $ds 1 3])+[:pick $ds 4 6]);

:local ts [/system clock get time];

:set ts (([:pick $ts 0 2]*60*60)+([:pick $ts 3 5]*60)+[:pick $ts 6 8]);

:return ($ds*24*60*60 + $ts + 946684800 - [/system clock get gmt-offset]);

}

:local currentFrequency [/interface wireless get $interfaceName frequency];

:local mikrotikName [/system identity get name];

:local stringSearch1 "$interfaceName: disconnected, unicast key exchange timeout";

:local stringSearch2 "$interfaceName: disconnected, group key exchange timeout";

:local setStringSearch {$stringSearch1; $stringSearch2};

# Инициализация массива

:local logArray [ :toarray "" ];

:foreach stringSearch in=$setStringSearch do={

:foreach line in=[/log find buffer=wireless message~$stringSearch] do={

:set logArray ($logArray, $line);

}

}

# Если массив не пустой

:if ($logArray != ({})) do={

# Очищаем лог от старых обнаружений

:log info "Wireless log clear by wifi analyzer script!";

:execute "/system logging action set wireless memory-lines=1";

:execute "/system logging action set wireless memory-lines=1000";

# Парсим лог

:foreach string in=$logArray do={

# Определяем текущее время

:local nowTime [$EpochTime];

:local nowTimeWithDelta ($nowTime - $timeTreshold);

# Много ли времени прошло с момента обнаружения последней ошибки

:if ($nowTimeWithDelta > $time) do={

:set count 0;

:set time $nowTime;

}

:if ($count < $countTreshold) do={

:set count ($count + 1);

} else={

:set count 0;

:set time [$EpochTime];

if ($currentFrequency = $frequencyMax) do={

:set frequency $frequencyMin;

} else={

:set frequency ($currentFrequency + 5);

}

:execute "/interface wireless set $interfaceName frequency=$frequency";

# Отправка уведомления на email

/tool e-mail send from=$emailFrom to=$emailTo server=$smtpServer \

port=$smtpServerPort user=$smtpUser password=$smtpUserPass start-tls=tls-only \

subject="$mikrotikName change frequency to $frequency MHz" \

body=("Good luck!");

:log info "$mikrotikName change frequency to $frequency MHz";

# Прекращаем выполнение скрипта, чтобы в будущем проанализировать

# работу на новой частоте (несмотря на количество оставшихся не обработанных сообщений лога)

:error "$mikrotikName change frequency to $frequency MHz";

}

}

}

}

Код парсит лог в буфере wireless и ищет в нём сообщения, содержащие ключевые слова disconnected, unicast key exchange timeout или disconnected, group key exchange timeout – триггеры появившихся проблем, которые придётся решать сменой рабочей частоты. Если они встретились, тогда определяется текущее время, которое переводится в Unix Time Stamp. Из коробки RouterOS не поддерживает этот формат, поэтому пришлось использовать найденную в интернете функцию EpochTime. Далее код обращает внимание, давно ли до этого встречалось подобное сообщение (здесь удобно использовать Unix Time Stamp в арифметических операциях). Если давно, то выставляет счётчик на ноль и начинает подсчитываться количество произошедших таймаутов (сообщений об ошибках). Отмечу, что время будет впервые рассчитано только после того, как счётчик единожды превысит указанный порог. Если превышен порог, то точка доступа переключается на следующую рабочую частоту и отправляет администратору уведомление. Перед выполнением скрипта необходимо внести изменение в конфигурацию устройства, указав беспроводному интерфейсу жёстко заданную рабочую частоту, и добавить дублирование сообщений в логе для тем wireless и info в новый буфер wireless, например:

/interface wireless set yourInterfaceName frequency=2412

/system logging add action=wireless topics=wireless,info

/system logging action add name=wireless target=memory

Для устройств, работающих на RouterOS 7, в коде отправки сообщения вместо start-tls=tls-only необходимо написать tls=yes. В планировщике необходимо запланировать выполнение скрипта:

/system scheduler

add interval=150s name=KeyExchangeTimeoutSeacher on-event="/system script run KeyExchangeTimeoutSeacher" policy=\

ftp,reboot,read,write,policy,test,password,sniff,sensitive,romon start-time=startup

Для симуляции проблемы и обкатки скрипта можно вручную создать необходимые записи в логе:

:log info "60:01:94:20:4A:C9@yourInterfaceName: connected, signal strength -24";

:log info "60:01:94:20:4A:C9@yourInterfaceName: disconnected, unicast key exchange timeout, signal strength -33";

:log info "AA:D2:21:F2:04:A8@yourInterfaceName: disconnected, group key exchange timeout";

При таком тестировании добавленное дублирование сообщений в логе для тем wireless и info необходимо выключить, а в код внести изменения:

...

:foreach line in=[/log find buffer=memory message~$stringSearch] do={

...

:execute "/system logging action set memory memory-lines=1";

:execute "/system logging action set memory memory-lines=1000";

...

Ещё одна задача автоматизирована. Роутеры стараются подобрать рабочую частоту, на которой беспроводные клиенты смогут работать без навязчивых ошибок. Выбор у них на самом деле невелик. При желании можно допилить код, продумав более сложные алгоритмы по смене частоты. Или реакцию на появление других сообщений в логе. Или заняться более детальным переконфигурированием беспроводных интерфейсов. А также можно выйти на другие диапазоны, где на текущий момент интерференция не столь актуальна. MikroTik здесь выступает швейцарским ножом, с помощью которого можно, приложив усилия и фантазию, получить интересные автономные решения. Обобщая сказанное, выше рассмотрены причины появления разнородных интерференций в работе Wi-Fi-оборудования, показаны возможности по анализу радиоэфира, имеющиеся на борту в RouterOS. Сформулированы в некотором отношении противоречивые рекомендации по назначению рабочей частоты точки доступа. И самое интересное, представлен скрипт для её автоматической смены при появлении характерных ошибок.

Telegram-канал с розыгрышами призов, новостями IT и постами о ретроиграх 🕹️