Для настройки IPsec VPN-туннеля между маршрутизаторами TP-Link вам необходимо совершить следующие действия:

1. Установить соединение между двумя устройствами

2. Уточнить настройки маршрутизаторов, необходимые для создания IPsec VPN-туннеля

3. Настроить параметры IPsec VPN-туннеля на yстройстве TL-ER6120 (Маршрутизатор «А»)

4. Настроить параметры IPsec VPN-туннеля на устройстве TL-R600VPN (Маршрутизатор «B»)

5. Проверить настройки IPsec SA

ПРИМЕЧАНИЕ: В данном примере мы используем устройства TL-ER6120 и TL-R600VPN. Способ настройки IPsec VPN-туннеля для устройства TL-WR842ND является таким же, как и для устройства TL-R600VPN.

Установка соединения между двумя устройствами:

Перед установкой VPN-туннеля, убедитесь, что два маршрутизатора подключены к сети интернет. После того как вы убедились, что для каждого маршрутизатора установлено активное интернет-соединение, вам необходимо проверить настройки VPN для данных устройств. Для этого следуйте инструкции ниже.

Проверьте настройки маршрутизатора, необходимые для установки IPsec VPN-туннеля

Для проверки настроек, необходимых для двух маршрутизаторов, перейдите на веб-страницу управления маршрутизатором «А».

Страница состояния маршрутизатора «А»:

Страница состояния маршрутизатора «B»:

Настройка параметров IPsec VPN-туннеля для устройства TL-ER6120

(маршрутизатор «А»)

Шаг 1 : На веб-странице управления нажмите VPN, затем IKE Proposal.

В пункте IKE Proposal по своему усмотрению введите наименование (Proposal Name), выберите параметры aутентификаци (Authentication), шифрования (Encryption) и DH Group. В данном примере мы вводим параметры MD5, 3DES, DH2.

Шаг 2: Нажмите «Добавить» (Add)

Шаг 3: Нажмите IKE Policy, по своему усмотрению введите наименование (Policy Name), выберите режим обмена (Exchange Mode). В данном примере мы используем параметры «Основной» (Main), выбираем IP-адрес (IP Address) в качестве вида ID (ID type).

Шаг 4: В пункте IKE Proposal 1 в данном примере мы используем test 1. Введите Pre-shared Key и SA Lifetime, DPD должен быть отключен.

Шаг 5: Нажмите «Добавить» (Add).

Шаг 6: Нажмите IPsec в меню слева, затем нажмите IPsec Proposal. Выберите протокол защиты (Security Protocol), ESP аутентификацию (ESP Authentication) и ESP шифрование (ESP Encryption), которые вы хотите использовать для VPN-туннеля. В данном случае мы вводим параметры ESP, MD5 и 3DES.

Шаг 7: Нажмите «Добавить» (Add)

Шаг 8: Нажмите IPsec Policy, по вашему усмотрению введите наименование (Policy Name), режим (Mode) должен быть установлен LAN-to-LAN. Введите значение локальной подсети (Local Subnet) и удаленной подсети (Remote Subnet).

Шаг 9 : Выберите WAN, который вы используете, и введите удаленный шлюз (Remote Gateway). В данном примере в качестве удаленного шлюза (Remote Gateway) используется WAN IP-адрес 218.18.1.208.

Шаг 10 : В поле Policy Mode выберите IKE.

Шаг 11 : В графе IKE Policy мы выбираем пункт test1, который уже используется.

Шаг 12 : В графе IPsec Proposal в данном примере мы используем ipsec1.

Шаг 13 : В пункте PFS в данном примере мы выбираем NONE, в пункте SA Lifetime введите «28800» или значение по своему усмотрению.

Шаг 14 : В графе «Статус» (Status) выберите «Активировать» (Activate).

Шаг 15: Нажмите «Добавить» (Add).

Шаг 16: Выберите «Включить» (Enable), затем нажмите «Сохранить» (Save).

Настройка параметров IPsec VPN-туннеля для устройства TL-R600VPN

(маршрутизатор «B»)

Шаг 1: Перейдите в IpsecVPN -> IKE, нажмите «Добавить новый» (Add new)

Шаг 2: Введите наименование (Policy Name) по своему усмотрению, в данном примере мы используем test2. В пункте режим обмена (Exchange Mode) выберите «Основной» (Main).

Шаг 3 : Алгоритм аутентикации (Authentication Algorithm) и алгоритм шифрования (Encryption Algorithm) являются такими же, как и в настройках маршрутизатора «А», в данном примере мы используем MD5 и 3DES.

Шаг 4 : Для DH Group выберите DH2, так же как и для маршрутизатора «А».

Шаг 5 : Введите Pre-share Key и срок SA Lifetime, убедитесь, что они совпадают с маршрутизатором «А».

Шаг 6 : Нажмите «Сохранить» (Save).

Шаг 7 : Выберите IPsec в меню слева и нажмите «Добавить новый» (Add new).

Шаг 8 : Введите наименование (Policy Name), в данном примере мы используем ipsec2.

Шаг 9 : Введите значения локальной подсети (Local Subnet) и удаленной подсети (Remote Subnet), затем введите значение удаленного шлюза (Remote Gateway), которым является WAN IP-адрес маршрутизатора «А» — 218.18.0.233.

Шаг 10 : В пункте режим обмена (Exchange mode) выберите IKE, в пункте протокол защиты (Security Protocol) выберите ESP.

Шаг 11 : Алгоритм аутентификации (Authentication Algorithm) и алгоритм шифрования (Encryption Algorithm) являются такими же, как и в настройках маршрутизатора «А», в данном примере мы используем MD5 и 3DES.

Шаг 12 : В пункте IKE Security Policy в данном примере мы используем test2.

Шаг 13 : В пункте PFS мы выбираем NONE, в пункте Lifetime введите «28800» или значение по своему усмотрению.

Шаг 14 : В поле статус выберите «Включить» (Enable)

Шаг 15 : Нажмите «Сохранить» (Save).

Шаг 16 : Нажмите «Включить» (Enable) IPsec и далее нажмите «Сохранить» (Save).

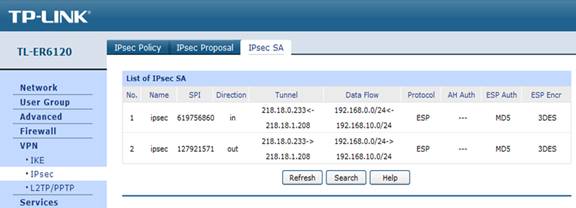

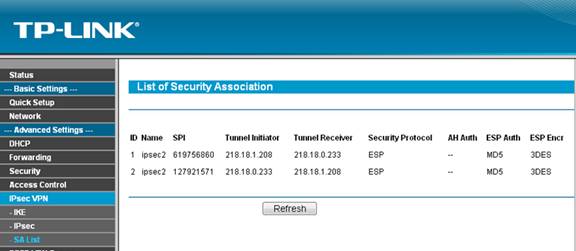

Проверка IPsec SA

Маршрутизатор «А»:

Маршрутизатор «B»:

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

В этой статье описывается процесс объединения двух офисов с помощью VPN протокола SSTP на базе двух роутеров MikroTik.

Схема сети

Будем реализовывать следующую схему:

В каждом офисе есть роутер MikroTik, дающий доступ в интернет.

- Первый роутер:

- внутренний IP — 192.168.0.1

- обслуживает локальную сеть 192.168.0.0/24

- внешний IP — 91.205.152.36

- Второй роутер:

- внутренний IP — 192.168.1.1

- обслуживает локальную сеть 192.168.1.0/24

- внешний IP — 93.203.117.48

Нам нужно соединить оба роутера MikroTik с помощью VPN соединения SSTP. Дополнительно нужно настроить маршрутизацию и фаервол, чтобы компьютеры из одного офиса могли достучаться до компьютеров в другом офисе.

Настройка первого роутера

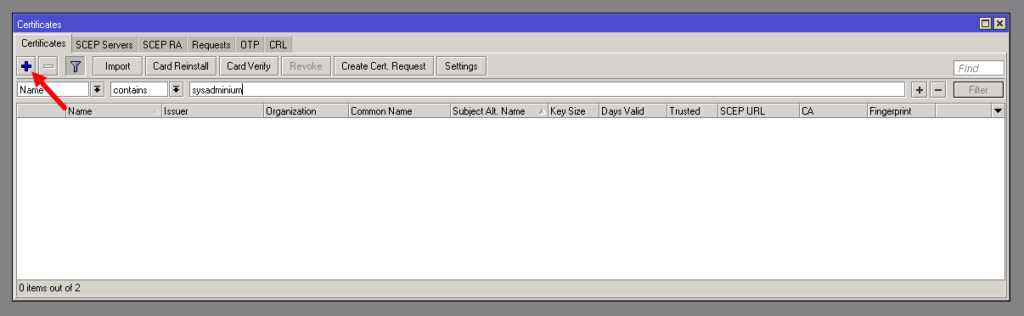

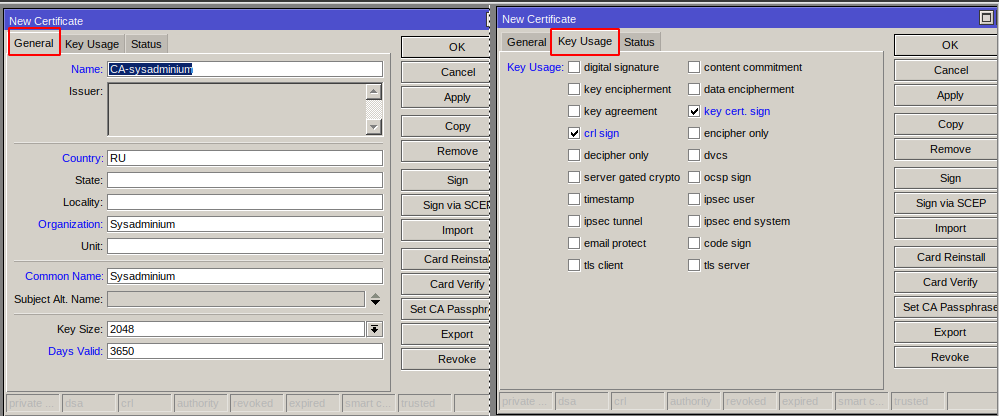

Создание корневого сертификата

Так как протокол SSTP использует TLS сертификаты, то мы должны выпустить корневой сертификат, и с помощью него выпустить сертификат для SSTP сервера. Для этого перейдем в System / Certificate и создадим новый сертификат.

При создании корневого сертификата заполняем поля следующем образом:

Опишу заполняемые поля:

- Name — видимое имя сертификата.

- Common Name — имя субъекта, которому выдан сертификат. Например, если бы мы делали сертификат для домена, то здесь нужно было бы указать имя этого домена. В корневом сертификате можно указать любое имя, например имя сертификата (Name) или имя организации (Organization).

- Key Size — длина ключа.

- Days Valid — срок действия сертификата в днях.

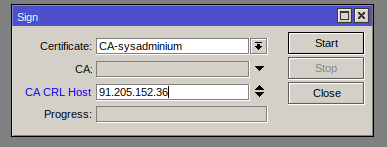

Сохраним сертификат нажав кнопку Apply, и подпишем его нажав кнопку Sign. В открывшемся окне следует заполнить поле CA CRL Host, здесь можно указать внешний IP роутера, к которому будет подключаться другой роутер. Для подписания нажимаем кнопку Start.

Создание сертификата для SSTP

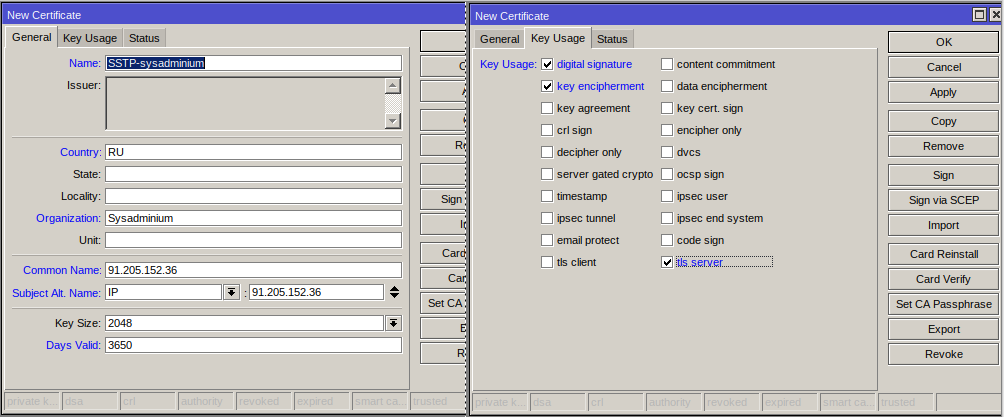

Теперь выпустим сертификат для SSTP сервера:

Главное здесь заполнить следующие поля:

- Common name — так как мы выпускаем сертификат для SSTP сервера, то нужно указать его IP адрес, то есть внешний адрес роутера.

- Subject Alt. Name — здесь тоже вписываем внешний адрес роутера.

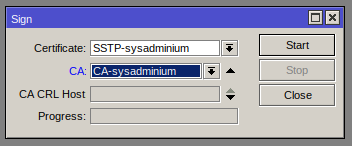

Сохраним сертификат нажав кнопку Apply, и подпишем его нажав кнопку Sign. При подписании нужно указать корневой сертификат, созданный нами ранее:

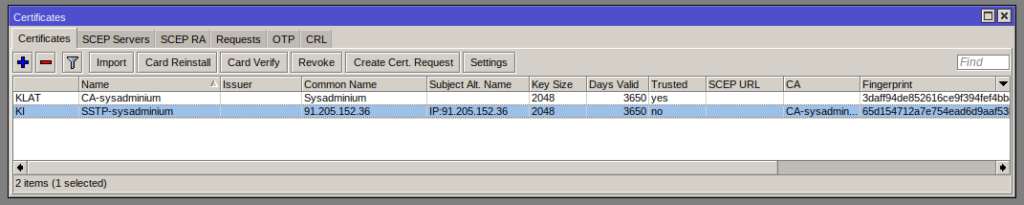

В итоге получилось два сертификата:

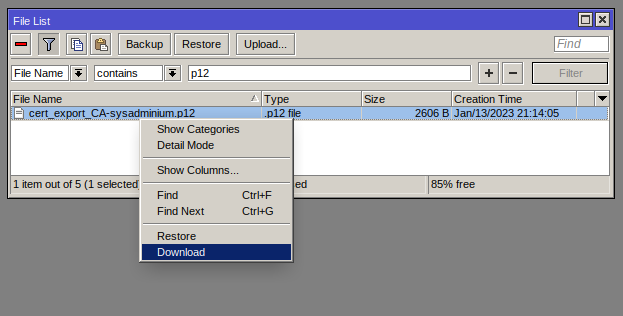

Экспорт корневого сертификата

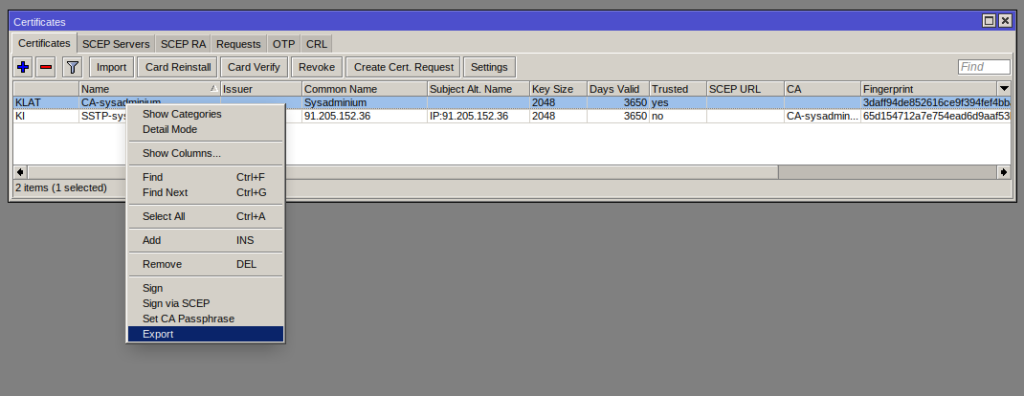

На второй роутер нужно будет установить корневой сертификат, поэтому экспортируем его. Для этого нажимаем на нём правой кнопкой мыши и выбираем Export:

В открывшемся окне, в поле Type ставим PKCS12 и придумываем пароль:

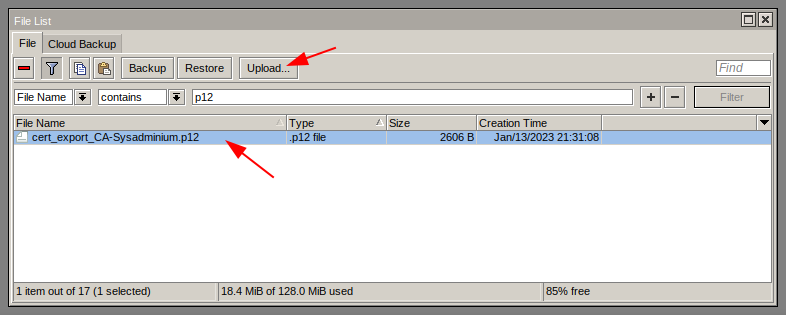

Найти и скачать выгруженный сертификат можно в разделе Files.

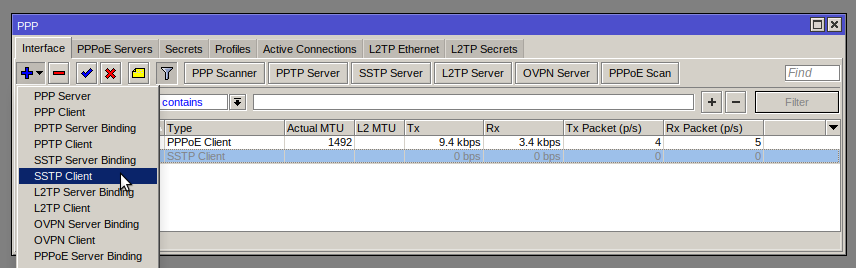

Создание сервера SSTP

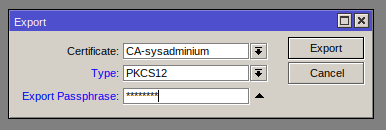

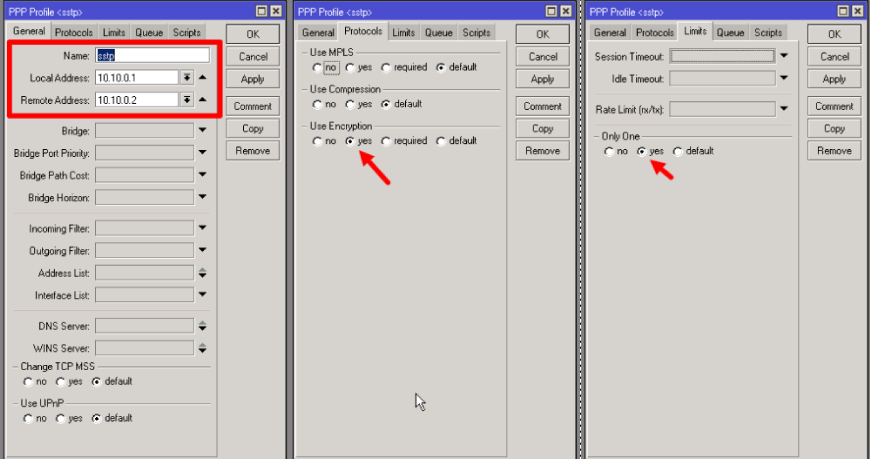

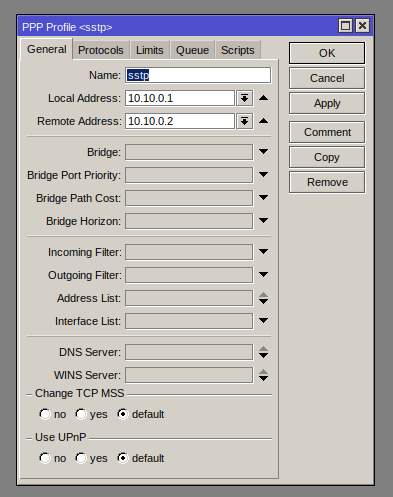

Переходим в раздел PPP и для начала создадим новый профиль, это делается на вкладке Profiles. При создании нового профиля заполняем поля на вкладках:

- General — укажем имя профиля, локальный и удалённый адрес для VPN-соединения;

- Protocols — выбираем Use Encription;

- Limits — я указываю, что к серверу с таким профилем может подключиться только 1 клиент:

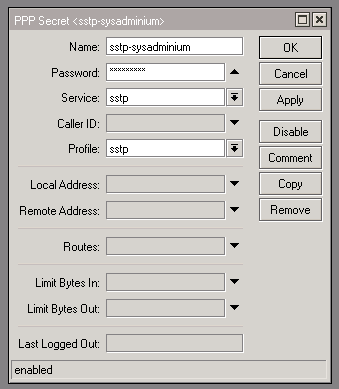

Теперь создаем секрет (логин и пароль для подключения). Для этого переходим на вкладку Secrets и создаём новый секрет. При создании секрета укажем имя, пароль, сервис и используемый профиль:

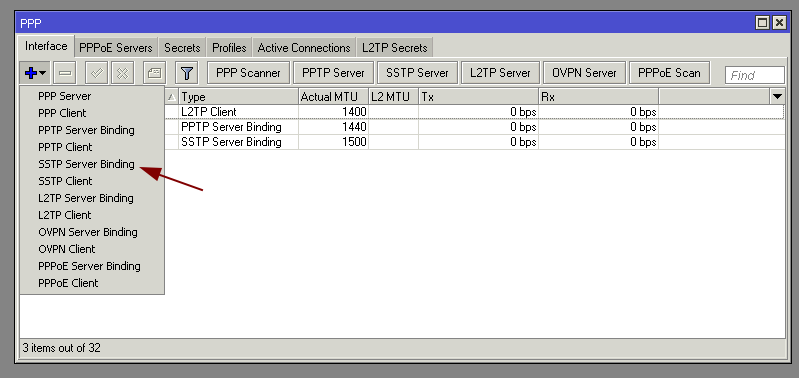

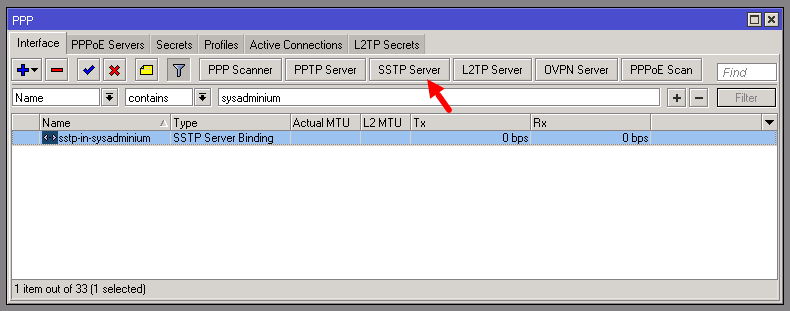

Теперь добавляем интерфейс сервера SSTP, для этого переходим на вкладку Interface. И добавляем SSTP Server Binding:

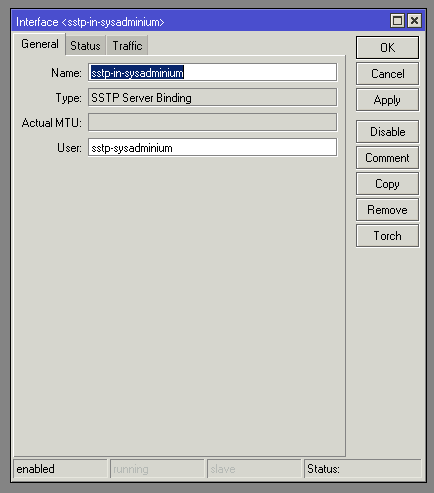

Заполняем поля (в поле User нужно указать имя придуманное в секрете):

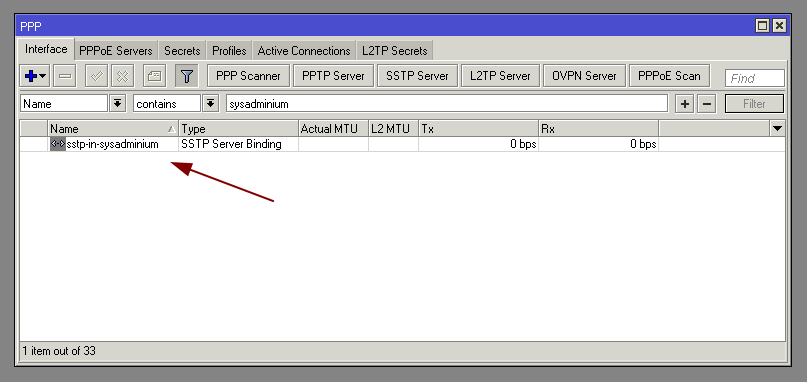

Получился такой интерфейс сервера SSTP к которому можно подключаться:

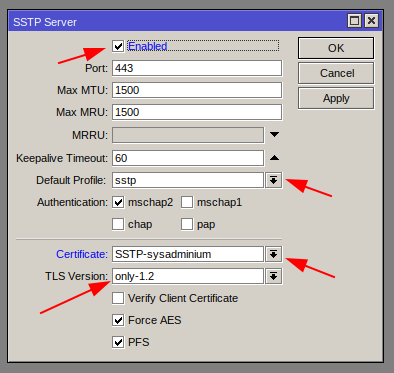

Осталось настроить и включить SSTP Server, для этого нажимаем кнопку SSTP Server:

В открывшемся окне заполняем следующие поля:

Здесь нужно указать сертификат, подготовленный профиль, и включить сервер (Enable). Дополнительно я указал версию TLS — only-1.2.

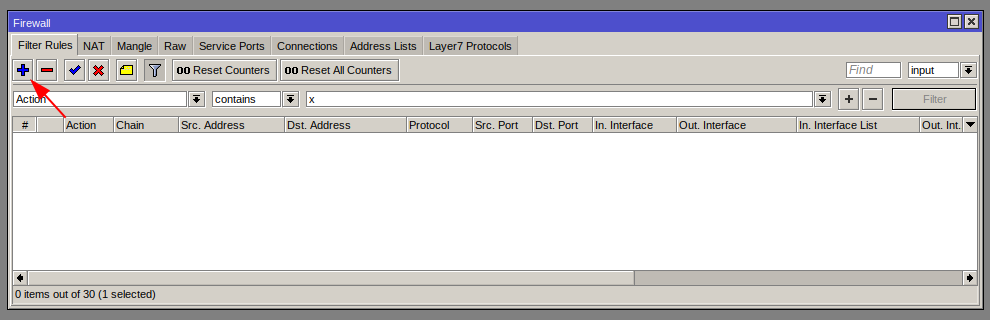

Настройка фаервола

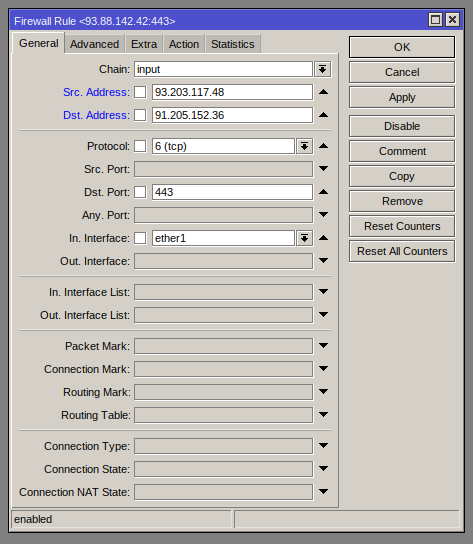

Если у вас фаервол настроен как нормально-закрытый, то есть, что не разрешено, то запрещено. То вам нужно разрешить входящее подключение к SSTP серверу, который работает на 443 порту. Для этого открываем IP / Firewall и создаём новое правило:

Заполняем следующие поля:

Здесь я разрешил входящий трафик (input) с внешнего адреса второго роутера (Src. Address) на внешний адрес этого роутера (Dst. Address). Дополнительно, проверяется протокол (Protocol) и порт подключения (Dst. Port) и входящий интерфейс (In. Interface).

Нажимаем OK и поднимаем это разрешающее правило выше ваших запрещающих правил.

Настройка второго роутера

Загрузка и импорт сертификата

Для начала загрузим на второй роутер корневой сертификат подготовленный на первом. Для этого открываем File и кидаем туда сертификат:

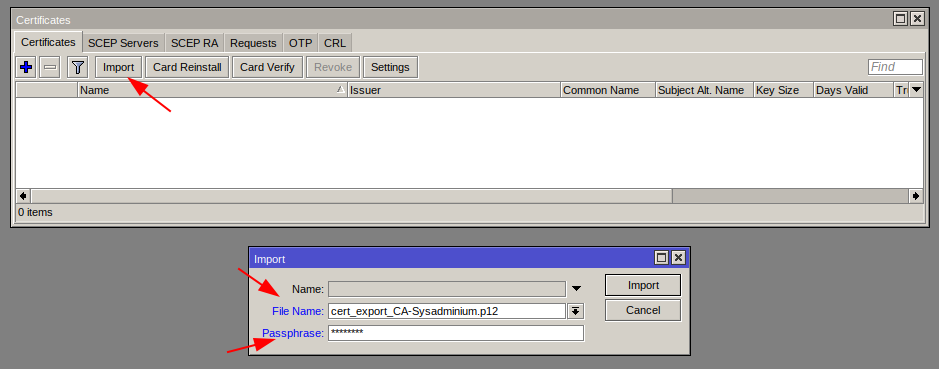

Импортируем сертификат, для этого открываем System / Certificates и нажимаем кнопку Import. Выбираем файл и вводим пароль:

В списке сертификатов появится наш сертификат:

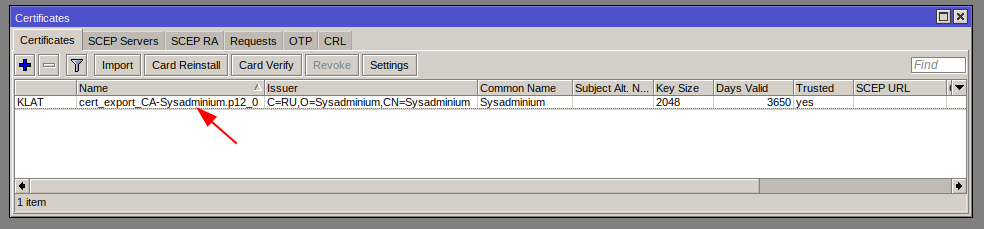

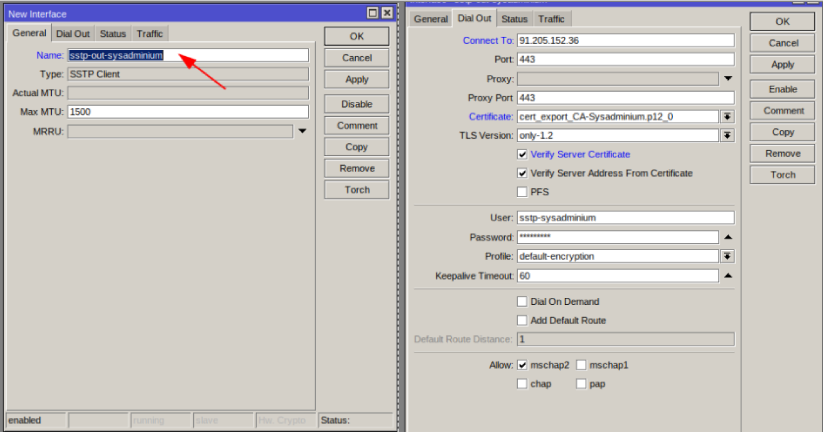

Создание исходящего SSTP интерфейса

Дальше переходим в раздел PPP и создаём исходящий SSTP интерфейс (SSTP Client) на вкладке Interface:

И заполняем следующие поля:

Здесь нужно указать:

- Внешний IP-адрес первого роутера (к которому мы подключаемся);

- Сертификат, которой мы только что импортировали;

- TLS Version — only-1.2;

- Поставим галочку «Verify Server Certificate«;

- Логин и пароль;

- В Allow разрешаем только mschap2.

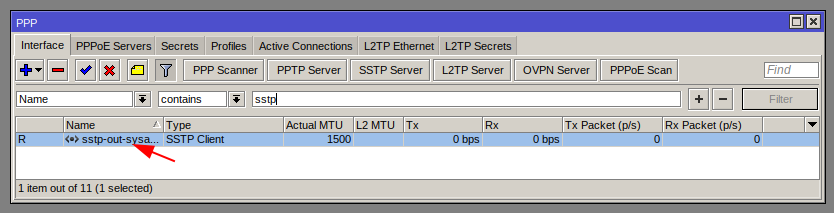

И нажимаем OK. После этого VPN должен подняться:

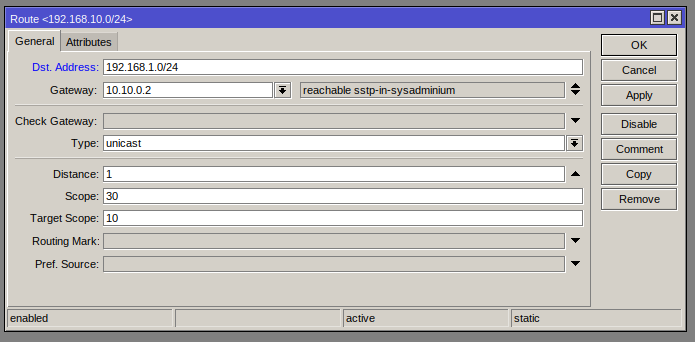

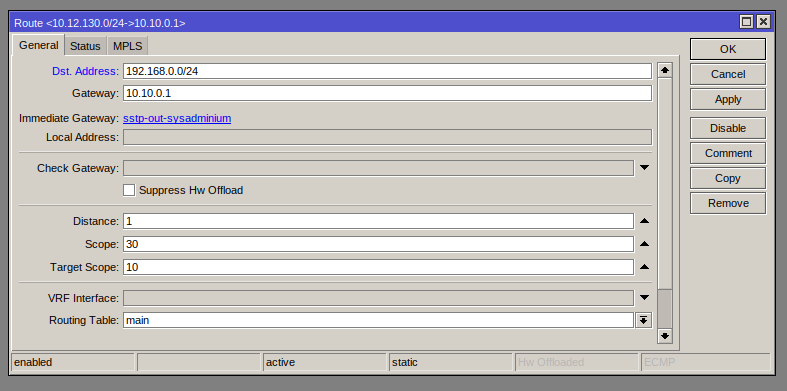

Настройка маршрутизации на обоих роутерах

Если помните, когда мы настраивали сервер SSTP, то мы создали профиль:

Здесь мы указали, что IP адрес на первом роутере будет 10.10.0.1, а на втором 10.10.0.2. То есть нам нужно создать два маршрута:

- На первом роутере — если мы идём в локальную сеть второго офиса (192.168.1.0/24), то нужно идти на 10.10.0.2;

- На втором роутере — если мы идём в локальную сеть первого офиса (192.168.0.0/24), то нужно идти на 10.10.0.1.

Переходим в IP / Routes и создаём новый маршрут.

На первом роутере:

На втором роутере:

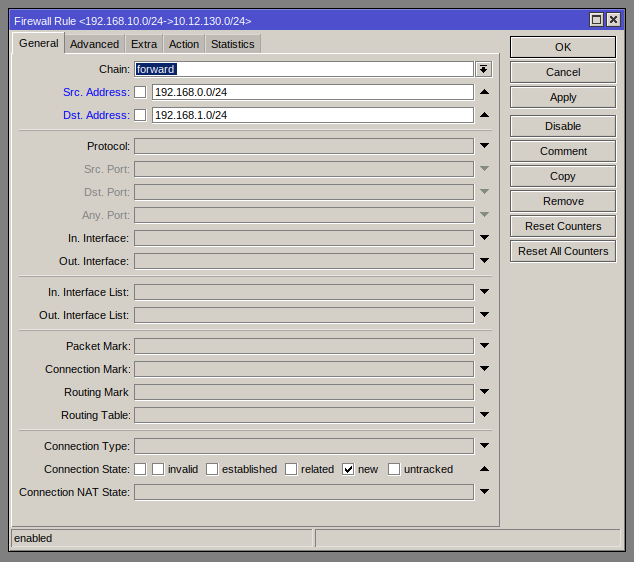

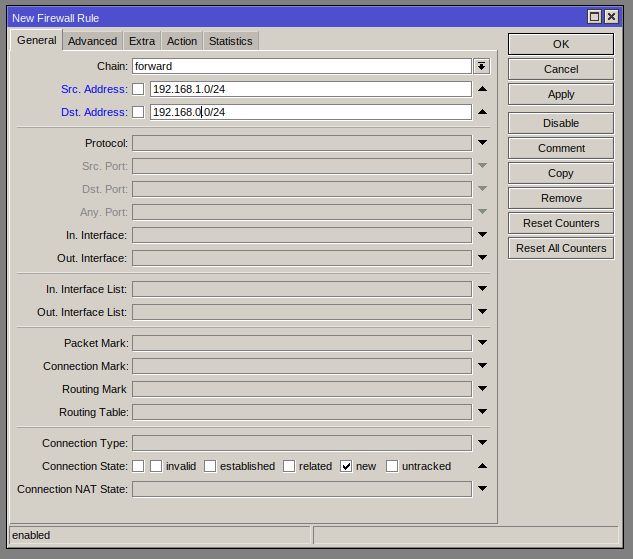

Настройка фаервола на обоих роутерах

Осталось настроить фаервол, чтобы компьютеры из первого офиса могли достучаться до компьютеров из второго офиса и наоборот. На обоих роутерах нужно сделать по два одинаковых правила.

Первое правило разрешает подключаться из первой сети во вторую:

Второе правило разрешает подключаться из второй сети в первую:

Итог

После проделанных манипуляций компьютеры в обоих офисах смогут достучаться друг до друга по протоколу IP. То есть они смогут пинговать друг друга, подключаться по RDP, открывать веб странички (если в каком-то из офисов есть WEB-сервер) и выполнять другие подобные действия.

Сводка

Имя статьи

MikroTik SSTP — соединение двух офисов

Описание

В этой статье описывается процесс объединения двух офисов с помощью VPN протокола SSTP на базе двух роутеров MikroTik

Доброе время суток!

Пожалуйста, не отсылайте меня в гугл или поиск — я уже три дня подряд весь интернет читаю..

Мой опыт в настройке сетей, к сожалению, ограничивается настройкой роутера под провайдера и пробросом портов под StrongDC впоследствии.

Сейчас возникла острая необходимость поднять VPN туннель между двумя роутерами — Hamachi уже не устраивает. Прошу прощения за длинный пост, но стараюсь описать все как можно подробнее.

Ситуация: Санкт-Петербург, офис и дом.

Офис: очень маленький бизнес-центр (всего 7 офисов), интернет берет у Матрикса (провайдер такой, вроде у них есть внешний статический IP, но уточнить не у кого (!). Также не у кого узнать, как Матрикс дает интернет – через VPN или нет. Кабель от Матрикса воткнут в неизвестный роутер (доступа к нему у меня нет), ЗА НИМ мой IP шлюз (по-моему LynkSys SPA 3102, не помню, могу уточнить), ЗА НИМ мой роутер Dlink DI 524 (да, вот такой раритет – но не глючит и свою работу выполняет). От неизвестного роутера кабель воткнут в WAN порт IP шлюза, затем из IP шлюза, из порта LAN кабель воткнут в WAN порт моего роутера. Роутер раздает интернет компьютерам в сети по проводам и через WiFi (6 компьютеров). Роутер находится в DMZ у IP шлюза.

Дом: интернет от InterZet (не через VPN), роутер TP-LINK WR841ND. Роутер раздает по WiFi интернет ноутам и планшетам и объединяет их в сеть. Внешнего IP нет.

То есть сейчас есть 2 нормально работающие сети, в каждой сети компьютеры без ограничения пользуются расшаренными папками и сетевыми принтерами друг друга.

Осознаю, что без внешнего IP адреса VPN поднять сложно или никак, поэтому дома собираюсь купить внешний статический IP. Также уже купил для дома новый роутер, который умеет работать VPN сервером – ASUS RT-N66U. Все оборудование принадлежит мне, могу переносить его в офис и обратно и ставить где хочу.

Передо мной стоит задача: объединить дом и офис VPN туннелем так, чтобы:

1. Все компьютеры дома и в офисе были в одной сети и могли без ограничений пользоваться расшаренными папками и другими сетевыми ресурсами друг друга.

2. Каждая физическая сеть пользовалась своим интернетом (то есть интернет через VPN не нужен).

3. VPN туннель должен быть именно между роутерами.

4. К объединенной VPN туннелем сети можно было подключаться с любого windows компьютера без установки дополнительных клиентов.

5. В USB порт домашнего роутера будет воткнут USB HDD, он должен работать как NAS и быть виден из обеих физических сетей как сетевой диск (я осознаю, что скорость доступа будет невысокой).

Есть ли возможность на имеющемся оборудовании решить поставленную задачу? Если нет – какое оборудование еще нужно докупить? VOip шлюз выкидывать нельзя.

И, если можно, как настроить роутеры и по какому протоколу поднимать туннель?

Буду в высшей степени благодарен за любую ценную информацию, критику и все, что поможет решить задачу.

VPN (virtual private network) – это технология, которая позволяет создавать зашифрованные и безопасные сети для обмена данными через публичные сети, такие как Интернет. Это особенно полезно для организаций, которые хотят установить безопасное соединение между удаленными офисами или для индивидуальных пользователей, которые хотят обеспечить безопасность своего подключения в общественных Wi-Fi сетях. В этой статье мы рассмотрим, как настроить VPN соединение между двумя роутерами с использованием разных протоколов.

Во-первых, вы должны убедиться, что у вас есть два роутера, способных поддерживать VPN. Обычно это роутеры с поддержкой функции VPN Pass-Through или имеющие возможность установки специального программного обеспечения для создания VPN соединения.

Во-вторых, вам нужно выбрать протокол VPN, который вы хотите использовать. Существуют различные протоколы VPN, такие как PPTP, L2TP и OpenVPN. Каждый протокол имеет свои преимущества и недостатки, поэтому вам следует изучить каждый из них, чтобы выбрать наиболее подходящий для ваших потребностей.

Когда вы выбрали протокол VPN, вы можете начать настройку соединения. Для этого вам нужно будет получить IP-адреса обоих роутеров, а также указать различные настройки, такие как имя пользователя и пароль. После ввода всех необходимых данных вы сможете установить VPN соединение между двумя роутерами и настроить его согласно вашим требованиям.

Содержание

- Подготовка и выбор оборудования

- 1. Выбор роутеров

- 2. Проверка совместимости

- 3. Выбор протокола VPN

- 4. Подготовка сетевых настроек

- 5. Проверка доступности интернета

- Настройка основного роутера

- Настройка второго роутера

- Тестирование и отладка VPN соединения

- Проверка подключения между роутерами

- Тестирование VPN туннеля

- Отладка VPN соединения

Подготовка и выбор оборудования

Перед настройкой VPN соединения между двумя роутерами необходимо подготовить и выбрать соответствующее оборудование.

1. Выбор роутеров

Для настройки VPN соединения между двумя роутерами необходимо выбрать роутеры, поддерживающие данную функцию. Роутеры должны иметь хотя бы один интерфейс WAN (Wide Area Network) и один интерфейс LAN (Local Area Network).

2. Проверка совместимости

Перед покупкой роутеров рекомендуется проверить совместимость моделей и версий программного обеспечения (firmware). Можно обратиться к документации производителя или поискать информацию в интернете.

3. Выбор протокола VPN

Для настройки VPN соединения необходимо выбрать подходящий протокол. Часто используется протокол IPsec (Internet Protocol Security), который обеспечивает безопасность передаваемых данных. Однако, также существуют и другие протоколы, например, OpenVPN или PPTP. Выбор протокола зависит от требований и возможностей роутеров.

4. Подготовка сетевых настроек

Перед настройкой VPN соединения необходимо установить сетевые настройки для каждого из роутеров. В частности, нужно задать IP-адреса для интерфейсов WAN и LAN, настроить DNS-серверы и другие параметры сети. Для выполнения этих задач можно использовать web-интерфейс роутеров.

5. Проверка доступности интернета

Убедитесь, что оба роутера имеют доступ к интернету. Проверьте соединение с помощью компьютера, подключенного к роутерам, чтобы исключить возможные проблемы с интернет-подключением.

После подготовки и выбора оборудования можно приступить к настройке VPN соединения между двумя роутерами.

Настройка основного роутера

Для настройки VPN соединения между двумя роутерами, первым шагом необходимо настроить основной роутер, который будет являться сервером VPN.

1. Войдите в административный интерфейс основного роутера с помощью браузера. Стандартный IP-адрес роутера для доступа к настройкам обычно указан в инструкции или на задней панели роутера.

2. В административном интерфейсе роутера найдите раздел настройки VPN. Обычно он находится в разделе «Настройки сети» или «Безопасность».

3. В разделе настройки VPN выберите протокол VPN, который будет использоваться для соединения. Рекомендуется выбрать протокол OpenVPN, так как он обеспечивает высокую степень безопасности и надежности.

4. Создайте новый профиль VPN. Введите имя профиля, выберите тип VPN-соединения (сервер или клиент) и укажите основные настройки соединения, такие как IP-адрес сервера, порт и статический ключ.

5. Настройте параметры безопасности VPN. Установите сложный пароль или ключ для доступа к VPN-соединению и выберите тип шифрования данных.

6. Нажмите кнопку «Сохранить» или «Применить» для сохранения настроек VPN. Роутер начнет инициализацию VPN-соединения.

7. Проверьте статус VPN-соединения на основном роутере. Если все настройки выполнены правильно, соединение должно быть активным и готовым к использованию.

8. При необходимости настройте другие параметры сетевого подключения на основном роутере, такие как IP-адрес, подсеть и DNS-сервера.

После настройки основного роутера можно приступать к настройке второго роутера в качестве клиента VPN. Это позволит установить защищенное VPN-соединение между двумя роутерами для обеспечения безопасной передачи данных.

Настройка второго роутера

После того, как вы успешно настроили первый роутер с VPN соединением, необходимо настроить второй роутер для подключения к этому VPN.

Вот пошаговая инструкция:

- Подключите второй роутер к компьютеру через Ethernet-кабель.

- Откройте веб-браузер и введите IP-адрес второго роутера в адресную строку. Обычно адрес указан на задней панели роутера или указан в документации.

- Войдите в панель управления второго роутера, введя логин и пароль. Если вы не знаете логин и пароль, обратитесь к документации или производителю роутера.

- После входа в панель управления второго роутера найдите раздел настройки VPN.

- Нажмите на кнопку «Добавить новое соединение VPN» или аналогичную.

- В настройках VPN выберите тип соединения «L2TP/IPSec» или «PPTP».

- Введите данные, полученные от вашего провайдера VPN: IP-адрес сервера VPN, имя пользователя и пароль.

- Настройте дополнительные параметры, если они необходимы. Обычно это MTU (Maximum Transmission Unit) и настройки шифрования.

- Сохраните настройки и перезагрузите роутер, если требуется.

После перезагрузки второго роутера вы должны иметь рабочее VPN соединение между первым и вторым роутерами.

Убедитесь, что настройки безопасности вашей сети, включая проверку паролей и фильтрацию MAC-адресов, соответствуют вашим требованиям безопасности. Также рекомендуется изменить пароли управления для обоих роутеров.

Тестирование и отладка VPN соединения

После настройки VPN соединения между двумя роутерами важно провести тестирование и отладку, чтобы убедиться в его корректной работе. В данном разделе мы рассмотрим основные методы и инструменты для тестирования VPN соединения.

Проверка подключения между роутерами

Первым шагом при тестировании VPN соединения является проверка подключения между двумя роутерами:

- Убедитесь, что оба роутера подключены к сети и включены.

- Проверьте настройки сетевых интерфейсов на обоих роутерах. Убедитесь, что IP-адреса находятся в одной подсети.

- Откройте командную строку (Command Prompt) на обоих роутерах и выполните команду ping с IP-адресом другого роутера. Если пинг успешен и нет потери пакетов, значит, связь между роутерами установлена.

Тестирование VPN туннеля

После установки подключения между роутерами, необходимо проверить работу VPN туннеля:

- Откройте командную строку на одном из роутеров и выполните команду show crypto isakmp sa для проверки наличия активных IKE-соединений. Убедитесь, что туннельный интерфейс (Tunnel interface) находится в состоянии UP и активен.

- Выполните команду show crypto ipsec sa для проверки наличия активных IPSec-соединений. Убедитесь, что туннельные интерфейсы имеют статус UP и активны.

- Протестируйте обмен данными через VPN туннель. Отправьте пинг с одного роутера на IP-адрес другого роутера через VPN туннель. Если пинг успешен и нет потери пакетов, значит, VPN соединение работает корректно.

Отладка VPN соединения

Если VPN соединение не работает как ожидается, можно использовать отладочные команды и инструменты для идентификации и устранения проблем:

- Настройте на роутерах отладку VPN туннеля, используя команду debug crypto isakmp и/или debug crypto ipsec. Это позволит получить дополнительную информацию о процессе установки и работе туннеля.

- Используйте программы для анализа сетевого трафика, такие как Wireshark, для мониторинга и анализа пакетов, проходящих через VPN туннель.

- Проверьте настройки брандмауэра (firewall) на обоих роутерах. Убедитесь, что не блокируются необходимые порты и протоколы для работы VPN соединения.

Проведение тестирования и отладки VPN соединения поможет выявить возможные проблемы и устранить их. В случае сложностей, рекомендуется обратиться к специалистам или консультантам, имеющим опыт работы с VPN технологиями.

Время на прочтение

3 мин

Количество просмотров 58K

Предыстория:

Собственно, задача — объединить дом 1 и дом 2. На вооружении имеем схемы:

Дом 1: -internet пров. Beeline l2tp; psTV (196.168.2.13); dir615С2 (внут: 192.168.2.1, внеш: 95.24.х.х (будет клиентом VPN))

Дом 2: -internet пров. Interzet с белым ip; PS4 (192.168.1.13); dir615Е4 (внеш st.IP: 188.Х.Х.Х, внут: 192.168.1.1 (будет сервер VPN)

На обоих роутерах были установлены прошивки от dd-wrt. Процедура установки не сложная, в интернете много информации на эту тему.

Цель чтобы оборудование dir615с2 (далее «В») было доступно в локальной сети dir615Е4 (далее «А») и обратно.

Подготовка, проблемы, решение:

После установки dd-wrt и настройки подключения к интернету было замечено на роутере А отсутствие ping между клиентами, подключенными по lan (по wifi такой проблемы нет). Решается данная проблема двумя способами:

1. Установки прошивки dd-wrt от 04-18-2014-r23919

2. Заход во вкладку «Администратор — Команды » и выполнение команды:

swconfig dev eth0 set enable_vlan 1

swconfig dev eth0 set apply

Увлекшись настройками, почувствовал желание сделать автоматическое отключение и включение WIFI, то ли с целью эксперимента, то ли для уменьшения количества излучающих приборов в квартире. Для это было найдено несколько решений:

1. Использование команд ifup,ifdown и командами cron. Для это во вкладке «Администратор» в пункте Cron пишем:

0 7 * * * root /sbin/ifconfig ath0 up

0 0 * * * root /sbin/ifconfig ath0 down

Это позволит вкл. в 7:00 утра и выкл. 00:00 ночи. Но у меня как и у многих она не работала.

2. Этот метод заключается в использовании кнопки WPS/Перезагрузки на корпусе роутера. Для это в меню Services в пункте SES/AOSS/EZ-SETUP/WPS Button следует вкл. Turning off radio. Но каждый раз нажимать кнопку это не очень интересно.

3. Использование команды расписания работы WIFI:

nvram set radio0_timer_enable=1

nvram set radio0_on_time=000000011111111111111111

nvram commit

Где 0 — выкл, 1 — вкл., в моем примере он вкл. в 7:00 а выкл. в 01:00.

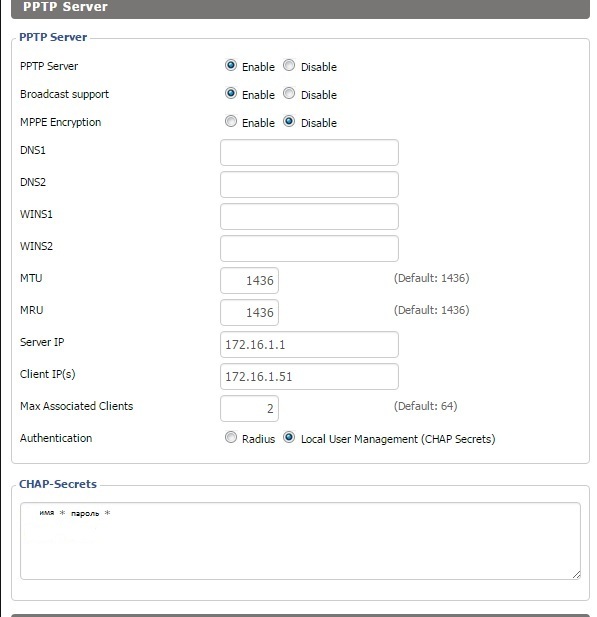

Теперь можно и приступить к настройке VPN. На «А» поднят сервер PPTP, а на «В» клиент. Убедится в работе VPN можно на вкладке «Статус — lan». В самом низу указывается, что клиент «В» подключен к серверу «А».

(Настройки сервера и клиента проводились в Web интерфейсе)

На сервере задавая имя и пароль следует ставить * через пробел.

Если у вас, так же как у меня, роутер на базе Atheros AR7240, то возможно клиент VPN будет при подключении оставаться со своим локальным IP (не принимая ip из диапазона сервера). В этом случае необходимо добавить noipdefault в поле мппе шифрование. Также не лишним будет добавить —nobuffer в поле ип пптп сервера через пробел для выкл. буферизации.

Теперь, когда у нас есть VPN-туннель, нам надо прописать маршрут в соседнею сеть.

«А» имеет сеть 192.168.1.0/24 и ip как сервер VPN 172.16.1.1

«В» имеет сеть 192.168.2.0/24 и ip как клиент VPN 172.16.1.51

Для доступа из «А» в «В» нужно задать:

route add -net 192.168.2.0 netmask 255.255.255.0 gw 172.16.1.1

Для доступа из «В» в «А» нужно задать:

route add -net 192.168.1.0 netmask 255.255.255.0 gw 172.16.1.51

Так как при переподключении клиента к серверу VPN маршрут будет сброшен и его надо будет повторно задавать, было принято решение о написании Shell-скрипта. Он бы проверял периодически на наличие маршрута и в случае его отсутствия проверял поднятие туннеля, и при его наличии задавал бы маршрут.

Выглядит он для сервера так:

#!/bin/sh

if

PPTP=`ip ro | awk '/192.168.2.0/ {print $1}'`;

test "$PPTP" = "192.168.2.0/24"

then

exit;

#Тут мы указали если есть в ip ro маршрут на сеть 192.168.2.0 то скрипт заканчивается иначе идем дальше

else

if

PPTPup=`ip ro | awk '/172.16.1.51/ {print $1}'`;

test "$PPTPup" != ""

then

route add -net 192.168.2.0 netmask 255.255.255.0 gw 172.16.1.1

else

exit;

# тут мы указали если в ip ro "VPN" соединение не равно пустоте то добавить маршрут и закончить скрипт

fi

fi

exit;

Для клиента меняем 192.168.2.0 на 192.168.1.0, 172.16.1.51 на 172.16.1.1, 172.16.1.1 на 172.16.1.51.

Теперь нам нужно сделать так, чтобы этот скрипт срабатывал по заданному интервалу. Это возможно сделать во вкладке «Администратор» в пункте Cron, пишем:

*/3 * * * * root /tmp/custom.sh

Это нам даст запуск скрипта каждые 3 минуты, каждый час и каждый день. На этом настройка VPN туннеля закончена.

.jpg)

.jpg)

copy.jpg)

.jpg)

.jpg)

.jpg)

copy.jpg)

.jpg)

copy.jpg)

.jpg)

.jpg)

.jpg)

copy.jpg)