В современном мире, когда все больше устройств подключается к интернету, понимание того, что такое трафик вай-фай роутера и умение эффективно управлять им становятся все более важными навыками. Трафик — это объем данных, который передается по сети от вашего устройства к другим устройствам или к серверам и обратно. Трафик вай-фай роутера — это трафик, который проходит через ваш домашний вай-фай роутер. Управление трафиком позволяет вам контролировать, какие устройства имеют доступ к интернету, а также какой объем трафика они потребляют.

Один из способов управления трафиком вай-фай роутера — это использование функции квотирования трафика. Эта функция позволяет вам установить ограничения на объем трафика для каждого устройства в вашей сети. Например, вы можете установить максимальный объем трафика для детей, чтобы они не могли использовать слишком много интернета.

Также существуют различные приложения и программы, которые могут помочь вам в управлении трафиком вай-фай роутера. Они позволяют вам просматривать статистику использования трафика разными устройствами, блокировать доступ к определенным сайтам или приложениям для определенных устройств, а также настраивать приоритеты потоков данных в вашей сети.

Контроль трафика вай-фай роутера является важным инструментом для обеспечения безопасности и эффективности вашей домашней сети. Он позволяет вам контролировать использование интернета, распределять доступ к ресурсам и управлять скоростью сети. В результате, вы можете экономить время, ресурсы и деньги, а также защищать свои данные и устройства от внешних угроз.

В этой статье мы рассмотрим основные принципы управления трафиком вай-фай роутера и расскажем о самых популярных методах и инструментах для его контроля. Вы узнаете, как установить ограничения на трафик для отдельных устройств, как блокировать доступ к определенным сайтам и приложениям, а также как настраивать приоритеты потоков данных в вашей сети. После прочтения этой статьи вы сможете легко управлять трафиком вай-фай роутера и создать эффективную и безопасную домашнюю сеть.

Содержание

- Что такое трафик вай-фай роутера?

- Определение и принцип работы

- Разновидности трафика

- Влияние трафика на работу роутера

- Управление трафиком вай-фай роутера

- Советы по оптимизации работы роутера

Что такое трафик вай-фай роутера?

Трафик вай-фай роутера может быть разделен на входящий и исходящий. Входящий трафик — это данные, которые поступают в роутер от подключенных устройств, а исходящий трафик — это данные, которые роутер передает на подключенные устройства.

Управление трафиком вай-фай роутера позволяет контролировать объем передаваемых данных, приоритетность различных типов трафика и скорость передачи данных. Это полезно для оптимизации работы сети, повышения производительности и улучшения пользовательского опыта.

Роутеры обычно предлагают различные средства для управления трафиком, такие как настройка ограничений скорости, приоритетности приложений и устройств, блокировка определенных сайтов или приложений и фильтрация контента.

Определение и принцип работы

Принцип работы трафика вай-фай роутера основан на передаче данных через беспроводное соединение. Когда устройство подключается к Wi-Fi сети, оно отправляет запросы на доступ к ресурсам интернета через роутер. Роутер получает и обрабатывает эти запросы, передавая данные обратно устройству. Этот процесс происходит в режиме реального времени и может быть организован с использованием различных протоколов и алгоритмов управления трафиком.

Разновидности трафика

Трафик вай-фай роутера может быть разделен на несколько основных категорий:

1. Исходящий трафик – это данные, отправляемые с вашего устройства в Интернет. Примером такого трафика может быть отправка электронной почты или загрузка страницы веб-сайта.

2. Входящий трафик – это данные, получаемые вашим устройством из Интернета. Например, это может быть загрузка файла или прием электронной почты.

3. Локальный трафик – это обмен данных между устройствами, подключенными к одной сети внутри вашего дома или офиса. Это может быть передача файлов между компьютерами или стриминг мультимедийного контента на устройство внутри сети.

4. Сетевой трафик – это данные, связанные с управлением и обслуживанием вашего вай-фай роутера. Например, это может быть отправка запросов на проверку обновлений прошивки или запись логов.

Понимание разновидностей трафика позволяет более эффективно управлять ресурсами вашего вай-фай роутера и оптимизировать его работу. Некоторые роутеры предлагают возможность настройки приоритетов для различных видов трафика, что позволяет уделять наибольшее внимание важным задачам, таким как стриминг видео или онлайн-игры.

Влияние трафика на работу роутера

- Пропускная способность: Большой объем трафика может вызвать перегрузку роутера. Если суммарный объем входящего и исходящего трафика превышает пропускную способность роутера, это может привести к замедлению скорости передачи данных и потере пакетов.

- Приоритеты трафика: Роутер может быть настроен на предоставление приоритета определенным типам трафика. Например, вы можете установить высокий приоритет для стриминговых видео, чтобы обеспечить более плавное воспроизведение. Важно понимать, какое приоритетное значение установлено для разных типов трафика, чтобы оптимизировать работу роутера.

- Качество сигнала: Интенсивный трафик может сильно влиять на качество сигнала вай-фай. Если роутер не может справиться с большим объемом трафика, это может вызвать сбои в работе сети и снижение скорости соединения. Важно выбирать роутер, который может обеспечить стабильную работу в условиях высокой нагрузки.

Управление трафиком является важной частью настройки вай-фай роутера. Настраивая правила приоритета и ограничения для разных типов трафика, можно достичь более эффективной работы роутера и повысить качество связи. Также регулярное мониторинг и анализ трафика помогает определить проблемы и принять меры для их устранения.

Управление трафиком вай-фай роутера

Существует несколько способов управления трафиком вай-фай роутера:

1. Контроль скорости

Один из основных способов управления трафиком – это контроль скорости передачи данных. Пользователь может установить ограничения на скорость загрузки и передачи данных для каждого устройства, подключенного к роутеру. Таким образом, можно предотвратить ситуацию, когда одно устройство забирает большую часть пропускной способности сети, замедляя работу других устройств.

2. Приоритизация трафика

Другим способом управления трафиком является приоритизация данных. Роутер позволяет установить приоритеты для определенных типов трафика. Например, можно установить более высокий приоритет для видео и аудио потоков, чтобы обеспечить безперебойное воспроизведение контента, даже при активном использовании сети другими устройствами.

3. Ограничение доступа

Роутер также предоставляет возможность ограничить доступ к определенным сайтам или приложениям. Это может быть полезно для контроля использования сети детьми или для предотвращения доступа к вредоносным ресурсам.

Управление трафиком вай-фай роутера является важным аспектом его работы. Правильно настроенный контроль трафика позволяет улучшить производительность сети и обеспечить качественную работу всех подключенных устройств.

Советы по оптимизации работы роутера

Для оптимальной работы вай-фай роутера следует обратить внимание на несколько важных аспектов:

| 1. Расположение роутера | Поместите роутер в центре помещения и избегайте преград, таких как стены или мебель, которые могут затруднять распространение сигнала. |

| 2. Обновление прошивки | Регулярно проверяйте и обновляйте прошивку роутера, чтобы получить последние исправления ошибок и улучшения производительности. |

| 3. Изменение настроек | Используйте настройки роутера для оптимизации работы. Например, можно включить режим «QoS» (Quality of Service), чтобы приоритезировать определенный тип трафика. |

| 4. Пароль и безопасность | Создайте надежный пароль и установите защиту для предотвращения несанкционированного доступа к вашей сети. |

| 5. Закрытие неиспользуемых портов | Если на роутере есть неиспользуемые порты, рекомендуется закрыть их для повышения безопасности сети. |

| 6. Установка качественной антенны | При необходимости можно установить качественную антенну, которая поможет усилить сигнал и улучшить покрытие вай-фай сети. |

Следуя данным советам, вы сможете оптимизировать работу вашего вай-фай роутера, повысить качество сигнала и обеспечить более стабильное подключение к интернету.

Что происходит с потреблением интернет-трафика при подключении к роутеру

Интернет-трафик — это общий термин, который описывает объем данных, передаваемых между устройствами в Интернете. Когда пользователь подключается к роутеру, множество факторов влияет на объем и направление передаваемого трафика. В этой статье мы рассмотрим все этапы и процессы, связанные с потреблением интернет-трафика при подключении к роутеру.

1. Аппаратный роутер

Когда устройство подключено к роутеру, обычно происходит двусторонняя коммуникация между роутером и этим устройством. Роутер — это сетевое устройство, которое осуществляет маршрутизацию данных между устройствами, подключенными к нему. Он играет ключевую роль в определении направления и объема передаваемого трафика.

2. Входящий и исходящий трафик

Когда устройство отправляет или получает данные через роутер, это можно разделить на входящий (иногда называемый загрузкой) и исходящий (иногда называемый выгрузкой) трафик. Входящий трафик относится к данным, поступающим в устройство, а исходящий трафик — к данным, отправляемым из устройства.

3. Беспроводное и проводное подключение к роутеру

Существует два основных способа подключения устройства к роутеру: беспроводное (через Wi-Fi) и проводное (через Ethernet-кабель). В каждом случае потребление интернет-трафика может различаться.

При беспроводном подключении, устройство передает и принимает данные с помощью радиоволн, что может иметь некоторые ограничения в скорости и стабильности соединения. При проводном подключении, данные передаются напрямую через физический Ethernet-кабель, что обычно обеспечивает более стабильное и быстрое соединение.

4. Маршрутизация и NAT

Маршрутизация — это процесс, при котором роутер определяет наилучший путь для передачи данных от отправителя к получателю. Этот процесс основан на различных механизмах, таких как протоколы динамической маршрутизации и таблицы маршрутизации. Маршрутизация происходит на уровне IP-адресов, что означает, что роутер использует IP-адрес для определения, куда отправить или откуда получить данные.

Network Address Translation (NAT) — это технология, которая позволяет нескольким устройствам находиться в одной локальной сети и использовать один общий IP-адрес для доступа в Интернет. При использовании NAT, роутер переводит внутренние локальные IP-адреса устройств во внешний общий IP-адрес, чтобы общаться с удаленными серверами в Интернете.

5. Пропускная способность и ограничения трафика

Пропускная способность — это максимальная скорость передачи данных через роутер. Она обычно указывается в мегабитах в секунду (Mbps) и может быть ограничена характеристиками роутера или тарифным планом интернет-провайдера.

Кроме того, некоторые интернет-провайдеры могут устанавливать ограничения на количество передаваемого или получаемого трафика в определенном периоде времени. Это техника, называемая «тарификацией по трафику». Если пользователь превышает ограничения, его скорость соединения может быть снижена или он может быть вовсе отключен от Интернета до конца тарифного периода.

6. Сетевые службы и протоколы

При подключении к роутеру устройства могут использовать различные сетевые службы и протоколы для обмена данными. Некоторые из них включают в себя HTTP (протокол передачи гипертекста) для доступа к веб-сайтам, FTP (протокол передачи файлов) для обмена файлами и DNS (система доменных имен) для преобразования доменных имен в IP-адреса.

Эти протоколы и службы также могут использовать различные порты, чтобы обеспечить связь между устройствами. Например, HTTP использует порт 80, FTP — порт 21, а DNS — порт 53.

Вывод

Подключение к роутеру включает в себя множество процессов и факторов, которые влияют на потребление интернет-трафика. Количество и направление передаваемого трафика зависит от многих факторов, таких как технология подключения, маршрутизация, NAT, пропускная способность и наличие ограничений со стороны интернет-провайдера. Понимание этих процессов может помочь пользователям оптимизировать свое подключение и эффективно управлять потреблением интернет-трафика.

Wi-Fi роутер является одним из основных инструментов в наше время для организации беспроводного интернет-соединения. Однако, иногда может возникать необходимость узнать, сколько трафика потребляется на Wi-Fi роутере: например, чтобы контролировать расходы или ограничить доступ к интернету. В данной статье мы рассмотрим подробную инструкцию о том, как проверить трафик на Wi-Fi роутере.

Первым шагом является подключение к Wi-Fi роутеру. Чтобы это сделать, найдите доступные сети Wi-Fi на вашем устройстве и выберите нужную сеть. Введите пароль, если он требуется, и дождитесь установления соединения. Если у вас возникли проблемы с подключением, убедитесь, что пароль введен корректно и что сигнал Wi-Fi сильный.

После успешного подключения к Wi-Fi роутеру, вам понадобится зайти в его настройки. Для этого откройте любой интернет-браузер и введите IP-адрес роутера в адресной строке. Обычно IP-адрес указан на самом роутере или в его документации. После ввода IP-адреса нажмите клавишу «Ввод».

После входа в настройки Wi-Fi роутера, найдите раздел, где отображается информация о трафике. Обычно это может быть название раздела, содержащего термины «Трафик», «Статистика», или «Мониторинг». Здесь вы сможете увидеть информацию о текущем трафике, а также статистику почасового, суточного или месячного трафика.

Содержание

- Почему нужно проверять трафик на вай фай роутере?

- Как выбрать подходящую программу для проверки трафика?

- Как подключиться к вай фай роутеру для проверки трафика?

- Как проверить общий объем и скорость трафика на вай фай роутере?

- Как проверить скорость загрузки и выгрузки данных на вай-фай роутере?

- Как проверить активность устройств, подключенных к вай-фай роутеру?

Почему нужно проверять трафик на вай фай роутере?

Во-первых, проверка трафика позволяет выявить и предотвратить несанкционированный доступ к вашей сети. Если вы обнаружите необычный или подозрительный трафик, вы сможете принять меры для защиты своей сети, например, изменить пароль доступа или настроить брандмауэр.

Во-вторых, проверка трафика помогает определить объем потребляемого интернет-трафика. Если вы обнаружите неадекватно высокий трафик, это может указывать на наличие вируса или вредоносной программы в сети. В таком случае, необходимо принять меры по удалению вируса и защите своей сети от дальнейших атак.

Кроме того, проверка трафика позволяет контролировать действия пользователей сети. Вы сможете узнать, какие сайты и приложения посещают ваши домашние устройства, а также оценить объем потребляемых ресурсов.

Таким образом, регулярная проверка трафика на вай фай роутере является важной мерой безопасности и позволяет контролировать использование сети. Это помогает защитить свою сеть от взлома или вредоносного поведения, а также управлять потребляемыми ресурсами.

Как выбрать подходящую программу для проверки трафика?

При выборе программы для проверки трафика на вай-фай роутере необходимо руководствоваться несколькими критериями:

- Функциональность: убедитесь, что выбранная программа обладает всеми необходимыми функциями для проверки трафика, такими как мониторинг скорости, идентификация устройств в сети, анализ трафика и т.д.

- Совместимость: проверьте, что программа совместима с вашим операционной системой и устройствами. Для этого ознакомьтесь с требованиями программы, указанными на её сайте или в описании.

- Простота использования: выберите такую программу, которая обладает интуитивно понятным интерфейсом и доступными инструментами для анализа и проверки трафика. Если вы новичок, то подойдет программа с простым и понятным интерфейсом.

- Репутация: перед установкой программы, ознакомьтесь с отзывами и рейтингами других пользователей. Проверьте, насколько эффективно программа выполняет свои функции и насколько надежна ее работа.

- Цена: определите свой бюджет и выберите программу, которая соответствует вашим финансовым возможностям. Обратите внимание на то, что некоторые программы могут предлагать бесплатную версию с ограниченным набором функций.

При выборе программы для проверки трафика на вай-фай роутере учтите все вышеперечисленные факторы, чтобы получить оптимальное решение для ваших потребностей.

Как подключиться к вай фай роутеру для проверки трафика?

Для того чтобы проверить трафик на вай фай роутере, необходимо сначала подключиться к нему. Вот подробная инструкция:

- Включите беспроводной сетевой адаптер на вашем устройстве (например, ноутбуке или смартфоне).

- Откройте меню настройки Wi-Fi на вашем устройстве. Обычно такое меню можно найти в настройках сети или на панели управления.

- Найдите свою сеть Wi-Fi в списке доступных сетей. Обычно название сети соответствует имени вашего роутера.

- Выберите свою сеть Wi-Fi и введите пароль для подключения. Если пароль неизвестен, вы можете найти его на задней панели вашего роутера или в документации.

- После успешного подключения, ваше устройство будет связано с вай фай роутером.

Теперь, когда вы подключились к вай фай роутеру, вы можете перейти к проверке трафика и его настройке.

Как проверить общий объем и скорость трафика на вай фай роутере?

Проверка общего объема и скорости трафика на вай фай роутере может быть полезной для контроля расхода интернет-трафика и оптимизации работы сети. Для этого вы можете использовать различные инструменты и функции, предоставляемые вашим роутером. Вот несколько способов проверить общий объем и скорость трафика на вай фай роутере:

- Войдите в панель администрирования вашего роутера. Обычно для этого нужно открыть веб-браузер и в адресной строке ввести IP-адрес роутера. Если вы не знаете IP-адрес роутера, вы можете найти его в документации или обратиться к поставщику интернет-услуг.

- После входа в панель администрирования найдите раздел, отвечающий за статистику трафика или мониторинг сети. В этом разделе вы должны найти информацию о общем объеме и скорости трафика.

- Если ваш роутер поддерживает функцию учета трафика, вы можете настроить счетчик трафика в разделе управления настройками. Такой счетчик позволит отслеживать общий объем и скорость трафика на вашем роутере.

- Если вы предпочитаете использовать сторонние программы для мониторинга трафика, существует множество бесплатных и платных приложений, которые могут помочь вам проверить общий объем и скорость трафика на вашем роутере. Некоторые из них могут даже предоставлять подробную статистику и графики по использованию трафика.

- При проверке общего объема и скорости трафика на вай фай роутере помните об ограничениях и условиях вашего интернет-провайдера. Некоторые провайдеры могут иметь ограничения на использование трафика, а также предложать пакеты с определенным объемом и скоростью.

Проверка общего объема и скорости трафика на вай фай роутере позволит вам контролировать расход интернет-трафика и оптимизировать работу вашей сети.

Как проверить скорость загрузки и выгрузки данных на вай-фай роутере?

Чтобы проверить скорость загрузки и выгрузки данных на вай-фай роутере, следуйте этим простым шагам:

- Подключите свое устройство (например, ноутбук или смартфон) к Wi-Fi сети роутера.

- Откройте веб-браузер на устройстве и введите IP-адрес роутера в адресной строке (обычно это

192.168.1.1или192.168.0.1). - Введите логин и пароль для административной панели роутера. Если вы не знаете эти данные, проверьте документацию или задайте вопрос вашему интернет-провайдеру.

- В административной панели роутера найдите раздел, посвященный скорости или трафику.

- Выберите функцию, которая позволяет провести тест скорости. Некоторые роутеры могут предлагать такие опции, как «Speed Test» или «Bandwidth Test».

- Начните тест скорости и дождитесь его завершения. Обычно тест покажет скорость загрузки и выгрузки данных в мегабитах в секунду (Mbps).

Учитывайте, что результаты могут варьироваться в зависимости от множества факторов, включая качество вашего интернет-подключения и количество устройств, подключенных к роутеру. Если вы обнаружите, что скорость ниже ожидаемой, рассмотрите следующие варианты:

- Перезагрузите роутер и проверьте, изменилась ли скорость.

- Освободите пропускную способность, отключив ненужные устройства от Wi-Fi сети.

- Обратитесь к своему интернет-провайдеру, чтобы узнать о возможных проблемах с подключением.

- Рассмотрите возможность использования сетевого кабеля вместо Wi-Fi, чтобы получить более стабильную и быструю скорость.

Как проверить активность устройств, подключенных к вай-фай роутеру?

Когда вы подключаетесь к вай-фай роутеру, он создает сеть, в которой может быть подключено несколько устройств. Чтобы узнать, какие устройства подключены к вашему роутеру и проверить их активность, вы можете использовать несколько методов:

- Войдите в административную панель роутера. Для этого в адресной строке браузера введите IP-адрес вашего роутера. Обычно это 192.168.0.1 или 192.168.1.1. Затем введите логин и пароль, чтобы получить доступ к административной панели.

- После входа в административную панель роутера перейдите на вкладку «Сеть» или «Устройства». Здесь вы найдете список всех подключенных к роутеру устройств.

- В списке устройств вы можете увидеть имя устройства, IP-адрес и MAC-адрес. Имя устройства может быть полезным для идентификации конкретного устройства, IP-адрес позволяет определить, какое устройство активно, а MAC-адрес является уникальным идентификатором каждого устройства.

- Если в списке устройств вы видите неизвестные или подозрительные устройства, вы можете отключить их от роутера. Для этого найдите кнопку «Отключить» или «Блокировать» рядом с соответствующим устройством.

- Если вам нужно проверить текущий трафик определенного устройства, вы можете использовать программное обеспечение роутера или сторонние приложения. Некоторые модели роутеров предлагают функцию мониторинга трафика, которая покажет вам объем переданных и полученных данных для каждого устройства.

Проверка активности устройств, подключенных к вай-фай роутеру, может быть полезной для обнаружения несанкционированного доступа к вашей сети или определения проблем с подключением.

Определение уязвимых устройств и веб-сервисов на вашем целевом беспроводном маршрутизаторе может стать сложной задачей, так как хакеры способны провести атаку на вашу беспроводную сеть, не оставив следов в ваших лог-файлах, а также других признаков своей активности. В этом материале мы расскажем про способ организовать скрытый перехват, дешифровку и анализ WiFi-активности без какого-либо подключения к беспроводной сети!

Хакеры, в попытках взломать защиту на беспроводных маршрутизаторах, могут использовать самые разнообразные методы для получения доступа к вашей конфиденциальной информации: от ресурсоемких атак грубой силы, осуществляемых с помощью различных программ по подбору простых «словарных» паролей, до изящных схем социальной инженерии, таких как фишинг Wi-Fi-паролей путем блокировки соединения и создания поддельных точек доступа, против которых бессильны даже самые надежные пароли. Как только учетные данные Wi-Fi будут получены, у злоумышленников появляются огромные возможности по скрытому захвату и анализу сетевого трафика скомпрометированной беспроводной сети, с применением различных методологий и специализированного инструментария для выявления и дальнейшего использования личной информации пользователей, передаваемой по этой сети.

Сканеры портов будут создавать огромное количество шума в беспроводных сетях. Атаки «человек посередине» могут быть слишком агрессивными, что может насторожить пользователей и предупредить сетевого администратора о присутствии хакера. Кроме того, маршрутизаторы сохраняют в лог-файлы информацию о каждом устройстве, подключаемом к сети. Таким образом, каждое злонамеренное действие, выполняемое при подключении к скомпрометированному Wi-Fi-роутеру, рано или поздно может быть обнаружено, и защита сети восстановлена.

Однако, злоумышленникам, после получения доступа к учетным данным Wi-Fi, вовсе не обязательно подключаться к беспроводной сети (а, значит, оставлять следы своего присутствия), чтобы продолжить развивать свою атаку.

Основные принципы реализации срытой атаки на WiFi сеть

В рамках данного практического руководства мы детально разберемся с тем, как злоумышленники перехватывают сетевые пакеты при их беспроводной передаче с и на Wi-Fi-роутер с помощью утилиты Airodump-ng, а затем практически в режиме реального времени дешифруют трафик WPA2 с помощью сниффера Wireshark.

Wireshark — самый популярный в мире и наиболее часто используемый анализатор сетевого трафика. Он позволяет пользователям буквально на микроскопическом уровне видеть то, что происходит в их сетях, и является де-факто основным инструментом сетевого аудита для коммерческих и некоммерческих организаций, а также государственных и образовательных учреждений.

Однако, прекрасная функциональность, встроенная в Wireshark, привлекает и злоумышленников, которые с помощью этого сетевого анализатора могут расшифровывать и просматривать в виде простого текста всю передаваемую по воздуху сетевую активность скомпрометированного беспроводного маршрутизатора.

Утилита Airodump-ng — это набор программ для обнаружения беспроводных сетей и перехвата передаваемого по этим сетям трафика, доступная для всех популярных операционных систем, включая UNIX, Linux, Mac OS X и Windows, которая, в том числе, способна работать на виртуальных машинах и одноплатных компьютерах Raspberry Pi. Airodump-ng также, как и Wireshark, широко применяется для сетевого аудита, как, впрочем, и используется злоумышленниками.

Итак, давайте детально разберемся на основе пошагового практического примера, как злоумышленники могут реализовать скрытый взлом Wi-Fi-сети, чтобы в дальнейшем мы могли детально оценить, насколько уязвимы наши беспроводные сети. В рамках данного практического руководства мы будем использовать систему на базе Kali Linux для сбора, дешифровки и анализа беспроводных сетевых данных, генерируемых Wi-Fi-роутером, которым мы сами же и управляем.

Шаг 1 Определение целевого Wi-Fi-роутера.

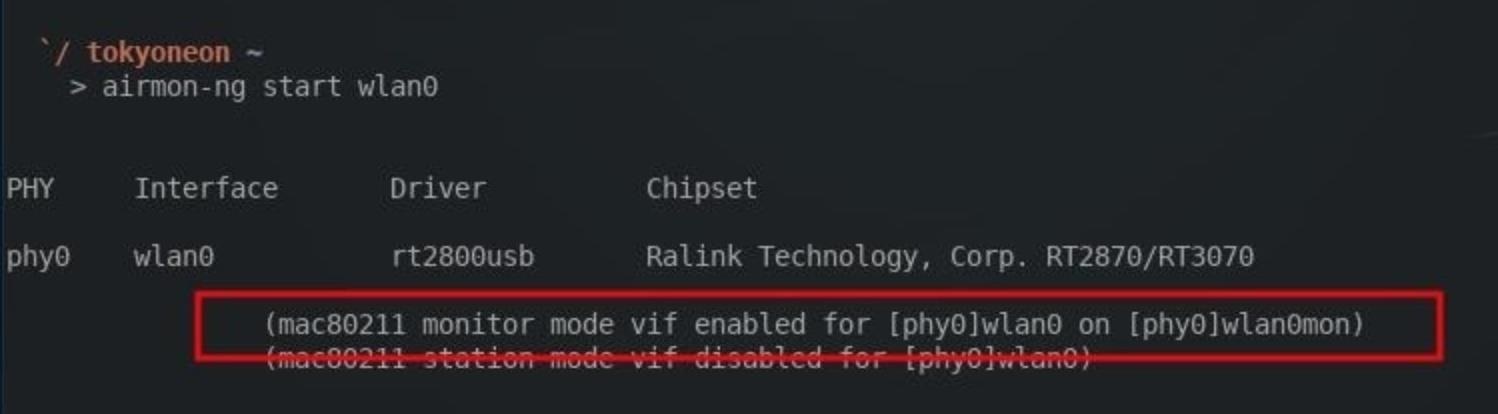

Чтобы с помощью утилиты Airodump-ng включить режим мониторинга на беспроводном адаптере, используйте следующую команду:

«airmon-ng start wlan0»

Скриншот визуального представления запуска данной команды представлен на рисунке 1.

Рисунок 1. Демонстрация запуска команды «airmon-ng start wlan0» для включения режима мониторинга на беспроводном адаптере с помощью утилиты Airodump-ng.

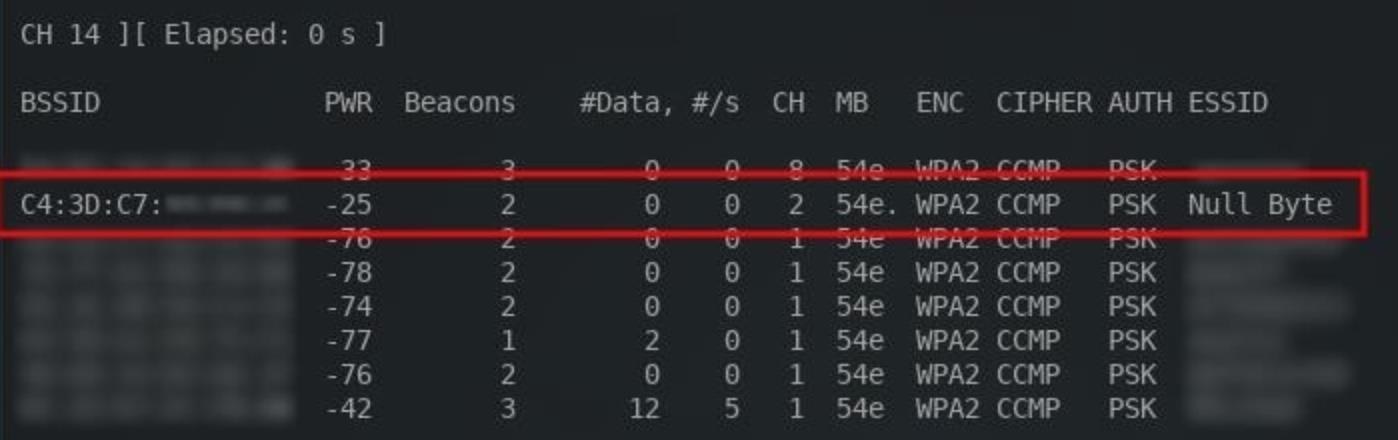

Затем следует найти целевую беспроводную сеть (для нашего практического примера был использован маршрутизатор «Null Byte»). Для просмотра работающих в зоне вашей доступности сетей Wi-Fi используйте следующую команду:

«airodump-ng wlan0mon»

Скриншот визуального представления запуска данной команды представлен на рисунке 2.

Рисунок 2. Демонстрация запуска команды «airodump-ng wlan0mon» для просмотра доступных в окрестности сетей Wi-Fi с помощью утилиты Airodump-ng.

Обратите пристальное внимание на такие характеристики выбранной вами Wi-Fi-сети, как «BSSID», «CH», и «ESSID». Эта информация понадобиться для идентификации данных, передаваемых на беспроводный маршрутизатор, чтобы успешно реализовать процесс по их захвату и сбору.

Шаг 2. Захвата WiFi трафика

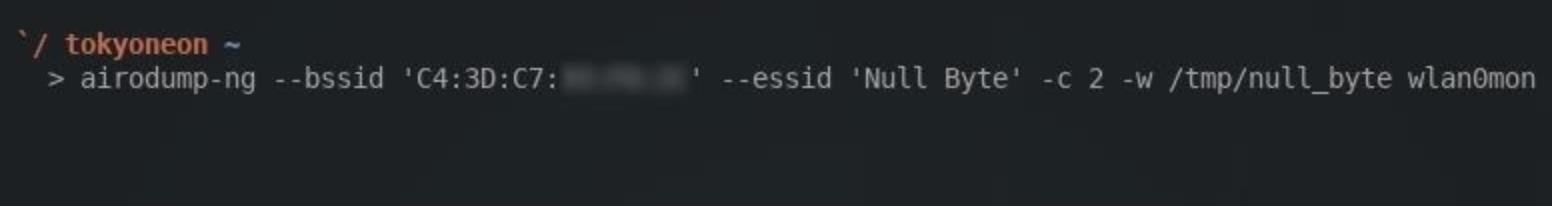

Чтобы начать сбор данных, относящихся к целевой WiFi сети, используйте следующую команду (обратите внимание, что в данной команде вам следует заменить выделенные курсивом и подчеркнутые части на те, которые актуальны для вашего конкретного случая):

«airodump-ng —bssid TargetMACaddressHere —essid RouterNameHere -c ChannelNumber -w SaveDestination wlan0mon»

где

- «TargetMACaddressHere» — это MAC-адрес целевого Wi-Fi-роутера (или значение «BSSID» из примера выше);

- «RouterNameHere» — это имя целевого Wi-Fi-роутера (или значение «ESSID» из примера выше);

- «ChannelNumber» — это номер канала целевого Wi-Fi-роутера (или значение «CH» из примера выше);

- «SaveDestination» — это выбранный для сохранения каталог и имя создаваемого файла.

Скриншот визуального представления с примером ввода данной команды представлен на рисунке 3.

Рисунок 3. Пример ввода команды из утилиты Airodump-ng для старта сбора данных, относящихся к целевому Wi-Fi-роутеру «Null Byte».

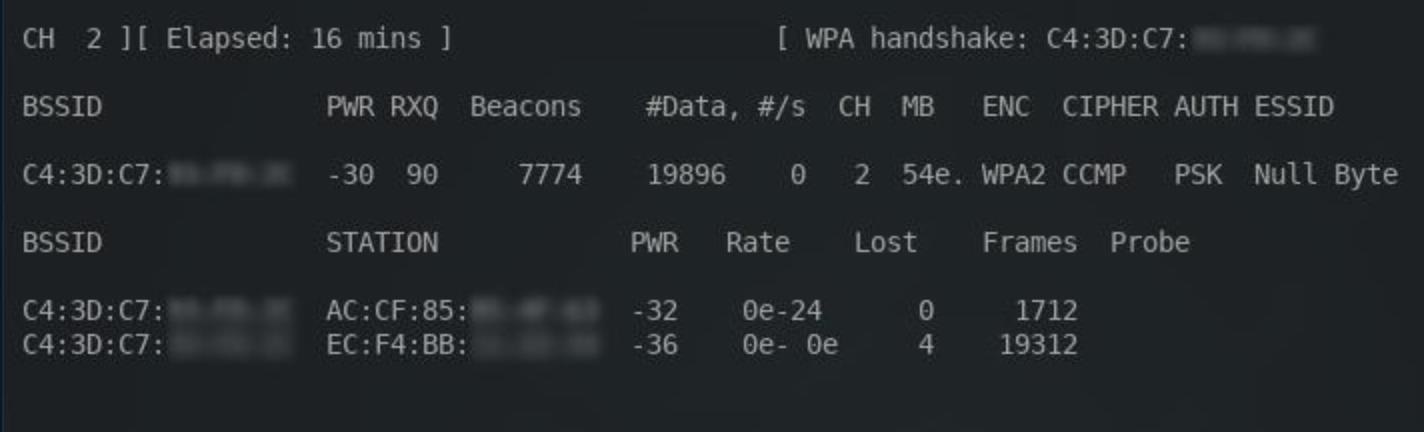

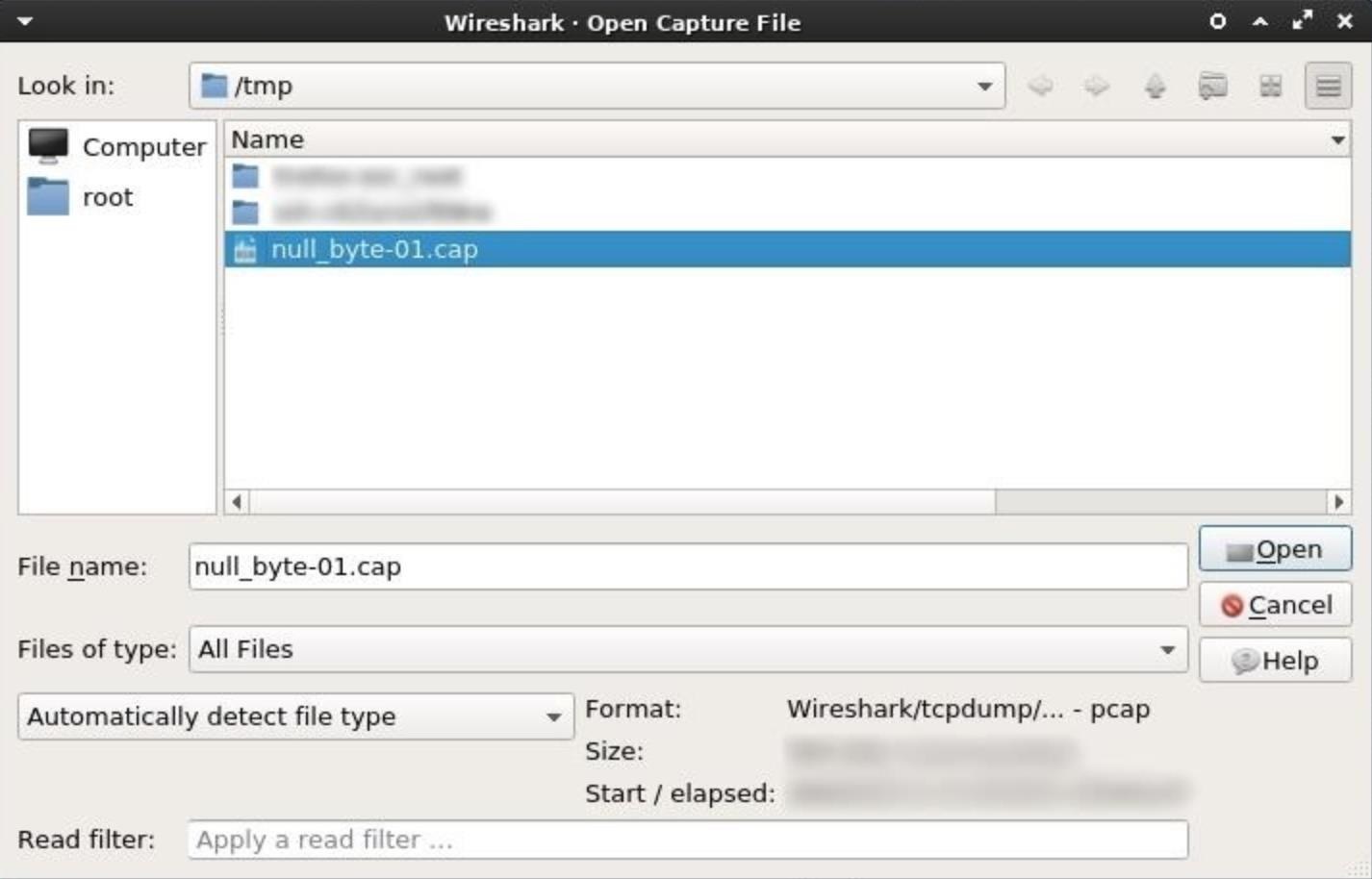

Как вы можете видеть, в нашем примере мы указываем папку для сохранения собранных данных «/tmp» и имя файла «null_byte», используя аргумент «-w». Программа Airodump-ng автоматически добавит число в конец имени файла, поэтому на самом деле собранные данные в нашем практическом примере были сохранены в файле с именем «null_byte-01.cap». На рисунке 4 проиллюстрировано, что можно увидеть на запущенном терминале утилиты Airodump-ng.

Рисунок 4. Скриншот запущенного терминала утилиты Airodump-ng.

Самой важной вещью, которую вы можете наблюдать на запущенном терминале утилиты Aireplay-ng, является рукопожатие WPA («WPA handshake»), расположенное в правом верхнем углу экрана (смотрите рисунок 4). «Рукопожатие» должно произойти, чтобы Wireshark позже смог расшифровать захваченный трафик Wi-Fi. Другими словами, после того, как вы начали сбор данных с помощью Aireplay-ng, вам необходимо переподключить подсоединенные к целевому Wi-Fi-роутеру устройства, трафик которых вы собираетесь проанализировать. К слову, для этих целей можно использовать встроенные возможности Aireplay-ng по принудительному отключению устройств от сети, чтобы инициировать переподключение и, соответственно, запуск процесса рукопожатия WPA. Но этот шаг может причинить неудобство и вызвать подозрения у пользователей, подключенных к сети.

Пока терминал Airodump-ng запущен, данные будут накапливаться. Терминал Airodump-ng может работать несколько часов или даже дней. В нашем практическом примере сеанс Airodump-ng по сбору пакетов длился чуть более 15 минут. Длительность сеанса можно увидеть в верхнем левом углу терминала (смотрите рисунок 4).

Обратите внимание также на столбец «#Data» (смотрите рисунок 4). Это число собранных пакетов данных. Чем выше это число, тем больше вероятность того, что в них можно обнаружить конфиденциальные данные, которые злоумышленники могут использовать для дальнейшей компрометации цели или последующего разворачивания атаки внутрь корпоративной локальной сети (например, с помощью pivoting-техник).

Когда будет собрано достаточное количество данных, сеанс Airodump-ng можно остановить, нажав «Ctrl + C». Теперь в каталоге «/tmp» будет файл «null_byte-01.cap» (или как вы его назвали). Этот файл с расширением «.cap» можно будет открыть с помощью Wireshark.

Шаг 3. Установка последней версии сниффера Wireshark

По умолчанию Wireshark включен почти во все версии Kali Linux (https://www.kali.org/downloads/). Однако, есть несколько версий, которые не включают Wireshark, поэтому мы быстро расскажем, как установить Wireshark в Kali Linux.

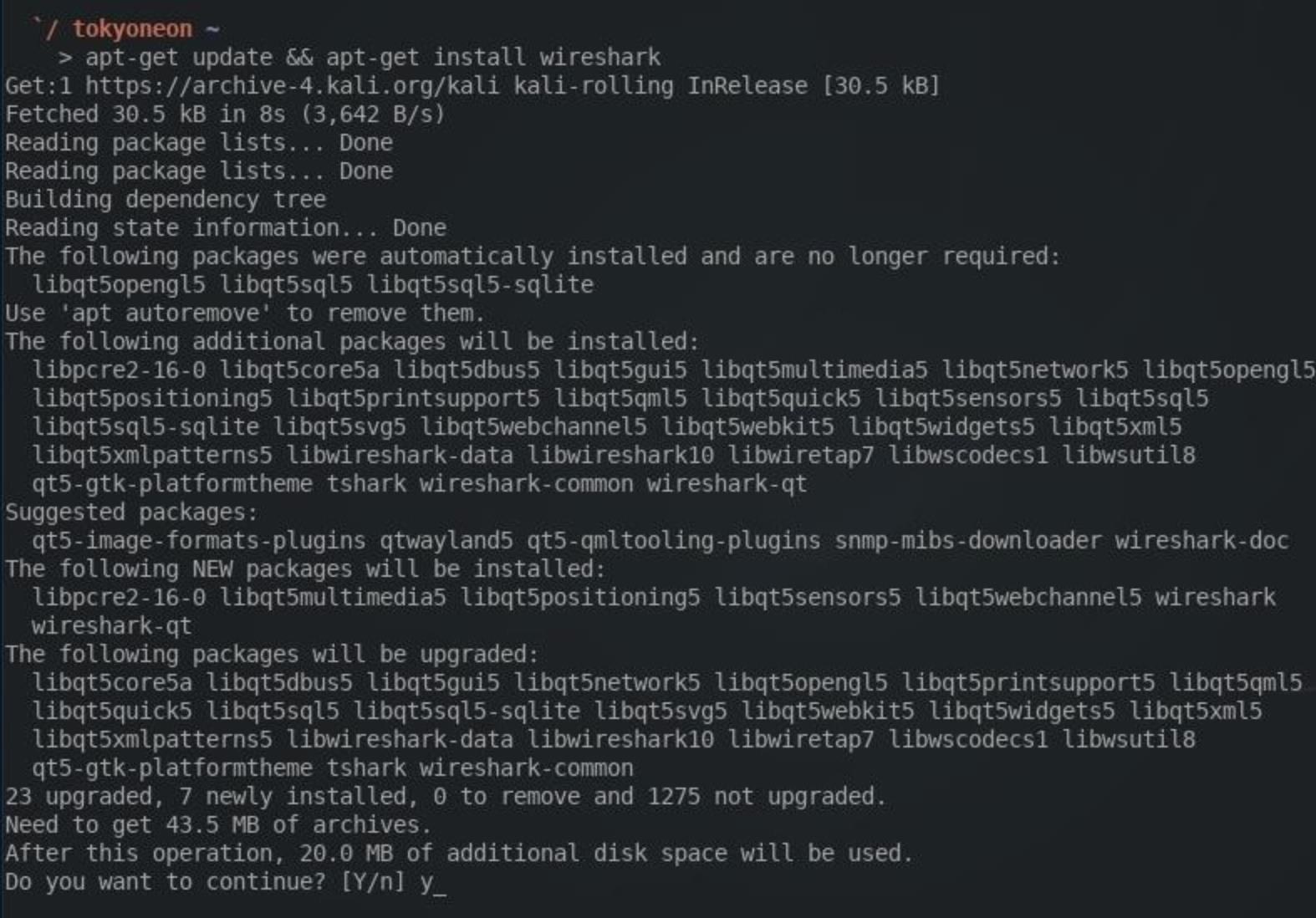

Прежде всего, необходимо запустить из консоли команду обновления «apt-get», чтобы получить доступ к загрузке последней, протестированной и поддерживаемой (разработчиками Kali Linux) версии Wireshark. Для этого откройте терминал и введите следующую команду:

«sudo apt-get update»

Затем используйте следующую команду для установки Wireshark:

«sudo apt-get install wireshark»

К слову, вы можете использовать символ двойного амперсанда «&&» между двумя этими командами. Это даст указание терминалу сначала синхронизировать индекс пакета с его источниками (репозиториями Kali Linux). А затем (и только при условии успешного обновления) будет установлен Wireshark. Скриншот выполнения этих команд представлен на рисунке 5.

Рисунок 5. Установка сниффера Wireshark в Kali Linux.

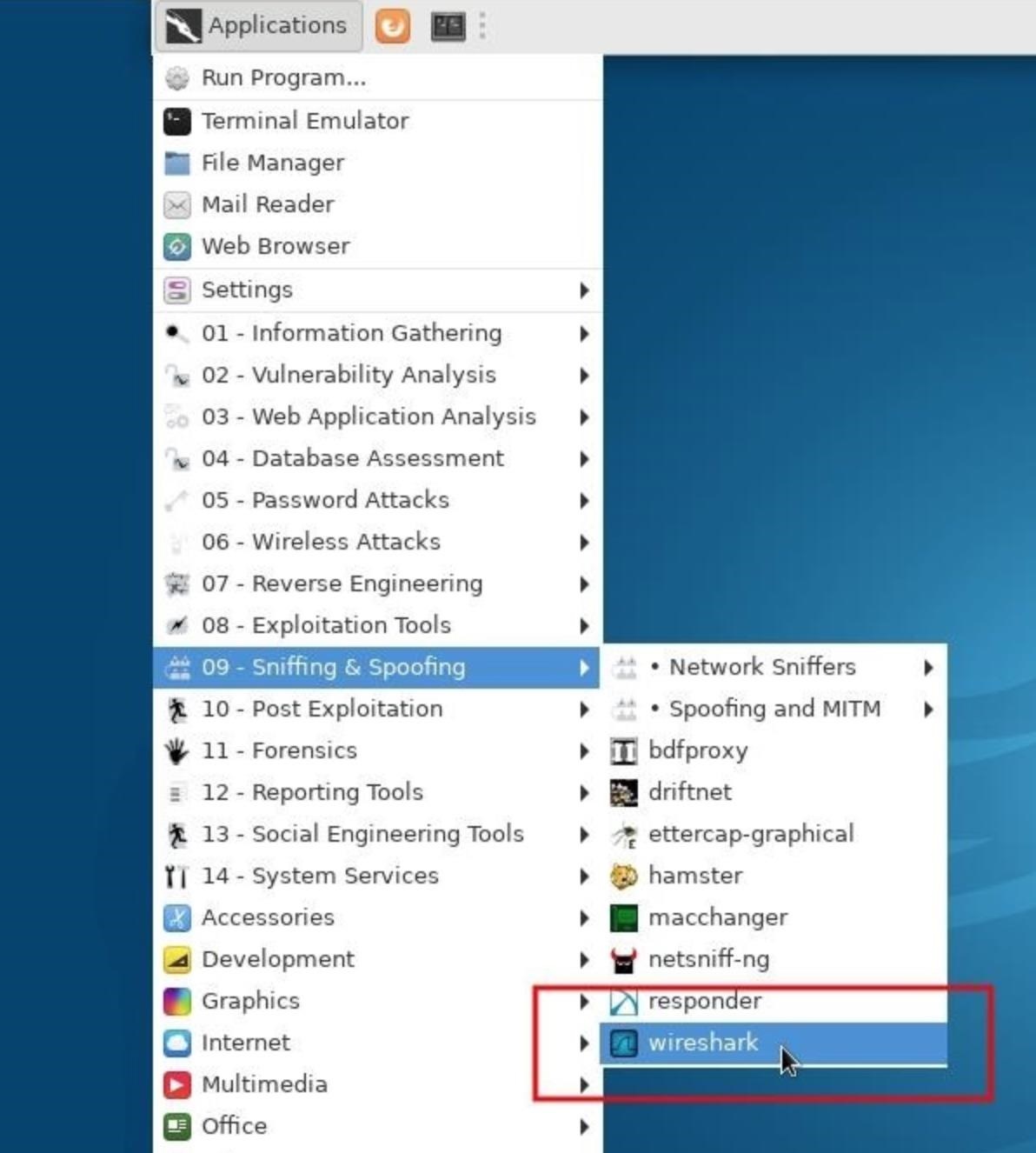

Шаг 4. Запуск инструментария Wireshark

Wireshark, после успешной установки, можно будет найти в категории «Sniffing & Spoofing» в меню «Applications». Чтобы запустить Wireshark, просто кликните на значок (смотрите рисунок 6).

Рисунок 6. Запуск инструментария Wireshark в Kali Linux.

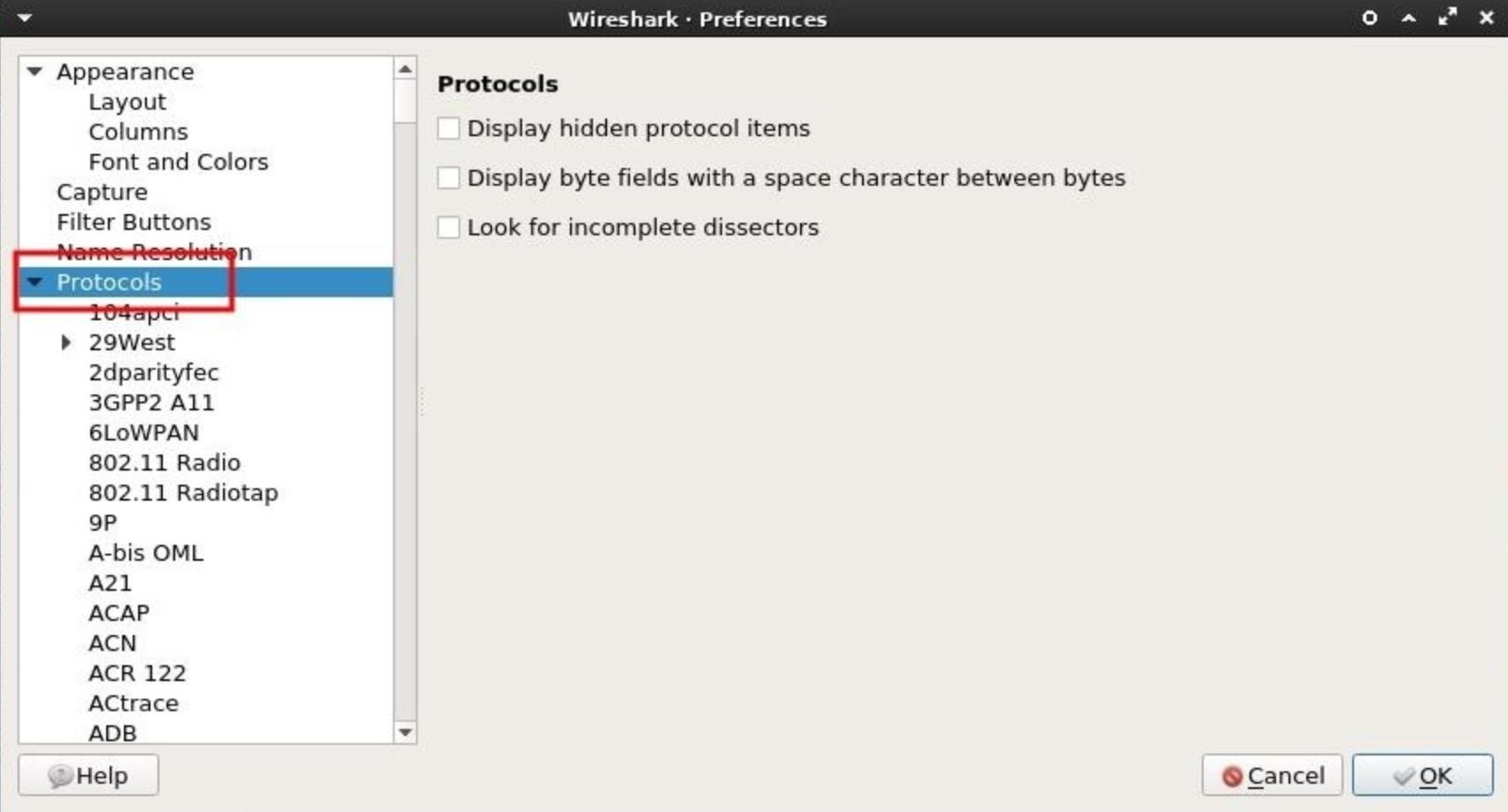

Шаг 5. Настройка Wireshark для дешифровки трафика WiFi

Чтобы использовать Wireshark для дешифрования данных, находящихся в файле с расширением «.cap», нажмите кнопку «Edit» в верхней панели, затем выберите «Preferences», и разверните раскрывающееся меню «Protocols». Визуальный скриншот представлен на рисунке 7.

Рисунок 7. Раскрывающееся меню «Protocols» в разделе «Preferences» в Wireshark.

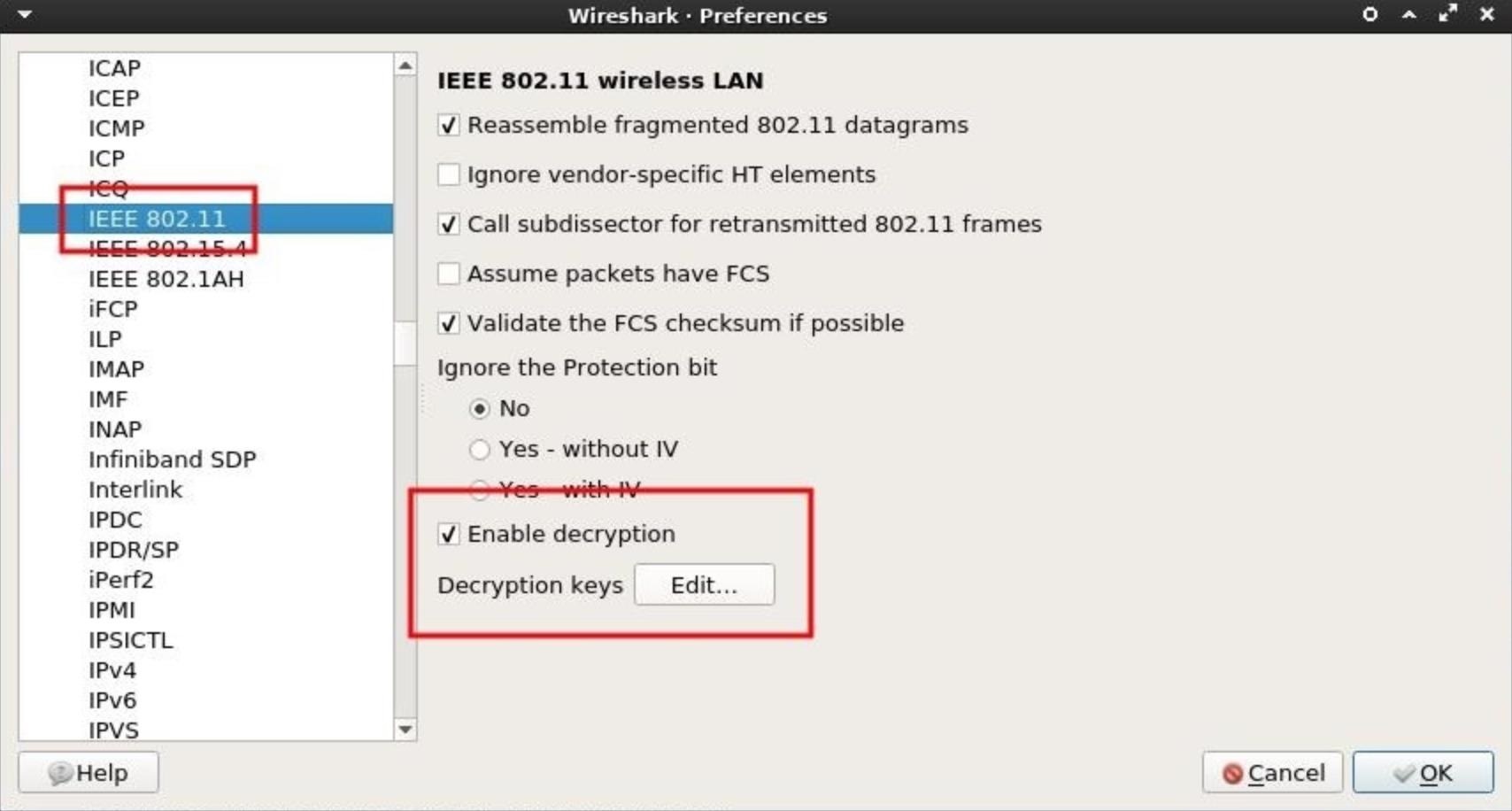

После этого прокрутите вниз и выберите опцию «IEEE 802.11». Поле добавления, расположенное рядом со значением «Enable decryption», должно быть отмечено галочкой. Затем кликните на кнопке «Edit», чтобы добавить ключи дешифрования («Decryption keys») для конкретной сети Wi-Fi. Визуальный скриншот представлен на рисунке 8.

Рисунок 8. Выбор ключей дешифрования для конкретной сети Wi-Fi в Wireshark

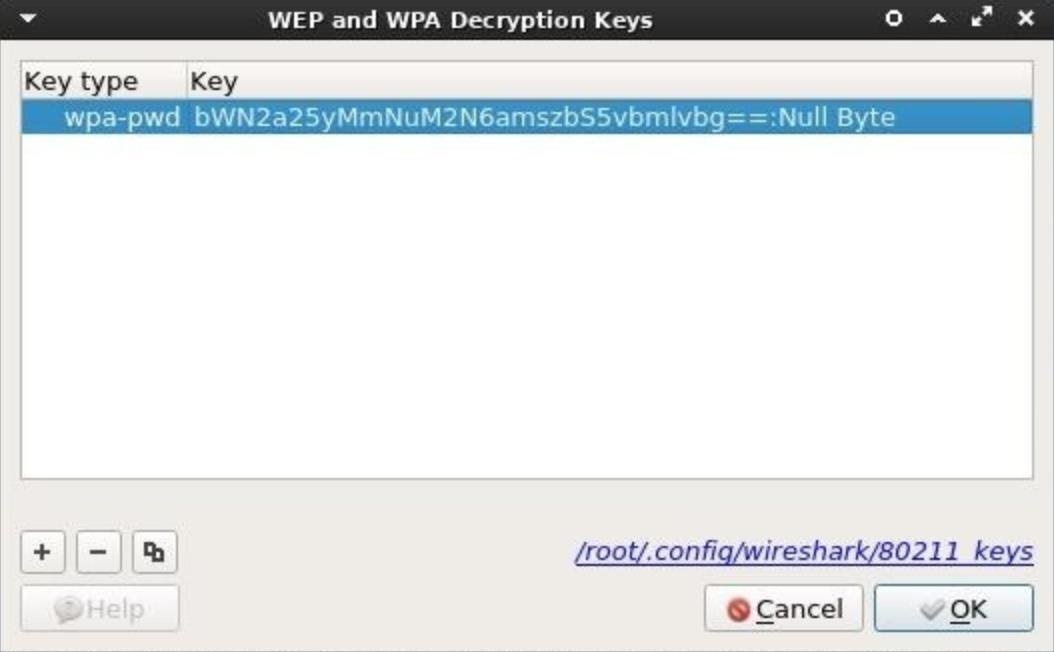

Откроется новое окно, в котором необходимо указать пароль и имя Wi-Fi-роутера. Для этого, прежде всего, выберите для значения «Key type» параметр «wpa-pwd». Этот тип ключа необходим для добавления пароля WPA в виде обычного текста. При вводе учетных данных пароль и имя беспроводного маршрутизатора разделяется двоеточием (например, так — «password:router_name»). В нашем практическом примере для Wi-Fi-сети «Null Byte» был использован сверхнадежный пароль в виде длинной закодированной стоки, поэтому текст для значения «Key» получился следующим: «bWN2a25yMmNuM2N6amszbS5vbmlvbg==:Null Byte» (визуальный скриншот представлен на рисунке 9). Если же у вас, к примеру, пароль «Wonderfulboat555» к Wi-Fi-роутеру «NETGEAR72», то у вас должна получиться следующая строка: «Wonderfulboat555:NETGEAR72».

Рисунок 9. Установленные ключи дешифрования для конкретной сети Wi-Fi в Wireshark

Нажмите «ОК», чтобы сохранить учетные данные. Теперь, после импортирования файла с расширением «.cap», в котором находятся данные перехваченного беспроводного трафика, Wireshark сможет автоматически расшифровывать данные, относящиеся к Wi-Fi-сети «Null Byte».

Шаг 6. Проведение подробного анализа пакетов (Perform Deep Packet Inspection, DPI)

Чтобы импортировать файл с захваченными и сохранными пакетами данных, нажмите на кнопку «File» на верхней панели, а затем выберете «Open». В нашем случае файл с расширением «.cap» был сохранен в каталоге «/tmp»; выбираем его и нажимаем «Open». В зависимости от того, как долго утилита Airodump-ng собирала данные, Wireshark может потребоваться несколько минут для импорта и дешифрования всех данных. Визуальный скриншот этого действия представлен на рисунке 10.

Рисунок 10. Импортирование файла с расширением «.cap» в Wireshark.

После открытия файла с расширением «.cap» в Wireshark вы можете обнаружить тысячи строк необработанного веб-трафика. На первый взгляд это может выглядеть пугающим. К счастью, в Wireshark есть фильтры отображения («Display Filters»), которые можно использовать для сортировки и фильтрации ненужных пакетов. В сети вы можете найти огромное количество фильтров отображения, которые помогают пользователям провести тонкую настройку Wireshark, чтобы точечно идентифицировать актуальную и деликатную информацию. Далее, в рамках данного практического руководства, мы расскажем о нескольких наиболее эффективных фильтрах отображения, которых злоумышленники очень часто используют для проверки активности, происходящей в сети.

1. Поиск данных, содержащих запросы метода POST

Метод запроса POST, который поддерживается протоколом HTTP, часто используется при загрузке файла или отправке имен пользователей и паролей на веб-сайт. Другими словами, когда кто-то, например, входит в Facebook или оставляет комментарий под статьей на Интернет-портале, это скорее всего делается с помощью запроса POST.

Поэтому велика вероятность того, что данные POST в файлах с расширением «.cap» будут содержать персональную и компрометирующую информацию. Так, злоумышленники могут найти имена пользователей, пароли, настоящие имена людей и их домашние адреса, адреса электронной почты, логи чата и многое другое.

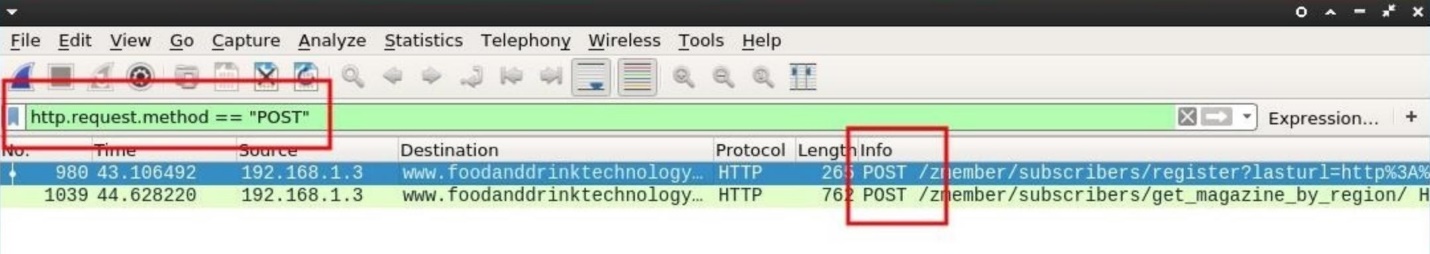

Итак, чтобы использовать фильтр для получения данных, содержащих POST-запросы, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

«http.request.method == «POST»»

Рисунок 11. Фильтр отображения для идентификации данных POST-запросов в Wireshark.

Для нашего практического руководства мы использовали имитацию пользовательской активности в виде подписки на электронную рассылку публикаций технологического сайта («http://www.foodanddrinktechnology.com/zmember/subscribers/register?lasturl=http://www.foodanddrinktechnology.com/»), случайно найденного на просторах Всемирной сети. Ведь запрос на получение уведомлений по электронной почте от своих любимых сайтов — распространенная в наши дни практика.

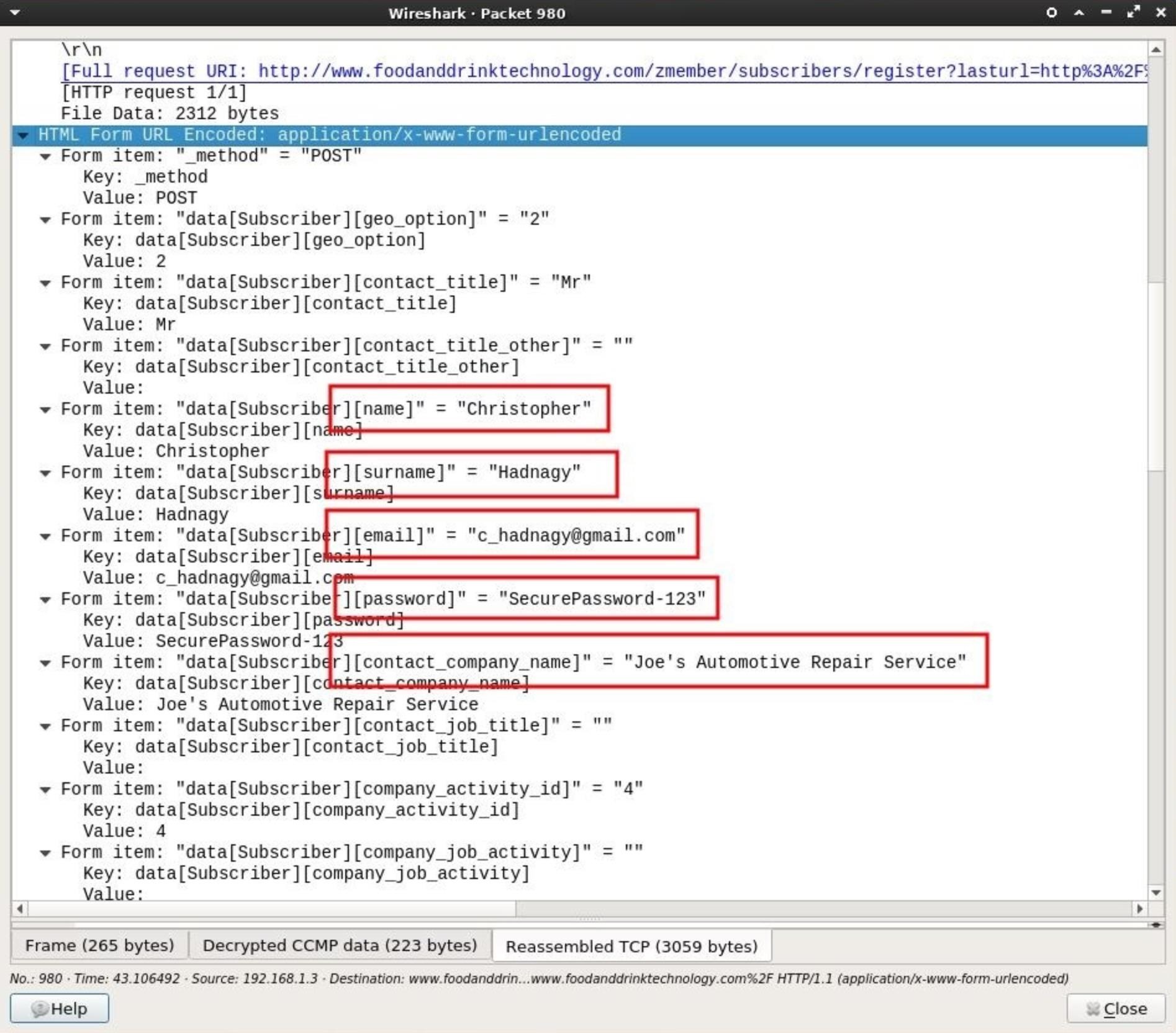

Если в файле с расширением «.cap» Wireshark найдет POST-запросы, то он отобразит их в информационном в столбце «Info» в виде строк, содержащие данные POST. Двойной щелчок по одной из этих строк приведет к появлению нового окна Wireshark, содержащего дополнительную информацию. Прокрутите вниз и разверните раскрывающийся список «HTML Form», чтобы просмотреть данные.

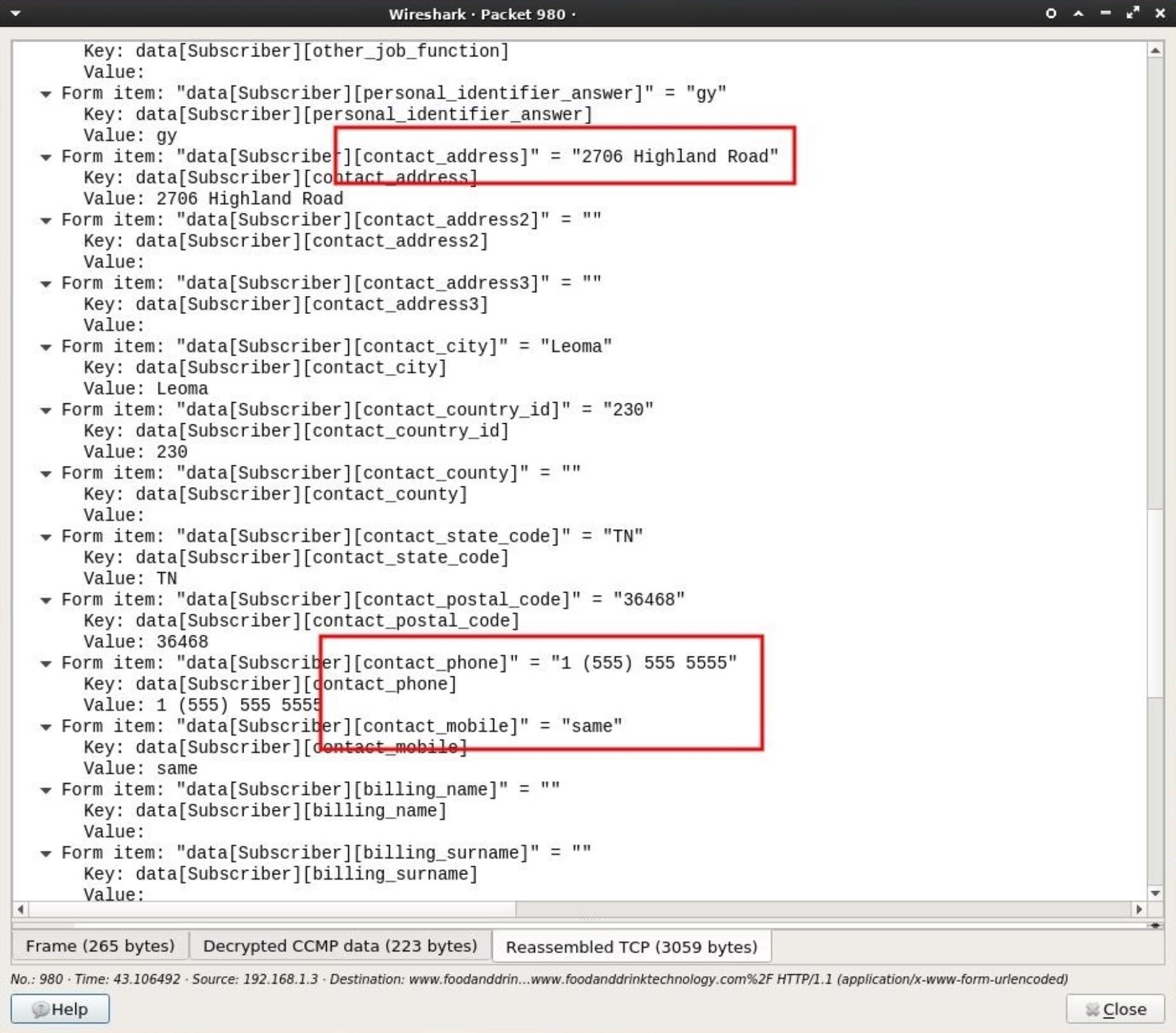

В нашем случае при проверке данных, собранных только из этого единственного запроса POST, было обнаружено много информации, которая в реальных условиях могла бы принадлежать кому-то в сети. Собранные данные включали в себя имя, фамилию, место работы, а также пароль для регистрации на сервисе и адрес электронной почты, которые впоследствии могут быть использованы для фишинга или целевых хакерских атак.

Более детальная информация представлена на рисунке 12.

Рисунок 12. Личная и конфиденциальная информация, найденная сниффером Wireshark при использовании фильтра отображения данных, содержащих POST-запросы

Как вы можете видеть, веб-сайт запросил введение формы пароля, который при обнаружении злоумышленники могут добавить в списки паролей и использовать его при проведении дальнейших атак грубой силы на сеть (с использованием метода перебора). Кроме того, люди часто используют идентичные пароли для нескольких учетных записей. Вполне возможно, что найденный пароль может предоставить злоумышленникам доступ к электронному адресу Gmail, также указанному в данных POST.

Кроме того, в перехваченных данных было обнаружено название компании, где, предположительно, работает Кристофер Хаднаги. Эта информация может быть использована злоумышленником для дальнейшей атаки на этого человека с использованием техник социальной инженерии.

Еще немного пролистав вниз перехваченные и дешифрованные данные POST, можно найти еще больше информации (скриншот представлен на рисунке 13). К примеру, полный домашний адрес, почтовый индекс и номер телефона, которые также были включены в этот же единственный запрос POST. Эта информация сообщит злоумышленнику, где живет пользователь, и он сможет использовать телефонный номер в мошеннических целях, применяя техники социальной инженерии. Например, отправляя поддельные SMS-сообщения или использовать телефонный звонок для получения дополнительной информации о человеке и/или вымогательства.

Рисунок 13. Личная информация, найденная Wireshark при использовании фильтра отображения данных, содержащих POST-запросы.

Поиск данных, содержащих запросы метода GET

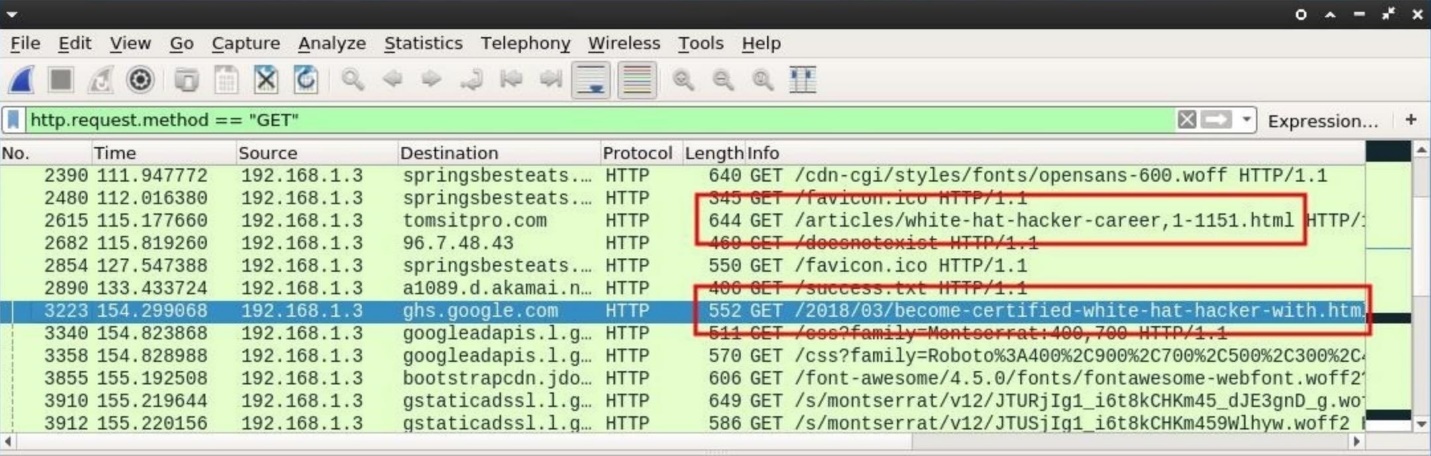

Метод запроса GET, который также поддерживается протоколом HTTP, часто используется для извлечения или загрузки данных с веб-серверов. Например, если кто-то просматривает чью-то учетную запись в Twitter, его браузер будет использовать GET-запрос для извлечения необходимой информации с веб-серверов twitter.com. Пристальная проверка файлов с расширением «.cap» (с перехваченным беспроводным трафиком) для GET-запросов не выявит имен пользователей или адресов электронной почты, но позволит злоумышленникам разработать полный профиль поведения пользователей в Интернете.

Чтобы использовать фильтр для получения данных, содержащих GET-запросы, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

«http.request.method == «GET»»

Рисунок 14. Скриншот примера использования фильтра отображения для идентификации данных GET-запросов в Wireshark

Многие веб-сайты добавляют окончания «.html» или «.php» к концу своих URL-адресов (смотрите рисунок 14). Эта закономерность может быть использована в качестве индикатора веб-сайтов, просматриваемых кем-то в сети Wi-Fi.

Кроме того, для оптимизации поиска будет не лишним отсеять все GET-запросы, связанные с CSS (Cascading Style Sheets, каскадные таблицы стилей), для описания стилей и шрифтов, так как эти виды запросов не задаются пользователями напрямую, а происходят в фоновом режиме, когда кто-то просматривает веб-страницы в Интернете. Чтобы использовать фильтр для получения данных, содержащих GET-запросы и одновременно отфильтровать содержимое CSS, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

«http.request.method == «GET» && !(http.request.line matches «css»)»

Как вы можете видеть, символ двойного амперсанда «&&» здесь буквально означает «и». Символ «!» (восклицательный знак) в данном случае используется как «нет». Таким образом, мы инструктируем Wireshark отображать только запросы GET, игнорируя при этом все строки HTTP-запросов, которые каким-либо образом соответствуют «css». Используя этот фильтр, вы отсеете часть бесполезной для вас информации, связанной со служебной информацией, используемой веб-ресурсами в фоновом режиме.

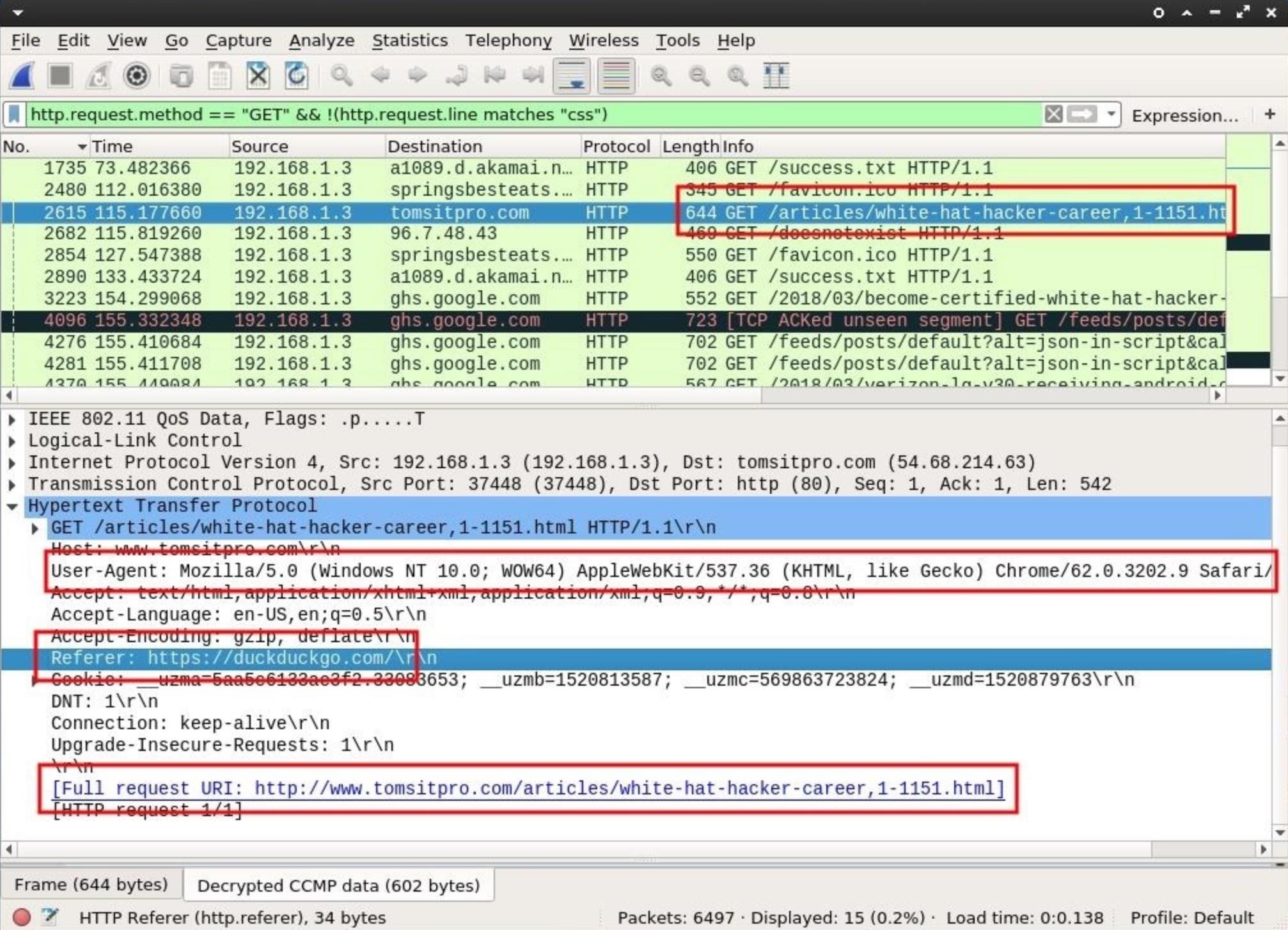

Кликнув на одну из найденных строк, мы сможем развернуть и просмотреть более детальные данные «Hypertext Transfer Protocol» («протокола передачи гипертекста» или просто HTTP) с более подробной информацией об активности пользователя.

Рисунок 15. Отображение в Wireshark подробной информацией об активности пользователя через данные «Hypertext Transfer Protocol»

Из информации, которую пересылает о себе клиентское приложение User-agent, мы можем идентифицировать, что наша жертва использует компьютер под управлением Windows и браузер Chrome. Эта информация очень ценна для злоумышленников, так они теперь смогут более целенаправленно выбирать «полезные нагрузки» (payload) при осуществлении атаки эксплоита для получения доступа к системе этого пользователя, учитывая специфические свойства и уязвимости используемой им версии операционной системы Windows.

Строка «Referer» укажет нам на веб-сайт, который пользователь, поведенческую модель которого мы анализируем в данный момент, просматривал непосредственно перед тем, как перешел по ссылке на статью на веб-сайте «tomsitpro.com». Так как это поисковый веб-сайт «duckduckgo.com», то практически наверняка это означает, что статью о карьере этичного хакера («white hat hacker career») пользователь нашел с помощью некого запроса в этой поисковой системе.

Что эта тривиальная и на первый взгляд «неопасная» информация может сказать злоумышленнику? Много. Прежде всего, использование поисковой системы DuckDuckGo вместо стандартной для большинства Google, может указывать на человека, который заботится о своей конфиденциальности, поскольку Google известен своими агрессивными политиками в области собирания и использования личных данных своих пользователей. А тот, кто заботится о конфиденциальности, может также интересоваться защитным программным обеспечением, таким как антивирусные программы. И это то, что хакеры также будут учитывать при создании «полезной нагрузки» для этого пользователя.

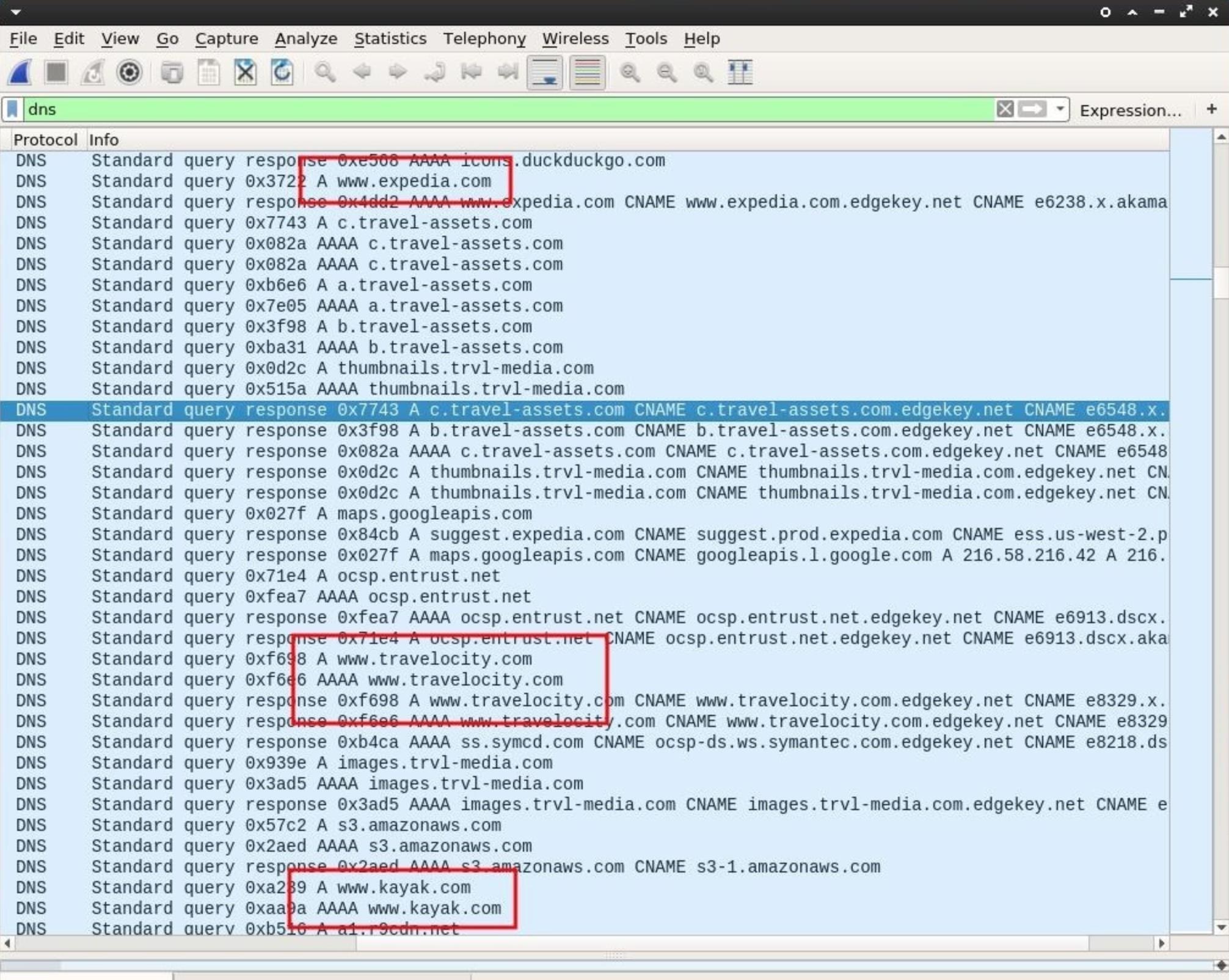

3. Поиск данных DNS-запросов

Для передачи зашифрованного интернет-трафика (HTTPS) по умолчанию используется TCP-порт 443. Поэтому для того, чтобы понять, какие веб-сайты просматривает выбранный пользователь, на первый взгляд было бы логично воспользоваться фильтром отображения «tcp.port == 443». Но это обычно приводит к получению большого списка необработанных IP-адресов (в цифровом виде) в столбце назначения, что не очень удобно для быстрой идентификации доменов. Фактически, более эффективным способом для идентификации веб-сайтов, отправляющих и получающих зашифрованные данные, является фильтрация DNS-запросов.

Система доменных имен (Domain Name System, DNS) используется для преобразования имен веб-сайтов в машиночитаемые IP-адреса, такие как «https://144.76.198.94». Таким образом, когда мы посещаем, к примеру, такой домен, как «https://networkguru.ru», наш компьютер преобразует понятное человеку доменное имя в IP-адрес. Это происходит каждый раз, когда мы используем доменное имя для просмотра веб-сайтов, отправки электронной почты или общения онлайн.

Поиск DNS-запросов в файле с разрешением «.cap» (с перехваченным беспроводным трафиком) поможет злоумышленникам понять, какие веб-сайты часто посещают люди, подключенные к целевому маршрутизатору. Злоумышленники также смогут увидеть доменные имена, принадлежащие веб-сайтам, которые получают и отправляют зашифрованные данные на такие веб-сайты, как Facebook, Twitter и Google.

Чтобы использовать фильтр для получения данных, содержащих DNS-запросы, введите приведенную ниже строку в поле ввода фильтра отображения Wireshark:

«dns»

Рисунок 16. Скриншот примера использования фильтра отображения для идентификации данных DNS-запросов в Wireshark

Анализ DNS-запросов может дать некоторую интересную информацию. К примеру, если вернуться к нашему практическому примеру, то мы можем увидеть (смотрите рисунок 16), что пользователь целевого маршрутизатора часто просматривает туристические сайты, такие как «expedia.com» и «kayak.com». И с большой долей вероятности это может означать, что пользователь скоро будет отсутствовать дома в течение длительного периода времени.

Сами данные зашифрованы, поэтому таким образом злоумышленники не смогут узнать ни время отъезда, ни место назначения. Но злоумышленники могут использовать информацию, полученную благодаря анализу DNS-запросов, для оттачивания методов социальной инженерии, направленных на этого пользователя, с целью получения от него личной и/или финансовой информации.

Например, если среди DNS-запросов был обнаружен домен веб-сайта одного из банков, то хакеры могли бы попытаться подделать электронное письмо от этого банка, в котором бы сообщалось, что только что произошла крупная транзакция по кредитной карте Expedia. Это поддельное письмо также могло бы содержать некую дополнительную информацию, собранную в ходе анализа беспроводного трафика и нацеленную непосредственно на жертву, чтобы заставить его или ее зайти по ссылке на поддельный веб-сайт банка (который на самом деле контролируется злоумышленником и предназначен для сбора банковских учетных данных).

Как защититься от взлома WiFi сети и перехвата трафика?

На первый взгляд, все личные данные, обнаруженные нами в ходе анализа файла «.cap» с перехваченным трафиком беспроводной сети, кажутся обыденными и безвредными. Однако, проанализировав всего несколько пакетов, мы смогли узнать, как имя учетной записи пользователя, так и настоящее имя этого человека, место его работы, один из используемых им паролей, адрес электронной почты, домашний адрес, номер телефона, производителя оборудования, операционную систему, веб-браузер, а также поведенческие привычки пользователя по серфингу в Интернете и многое другое.

И все эти данные можно собрать без подключения к беспроводному маршрутизатору. Конечно, для этого сразу надо было узнать или подобрать пароль от беспроводной сети. Но вряд ли стоит доверять свою безопасность всецело только паролю от беспроводной сети. У жертв просто не будет ни единой возможности узнать, что с ними что-то происходит. Впоследствии эта информация может быть использована злоумышленниками для запуска продуманного и целенаправленного взлома компаний и частных лиц.

Также не следует забывать, что вся личная информация, обнаруженная в этой статье, доступна вашим Интернет-провайдерам и провайдерам мобильной связи. А эти компании, особенно крупные игроки, каждый день используют анализ DPI (Deep Packet Inspection, глубокая проверка пакетов), то есть проводят глубокий анализ полного содержимого вашего трафика и накапливают статистические данные о вас.

Чтобы защитить себя от такого пристального внимания посторонних к вашим личным данным, мы можем:

- Использовать надежные пароли для защиты беспроводных сетей. Слабые пароли, уязвимые к атаке грубой силы, — основной способ у злоумышленников для получения доступа к чужим Wi-Fi-роутерам.

- Использовать виртуальную частную сеть (Virtual Private Network, VPN). При установлении безопасного соединения между вами и провайдером VPN все личные данные, обнаруженные в этой статье, не были бы доступны злоумышленнику. Но в этом случае все ваши личные данные доступны вашему провайдеру VPN, в том числе для проведения им анализа глубокой проверки пакетов. Вы также не застрахованы от того, что ваши данные не будут переданы вашим провайдером VPN третьим лицам.

- Использовать Tor. В отличие от сетей VPN, сеть Tor построена на совершенно другой модели безопасности, которая не использует для передачи всех ваших данных единую сеть или единого сервис-провайдера.

- Использовать криптографические протоколы SSL/TLS для защищенной передачи данных в сети Интернет, чтобы обезопасить себя от прослушивания пакетов и осуществления несанкционированного доступа к вашим личным данным. К примеру, данные в протоколе HTTPS передаются поверх криптографических протоколов SSL или TLS, что зашифрует веб-трафик между вашим браузером и веб-сайтом. А такие инструменты, как HTTPS Everywhere («https://www.eff.org/https-everywhere»), могут помочь вам осуществлять шифрование данных вашего веб-трафика.

Появились вопросы или нужна консультация? Обращайтесь!

Вечный параноик, Антон Кочуков.

См. также:

Маршрутизатор – это магистраль вашей сети. Устройства в вашей сети постоянно отправляют трафик туда и обратно для соединения с другими устройствами и доступа к онлайн-сервисам. Трафик, которым обмениваются устройства, многое говорит вам о вашей сети. Отслеживая сетевой трафик, вы можете идентифицировать кибератаки и сетевые события, которые повлияют на стабильность вашего соединения. В этой статье мы рассмотрим, как отслеживать трафик маршрутизатора..

Если вы сделали это здесь в поисках лучших инструментов для работы, вот три лучших инструмента для мониторинга трафика маршрутизатора:

- Анализатор трафика SolarWinds NetFlow (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ) Выполните мониторинг и анализ трафика и полосы пропускания в реальном времени, используя данные о потоках, встроенные в большинство маршрутизаторов..

- Сетевой монитор Paessler PRTG (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ) Автоматически обнаруживает и запускает мониторинг всех подключенных сетевых маршрутизаторов и предлагает хорошие данные о производительности для выявления сбоев и узких мест трафика.

- ManageEngine NetFlow Analyzer Мониторинг сети в режиме реального времени, который использует данные потока. Способен обнаруживать изменения в окружающей среде и устанавливать оповещения.

Contents

- 1 Зачем мне нужно отслеживать трафик маршрутизатора?

- 2 Использование вашего роутера для мониторинга трафика

- 3 Как контролировать сетевой трафик с помощью анализатора пакетов (Wireshark)

- 4 Три лучших инструмента и ПО для мониторинга трафика маршрутизатора

- 4.1 1. Анализатор трафика SolarWinds NetFlow (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

- 4.2 2. Сетевой монитор Paessler PRTG (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

- 4.3 3. ManageEngine NetFlow Analyzer

- 5 Мониторинг трафика маршрутизатора с помощью сетевого монитора

Зачем мне нужно отслеживать трафик маршрутизатора?

Мониторинг сетевого трафика важен для мониторинга производительности вашей сети и подключенных устройств. Ежедневные устройства и приложения используют сетевой трафик для работы, и важно обеспечить равномерное распределение сетевых ресурсов для поддержки всех этих услуг..

Например, если у вас есть приложение, которое потребляет непропорционально большую пропускную способность, другие службы будут страдать от задержек и перебоев. Отслеживая трафик маршрутизатора, вы можете определить, какое приложение вызывает проблему, и предпринять шаги, чтобы вернуть соединение в нормальное состояние..

Если разрешено оставлять без контроля, то пропускная способность может отнять сетевые ресурсы у других устройств. Другими словами, регулярный мониторинг трафика крайне важен для обеспечения того, чтобы производительность сети оставалась на высоком уровне..

Использование вашего роутера для мониторинга трафика

При мониторинге сетевого трафика вы можете выбрать мониторинг напрямую через маршрутизатор или с помощью стороннего инструмента мониторинга сети. В этом разделе мы рассмотрим, как вы можете использовать маршрутизатор для мониторинга сетевого трафика. Прежде чем мы начнем, важно отметить, что процесс будет зависеть от марки и модели вашего маршрутизатора. При этом существует множество сходств между поставщиками:

- Если вы хотите использовать свой маршрутизатор для мониторинга сетевого трафика, сначала вам нужно найти локальный IP-адрес вашего маршрутизатора. Если вы не меняли IP-адрес, вероятно, 192.168.1.1.

- В Windows, если вы не знаете IP-адрес, откройте командная строка и введите следующую команду:

C: \ Users \ Comparitech>ip config

Вы найдете свой IP-адрес в списке рядом с Шлюз по умолчанию, который будет выглядеть примерно так:

Шлюз по умолчанию . , , , , , , , , , , , , , , , : 192.168.1.6

- Теперь, когда у вас есть IP-адрес, откройте веб-браузер и введите IP-адрес в строку поиска. Теперь нажмите Войти.

- Появится страница с просьбой ввести администратора вашего маршрутизатора. имя пользователя и пароль. Если вы не настроили уникальное имя пользователя и пароль, вам следует проверить документацию маршрутизатора, чтобы найти учетные данные по умолчанию. (Вы также можете искать в Интернете информацию о заводских настройках поставщика).

- После входа в систему вы сможете взаимодействовать с интерфейсом маршрутизатора. Какие данные о производительности вы можете просмотреть на этом этапе, зависит от поставщика, который их создал. Попробуйте поискать список устройств или раздел статуса (некоторые современные маршрутизаторы имеют разделы мониторинга пропускной способности).

- Как только вы найдете раздел, который отображает сетевой трафик, вы можете начать поиск устройств, которые используют наибольшую пропускную способность. Если вы не можете найти эту информацию или недостаточно подробностей, вам нужно будет использовать инструмент мониторинга сети..

Как контролировать сетевой трафик с помощью анализатора пакетов (Wireshark)

Мониторинг трафика маршрутизатора с помощью инструмента сетевого мониторинга – это лучший способ, поскольку у вас есть все возможности для мониторинга. Wireshark является одним из самых популярных анализаторов Wi-Fi или анализаторов пакетов в мире. Многие предприятия используют этот инструмент для мониторинга своего сетевого трафика.

Wireshark широко используется, потому что он бесплатный и может надежно контролировать производительность сети. В этом разделе мы рассмотрим, как вы можете использовать Wireshark для мониторинга вашей сети..

Прежде чем мы начнем, вам необходимо скачать и установить программу по этой ссылке здесь. В процессе установки убедитесь, что вы установить WinPcap при запросе, чтобы вы могли захватить живой сетевой трафик.

Теперь, когда программа установлена, пришло время начать настройку параметров мониторинга..

После запуска Wireshark, под Захватить Вам будут показаны различные типы соединений: сетевое соединение Bluetooth, Ethernet, хост-сеть VirtualBox и Wi-Fi..

- Во-первых вы нужно выбрать, какой тип сети вы хотите контролировать – Wi-Fi используется в этом примере (используйте сдвиг или Ctrl клавиши для выбора нескольких сетей).

- Нажмите на Захватить кнопка в верхней части экрана.

- Когда появится раскрывающееся меню, нажмите Начало начать захват пакета (или Двойной клик в сети, из которой вы хотите получать данные).

- Чтобы остановить захват, нажмите на красный Стоп Кнопка рядом с плавником акулы на панели инструментов.

Чтение пакетных данных в Wireshark

Теперь, когда вы собрали пакеты в Wireshark, пришло время проверить их. В Wireshark данные из захваченных пакетов разбиты на три различных раздела. Каждый из этих разделов предоставляет вам различную информацию. Эти разделы:

- Список пакетов – Расположен под строкой поиска. Показывает число, время, место назначения источника, протокол и информацию о захваченных протоколах. Раздел списка пакетов предоставит вам основные детали, необходимые во время мониторинга.

- Детали пакета – Расположен под Пакет панель списка. Показывает протоколы в выбранном пакете. Вы можете нажать на стрелку рядом с данными пакета для просмотра дополнительной информации.

- Пакетные байты – Расположен внизу экрана под Детали пакета панель. Показывает внутренние данные пакета в шестнадцатеричном формате.

Это три области, куда вам нужно обратить внимание при мониторинге захвата пакетов. Важно отметить, что Wireshark использует цветовое кодирование, чтобы помочь пользователю различать захваченные типы пакетов. Чтобы узнать, какой цвет обозначает какой пакет, нажмите Посмотреть > Правила раскраски. Вы можете создать новые правила, нажав + кнопку или удалить правила с помощью – кнопка.

Использование фильтров в Wireshark

При захвате данных в Wireshark вам необходимо настроить фильтр захвата, чтобы ограничить информацию, которую вы собираете. Чтобы отфильтровать пакеты на Wireshark, нажмите Фильтр поле под панелью инструментов и введите TCP (или другой протокол, который вы хотите отфильтровать). Критерии поиска TCP обеспечат захват только пакетов, использующих протокол TCP. Вы также можете использовать закладка значок слева от поля ввода, чтобы активировать другие популярные фильтры.

Кроме того, вы можете применять фильтры для фильтрации данных, которые уже были записаны. Они называются Фильтры отображения.

Три лучших инструмента и ПО для мониторинга трафика маршрутизатора

Несмотря на то, что Wireshark – хороший инструмент, он не предлагает разнообразных функций или улучшенного пользовательского интерфейса, как многие другие проприетарные инструменты. В этом разделе мы рассмотрим три лучших альтернативных инструмента для мониторинга сетевого трафика:

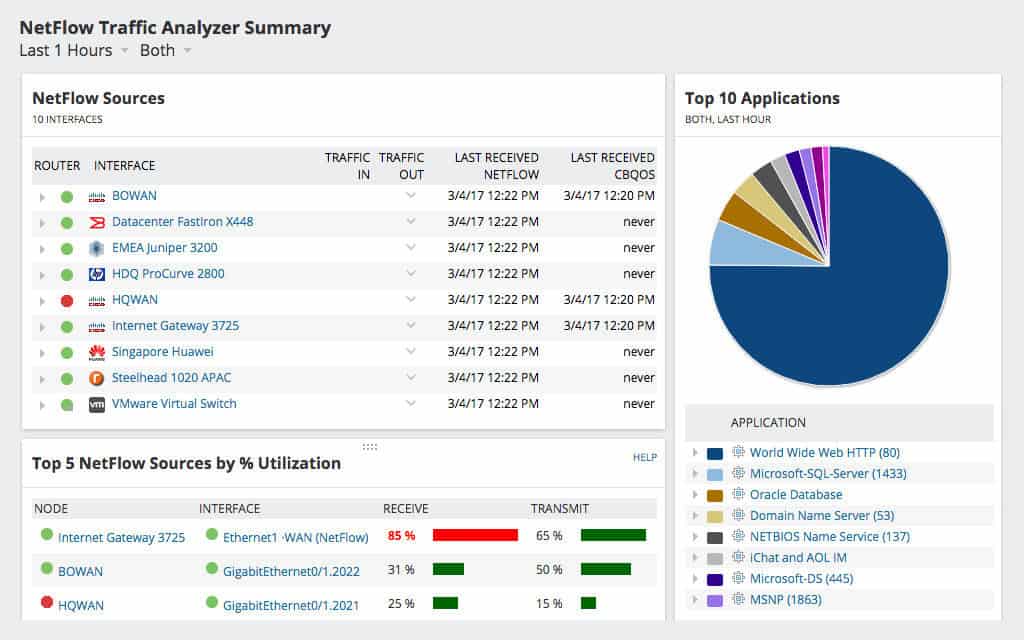

1. Анализатор трафика SolarWinds NetFlow (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

Анализатор трафика SolarWinds NetFlow является инструментом мониторинга инфраструктуры, который отслеживает трафик маршрутизатора для различных поставщиков программного обеспечения. Программа предлагает мониторинг пропускной способности и производительности которым можно управлять через панель анализа производительности. Панель анализа производительности позволяет пользователю перетаскивать метрики производительности на временную шкалу, которая показывает общие тенденции сетевых данных в сети..

Анализатор трафика SolarWinds NetFlow использования Поток данных, передающихся по сети, J-Flow, Sflow, NetStream, IPFIX, и SNMP контролировать вашу сеть. Для мониторинга пропускной способности платформа может идентифицировать приложения или устройства, контролирующие пропускную способность. Всю эту информацию можно просмотреть через панель инструментов. Вы можете просматривать круговые диаграммы Топ 10 приложений и NetFlow Sources.

Если вы ищете подробный, но доступный опыт мониторинга пропускной способности, Анализатор трафика SolarWinds NetFlow отличная альтернатива Wireshark. Программное обеспечение начинается по цене 1 945 долларов (1560 фунтов стерлингов). Также есть 30-дневная бесплатная пробная версия версию вы можете скачать.

Анализатор трафика SolarWinds NetFlowСкачать 30-дневная БЕСПЛАТНАЯ пробная версия

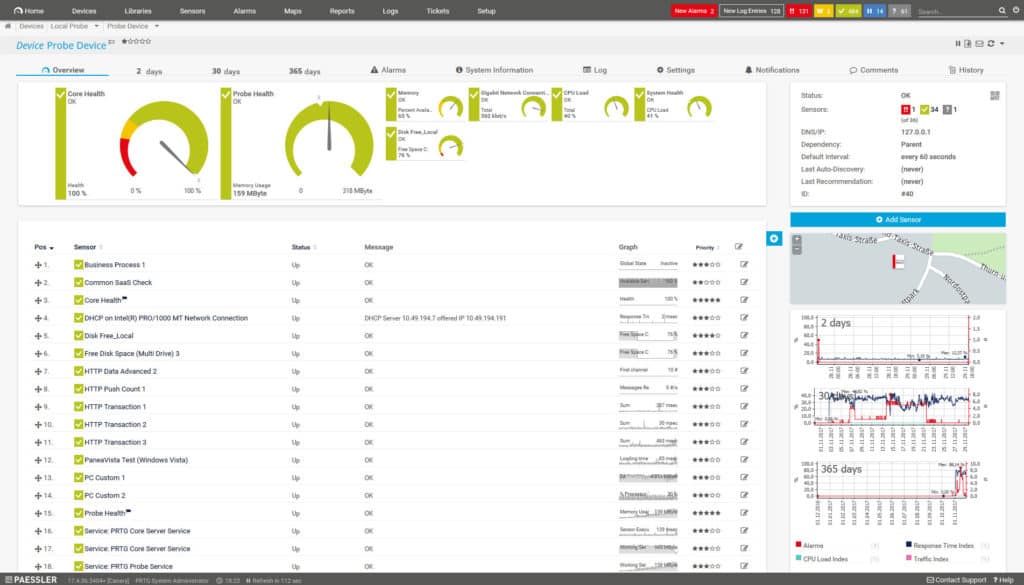

2. Сетевой монитор Paessler PRTG (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

Paessler PRTG Сетевой монитор это еще один инструмент мониторинга сети, который можно использовать для мониторинга трафика. PRTG Сетевой монитор использования SNMP, Поток данных, передающихся по сети, Sflow, и JFlow контролировать производительность сети. Этот инструмент позволяет пользователю измерить потребление пропускной способности устройств в сети, чтобы убедиться, что ни одно устройство не использует слишком много ресурсов..

Датчик трафика SNMP поставляется предварительно настроенным для отображения данных о трафике на Трафик в, Движение вне, и Всего трафика. Они могут быть расширены, чтобы включить Ошибки внутри и снаружи, Сбрасывает в и из, Одноадресные пакеты в и из, Не одноадресные пакеты в и из, Многоадресные пакеты в и из, Широковещательные пакеты в и из, и Неизвестные протоколы. Вы можете выбрать между живыми данными или историческими данными за выбранный вами период времени.

PRTG Сетевой монитор бесплатно для менее чем 100 датчиков. Если вы хотите больше, вам нужно приобрести обновление. Платные версии PRTG Сетевой монитор Начальная цена – 1600 долларов США (1 283 фунтов стерлингов) для 500 датчиков и установка одного сервера до 60 000 долларов США (48 626 фунтов стерлингов) для неограниченного количества датчиков и пяти установок серверов. Существует 30-дневная бесплатная пробная версия.

Paessler PRRG Network MonitorСкачать 30-дневная БЕСПЛАТНАЯ пробная версия

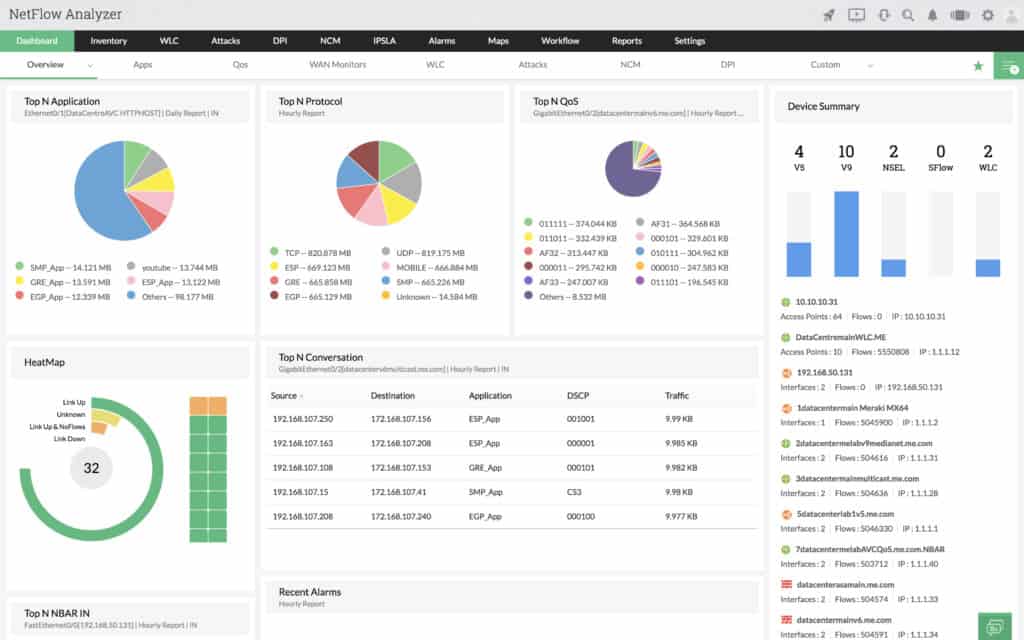

3. ManageEngine NetFlow Analyzer

ManageEngine NetFlow Analyzer это монитор пропускной способности, который анализирует сетевой трафик в режиме реального времени. Программное обеспечение поддерживает поток данных в виде Поток данных, передающихся по сети, Sflow, IPFIX, Netstream, JFlow, и AppFlow. Всю эту информацию можно просмотреть на информационной панели, которая дает вам полное представление о производительности сети. Например, вы можете просматривать круговые диаграммы по основным приложениям и лучшим протоколам в сети.

Для мониторинга изменений в вашей среде, ManageEngine NetFlow Analyzer имеет оповещение на основе порогов. Вы можете настроить свои собственные пороговые значения, чтобы решить, какое действие вызовет предупреждение. Например, вы можете установить порог использования полосы пропускания и указать количество раз, которое использование может быть превышено до отправки предупреждения.

ManageEngine NetFlow Analyzer доступно для Windows и Linux и доступен в версии Essential или Enterprise. Версия Essential стоит 595 долларов (477 фунтов) с 10 лицензиями на интерфейсы и поддержкой до 50 тыс. Потоков..

Корпоративная версия стоит $ 1295 (£ 1039) с лицензиями на 10 интерфейсов и поддержкой до 80 тыс. Потоков на коллектор. Существует также 30-дневная бесплатная пробная версия, которую вы можете скачать по этой ссылке здесь.

Мониторинг трафика маршрутизатора с помощью сетевого монитора

Хотя существует бесчисленное множество способов мониторинга трафика маршрутизатора, мы рекомендуем вам загрузить инструмент мониторинга сети для достижения наилучших результатов. Даже лучшие маршрутизаторы могут показать вам только такую информацию. Использование специализированного решения для мониторинга сети обеспечит вам лучшую видимость.

Инструменты как Wireshark, Анализатор трафика SolarWinds NetFlow, PRTG Сетевой монитор, и ManageEngine NetFlow Analyzer все идеально подходят для мониторинга сетевого трафика на современных предприятиях.