Доступ в удаленные сети через роутер в локальной сети

Избавление от непосредственной маршрутизации между роутером и хостами локальной сети.

Избавление от непосредственной маршрутизации между роутером и хостами локальной сети.

Допустим, в локальной сети UTM есть роутер, устанавливающий связь с другими сетями (часто с помощью туннеля). UTM является шлюзом по умолчанию для клиентов сети. Вы хотите настроить маршрутизацию на UTM так, чтобы клиенты получали доступ в удаленную сеть через роутер. Для этого роутер и клиенты локальной сети UTM должны находиться в разных подсетях. Иначе возникнет эффект асимметричной маршрутизации, при которой часть трафика от клиентов до роутера пойдет через шлюз, а часть будет идти непосредственно от роутера абонентам сети. Разная маршрутизация на разных участках прохождения трафика сделает прохождение пакетов между двумя локальными сетями невозможной.

Вариант неправильной топологии подобной сети, при которой возникает непосредственная или асимметричная маршрутизация между роутером и клиентами локальной сети:

Ideco UTM является шлюзом для локальной сети 10.80.1.0/24. В этой сети имеется роутер с IP-адресом 10.80.1.2, который имеет доступ в удаленную сеть 192.168.10.0/24. Требуется обеспечить доступ хостов сети 10.80.1.0/24 в сеть 192.168.10.0/24 и обратно.

Красной стрелкой обозначена двусторонняя связь роутера с удаленным шлюзом (или тоже роутером), посредством которой обеспечивается доступ к удаленной сети 192.168.10.0/24. Это может быть туннель к шлюзу, расположенному в сети Интернет или маршрут до роутера в соседнюю сеть предприятия.

Синими стрелками обозначены участки прохождения трафика от хостов локальной сети UTM 10.80.1.0/24 до удаленной сети 192.168.10.0/24 через шлюз UTM c IP-адресом 10.80.1.1. Затем через роутер с IP-адресом 10.80.1.2, и участок возвращаемого хостам локальной сети трафика от роутера, минуя UTM, что приводит к непринятию такого трафика хостами локальной сети.

Для того чтобы схема работала правильно необходимо: 1. Вынести роутер в отдельную локальную сеть (DMZ) (например, 10.90.1.0/24), чтобы избежать непосредственной маршрутизации между роутером и клиентами локальной сети. 2. Настроить DMZ на UTM, добавив еще один IP-адрес на локальный интерфейс UTM 10.90.1.1/24, к локальной сети которого подключен роутер. 3. На роутере настроить IP-адрес из адресного пространства новой сети 10.90.1.2. Шлюзом указать дополнительный IP-адрес, настроенный на локальном интерфейсе UTM из этой сети 10.90.1.1.

Физически роутер и клиенты локальной сети будут находиться в одном сегменте, имея при этом разную IP-адресацию и шлюзы.

Также можно физически изолировать локальную сеть клиентов UTM и роутер, подключив к Ideco UTM дополнительную сетевую карту. Настроить на ней дополнительный локальный интерфейс и отдельную IP-адресацию в этой сети. Шлюзом для роутера будет являться адрес, настроенный на дополнительном локальном интерфейсе.

Физически роутер будет находиться в сегменте дополнительной сетевой карты. Но как правило схемы с виртуальной изоляцией сетей на основе одного физического интерфейса достаточно.

Топология сети после организации DMZ на основе создания дополнительной сети 10.90.1.0/24 на локальном интерфейсе UTM представлена на схеме ниже:

Необходимые настройки на UTM

Необходимые настройки на UTM

Несколько виртуальных локальных сетей на одном физическом локальном интерфейсе UTM выглядят как показано ниже.

Изолировав роутер в DMZ все готово для указания маршрута на UTM до удаленной сети за роутером.

Локальная сеть клиентов имеет адресацию 10.80.1.0/16, адрес роутера в DMZ — 10.90.1.2, а удаленная сеть, к которой у роутера есть доступ, имеет адресацию 192.168.10.0/24. В таком случае маршрут на UTM будет следующим:

-

DST сеть (назначение) : 192.168.10.0/24

Или в виде однострочной записи для локального меню UTM: 192.168.10.0/24 10.90.1.2

При желании можно добавить SRC сеть (источник), в нашем случае «10.80.1.0/16», но не обязательно. Теперь трафик между сетями UTM (10.80.1.0/16) и 192.168.10.0/24 во всех направлениях будет идти через UTM и роутер. Непосредственной маршрутизации ни на одном участке прохождения пакетов по маршруту не случится.

Всегда избегайте указания сети 0.0.0.0/0 в маршрутах.

Настройки на клиентских машинах

Настройки на клиентских машинах

Хосты сетей которые теперь обслуживает UTM (10.80.1.0/16 и 10.90.1.0/16) физически включены в один ethernet-сегмент обслуживаемый этим локальным интерфейсом. Шлюзом и DNS-сервером для хостов этих сетей является соответствующий своей сети адрес на локальном интерфейсе UTM. Например, для хоста с адресом 10.80.1.10 шлюзом и DNS будет являться 10.80.1.1, а для хоста с адресом 10.90.1.15 шлюзом и DNS будет являться 10.90.1.1.

При добавлении новых локальных сетей (например, 192.168.0.0/24), на Ideco необходимо добавлять адрес этой сети на существующий или новый локальный интерфейс (например, 192.168.1.1). Этот адрес будет являться шлюзом и DNS-сервером для сетевых устройств из этого адресного пространства (например, для хоста с адресом 192.168.1.10).

В современном мире удаленная работа и обмен данными становятся все более популярными. Однако, для доступа к локальной сети извне необходимы специальные инструменты. Решением данной проблемы является использование функции удаленного доступа через роутер, которая позволяет подключаться к устройствам в локальной сети из интернета.

Для создания удаленного доступа необходимо настроить роутер и используемые устройства. Существует несколько методов реализации данной функции, однако, особенно важно обеспечить безопасность удаленного доступа. В статье мы рассмотрим простое и безопасное решение, которое позволяет получить удаленный доступ к локальной сети через роутер с минимальными затратами и без лишней головной боли.

Важно отметить, что при настройке удаленного доступа необходимо использовать сильные пароли и защитить доступ к роутеру от несанкционированного использования. При неправильной настройке или небрежном отношении к безопасности, удаленный доступ может стать источником угрозы и потенциальным проникновением в вашу локальную сеть.

Все больше людей начинают работать из дома и требуют удаленного доступа к своим домашним компьютерам и сетевым устройствам. Данная возможность позволяет удобно управлять домашней сетью и получать доступ к файлам и ресурсам из любой точки мира. Однако, перед настройкой удаленного доступа, необходимо хорошо понимать основные принципы безопасности и следовать рекомендациям по защите вашей локальной сети.

Содержание

- Удаленный доступ к локальной сети

- Что такое удаленный доступ?

- Как настроить удаленный доступ через роутер?

- Простое решение для удаленного доступа

- Безопасность удаленного доступа через роутер

Удаленный доступ к локальной сети

Удаленный доступ к локальной сети представляет собой возможность получить доступ к устройствам и ресурсам, находящимся в локальной сети, из любой части мира. Это очень удобно, так как позволяет работать с данными и управлять устройствами на удаленном компьютере, не находясь физически рядом с ними.

Однако проблема удаленного доступа заключается в том, что это может представлять угрозу для безопасности. Если устройство или ресурс в сети недостаточно защищены, злоумышленник может получить доступ к ним и нанести вред.

Для реализации удаленного доступа к локальной сети через роутер существует простое и безопасное решение. Одним из популярных способов является настройка виртуальной частной сети (VPN).

VPN — это технология, которая позволяет создать защищенный туннель для передачи данных через незащищенную сеть, такую как Интернет. При использовании VPN все коммуникации между устройствами происходят в зашифрованном виде, что обеспечивает конфиденциальность и безопасность передаваемых данных.

Для настройки VPN требуется роутер, поддерживающий эту функциональность. Роутер должен быть подключен к Интернету и сконфигурирован согласно инструкции производителя. После этого необходимо настроить VPN-сервер на роутере и установить соответствующий клиентского программного обеспечения на удаленном компьютере или устройстве.

Когда удаленный компьютер подключается к VPN-серверу, устанавливается защищенное соединение между ним и роутером, что позволяет получить доступ к устройствам и ресурсам в локальной сети.

Важно отметить, что настройка VPN требует определенных знаний и некоторого времени, но в итоге позволяет обеспечить безопасный и удобный удаленный доступ к локальной сети.

В заключение можно сказать, что удаленный доступ к локальной сети через роутер является простым и безопасным способом для работы с устройствами и ресурсами на удаленном компьютере. Разумная настройка VPN позволяет обеспечить защищенную передачу данных и предотвратить возможные угрозы.

Что такое удаленный доступ?

Удаленный доступ может быть полезен в различных сценариях, включая:

- Удаленная поддержка: ИТ-специалисты могут помогать пользователям, находясь вне офиса или даже в другой стране, решая проблемы компьютеров или программного обеспечения удаленно.

- Работа из дома: Сотрудники могут получать доступ к рабочим ресурсам и выполнять задачи из дома или из другого места. Это особенно актуально в наше время в связи с массовым переходом на удаленную работу.

- Доступ к личным файлам: Пользователи могут получать доступ к своим личным файлам, находясь вдали от своего компьютера, например, через облачное хранилище или удаленный доступ к своему домашнему серверу.

Когда речь идет об удаленном доступе к локальной сети через роутер, обычно используется специальное программное обеспечение или протоколы, такие как VPN (виртуальная частная сеть) или удаленный рабочий стол (Remote Desktop). Эти технологии обеспечивают защищенное соединение между удаленным компьютером и локальной сетью.

Как настроить удаленный доступ через роутер?

Удаленный доступ к локальной сети через роутер может быть очень удобным решением, позволяющим получить доступ к устройствам в сети из любой точки мира. Но для этого необходимо правильно настроить соответствующие параметры роутера.

Ниже представлена пошаговая инструкция по настройке удаленного доступа через роутер:

| Шаг | Действие |

| 1. | Откройте веб-интерфейс роутера, введя его IP-адрес в адресной строке браузера. |

| 2. | Введите свои учетные данные (логин и пароль) для входа в настройки роутера. |

| 3. | Найдите раздел настройки удаленного доступа или далее в меню Advanced или Remote Management. |

| 4. | Активируйте функцию удаленного доступа, поставив галочку напротив соответствующего пункта. |

| 5. | Установите порты для удаленного доступа. Обычно это порт 80 (HTTP), порт 443 (HTTPS) или порт 8080. |

| 6. | Задайте пароль для удаленного доступа, чтобы обеспечить безопасность. |

| 7. | Сохраните изменения и перезагрузите роутер для применения новых настроек. |

После выполнения всех этих шагов вы сможете получить удаленный доступ к устройствам в своей локальной сети через роутер. Обратите внимание, что удаленный доступ может представлять определенные риски для безопасности, поэтому рекомендуется использовать сильные пароли и защищенное подключение (например, VPN).

Простое решение для удаленного доступа

Для того чтобы получить удаленный доступ к локальной сети через роутер, существует простое и эффективное решение. Оно основано на использовании встроенной функции порт-перенаправления в роутере.

Сначала необходимо определить внешний IP-адрес вашего роутера. Чтобы это сделать, вы можете воспользоваться сервисами, предоставляющими информацию об IP-адресе, либо проверить его в настройках самого роутера.

Затем, зайдите в настройки роутера и найдите раздел, отвечающий за порт-перенаправление (порт-форвардинг). Обычно он находится в разделе «Настройки сети» или «Настройки безопасности».

В разделе порт-перенаправления вам необходимо создать новое правило, указав следующие параметры:

- Внешний порт: порт, через который вы будете получать доступ к локальной сети из интернета. Вы можете выбрать любой свободный порт (например, 8080).

- Внутренний IP-адрес: IP-адрес устройства в вашей локальной сети, к которому вы хотите получить доступ. Вы можете узнать его из настроек соответствующего устройства.

- Внутренний порт: порт на устройстве, к которому вы хотите получить доступ. Обычно это порт, который используется для удаленного управления устройством (например, 22 для SSH).

- Тип соединения: выберите тип соединения, который будет использовать ваше устройство для удаленного доступа (например, TCP или UDP).

После сохранения изменений в настройках роутера, вы сможете получить удаленный доступ к вашей локальной сети, используя внешний IP-адрес и порт, указанные в настройках порт-перенаправления.

Не забудьте установить и настроить необходимое программное обеспечение на устройстве, с которого вы хотите получать удаленный доступ (например, программу для удаленного доступа к рабочему столу или SSH-клиент).

Важно помнить о том, что открытие портов в роутере для удаленного доступа может представлять определенные риски безопасности. Поэтому необходимо принять все необходимые меры для защиты вашей локальной сети, включая использование сильных паролей и обновление программного обеспечения.

Безопасность удаленного доступа через роутер

Удаленный доступ к локальной сети через роутер может представлять определенные риски для безопасности. Поэтому очень важно принять меры по защите своей сети от возможных атак и несанкционированного доступа.

Вот несколько основных мер, которые стоит принять для обеспечения безопасности удаленного доступа:

- Обновление ПО роутера: Важно регулярно обновлять прошивку роутера до последней версии, так как это поможет закрыть уязвимости и исправить ошибки в безопасности.

- Сложный пароль: Установите надежный пароль для доступа к административной панели роутера. Используйте строчные и прописные буквы, цифры и специальные символы.

- Отключение ненужных сервисов: Отключите все ненужные сервисы и порты на роутере, чтобы уменьшить возможность атаки сети.

- Использование виртуальной частной сети (VPN): Используйте VPN для удаленного доступа, чтобы установить зашифрованное соединение между удаленным устройством и вашей локальной сетью.

- Включение двухфакторной аутентификации: Включите двухфакторную аутентификацию для доступа к административной панели роутера, чтобы повысить безопасность.

Помните, что защита вашей локальной сети — это вопрос первостепенной важности. Принимайте необходимые меры по обеспечению безопасности, чтобы защитить свою сеть от возможных угроз.

Как использовать встроенный VPN-сервер маршрутизатора TP-Link для получения защищенного удаленного доступа к офисной сети

В связи с пандемией коронавируса COVID-2019 у многих работодателей возникла задача перевода своих сотрудников на удаленную работу из офиса.

Для решения этой задачи существует технология VPN.

Наиболее распространенная схема использования VPN для защищенного удаленного доступа к офисной сети является топология Client – LAN через L2TP или PPTP туннель.

Применительно к этой схеме на офисном маршрутизаторе настраивается L2TP/PPTP-сервер, а на персональном компьютере настраивается L2TP/PPTP-клиент.

После поднятия VPN-туннеля, персональный компьютер получает от офисного маршрутизатора туннельный IP-адрес, через который он получает доступ ко всем ресурсам локальной офисной сети, начиная с серверов, заканчивая принтерами. Для удаленного пользователя подобный доступ к офисной локальной сети практически ничем не отличается от того, если бы он находился непосредственно в офисе.

Список маршрутизаторов TP-Link с поддержкой VPN

|

Модель |

Тип VPN-сервера |

Тип портов LAN |

Тип WAN-интерфейса |

Параметры Wi-Fi |

|||

|

L2TP |

PPTP |

OpenVPN |

IPSec |

||||

|

SOHO |

|||||||

|

Archer C60 |

— |

+ |

+ |

— |

Fast Ethernet |

Ethernet |

AC1350 |

|

Archer C1200 |

— |

+ |

+ |

— |

Gigabit Ethernet |

Ethernet |

AC1200 |

|

Archer C6 |

— |

+ |

+ |

— |

Gigabit Ethernet |

Ethernet |

AC1200 |

|

Archer C7 |

— |

+ |

+ |

— |

Gigabit Ethernet |

Ethernet |

AC1750 |

|

Archer C9 |

— |

+ |

+ |

— |

Gigabit Ethernet |

Ethernet |

AC1900 |

|

Archer C3200 |

— |

+ |

+ |

+ |

Gigabit Ethernet |

Ethernet |

AC3200 |

|

TL-MR6400 |

— |

+ |

+ |

+ |

Fast Ethernet |

Ethernet/LTE |

N300 |

|

Archer MR200 |

— |

+ |

+ |

+ |

Fast Ethernet |

Ethernet/LTE |

AC750 |

|

Archer VR400 |

— |

+ |

+ |

+ |

Fast Ethernet |

Ethernet/DSL |

AC1200 |

|

Enterprise |

|||||||

|

TL-R600VPN |

+ |

+ |

+ |

Ethernet |

Ethernet |

— |

|

|

TL-ER6020 |

+ |

+ |

+ |

Ethernet |

Ethernet |

— |

|

|

TL-ER6120 |

+ |

+ |

+ |

Ethernet |

Ethernet |

— |

Настройка PPTP-сервера на примере маршрутизатора TP—Link Archer C20 (v4)

Пул IP-адресов должен отличаться от диапазона IP-адресов в сети LAN

Важно! Офисный VPN-маршрутизатор обязательно должен получить от Интернет-провайдера «белый» статический или динамический IP-адрес

Настройка PPTP-клиента

В случае, если Интернет-провайдер предоставляет офисному маршрутизатору «белый» статический адрес, то подключение клиентского компьютера происходит к нему непосредственно через IP-адрес:

В случае, если Интернет-провайдер предоставляет офисному маршрутизатору «белый» динамический адрес, то сначала нужно на офисном маршрутизаторе настроить клиент DynDNS, а подключение клиентского компьютера происходит через DNS-имя, полученное в DynDNS-клиенте:

При подключении VPN-туннеля будут запрошены логин и пароль, необходимо использовать учетные записи PPTP-сервера маршрутизатора.

Как настроить VPN-серевер Enterprise VPN-маршрутизаторов можно узнать по ссылке https://www.tp-link.com/kz/support/faq/385

Для работы проектов iXBT.com нужны файлы cookie и сервисы аналитики.

Продолжая посещать сайты проектов вы соглашаетесь с нашей

Политикой в отношении файлов cookie

Нельзя сказать, что задача удаленного доступа к устройствам в домашней локальной сети является очень распространенной и, вероятно, большая часть пользователей с ней даже никогда не встречалась. Однако все чаще в локальной сети появляются устройства и сервисы, с которыми хотелось бы работать удаленно. В качестве примера можно назвать сетевые накопители с библиотекой файлов, видеокамеры, устройства домашней автоматизации. В некоторых случаях может быть достаточно предоставляемых производителями собственных реализаций облачного доступа или даже просто проброса портов на роутере. Но если таких устройство много, существенно удобнее иметь возможность прямого обращения ко всей сети сразу, что может быть обеспечено сервисами VPN. Кроме того, этим технологии помогут и объединить две или несколько сетей в одну с прозрачным обменом данными между ними.

В данной публикации нет задачи максимально подробно рассказать про все распространенные протоколы VPN и их особенности. Сосредоточимся преимущественно на практической стороне вопроса сценария подключения удаленного клиента и попробуем сравнить разные варианты по удобству и производительности.

Сервисы VPN сегодня все чаще встречаются в прошивках беспроводных роутеров и, пожалуй, наибольшее их число представлено в решениях Keenetic, так что именно они и будут использованы в статье. Заметим, что если говорить именно о скорости, очень многое в данном случае зависит и от аппаратной платформы роутера и от программной реализации. Причем второй аспект может быть даже важнее. Кроме того, поскольку прошивки обычно закрытые, то и доступные через Web-интерфейс набор параметров серверов может отличаться. Влияние на производительность, конечно, оказывают и настройки сервисов. В данной статье я обычно использовал заданные производителем значения по умолчанию.

Также стоит отметить, что конкретно у решений Keenetic есть очень подробная база знаний на сайте, в статьях которой приводятся примеры настройки и использования дополнительных сервисов, включая все описанные в статье.

Текущая линейка продуктов компании основана на двух моделях процессоров (SoC) производства Mediatek – MT7628 и MT7621. На первом, имеющим одно вычислительное ядро, реализованы модели со 100 Мбит/с портами. Второй, с двумя ядрами, способными исполнять четыре потока, используется в устройствах с гигабитными портами. Более подробную информацию о конфигурациях устройств можно получить, например, в форуме iXBT.

Так что по сути, если взять по одному представителю на каждом чипе, можно охватить всю линейку роутеров компании в описываемой задаче, поскольку Wi-Fi, порты USB и объемы памяти здесь не существенны.

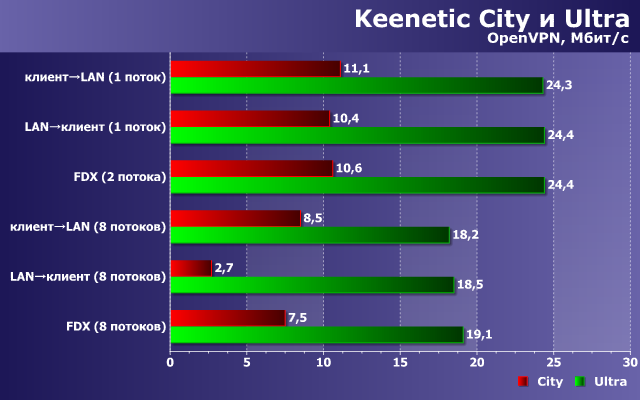

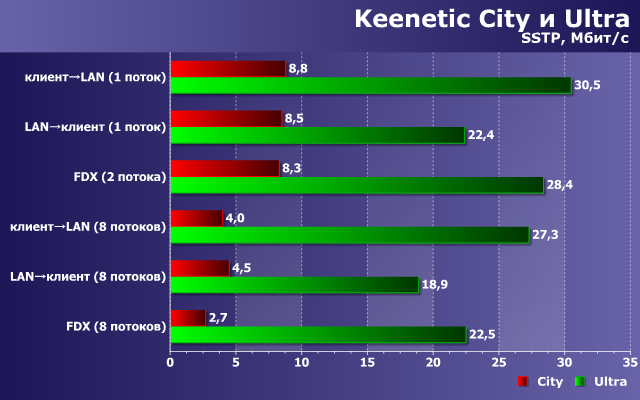

Для теста использовались устройства Keenetic City KN-1510 (младшая из двухдиапазонных) и Keenetic Ultra KN-1810 (старшая модель на данный момент).

Напомним, что прошивки у данного производителя модульные, так что в общем случае каждый пользователь может собрать свой уникальный вариант из требуемых сервисов и функций. Однако если для старших моделей с флешпамятью большой емкости можно не переживать про объем, то для младших ситуация существенно сложнее. В частности в данном тестировании приходилось добавлять на Keenetic City не более двух серверов за один раз. Кроме того, при анализе результатов не забываем, что эта модель имеет только 100 Мбит/с порты, что в определенных режимах будет выступать ограничением.

Все рассматриваемые в статье протоколы для своей работы в обязательном порядке требуют белого адреса на стороне сервера, что выглядит вполне логичным. Однако один из вариантов, благодаря специальным решениям Keenetic, можно использовать и без него.

Тестирование проводилось с прошивками версии 3.3.16. Режим подключения к Интернет – IPoE. В тестировании оценивалась скорость доступа внешнего клиента к компьютеру внутри локальной сети за роутером.

PPTP и L2TP

Одни из наиболее известных протоколов для реализации удаленного доступа – PPTP и L2TP. Первый уже считается небезопасным, хотя продолжает использоваться из-за невысокой требовательности к ресурсам. Заметим, что в нем предусмотрен как вариант без шифрования трафика, так и с ним. Одной из особенностей данного решения является использование специального протокола туннелирования, который часто бывает заблокирован домашними провайдерами, что приводит к невозможности использования данного типа подключения. Кроме того, используемые алгоритмы шифрования обычно не «ускоряются» специальными блоками в SoC.

Второй запомнился, прежде всего, использованием в сети одного из крупных отечественных провайдеров и отсутствием его поддержки у недорогих роутеров многих производителей.

Штатные клиенты для этих протоколов существуют во многих операционных системах, включая мобильные, что упрощает настройку подключения. Заметим, однако, что для L2TP обычно используется вариант L2TP/IPSec, в котором кроме привычного имени и пароля пользователя нужно также указать и общий ключ. Он и будет протестирован в этот раз.

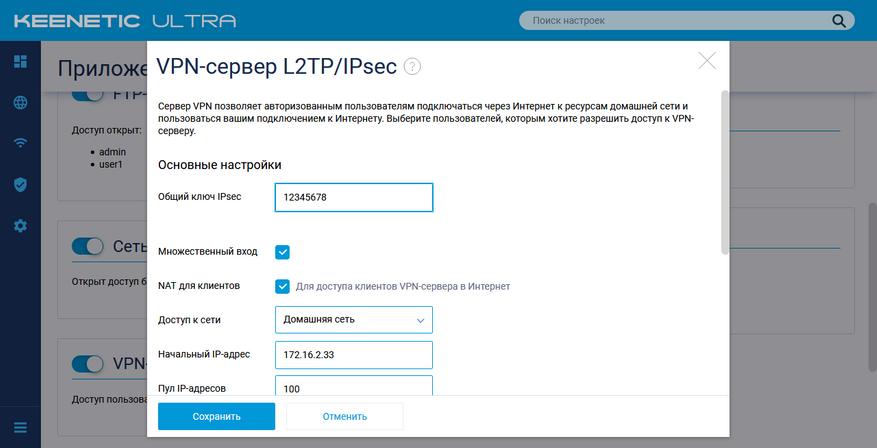

Подключить сервисы несложно – после установки соответствующих модулей необходимо в меню «Управление» — «Приложения» включить серверы.

Из настроек предусмотрены разрешение нескольких одновременных входов для одного аккаунта, активация NAT для клиентов (они смогут выходить в Интернет через этот роутер), выбор IP-адресов для выделения клиентам и выбор сегмента сети для доступа.

Кроме того, для PPTP можно разрешить подключения без шифрования, а для L2TP/IPSec необходимо установить общий секретный ключ.

Оба сервиса позволяют запрограммировать в роутере несколько учетных записей пользователей и разрешить им доступ по VPN.

При настройке клиентов необходимо указать внешний адрес роутера (IP или имя хоста, что можно реализовать, например, через KeenDNS), аккаунт пользователя, для L2TP/IPSec – дополнительно общий секретный ключ. При работе с PPTP и штатным клиентом Windows необходимо учесть описанные в статье базы знаний особенности.

Для данных протоколов использовались штатные клиенты ОС Windows 10.

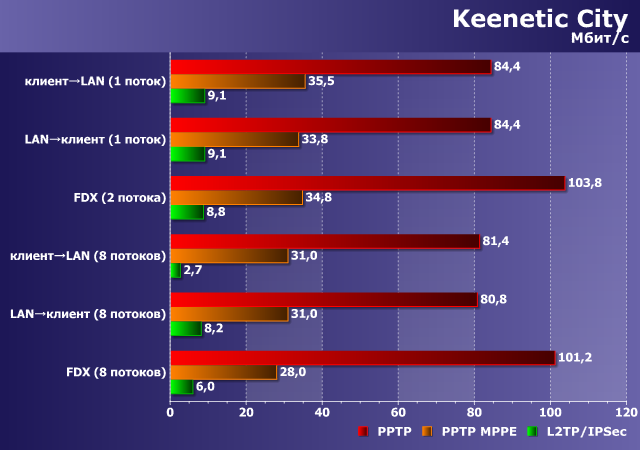

Keenetic City в PPTP без шифрования показывает близкие к скорости портов результаты. Хотя, вероятно, мало кого устроит незащищенное от перехвата данных подключение. Использование MPPE в PPTP снижает показатели примерно до 30 Мбит/с, что, в целом, очень неплохо для относительно недорогой модели (напомню, что сходные цифры будут и на самом младшем устройстве текущей линейки). Что касается L2TP/IPSec, то здесь можно рассчитывать не более чем на 10 Мбит/с, поскольку в данном случае применяется шифрование DES, а в Keenetic City оно не поддерживается аппаратно.

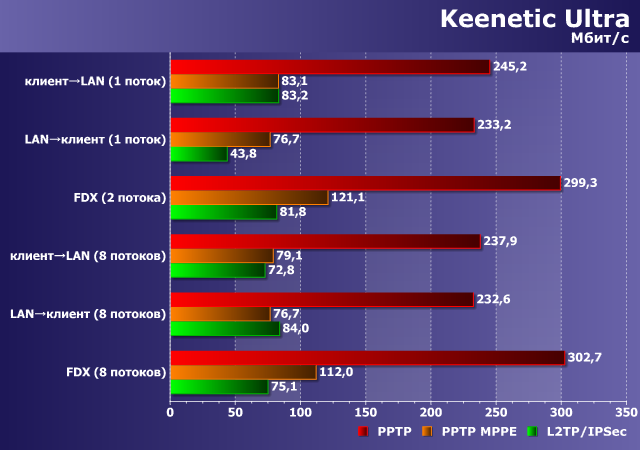

Заметно более мощная платформа Keenetic Ultra показывает и более высокие результаты: до 300 Мбит/с в PPTP без шифрования и в среднем около 80 Мбит/с в PPTP с шифрованием и L2TP/IPSec.

Итого мы видим, что данные реализации обеспечивают хорошую производительность, за исключением L2TP/IPSec на младшей модели, и просты в настройке благодаря стандартным клиентам.

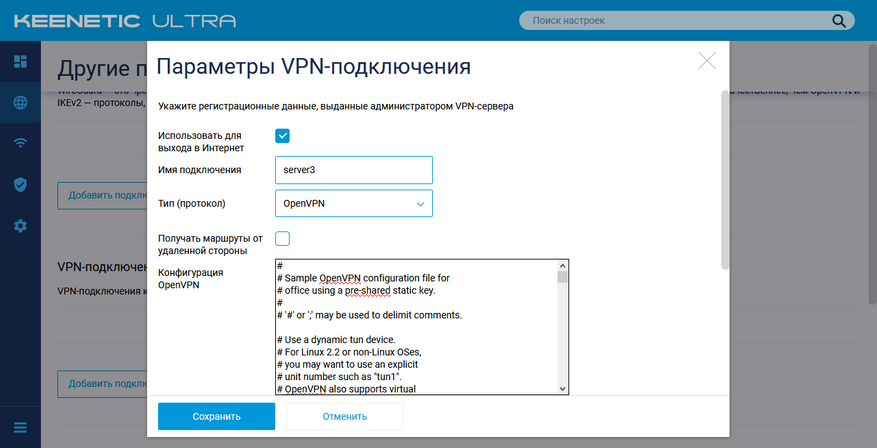

OpenVPN

Следующий по распространенности в серверах домашних роутеров протокол VPN – OpenVPN. Благодаря реализации с открытым исходным кодом на базе библиотеки OpenSSL, данный протокол очень часто встречается в совершенно разных продуктах, а найти под него клиента не составляет труда для большинства операционных систем.

Данный сервис имеет очень гибкие настройки (включая режим работы, выбор опций шифрования, сертификаты, ключи, маршрутизация и так далее), которые обычно задаются в виде текстовых конфигурационных файлах. Это имеет и обратную сторону – новичкам может быть непросто настроить работу по данному протоколу. Но если говорить о Keenetic, то в статьях базы знаний можно скачать готовые конфигурационные файлы, в которых нужно будет только поменять адрес сервера. Впрочем, с точки зрения безопасности, безусловно, нужно будет сделать свои ключи или сертификаты.

Протокол использует через стандартные соединения TCP или UDP и позволяет выбрать порт. Так что работать с ним можно будет практически в любой ситуации.

В роутерах Keenetic нет отдельного пункта «сервер OpenVPN», данный тип соединений настраивается в разделе «Интернет» — «Другие подключения». Кроме того, потребуется настроить еще несколько опций в других местах (в частности правила для межсетевого экрана), а в некоторых случаях – и в консоли. На сайте поддержки Keenetic этому протоколу посвящено несколько подробных материалов. При определенном опыте, можно реализовать одновременное обслуживание сервером нескольких клиентов. Но это будет явно сложнее, чем простое добавление пользователей в общий список доступа. Для тестов использовался стандартный клиент для Windows с сайта OpenVPN.

По скорости на младшей модели мы получаем до 10 Мбит/с, а на старшей – примерно в два с половиной раза больше. Данный протокол, вероятно из-за своей гибкости, имеет определенные сложности работы через «ускорители», так что скорость работы принесена в жертву универсальности. Впрочем, на других SoC (в частности, топовых Broadcom) его реализация показывает в несколько раз более высокие результаты.

Данный вариант можно рекомендовать сторонникам открытого программного обеспечения и тем, кому требуется максимальная гибкость настройки сервисов. В плюсах также возможность работы по стандартным TCP/UDP соединениям и любым портам.

SSTP

Относительно недавно был представлен VPN-протокол SSTP, основанный на SSL. Его преимуществом является работа через HTTPS и стандартный порт 443. Так что в общем случае, можно считать, что он способен легко проходить через межсетевые экраны и прокси. Первоначально он был интегрирован в ОС семейства Windows, но сегодня встречается и на других платформах.

Реализация данного сервера в Keenetic интересна тем, что позволяет осуществлять удаленный доступ без белого адреса на роутере – через сервис Keenetic Cloud с шифрованием на всем пути. Заметим, что при работе через облако Keenetic Cloud, по своей сути, невозможно обеспечить гарантированную скорость доступа, поскольку нагрузка зависит от числа пользователей и их активности. В тестах использовалось прямое подключение и штатный клиент в Windows.

Настройки в данном случае также очень простые. После обязательной регистрации на KeenDNS, получения сертификата SSL, разрешения доступа к роутеру из Интернет по HTTPS идем в «Управление» — «Приложения» и включаем VPN-сервер SSTP. В параметрах можно разрешить множественный вход, выход в Интернет через роутер, выбрать выдаваемые пользователям адреса, а также указать разрешенные для этого сервиса учетные записи.

В целом результаты аналогичны предыдущему участнику – до 10 Мбит/с на младшей модели и до 30 Мбит/с на старшей.

Основным плюсом данного сервиса является работа по стандартному протоколу HTTPS и возможность использования через облачный сервер без наличия белого адреса на роутере. Минус – необходимость использования сторонних клиентов на отличных от Windows операционных системах.

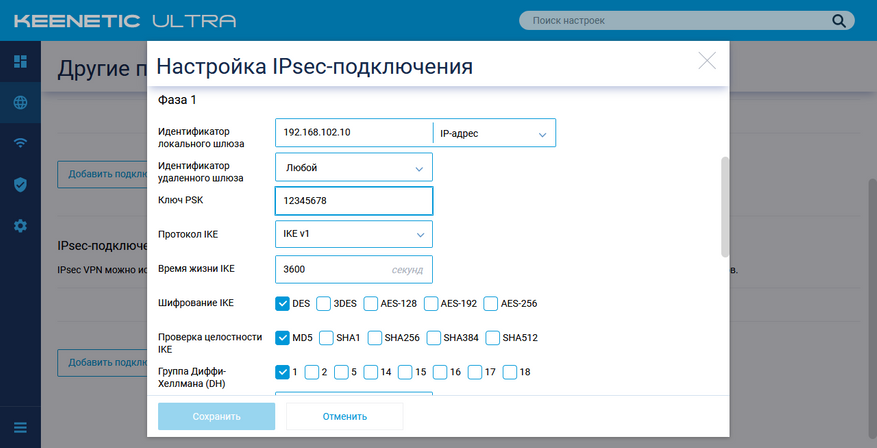

IPSec

Эта группа протоколов, пожалуй, наиболее часто упоминается для решения задачи объединения сетей у «больших компаний на серьезном оборудовании». Основной проблемой при работе с IPSec для обычных пользователей является сложность настройки, так что на наш взгляд, его использование с домашним оборудованием является уделом хорошо подготовленных сотрудников ИТ-отделов или энтузиастов. С другой стороны, его реализация в Keenetic присутствует, а на сайте поддержки есть соответствующие статьи базы знаний. Потратив немного больше времени, чем с другими участниками, вполне можно настроить его работу со стандартным клиентом Windows.

Как и для OpenVPN, работа с IPSec осуществляется в разделе «Интернет» — «Другие подключения». Набор параметров явно не для новичка в сетевых технологиях. Нужно выбрать вариант идентификации, опции для двух фаз осуществления соединения, маршруты и так далее. Непросто настроить и соединение со стороны клиента. Можно конечно попробовать действовать «по картинкам», но если что-то пойдет не так, разобраться, не имея определенной базы знаний, будет сложно. Посмотрим, стоила ли игра свеч с точки зрения скорости.

Судя по результатам – вполне. Младшая модель способна обеспечить защищенное соединение со скоростью порядка 50 Мбит/с, а старшая работает в три раза быстрее. Да, конечно это решение не для всех, учитывая сложности настройки. Скорее данный тип соединения будет интересен для сценария объединения сетей, а не подключения удаленных клиентов.

Кстати, в прошивках Keenetic есть и специальный сервер IPSec (Virtual IP), который позволяет легко настроить доступ к роутеру и локальной сети за ним с мобильных устройств на Android и iOS через их штатные клиенты. В нем используется общий ключ и учетная запись пользователя. Остальные параметры установлены автоматичеки по требованиям совместимости с клиентами.

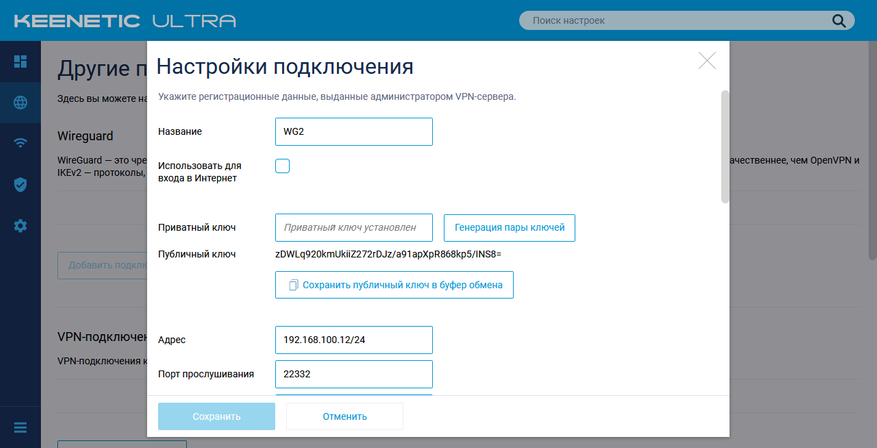

WireGuard

Еще один новый игрок в сегменте VPN-сервисов – протокол WireGuard. Можно сказать, что ему буквально на днях исполнилось два года. Он похож на OpenVPN по своему статусу программного обеспечения с открытым исходным кодом. При этом авторы WireGuard постарались сосредоточиться на использовании современных технологий и протоколов согласования ключей и шифрования и обойти узкие места других реализаций. Это позволило существенно сократить объем кода, оптимизировать скорость и реализовать решение в виде модуля для ядра Linux. В настоящий момент есть клиенты для всех распространенных операционных систем для компьютеров и мобильных устройств.

Сложность настройки в текущей реализации Keenetic можно оценить как среднюю. Сервис заводится в разделе «Интернет» — «Другие подключения» и позволяет также объединять сети, а не только подключать удаленных клиентов. Сначала производится генерация пары ключей (закрытого и публичного) для сервера. На тоже клиенте будет проведена аналогичная операция. В настройках пиров нужно будет указывать публичные ключи второй стороны. Также на стороне роутера присутствует выбор номера порта, подсетей и другие параметры. В случае вопросов, лучше обратиться на сайт поддержки Keenetic, где описаны процедура настройки этого сервиса. Кроме того, потребуется настройка правил межсетевого экрана и маршрутизации. В случае необходимости выхода удаленного клиента в Интернет через роутер нужно будет поработать и в консоли. В фирменном клиенте для Windows конфигурация задается в виде текстового файла. Параметры аналогичны настройкам в роутере. При необходимости на стороне сервера можно запрограммировать несколько пиров, что позволит одному серверу обслуживать одновременно несколько клиентов.

Тестирование показало, что данных протокол выступает по скорости очень хорошо и его результаты сравнимы с традиционным IPSec. Младшая модель способна показать 40-50 Мбит/с, а старшая – 150-220 Мбит/с.

На наш взгляд, это очень неплохое начало. Если бы еще немного упростить конфигурацию (например, создавать все требуемые настройки на стороне роутера, так что пользователю останется только скачать готовый файл настроек и импортировать его на клиенте), то будет и удобно, и быстро, и безопасно.

Заключение

Все рассмотренные протоколы удаленного доступа имеют свои уникальные особенности и выбор будет зависеть от условий и требований пользователя, включая уровень подготовки и тип операционной системы на клиенте. С точки зрения простоты настройки оптимальным универсальным вариантом можно считать L2TP/IPSec. Однако на младших моделях он все-таки небыстрый, так что и PPTP найдется место. SSTP имеет смысл в случае отсутствия белого адреса на роутере. Если же хочется скорости, то стоит посмотреть в сторону WireGuard, но нужно будет потратить немного больше времени на настройку. OpenVPN и IPSec выберут те, кто уже знаком с этими протоколами и умеет с ними обращаться.

Распространённая задача: настроить удалённый доступ к компьютеру, который подключён к Интернету через роутер.

Решение: сделать перенаправление порта на роутере. Перенаправление порта ещё называют публикацией порта или пробросом порта. В английской терминологии используются термины Port Forwarding и Port Publishing.

Что такое проброс порта

Перенаправление порта — это сопоставление определённого внешнего порта шлюза (роутера, модема) с нужным портом целевого устройства в локальной сети (сервера, рабочей станции, сетевого хранилища, камеры, регистратора и т.п. )

А вот какой порт пробрасывать, зависит от того, каким способом вы хотите получать доступ к компьютеру.

Как настроить удалённый доступ через RDP (удалённый рабочий стол, терминал)

Подключения по протоколу RDP осуществляются на порт целевого 3389 компьютера. Что нужно сделать:

Шаг 1 Разрешить входящие RDP подключения на компьютере

Внимание! Осуществлять ВХОДЯЩИЕ подключение через Удалённый рабочий стол возможно к следующим редакциям ОС Windows:

Windows XP Professional;

Windows 7/8.1 Professional;

Windows 7/8.1 Ultimate;

Windows 7/8.1 Corporate.В Windows XP Starter, Home Edition, в Windows Vista/7/8/8.1 Starter, Home Basic, Home Premium возможность входящих подключений отсутствует.

Для этого открываем Свойства системы (WIN+Break), нажимаем на ссылку Дополнительные параметры системы:

Переходим на вкладку Удалённый доступ, ставим переключатель в положение Разрешать подключения к этому компьютеру, снимаем галку Разрешать подключения только с компьютеров, на которых работает удалённый рабочий стол с проверкой подлинности на уровне сети (рекомендуется) и нажимаем ОК для применения настройки:

Шаг 2 Создать на компьютере учётную запись, под которой будет подключаться пользователь удалённого рабочего стола.

Читайте нашу статью Добавление учётной записи пользователя в Windows 8.1

Требование №1. Эта учётная запись обязательно должна иметь пароль. Согласно настроек по умолчанию локальной политики безопасности, учётным записям без пароля подключение по RDP запрещено. Разрешать удалённый доступ незапароленным учётным записям в политиках безопасности не рекомендуется. Это создаст угрозу несанкционированного доступа со стороны злоумышленников.

Требование №2. Если пользователь НЕ является администратором на локальном компьютере, его необходимо добавить в группу Пользователи удалённого рабочего стола. Это можно сделать двумя способами.

Как разрешить пользователю без административных привилегий подключаться к удалённому рабочему столу

Способ первый.

Нажмите правой кнопкой по системному ярлыку Этот компьютер и выберите Управление:

В окне Управление компьютером выберите Локальные пользователи и группы => Пользователи:

В списке найдите нужного пользователя и двойным щелчком вызовите его свойства:

Перейдите на вкладку Членство в группах и нажмите кнопку Добавить:

Нажмите кнопку Дополнительно:

Затем, кнопку Поиск:

Выделите в списке группу Пользователи удалённого рабочего стола и нажмите OK:

В окнах Выбор группы и Свойства: <пользователь> нажмите OK:

Способ второй.

Вызовите свойства системы (Win+Break) , нажмите Дополнительные параметры:

Зайдите на вкладку Удалённый доступ и нажимаем кнопку Выбрать пользователей:

Нажмите кнопку Добавить:

Нажмите Дополнительно:

и Поиск:

В списке выберите учётную запись пользователя, которому хотите предоставить права для удалённого доступа, и нажмите OK:

Теперь нажмите OK в двух следующих окнах:

Шаг 3 Создать на роутере правило проброса, согласно которому при запросе на заданный порт подключение будет перенаправляться на порт 3389 нужного компьютера.

В роутерах D-Link нужный раздел может называться Virtual Server, как в D-Link DIR-615:

Также, он может называться Port Forwarding, как, например, в DIR-300:

Суть одна и та же:

- Даём произвольное имя правилу;

- Открываем НЕстандартный порт на роутере, который не занят (поле Public Port);

- Указываем IP-адрес целевого компьютера в сети, куда должен попадать удалённый пользователь (поле IP-Address);

- Указываем номер порта, через который работает приложение или служба на компьютере. В нашем случае, для службы сервера удалённых рабочий столов это порт 3389 (поле Private Port).

Если ваш провайдер выдаёт вашему роутеру динамический адрес, вам удобно воспользоваться службой Dynamic DNS. У компании D-Link есть свой сервис, где можно бесплатно зарегистрировать Интернет-адрес (т.е. домен) и настроить доступ к вашему роутеру и локальной сети через него.

Для настройки Dynamic DNS зайдите в раздел MAINTENANCE, выберите подраздел DDNS Settings и нажмите на ссылку Sign up… для перехода на сайт и регистрации домена. Затем настройте синхронизацию домена с IP-адресом роутера в области DYNAMIC DNS SETTINGS и сохраните настройки кнопкой Save Settings:

После этого можно будет подключаться не по IP-адресу, а по адресу вида vash-adres.dlinkddns.com:port

Проверка подключения к компьютеру через удалённый рабочий стол

Запустите клиент сервера удалённых рабочих столов:

В поле Компьютер введите адрес и порт через двоеточие. В поле Пользователь введите имя пользователя и нажмите кнопку Подключить:

Далее может появиться сообщение:

Это удалённое подключение может нанести вред локальному или удалённому компьютеру. Перед подключением убедитесь, что удалённый компьютер надёжен.

Установите галку Больше не выводить запрос о подключениях к этому компьютеру и нажмите кнопку Подключить:

Теперь введите пароль пользователя, установите галку Запомнить учётные данные, если не хотите вводить пароль каждый раз, и нажмите OK:

После этого может появиться сообщение:

Не удаётся проверить подлинность удалённого компьютера. Вы хотите установить подключение в любом случае?

Здесь можно установить галку Больше не выводить запрос о подключениях к этому компьютеру и нажать Да:

Читайте также:

- Как изменить порт сервера удалённых рабочих столов