FAQ

[Wireless Router] How to upload your own certificate(HTTPS/SSL) on ASUS router

При попытке подключиться к роутеру ASUS через HTTPS в браузере может появиться предупреждающее сообщение «Ваше соединение не защищено», указывающее на то, что сертификат безопасности URL-адреса не является доверенным. Это связано с тем, что сертификат маршрутизатора по умолчанию является самоподписным, что не соответствует спецификации безопасности SSL по умолчанию для браузера. Таким образом, можно настроить подключение к веб-странице в соответствии со спецификацией безопасности SSL браузера с помощью настроек роутера и установить безопасное соединение по HTTPS.

Роутеры ASUS работают с двумя типами сертификатов. Подробнее:

[Беспроводное устройство] Как получить доступ к странице настроек веб-интерфейса роутера ASUS через HTTPS?

[Беспроводное устройство] Как исправить проблему, когда при открытии веб-интерфейса маршрутизатора ASUS появляется сообщение “Ваше соединение не является приватным”

Если Вам необходимо использовать свой собственный сертификат для импорта на роутер ASUS, выполните следующие действия:

Примечание: Для того, чтобы этот способ заработал, потребуется запустить функционал ASUS DDNS. Подробнее в статье: [Беспроводное устройство] DDNS — Введение и настройка

1. Подключите Ваше устройство (ноутбук, смартфон) к сети роутера через проводное соединение или Wi-Fi, введите LAN IP-адрес роутера или адрес http://www.asusrouter.com , чтобы открыть меню настроек роутера.

Подробнее в статье: [Беспроводное устройство] Как войти на страницу настроек роутера (WEB UI)?

2. Войдите в меню роутера с помощью Ваших учётных данных.

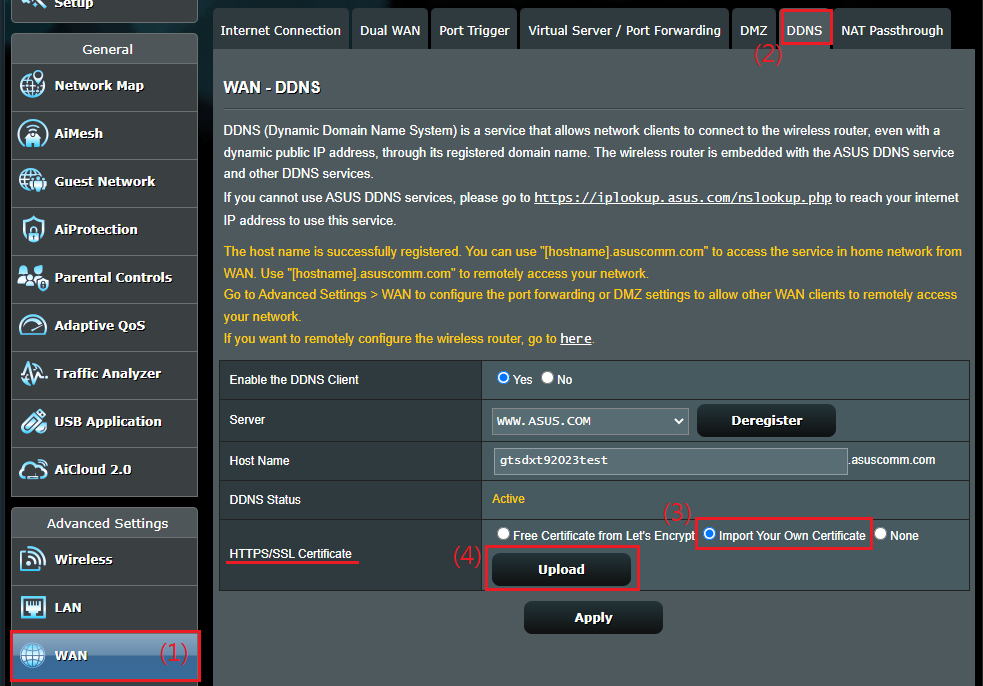

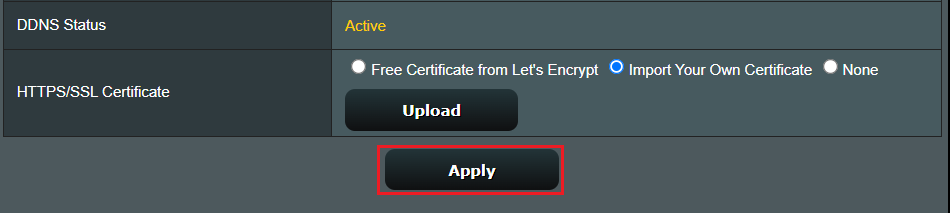

3. Откройте вкладку [WAN] > [DDNS] > выберите [Импортировать Ваш Сертификат] в HTTPS/SSL Certificate > нажмите [Отправить].

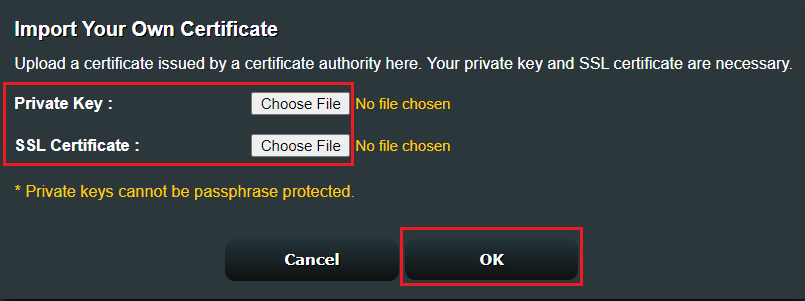

4. Задайте [Выбор файла] для загрузки файла импорта, нажмите [OK].

5. Примените изменения.

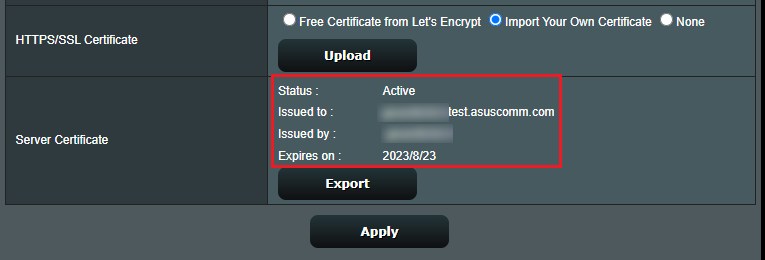

Можно проверить статус сертификата [Active].

Часто задаваемые вопросы(FAQ)

1. Не удаётся запустить свои учётные данные после импорта файла настроек с данными?

a. Убедитесь, что на других устройствах файл сертификата работает нормально.

b. Используйте учётную запись роутера.

c. Обновите прошивку роутера до последней версии. По окончании обновления рекомендуется выполнить сброс настроек роутера на заводские.

Подробнее о том, как сделать сброс настроек роутера и использовать мастер быстрой настройки — в статьях:

[Беспроводное устройство] Как обновить прошивку на роутере ASUS до последней версии? (ASUSWRT)

[Беспроводное устройство] Как вернуть роутер ASUS к заводским настройкам?

[Беспроводное устройство] Как использовать QIS (Quick Internet Setup) для настройки роутера? (Web GUI)

[Беспроводное устройство] Как настроить ASUS Wi-Fi роутер через приложение ASUS Router?

Как получить (Утилиту / Прошивку)?

Последние версии драйверов, программного обеспечения, прошивок и руководств пользователя можно получить в Центре загрузок ASUS.

Подробную информацию о Центре загрузок ASUS можно получить, перейдя по ссылке.

Эта информация была полезной?

Yes

No

- Приведенная выше информация может быть частично или полностью процитирована с внешних веб-сайтов или источников. Пожалуйста, обратитесь к информации на основе источника, который мы отметили. Пожалуйста, свяжитесь напрямую или спросите у источников, если есть какие-либо дополнительные вопросы, и обратите внимание, что ASUS не имеет отношения к данному контенту / услуге и не несет ответственности за него.

- Эта информация может не подходить для всех продуктов из той же категории / серии. Некоторые снимки экрана и операции могут отличаться от версий программного обеспечения.

- ASUS предоставляет вышеуказанную информацию только для справки. Если у вас есть какие-либо вопросы о содержании, пожалуйста, свяжитесь напрямую с поставщиком вышеуказанного продукта. Обратите внимание, что ASUS не несет ответственности за контент или услуги, предоставляемые вышеуказанным поставщиком продукта.

Начиная с середины лета 2015 года популярный интернет обозреватель (браузер) FireFox версии 39 (и более новые версии) перестал заходить в веб-панель администрирования маршрутизатора D-Link DFL-860E. При этом браузер не предлагал как обычно сделать всё на свой страх и риск, а просто отказывался работать. А вот Internet Explorer по старинке ругался, что соединение недостоверное и сертификат нельзя проверить (что правда ведь он самоподписанный), но соглашался продолжить работу.

Как исправить ошибку FireFox в работе с DFL-860E

Причиной такого поведения является недостаточный уровень шифрования (по версии FireFox) в связи с использованием D-Link слишком короткого ключа в самоподписном сертификате. В моем случае его длина на DFL-860E составляла 1022 бита (это не ошибка именно 1022, а не 1024).

Чтобы восстановить нормальную работу браузера FireFox необходимо залить в маршрутизатор новый самоподписанный сертификат с ключом шифрования длинной не менее 1024 бита.

Как создать самоподписанный SSL сертификат (Инструкция для Windows)

Чтобы создать новый SSL сертификат нам понадобится классическое приложение из Linux — OpenSSL. Но естественное скомпилированное уже под Windows. А так как на официальном сайте сейчас отсутствуют бинарные сборки, то качаем их с одного из сайтов партнеров — https://wiki.openssl.org/index.php/Binaries. В данном примере я использовал скомпилированную бинарную сборку с этого ресурса https://indy.fulgan.com/SSL/ — openssl-1.0.2e-x64_86-win64.zip.

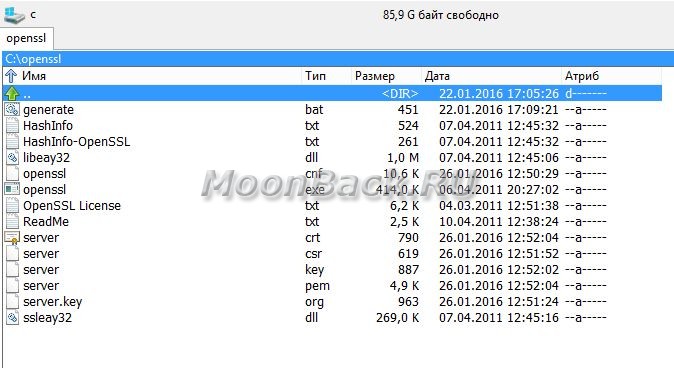

Скачанный архив нужно распаковать в папку c:\openssl. Затем туда же нужно скопировать файл конфигурации и скрипт для автоматизации всего процесса. Архив с этими файлами можно скачать здесь. (Я не являюсь его автором, я нашел его на просторах интернета.)

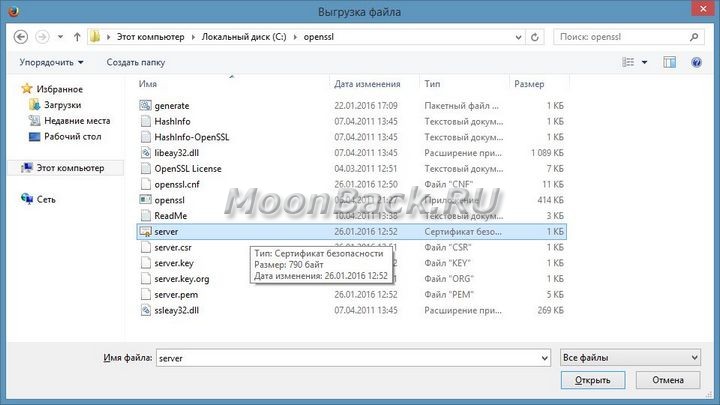

Запускаем файт generate.bat, отвечаем на вопросы в консоли и в итоге получаем заветный сертификат. В моем примере это файлы server.crt, server.key.

Как установить SSL сертификат в маршрутизатор

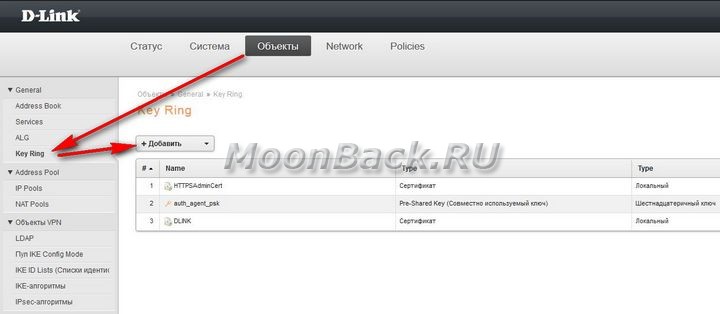

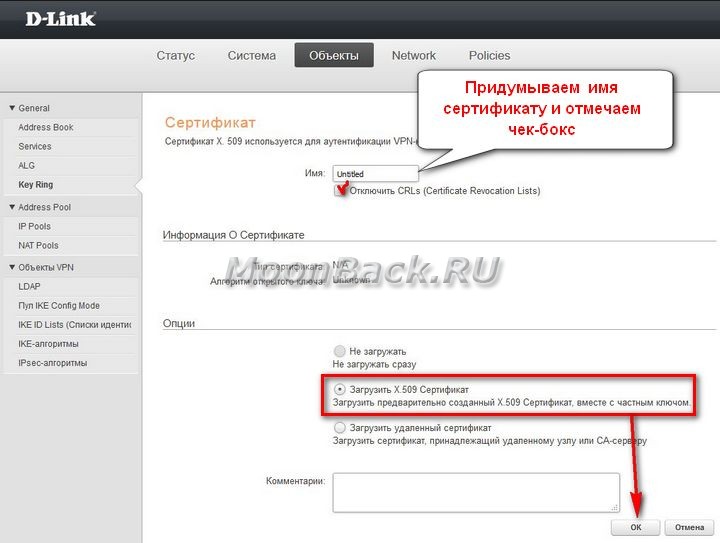

Заходим в меню «Объекты» — > «Key Ring» и нажимаем кнопку [Добавить].

Придумываем имя под которым устанавливаемый сертификат будет виден в консоли маршрутизатора, отмечаем чек-бокс, выбираем опцию «Загрузить X.509 Сертификат» и нажимаем кнопку [OK].

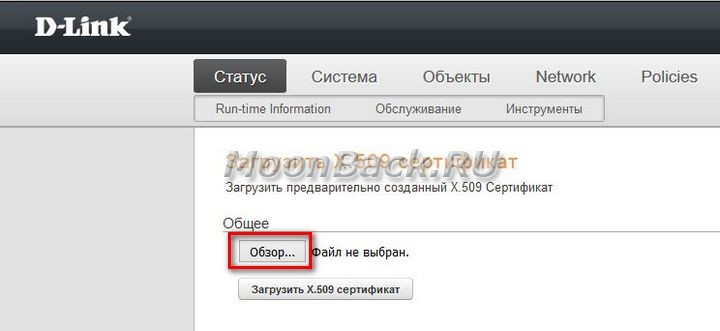

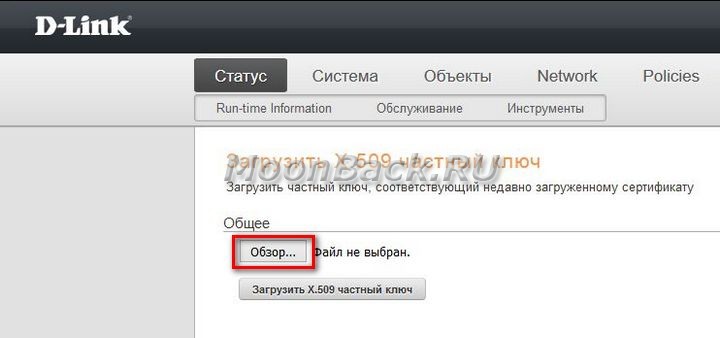

Нажимаем кнопку [Обзор]…

… и выбираем файл сертификата с расширением crt (у меня в примере это server.crt), нажимаем кнопку [Открыть].

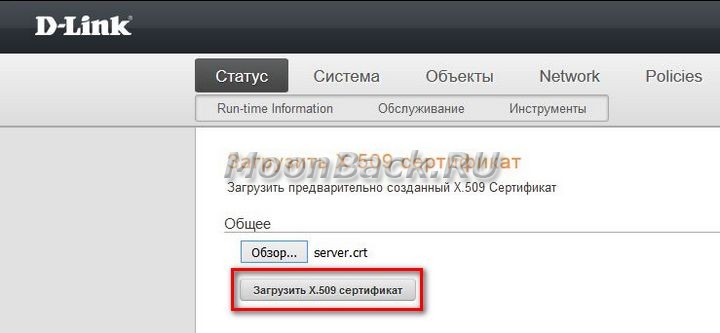

Загружаем сертификат, нажимая кнопку [Загрузить X.509 сертификат]

Теперь нам в дополнение к загруженному сертификату необходимо загрузить в маршрутизатора частный ключ. Для этого опять нажимаем кнопку [Обзор]…

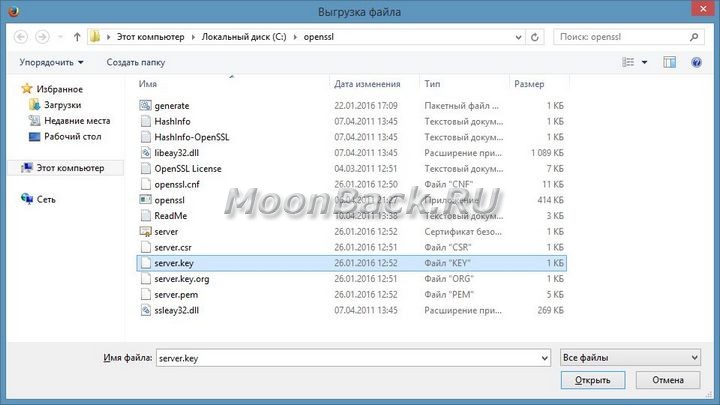

… и выбираем файл с расширением key (в моем примере это server.key), нажимаем кнопку [Открыть].

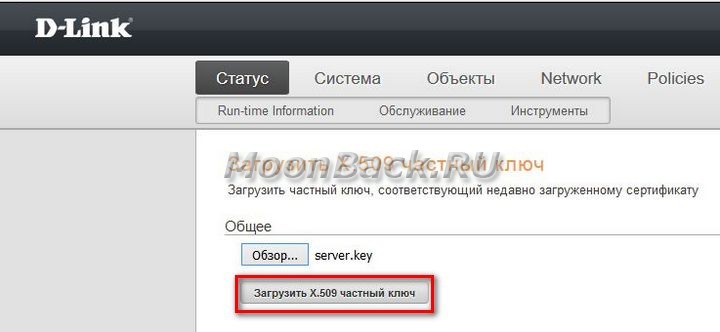

Загружаем файл, нажимая кнопку [Загрузить X.509 частный ключ]

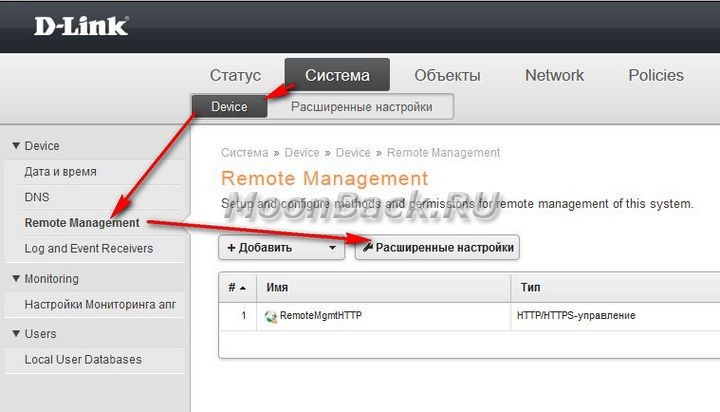

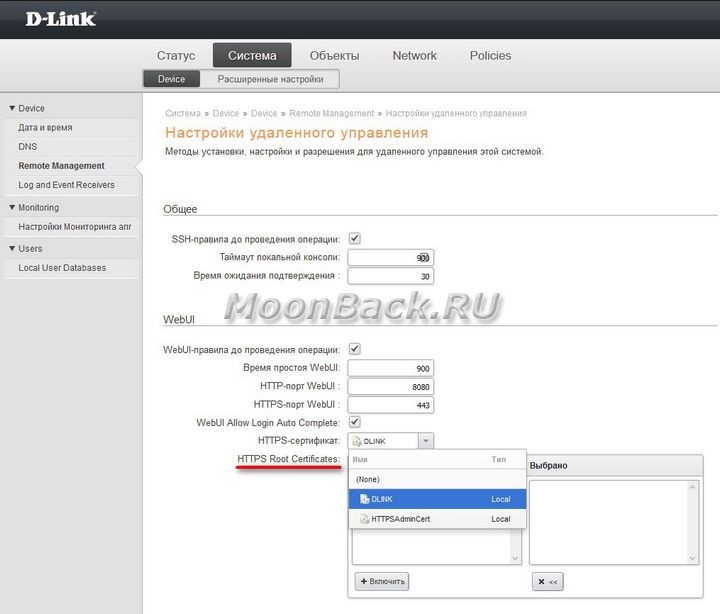

Переходим в меню «Система» -> «Device» -> «Remote Management» и нажимаем кнопку [Расширенные настройки]

В выпадающем меню «HTTPS Root Certificates» выбираем необходимый нам сертификат. Сохраняем настройки и перезагружаем маршрутизатор.

Проверка установленного сертификата

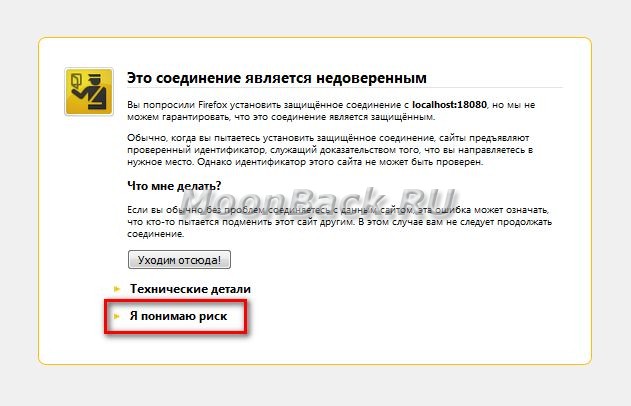

Подключаемся к маршрутизатору с помощью браузера FireFox и видим знакомое предупреждение о непроверенном защищенном соединении и предложение подсоединится на свой страх и риск.

Особенности установки сертификата

Порядок действий по копированию сертификата в DFL-860E показан на основе прошивки 10.Х, которая отличается внешним видом от предыдущих версий (вы можете ее скачать на официальном сайте — http://tsd.dlink.com.tw/). Для подключения к веб интерфейсу маршрутизатора использовался браузер Internet Explorer 11 и операционная система Windows 8.1 Pro x64.

Благодарности

При написании статьи были использованы следующие источники:

- http://www.dlink.ru/ru/faq/92/924.html

- http://support.entensys.com/ru/Knowledgebase/Article/View/460/0/kk-ustnovit-smopodpisnnyjj-ssl-sertifikt-v-pochtovyjj-server

- http://sysadmins.ru/topic443131.html

- http://forum.dlink.ru/viewtopic.php?f=3&t=169584

SSL сертификат является важным элементом для безопасного обмена данными в Интернете. Он позволяет шифровать информацию, передаваемую между веб-сервером и клиентским устройством, защищая ее от несанкционированного доступа и подделки.

Для пользователей Keenetic существует удобный способ получения и настройки SSL сертификата через IP HTTP ACME. Этот метод позволяет быстро и без особых сложностей установить сертификат на свое устройство, обеспечивая безопасность передаваемых данных.

IP HTTP ACME — это протокол автоматического получения сертификатов, разработанный для автоматизации процесса получения SSL сертификатов. Для использования этого протокола вам понадобится доступ к интернет-роутеру Keenetic и некоторые технические навыки.

В этой статье мы рассмотрим, как получить и настроить SSL сертификат для Keenetic через IP HTTP ACME, пошагово описав все необходимые действия и особенности процесса.

Содержание

- SSL сертификат

- Шаг 1: Получение SSL сертификата

- IP-адрес и порты

- Шаг 2: Установка SSL сертификата

- HTTP ACME

- Шаг 3: Настройка Keenetic

SSL сертификат

SSL сертификаты выдаются организациями по уполномочиванию (Certification Authorities, CA), которые проверяют подлинность владельца домена и выпускают сертификат, подтверждающий его идентификацию. Когда клиент подключается к серверу через HTTPS соединение, сервер предоставляет свой сертификат, который клиенту позволяет проверить подлинность сервера.

Для получения и настройки SSL сертификата для Keenetic через IP HTTP ACME необходимо выполнить следующие шаги:

1. Зарегистрировать домен и настроить его DNS-записи для указания на публичный IP адрес Keenetic роутера.

2. Установить и настроить ACME клиент на роутере. ACME (Automatic Certificate Management Environment) — это протокол автоматического управления сертификатами, который позволяет автоматически получать и обновлять сертификаты от CA.

3. Создать и подписать запрос на сертификат (Certificate Signing Request, CSR) с помощью ACME клиента.

4. Получить и сохранить сертификат, который CA выдал в ответ на запрос.

5. Настроить Keenetic роутер для использования полученного SSL сертификата.

SSL сертификаты играют важную роль в обеспечении безопасности и защите информации при передаче данных в Интернете. Они позволяют создать защищенное соединение между клиентом и сервером, что особенно важно при передаче чувствительных данных, таких как пароли, кредитная информация и персональные данные.

Шаг 1: Получение SSL сертификата

Прежде чем настраивать SSL сертификат для Keenetic через IP HTTP ACME, необходимо получить сам сертификат. Для этого можно воспользоваться следующими шагами:

- Перейдите на сайт выдачи SSL сертификатов, например, Let’s Encrypt.

- Зарегистрируйтесь на сайте и создайте новый аккаунт.

- Войдите в свой аккаунт и создайте новый запрос на сертификат.

- Укажите доменное имя, для которого необходим сертификат, и запустите процесс подтверждения доменного имени.

- Выберите способ подтверждения доменного имени: через файл на хостинге или через DNS-запись.

- Дождитесь подтверждения доменного имени.

- Загрузите сертификат и закрытый ключ на ваш компьютер.

Теперь у вас есть SSL сертификат, который можно будет использовать для Keenetic через IP HTTP ACME.

IP-адрес и порты

IP-адрес можно узнать различными способами:

| Способ | Описание | Пример |

| Статический IP-адрес | Указывается в настройках роутера и не меняется | 192.168.0.1 |

| Динамический IP-адрес | Присваивается провайдером и может меняться | 123.45.67.89 |

| Локальный IP-адрес | Используется в домашней сети | 192.168.0.100 |

Порты – это числовые идентификаторы, которые указывают программе, какой сетевой сервис она должна использовать.

Для HTTP ACME на Keenetic используются следующие порты:

| Протокол | Порт |

| HTTP | 80 |

| HTTPS | 443 |

Необходимо убедиться, что порт, через который вы хотите получить SSL сертификат, открыт и не заблокирован вашим провайдером или настройками брандмауэра.

Шаг 2: Установка SSL сертификата

После успешной генерации SSL сертификата, необходимо его установить на устройстве Keenetic. Следуйте инструкции ниже:

1. Войдите в панель управления Keenetic.

Для этого откройте веб-браузер и введите IP-адрес устройства Keenetic в адресной строке, затем введите логин и пароль для входа.

2. Откройте меню «Настройки».

В верхней панели навигации найдите и выберите пункт «Настройки».

3. Выберите раздел «Безопасность».

В левом меню найдите и выберите раздел «Безопасность».

4. Перейдите во вкладку «SSL сертификат».

В списке настроек безопасности найдите и выберите вкладку «SSL сертификат».

5. Нажмите кнопку «Загрузить сертификат».

На странице настроек SSL сертификата найдите кнопку «Загрузить сертификат» и нажмите на нее.

6. Вставьте содержимое сертификата.

Скопируйте содержимое вашего SSL сертификата из файла и вставьте его в соответствующее поле на странице настройки.

7. Нажмите кнопку «Применить».

После вставки сертификата нажмите кнопку «Применить», чтобы сохранить настройки.

8. Проверьте установку сертификата.

После применения настроек выполните проверку установки SSL сертификата на вашем устройстве Keenetic. Для этого воспользуйтесь веб-браузером и проверьте, что ваш сайт открывается по протоколу HTTPS.

Примечание: выполнение данных шагов может отличаться в зависимости от версии программного обеспечения вашего устройства Keenetic.

HTTP ACME

Для настройки SSL сертификата через HTTP ACME в Keenetic необходимо выполнить следующие шаги:

| Шаг 1 | Настроить DNS-запись домена, для которого нужно получить SSL сертификат, так чтобы он указывал на внешний IP-адрес Keenetic. |

| Шаг 2 | Перейти на веб-интерфейс Keenetic и в разделе «Настройки» выбрать пункт «Безопасность». Затем перейти на вкладку «HTTPS» и включить поддержку SSL. |

| Шаг 3 | В разделе «Настройки» выбрать пункт «ACME» и заполнить необходимые поля: доменное имя, адрес email и выбрать ACME-сервер. |

| Шаг 4 | Нажать кнопку «Сгенерировать новый сертификат» и подтвердить запрос на получение сертификата. Keenetic автоматически свяжется с ACME-сервером и выполнит все необходимые операции по проверке и выдаче сертификата. |

| Шаг 5 | После успешного получения и установки сертификата, HTTPS-сервер будет активирован и Keenetic будет использовать новый сертификат при обработке HTTPS-запросов для указанного домена. |

HTTP ACME позволяет автоматизировать процесс получения и настройки SSL сертификата для Keenetic, что делает его использование более удобным и безопасным. Благодаря этому, вы можете обеспечить безопасное соединение при доступе к вашим Keenetic-ресурсам из интернета.

Шаг 3: Настройка Keenetic

После успешной генерации SSL сертификата и загрузки приватного ключа на сервер, необходимо выполнить настройку Keenetic для использования этого сертификата.

1. Войдите в интерфейс администрирования Keenetic, открыв веб-браузер и введя в адресной строке IP-адрес маршрутизатора.

2. Авторизуйтесь в системе, введя логин и пароль администратора.

3. Перейдите в раздел «Настройки» и выберите вкладку «SSL-сертификаты».

4. Нажмите на кнопку «Добавить», чтобы добавить новый сертификат.

5. В открывшемся окне введите имя сертификата, например «mydomain.com».

6. В поле «Приватный ключ» укажите путь к файлу приватного ключа, который вы загрузили на сервер.

7. В поле «Цепочка сертификатов» укажите путь к файлу цепочки сертификатов, который вы также получили при генерации сертификата.

8. Нажмите на кнопку «Применить», чтобы сохранить настройки.

9. После этого Keenetic будет использовать загруженный SSL сертификат для безопасных подключений.

Вы успешно настроили Keenetic для использования SSL сертификата! Теперь можно приступить к проверке работы сертификата и его установке на другие устройства.

На чтение 3 мин Опубликовано Обновлено

Сертификат SSL – это цифровой сертификат, который обеспечивает безопасное соединение между сервером и клиентом в интернете. Он защищает передаваемые данные, шифруя их и предотвращая возможность их перехвата третьими лицами. Установка сертификата SSL на Mikrotik позволяет обеспечить безопасность соединения и защитить ваш маршрутизатор.

В данной статье мы покажем вам пошаговую инструкцию, как установить сертификат SSL на Mikrotik:

1. Первым шагом является генерация сертификата. Для этого откройте веб-интерфейс маршрутизатора Mikrotik и зайдите в раздел «System» -> «Certificates». Нажмите кнопку «Add New» и заполните необходимые поля, такие как название, домен и ключевые параметры.

2. Сохраните новый сертификат и закройте окно настройки. После этого, вы увидите новый сертификат в списке доступных сертификатов.

3. Теперь необходимо настроить применение сертификата. Для этого зайдите в раздел «IP» -> «Services». Выберите нужный сервис, например, HTTPS, и нажмите кнопку «Edit». В открывшемся окне найдите поле «Certificate» и выберите там созданный ранее сертификат.

4. Сохраните настройки и перезагрузите маршрутизатор. После перезагрузки сертификат SSL будет активирован и защитит ваше соединение с маршрутизатором Mikrotik.

Важно помнить, что установка сертификата SSL на Mikrotik требует выполнения определенных настроек и может потребовать дополнительных действий. Рекомендуется проводить установку сертификата SSL под руководством опытного специалиста или следовать инструкциям производителя.

Подготовка к установке сертификата SSL на Mikrotik

Прежде чем начать установку сертификата SSL на Mikrotik, необходимо выполнить несколько предварительных шагов:

- Проверьте доступность порта 80 и 443 на вашем маршрутизаторе Mikrotik. Убедитесь, что эти порты не заблокированы фаерволлом или другими устройствами в сети.

- Убедитесь, что у вас есть статический внешний IP-адрес или доменное имя для вашего Mikrotik. Вы не сможете установить сертификат SSL без статического адреса или доменного имени.

- Создайте аккаунт на сервисе Let’s Encrypt или приобретите SSL-сертификат у надежного учреждения сертификации.

- Определите, какой метод вы хотите использовать для проверки владения доменным именем: DNS-запись, HTTP-файл или HTTPS-файл.

- Скопируйте приватный ключ и цепочку сертификатов, предоставленные сервисом Let’s Encrypt или учреждением сертификации, в отдельные файлы на вашем компьютере.

Регистрация истекающего домена для установки SSL

Прежде чем установить SSL-сертификат на Mikrotik, вам необходимо зарегистрировать доменное имя. Вы можете выбрать новое доменное имя или использовать уже имеющийся. Важно, чтобы доменное имя было свободно и не занято другим сайтом.

Если вы регистрируете новый домен, обратитесь к регистратору доменов или веб-хостинг провайдеру. При выборе домена рекомендуется выбирать долгосрочный период, чтобы избежать его истечения. Обычно домены регистрируют на год или на более длительный период.

Если у вас уже есть домен, убедитесь, что он зарегистрирован на ваше имя и что у вас есть доступ к управлению доменом. В случае истечения срока действия домена, вы должны продлить его, чтобы избежать потери сайта и SSL-сертификата.

При регистрации домена убедитесь, что вы правильно указываете все необходимые данные. Внимательно проверьте, что вы указали правильные данные для контактных лиц и DNS-серверов. Это поможет избежать возможных проблем при получении SSL-сертификата и установке его на Mikrotik.

Время на прочтение

3 мин

Количество просмотров 17K

Всем привет!

В этой публикации я расскажу о некоторых неочевидных моментах при использовании DD-WRT на вашем роутере. Наверное, завсегдатаям DD-WRT тут будет все очевидно, но тем, кто ставит в первый раз будет много полезного.

Для того, чтобы осуществить всё описанное, нам понадобиться роутер, который поддерживается DD-WRT, компьютер с ОС Linux с любым более или менее современным дистрибутивом (у меня Debian Wheezy) и жажда новых знаний.

Итак, дошли у меня наконец руки водрузить на мой уже довольно старенький LinkSys E4200 прошивку от DD-WRT. К старой оригинальной прошивке от LinkSys было много претензий. В частности:

1) Работала не со всем USB Mass Storage;

2) Жутчайшие, дикие тормоза WebUI при заходе через HTTPS;

3) Постоянная ругань браузеров на сертификат SSL, который похоже генерился каждую новую сессию. Поэтому добавление исключений не работало;

4) Отстутствие локального DNS;

5) Ну и множество других глюков.

В общем, одним воскресным вечером я решил залить DD-WRT. Сделал всё как рассказано в Wiki по моему роутеру, то есть залил сначала mini версию, потом проапдейтил до mega. Сами билды были взяты со странички Router Database, то есть сборка 21061.

Обнаружил следующие косяки:

1) Chrome 39 отказывался посещать роутер через HTTPS;

2) У Firefox 33 тоже возникли какие-то странные проблемы с HTTPS;

3) Новый IE отказывался делать для самоподписного сертификата исключение;

4) Chromium 38 также отказался посещать роутер через HTTPS;

5) Не работал SSH. При попытке входа получал ответ «Connection was closed by 192.168.1.1»

В общем, успешно посетить роутер с помощью HTTPS удалось только лишь с помощью Konqueror.

Дальнейшее ковыряние выявило следующую проблему: web-сервер роутера не умел TLS1. А в новых версиях браузеров, в связи с обнаруженной некоторое время назад уязвимостью SSL3 POODLE, SSL3 похоже отключено начисто. На Linux’овом Chromium я запретил его сам.

Кроме того, использование HTTPS «из коробки» DD-WRT весьма странно, так как сам ключ хранится в прошивке в открытом виде (далее мы это увидим воочию), что в общем-то сводит на нет всю нужду HTTPS.

Итак, первое, что надо знать при использовании DD-WRT: наплюйте на ту версию прошивки, которую вам предлагает Router Database. Вместо этого найдите более свежую сборку под ваш роутер тут.

Обновив версию до последней, я решил сразу две проблемы:

1) SSH заработал. Оказывается он был сломан в изначальном билде;

2) Web-сервер роутера стал поддерживать TLS 1.2, что позволило заходить на него уже всеми браузерами, кроме Firefox 33 (хотя это вылечили в 34) и IE и Chrome под виндой, хотя и это лечится путем настройки виндовых политик, а именно отключением запрета на игнорирование проблем сертификатов сайтов.

Осталась только одна проблема небезопасный сертификат в прошивке. Чтобы её вылечить нам придется разобрать прошивку по файликам, подменить в ней сертификат и ключ, и собрать прошивку обратно в один файл. Мы не будем компилировать прошивку из исходников.

Для наших целей есть прекрасная утилита под названием Firmware Modification Kit, скачать её исходники можно здесь. Утилиту нужно собрать стандартной последовательностью команд:

$ ./configure

$ make

Далее в директории с firmware-mod-kit имеются два скрипта: extract-firmware.sh и build-firmware.sh. Запускаем:

$ ./extract-firmware.sh ~/Downloads/dd-wrt.v24-25408_NEWD-2_K2.6_mega-nv60k.bin

Понятно, что здесь указывается файл вашей прошивки. Она распаковывает прошивку в директорию fmk.

Далее заходим в директорию fmk/rootfs/etc и воочию наблюдаем сертификат cert.pem, который предъявляет роутер при заходе по HTTPS и ключ от него key.pem, который хранится в открытом виде. Есть файлик privkey.pem — это тот же key.pem зашифрованный паролем «pass:password». И это доступно любому, кто скачает эту прошивку.

Итак, наша задача — сгенерировать свой собственный ключ и сертификат. Я сделал так: сгенерировал собственный Certificate Authority (CA) — он мне ещё понадобится при настройке OpenVPN на этом же роутере. Далее, я сгенерировал пару ключ/запрос сертификата и для Web-сервера роутера и подписал его моим CA, полученный сертификат и ключ положил в указанное место прошивки. А свой Certificate Authority я добавил как доверенное на всех своих компах.

Чтобы не писать два раза то, как это делать, я сошлюсь на замечательную статью на Хабре по поводу деятельности с CA и сертификатами. Отмечу лишь два важных момента:

1) в комментариях к этой статье есть описание того, как сгенерировать сертификат на несколько доменов или IP-адресов. Я сгенерировал сертификат на адрес 192.168.1.1, на домен amber.loc (так у меня называется роутер внутри локалки), на внешний IP-адрес (если он у вас есть) и на внешнее DNS-имя (можно взять динамическое DNS-имя).

2) сгенерированный ключ надо делать без пароля. *Paranoid mode ON* После создания и заливки прошивки уничтожить и ключ, и сам файл прошивки. *Paranoid mode OFF*. Запароленный ключ privkey.pem, лежащий в прошивке, никак не используется.

После того, как вы заменили указанные файлы в прошивке, запускаем скрипт:

$ ./build-firmware.sh fmk/

и получаем в директории fmk новую прошивку new-firmware.bin, которую и заливаем на роутер.

Вот и всё.