qaa-engineer.ru > Cisco > Как запустить удаленное управление на маршрутизаторе Cisco?

Для запуска удаленного управления на маршрутизаторе Cisco необходимо выполнить следующие шаги:

1. Настроить основные параметры маршрутизатора, такие как IP-адрес, маску подсети и шлюз по умолчанию.

2. Настроить способ доступа к маршрутизатору из удаленной сети. Для этого можно использовать протокол SSH или Telnet.

3. Создать учетные записи для доступа к маршрутизатору с правами администратора.

4. Настроить безопасность удаленного доступа, например, с помощью шифрования данных.

5. Протестировать удаленное управление, используя инструменты сетевого администрирования или командную строку.

Примеры команд для настройки удаленного доступа на маршрутизаторе Cisco:

— Настройка протокола SSH:

hostname router ip domain-name example.com crypto key generate rsa ip ssh version 2 line vty 0 4 transport input ssh login local

— Настройка протокола Telnet:

line vty 0 4 transport input telnet login local password cisco

Обратите внимание, что использование протокола Telnet не рекомендуется из-за отсутствия шифрования данных. Рекомендуется использовать SSH.

Всем привет! Сегодня я на простом примере расскажу вам про настройку роутера Cisco (2911, 1841, 881 и другие модели). Я выдумал некую простую схему с примером, которая позволит вам понять, как подключить локальную сеть к интернету через наш маршрутизатор. Я покажу пример настройки через консоль. Но вы можете делать конфигурирование через программу «Cisco Packet Tracer» – видеоинструкцию смотрим в конце статьи.

Содержание

- Пример подключения

- ШАГ 1: Подключение к маршрутизатору

- ШАГ 2: Reset настроек

- ШАГ 3: Конфигурация интерфейсов

- ШАГ 4: Удаленный доступ к роутеру

- ШАГ 5: Настройка шлюза

- ШАГ 6: Настройка NAT

- Видео

- Задать вопрос автору статьи

Пример подключения

Представим себе, что у нас есть один роутер Cisco. С помощью маршрутизатора мы должны подключить офис с несколькими компьютерами. Для коннекта всех локальных машин будем использовать коммутатор. Fa 4 и Fa 0 – это внешний и внутренний физический интерфейс. Также у нас есть:

- 277.146.101.1 – это шлюз провайдера.

- 277.146.101.2 – это внешний IP адрес роутера, его выдает провайдер.

- 192.168.1.1 – это локальный IP адрес.

Я думаю, схема достаточно понятная и простая.

ШАГ 1: Подключение к маршрутизатору

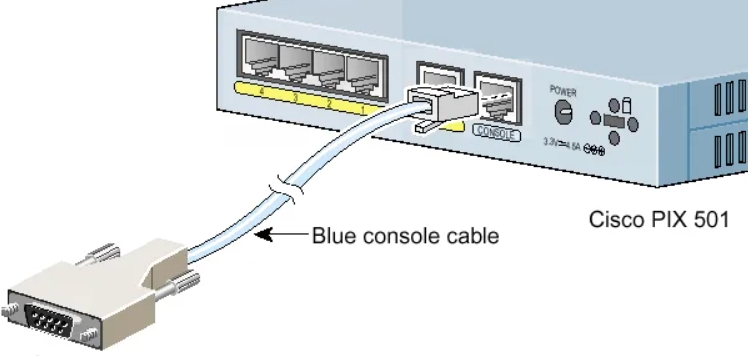

Для подключения мы будем использовать вот такой вот кабель, который обычно идет в комплекте со всем подобным оборудованием.

С одной стороны консольного кабеля должен быть COM-порт (RS 232). Подключаем один конец в CONSOLE (может иметь надпись CON) порты.

Вы можете столкнуться с проблемой, что у современных компов и ноутов нет подобного входа. Поэтому можно использовать USB переходник.

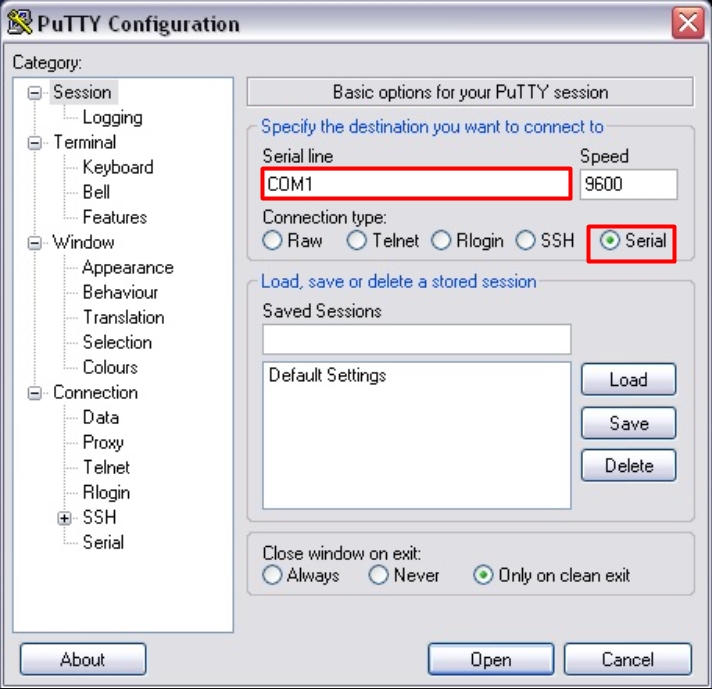

После подключения скачиваем программку PuTTY – она бесплатная и достаточно удобная. Очень важный момент – в разделе «Connection type» после запуска установите значение «Serial».

И далее нажимаем по кнопке «Open». Если у вас возникли трудности и подключение не происходит, то проверьте в «Диспетчере устройств», какой COM порт используется. Может быть баг, что порт указан не тот. Особенно этот баг проявляется при использовании переходника USB-COM.

Далее вы должны увидеть приветственную надпись в запрос ввода логина и пароля.

ШАГ 2: Reset настроек

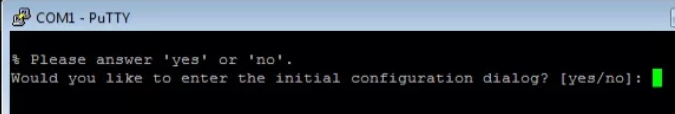

Итак, в первую очередь нам нужно полностью очистить старые настройки – они нам ни к чему, все будем делать с нуля (так сказать). Изначально вы увидите вот такую надпись:

router>

Но нам нужно запустить роутер с правами администратора, чтобы вместо стрелочки стояла решетка (#). Для этого вводим команду:

router> enable

Теперь сначала удаляем старый конфиг, а потом ребутаем аппарат:

router# write erase

router# reload

Нужно будет немного подождать. После этого роутер загрузится и выведет сообщение – использовать стандартную конфигурацию? – отвечаем:

no

ШАГ 3: Конфигурация интерфейсов

В первую очередь давайте назовем наше устройство для удобства обращения через команду. Я назвал его: «WIFIGID-ROUTER» – смотрим на картинку. Вообще, если у вас будут возникать какие-то вопросы по командам, то смотрите на схему в начале статьи. Итак, обзываем наш роутер:

router#conf t

router (config)#hostname WIFIGID-ROUTER

После этого вместо «router» вы должны увидеть свое название. Вспомним, что у роутера есть два интерфейса,

Внутренний (связь с локальной сетью) – с адресацией:

192.168.1.0/24

Внешний (связь с глобальным интернетом) – понятное дело, что у нас тут будут статические настройки:

- Сеть провайдера: 277.146.101.0

- Маска: 255.255.255.252 (/30)

- Шлюз: 277.146.101.1

Я придумал все эти значения, просто чтобы показать настройку – вы же подставляйте свои циферки. Маршрутизатор будет выступать шлюзом, и наша задача связать две эти сети и дать клиентам доступ в интернет.

Давайте введем настройки внешнего статического адреса:

WIFIGID-ROUTER #conf t

WIFIGID-ROUTER (config)#

interface Fa 4

ip address 227.146.101.2 255.255.255.252

no shutdown

Для подключения к интернету мы используем четвёртый интерфейс. Выше я задал внешний IP как 227.146.101.2, после этого прописал маску и запустил настройку последней командой. Ах да, не забудьте подключить интернет кабель от провайдера. В качестве проверки пингуем сначала сам роутер:

WIFIGID-ROUTER #ping 227.146.101.2

А потом шлюз провайдера:

WIFIGID-ROUTER #ping 227.146.101.1

Если все хорошо, и оба устройства пингуются, идем настраивать интерфейс для связи с локальной сетью. Локальная сеть у нас будет с адресацией:

192.168.1.0

Локальный адрес роутера:

192.168.1.1

Маска стандартная:

255.255.255.0

И еще один совет – обязательно оставьте пару адресов про запас. То есть диапазон адресов будет примерно от 192.168.1.2 до 192.168.1.10. Остальные уже будут использоваться клиентами и другими устройствами в локалке.

Локальный адрес роутера мы будем прописывать в VLAN:

R-DELTACONFIG#conf t

interface Vlan 1

Ip address 192.168.2.1 255.255.255.0

no shutdown

interface Fa 0

switchport access vlan 1

no shutdown

А для подключения будем использовать интерфейс «Fa 0». Что мы сделали, мы привязали сначала локальный адрес к Vlan. А потом уже VLAN привязали к физическому интерфейсу. Подключаем к этому физическому интерфейсу наш коммутатор, к которому уже будут подключены все рабочие машины, принтеры и другие сетевые устройства.

ШАГ 4: Удаленный доступ к роутеру

Чтобы вам постоянно не сидеть рядом с роутером и подключенным к нему консольным кабелем, я вам советую сразу настроить удалённый доступ. Мы будем использовать подключение по защищенному каналу SSH (второй версии).

WIFIGID-ROUTER (config)#

ip ssh ver 2

ip domain-name wifigid-router-c.ru

Сначала мы запустили SSH-2, а потом прописали произвольный домен. Теперь создаем ключ с помощью команды.

crypto key generate rsa

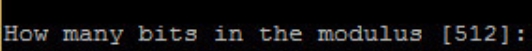

Далее вылезет вот такая вот надпись:

Вписываем число:

1024

Создаем пользователя с правами админа и паролем. Вместо «password» введите свой пароль.

username admin privilege 15 secret 0 password

Включаем пользователя в базу устройства:

line vty 0 4

login local

И задаем пароль для режима доступа:

enable secret 0 password-2

Опять же вместо «password-2» вводим свой пароль. После этого вы можете использовать любую программу с поддержкой SSH для доступа из локальной сети к этому роутеру.

ШАГ 5: Настройка шлюза

Теперь нам нужно подключиться к шлюзу провайдера:

WIFIGID-ROUTER (config)#

ip route 0.0.0.0 0.0.0.0 227.146.101.1

После этого пингуем любой внешний сайт, но лучше использовать именно IP, а не DNS адрес. Можно даже пропинговать один из DNS-серверов.

WIFIGID-ROUTER#ping 8.8.8.8

ШАГ 6: Настройка NAT

Опять же локальные компьютеры пользователя пока не имеют доступа в интернет, но мы это исправим. Для этого нам нужно настроить динамическую трансляцию локальных IP во внешний. У нас всего один внешний адрес, поэтому локальные адреса должны превращаться в него, проходя через наш роутер, выполняющий роль шлюза.

Прописываем диапазон тех адресов, которые в теории могут использоваться локальными машинами:

WIFIGID-ROUTER (config)#

ip access-list standard ACL_NAT

permit 192.168.1.0 0.0.0.255

Далее указываем наш VLAN:

Interface Vlan 1

ip nat inside

Они будет неким локальным интерфейсом, ведь в VLAN может быть сразу несколько адресов. Теперь указываем физический внешний интерфейс, к которому мы подключили провайдерский кабель:

Interface Fa 4

ip nat outside

А теперь мы создаем NAT правило:

ip nat inside source list WIFIGID_NAT interface fa4

Далее мы уже можем из локальной сети с любого компа клиента пинговать любые интернет-адреса. Также в качестве пробы используем внешний IP адрес. Ну и в самом конце не забудьте сохранить конфиг в память роутера:

WIFIGID-ROUTER#write

Видео

Такие возможности могут быть очень полезными в некоторых жизненных ситуациях, например, когда нужно помочь пожилым людям справиться с проблемами подключения к сети. О подключении удаленного доступа к роутеру и сценариях его использования рассказал Вячеслав Бурхайло, руководитель направления Wi-Fi «Дом.ру» в сегменте b2c.

В каких случаях может понадобиться удаленное управление

- Устранение неполадок в сети. Если ваши близкие столкнулись с проблемами подключения, вы можете помочь быстро устранить их через удаленный доступ к маршрутизатору.

- Настройка параметров. Удаленное управление позволяет задавать настройки маршрутизатора, например, изменять пароль Wi-Fi или обновлять прошивку.

- Контроль и безопасность. Вы можете следить за подключенными устройствами, проверять использование сети и включать функции безопасности.

Что необходимо для удаленного доступа к маршрутизатору

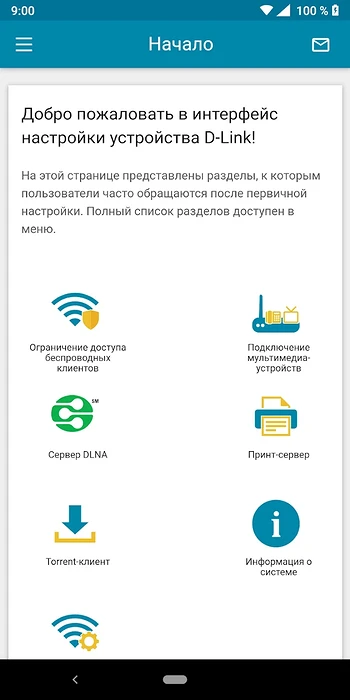

Практически все современные маршрутизаторы имеют встроенные возможности удаленного управления. Лишь некоторые старые или базовые модели могут не иметь этой функции. Например, в «Дом.ру» вся линейка устройств оснащена функцией удаленного управления через приложение телеком-провайдера или производителя.

Если настроить доступ к прибору из внешней сети, то подключаться к нему можно будет через браузер и с любого устройства: компьютера, смартфона, планшета и т. д. Таким образом вы сможете открывать непосредственно web-интерфейс маршрутизатора.

Однако это все же не очень распространенный вариант удаленного управления. Гораздо удобнее пользоваться приложениями от производителя или провайдера. Они создаются специально для большего комфорта пользователей, поэтому и являются наиболее популярным вариантом.

Какие функции доступны при удаленном управлении

При удаленном подключении к маршрутизатору доступен те же функции, которые представлены в его web-интерфейсе, — то есть при подключении из локальной сети.

Как правило, производители и провайдеры выносят в приложение наиболее востребованный функционал:

● Просмотр статуса устройства: включено/выключено, интернет подключен или нет.

● Проверка «карты сети»: какие устройства подключены, на какой скорости и частоте они работают, какое количество трафика потребляет каждое устройство.

● Изменение названия сети и пароля доступа к ней.

● Диагностические инструменты для выявления и устранения сетевых проблем.

Главное преимущество удаленного доступа к маршрутизатору — это возможность взаимодействовать с устройством из любой точки мира при наличии подключения к интернету.

Как сделать удаленное подключение к маршрутизатору безопасным

Открывая доступ «извне», обязательно необходимо соблюдать правила безопасности.

- В первую очередь проследите, чтобы подключение осуществлялось по логину и паролю. При этом пароль лучше устанавливать сложный: с цифрами, буквами в различном регистре и другими символами.

- Регулярно обновляйте прошивку маршрутизатора, чтобы устранить все возможные уязвимости в системе безопасности.

- Убедитесь, что для удаленного управления маршрутизатором используются безопасные протоколы, такие как HTTPS или SSH.

- Настройте брандмауэр маршрутизатора так, чтобы разрешить удаленные подключения только с определенных IP-адресов.

Эти правила безопасности помогут свести к минимуму потенциальные риски, связанные с удаленным управлением, и защитить маршрутизатор от несанкционированного доступа.

Еще по теме:

- Как правильно установить роутер в квартире: наши советы и рекомендации

- Забыли пароль от роутера: что делать и как подключаться

Время на прочтение

3 мин

Количество просмотров 13K

В связи с последними новостями о стремительном распространении вируса COVID – 19 многие компании закрывают свои офисы и переводят сотрудников на удаленную работу. Компания Cisco понимает необходимость и важность данного процесса и готова всесторонне поддержать наших заказчиков и партнеров.

Организация защищенного удаленного доступа

Оптимальным решением для организации защищенного удаленного доступа к корпоративным ресурсам является использование специализированных устройств и ПО. При этом не следует забывать про наиболее распространенный класс устройств – маршрутизаторы Cisco. Эти устройства имеются у многих организаций и поэтому могут эффективно поддержать бизнес в условиях, когда удаленная работа сотрудников стала обязательной.

Актуальными моделями для корпоративных заказчиков Cisco являются маршрутизаторы серий ISR 1000, ISR 4000, ASR 1000, а также виртуализированная серия Cisco CSR1000v.

Что предлагают маршрутизаторы Cisco для организации защищенного удаленного доступа?

Для создания Remote Access VPN рекомендуется использовать технологию Cisco FlexVPN, которая позволяет создавать и совместно использовать на одном и том же устройстве различные типы VPN (Site-to-Site, Remote Access).

Наиболее распространены и востребованы два способа использования Cisco FlexVPN для организации удаленного доступа (Remote Access):

- IKEv2 IPSec VPN – поддерживается на Cisco ISR 1000, ISR 4000, ASR 1000, CSR1000v. Настройка: IOS/IOS-XE router for IKEv2 VPN

- SSL VPN – поддерживается на Cisco CSR1000v, а также на некоторых моделях маршрутизаторов Cisco предыдущих поколений. Настройка:

IOS-XE router for SSL VPN (CSR only)

IOS router for SSLVPN

- Общие принципы и возможности FlexVPN (и не только) хорошо отражены в сессии Cisco Live 2020 BRKSEC-3054

- Основным VPN клиентом, который поддерживает указанные технологии и устанавливается на компьютеры и мобильные устройства является Cisco AnyConnect Secure Mobility Client. Загрузка и использование этого ПО требует приобретения соответствующих лицензий.

- Если Вы существующий клиент Cisco, но при этом у Вас на текущий момент недостаточно AnyConnect лицензий для использования совместно с маршрутизаторами Cisco, напишите нам на security-request@cisco.com с указанием домена, на который зарегистрирован ваш Smart-Account. Если у Вас еще нет Smart-Account, его необходимо будет создать здесь (подробнее на русском)

Поддержка заказчиков в условиях распространения COVID-2019

Компания Cisco предлагает Вам провести время карантина и самоизоляции продуктивно и инвестировать свое время в знания. На следующей неделе с 23 по 27 марта 2020 года мы организуем инженерный марафон «Корпоративные сети – все по порядку. Глубокое погружение» для инженеров и сетевых экспертов, что является отличной возможностью глубокого погружения в современные технологии для всех тех, кто давно хотел попасть на курсы Cisco, но по какой-то причине не мог.

Подробно о Марафоне и регистрация

Дополнительно мы рекомендуем всем ознакомится со следующими полезными ресурсами Cisco:

- www.cisco.com/c/m/en_us/covid19.html

- www.cisco.com/c/en/us/support/docs/security/anyconnect-secure-mobility-client/215331-anyconnect-implementation-and-performanc.html

- Бесплатное предложение Cisco по организации защищенного удаленного доступа

- Пошаговая инструкция того как можно быстро развернуть самую масштабируемую на текущий момент схему Remote-Access VPN доступа на базе AnyConnect и Cisco ASA – VPN Load Balancing Cluster.

Будьте здоровы и берегите себя!

Read the article CONFIGURING SSH ON CISCO IOS in English

Вопрос «как настроить подключение к Cisco по протоколу SSH?» возникает у каждого, кто сталкивается с этим оборудованием. Ответ — «Просто!»

Для примера возьмем модель маршрутизатора Cisco 881. Команды для настройки других маршрутизаторов (1841, 2800, 3825…) или коммутаторов (2900, 3500, 4800…) будут аналогичными. Различие может быть лишь в настройке интерфейсов. (Настройка доступ по протоколу SSH на межсетевые экраны Cisco ASA описана в статье «Cisco ASA. Основы. Доступ в Интернет»

Итак, в нашем распоряжении:

- маршрутизатор Cisco 881

- рабочая станция администратора

- несколько компьютеров в локальной сети офиса

- коммутатор, который используется для организации локальной сети офиса

Задача: настроить защищенное подключение к маршрутизатору Cisco с помощью протокола SSH и обеспечить безопасное удаленное управление.

Шаг 0. Настройка интерфейса

На маршрутизаторе должен быть включен интерфейс, который будет использоваться для управления. В нашем случае это будет внутренний (LAN) интерфейс Fastethernet 0.

Для справки:

На Маршрутизаторе Cisco 881 имеется один интерфейс 3го уровня Fastethernet 4 (тот, на котором сразу можно задать IP адрес) и встроенный коммутатор с четырьмя интерфейсами 2го уровня (Fastethernet 0 – Fastethernet 3). На каждый из этих 4ех интерфейсов можно привязать по одному(!) виртуальному интерфейсу 3го уровня. (Vlan).

Для интерфейса управления маршрутизатора выбираем первый доступный адрес в сети офиса — 192.168.0.1. Далее заходим в настройки виртуального интерфейса Vlan 1 и присваиваем ему этот ip адрес. После этого привязываем его к одному из физических интерфейсов маршрутизатора (Fastethernet 0) и включаем его командой no shut.

Для наглядности:

ip address => interface Vlan X => interface Fastethernet Y

Задаем ip адрес на интерфейсе Vlan 1

R-DELTACONFIG (config)#

interface Vlan 1

ip address 192.168.0.1 255.255.255.0

no shutsown

Привязываем Vlan 1 к физическому интерфейсу FastEthernet 0

R-DELTACONFIG (config)#

interface Fa 0

switchport access vlan 1

no shutsown

Последнее действие выполняется для того, чтобы убедиться в корректности настройки. Vlan 1 привязан по умолчанию к каждому интерфейсу 2го уровня и строчка будет отображаться в конфигурации только, если номер Vlan будет отличаться от 1.

Далее необходимо проверить доступность созданного интерфейса с самого маршрутизатора, а затем с любой рабочей станции офиса, например с рабочей станции администратора. Подойдет простая проверка командой Ping. Естественно, что интерфейс маршрутизатора Fastethernet 0 должен быть соединен с коммутатором локальной сети (или напрямую с компьютером администратора) и адрес компьютера, с которого выполняется проверка, находится в той же сети, что и адрес интерфейса маршрутизатора (например 192.168.0.10).

Шаг 1 Создание учетной записи администратора

Для удаленного управления требуется создать учетную запись, если таковая еще отсутствует.

R-DELTACONFIG (config)#

username admin secret *****

Вместо звездочек ****** задаем пароль для учетной записи admin.

Важно!

По правилам хорошего тона пароль состоит из заглавных и прописных букв, цифр и спец. символов, при этом не короче 8 символов.

Шаг 2 задание пароля на режим конфигурирования

При открытии консоли управления маршрутизатором пользователь попадает в упрощенный режим, из которого возможно посмотреть лишь некоторые параметры устройства и техническую информацию о нем. При этом рядом с названием устройства присутствует знак стрелки «>»

R-DELTACONFIG>

Для просмотра конфигурации маршрутизатора и дальнейшей его настройки необходимо ввести команду enable

R-DELTACONFIG> enable

R-DELTACONFIG#

Изначально этот режим не защищен паролем и любой пользователь, который подключился консольным кабелем (про кабель и как подключиться описано в этой статье) сможет попасть в режим конфигурирования . С другой стороны, пользователь, который подключился удаленно (ssh/telnet),для которого не задан уровень привилегий (как раз наш случай), не сможет попасть в режим конфигурирования.

Задаем пароль на привилегированный режим (знак решетки # рядом с именем маршрутизатора), зайдя в режим конфигурирования (conf t).

R-DELTACONFIG (config)#

R-DELTACONFIG (config)# enable secret ******

Этот пароль будет единым для всех пользователей.

Подробнее про режимы конфигурирования можно прочитать здесь.

Шаг 3. Включение удаленного управления

Для удаленного управления необходимо указать способ аутентификации пользователя командой login local

R-DELTACONFIG (config)#

line vty 0 4

login local

После выполнения этого шага и при условии, что интерфейс управления маршрутизатора доступен пользователю, становится возможным подключение к маршрутизатору с помощью протокола telnet. Для этого необходимо из командной строки рабочей станции администратора выполнить команду

C:\Documents and Settings\***>telnet 192.168.0.1

Должен последовать запрос пользователя и пароля, которые были заданы в шаге 1. После успешной авторизации будет доступен упрощенный режим управления маршрутизатора (со стрелкой «>«). Для доступа к привилегированному режиму (#) необходимо ввести команду enable, а после пароль из шага 2.

Шаг 4 Настройка SSH

При использовании протокола Telnet (TCP порт 23) все команды и данные о конфигурировании устройства передаются в открытом виде, что потенциально небезопасно. Для защиты подключения используется протокол SSH (TCP порт 22).

Для настройки подключения через протокол SSH необходимо задать имя домена (любое), сгенерировать криптографический ключ доступа и включить сам протокол SSH версии 2.

R-DELTACONFIG (config)#

ip domain-name deltaconfig.ru

crypto key generate rsa

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

// после запроса необходимо указать 1024

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys, keys will be non-exportable...[OK]

ip ssh ver 2

После выполнения этого шага появляется возможность подключаться через SSH с помощью специальной программы, поддерживающей данную функцию, например putty. Скачать можно по этой ссылке.

Шаг 5. Ограничение подключения к маршрутизатору только через SSH

Для того, чтобы исключить возможность подключения к маршрутизатору по протоколу Telnet необходимо ввести следующие команды:

R-DELTACONFIG (config)#

line vty 0 4

transport input ssh

После этого удаленный доступ к консоли устройства будет невозможен кроме как по протоколу SSH.

Дополнительно можно ограничить доступ к управлению маршрутизатором или коммутатором Cisco только с определенных ip адресов. Как это сделать описано в этой статье.

Важно!

Будьте осторожны с доступом на устройства. Не пренебрегайте защитой подключения и ограничения круга лиц, допущенных к управлению.

Важно!

Не забудьте сохранить конфигурацию всех устройств командой write или copy run start. Иначе после перезагрузки все изменения будут потеряны.

R-DELTACONFIG#write

Building configuration...

[OK]