Как получить полный контроль, над роутером ASUS с установленной оригинальной (заводской) прошивкой, через командную строку с помощью Telnet протокола доступа.

Для получения больших возможностей по настройке роутера многие тут-же прошивают роутер альтернативной прошивкой, такой как DDWRT, OpenWRT и другие. Но не всегда это оправдано. Вэб-интерфейс оригинальной прошивки может не содержать каких-то триггеров но в самой прошивки есть многие необходимые утилиты.

Значит, мы можем проделать все манипуляции над роутером с оригинальной (заводской) прошивкой, через командную строку с помощью Telnet протокола доступа.

Самый безопасный и мощный способ это использовать SSH протокол, но можно воспользоваться не безопасным Telnet так, как он имеется во всех роутерах ASUS.

Если вэб-интерфейс вашего роутера не имеет триггера для включения Telnet, то вам необходимо прочитать эту статью: «Как включить Telnet сервер на роутере ASUS».

Получение доступа к командной строке

Прежде всего вам нужно подключиться к роутеру используя любой Telnet клиент, например PuTTY или консольный клиент.

Домен, IP-адрес, логин и пароль такие же как в вэб-интерфейсе роутера.

- IP-адрес —

192.168.1.1(или тот который вы установили). - Домен —

router.asus.com(стандартный для ASUS роутеров) - Порт —

23(стандартный для Telnet протокола). - Имя пользователя (логин) —

admin(стандартный для ASUS роутеров). - Пароль — тот который вы установили (стандартный для ASUS роутеров —

admin).

Для подключения с помощью консольного клиента:

Откройте терминал.

Подключитесь к роутеру по протоколу доступа Telnet:

Для авторизации используйте логин и пароль такие же как в вэб-интерфейсе роутера:

Trying 192.168.1.1... Connected to 192.168.1.1. Escape character is '^]'. # |

Поздравляю, теперь вы в командной строке Linux роутер!

В роутере

Теперь вы в командной строке Linux роутера ASUS.

В общем, Linux роутер очень похож на Debian но имеет некоторые особенности. Начну с общего.

Показать информацию о железе и прошивке роутера можно так:

Linux version 2.6.30.9 (root@wireless-desktop) (gcc version 3.4.6-1.3.6) #4 Thu Jan 15 17:40:33 CST 2015

и так:

system type : RTL8196C processor : 0 cpu model : 52481 BogoMIPS : 389.12 tlb_entries : 32 mips16 implemented : yes

и так:

RTL8196C v1.0 -- 1 15 17:38:00 CST 2015 The SDK version is: Realtek SDK v2.5-r Ethernet driver version is: - Wireless driver version is: - Fastpath source version is: - Feature support version is: -

Показать все примонтированные разделы, можно так:

rootfs on / type rootfs (rw) /dev/root on / type squashfs (ro,relatime) proc on /proc type proc (rw,relatime) ramfs on /var type ramfs (rw,relatime)

Как вы видите squashfs раздел примонтирован с параметром ro то есть только на чтение. Но, ramfs (/var) примонтирован с параметром rw то есть чтение и запись. Значит, мы можем создавать и удалять файлы в этой директории. Но после перезагрузки всё будет как раньше, а новые файлы будут удалены.

Все загрузочные скрипты находятся в директории /etc/init.d/.

rcS rcS_16M

Это место находится на разделе подключённом в режиме только чтения, поэтому вы не можете добавлять свои скрипты сюда.

На роутере установлен BusyBox. BusyBox — это набор UNIX утилит командной строки, который используется в качестве основного интерфейса во встраиваемых операционных систем. В различных версиях и сборках он содержит различное количество утилит.

Для того, чтобы получить список команд, поддерживаемых данным экземпляром BusyBox, запустите его без каких-либо аргументов или используйте опцию --list:

BusyBox v1.13.4 (2015-01-15 17:36:18 CST) multi-call binary

Copyright (C) 1998-2008 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as!

Currently defined functions:

arp, ash, bunzip2, bzcat, cat, cp, cut, date, echo, expr, false,

free, grep, gzip, halt, head, hostname, ifconfig, init, ip, kill,

killall, klogd, ln, ls, mkdir, mount, ping, poweroff, ps, reboot,

renice, rm, route, sh, sleep, sync, syslogd, tail, telnetd, top,

true, umount, vconfig, wc, zcip

Для того, что бы узнать о том, что делают отдельные команды, используйте опцию --help в сочетании с этой командой:

Но не все программы в прошивке являются частью BusyBox. Поэтому может потребоваться просмотреть список всех программ:

lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_BootLoaderVersion -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_FWVersion -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_FwReadyStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_MacAddr_2G -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_PINCode -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_RegulationDomain -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_ResetButtonStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_SWMode -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_WanLanStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_WpsButtonStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_AllLedOff -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_AllLedOn -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_MacAddr_2G -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_PINCode -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_RegulationDomain -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_RestoreDefault -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_StartATEMode -> ate -rwxrwxrwx 1 root root 8476 Jan 15 12:38 acltd -rwxrwxrwx 1 root root 13540 Jan 15 12:38 acs lrwxrwxrwx 1 root root 7 Jan 15 12:38 arp -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 ash -> busybox -rwxrwxrwx 1 root root 21876 Jan 15 12:38 ate -rwxrwxrwx 1 root root 3324 Jan 15 12:38 atewatchdog -rwxrwxrwx 1 root root 177296 Jan 15 12:38 auth -rwxrwxrwx 1 root root 22836 Jan 15 12:38 brctl lrwxrwxrwx 1 root root 7 Jan 15 12:38 bunzip2 -> busybox -rwxrwxrwx 1 root root 284072 Jan 15 12:38 busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 bzcat -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 cat -> busybox -rwxrwxrwx 1 root root 37 Jan 15 12:38 connect.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 cp -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 cut -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 date -> busybox -rwxrwxrwx 1 root root 5096 Jan 15 12:38 ddns_inet -rwxrwxrwx 1 root root 12772 Jan 15 12:38 detectWAN -rwxrwxrwx 1 root root 28 Jan 15 12:38 disconnect.sh -rwxrwxrwx 1 root root 44260 Jan 15 12:38 dnrd -rwxrwxrwx 1 root root 207 Jan 15 12:38 dw lrwxrwxrwx 1 root root 7 Jan 15 12:38 echo -> busybox -rwxrwxrwx 1 root root 123 Jan 15 12:38 ew lrwxrwxrwx 1 root root 7 Jan 15 12:38 expr -> busybox -rwxrwxrwx 1 root root 110292 Jan 15 12:38 ez-ipupdate lrwxrwxrwx 1 root root 7 Jan 15 12:38 false -> busybox -rwxrwxrwx 1 root root 29 Jan 15 12:38 firewall.sh -rwxrwxrwx 1 root root 84720 Jan 15 12:38 flash lrwxrwxrwx 1 root root 7 Jan 15 12:38 free -> busybox -rwxrwxrwx 1 root root 7656 Jan 15 12:38 fwupgrade -rwxrwxrwx 1 root root 98 Jan 15 12:38 getmib -rwxrwxrwx 1 root root 98 Jan 15 12:38 getmib1 lrwxrwxrwx 1 root root 7 Jan 15 12:38 grep -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 gzip -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 halt -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 head -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 hostname -> busybox -rwxrwxrwx 1 root root 481996 Jan 15 12:38 httpd -rwxrwxrwx 1 root root 7592 Jan 15 12:38 httpdcheck -rwxrwxrwx 1 root root 104 Jan 15 12:38 ib -rwxrwxrwx 1 root root 104 Jan 15 12:38 ib1 -rwxrwxrwx 1 root root 105 Jan 15 12:38 id1 -rwxrwxrwx 1 root root 105 Jan 15 12:38 idd -rwxrwxrwx 1 root root 105 Jan 15 12:38 idd1 lrwxrwxrwx 1 root root 7 Jan 15 12:38 ifconfig -> busybox -rwxrwxrwx 1 root root 25264 Jan 15 12:38 igmpproxy -rwxrwxrwx 1 root root 16852 Jan 15 12:38 infosvr lrwxrwxrwx 1 root root 7 Jan 15 12:38 init -> busybox -rwxrwxrwx 1 root root 116 Jan 15 12:38 init.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 ip -> busybox -rwxrwxrwx 1 root root 72 Jan 15 12:38 ip_qos.sh -rwxrwxrwx 1 root root 321088 Jan 15 12:38 iptables lrwxrwxrwx 1 root root 13 Jan 15 12:38 iptables-restore -> /bin/iptables -rwxrwxrwx 1 root root 111 Jan 15 12:38 irf -rwxrwxrwx 1 root root 111 Jan 15 12:38 irf1 -rwxrwxrwx 1 root root 104 Jan 15 12:38 iw -rwxrwxrwx 1 root root 104 Jan 15 12:38 iw1 -rwxrwxrwx 1 root root 37424 Jan 15 12:38 iwcontrol -rwxrwxrwx 1 root root 27076 Jan 15 12:38 iwpriv lrwxrwxrwx 1 root root 7 Jan 15 12:38 kill -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 killall -> busybox -rwxrwxrwx 1 root root 301 Jan 15 12:38 killsh.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 klogd -> busybox -rwxrwxrwx 1 root root 27 Jan 15 12:38 l2tp.sh -rwxrwxrwx 1 root root 113968 Jan 15 12:38 l2tpd -rwxrwxrwx 1 root root 64352 Jan 15 12:38 lld2d lrwxrwxrwx 1 root root 7 Jan 15 12:38 ln -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 ls -> busybox -rwxrwxrwx 1 root root 97348 Jan 15 12:38 miniigd lrwxrwxrwx 1 root root 7 Jan 15 12:38 mkdir -> busybox -rwxrwxrwx 1 root root 182 Jan 15 12:38 mmd_cmdr -rwxrwxrwx 1 root root 196 Jan 15 12:38 mmd_cmdw lrwxrwxrwx 1 root root 7 Jan 15 12:38 mount -> busybox -rwxrwxrwx 1 root root 589 Jan 15 12:38 mp.sh -rwxrwxrwx 1 root root 31004 Jan 15 12:38 networkmap -rwxrwxrwx 1 root root 9156 Jan 15 12:38 notify_service -rwxrwxrwx 1 root root 6912 Jan 15 12:38 ntp_inet -rwxrwxrwx 1 root root 25084 Jan 15 12:38 ntpclient -rwxrwxrwx 1 root root 115 Jan 15 12:38 ob -rwxrwxrwx 1 root root 115 Jan 15 12:38 ob1 -rwxrwxrwx 1 root root 116 Jan 15 12:38 od -rwxrwxrwx 1 root root 116 Jan 15 12:38 od1 -rwxrwxrwx 1 root root 122 Jan 15 12:38 orf -rwxrwxrwx 1 root root 122 Jan 15 12:38 orf1 -rwxrwxrwx 1 root root 115 Jan 15 12:38 ow -rwxrwxrwx 1 root root 115 Jan 15 12:38 ow1 -rwxrwxrwx 1 root root 184 Jan 15 12:38 phyr -rwxrwxrwx 1 root root 151 Jan 15 12:38 phyw lrwxrwxrwx 1 root root 7 Jan 15 12:38 ping -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 poweroff -> busybox -rwxrwxrwx 1 root root 6520 Jan 15 12:38 ppp_inet -rwxrwxrwx 1 root root 276552 Jan 15 12:38 pppd -rwxrwxrwx 1 root root 30 Jan 15 12:38 pppoe.sh -rwxrwxrwx 1 root root 49 Jan 15 12:38 pppoe_conn_patch.sh -rwxrwxrwx 1 root root 87 Jan 15 12:38 pppoe_disc_patch.sh -rwxrwxrwx 1 root root 63784 Jan 15 12:38 pptp -rwxrwxrwx 1 root root 29 Jan 15 12:38 pptp.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 ps -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 reboot -> busybox -rwxrwxrwx 1 root root 11699 Jan 15 12:38 reload lrwxrwxrwx 1 root root 7 Jan 15 12:38 renice -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 rm -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 route -> busybox -rwxrwxrwx 1 root root 53887 Jan 15 12:38 routed -rwxrwxrwx 1 root root 48 Jan 15 12:38 rssi -rwxrwxrwx 1 root root 48 Jan 15 12:38 rssi1 -rwxrwxrwx 1 root root 108 Jan 15 12:38 setmib -rwxrwxrwx 1 root root 108 Jan 15 12:38 setmib1 lrwxrwxrwx 1 root root 7 Jan 15 12:38 sh -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 sleep -> busybox -rwxrwxrwx 1 root root 2406 Jan 15 12:38 snmpd.sh -rwxrwxrwx 1 root root 8492 Jan 15 12:38 start_mac_clone -rwxrwxrwx 1 root root 656 Jan 15 12:38 startup.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 sync -> busybox -rwxrwxrwx 1 root root 198664 Jan 15 12:38 sysconf lrwxrwxrwx 1 root root 7 Jan 15 12:38 syslogd -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 tail -> busybox -rwxrwxrwx 1 root root 259828 Jan 15 12:38 tc -rwxrwxrwx 1 root root 7592 Jan 15 12:38 tcpcheck lrwxrwxrwx 1 root root 7 Jan 15 12:38 telnetd -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 top -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 true -> busybox lrwxrwxrwx 1 root root 6 Jan 15 12:38 udhcpc -> udhcpd -rwxrwxrwx 1 root root 43595 Jan 15 12:38 udhcpd -rwxrwxrwx 1 root root 62408 Jan 15 12:38 udpxy lrwxrwxrwx 1 root root 7 Jan 15 12:38 umount -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 vconfig -> busybox -rwxrwxrwx 1 root root 38144 Jan 15 12:38 wanduck lrwxrwxrwx 1 root root 7 Jan 15 12:38 wc -> busybox -rwxrwxrwx 1 root root 31 Jan 15 12:38 wlanapp.sh -rwxrwxrwx 1 root root 281752 Jan 15 12:38 wscd lrwxrwxrwx 1 root root 7 Jan 15 12:38 zcip -> busybox -rwxrwxrwx 1 root root 100 Jan 15 12:38 zcip.sh

Если в списке вы видите что-то похожее на […] -> busybox то эта программа является частью BusyBox.

Если нет нужной вам программы, то вы можете скачать её из интернета (или создать его путем кросс-компиляции) и положить в временный каталог (/tmp/). Также вы можете скачать полную версию BusyBox с официального сайта (http://www.busybox.net) и поместить его в временный каталог (/tmp/). Но, как я писал выше, после перезагрузки всё будет как раньше и новые файлы будут удалены.

К примеру, в моём роутере, встроенный BusyBox (v1.13.4) не содержит редактор vi или nano.

NVRAM

А теперь про особенности о которых Я писал выше. Все настройки роутера (настройки изменяемые через веб-интерфейс, пользовательские настройки, загрузочные скрипты) хранятся в энергонезависимый памяти — NVRAM (Non Volatile Random Access Memory). Существует специальная команда для работы с этой памятью — flash и она уже установлена в оригинальную прошивку.

Его можно запустить без аргументов для того, чтобы увидеть все опции:

Usage: flash cmd

option:

cmd:

default -- write all flash parameters from hard code.

get [wlan interface-index] mib-name -- get a specific mib from flash

memory.

set [wlan interface-index] mib-name mib-value -- set a specific mib into

flash memory.

all -- dump all flash parameters.

gethw hw-mib-name -- get a specific mib from flash

memory.

sethw hw-mib-name mib-value -- set a specific mib into

flash memory.

allhw -- dump all hw flash parameters.

reset -- reset current setting to default.

set_mib -- get mib from flash and set to wlan interface.

Как вы можете видеть есть несколько опций. Аббревиатура hw означает — оборудование (железо).

Все настройки хранятся в переменных.

Показать все переменные:

DEF_IP_ADDR=192.168.1.1 DEF_SUBNET_MASK=255.255.255.0 DEF_DEFAULT_GATEWAY=0.0.0.0 DEF_DHCP=2 DEF_DHCP_CLIENT_START=192.168.1.2 DEF_DHCP_CLIENT_END=192.168.1.254 DEF_DHCP_LEASE_TIME=0 DEF_DHCP_LEASE=86400 DEF_ELAN_MAC_ADDR=000000000000 DEF_DNS1=0.0.0.0 DEF_DNS2=0.0.0.0 DEF_DNS3=0.0.0.0 DEF_STP_ENABLED=0 DEF_DEVICE_NAME="RTL8196c" ....

И многие другие переменные.

Примечание: Все переменные начинающиеся с префикса

DEF_имеют значение по умолчанию (исходная конфигурация). Она включается при нажатии кнопкиResetна корпусе роутера или из веб-интерфейса роутера или с помощью командыflashв терминале.

Примечание: Не все из перечисленных переменных работают.Такие переменные как

SAMBA_ENABLED=0не работают, из-за того, что Samba не установлен.

Для того, чтобы найти переменные с словом NAME, используйте команду flash совместно с grep:

DEF_DEVICE_NAME="RTL8196c" DEF_DOMAIN_NAME="ASUS" DEF_SUPER_NAME="admin" DEF_USER_NAME="" DEF_PPP_USER_NAME="" DEF_PPTP_USER_NAME="" DEF_L2TP_USER_NAME="" DEF_DDNS_DOMAIN_NAME="" DEF_DDNS_SUGGEST_NAME="" DEF_HOST_NAME="" DEF_PPP_SERVICE_NAME="" DEF_PPTPD_USERNAME="" DEVICE_NAME="RT-N12LX" DOMAIN_NAME="asus.loc" SUPER_NAME="admin" USER_NAME="" PPP_USER_NAME="*****" PPTP_USER_NAME="" L2TP_USER_NAME="" DDNS_DOMAIN_NAME="" DDNS_SUGGEST_NAME="" HOST_NAME="" PPP_SERVICE_NAME="" PPTPD_USERNAME="" Aborted

Примечание: Имена всех переменных записываются в верхнем регистре.

Показать значение определенной переменной (например, имя администратора):

SUPER_NAME="admin"

Установить новое значение переменной (например, имя администратора):

flash set SUPER_NAME superadmin

Теперь у вас есть новое имя администратора (логин), а это повышает безопасность.

Но для того, что бы изменения вступили в силу необходимо перезагрузить роутер:

Если необходимо вернуть все заводские параметры (сброс к изначальным настройкам):

P.S. Если вы не нашли в этой статье нужную вам информацию, то может быть вы сможете найти её в комментариях ниже. В английской версии статьи комментариев больше.

Если эта статья помогла вам, пожалуйста, оставьте комментарий

Спасибо за прочтение!

Управление роутером является неотъемлемой частью настройки и обслуживания компьютерных сетей.

Один из самых распространенных способов управления роутером — использование командной строки.

В отличие от графического интерфейса, командная строка позволяет полностью контролировать

настройки и настраивать устройство более гибко и эффективно.

Командная строка является специальной оболочкой, через которую можно отправлять команды роутеру

и получать от него ответы. Она позволяет настраивать и управлять самыми различными параметрами

роутера, такими как IP-адреса, DHCP, виртуальные локальные сети, брандмауэры и многое другое.

Важно понимать, что к работе с командной строкой требуется определенный набор знаний и навыков,

так как неправильные команды могут привести к нежелательным результатам.

Основная принцип работы с командной строкой роутера заключается в выполнении

последовательности команд. Перед выполнением команды необходимо указывать протокол,

с помощью которого будет осуществляться взаимодействие с роутером (например, Telnet или SSH),

адрес роутера, а также логин и пароль для аутентификации. После успешной авторизации

можно переходить к выполнению команд.

С помощью командной строки можно проводить различные операции, такие как настройка интерфейсов,

создание и удаление VLAN, настройка маршрутизации, настройка брандмауэров и прочее. Все базовые команды

роутера представляют собой специальный набор кодов и ключевых слов, каждое из которых выполняет

определенное действие. Например, команда «show interfaces» выводит информацию о состоянии интерфейсов,

а команда «configure terminal» переводит пользователя в режим настройки устройства.

Важно отметить, что командная строка является мощным инструментом для работы с роутером,

однако она требует определенного времени, чтобы изучить и понять правила и принципы работы.

Для начала можно ознакомиться с основными командами и их функционалом, а затем практиковаться

в их использовании на практике. В итоге, владение управлением роутером через командную строку

позволит эффективно администрировать и настраивать сетевое оборудование.

Что такое роутер и зачем он нужен?

Основная функция роутера – передача данных между устройствами, подключенными к сети. Он анализирует адреса пакетов данных и определяет, куда их направить. Таким образом, роутер обеспечивает маршрутизацию данных и их доставку по сети. Благодаря этому, устройства могут обмениваться информацией, просматривать страницы в интернете, отправлять и получать электронные письма, скачивать файлы и многое другое.

Еще одной важной функцией роутера является создание локальной сети (Local Area Network, LAN), которая объединяет все устройства, подключенные к нему. Роутер выступает в роли центрального устройства сети и позволяет контролировать и управлять подключенными устройствами.

Также роутер обеспечивает защиту сети и подключенных устройств. Он предоставляет возможность создания защищенного Wi-Fi соединения, используя различные методы шифрования, аутентификации и другие средства безопасности. Это позволяет предотвратить несанкционированный доступ к сети и защитить данные пользователей.

Кроме того, роутер может выполнять и другие функции, такие как кэширование, работа с протоколами маршрутизации, обеспечение качества обслуживания (Quality of Service, QoS) и т. д. В зависимости от модели и производителя, роутеры могут обладать различными дополнительными возможностями и функциями.

Роутер — это устройство, обеспечивающее передачу сетевых пакетов между различными сетями.

Роутер представляет собой специальное сетевое устройство, которое используется для соединения различных локальных сетей и обеспечения передачи данных между ними. Он производит принятие, обработку и перенаправление сетевых пакетов в соответствии с заданной конфигурацией.

Основная функция роутера — определение оптимального пути для передачи данных от источника к назначению. Для этого роутер выполняет маршрутизацию пакетов, обращаясь к таблице маршрутизации, в которой содержатся информация о доступных сетях и их характеристиках.

Роутер может иметь несколько интерфейсов и подключаться к различным сетям. Он может иметь как проводные, так и беспроводные интерфейсы, которые позволяют соединять компьютеры и другие сетевые устройства через различные каналы связи.

Для управления роутером доступны различные методы, и одним из них является использование командной строки. Командная строка предоставляет возможность настроить и управлять роутером, выполнять задачи администрирования и диагностики сети.

| Преимущества управления роутером через командную строку: | Примеры команд: |

|---|---|

| Полный контроль над настройками и конфигурацией роутера. | show running-config configure terminal |

| Возможность автоматизации задач с помощью сценариев и скриптов. | access-list ip route |

| Более гибкий и мощный функционал, чем в графическом интерфейсе. | ping tracert |

Управление роутером через командную строку является важным навыком для сетевых администраторов, позволяющим эффективно настраивать и управлять сетью, а также решать проблемы связанные с передачей данных.

На чтение 3 мин Опубликовано Обновлено

Настройка беспроводного роутера с помощью пользовательского интерфейса не всегда удобна или даже возможна. Но не стоит беспокоиться — вы все еще можете настроить свой wifi роутер через командную строку. В этой статье мы расскажем вам о том, каким образом это можно сделать и предоставим подробную инструкцию по настройке роутера с помощью команд.

Командная строка (или CLI — Command Line Interface) позволяет вам взаимодействовать с операционной системой и выполнять различные команды. Используя команды, вы можете легко изменять настройки своего роутера и подстраивать его под свои потребности.

Но прежде чем начать настраивать роутер, важно убедиться, что вы имеете технические знания и доступ к командной строке роутера. Пожалуйста, обратитесь к документации производителя или проконсультируйтесь с технической поддержкой, чтобы узнать, как получить доступ к командной строке вашего роутера.

Подготовка к настройке

Перед тем, как приступить к настройке wifi роутера через командную строку, необходимо выполнить несколько предварительных шагов. Во-первых, убедитесь, что у вас есть доступ к роутеру и вы знаете его IP-адрес. Обычно IP-адрес роутера указан на его задней панели или в документации.

Во-вторых, удостоверьтесь, что ваш компьютер подключен к роутеру посредством кабеля Ethernet. Для настройки роутера через командную строку необходимо иметь физическое подключение к нему.

В-третьих, установите программу для работы с командной строкой, такую как PuTTY или Terminal (в зависимости от вашей операционной системы). Эти программы позволяют подключиться к роутеру по протоколу SSH и вводить команды через командную строку.

В-четвертых, убедитесь, что вы имеете все необходимые данные для настройки wifi роутера, такие как SSID (имя сети), пароль, а также тип безопасности (например, WPA или WPA2).

| Шаг | Действие |

|---|---|

| 1 | Запишите IP-адрес роутера |

| 2 | Подключите компьютер к роутеру с помощью кабеля Ethernet |

| 3 | Установите программу для работы с командной строкой |

| 4 | Соберите все необходимые данные для настройки роутера |

Подключение к wifi роутеру через командную строку

В данной статье мы рассмотрим подробную инструкцию о том, как настроить wifi роутер через командную строку. Это может быть полезно в случае, если вы не имеете доступа к веб-интерфейсу роутера или предпочитаете использовать командную строку для управления сетевыми настройками.

Для начала подключитесь к wifi роутеру через командную строку следующим образом:

- Откройте командную строку на своем компьютере. Для этого нажмите клавишу Win+R, введите «cmd» и нажмите Enter.

- Введите команду «ipconfig» для отображения сведений о вашей сети. Найдите строку «Default Gateway», которая указывает на IP-адрес вашего роутера.

- Введите команду «ping [IP-адрес роутера]» для проверки соединения с роутером. Если вы получаете ответы, значит подключение к роутеру прошло успешно.

- Введите команду «telnet [IP-адрес роутера]» для подключения к роутеру по протоколу Telnet.

После успешного подключения к wifi роутеру через командную строку вы сможете настроить его различные параметры с помощью специальных команд. Вот некоторые из них:

| Команда | Описание |

|---|---|

| help | Отображает список доступных команд. |

| show interfaces | Отображает информацию о доступных сетевых интерфейсах роутера. |

| configure terminal | Переходит в режим настройки роутера. |

| interface [название интерфейса] | Выбирает сетевой интерфейс для настройки. |

| ip address [IP-адрес] [маска подсети] | Настраивает IP-адрес и маску подсети для выбранного интерфейса. |

| exit | Выходит из режима настройки роутера и сохраняет изменения. |

После внесения необходимых изменений, вам может потребоваться перезагрузить роутер с помощью команды «reload» или «reboot», чтобы изменения вступили в силу.

Таким образом, подключение к wifi роутеру через командную строку позволяет более гибко настраивать сетевые параметры и обеспечивает дополнительные возможности управления роутером.

From DD-WRT Wiki

Jump to: navigation, search

Contents

- 1 Telnet

- 2 SSH

- 2.1 Обзор

- 2.2 Настройка

- 2.2.1 Подключение с использованием открытого ключа

- 2.2.2 Подключение с использованием имени пользователя и пароля

- 2.2.3 Автоматический вход (для сценариев оболочки)

- 2.2.4 Советы по безопасности

- 2.3 SSH-клиент

- 2.4 Переадресация SSH-порта

- 2.4.1 Переадресация локального порта

- 2.4.2 Переадресация удаленного порта

- 2.4.2.1 Требования

- 2.4.2.2 Настройка

- 2.5 SCP

- 2.6 Drop Bear

- 3 Командная строка DD-WRT

- 3.1 Основной синтаксис

- 3.1.1 Операторы относительного пути

- 3.1.1.1 Примеры

- 3.1.2 Операторы конвеера и перенаправления

- 3.1.3 Фоновые процессы

- 3.1.1 Операторы относительного пути

- 3.2 Примечание по командной строке веб-интерфейса

- 3.3 Основные команды

- 3.4 Продвинутые команды

- 3.1 Основной синтаксис

- 4 Программы

- 5 Смотрите также

- 6 Внешние ссылки

[edit] Telnet

- Откройте командную строку и введите «telnet» (в Windows Vista и выше утилиту нужно установить в диалоговом окне панели управления «Включение и отключение компонентов Windows»).

- Подключитесь к IP-адресу маршрутизатора, например, 192.168.1.1, поэтому в командной строке это будет выглядеть так:

telnet 192.168.1.1

- При запросе имени пользователя введите root (даже если вы изменили имя пользователя в веб-интерфейсе).

- При запросе пароля введите пароль маршрутизатора (по умолчанию «admin»).

[edit] SSH

[edit] Обзор

SSH, или Secure Shell, является зашифрованным протоколом и связанной программой, предназначенной для замены telnet. Его также можно использовать для создания безопасных туннелей, что-то вроде виртуальных частных сетей VPN, и для использования в качестве сетевой файловой системы (SSHFS). По умолчанию SSH работает на порту 22.

SSH работает так же, как telnet с комбинацией имени пользователя и пароля, или на основе открытого и закрытого ключей. Чтобы последние работали, серверу предоставляется короткий открытый ключ, а сервер отдает клиенту свой открытый ключ. Клиент шифрует информацию, отправляемую на сервер, используя открытый ключ сервера, а сервер шифрует информацию, отправляемую клиенту, используя открытый ключ от клиента. Закрытые ключи никуда не отправляются и используются для расшифровки полученной информации, зашифрованной с помощью соответствующего открытого ключа.

Подключение к DD-WRT может выполняться с использованием имени пользователя и пароля или только от клиентов, чьи открытые ключи были введены вручную через веб-интерфейс. Несколько ключей можно ввести, разместив каждый в отдельной строке. Если вы хотите использовать имя пользователя и пароль для входа в систему с использованием SSH, используйте имя «root» с паролем, который установлен для веб-интерфейса.

На самом деле можно вручную установить (через telnet или SSH) переменную NVRAM sshd_authorized_keys командой:

nvram set sshd_authorized_keys=ключ1 ключ2 ключ3

Также можно вручную отредактировать файл /tmp/root/.ssh/authorized_keys и добавить в него ключи (хотя они исчезнут при перезагрузке, если у вас нет автоматически запускающегося сценария командной строки, изменяющего файл).

Стоит отметить, что SSH-ключи — это довольно длинные строки символов, поэтому, если вы вставляете их из буфера обмена, следует быть осторожным, чтобы не допустить разрывов строк, иначе ключи не будут работать (т.е. ключ — это одна длинная непрерывная строка).

[edit] Настройка

[edit] Подключение с использованием открытого ключа

Аутентификация с открытым ключом является одним из самых безопасных методов входа в SSH. Он функционирует подобно HTTPS, поскольку все передачи зашифрованы ключом, который будут иметь только клиент и сервер. Еще один плюс в том, что если вы используете этот метод вместо аутентификации по паролю, никто не сможет взломать маршрутизатор, пытаясь угадать пароль!

Чтобы включить его, сначала нужно сгенерировать пару открытого и закрытого ключей на компьютере. Это можно сделать с помощью утилиты «Puttygen», если вы используете в качестве программы-клиента Putty или WinSCP. Скопируйте открытый ключ из области public key в буфер обмена и сохраните закрытый ключ где-нибудь на компьютере. Нет необходимости сохранять открытый ключ. Если вы его забудете, всегда можно открыть файл закрытого ключа в программе Puttygen, которая покажет открытый ключ, а не генерировать новую пару ключей. Пользователи операционных систем, отличных от Windows, могут использовать утилиту ssh-keygen(1):

user@machine:~> ssh-keygen Generating public/private rsa key pair. Enter file in which to save the key (/home/user/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /home/user/.ssh/id_rsa. Your public key has been saved in /home/user/.ssh/id_rsa.pub. The key fingerprint is: 68:1c:50:0e:76:c1:d0:c7:9e:5e:5a:65:78:20:5c:fb user@machine.example.com

Рекомендуется не защищать свою пару ключей паролем, поскольку это облегчит вам задачу, хотя и менее безопасно.

- В веб-интерфейсе перейдите на вкладку Administration (в версии v24 — вкладку Services).

- На вкладке Services включите SSHd в группе параметров Secure Shell. Если после этого не появились новые параметры — сохраните настройки, нажав кнопку Save Settings.

- Вставьте ваш открытый ключ Public key в поле authorized key группы параметров SSHD. Нужно будет сгенерировать ключ на компьютере, если у вас его ещё нет.

- Сохраните и примените настройки, нажав кноки Save и Apply Settings.

ПРИМЕЧАНИЕ. Формат открытого ключа при вставке должен быть: «ssh-rsa», пробел, ключ, пробел, комментарий. Например (обратите внимание, что в конце не должно быть перевода строки):

ssh-rsa AAAAB4NfaC3yc5...jZfYmBTi7Q== rsa-key-20101024

Альтернативный метод — подключиться к маршрутизатору по SSH, используя имя пользователя и пароль, и задать ключ командой:

root@wrt54g:~# nvram set sshd_authorized_keys='ssh-rsa AAAAB4NfaC3yc5 ... jZfYmBTi7Q== rsa-key-20101024' root@wrt54g:~# nvram commit root@wrt54g:~# reboot

Не забудьте ввести ключ как целую строку символов (без пробелов, табуляции и т.п.).

В Putty можно использовать аутентификацию по ключу, открыв настройки аутентификации SSH (Connection → SSH → Auth) и введя или указав файл закрытого ключа. Также убедитесь, что имя пользователя для автоматического входа — root (Connection → Data).

[edit] Подключение с использованием имени пользователя и пароля

Если вы не хотите создавать SSH-ключи, можно использовать вход в систему с использованием имени пользователя и пароля. Однако учтите, что этот метод гораздо менее безопасен (пароли могут быть менее 8 символов)!

- В веб-интерфейсе перейдите на вкладку Administration (в версии v24 — вкладку Services).

- На вкладке Services включите SSHd в группе параметров Secure Shell. Если после этого не появились новые параметры — сохраните настройки, нажав кнопку Save Settings.

- Включите параметр Password Login для использования входа по паролю.

- Сохраните и примените настройки, нажав кноки Save и Apply Settings.

После этого вы можете войти в систему, используя имя пользователя «root» с паролем, который установлен для веб-интерфейса.

[edit] Автоматический вход (для сценариев оболочки)

SSH-клиент Dropbear позволяет указывать пароль через переменную окружения. Это полезно, когда нужно чтобы DD-WRT выполнял автоматическое подключение к другому устройству по SSH.

# Требуется DD-WRT v24 или новее DROPBEAR_PASSWORD='my password' ssh user@hostname

[edit] Советы по безопасности

- Выберите случайный нестандартный номер порта больше 1024, особенно при включении SSH-доступа из Интернета! Большинство злоумышленников используют сканер портов, который по умолчанию сканирует только небольшое количество известных открытых портов. Сканирование всех 65535 портов намного медленнее, что затрудняет поиск вектора атаки, а также повышает вероятность обнаружения атаки системой обнаружения вторжений (англ. Intrusion Detection System, IDS).

- Запомните или запишите в безопасное место отпечаток ключа от маршрутизатора! При подключении к маршрутизатору программа-клиент показывает отпечаток ключа (key fingerprint). Если вы видите, что отпечаток не изменился, то можете быть уверены, что никто не шпионит за вашим соединением с помощью атаки «человек посередине» (man-in-the-middle). Если отпечаток ключа НЕ совпадает (SSH-клиент, возможно, предупредит об этом), что-то не так и следует прервать соединение немедленно! Примечание: отпечаток ключа маршрутизатора может измениться после сброса к заводским настройкам или обновления прошивки, т.к. он, вероятно, сгенерирует новую пару ключей.

- Для еще большей безопасности при использовании открытого ключа можно защитить закрытый ключ паролем. Таким образом, если злоумышленник завладеет ключом, он всё равно не сможет войти в маршрутизатор без предварительного взлома пароля от ключа. В противном случае, если ключи не защищены, любой, кто наткнется на них, может получить полный доступ к маршрутизатору и контроль над сетью.

[edit] SSH-клиент

Обеспечивает безопасную альтернативу стандартному Telnet.

Хороший клиент для Windows — Putty.

Настройте клиент для использования закрытого ключа, который вы сохранили ранее.

В большинство дистрибутивов Linux по умолчанию включены программы-клиенты для Telnet и SSH.

[edit] Переадресация SSH-порта

Переадресация SSH-порта (англ. SSH port forwarding) — это возможность создавать зашифрованные туннели для прохождения трафика, подобно VPN. Ниже мы обсудим два разных подхода к переадресации портов SSH — локальный и удаленный.

[edit] Переадресация локального порта

Пример из реального мира:

Предположим, что вы хотите управлять настройками маршрутизатора из любой точки Интернета. Хотите использовать веб-интерфейс, но не хотите включать управление через удаленный HTTP (небезопасно) или HTTPS (ресурсоемко). Как этого достичь?

Именно здесь нужна переадресация порта SSH. Эта функция позволяет безопасно подключаться к веб-интерфейсу маршрутизатора, даже если интерфейс настроен так, что он доступен только для компьютеров в локальной сети маршрутизатора.

Во-первых, в разделе Administration → Management необходимо включить параметр ‘Remote SSH Management’, если хотите подключиться к маршрутизатору из глобальной сети WAN.

Переадресация локального порта может быть установлена из интерфейса командной строки следующей командой:

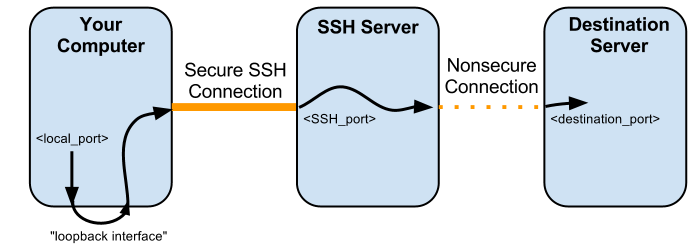

ssh -L <local_port>:<destination_server>:<destination_port> user@<ssh_server> -p <ssh_port>

Чтобы объяснить более понятно, что делает эта команда: ваш компьютер устанавливает SSH-соединение с <ssh_server>. Туннель создается между <local_port> вашего компьютера, <ssh_server> и <destination_port> на <destination_server>. Данные, отправленные в <local_port>, передаются по защищенному SSH-соединению в <ssh_server>, где они затем дешифруются и пересылаются в <destination_port> на <destination_server>.

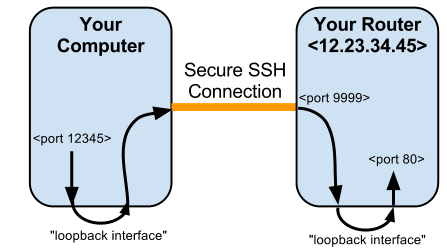

Например, если IP-адрес интерфейса WAN маршрутизатора — 12.23.34.35, его SSH-порт для удаленного администрирования — 9999, а доступный через интерфейс LAN веб-интерфейс находится на порту 80:

ssh -L 12345:localhost:80 root@12.23.34.45 -p 9999

Получим соединение:

Откройте браузер и перейдите по адресу http://localhost:12345, и вы сможете войти в веб-интерфейс маршрутизатора, как если бы находились в локальной сети маршрутизатора. Это соединение безопасно!

Если вы используете PuTTY, процедура аналогична. Переадресация порта SSH настраивается в разделе SSH → Tunnels.

Примечание пользователя Brandonc: при использовании PuTTY из репозитория Ubuntu соединение завершается после входа в веб-интерфейс, выдавая ошибку: «SSH2_MSG_CHANNEL_FAILURE for nonexistent channel 257» (23:44, 2 августа 2012 г.).

Для получения дополнительной информации, связанной с настройкой туннеля, смотрите обсуждение на форуме.

[edit] Переадресация удаленного порта

Это полезно для туннелирования таких вещей, как удаленный рабочий стол (Remote Desktop, RDP) по зашифрованному туннелю SSH через Интернет. Например, вы хотите иметь доступ к вашему рабочему компьютеру из дома:

Домашний компьютер ↔ Маршрутизатор ↔ Интернет ↔ Брандмауэр ↔ Рабочий компьютер

На рабочем компьютере, на котором разрешен удаленный рабочий стол RDP через порт 3389, выполните ssh -R 5555:localhost:3389 root@router.home.

На домашнем компьютере можно использовать RDP-клиент для подключения к порту 5555 на маршрутизаторе, и это создаст SSH-туннель, который подключит домашний компьютер к порту 3389 на рабочем компьютере.

[edit] Требования

- DD-WRT v24 RC7 или новее

- В разделе Services → Secure Shell веб-интерфейса должны быть включены параметры SSHd и SSH TCP Forwarding.

- В разделе Administration → Management должен быть включен параметр Remote SSH Management.

[edit] Настройка

Настроить переадресацию удаленного порта относительно просто при использовании утилиты PuTTY для Windows. См. Connections → SSH → Tunnels. Убедитесь, что ваша конфигурация включает параметры, как показано выше. А именно:

- Local ports accept connections from other hosts.

- Remote ports do the same (SSH-2 only).

- Source port (номер порта на маршрутизаторе, должен быть больше 1024).

- Destination (IP-адрес:Порт).

- Remote.

[edit] SCP

Технология Secure Copy (SCP, с англ. «Защищенное копирование») позволяет безопасно копировать файлы с компьютера на маршрутизатор и обратно.

Некоторые хорошие клиенты для Windows — это FileZilla и WinSCP.

Настройте клиент для использования закрытого ключа, сохраненного ранее, или используйте вход по имени пользователя «root» и паролю от веб-интерфейса.

Помните: только разделы /tmp и /jffs доступны для записи!

[edit] Drop Bear

DropBear — это клиент и сервер SSH, установленный по умолчанию на маршрутизаторах WRT54G. DropBear позволяет подключаться с WRT54G к удаленному SSH-серверу для SCP и т.п. Мне кажется, что SSHD необяхательно включать через веб-интерфейс для использования клиентской части DropBear.

Если на компьютере есть сервер SSH (например, OpenSSH), вы можете получить файлы с компьютера с помощью команды scp. Её можно использовать в автоматически запускаемых сценариях.

[edit] Командная строка DD-WRT

Она же оболочка Linux DD-WRT. Это оболочка ‘ash’. Ash — это версия sh, буквально «A SHell».

[edit] Основной синтаксис

Командная оболочка Linux (Linux Command Shell, Ash) отличается от командной строки Windows и DOS.

Символ / (а не \) используется для разделения каталогов при указании как локальных, так и сетевых путей.

Для выполнения команды необходимо указать путь к этой команде. Это может быть либо полный путь, либо относительный (relative path).

[edit] Операторы относительного пути

Есть два оператора относительного пути.

. Текущий каталог .. На одну директорию выше текущего каталога

[edit] Примеры

1) Если вы находитесь в каталоге /jffs/usr/bin и хотите запустить команду /jffs/usr/bin/noip, используйте:

/jffs/usr/bin # /jffs/usr/bin/noip

или

/jffs/usr/bin # ./noip

2) Если вы находитесь в каталоге /jffs/usr/bin и хотите запустить команду /jffs/usr/kismet, используйте:

/jffs/usr/bin # /jffs/usr/kismet

или

/jffs/usr/bin # ../kismet

или

/jffs/usr/bin # cd .. /jffs/usr # ./kismet

3) Относительные пути также могут быть использованы в качестве аргументов. Если вы установили пакет noip, вы заметили бы, что команда установлена как /jffs/usr/bin/noip, но ее файл конфигурации установлен как /jffs/etc/no-ip.conf. При запуске noip необходимо указать путь к файлу конфигурации с помощью команды -c. Это можно сделать так:

/jffs/usr/bin # ./noip -c /jffs/etc/no-ip.conf

или

/jffs/usr/bin # ./noip -c ../../etc/noip.conf

обратите внимание, что первый ../ приводит нас к /jffs/usr/. Второй ../ приводит к /jffs/. А затем можно добавить оставшуюся часть пути.

4) Хотя во всех других примерах показан минимально необходимый текст команды, с относительными путями также можно сотворить что-нибудь этакое. Чтобы запустить команду noip, как в примере 1, можно использовать:

/jffs/usr/bin # ../../../jffs/./usr/./bin/././../bin/././noip

Здесь мы проходим весь путь до корневого каталога /, затем переходим к /jffs/usr/bin, возвращаемся к /jffs/usr и, наконец, к /jffs/usr/bin.

Ссылки на текущий каталог /./ добавляются время от времени просто для того, чтобы вас запутать. Обратите внимание, что /./ всегда ссылается на текущий каталог.

[edit] Операторы конвеера и перенаправления

Pipe (конвеер) и Redirect (перенаправление) – это каналы взаимодействия между разными командами. Вывод одной команды (stdout) может быть передан на вход другой (stdin), как по конвееру, или перенаправлен в устройство или файл.

< и > — операторы перенаправления.

< берет данные из устройства или файла и направляет их на вход команды.

> берет вывод команды и направляет его в устройство или файл.

Например, если вы не хотите видеть вывод команды, перенаправьте ее на устройство null:

command > /dev/null

| — символ конвеера, который передает результат (вывод) одной команды (на вход) в другую.

Например: наиболее распространенное использование канала — ограничение вывода команды:

command | more

Это особенно полезно для таких команд, как nvram show, которая выводит около 800-1200 строк одновременно. Команда nvram show | more будет отображать результаты по одной странице за раз.

[edit] Фоновые процессы

Можно запускать программы в фоновом режиме (немедленно возвращает вас в командную строку), заканчивая команду символом &. Например:

команда &

Убедитесь, что добавили пробел между командой и амперсандом, иначе получите ошибку File not found («Файл не найден»).

[edit] Примечание по командной строке веб-интерфейса

Встроенный интерфейс командной строки веб-интерфейса DD-WRT (страница Diagnostics.asp) допускает максимум около 200 символов в строке.

Специальные символы, такие как « или |, должны быть экранированы — введены после знака \.

Например, если вы хотите установить значение текстового параметра NVRAM:

Вместо этого

nvram set svqos_svcs="edonkey p2p 0:0 40 | bittorrent p2p 0:0 40 |"

Введите

nvram set svqos_svcs=\"edonkey p2p 0:0 40 \| bittorrent p2p 0:0 40 \|\"

[edit] Основные команды

<command> -h Флаг -h почти всегда отображает справку по команде. Используйте его! ls Показать содержимое текущего каталога cd <directory or full path> Сменить текущий каталог cp <source> <destination> Копировать файл <source> в место назначения <destination> cp -r <source> <destination> Копировать каталог <source> в <destination> mv <source> <destination> Переместить файл <source> в <destination> mkdir <directory name> Создать новый каталог <directory name> wget <URI> Скачать файл <URI> в текущий каталог tar -xz -f <file> Распаковать файл *.tgz или *.tar.gz rm <file> Удалить файл <file> rm -r <directory> Удалить каталог и всё его содержимое killall <program name> Убить все запущенные процессы программы ps Показать запущенные процессы top Показывать запущенные процессы в графическом интерфейсе

[edit] Продвинутые команды

Для следующих команд имеются отдельные страницы Wiki:

- brctl

- cut

- expr

- dnsmasq

- ip

- ifup

- ifconfig

- iptables

- scp

- tc

- udhcpd

- wl

[edit] Программы

- PuTTY (все системы);

- HyperTerminal (Windows XP и предыдущие версии);

- minicom (Linux);

- picocom (Linux);

- terminalbpp (Windows).

[edit] Смотрите также

Script Examples

Сетевая файловая система SSHFS

Автоматически запускаемые сценарии

SSH access from internet

Tunnel all traffic over ssh using remote windows machine and Putty

[edit] Внешние ссылки

Статья Википедии о SSH

Linux Shell Scripting Tutorial

Telnet/SSH BusyBox Commands

Настройка роутера через командную строку (cmd) является одним из способов изменения настроек сети и обеспечения безопасности вашей домашней сети. В этой статье мы рассмотрим шаг за шагом, как настроить роутер с помощью командной строки.

Первым шагом будет подключение к роутеру через командную строку. Для этого вам понадобится знать IP-адрес роутера. Вы можете узнать его, открыв командную строку и введя команду «ipconfig». Найдите строчку «Default Gateway» — это и будет IP-адрес вашего роутера. Введите этот адрес в адресную строку вашего браузера.

После открытия страницы настроек роутера вам может потребоваться ввести логин и пароль для доступа к настройкам. Обычно значения по умолчанию: логин «admin» и пароль «admin». Если вы изменяли эти значения, введите свои учетные данные.

Теперь вы находитесь в разделе настроек роутера. Здесь вы можете изменить различные параметры, такие как WiFi-сеть, пароль, порты и т.д. Однако будьте осторожны, так как неправильные настройки могут привести к проблемам с доступом к сети.

Важно: перед изменением настроек роутера рекомендуется создать резервную копию настроек, чтобы в случае ошибки можно было восстановить предыдущие настройки.

После внесения необходимых изменений сохраните настройки и перезагрузите роутер. После перезагрузки проверьте, что изменения вступили в силу и все работает корректно.

Теперь вы знаете, как настроить роутер через командную строку (cmd) с помощью этой пошаговой инструкции. Будьте внимательны при изменении настроек и не забывайте делать резервные копии, чтобы избежать потери важной информации. Удачной настройки вашего роутера!

Содержание

- Шаг 1: Подключение к роутеру

- Шаг 2: Открытие командной строки (cmd)

- Шаг 3: Ввод команд для настройки роутера

- Шаг 4: Проверка настроек и завершение настройки

Шаг 1: Подключение к роутеру

Первым шагом для настройки роутера через командную строку (cmd) необходимо подключиться к самому роутеру. Для этого нужно выполнить следующие действия:

- Откройте командную строку (cmd), нажав Win + R, введите «cmd» в появившемся окне, и нажмите Enter.

- Введите команду «ipconfig» и нажмите Enter. Вы увидите список сетевых адаптеров и их IP-адресов.

- Найдите сетевой адаптер, который подключен к вашему роутеру. Он будет иметь IP-адрес, который начинается с «192.168».

- Скопируйте IP-адрес роутера в буфер обмена.

Теперь у вас есть доступ к роутеру через командную строку (cmd) и можно переходить к следующему шагу настройки.

Шаг 2: Открытие командной строки (cmd)

Чтобы настроить роутер через командную строку, вам потребуется открыть командную строку (cmd). Для этого выполните следующие шаги:

Шаг 2.1: Нажмите комбинацию клавиш Windows + R на клавиатуре. Это откроет окно «Выполнить».

Шаг 2.2: В окне «Выполнить» введите «cmd» и нажмите клавишу Enter. Это откроет командную строку.

Шаг 2.3: В командной строке вы увидите мигающий курсор. Это означает, что командная строка готова к вводу команд.

Теперь вы готовы приступить к настройке роутера через командную строку.

Шаг 3: Ввод команд для настройки роутера

Теперь, когда мы подключились к роутеру через командную строку, мы можем приступить к вводу команд для его настройки. В процессе настройки вы можете использовать различные команды, которые позволяют изменять настройки роутера по вашим потребностям.

Вот несколько основных команд, которые вы можете использовать:

1. show running-config: эта команда отображает текущую конфигурацию роутера, позволяя вам увидеть все текущие настройки.

2. configure terminal: эта команда позволяет вам войти в режим настройки и вводить изменения в конфигурацию роутера.

3. interface: эта команда позволяет выбрать интерфейс, который вы хотите настроить. Например, вы можете ввести «interface gigabitethernet0/0» для выбора интерфейса Gigabit Ethernet 0/0.

4. ip address: эта команда позволяет вам установить IP-адрес для выбранного интерфейса.

5. exit: эта команда позволяет вам выйти из текущего режима (например, выйти из режима настройки или выйти из интерфейса).

Пример ввода команды:

Допустим, вы хотите изменить IP-адрес для интерфейса Gigabit Ethernet 0/0 на 192.168.1.1. Для этого вы можете использовать следующую последовательность команд:

1. configure terminal

2. interface gigabitethernet0/0

3. ip address 192.168.1.1 255.255.255.0

4. exit

Это простой пример, но помните, что в зависимости от ваших потребностей и настроек роутера, вам может потребоваться использовать другие команды. В любом случае, всегда помните сохранять настройки после внесения изменений, чтобы они вступили в силу.

Шаг 4: Проверка настроек и завершение настройки

После завершения настройки роутера через командную строку, необходимо выполнить проверку настроек для убедиться, что все настройки были внесены правильно.

1. Подключите компьютер к роутеру с помощью Ethernet-кабеля.

2. Откройте командную строку (cmd) на вашем компьютере.

3. Введите команду ipconfig и нажмите Enter. В результате вы увидите информацию об IP-адресе, маске подсети и шлюзе по умолчанию.

4. Проверьте, соответствуют ли эти данные настройкам, которые вы внесли при конфигурации роутера. Если IP-адрес, маска подсети и шлюз по умолчанию совпадают с теми, что вы указали, значит, настройки успешно применены.

5. Откройте веб-браузер и введите IP-адрес роутера в адресной строке. Если вы видите страницу настроек роутера и можете войти в его интерфейс, значит, настройка прошла успешно.

Поздравляю! Вы успешно настроили роутер через командную строку и проверили его настройки. Теперь вы можете использовать свою сеть для подключения к Интернету и разделения его с другими устройствами.