Использование Linux через оболочку терминала всегда быстро, безопасно и экономит время. Более того, если вы опытный пользователь Linux, вы, несомненно, захотите выполнять все операционные задачи с помощью методов, основанных на интерфейсе командной строки, вместо методов, основанных на графическом интерфейсе.

Если вы используете Linux-сервер без какой-либо среды рабочего стола Linux, я уверен, что вам придется выполнять множество команд терминала для работы с сервером. Не только в Linux-сервере, но вы также можете использовать терминальный метод для подключения WiFi из оболочки терминала в настольных средах.

В Linux вы можете делать практически все через оболочку терминала при наличии соответствующего доступа. Для подключения WiFi из оболочки терминала в Ubuntu Linux, вам необходимо знать имя WiFi, пароль и базовые знания Linux.

В этом посте мы рассмотрим, как подключить wifi через терминал в Ubuntu/Debian Linux. Здесь мы рассмотрим CLI и полуCLI методы подключения WiFi в Linux из оболочки терминала.

Метод 1: Метод Netplan для подключения WiFi из терминала

Netplan – это основной инструмент конфигурации и настройки сети в Ubuntu для настройки всех сетевых параметров. Вы можете использовать инструмент Netplan и настроить его через оболочку терминала для подключения WiFi из оболочки терминала.

Шаг 1: Определите детали сетевой карты

Чтобы подключить WiFi на любой машине, очевидно, нам нужно знать имя сети. В сетевых технологиях имя Wifi определяется SSID (Service Set Identifier). Затем убедитесь, что на вашей Linux-машине установлен активный WIFI-адаптер. Вы можете выполнить следующую команду, представленную ниже, чтобы просканировать все доступные адаптеры сетей WIFI вокруг вас. Выполните следующую команду в оболочке терминала, чтобы вывести имя адаптера wifi на вашей машине.

ls /sys/class/netСледующая команда покажет вам доступные сети на экране оболочки. Позже мы будем использовать имя SSID в сценарии конфигурации netplan для подключения WiFi из оболочки терминала.

Шаг 2: Редактирование Netplan на Ubuntu

Поскольку мы уже знаем имя SSID нашего WiFi, и у нас есть функциональный Wifi адаптер, пришло время подключить Wifi к нашей системе через терминал. Следующая простая и понятная команда позволит вам отредактировать сценарий конфигурации Netplan, чтобы добавить наш SSID и другие учетные данные. Здесь я использую редактор сценариев Nano, но вы можете использовать любой из ваших любимых инструментов для редактирования сценария Netplan.

sudo nano /etc/netplan/50-cloud-init.yamlКогда сценарий откроется, скопируйте и вставьте следующие строки в сценарий конфигурации сети. Пожалуйста, сохраните выравнивание и отступы, как показано ниже на рисунке, чтобы избежать ошибок при попытке подключения wifi из оболочки терминала в Linux.

конфигурация wifi на ubuntu

wifis:

wlan0:

dhcp4: true

optional: true

access-points:

"SSID_name":

password: "WiFi_password"

Вот расширенный вид всего скрипта конфигурации Netplan, который вы можете посмотреть для лучшего понимания. Если вы использовали любую другую конфигурацию сети, пожалуйста, сделайте резервную копию сценария для восстановления его по умолчанию. Пожалуйста, убедитесь, что вы правильно написали файл для подключения WiFi через терминал.

# This file is generated from information provided by the datasource. Changes

# to it will not persist across an instance reboot. To disable cloud-init's

# network configuration capabilities, write a file

# /etc/cloud/cloud.cfg.d/99-disable-network-config.cfg with the following:

# network: {config: disabled}

network:

ethernets:

eth0:

dhcp4: true

optional: true

version: 2

wifis:

wlan0:

dhcp4: true

optional: true

access-points:

"SSID_name":

password: "WiFi_password"Теперь вы можете столкнуться с проблемами после перезагрузки или выхода из системы. Чтобы не настраивать весь процесс каждый раз, пожалуйста, создайте план Netplan и примените его к вашей машине Ubuntu.

sudo netplan generatesudo netplan applyЕсли команда Netplan Apply не работает, вы можете попробовать следующую команду, приведенную ниже.

sudo netplan --debug applyШаг 3: Выясните, есть ли какие-либо проблемы!

В Linux, если у вас уже есть существующие настройки для конфигурации сети/WiFi, вы можете столкнуться с проблемами при подключении Wifi из оболочки терминала. Выполните следующую команду системного управления в оболочке терминала, чтобы запустить инструмент Wi-Fi Protected Access на вашей машине Ubuntu.

sudo systemctl start wpa_supplicantЕсли приведенные выше команды не работают, выключите компьютер и снова примените настройки Netplan на вашей машине.

shutdown nowsudo netplan generatesudo netplan applyНаконец, когда вы успешно установили Wifi соединение с вашей машиной Ubuntu с помощью терминала, вы можете выполнить следующую команду для проверки IP статуса вашей машины.

ip aМетод 2: Подключение Wifi в Ubuntu из терминала с помощью nmtui

nmtui – это сокращение от Network Manager Text User Interface в Linux. Его можно использовать для управления беспроводными сетями на вашей поверхности. Инструменты nmtui работают по методу полуCLI. В этом методе необходимо использовать командную строку на базе терминала, но для выбора и управления инструментом также требуется указатель курсора.

Шаг 1: Исполнительный пользовательский интерфейс Network Manager

В этом методе мы рассмотрим, как подключить Wifi в Linux из терминала с помощью nmtui. Сначала вам нужно набрать nmtui в оболочке терминала, чтобы запустить инструмент текстового пользовательского интерфейса Network Manager в вашей системе.

nmtuiКоманда покажет вам выпадающее меню для выбора настроек сети. В меню выберите пункт ‘Подключиться’, чтобы выбрать SSID с терминала.

Шаг 2: Выберите SSID WiFi

На следующем шаге вы увидите список сетей Wifi (SSID), доступных вокруг вас, в оболочке терминала. Пожалуйста, используйте курсор мыши или клавиши со стрелками на клавиатуре, чтобы выбрать SSID, затем нажмите кнопку ввода, чтобы выбрать сеть.

На следующем шаге оболочка терминала попросит вас ввести пароль SSID, чтобы ваш рабочий стол Linux мог подключиться к сети. Если ваш Wifi не имеет пароля, он не будет запрашивать пароль. Если все идет правильно, на экране появится сообщение о подключении и вскоре произойдет соединение.

Шаг 3: Проверка подключения

С этого момента мы рассмотрели методы подключения к сети Wifi в Ubuntu из оболочки терминала. Пришло время проверить, работает ли сеть или нет. Выполнение команды Ping для проверки интернет-соединения является универсальным методом проверки стабильности интернета, времени отклика и задержки. Мы можем выполнить следующую команду Ping в оболочке терминала, чтобы выполнить Ping для Google DNS.

ping google.comЧтобы проверить все известные сети Wifi в вашей системе, выполните следующую команду Nmcli, приведенную ниже.

nmcli con showЕсли вам нужно переключиться с одной сети Wifi на другую, выполните приведенную ниже команду NMCLI.

nmcli con down ssid/uuidЗаключительные слова

Я надеюсь, что этот пост был полезен и информативен для вас. Пожалуйста, поделитесь им со своими друзьями и сообществом Linux, если вы считаете это сообщение полезным и информативным. Вы также можете написать свое мнение по поводу этого сообщения в разделе комментариев.

How can i connect to a router via the CLI (eth or wlan) and

login with the password i created? My OS is based on Debian.

So if you have no GUI with suggestions that show you the available Networks (routers).

asked May 25, 2013 at 15:43

3

You can use tools like SSH or Telnet to connect to the router, make sure it the ports for the specific tool are open if the router supports remote configuration in that way.

answered May 25, 2013 at 16:24

You must log in to answer this question.

Not the answer you’re looking for? Browse other questions tagged

.

Not the answer you’re looking for? Browse other questions tagged

.

Как получить полный контроль, над роутером ASUS с установленной оригинальной (заводской) прошивкой, через командную строку с помощью Telnet протокола доступа.

Для получения больших возможностей по настройке роутера многие тут-же прошивают роутер альтернативной прошивкой, такой как DDWRT, OpenWRT и другие. Но не всегда это оправдано. Вэб-интерфейс оригинальной прошивки может не содержать каких-то триггеров но в самой прошивки есть многие необходимые утилиты.

Значит, мы можем проделать все манипуляции над роутером с оригинальной (заводской) прошивкой, через командную строку с помощью Telnet протокола доступа.

Самый безопасный и мощный способ это использовать SSH протокол, но можно воспользоваться не безопасным Telnet так, как он имеется во всех роутерах ASUS.

Если вэб-интерфейс вашего роутера не имеет триггера для включения Telnet, то вам необходимо прочитать эту статью: «Как включить Telnet сервер на роутере ASUS».

Получение доступа к командной строке

Прежде всего вам нужно подключиться к роутеру используя любой Telnet клиент, например PuTTY или консольный клиент.

Домен, IP-адрес, логин и пароль такие же как в вэб-интерфейсе роутера.

- IP-адрес —

192.168.1.1(или тот который вы установили). - Домен —

router.asus.com(стандартный для ASUS роутеров) - Порт —

23(стандартный для Telnet протокола). - Имя пользователя (логин) —

admin(стандартный для ASUS роутеров). - Пароль — тот который вы установили (стандартный для ASUS роутеров —

admin).

Для подключения с помощью консольного клиента:

Откройте терминал.

Подключитесь к роутеру по протоколу доступа Telnet:

Для авторизации используйте логин и пароль такие же как в вэб-интерфейсе роутера:

Trying 192.168.1.1... Connected to 192.168.1.1. Escape character is '^]'. # |

Поздравляю, теперь вы в командной строке Linux роутер!

В роутере

Теперь вы в командной строке Linux роутера ASUS.

В общем, Linux роутер очень похож на Debian но имеет некоторые особенности. Начну с общего.

Показать информацию о железе и прошивке роутера можно так:

Linux version 2.6.30.9 (root@wireless-desktop) (gcc version 3.4.6-1.3.6) #4 Thu Jan 15 17:40:33 CST 2015

и так:

system type : RTL8196C processor : 0 cpu model : 52481 BogoMIPS : 389.12 tlb_entries : 32 mips16 implemented : yes

и так:

RTL8196C v1.0 -- 1 15 17:38:00 CST 2015 The SDK version is: Realtek SDK v2.5-r Ethernet driver version is: - Wireless driver version is: - Fastpath source version is: - Feature support version is: -

Показать все примонтированные разделы, можно так:

rootfs on / type rootfs (rw) /dev/root on / type squashfs (ro,relatime) proc on /proc type proc (rw,relatime) ramfs on /var type ramfs (rw,relatime)

Как вы видите squashfs раздел примонтирован с параметром ro то есть только на чтение. Но, ramfs (/var) примонтирован с параметром rw то есть чтение и запись. Значит, мы можем создавать и удалять файлы в этой директории. Но после перезагрузки всё будет как раньше, а новые файлы будут удалены.

Все загрузочные скрипты находятся в директории /etc/init.d/.

rcS rcS_16M

Это место находится на разделе подключённом в режиме только чтения, поэтому вы не можете добавлять свои скрипты сюда.

На роутере установлен BusyBox. BusyBox — это набор UNIX утилит командной строки, который используется в качестве основного интерфейса во встраиваемых операционных систем. В различных версиях и сборках он содержит различное количество утилит.

Для того, чтобы получить список команд, поддерживаемых данным экземпляром BusyBox, запустите его без каких-либо аргументов или используйте опцию --list:

BusyBox v1.13.4 (2015-01-15 17:36:18 CST) multi-call binary

Copyright (C) 1998-2008 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as!

Currently defined functions:

arp, ash, bunzip2, bzcat, cat, cp, cut, date, echo, expr, false,

free, grep, gzip, halt, head, hostname, ifconfig, init, ip, kill,

killall, klogd, ln, ls, mkdir, mount, ping, poweroff, ps, reboot,

renice, rm, route, sh, sleep, sync, syslogd, tail, telnetd, top,

true, umount, vconfig, wc, zcip

Для того, что бы узнать о том, что делают отдельные команды, используйте опцию --help в сочетании с этой командой:

Но не все программы в прошивке являются частью BusyBox. Поэтому может потребоваться просмотреть список всех программ:

lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_BootLoaderVersion -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_FWVersion -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_FwReadyStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_MacAddr_2G -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_PINCode -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_RegulationDomain -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_ResetButtonStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_SWMode -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_WanLanStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Get_WpsButtonStatus -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_AllLedOff -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_AllLedOn -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_MacAddr_2G -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_PINCode -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_RegulationDomain -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_RestoreDefault -> ate lrwxrwxrwx 1 root root 3 Jan 15 12:38 ATE_Set_StartATEMode -> ate -rwxrwxrwx 1 root root 8476 Jan 15 12:38 acltd -rwxrwxrwx 1 root root 13540 Jan 15 12:38 acs lrwxrwxrwx 1 root root 7 Jan 15 12:38 arp -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 ash -> busybox -rwxrwxrwx 1 root root 21876 Jan 15 12:38 ate -rwxrwxrwx 1 root root 3324 Jan 15 12:38 atewatchdog -rwxrwxrwx 1 root root 177296 Jan 15 12:38 auth -rwxrwxrwx 1 root root 22836 Jan 15 12:38 brctl lrwxrwxrwx 1 root root 7 Jan 15 12:38 bunzip2 -> busybox -rwxrwxrwx 1 root root 284072 Jan 15 12:38 busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 bzcat -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 cat -> busybox -rwxrwxrwx 1 root root 37 Jan 15 12:38 connect.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 cp -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 cut -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 date -> busybox -rwxrwxrwx 1 root root 5096 Jan 15 12:38 ddns_inet -rwxrwxrwx 1 root root 12772 Jan 15 12:38 detectWAN -rwxrwxrwx 1 root root 28 Jan 15 12:38 disconnect.sh -rwxrwxrwx 1 root root 44260 Jan 15 12:38 dnrd -rwxrwxrwx 1 root root 207 Jan 15 12:38 dw lrwxrwxrwx 1 root root 7 Jan 15 12:38 echo -> busybox -rwxrwxrwx 1 root root 123 Jan 15 12:38 ew lrwxrwxrwx 1 root root 7 Jan 15 12:38 expr -> busybox -rwxrwxrwx 1 root root 110292 Jan 15 12:38 ez-ipupdate lrwxrwxrwx 1 root root 7 Jan 15 12:38 false -> busybox -rwxrwxrwx 1 root root 29 Jan 15 12:38 firewall.sh -rwxrwxrwx 1 root root 84720 Jan 15 12:38 flash lrwxrwxrwx 1 root root 7 Jan 15 12:38 free -> busybox -rwxrwxrwx 1 root root 7656 Jan 15 12:38 fwupgrade -rwxrwxrwx 1 root root 98 Jan 15 12:38 getmib -rwxrwxrwx 1 root root 98 Jan 15 12:38 getmib1 lrwxrwxrwx 1 root root 7 Jan 15 12:38 grep -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 gzip -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 halt -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 head -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 hostname -> busybox -rwxrwxrwx 1 root root 481996 Jan 15 12:38 httpd -rwxrwxrwx 1 root root 7592 Jan 15 12:38 httpdcheck -rwxrwxrwx 1 root root 104 Jan 15 12:38 ib -rwxrwxrwx 1 root root 104 Jan 15 12:38 ib1 -rwxrwxrwx 1 root root 105 Jan 15 12:38 id1 -rwxrwxrwx 1 root root 105 Jan 15 12:38 idd -rwxrwxrwx 1 root root 105 Jan 15 12:38 idd1 lrwxrwxrwx 1 root root 7 Jan 15 12:38 ifconfig -> busybox -rwxrwxrwx 1 root root 25264 Jan 15 12:38 igmpproxy -rwxrwxrwx 1 root root 16852 Jan 15 12:38 infosvr lrwxrwxrwx 1 root root 7 Jan 15 12:38 init -> busybox -rwxrwxrwx 1 root root 116 Jan 15 12:38 init.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 ip -> busybox -rwxrwxrwx 1 root root 72 Jan 15 12:38 ip_qos.sh -rwxrwxrwx 1 root root 321088 Jan 15 12:38 iptables lrwxrwxrwx 1 root root 13 Jan 15 12:38 iptables-restore -> /bin/iptables -rwxrwxrwx 1 root root 111 Jan 15 12:38 irf -rwxrwxrwx 1 root root 111 Jan 15 12:38 irf1 -rwxrwxrwx 1 root root 104 Jan 15 12:38 iw -rwxrwxrwx 1 root root 104 Jan 15 12:38 iw1 -rwxrwxrwx 1 root root 37424 Jan 15 12:38 iwcontrol -rwxrwxrwx 1 root root 27076 Jan 15 12:38 iwpriv lrwxrwxrwx 1 root root 7 Jan 15 12:38 kill -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 killall -> busybox -rwxrwxrwx 1 root root 301 Jan 15 12:38 killsh.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 klogd -> busybox -rwxrwxrwx 1 root root 27 Jan 15 12:38 l2tp.sh -rwxrwxrwx 1 root root 113968 Jan 15 12:38 l2tpd -rwxrwxrwx 1 root root 64352 Jan 15 12:38 lld2d lrwxrwxrwx 1 root root 7 Jan 15 12:38 ln -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 ls -> busybox -rwxrwxrwx 1 root root 97348 Jan 15 12:38 miniigd lrwxrwxrwx 1 root root 7 Jan 15 12:38 mkdir -> busybox -rwxrwxrwx 1 root root 182 Jan 15 12:38 mmd_cmdr -rwxrwxrwx 1 root root 196 Jan 15 12:38 mmd_cmdw lrwxrwxrwx 1 root root 7 Jan 15 12:38 mount -> busybox -rwxrwxrwx 1 root root 589 Jan 15 12:38 mp.sh -rwxrwxrwx 1 root root 31004 Jan 15 12:38 networkmap -rwxrwxrwx 1 root root 9156 Jan 15 12:38 notify_service -rwxrwxrwx 1 root root 6912 Jan 15 12:38 ntp_inet -rwxrwxrwx 1 root root 25084 Jan 15 12:38 ntpclient -rwxrwxrwx 1 root root 115 Jan 15 12:38 ob -rwxrwxrwx 1 root root 115 Jan 15 12:38 ob1 -rwxrwxrwx 1 root root 116 Jan 15 12:38 od -rwxrwxrwx 1 root root 116 Jan 15 12:38 od1 -rwxrwxrwx 1 root root 122 Jan 15 12:38 orf -rwxrwxrwx 1 root root 122 Jan 15 12:38 orf1 -rwxrwxrwx 1 root root 115 Jan 15 12:38 ow -rwxrwxrwx 1 root root 115 Jan 15 12:38 ow1 -rwxrwxrwx 1 root root 184 Jan 15 12:38 phyr -rwxrwxrwx 1 root root 151 Jan 15 12:38 phyw lrwxrwxrwx 1 root root 7 Jan 15 12:38 ping -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 poweroff -> busybox -rwxrwxrwx 1 root root 6520 Jan 15 12:38 ppp_inet -rwxrwxrwx 1 root root 276552 Jan 15 12:38 pppd -rwxrwxrwx 1 root root 30 Jan 15 12:38 pppoe.sh -rwxrwxrwx 1 root root 49 Jan 15 12:38 pppoe_conn_patch.sh -rwxrwxrwx 1 root root 87 Jan 15 12:38 pppoe_disc_patch.sh -rwxrwxrwx 1 root root 63784 Jan 15 12:38 pptp -rwxrwxrwx 1 root root 29 Jan 15 12:38 pptp.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 ps -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 reboot -> busybox -rwxrwxrwx 1 root root 11699 Jan 15 12:38 reload lrwxrwxrwx 1 root root 7 Jan 15 12:38 renice -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 rm -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 route -> busybox -rwxrwxrwx 1 root root 53887 Jan 15 12:38 routed -rwxrwxrwx 1 root root 48 Jan 15 12:38 rssi -rwxrwxrwx 1 root root 48 Jan 15 12:38 rssi1 -rwxrwxrwx 1 root root 108 Jan 15 12:38 setmib -rwxrwxrwx 1 root root 108 Jan 15 12:38 setmib1 lrwxrwxrwx 1 root root 7 Jan 15 12:38 sh -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 sleep -> busybox -rwxrwxrwx 1 root root 2406 Jan 15 12:38 snmpd.sh -rwxrwxrwx 1 root root 8492 Jan 15 12:38 start_mac_clone -rwxrwxrwx 1 root root 656 Jan 15 12:38 startup.sh lrwxrwxrwx 1 root root 7 Jan 15 12:38 sync -> busybox -rwxrwxrwx 1 root root 198664 Jan 15 12:38 sysconf lrwxrwxrwx 1 root root 7 Jan 15 12:38 syslogd -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 tail -> busybox -rwxrwxrwx 1 root root 259828 Jan 15 12:38 tc -rwxrwxrwx 1 root root 7592 Jan 15 12:38 tcpcheck lrwxrwxrwx 1 root root 7 Jan 15 12:38 telnetd -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 top -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 true -> busybox lrwxrwxrwx 1 root root 6 Jan 15 12:38 udhcpc -> udhcpd -rwxrwxrwx 1 root root 43595 Jan 15 12:38 udhcpd -rwxrwxrwx 1 root root 62408 Jan 15 12:38 udpxy lrwxrwxrwx 1 root root 7 Jan 15 12:38 umount -> busybox lrwxrwxrwx 1 root root 7 Jan 15 12:38 vconfig -> busybox -rwxrwxrwx 1 root root 38144 Jan 15 12:38 wanduck lrwxrwxrwx 1 root root 7 Jan 15 12:38 wc -> busybox -rwxrwxrwx 1 root root 31 Jan 15 12:38 wlanapp.sh -rwxrwxrwx 1 root root 281752 Jan 15 12:38 wscd lrwxrwxrwx 1 root root 7 Jan 15 12:38 zcip -> busybox -rwxrwxrwx 1 root root 100 Jan 15 12:38 zcip.sh

Если в списке вы видите что-то похожее на […] -> busybox то эта программа является частью BusyBox.

Если нет нужной вам программы, то вы можете скачать её из интернета (или создать его путем кросс-компиляции) и положить в временный каталог (/tmp/). Также вы можете скачать полную версию BusyBox с официального сайта (http://www.busybox.net) и поместить его в временный каталог (/tmp/). Но, как я писал выше, после перезагрузки всё будет как раньше и новые файлы будут удалены.

К примеру, в моём роутере, встроенный BusyBox (v1.13.4) не содержит редактор vi или nano.

NVRAM

А теперь про особенности о которых Я писал выше. Все настройки роутера (настройки изменяемые через веб-интерфейс, пользовательские настройки, загрузочные скрипты) хранятся в энергонезависимый памяти — NVRAM (Non Volatile Random Access Memory). Существует специальная команда для работы с этой памятью — flash и она уже установлена в оригинальную прошивку.

Его можно запустить без аргументов для того, чтобы увидеть все опции:

Usage: flash cmd

option:

cmd:

default -- write all flash parameters from hard code.

get [wlan interface-index] mib-name -- get a specific mib from flash

memory.

set [wlan interface-index] mib-name mib-value -- set a specific mib into

flash memory.

all -- dump all flash parameters.

gethw hw-mib-name -- get a specific mib from flash

memory.

sethw hw-mib-name mib-value -- set a specific mib into

flash memory.

allhw -- dump all hw flash parameters.

reset -- reset current setting to default.

set_mib -- get mib from flash and set to wlan interface.

Как вы можете видеть есть несколько опций. Аббревиатура hw означает — оборудование (железо).

Все настройки хранятся в переменных.

Показать все переменные:

DEF_IP_ADDR=192.168.1.1 DEF_SUBNET_MASK=255.255.255.0 DEF_DEFAULT_GATEWAY=0.0.0.0 DEF_DHCP=2 DEF_DHCP_CLIENT_START=192.168.1.2 DEF_DHCP_CLIENT_END=192.168.1.254 DEF_DHCP_LEASE_TIME=0 DEF_DHCP_LEASE=86400 DEF_ELAN_MAC_ADDR=000000000000 DEF_DNS1=0.0.0.0 DEF_DNS2=0.0.0.0 DEF_DNS3=0.0.0.0 DEF_STP_ENABLED=0 DEF_DEVICE_NAME="RTL8196c" ....

И многие другие переменные.

Примечание: Все переменные начинающиеся с префикса

DEF_имеют значение по умолчанию (исходная конфигурация). Она включается при нажатии кнопкиResetна корпусе роутера или из веб-интерфейса роутера или с помощью командыflashв терминале.

Примечание: Не все из перечисленных переменных работают.Такие переменные как

SAMBA_ENABLED=0не работают, из-за того, что Samba не установлен.

Для того, чтобы найти переменные с словом NAME, используйте команду flash совместно с grep:

DEF_DEVICE_NAME="RTL8196c" DEF_DOMAIN_NAME="ASUS" DEF_SUPER_NAME="admin" DEF_USER_NAME="" DEF_PPP_USER_NAME="" DEF_PPTP_USER_NAME="" DEF_L2TP_USER_NAME="" DEF_DDNS_DOMAIN_NAME="" DEF_DDNS_SUGGEST_NAME="" DEF_HOST_NAME="" DEF_PPP_SERVICE_NAME="" DEF_PPTPD_USERNAME="" DEVICE_NAME="RT-N12LX" DOMAIN_NAME="asus.loc" SUPER_NAME="admin" USER_NAME="" PPP_USER_NAME="*****" PPTP_USER_NAME="" L2TP_USER_NAME="" DDNS_DOMAIN_NAME="" DDNS_SUGGEST_NAME="" HOST_NAME="" PPP_SERVICE_NAME="" PPTPD_USERNAME="" Aborted

Примечание: Имена всех переменных записываются в верхнем регистре.

Показать значение определенной переменной (например, имя администратора):

SUPER_NAME="admin"

Установить новое значение переменной (например, имя администратора):

flash set SUPER_NAME superadmin

Теперь у вас есть новое имя администратора (логин), а это повышает безопасность.

Но для того, что бы изменения вступили в силу необходимо перезагрузить роутер:

Если необходимо вернуть все заводские параметры (сброс к изначальным настройкам):

P.S. Если вы не нашли в этой статье нужную вам информацию, то может быть вы сможете найти её в комментариях ниже. В английской версии статьи комментариев больше.

Если эта статья помогла вам, пожалуйста, оставьте комментарий

Спасибо за прочтение!

Web-интерфейс ориентирован для быстрого и простого запуска устройства в несколько кликов. Для получения больших возможностей по настройке и диагностике устройства необходим доступ к консоли.

Как получить доступ

Для настройка доступа к консоли устройства нужно всего пара минут и несколько кликов мышкой.

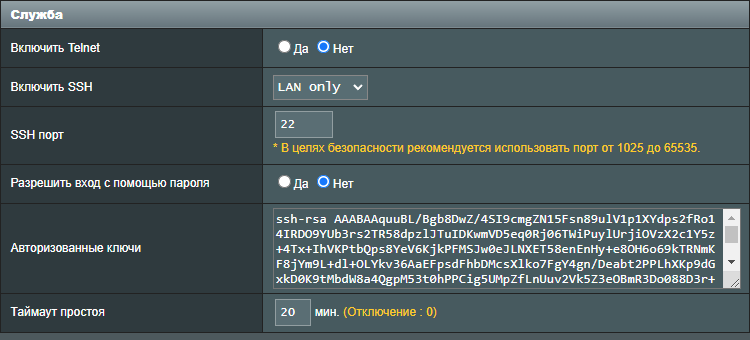

- Перейдите в раздел Администрирование -> Система

- >> В блоке Служба

- Включить SSH – в зависимости от устройства и установленной прошивки, значения могут быть следующие:

- Включить/Выключить или Да/Нет

- LAN Only / LAN + WAN / Нет (установите нужный тип доступа, обычно для доступа из локальной сети LAN Only, а LAN + WAN разрешает доступ из вне, не рекомендуется для постоянного доступа )

- SSH порт – по умолчанию службой SSH используется 22 порт, но вы можете указать любой из свободного диапазона

- Разрешить вход с помощью пароля – данное поле указывает будите ли вы использовать в качестве авторизации логин и пароль или же логин и SSH key

- Авторизованные ключи – указываются ключи доступа SSH key

- Таймаут простоя – время ожидания неактивного SSH сеанса до его автоматического завершения

- Включить SSH – в зависимости от устройства и установленной прошивки, значения могут быть следующие:

- >> Нажмите кнопку Применить, (в крайне редких случаях необходима перезагрузка устройства)

Самыми распространенными клиентами для ОС Windows являются

- PuTTY – Самый известный SSH-клиент для Windows. Пожалуй, единственный, что на слуху у всех. Официальный сайт https://www.putty.org/

- KiTTY – Базируется на PuTTY, но обладает массой преимуществ. Официальный сайт http://www.9bis.net/kitty/

- MobaXterm – Многофункциональный SSH-клиент. Официальный сайт: http://mobaxterm.mobatek.net/

- SmarTTY – Многофункциональный SSH-клиент. Официальный сайт: http://smartty.sysprogs.com/

Как пользоваться

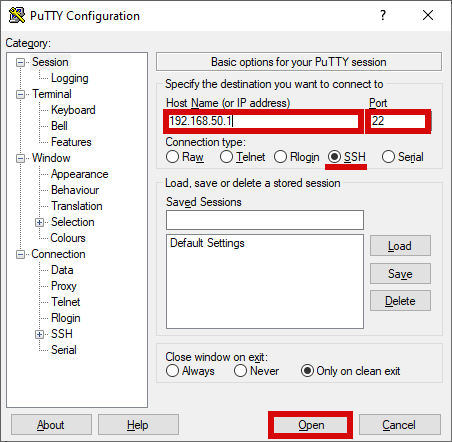

Все примеры будут рассматривается на примере PuTTY

- Проверьте правильно заполняемых полей

- >> Первой закладке Session

- Поле Host Name (or IP address) укажите IP адрес вашего устройства, в данном случае это: 192.168.50.1

- Поле Port укажите SSH службы который указали ранее, в данном случае это: 22

- Проверьте что переключатель в Connection type: SSH

- >> Нажмите кнопку Open

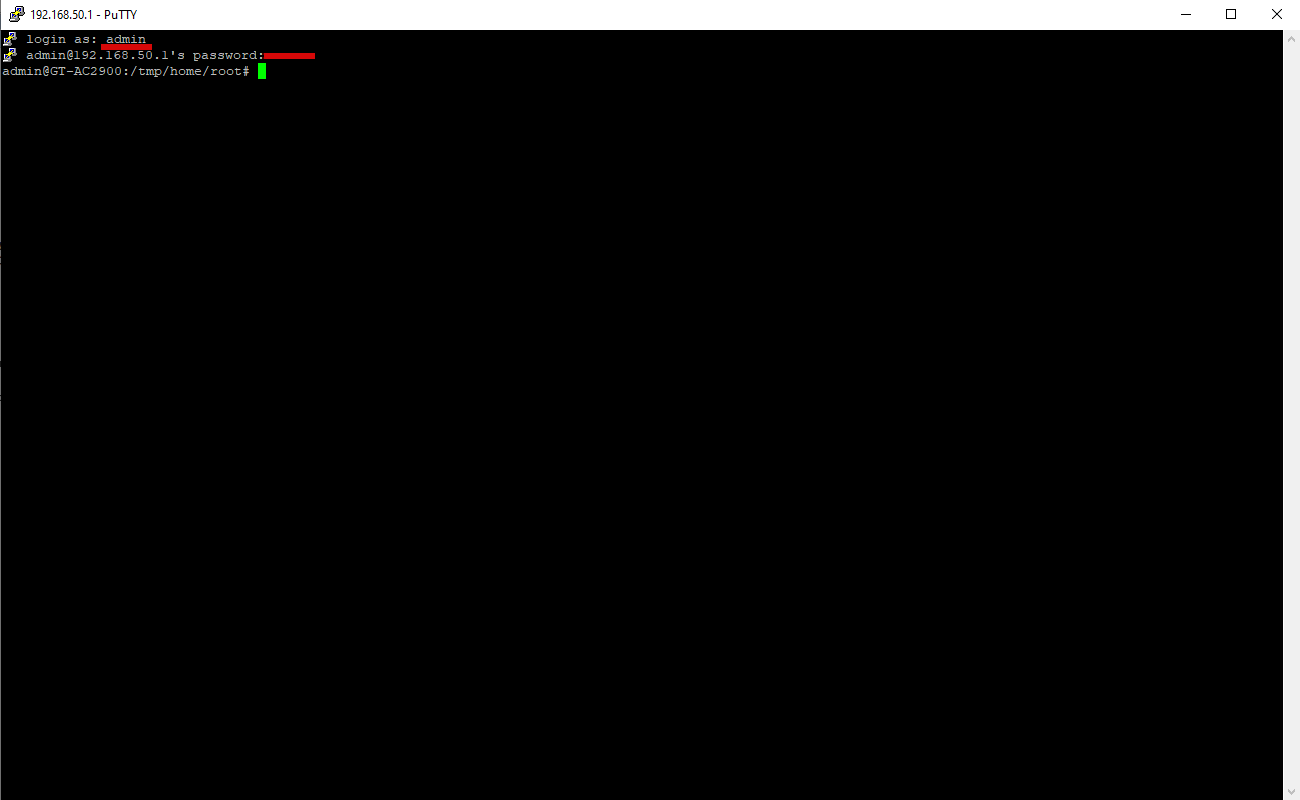

- Если вы открываете соединение в первые программа уточнит желаете ли вы подключится к указанному устройству с указанным отпечатком, то нажмите Yes

- После подключения вы увидите основное консольное окно

- Первой строкой которого будет login as: введите имя пользователя, обычно оно совпадает с тем что используется для входа в веб интерфейс устройства, в данном случае это: admin

- Затем будет запрошен пароль указанного пользователя и IP адреса устройства ранее, [email protected]’s password:, при вводе пароля никакие символы не отображаются в целях безопасности, после окончания ввода пароля нажмите Enter

- После вы увидите приглашение для ввода команд admin@GT-AC2900:/tmp/home/root#

- Теперь вы можете вводить необходимые команды для выполнения нужных задач

Ограничения

*

Дополнительная информация

- Wiki: SSH

Материал из MikroTik Wiki

В статье рассматриваются варианты подключения к устройствам MikroTik: WinBox, WebFig и консольный доступ. Разбираются преимущества и недостатки каждого из способов подключения.

Первое подключение

После того как вы установили операционную систему RouterOS на ПК либо включили роутер, у вас будет несколько способов для подключения к нему:

- Доступ через интерфейс командной строки (CLI или консоль) посредством SSH, Telnet, кабеля для подключения к серийному порту или через клавиатуру, мышь и монитор если в вашем устройстве (в случае установки RouterOS на компьютер) имеется VGA карта.

- Доступ через программу управления WinBox.

- Доступ через веб интерфейс (WebFig).

На каждом роутере по умолчанию для внутренней сети используется IP-сеть 192.168.88.0/24. На некоторых моделях порт ether1 в начальной конфигурации является внешним (WAN) портом, настроен как DHCP-клиент и подключение через него невозможно. Более подробно о настройках по умолчанию для каждой модели вы можете узнать на странице настройки оборудования по умолчанию .

Как правило, по умолчанию, используются следующие настройки:

IP-адрес: 192.168.88.1

Логин: admin

Пароль: отсутствует

Подключение с помощью MAC-Telnet описано здесь.

Варианты подключения к маршрутизатору

Существует три основных способа подключения к устройству MikroTik:

- WebFig — веб-интерфейс

- WinBox — подключение с помощью специально утилиты

- Консольное подключение — подключение с помощью протоколов SSH или Telnet

Web интерфейс (WebFig)

Утилита осуществляющая управление RouterOS через web-интерфейс называется WebFig. С помощью нее вы можете просматривать, управлять и диагностировать состояние маршрутизатора. Доступ осуществляется через обычный Интернет-браузер. Вам необходимо ввести адрес маршрутизатора, далее ввести учетные данные и вы попадете на страницу быстрой настройки. Общий вид интерфейса представлен на изображении ниже. Смена вариантов оформления доступна только в этом способе управления.

Приложение (Winbox)

Winbox — это утилита позволяющая управлять Mikrotik RouterOS используя простой и доступный графический интерфейс. Это оригинальное Win32 приложение, поэтому под Linux или MacOS оно может быть запущено только с использованием Wine. Приложение может быть загружено как с раздела загрузок сайта разработчика http://www.mikrotik.com/download , так и с самого маршрутизатора (если вы перейдете в браузере по его IP адресу — ссылка на загрузку будет на странице приветствия и внутри web интерфейса). Подключиться к маршрутизатору вы можете используя IP адрес, а также mac адрес. Подключение с помощью MAC-адреса чаще всего используется, если IP-адрес маршрутизатора не известен либо он отсутствует.

Консоль

Доступ к консоли может осуществляться средствами — серийного порта, telnet, SSH или окна терминала в приложении Winbox. Подключиться к консоли через серийный порт, telnet или SSH можно с помощью клиента Putty.

Параметры для подключения через серийный порт(для всех моделей кроме RouterBOARD 230):

115200bit/s, 8 data bits, 1 stop bit, no parity, flow control=none by default.

Параметры для подключения через серийный порт(для модели RouterBOARD 230):

9600bit/s, 8 data bits, 1 stop bit, no parity, hardware (RTS/CTS) flow control by default.

Способы настройки

Вручную

Вы можете настраивать роутер через через графический интерфейс c помощью веб-интерфейса WebFig или приложения Winbox. Либо через через консоль, подключившись к маршрутизатору с помощью SSH, Telnet и т. д. либо запустив окно терминала из WinBox.

Начинающим специалистам в процессе освоения, как правило, удобнее работать с графическим интерфейсом, но по мере накопления опыта приходит понимание того, что настройка через командную строку происходит на много быстрее.

С помощью файлов конфигурации

Вы можете использовать заранее настроенный конфигурационный файл для быстрой настройки маршрутизатора.

Полезные материалы по MikroTik

Видеоуроки

Загрузить видео

Загрузить видео

Загрузить видео

Загрузить видео

Загрузить видео